Лекции Беликова. Лекции БЕЛИКОВОЙ Н.В.. Конспект лекций по дисциплине Информационная безопасность для специальности 080505 Управление персоналом

Скачать 1.25 Mb. Скачать 1.25 Mb.

|

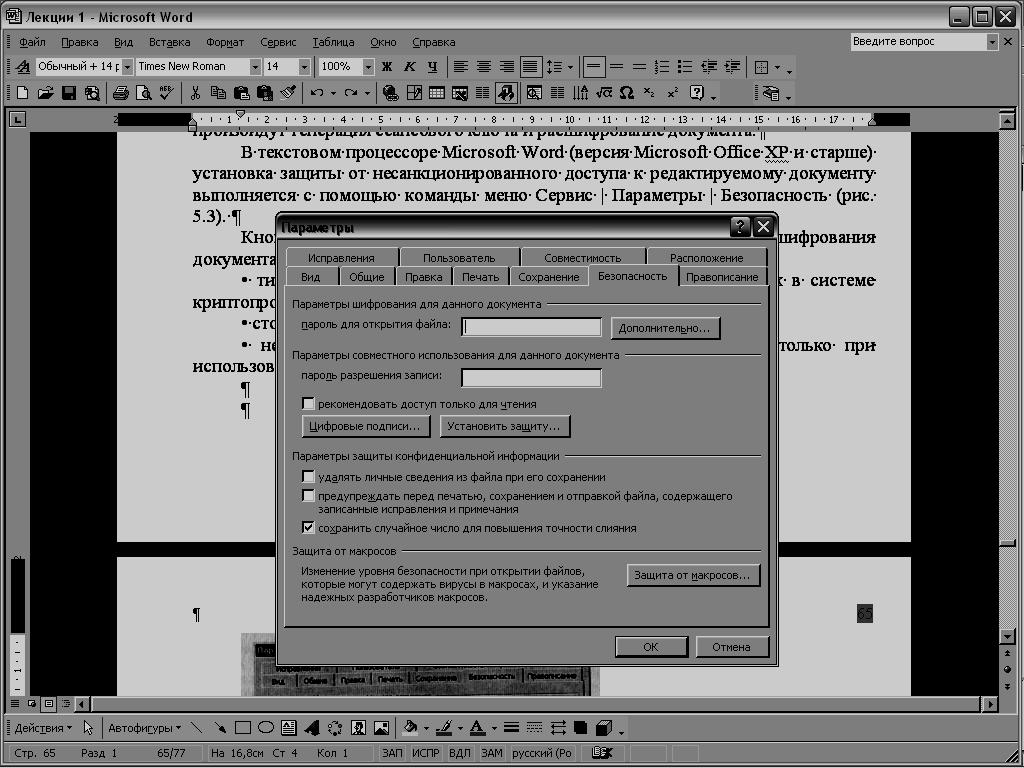

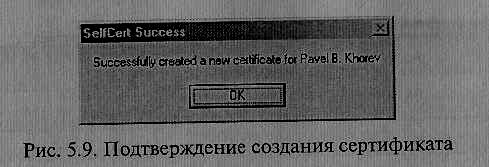

5.2 Криптографический интерфейс приложений ОС «Windows»5.2.1 Понятие защищенной и незащищенной ОСКриптографический интерфейс приложений операционной системы Windows представляет собой набор констант, типов данных и функций, предназначенных для выполнения операций шифрования, расшифрования, получения и проверки ЭЦП, генерации, хранения и распределения ключей шифрования. Эти услуги для приложений предоставляют провайдеры криптографического обслуживания (Cryptographic Service Provider, CSP) — динамически компонуемые библиотеки (DLL), экспортирующие единый набор объектов, определяемый интерфейсом CryptoAPI. 5.2.2 Защита документов Microsoft Office от несанкционированного доступаЗащита документов Microsoft Office от несанкционированного доступа основана на их шифровании с помощью вызова соответствующих функций CryptoAPI. При установке защиты пользователю предлагается ввести пароль доступа к защищаемому документу, из которого будет сгенерирован сеансовый ключ шифрования этого документа. При попытке в дальнейшем открыть защищаемый документ потребуется ввод пароля доступа, на основании которого произойдут генерация сеансового ключа и расшифрование документа. В текстовом процессоре Microsoft Word (версия Microsoft Office ХР и старше) установка защиты от несанкционированного доступа к редактируемому документу выполняется с помощью команды меню Сервис | Параметры | Безопасность (рис. 5.3). Кнопка «Дополнительно» позволяет установить параметры шифрования документа (рис. 5.4): • тип шифрования (на основе выбора одного из установленных в системе криптопровайдеров и алгоритма потокового шифрования RC4); • стойкость (длину) сеансового ключа шифрования в битах; • необходимость шифрования свойств документа (возможно только при использовании шифрования с помощью CryptoAPI). При выборе типа шифрования нецелесообразно выбирать варианты «Слабое шифрование (XOR)» и «Совместимое с Office I 97/2000», поскольку в этом случае для защиты документа будет применено ненадежное шифрование, не использующее возможностей CryptoAPI. Существует немало программных средств, позволяющих расшифровывать защищенные таким образом документы путем простого перебора возможных паролей доступа. При выборе типа шифрования, основанного на использований одного из установленных в системе криптопровайдеров, необходимо установить максимально возможную длину ключа шифрования (обычно 128 бит). Стойкость шифрования документа зависит также от длины пароля (фактически ключевой фразы для генерации сеансового ключа). Максимальная длина пароля доступа равна 255 знакам. При выборе пароля доступа к документу необходимо руководствоваться теми же соображениями, что и при выборе пароля пользователя для входа в КС: выбирать пароли достаточной длины и сложности, не использовать один пароль для защиты различных документов, не использовать легко угадываемые пароли, совпадающие с логическим именем пользователя или названием документа, и т. п.  Рис. 5.3 Установка защиты на документ MSWord  Рис. 5.4 Выбор параметров шифрования MSWord Для защиты от несанкционированного внесения изменений в документ Microsoft Word можно установить пароль разрешения записи в него. В этом случае перед открытием документа также, будет предложено ввести пароль доступа. При вводе неправильного пароля или отказе от ввода пароля документ будет открыт только для чтения. Однако эту защиту нельзя считать достаточно надежной, поскольку измененная версия документа может быть сохранена под другим именем, после чего файл с оригинальным документом может быть удален, а вновь созданный файл соответствующим образом переименован. Кроме того, пароль разрешения записи содержится непосредственно в тексте документа и поэтому может быть просто удален из него с помощью специальных программных средств. Для защиты документов Word от несанкционированного изменения необходимо применять средства разграничения доступа к папкам и файлам, имеющиеся в защищенных версиях операционной системы Windows и файловой системе NTFS.  Рис. 5.5 Создание ЭЦП для документа MSWord Документ Microsoft Word (версия Microsoft Office XP и старше) может быть снабжен электронной цифровой подписью для обеспечения его аутентичности и целостности. Добавление ЭЦП к файлу документа возможно с помощью кнопки «Цифровые подписи» в окне настроек параметров безопасности (см. рис. 5.3). Для добавления ЭЦП к документу необходимо в окне «Цифровые подписи» (рис. 5.5) выбрать соответствующий сертификат ключа ЭЦП (см. подразд. 4.8). При получении первой подписи для документа следует с помощью кнопки «Добавить» выбрать сертификат для добавляемой к документу ЭЦП (рис. 5.6). Сертификат открытого ключа ЭЦП может быть получен одним из следующих способов: • в удостоверяющем центре корпоративной КС, использующей, например, инфраструктуру открытых ключей Microsoft Windows • в коммерческом удостоверяющем центре (например, в удостоверяющем центре компании VeriSign, Inc.); • самостоятельно с помощью программы Selfcert.exe, входящей в стандартную поставку пакета Microsoft Office.  Создание сертификата с помощью программы Selfcert.exe.  Перед добавлением ЭЦП к защищаемому документу сертификат можно просмотреть с помощью кнопки «Просмотр сертификата» (рис. 5.7). При самостоятельном создании сертификата (вместе с соответствующим ему секретным ключом ЭЦП) программа Selfcert.exe запросит имя владельца сертификата (рис. 5.8), а после успешного завершения процедуры создания выдаст соответствующее сообщение (рис. 5.9). Самостоятельно созданный сертификат предназначен только для персонального использования владельцем защищаемого документа. При попытке сохранения измененного документа, снабженного ЭЦП, Microsoft Word выдаст предупреждение о том, что все ЭЦП будут удалены из документа (рис. 5.10). Если файл с защищенным ЭЦП документом будет изменен с помощью других программных средств (например, с помощью Блокнота Windows), то при последующей попытке открытия документа Microsoft Word выдаст соответствующее сообщение (рис. 5.11) и файл с документом открыт не будет. Защита от несанкционированного доступа к электронным таблицам Microsoft Excel и презентациям Microsoft PowerPoint в пакете Microsoft Office XP производится полностью аналогично защите документов Microsoft Word.     Установка защиты от несанкционированного доступа к базам данных Microsoft Access выполняется следующим образом. 1. Файл базы данных (с расширением «.mdb») открывается в монопольном режиме (с помощью раскрывающегося списка справа от кнопки «Открыть»). 2. Выполняется команда Сервис | Защита | Задать пароль базы | данных и дважды вводится пароль доступа (рис. 5.12). 3. При последующем открытии базы данных потребуется ввести пароль доступа. Пароль доступа к базе данных Microsoft Access сохраняется в файле базы данных в открытом виде. Вместо использования одного пароля доступа к базе данных Microsoft Access можно организовать разграничение доступа к ее объектам (таблицам, формам, запросам и отчетам) на уровне отдельных пользователей. Вначале удобно воспользоваться услугами Мастера защиты Microsoft Access (команда меню Сервис | Защита | Мастер). В диалоге с Мастером после открытия файла базы данных в монопольном режиме потребуется указать: 1) необходимость создания нового или изменения существующего файла рабочей группы для базы данных; 2) имя файла и код рабочей группы, а также имя владельца базы данных и название организации; 3) объекты разграничения доступа в базе данных (по умолчанию все таблицы); 4) предопределенные группы пользователей с заранее определенными правами доступа (например, все права или только чтение); 5) разрешенные права доступа для группы Users, в которую 1 будут входить все зарегистрированные пользователи базы данных; 6) имена и пароли (возможно, первоначально пустые) всех регистрируемых Мастером пользователей базы данных; 7) группы, в которые будут входить регистрируемые Мастером пользователи.  После завершения работы Мастера для получения доступа к базе данных пользователю необходимо будет пройти процедуру входа, указав свои логическое имя и пароль доступа к базе данных (рис. 5.13). Для дальнейшего добавления новых пользователей базы данных и установки им прав доступа к ней необходимо использовать соответственно команды меню Сервис | Защита | Пользователи и группы и Сервис | Защита | Разрешения (рис. 5.14 и 5.15). Изменения в списке пользователей и групп, а также в их правах доступа к объектам базы данных могут быть произведены только владельцем базы данных или пользователем, входящим в группу | Admins, в противном случае при попытке выполнения привилегированной операции Microsoft Access выдаст соответствующеесообщение об отказе в доступе (рис. 5.16).   Наиболее простым средством защиты базы данных Microsoft Access от несанкционированного доступа является ее шифрование, при котором она сжимается и становится недоступной для просмотра и редактирования отличными от Microsoft Access программными средствами. Но если в зашифрованной базе данных не используется разграничение доступа на уровне ее пользователей, то любой из них сможет открыть такую базу данных и получить полный доступ ко всем ее объектам. Поэтому шифрование должно применяться вместе с разграничением доступа на уровне пользователей или с применением пароля доступа к базе данных либо в целях экономии памяти при сохранении базы данных на дискете или компакт-диске. Шифрование базы данных с разграничением доступа к ее объектам на уровне пользователей возможно только для владельца базы данных или члена группы Admins. Для шифрования базы данных Microsoft Access используется команда меню Сервис | Защита | \ Шифровать/расшифровать. К достоинствам рассмотренных средств защиты от несанкционированного доступа относится то, что они могут применяться в программах пакета Microsoft Office, работающих под управлением! как открытых, так и защищенных версий операционной системы Windows. |