Курсовая (1). Курсовая работа по мдк. 01. 01 Организация, принципы построения и функционирования компьютерных сетей Пояснительная записка

Скачать 1.51 Mb. Скачать 1.51 Mb.

|

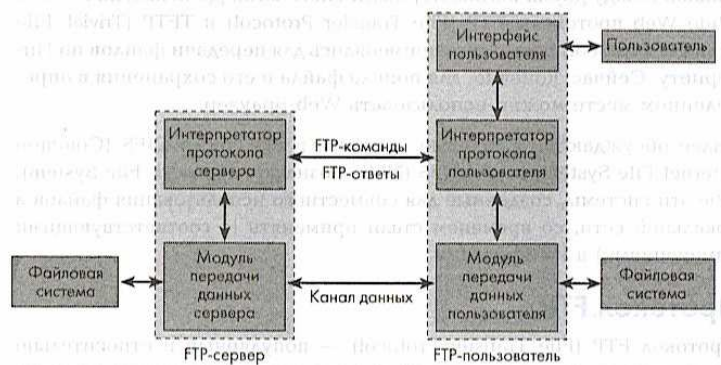

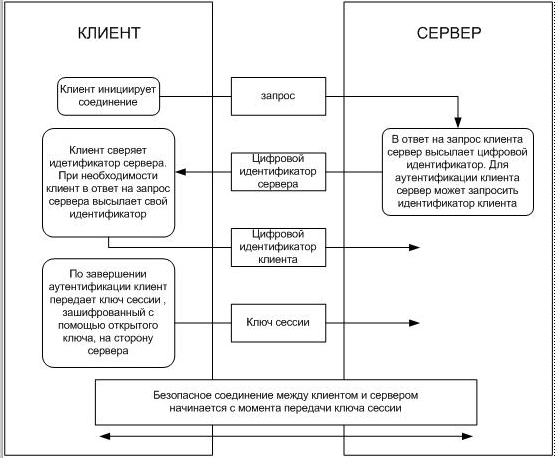

Здесь: чт. – чтение (подразумевается только пользование информацией без изменения); зп. –запись (можно вносить изменения - отправлять, например, письма фактически – это право пользования, однако недопустимо вносить изменения в настройках); «+» - полный доступ (чтение, запись, редактирование настроек); «-» - доступ не предоставлен.Таблица 4.2.1 Доступ к внутренним ресурсам (сервер 4)   Здесь: чт. – чтение (подразумевается только пользование информацией без изменения); зп. –запись (можно вносить изменения - отправлять, например, письма фактически – это право пользования, однако недопустимо вносить изменения в настройках); «+» - полный доступ (чтение, запись, редактирование настроек); «-» - доступ не предоставлен. Здесь: чт. – чтение (подразумевается только пользование информацией без изменения); зп. –запись (можно вносить изменения - отправлять, например, письма фактически – это право пользования, однако недопустимо вносить изменения в настройках); «+» - полный доступ (чтение, запись, редактирование настроек); «-» - доступ не предоставлен.4.3 Защита от внешнего НСД Благодаря использованию Proxy-сервера, для внешних пользователей виден только один компьютер, что исключает возможность внешнему пользователю исследовать структуру корпоративной сети и иметь доступ к другим ее узлам. Защиту на данном уровне будем осуществлять с помощью внешнего DNS-сервера, а также за счёт встроенного в маршрутизатор межсетевого экрана. Рассмотрим использование межсетевого экрана. Обеспечить защиту сетей может, так называемый, межсетевой экран - firewall (брандмауэр). Из-за несовершенства защиты firewall для операционных систем семейства Windows, сеть без брандмауэра становится открыта для несанкционированного доступа извне. Межсетевой экран — это система межсетевой защиты, позволяющая разделить каждую сеть на две и более части и реализовать набор правил, определяющих условия прохождения пакетов с данными через границу из одной части общей сети в другую. Как правило, эта граница проводится между корпоративной (локальной) сетью предприятия и глобальной сетью Интернет, хотя ее можно провести и внутри корпоративной сети предприятия. Использование межсетевых экранов позволяет организовать внутреннюю политику безопасности сети предприятия, разделив всю сеть на сегменты. Межсетевой экран пропускает через себя весь трафик, принимая относительно каждого проходящего пакета решение: дать ему возможность пройти или нет. Для того чтобы межсетевой экран мог осуществить эту операцию, ему необходимо определить набор правил фильтрации. Решение о том, фильтровать ли с помощью межсетевого экрана конкретные протоколы и адреса, зависит от принятой в защищаемой сети политики безопасности. Межсетевой экран представляет собой набор компонентов, настраиваемых для реализации выбранной политики безопасности. Межсетевой экран может реализовать ряд политик доступа к сервисам. Но обычно политика доступа к сетевым сервисам основана на одном из следующих принципов: Запретить доступ из Интернета во внутреннюю сеть и разрешить доступ из внутренней сети в Интернет. Разрешить ограниченный доступ во внутреннюю сеть из Интернета, обеспечивая работу только отдельных авторизованных систем, например информационных и почтовых серверов. В настоящее время не существует единой и общепризнанной классификации межсетевых экранов. Выделяют следующие классы межсетевых экранов: фильтрующие маршрутизаторы; шлюзы сеансового уровня; шлюзы уровня приложений. Фильтрующий маршрутизатор представляет собой маршрутизатор или работающую на сервере программу, сконфигурированные таким образом, чтобы фильтровать входящие и исходящие пакеты. Фильтрация пакетов осуществляется на основе информации, содержащейся в TCP- и IP-заголовках пакетов. Шлюзы сеансового уровня представляют собой транслятор TCP-соединения. Шлюз принимает запрос авторизованного клиента на конкретные услуги и после проверки допустимости запрошенного сеанса устанавливает соединение с местом назначения (внешним хостом). После этого шлюз копирует пакеты в обоих направлениях, не осуществляя их фильтрации. Как правило, пункт назначения задается заранее, в то время как источников может быть много. Используя различные порты, можно создавать разнообразные конфигурации соединений. Данный тип шлюза позволяет создать транслятор TCP-соединения для любого определенного пользователем сервиса, базирующегося на ТСР, осуществлять контроль доступа к этому сервису и сбор статистики по его использованию. С целью защиты ряда уязвимых мест, присущих фильтрующим маршрутизаторам, межсетевые экраны должны использовать прикладные программы для фильтрации соединений с такими сервисами, как Telnet и FTP. Подобное приложение называется proxy-службой, а хост, на котором работает proxy-служба, — шлюзом уровня приложений. Такой шлюз исключает прямое взаимодействие между авторизованным клиентом и внешним хостом. Шлюз фильтрует все входящие и исходящие пакеты на прикладном уровне.  Межсетевой экран будет принимать трафик из сети Internet и удалённых офисов, перенаправлять его на антивирусный сервер, а трафик с антивирусного сервера перенаправлять в сеть и на сервера. Распределение прав среди внешних пользователей на доступ к ресурсам серверов приведено в таблицах 4.3.1 – 4.3.2: Таблица 4.3.1 Доступ от филиалов к внутренним ресурсам (доступ к структуре извне - внешний доступ)  Отметим, что филиалам недоступен сервер 4, так как там не имеется информации, предназначенной для филиалов. В случае же необходимости получения файла от видеоконференций всегда может быть организован канал передачи от директора (в случаях острой надобности, филиалы выбраны таким образом, что не нуждаются в видеоконференциях). Весь оборот бухгалтерской отчетности осуществляется за счет связи филиала с бухгалтерией. Отметим, что филиалам недоступен сервер 4, так как там не имеется информации, предназначенной для филиалов. В случае же необходимости получения файла от видеоконференций всегда может быть организован канал передачи от директора (в случаях острой надобности, филиалы выбраны таким образом, что не нуждаются в видеоконференциях). Весь оборот бухгалтерской отчетности осуществляется за счет связи филиала с бухгалтерией.Таблица 4.3.2 Доступ от филиалов и отделов школы к внешним ресурсам (внешний доступ)  4.4 Обеспечение защиты информации при ее передаче между филиалом 1 и школой  По варианту технического задания необходимо обеспечить безопасность и целостность переданных данных с помощью сетевого протокола FTP/S. По варианту технического задания необходимо обеспечить безопасность и целостность переданных данных с помощью сетевого протокола FTP/S.Протокол FTP – популярный и относительно безопасный способ перемещения файлов между компьютерами. В качестве механизма для передачи данных FTP применяет протокол TCP. FTP – достаточно сложный протокол, устанавливающий два TCP – соединения: по одному передаются данные, по другому – команды. Каждый FTP-хост снабжен модулем интерпретатора протокола, который отвечает за исполнение ftp-команд и интерпретацию ответов. Кроме того, каждый ftp – хост содержит модуль передачи данных, отвечающий за обработку информации. FTP – команды передаются открытым текстом, как и ответы, состоящие из трехзначного числа, за которым следует текст. Число используется программой для определения очередного действия. Текст же предназначен пользователю. На каждую команду генерируется один или несколько ответов. Так как команды в целом не защищены, а значит не защищены и данные, передаваемые по командам, то остро встал вопрос о защите информации. FTPS (File Transfer Protocol + SSL, или FTP/SSL) — защищённый протокол для передачи файлов. При этом стандартный протокол FTP надстраивается над протоколом, передающим данные по шифрованному каналу протокола SSL, что обеспечивает безопасную передачу данных. Защите SSL при такой схеме подвергается вся информация — как команды FTP, так и принимаемые или передаваемые данные.  Рис. 4.4.1. Принцип подключения и передачи с использованием FTP Выделяют следующие часто используемые типы FTPS: AUTH TLS, Explicit FTPS или FTPES — более новая версия протокола (rfc 4217). Соединение происходит посредством обычного для FTP порта. Клиент запрашивает TLS посылая команду AUTH. Implicit FTPS — более старая версия протокола. Клиент соединяется с сервером используя SSL, поэтому для него надо открывать другой, отличный от стандартного порт. Обычно используется порт 990.  Так же, как https, сервера FTPS предоставляют сертификаты публичного ключа. Эти сертификаты могут создаваться с использованием инструментов Unix, таких как ssl-ca из OpenSSL. Так же, как https, сервера FTPS предоставляют сертификаты публичного ключа. Эти сертификаты могут создаваться с использованием инструментов Unix, таких как ssl-ca из OpenSSL.Эти сертификаты должны быть подписаны центром сертификации. В том случае, если сертификат не подписан, клиент FTPS генерирует предупреждение о невалидности сертификата. Данные могут шифроваться как на уровне канала команд, так и на уровне канала данных, а также на обоих. Если канал команд не зашифрован, протокол использует канал обычных команд (? (англ. clear command channel, или CCC). Если не шифруется канал данных, то протокол использует канал обычных данных (англ. clear data channel или CDC). Таким образом, защита файлов при передаче с использованием данного протокола опирается на сертификат SSL. Расскажу подробнее, что из себя представляет данный сертификат.Криптографический протокол SSL (Secure Socket Layer – уровень защищенных сокетов) был разработан в 1996 году компанией Netscape и вскоре стал наиболее популярным методом обеспечения защищенного обмена данными через Интернет. Этот протокол интегрирован в большинство браузеров и Web - серверов и использует ассиметричную криптосистему с открытым ключом, разработанную компанией RSA. Протокол SSL используется в тех случаях, если нужно обеспечить должный уровень защиты информации, которую пользователь передает серверу. На некоторые сайты, которые работают с электронными деньгами (банки, Интернет-магазины), передаются секретные данные. Кроме пароля, это может быть номер и серия паспорта, номер кредитной карты, пин-код. Такая информация предоставляет большой интерес для злоумышленников, поэтому если вы используете для передачи незащищенный протокол ftp, то ваши данные вполне можно перехватить и использовать в корыстных целях. Для предотвращения перехвата секретных сведений был создан протокол SSL. Протокол Secure Sockets Layer позволяет передавать зашифрованную информацию по незасекреченным каналам, обеспечивая надежный обмен между двумя приложениями, работающими удаленно. Протокол состоит из нескольких слоев. Первый слой – это транспортный протокол TCP, обеспечивающий формирование пакета и непосредственную передачу данных по сети. Второй слой – это защитный SSL Record Protocol. При защищенной передаче данных эти два слоя являются обязательными, формируя некое ядро SSL, на которое в дальнейшем накладываются другие слои. Например, это может быть SSL Handshake Protocol, позволяющий устанавливать соответствие между ключами и алгоритмами шифрования. Для усиления защиты передаваемой информации на SSL могут накладываться другие слои. Для шифрования данных используются криптографические ключи различной степени сложности – 40-, 56- и 128-битные. Показатель количества бит отражает стойкость применяемого шифра, его надежность. Наименее надежными являются 40-битные ключи, так как методом прямого перебора их можно расшифровать в течение 24 часов. В стандартном браузере Internet Explorer по умолчанию используются 40- и 56-битные ключи. Если же информация, передаваемая пользователями, слишком важна, то используется 128-битное шифрование. 128-битные криптографические ключи предусмотрены только для версий, поставляемых в США и Канаду. Для осуществления SSL - соединения, необходимо, чтобы сервер имел инсталлированный цифровой сертификат. Цифровой сертификат - это файл, который уникальным образом идентифицирует пользователей и серверы. Это своего рода электронный паспорт, который проводит аутентификацию сервера до того, как устанавливается сеанс SSL-соединения. Обычно цифровой сертификат независимо подписывается и заверяется третьей стороной, что гарантирует его достоверность. В роли такой третьей стороны выступают центры сертификации.  Протокол SSL обеспечивает защищенный обмен данными за счет сочетания двух следующих элементов: Протокол SSL обеспечивает защищенный обмен данными за счет сочетания двух следующих элементов: Аутентификация – цифровой сертификат привязан к конкретному домену сети Интернет, а центр сертификации проводит проверки, подтверждающие подлинность организации, а затем уже создает и подписывает цифровой сертификат для этой организации. Такой сертификат может быть установлен только на тот домен Web - сервера, доля которого он прошел аутентификацию, что и дает пользователям сети Интернет необходимые гарантии. Шифрование – это процесс преобразования информации в нечитаемый для всех вид кроме конкретного получателя. Оно основывается на необходимых для электронной коммерции гарантиях конфиденциальности передачи информации и невозможности ее фальсификации. Для передачи данных с помощью SSL на сервере необходимо наличие SSL-сертификата, который содержит сведения о владельце ключа, центре сертификации, данные об открытом ключе (назначение, сфера действия и т. д.). Сервер может требовать от пользователя предоставления клиентского сертификата, если это предусматривает используемый способ авторизации пользователя. При использовании сертификата SSL сервер и клиент обмениваются приветственными сообщениями инициализации, содержащими сведения о версии протокола, идентификаторе сессии, способе шифрования и сжатия. Далее сервер отсылает клиенту сертификат или ключевое сообщение, при необходимости требует клиентский сертификат. После нескольких операций происходит окончательное уточнение алгоритма и ключей, отправка сервером финального сообщения и, наконец, обмен секретными данными. Такой процесс идентификации может занимать немало времени, поэтому при повторном соединении обычно используется идентификатор сессии предыдущего соединения.  Рис. 4.4.2. Принцип работы сетевого протокола FTPS на основе SSL Нельзя не отметить независимость протокола от программ и платформ, на которых используется SSL, так как этот протокол работает по принципу переносимости. В приложениях заключается основная угроза безопасности передаваемых данных. Это наличие уязвимостей в браузерах. Сетевые протоколы FTPS на основе SSL-сертификатов также используются для обеспечения безопасности передачи электронной почты. Если сотрудники школы регулярно читают рабочую электронную почту, то стоит вспомнить, что почтовые протоколы POP3, SMTP передают всю информацию, включая имена пользователей и их пароли простым открытым текстом. Установка SSL-сертификата для почтового сервера в этом случае будет крайне необходима. Таким образом, в настоящее время протокол FTPS получил широкое распространение в сети Интернет, так как он обеспечивает достаточно высокий уровень защиты передаваемой между приложениями информации.  Настроим политику сетевого протокола FTPS на сервере_3, с которым будут связываться филиалы. Шифрованию будем подвергать всю информацию, относящуюся к каналу передачи между центром творчества (филиалом) и главным зданием школы. Так как информация не носит какого-либо ценного характера, то будем шифровать ее 56-битным криптографическим ключом. Соответственно, необходимо наличие цифровых сертификатов (для аутентификации и расшифровки информации) как у отправителя из школы (например, директора), так и у получателя в Центре творчества (и наоборот). Настроим политику сетевого протокола FTPS на сервере_3, с которым будут связываться филиалы. Шифрованию будем подвергать всю информацию, относящуюся к каналу передачи между центром творчества (филиалом) и главным зданием школы. Так как информация не носит какого-либо ценного характера, то будем шифровать ее 56-битным криптографическим ключом. Соответственно, необходимо наличие цифровых сертификатов (для аутентификации и расшифровки информации) как у отправителя из школы (например, директора), так и у получателя в Центре творчества (и наоборот). 7. Выбор топологии сети, среды передачи, метода доступа 7. Выбор топологии сети, среды передачи, метода доступа7.1 Определение топологии сети и метода доступа В данном курсовом проекте принимается решение использовать технологию ЛВС – Fast Ethernet. Данная технология обеспечивает пропускную способность сети до 100 Мбит/c, а согласно расчетам произведённым ранее при такой скорости передачи данных проектируемая сеть будет полностью работоспособной. Метод доступа в сетях Ethernet является CSMA/CD (метод множественного доступа с контролем несущей и обнаружения конфликтов). Как видно метод состоит из двух частей: CSMA – прослушивание сети рабочей станцией на наличие несущего сигнала. Если сигнала нет, то станция начинает передачу пакетов. CD – используется при обнаружении конфликтов при одновременной передаче двух и более рабочих станций. Метод определяет интервал повтора передачи после обнаружения коллизии. Термин «множественный доступ» подразумевает, что все станции имеют одинаковое право на доступ в сети. Сейчас преимущественно используется три основных топологии сетевого доступа: «звезда», «кольцо» и «шина». Сеть с топологией «звезда» может иметь следующие разновидности: «активная звезда» - в центре также имеется абонент; «пассивная звезда» - в центре просто соединение кабелей и нет никакой обработки информации. Преимущество топологии «звезда» - конфигурация нечувствительна к выходу из строя кабеля (нарушается связь только с одним абонентом (или группой абонентов)). Недостатками данной топологии являются: высокое требование к надёжности центрального узла (его выход из строя ведёт к отказу всей сети). ограниченное число абонентов (редко превышает 16), для увеличения их количества используется соединение нескольких «звёзд». В случае школы по выбранным отделом достаточно будет одной «звезды», так как число отделов с учетом филиалов – 12. К преимуществам топологии «кольцо» относится: допускает большое число абонентов (1024 и более); нечувствительна к изменению числа абонентов; наличие усиления сигналов в кольце позволяет сделать его достаточно большим (до десятков километров). Недостатком этого типа сетей является то, что выход из строя любого адаптера или разрыв кабеля приводит к выходу ЛВС из строя. Логически топология «шина» может работать и как «звезда» и как «кольцо». Преимущества «шины»: большое допустимое число абонентов (до 1024); нечувствительность к выходу из строя компьютеров. Недостаток – чувствительность к повреждению кабеля. Проанализировав данные топологии, принимает решение о применении в данном курсовом проекте звездно – шинную топологию, то есть коммутаторы объединены между собой связями «звезда», к каждому коммутатору подключены разноименные отделы (это видно из структурной схемы, представленной в Приложении А). [3,4,5]  В качестве среды передачи будет использоваться витая пара и оптоволоконные линии. При выборе типа кабеля учитывались следующие показатели: скорость передачи информации, ограничения на величину расстояния передачи информации. Так как расстояния между домами существенные (330 метров), то в этом случае будет использоваться многомодовое оптическое волокно (тип сети 100BASE-FX). Внутри зданий будет протягиваться витая пара категории 6Е (тип сети 100BASE-TX). Поясним подобный выбор, подкрепив его теоретическими данными. В качестве среды передачи будет использоваться витая пара и оптоволоконные линии. При выборе типа кабеля учитывались следующие показатели: скорость передачи информации, ограничения на величину расстояния передачи информации. Так как расстояния между домами существенные (330 метров), то в этом случае будет использоваться многомодовое оптическое волокно (тип сети 100BASE-FX). Внутри зданий будет протягиваться витая пара категории 6Е (тип сети 100BASE-TX). Поясним подобный выбор, подкрепив его теоретическими данными.7.2 Обоснование выбора среды передачи 7.2.1 Витая параСкрученная пара проводов называется витой парой. Витая пара существует в экранированном варианте (Shielded Twisted Pair, STP), когда пара медных проводов обертывается в изоляционный экран, и неэкранированном (Unshielded Twisted Pair, UTP), когда изоляционная обертка отсутствует. Скручивание проводов снижает влияние внешних помех на полезные сигналы, передаваемые по кабелю. В зависимости от наличия защиты — электрически заземлённой медной оплетки или алюминиевой фольги вокруг скрученных пар, определяют разновидности данной технологии: неэкранированная витая пара (UTP — Unshielded twisted pair) экранированная витая пара (STP — Shielded twisted pair) фольгированная витая пара (FTP — Foiled twisted pair) фольгированная экранированная витая пара (SFTP — Shielded Foiled twisted pair) Существует несколько категорий кабеля витая пара, которые нумеруются от CAT1 до CAT7 и определяют эффективный пропускаемый частотный диапазон. Кабель более высокой категории обычно содержит больше пар проводов и каждая пара имеет больше витков на единицу длины. Категории неэкранированной витой пары описываются в стандарте EIA/TIA 568. В настоящее время наиболее распространенным является кабель категории 6E. Кабели этой категории могут работать до частот в 100 МГц, волновое сопротивление 100 Ом. Кабель категории 6E стандартизирован для технологии Fast Ethernet и является сравнительно дешевым решением построения локальных сетей. [3,4,5] 7.2.2 Волоконно-оптический кабельВолоконно-оптический кабель состоит из тонких (5-60 микрон) волокон, по которым распространяются световые сигналы. Это наиболее качественный тип кабеля — он обеспечивает передачу данных с очень высокой скоростью (до 10 Гбит/с и выше) и к тому же лучше других типов передающей среды обеспечивает защиту данных от внешних помех. Волоконно-оптические кабели состоят из центрального проводника света (сердцевины) – стеклянного волокна, окруженного другим слоем стекла — оболочкой, обладающей меньшим показателем преломления, чем сердцевина. Распространяясь по сердцевине, лучи света не выходят за ее пределы, отражаясь от покрывающего слоя оболочки. В зависимости от распределения показателя преломления и от величины диаметра сердечника различают: многомодовое волокно со ступенчатым изменением показателя преломления; многомодовое волокно с плавным изменением показателя преломления; одномодовое волокно. Понятие «мода» описывает режим распространения световых лучей во внутреннем сердечнике кабеля. В одномодовом кабеле (Single Mode Fiber, SMF) используется центральный проводник очень малого диаметра, соизмеримого с длиной волны света — от 5 до 10 мкм. При этом практически все лучи света распространяются вдоль оптической оси световода, не отражаясь от внешнего проводника. Полоса пропускания одномодового кабеля очень широкая — до 100 ГГц/км. Изготовление тонких качественных волокон для одномодового кабеля представляет сложный технологический процесс, что делает одномодовый кабель достаточно дорогим. Кроме того, в волокно такого маленького диаметра достаточно сложно направить пучок света, не потеряв при этом значительную часть его энергии.  В многомодовых кабелях (Multi Mode Fiber, MMF) используются более широкие внутренние сердечники, которые легче изготовить технологически. В стандартах определены два наиболее употребительных многомодовых кабеля: 62,5/125 мкм и 50/125 мкм, где 62,5 мкм или 50 мкм — это диаметр центрального проводника, а 125 мкм — диаметр внешнего проводника. В многомодовых кабелях (Multi Mode Fiber, MMF) используются более широкие внутренние сердечники, которые легче изготовить технологически. В стандартах определены два наиболее употребительных многомодовых кабеля: 62,5/125 мкм и 50/125 мкм, где 62,5 мкм или 50 мкм — это диаметр центрального проводника, а 125 мкм — диаметр внешнего проводника.Многомодовые кабели имеют более узкую полосу пропускания — от 500 до 800 МГц/км. Сужение полосы происходит из-за потерь световой энергии при отражениях, а также из-за интерференции лучей разных мод. В качестве источников излучения света в волоконно-оптических кабелях применяются светодиоды и полупроводниковые лазеры. Для передачи информации применяется свет с длиной волны 1550 нм (1,55 мкм), 1300 нм (1,3 мкм) и 850 нм (0,85 мкм). Светодиоды могут излучать свет с длиной волны 850 нм и 1300 нм. Излучатели с длиной волны 850 нм существенно дешевле, чем излучатели с длиной волны 1300 нм, но полоса пропускания кабеля для волн 850 нм уже, например 200 МГц/км вместо 500 МГц/км.[3,5] Так как для построения ЛВС используют, как правило, многомодовый оптический кабель, то в данном курсовом проекте будем использовать именно многомодовый оптический кабель. Кроме того, подобный выбор продиктован экономическими соображениями при проектировании ЛВС школы. 7.3 Обоснование выбора технологии передачи информацииСуществует несколько базовых технологий, на основе которых работает подавляющее большинство локальных современных сетей: Ethernet, Fast Ethernet, Gigabit Ethernet, Token Ring, FDDI. Из них Ethernet – самая распространённая на сегодняшний день технология. Почти все виды технологий Ethernet используют один и тот же метод разделения среды передачи данных – метод коллективного доступа с опознаванием несущей и обнаружением коллизий. Важным явлением в сетях Ethernet является коллизия (collision) – ситуация, когда две станции одновременно пытаются передать кадр данных по общей среде. Возможность чёткого распознавания коллизий обусловлена правильным выбором параметров сети, в частности соблюдением соотношения между минимальной длиной кадра и максимально возможным диаметром сети. На характеристики производительности сети большое значение оказывает коэффициент использования сети, который отражает её загруженность. При значениях этого коэффициента свыше 50% полезная пропускная способность сети резко падает из-за роста интенсивности коллизий и увеличения времени ожидания доступа к среде. В настоящее время наибольшей популярностью пользуются 2 технологии: Fast Ethernet и Gigabit Ethernet. [4] 7.3.1 Описание технологии Fast EthernetОфициально стандарт 802.3u установил две различных спецификации для физического уровня Fast Ethernet: 100Base-TX для двухпарного кабеля на неэкранированной витой паре UTP категории 6Е или экранированной витой паре STP Type1; 100Base-FX для многомодового оптоволоконного кабеля, используются два волокна. Для обоих стандартов справедливы перечисленные ниже утверждения и характеристики: форматы кадров технологии Fast Ethernet не отличаются от форматов кадров технологии 10-мегабитной сети Ethernet (облегчает задачи согласования сетей); межкадровый интервал равен 0,96 мкс, а битовый интервал – 10 нс. Все временные параметры алгоритма доступа (интервал отсрочки, время передачи кадра минимальной длины и т.п.), измеренные в битовых интервалах, остались прежними; признаком свободного состояния среды является передача по ней символа Idle соответствующего избыточного кода; логическое кодирование данных, преобразующее поступающие от уровня «железа» MAC байты в символы кода 4B/5B или 8B/6B; существующий подуровень автоматических переговоров позволяет двум взаимодействующим портам автоматически выбрать наиболее эффективный режим работы.[4] 7.3.2 Описание физического уровня 100Base-FX Данная спецификация определяет работу протокола Fast Ethernet по многомодовому оптоволокну в полудуплексном и полнодуплексном режимах на основе схемы кодирования FDDI. Данная спецификация определяет работу протокола Fast Ethernet по многомодовому оптоволокну в полудуплексном и полнодуплексном режимах на основе схемы кодирования FDDI.Для представления данных при передаче по кабелю определён метод кодирования – 4B/5B. При этом методе каждые 4 бита данных подуровня MAC представляются 5 битами. Избыточный бит позволяет применить потенциальные коды при представлении каждого из пяти битов в виде оптических импульсов. Существование запрещенных комбинаций символов позволяет отбраковывать ошибочные символы, что повышает устойчивость работы сетей с 100Base-FX. После преобразования 4-битовых порций кодов MAC в 5-битовые порции физического уровня их необходимо представить в виде оптических сигналов в кабеле, соединяющим узлы сети. 100Base-FX использует для этого метод физического кодирования MLT-3. Максимальная длина кабеля – ограничена 412м, но так как в нашем случае расстояние между зданиями не превышает 330 м, то данная технология подходит для проектируемой сети учебного заведения.[4] 7.3.3 Описание физического уровеня 100Base-TXВ качестве среды передачи данных спецификация 100Base-TX (витая пара UTP Cat 6Е или STP Type 1, две пары) используют кабель UTP категории 6Е или кабель STP Type 1. Максимальная длина кабеля в обоих случаях – не более 100м. Основные отличия от спецификации 100Base-FX - использование метода MLT-3 для передачи сигналов 5-битовых порций кода 4B/5B по витой паре, а также наличие функции автопереговоров для выбора режима работы порта. В настоящее время определено 5 режимов работы, которые могут поддерживать устройства 100Base-TX или 100Base-T4 на витых парах: 100Base-TX – 2 пары категории 6Е (или Type 1A STP); 100Base-T4 – 4 пары категории 3; 100Base-TX full-duplex – 2 пары категории 6Е (или Type 1A STP).[4] Отметим также, что при нехватке кабеля по длине используются коммутаторы в качестве усилителя-повторителя сигнала.  8. ВЫБОР СЕТЕВОГО ОБОРУДОВАНИЯ 8. ВЫБОР СЕТЕВОГО ОБОРУДОВАНИЯВсе оборудование локальных вычислительных сетей передачи данных можно условно разделить на два больших класса: периферийное (используется для подключения к сети оконечных узлов); магистральное (опорное, реализует основные функции сети (коммутацию каналов, маршрутизацию). Четкой границы между этими типами нет - одни и те же устройства могут использоваться в разном качестве или совмещать те и другие функции. 8.1 Выбор пассивного оборудования К пассивным устройствам относятся cетевые карты компьютеров (NIC, Network Interface Card), служащие для взаимодействия с другими устройствами в локальной сети. Поскольку корпоративная сеть содержит компьютеры двух видов (клиентские и сервера), информационная нагрузка на которые будет разной, то и сетевые карты требуется выбирать для каждого вида машин соответственно разные. На клиентских компьютерах можно поставить недорогой и функциональный адаптер, в то время как на сервера можно поставить более мощные и надежные адаптеры, с возможностью увеличения пропускной способности, чтобы свести к минимуму вероятность выхода сервера из строя вследствие поломки сетевой карты. Конечно, такие карты будут стоить дороже. На рабочие станции поставим недорогие PCI сетевые адаптеры D-Link DFE-530TX+, 10/100 Eth, PCI, RJ-45, 1 – портовая. Она обладает высокой производительностью с минимальным количеством обращений к центральному процессору, тем самым снижая его загрузку; имеет один коннектор RJ-45 и автоматически определяет режим работы 10BASE-T Ethernet или 100BASE-TX Fast Ethernet. Для серверов выберем более дорогой, надежный и функциональный сетевой адаптер 3COM 3C996B-T 10/100/1000Mbps PCI-X Server NIC. Эта плата позволят осуществить быстрый переход к самой быстрой скорости передачи данных, достижимой в технологии Fast Ethernet - 100 Мбит/с. В качестве среды передачи (между зданиями) выберем оптический кабель LANmark-OF TBW+ LSZH. Волоконно-оптический кабель Nexans LANmark-OF TBW+ LSZH был разработан специально для того, чтобы соответствовать требованиям к прокладке кабеля как внутри, так и вне зданий. Имеет уникальные характеристики, обеспечивающие выполнение норм пожаробезопасности для внутриобъектового использования и высокую степень влагостойкости для прокладки снаружи. Одновременно с этим кабель TBW+ ориентирован на наиболее экономически эффективную технологию оконцовки – прямую оконцовку волокна на оптическую вилку. Кабели имеют полностью диэлектрическую конструкцию и доступны в оболочке не поддерживающей горение (LSZH-FR). Волокна кабеля в количестве от 2 до 24 внешним диаметром 900 мкм дополнительно защищены кевларовыми нитями. Монтаж кабеля должен быть выполнен в кабелепроводе. 8.2 Выбор активного оборудования 8.2.1 Выбор коммутаторов Активным оборудованием сети в настоящее время являются коммутаторы (Switch) – многопортовое устройство, обеспечивающее высокоскоростную коммутацию пакетов между портами. Коммутатор предоставляет каждому устройству (серверу, ПК или другому коммутатору), подключенному к одному из его портов, всю полосу пропускания сети. Коммутаторы передают пакеты только целевому устройству, так как знают MAC-адрес (Media Access Control) каждого подключенного устройства. В результате уменьшается трафик, повышается общая пропускная способность и, соответственно, производительность сети.  Коммутаторы должны отвечать самым строгим требованиям по надежности. К примеру выход из строя switch1 (центральный коммутатор) приведет к полной неработоспособности нашей сети. Выход из строя остальных коммутаторов также приведет к выпадению отделов ил файл-серверов из корпоративной сети, что является недопустимым. Все коммутаторы должны поддерживать технологию 100BaseTХ, а коммутаторы 4, 5 и 6 должны иметь порт, реализующий технологию 100BaseFX, а центральный коммутатор switch1 - три таких порта. Также желательно выбрать коммутаторы одного производителя. Это позволит избежать конфликтов, а также упростить их настройку. Коммутаторы должны отвечать самым строгим требованиям по надежности. К примеру выход из строя switch1 (центральный коммутатор) приведет к полной неработоспособности нашей сети. Выход из строя остальных коммутаторов также приведет к выпадению отделов ил файл-серверов из корпоративной сети, что является недопустимым. Все коммутаторы должны поддерживать технологию 100BaseTХ, а коммутаторы 4, 5 и 6 должны иметь порт, реализующий технологию 100BaseFX, а центральный коммутатор switch1 - три таких порта. Также желательно выбрать коммутаторы одного производителя. Это позволит избежать конфликтов, а также упростить их настройку.Кроме того, для выбора коммутаторов предварительно необходимо вычислить минимальное количество портов у каждого из них. На каждом коммутаторе необходимо предусмотреть запасные порты, чтобы в случае отказа одного из используемых или при необходимости подключения еще устройств, можно было в кратчайшие сроки устранить неполадку и задействовать один из резервных портов. Такой подход имеет смысл для портов под UTP-кабель. Для оптических портов это ненужно, так как они отказывают крайне редко. К (8.2.1) оличество портов рассчитывается по следующей формуле: N=1,5*Nk+1 где N – требуемое количество портов; Nk – количество занятых портов. Рассчитаем требуемое количество портов для используемых коммутаторов, данные расчетов сведем в табл. 8.2.1, далее при выборе будем использовать данные из этой таблицы: Таблица 8.2.1 Необходимое количество коммутируемых портов

Лучшее решение в выборе коммутаторов для корпоративной сети предлагает компания Cisco Systems с ее серией Catalyst 2900 XL. Все коммутаторы Catalyst серий 2900 XL поддерживают качество обслуживания (QoS) на периферии ЛВС, включают аппаратные и программные средства, обеспечивающие высокую доступность сети, сокращающие время простоев и минимизирующие влияние сетевых сбоев и отказов на доступность сетевых услуг. Коммутаторы Catalyst 2900 XL используют целый ряд других функций, обеспечивающих высокую доступность сети и повышающих ее стабильность и надежность. Кроме того, выбранные коммутаторы поддерживают сетевые стандарты IEEE 802.3 (Ethernet), IEEE 802.3u (Fast Ethernet),IEEE 802.3x (Flow Control). В качестве центрального коммутатора switch 1, одной из основных задач которого является организация связей с филиалами, зданиями, выберем коммутатор Catalyst® 2916СM XL: 12 коммутируемых портов 10BaseT/100BaseTX + 4 порта 100BaseFX (один запасной порт под оптоволокно, оптоволокно «вылетает» редко). В качестве коммутаторов switch2, switch3, switch9, switch10 также выберем коммутаторы, имеющие до 14 коммутирующих портов без портов для подключения типа 100BaseFX (оптоволокно). Поставленным требованиям сполна отвечают коммутаторы марки Catalyst® 2914XL: 14 коммутируемых портов 10BaseT/100BaseTX. В качестве коммутаторов для компьютерных классов (switch4-6) используем коммутатор Catalyst® 2948С XL: 46 коммутируемых портов 10BaseT/100BaseTX + 2 порта 100BaseFX. В качестве коммутатора для конференц-зала (switch7) используем коммутатор Catalyst® 2924M XL, соответственно 22 коммутируемых портов 10BaseT/100BaseTX и 2 модуля расширения.  Так как в нашей сети присутствует видеотрафик (трансляция конференций, информация с видеокамер наблюдения) и голосовая информация IP - телефонии, то необходимо задействовать службу QoS. Так как в нашей сети присутствует видеотрафик (трансляция конференций, информация с видеокамер наблюдения) и голосовая информация IP - телефонии, то необходимо задействовать службу QoS.Тогда в проектируемой сети будут соблюдаться единые требования по качественному обслуживанию различных видов трафика. Все эти требования в виде правил политики будут конфигурироваться и храниться отдельно в каждом коммутаторе. Каждый выбранный коммутатор поддерживает разделение информации на 4 приоритетных очереди. Существует три модели реализации QoS: наилучшая возможная; интегральная и дифференцированная. Мы выбираем дифференцированную. Данная служба QoS поддерживается выбранными коммутаторами и маршрутизатором. Дифференциальный вид услуг (RFC-2474 и RFC-2475) предполагает наличие определенного набора средств классификации и механизмов организации очередей, обеспечивающих работу с приоритетами. Дифференциальный вид услуг обычно предполагает использование 6-битового поля DSCP (DiffServ Code Point) и определяет пошаговое поведение виртуального канала PHB (Per Hop Behavior). PHB задается сервис-провайдером и определяется на основе кода в поле DSCP. Запись в поле DSCP обычно осуществляется на входе сети. Поле DS (Differentiated Services), где размещается DSCP, фактически замещает поле TOS (RFC-791) в IP-заголовке. Стандартизации значений поля DS пока не произведено. Любая сеть должна поддерживать, по крайней мере, два класса PHB. Express Forwarding PHB (экспрессная переадресация) относится к наивысшему уровню услуг, возможному в модели Diffserv. Здесь для обеспечения низких потерь, малого временного разброса и гарантированной полосы используется RSVP. Diffserv достаточно хорошо адаптируется для работы в каналах с малой пропускной способностью. Реализация - выбрано сетевое оборудование с поддержкой QoS, которое и будет обеспечивать качество обслуживания в сети В качестве маршрутизатора возьмём 3com Router 6040. Семейство маршрутизаторов Router 6000 является привлекательным сетевым решением для корпоративных клиентов, которым требуется максимальная производительность и отказоустойчивость. Гибкая модульная конструкция маршрутизатора 3Com Router 6040 позволяет создавать различные конфигурации с большим разнообразием интерфейсов локальных и территориально-распределенных сетей, соответствующих строгим отраслевым спецификациям. Модули интерфейсов, называемые также картами FIC (Flexible Interface Card), обеспечивают поддержку высокоскоростных последовательных соединений, каналов T1/E1, T3/E3, ISDN BRI, ISDN PRI, Frame Relay, ATM и ADSL, а также большого разнообразия соединений на базе протокола Ethernet. Кроме того, имеются стандартный порт USB 2.0 (2) для подключения напрямую к рабочим станциям. Маршрутизатор Router 6040 устанавливается в шасси четырьмя разъемами для подключения модулей FIC. Для достижения максимального времени непрерывной работы маршрутизатор имеtт два встроенных порта 10BASE-T/100BASE-TX. Также в комплект стандартной поставки входят: средства поддержки маршрутизации протоколов IP и IPX, OSPF, RIP версий 1 и 2,IS-IS, многоадресная маршрутизация, качество обслуживания (QoS/ до 4 очередей приоритетов), виртуальные сети стандарта IEEE 802.1Q, брандмауэр с поддержкой контроля состояния соединений, протоколы IPsec, FTPS, SSL. Выбор конфигурации серверов и рабочих станций Главным требованиям к серверам является надежность. Для повышения надежности будем выбирать машины с RAID-контроллером. Он может работать в двух режимах: «зеркала» и в «быстром режиме». Нас будет интересовать первый режим. При этом режиме данные записываемые на жесткий диск одновременно записываются и на другой второй аналогичный жесткий диск (дублируются). Так же для серверов необходимо большее количество оперативной памяти (сколько памяти требуется выяснить не возможно, так как нам неизвестны реальные размеры баз данных и объемы хранимой на жестких дисках информации). Также на некоторых серверах совершается обработка запросов (серверы баз данных) пользователя, следовательно нужно выбирать марку и частоту процессора лучше (больше), чем на рабочих станциях.  Подберем сервера для сети с учетом назначения, там где хранятся СУБД – сервера преимущественно с быстрыми и объёмными винчестерами, у серверов приложений особые требования к оперативной памяти. Для видеосервера необходим жесткий диск большого объема, так чтобы информация на нем хранилась около трех месяцев (квартал), а также большой объем ОЗУ (для организации видеоконференций и видеонаблюдения). К серверу 3 также необходимо предъявить большие требования по быстродействию, так как он отвечает за связь с филиалами и выход в Интернет. Подберем сервера для сети с учетом назначения, там где хранятся СУБД – сервера преимущественно с быстрыми и объёмными винчестерами, у серверов приложений особые требования к оперативной памяти. Для видеосервера необходим жесткий диск большого объема, так чтобы информация на нем хранилась около трех месяцев (квартал), а также большой объем ОЗУ (для организации видеоконференций и видеонаблюдения). К серверу 3 также необходимо предъявить большие требования по быстродействию, так как он отвечает за связь с филиалами и выход в Интернет.Минимальные требования к серверу №1 (сервер СУБД): оперативная память 8Гб; двухъядерный процессор Intel® Xeon® E52xx; тактовая частота процессора – не менее 3 ГГц; частота системной шины 667 МГц; два порта с поддержкой скорости передачи 1 Гб/с (GigaEthernet); поддержка ОС Microsoft Windows 2003 Server; жесткие диски – в зависимости от объема баз данных выбираем два жестких диска 300 Gb 7200rpm 8Mb cache Western Digital 3000JS SATA2 Для серверов №2,3 вполне подойдет машина фирмы Intel серии 5300Е. Техническое применение данных серверов: web-хостинг, web-приложения, интернет/интранет-службы, терминальные службы, высокопроизводительные технические вычисления, контроллер домена, организация IP – телефонии, почтового оборота (внутреннего и внешнего), сервера приложений и согласований работы с «медленными клиентами». Минимальные требования к серверам № 2,3: четырехъядерный процессор Intel® Xeon® E5345 тактовая частота 2,33 ГГц; 8 ГБ оперативной памяти (четыре слота); два порта с поддержкой скорости передачи 1 Гб/с (GigaEthernet); поддержка ОС Microsoft Windows 2003 Server; частота системной шины 1333 МГц; жесткий диск 300 Gb 7200rpm 8Mb cache Western Digital 3000JS SATA2. Особые требования по быстродействию и надежности, а также по объему хранимых данных необходимо предъявить видеосерверу. Современный, надежный и не дорогой сервер фирмы Intel 5000 серии применяется для: создания надежных высокопроизводительных систем; серверов видеоконференций, серверов баз видеоданных, веб-серверов. Отличное соотношение цены и производительности и широкая поддержка 16-разрядных технологий. Доступны варианты высокой компактности с низким энергопотреблением. Минимальные требования к видеосерверу: двухъядерный процессор Intel® Xeon® 5050; тактовая частота 3 ГГц; 16 ГБ оперативной памяти (четыре слота); частота системной шины 667 МГц; два порта с поддержкой скорости передачи 1 Гб/с (GigaEthernet); поддержка ОС Microsoft Windows 2003 Server; 2 жестких диска по 300 Gb 7200rpm 8Mb cache Western Digital 3000JS SATA2. В данном курсовом проекте не требуется обоснование выбора рабочих станций, так как предполагается, что рабочие станции уже предложены для их последующей разработки и согласования. Отметим, что обязательным условием для всех ЭВМ является наличие сетевых адаптеров, позволяющих с максимальной производительностью согласовывать работу ЭВМ с локальной вычислительной сетью. Тем не менее, предложим следующий минимальный набор необходимых технических характеристик, предъявляемых к рабочим станциям: (предположим, что в школе полное равноправие и все рабочие станции обладают одинаковыми функциональными возможностями):  Минимальные требования к рабочим станциям: Минимальные требования к рабочим станциям:процессор тактовой частотой не менее 2.5 ГГц; порты поддержки скорости передачи по витой паре технологии FastEthernet (до 100 Мбит/с); не менее 2 Гбайт ОЗУ; жесткий диск – не менее 120 Гбайт с кэшем до 4 МБайт и скоростью вращения 7200 об/с; поддержка ОС семейства Windows и приложений пакета Microsoft Office и Adobe. частота системной шины – не менее 333 МГц. 8.2.3 Выбор SFP трансиверовДля соединения коммутаторов оптоволокном потребуются SFP-трансиверы. Выбираем DEM-312GT2 трансивер. Линейка трансиверов Gigabit Interface Converter (GBIC) и Small Form-Factor Pluggable (SFP) представляет собой комбинацию производительности и доступности. Новые гигабитные трансиверы выпускаются в двух форм-факторах: стандартный (GBIC) и (SFP)/mini-GBIC. DEM-312GT2 - многомодовый трансивер, поддерживающий режим полного дуплекса, гигабитный модуль работает на многомодовом оптическом кабеле длиной до 2 км и толщиной 62.5 мкм или 50 мкм. Устройство имеет металлический корпус, что уменьшает электромагнитное излучение и увеличивает срок службы. DEM-312GT2 допускает "горячее" подключение и имеет стандартную гарантию и бесплатную техническую поддержку. Выделим некоторые важные характеристики: скорость передачи данных (Gigabit): 1.250 Гбит/с (в оба направления) скорость передачи данных (оптический канал): 1.062 Гбит/с (в оба направления) дистанция передачи данных кабель 62.5/125мкм: до 2 км кабель 50.0/125мкм: до 2 км кабель 9/125мкм: Н/Д. Выбор оборудования для IP-телефонии Преимущества IP - телефонии Низкая стоимость звонка обуславливает широкое распространение карточной интернет-телефонии: междугородная и международная телефонная связь посредством VoIP значительно дешевле, чем аналогичные услуги традиционной телефонии. В силу того, что IPT использует сети передачи данных (СПД), исчезает необходимость содержать две независимые сети, что в конечном счете снижает затраты на обслуживание и поддержку инфраструктуры. Абоненты получают широкий выбор качественно новых услуг, позволяющих организовать различные виды IP-коммуникаций: центр обработки вызовов, селекторные и видеосовещания, унифицированный обмен сообщениями и многие другие решения. Протокол IP широко распространен и является международным стандартом при построении СПД, по этой причине на рынке появляется все больше предложений, ориентированных именно на эту технологию. Любой пользователь со своего рабочего места получает доступ к любым телекоммуникационным и информационным сервисам компании. Применение технологий IP-телефонии дает возможность не только создавать эффективную интегрированную инфраструктуру предприятия, но и в кратчайшие сроки успешно внедрять новые коммуникационные услуги и приложения. Поскольку интегрированная инфраструктура на базе протокола IP строится с использованием стандартных и открытых интерфейсов, функциональные возможности такой сети можно расширять практически безгранично. |