Отчет о прохождении учебной практики по профессиональному модулю пм. 04 Сопровождение информационных

Скачать 218.76 Kb. Скачать 218.76 Kb.

|

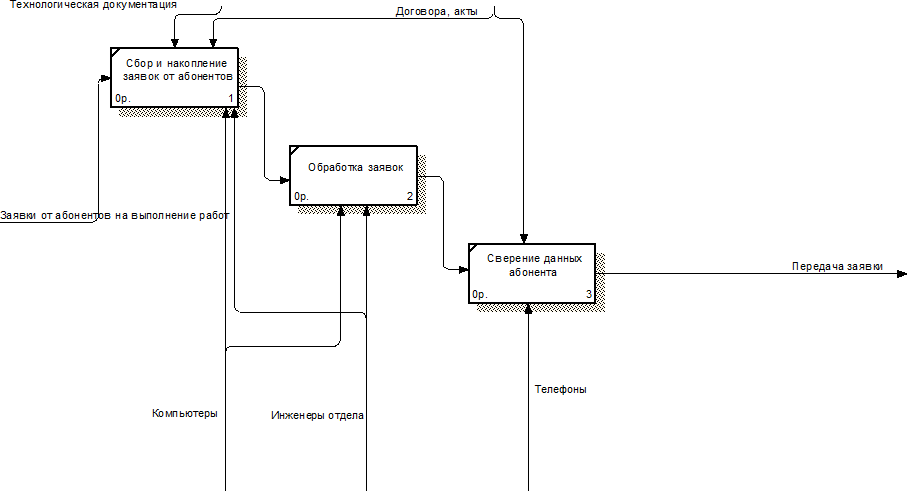

Стратегия развития бизнес процессов организации Схема управления ООО «Group IB» представлена на рисунке 3: Схема управления ООО «Group IB» представлена на рисунке 3: Рис. 1 Схема управления предприятием Бизнес процессы управления на уровне предприятия представлены на рисунке 2: Специалисты, выполняющие распоряжения  Конечный результат   Рис. 2 Бизнес процессы управления на уровне ООО «Group IB» Рис. 2 Бизнес процессы управления на уровне ООО «Group IB» Бизнес процесс управления ООО «Group IB» включает следующие функции: проведение технических советов по определенной тематике; проведение совещаний по определенной тематике; разработка и принятие программ по выполнению определенных работ и их реализация; издание приказов, распоряжений; контроль за соблюдением внутренних распоряжений и актов. В качестве базового бизнес процесса был выбран один из составляющих обеспечивающего бизнес процесса "Разработка ТЗ и его выполнение" - бизнес процесс "Выполнение ПНР". Функциями данного бизнес процесса является выполнение программных и технических работ по разработке и настройке абонентских систем, а также решение абонентских вопросов. Данный бизнес процесс на предприятии не автоматизирован.Целью разработки системы является автоматизация получения и обработки заявок от абонентов. Данная система будет использоваться в подразделении ПНР.  Рис. 3 Бизнес процессы управления на уровне ООО «Group IB» Последовательность действий выполнения бизнес-процесса после автоматизации, будет следующей: Просмотр принятых системой заявок от абонентов. Составление отчетной таблицы. Вывод таблицы для просмотра. Принятие заявок на обработку (удаление из базы данных системы). Вывод заявок в текстовые файлы, отсортированные по дате получения заявки. Бизнес требования к системе разделяются на функциональные и нефункциональные. Функциональные бизнес требования: Ввод данных абонентом: название предприятия, описание проблемы, имя, контактный e-mail, телефон/факс, дата заключения договора и его номер. Сохранение данных в БД системы. Вывод данных в удобной табличной форме. Очистка БД. Для выбора языка программирования необходимо определить требования к среде программирования. В процессе анализа требований и классификации самой проектируемой ИАС были определенны следующие требования к среде проектирования: кроссплатформенность, необходимая для интеграции с другими подсистемами; гибкость, позволяющая без дополнительных затрат изменять, дорабатывать информационную систему; безопасность; язык программирования должен предоставлять широкие возможности по работе с современными СУБД. Существует много различных технологий, позволяющих создавать web- приложения разной степени сложности. К ним относятся ASP, ASP.NET, PHP, JSP и многие другие. Наиболее популярной и распространённой технологией на сегодняшний день является PHP, во многом благодаря своей бесплатности. Было принято решение использовать для разработки технологию PHP. Главными аргументами в пользу этой технологии являются большие функциональные возможности, наличие высокоуровневых средств организации пользовательского интерфейса и работы с базой данных. При выборе СУБД определись следующие требования: кроссплатформенность СУБД; полная совместимость с выбранной средой разработки (PHP); простота использования и внедрения; надежность, позволяющая обеспечить решение задачи постоянного наполнения и обеспечения сохранность данных. Модель жизненного цикла ИС — структура, определяющая последовательность выполнения и взаимосвязи процессов, действий и задач на протяжении жизненного цикла. Модель жизненного цикла зависит от специфики, масштаба и сложности проекта и специфики условий, в которых система создается и функционирует. Каскадная модель жизненного цикла предусматривает последовательное выполнение всех этапов проекта в строго фиксированном порядке. Этапы проекта в соответствии с каскадной моделью: формирование требований проектирование реализация тестирование ввод в действие эксплуатация и сопровождение В качестве обеспечения информационной безопасности применены сетевые решения, предлагающие дополнительные возможности защиты на уровне маршрутизаторов. Это позволяет блокировать доступ к отдельным устройствам, создавать разные категории доступа. Так как разрабатываемая информационная система не является сложной и будет применяться только в условиях рассматриваемой организации, выберем каскадную модель. Использование Интернета как среды взаимодействия с широким кругом лиц и организаций требует: усиления защиты от многочисленных угроз; обеспечение отказоустойчивости соединения с глобальной сетью методом резервирования канала связи с провайдером. На данный момент существует следующая система защиты: два кластера межсетевых экранов (каждый включает по два маршрутизатора); комплекса централизованного управления механизмами сетевой защиты; графической консоли управления этим комплексом; модуля создания комплексной отчетности. Главной задачей межсетевого экрана является защита компьютерных сетей от несанкционированного доступа. Также сетевые экраны принято называть фильтрами. Централизованная система управления политикой безопасности позволяет администратору с помощью графической консоли управления SmartConsole создавать и редактировать правила контроля доступа, обеспечения web- безопасности. Кроме того, безопасность информации в информационной системе ООО «Group IB» в настоящее время обеспечивается за счет соблюдения разработанных политик безопасности, а также ряда других организационных и кадровых мер. СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ Грекул В.И. Управление внедрением информационных систем: Учебник / В.И. Грекул, Г.Н. Денищенко, Н.Л. Коровкина — М.: Интернет- Университет Информационных Технологий; БИНОМ. Лаборатория зна ний, 2011. (Серия «Основы информационных технологий»). Казарин О.В. Методология защиты программного обеспечения. Издательство: МЦНМО-2013. Липаев В.В. Сопровождение и управление конфигурацией сложных программных средств. — М.: СИНТЕГ, 2011. Соммервилл, Иан. Инженерия программного обеспечения, 6-е издание.: Пер. с англ. – М.: Издательский дом «Вильямс», 2012. Шаньгин В. Информационная безопасность. Издательство: ДМК Пресс — 2014 |