Курсовой проект. Создание локальной сети учреждения. Актуальность темы дипломной работы "Построение локальной сети учреждения, на примере мбоу сош 52 города Екатеринбурга". Объект

Скачать 0.88 Mb. Скачать 0.88 Mb.

|

|

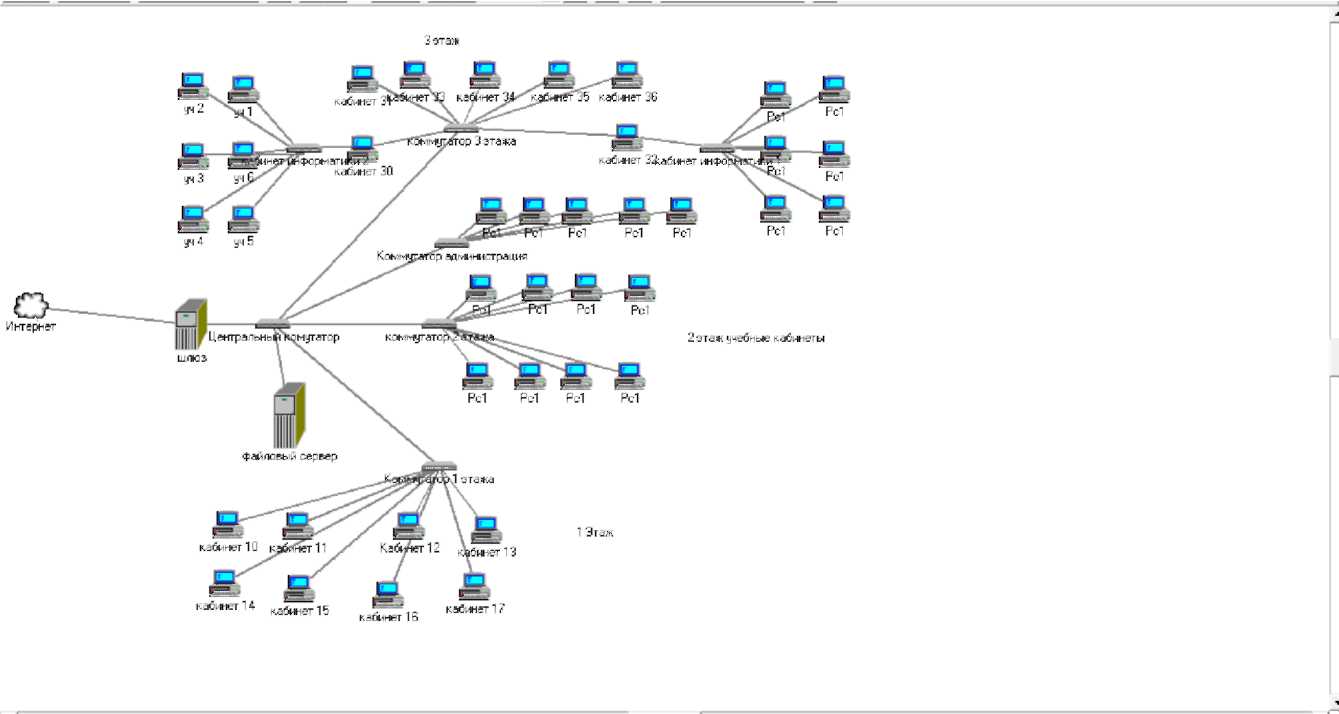

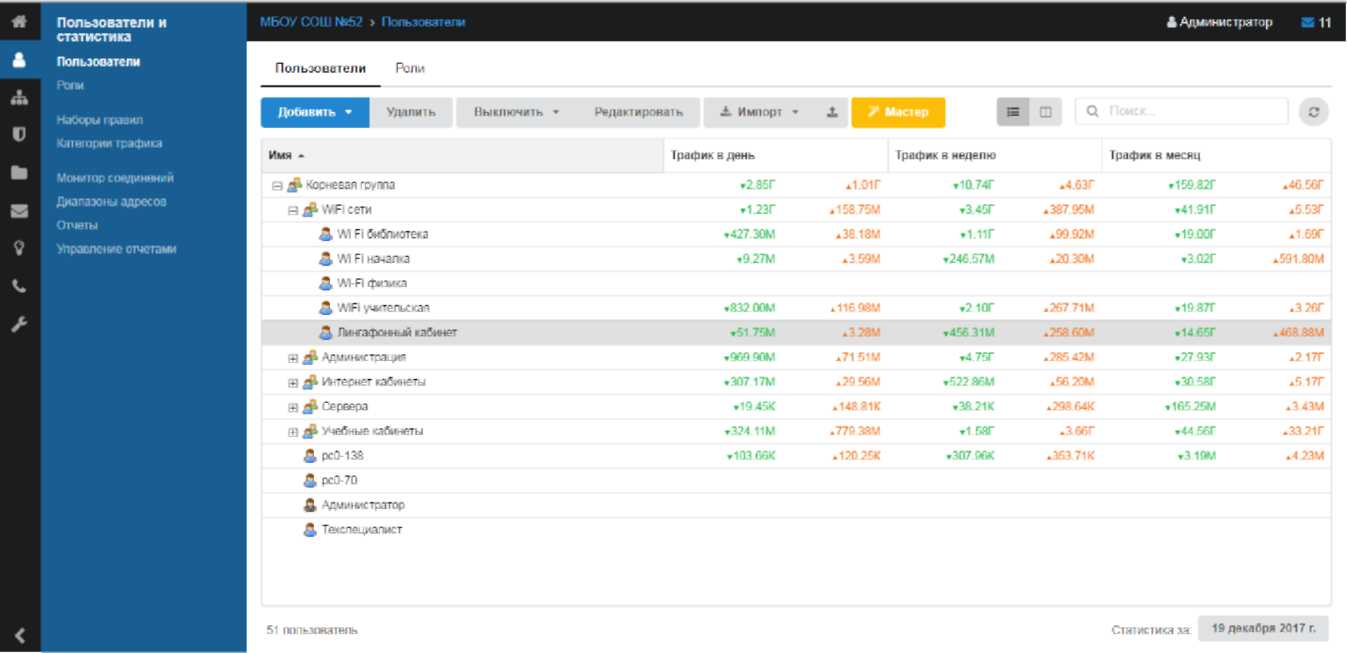

ГЛАВА 2. ПОСТРОЕНИЕ ЛОКАЛЬНОЙ СЕТИ УЧРЕЖДЕНИЯ, НА ПРИМЕРЕ МБОУ СОШ №52 ГОРОДА ЕКАТЕРИНБУРГА 2.1 Общая характеристика предприятия Объектом прохождения преддипломной практики является Муниципальное бюджетное образовательное учреждение «Средняя общеобразовательная школа №52», оказывающая услуги по образованию на уровне начального, среднего и среднего полного образования. Муниципальное бюджетное образовательное учреждение «Средняя общеобразовательная школа №52» является муниципальным учреждением и руководствуется в своей деятельности действующим законодательством РФ, Гражданским Кодексом РФ, ФЗ «Об образовании» и Уставом. Полное фирменное наименование организации: Муниципальное бюджетное образовательное учреждение «Средняя общеобразовательная школа №52». Сокращенное фирменное наименование организации: МБОУ СОШ №52. Учредители школы - Управление образования администрации Муниципального образования город Екатеринбург. МБОУ СОШ №52 образовано 1 сентября 1943 года. Организация имеет расчетный счет в банке, круглую печать со своим наименованием, штампы, бланки и другие реквизиты. Юридический адрес МБОУ СОШ №52: 620014 г. Екатеринбург, ул. Бисертская, 30. В феврале 2011 года школа прошла лицензирование и аттестацию, была переаккредитована в январе 2011 года, имеет право осуществления образовательной деятельности по образовательным программам начального, 36 основного, среднего (полного) общего образования. Материально - техническая база школы соответствует для организации общеобразовательного процесса в средней школе: оснащена учебной мебелью, техническими средствами обучения, оборудованием и компьютерной техникой (2 компьютерных класса оборудованы на 24 рабочими мести, компьютер имеется на каждом рабочем месте учителя, 6 компьютеров в учительской , 1- у секретаря, 3- в библиотеке), видео- и аудиотехникой, имеет библиотеку с необходимыми фондами учебной, учебно-методической и справочной литературы, программным обеспечением. Имеет спортивный зал, учебные мастерские (для мальчиков и девочек), кабинет педагога-психолога, логопедический и медицинский кабинеты, столовая (на 100 посадочных мест). 2.2 Результаты исследования выбранной области автоматизации и информатизации прикладных процессов предприятия В организации имеется 2 стационарных компьютерных класса (общее количество мест для учащихся - 24), 2 мобильных компьютерных класса с ноутбуками (на 13 учащихся каждый), 30 компьютеров на рабочих местах учителей, 10 компьютеров администрации школы, 6 компьютеров в учительской, 3 компьютера в библиотеке для доступа учащихся к сети Интернет. Доступ в интернет осуществляется через 4-х портовый роутер в кабинете информатики по технологию стандарта «Ethernet». Ethernet - самый распространенный стандарт локальных вычислительных сетей. Под Ethernet обычно понимают любой из вариантов этой технологии: Ethernet,! Fasti Ethernet,! Gigabit! Ethernet.! Во! всех! стандартах! Ethernet используется один и тот же метод разделения среды передачи данных - метод CSMA/CDl -I метод! коллективного! доступа! с! опознаванием! несущей! и обнаружением коллизий. Из роутера один кабель идет на коммутатор для кабинетов на третьем 37 этаже здания, второй кабель на кабинет информатики, третий кабель на второй этаж в кабинет директора, в восьми портовый коммутатор. В кабинете директора к коммутатору подключены устройства второго и первого этажей здания. Сеть работает не устойчиво, на отдельных сегментах сети имеется больше пяти коммутаторов! соединенных последовательно. Имеется система контентной фильтрации от провайдера связи, без возможности регулировки и настройки прав доступа.  Доступ! к общим ресурсам! настроен! с! помощью! рабочей! группы! на 2.3 Рекомендации по повышению эффективности автоматизации и информатизации прикладных процессов предприятия (организации). В ходе прохождения практики передо мной была поставлена задача разработки плана и монтажа локальной сети, а также настройка рабочих станций и серверов. На этапе проектирования новой локальной сети выяснилось что есть свободное помещение на втором этаже здания для размещения там серверной. Не менее важным в проектировании локальной сети является и выбор кабельной подсистемы, так как надежная локальная сеть предусматривает надежные соединения. Все коммутации в сети должны быть выполнены качественно, по стандарту, без нарушения технологии. Ответом на высокие требования к качеству кабельной системы стали структурированные кабельные системы, представляющие собой набор коммутационных элементов, а также методика их совместного использования, которая позволяет создавать регулярные, легко расширяемые структуры связей в вычислительных сетях. Структурированная кабельная система строится иерархически, с главной магистралью и многочисленными ответвлениями от нее. Типичная иерархическая структура структурированной кабельной системы включает: горизонтальные подсистемы (в пределах этажа); вертикальные подсистемы (внутри здания); подсистему кампуса (в пределах одной территории с несколькими зданиями). Использование структурированной кабельной системы вместо хаотически проложенных кабелей дает предприятию много преимуществ: универсальность; увеличение срока службы; уменьшение стоимости добавления новых пользователей и изменения их мест размещения; возможность легкого расширения сети; обеспечение более эффективного обслуживания; надежность. Горизонтальная подсистема характеризуется большим количеством ответвлений кабеля, так как его нужно провести к каждой пользовательской розетке. Поэтому к кабелю, используемому в горизонтальной проводке, предъявляются повышенные требования к удобству выполнения ответвлений, а так же удобству его прокладки в помещениях. При выборе кабеля принимаются во внимание следующие характеристики: полоса пропускания, расстояние, физическая защищенность, электромагнитная помехозащищенность, стоимость. Горизонтальную подсистему, то есть этажную, можно разделить на три части: абонентская часть состоит из розеток RJ-45, соединенных патч-кордом; стационарная часть представляет собой патч -корд, который соединяет розетки со шкафчиком с сетевым оборудованием; коммутационная часть-это патч-корд между коммутатором и розетками на патч-панели. Вертикальная подсистема, кабель, который соединяет этажи здания, должен передавать данные на большие расстояния и с большей скоростью по сравнению с кабелем горизонтальной подсистемы. Она состоит из более протяженных отрезков кабеля, количество ответвлений намного меньше, чем в горизонтальной подсистеме. Работы начались со смены провайдера и проведения в серверную оптоволоконного кабеля. На складе организации выдали два компьютера для использования в качестве серверов. На первом было установлено программное обеспечение ИКС-сервер версии 5.1, этот сервер подключен к медиаконвертору с оптоволоконным кабелем и стал выполнять функции интернет шлюза. Интернет-шлюз представляет собой аппаратно-программный комплекс для организации доступа сети Интернет из локальной сети организации. На втором установлено Windows Server 2008 и настроено файловое хранилище для администрации школы. В качестве топологии локальной сети была выбрана «Звезда», основной узел доступа был организован в серверной, к шлюзу был подключен не настраиваемый 24-х портовый коммутатор. От него проложены отдельные 4U    провода в оба крыла здания и на каждый этаж. Количество последовательно соединенных коммутаторов на каждом сегменте сети не превышает четырех. Рис 2. Предложенный вариант локальной сети Настройка шлюза В соответствии с требованиями федеральных законов 139 -ФЗ и 436-ФЗ установлены строгие требования по защите детей от информации, которая может нанести вред их развитию. В обязанности школы входит обеспечение защиты внутришкольной сети от нежелательного контента. Контентная фильтрация от провайдера зачастую не обеспечивает действительно эффективной защиты, что может приводить к проблемам при проверках образовательного учреждения контролирующими органами. Оптимальным решением для обеспечения контентной фильтрации школ является установка программного контент фильтра. При выборе оптимального решения, совместно с администрацией школы, выбрали ИКС-сервер ввиду следующих преимуществ : • наличие профиля, специально разработанного для учебных заведений в соответствии 436-ФЗ РФ; готовый набор правил для школ; автоматическая контент-фильтрация по спискам Минюста и Роскомнадзора; контентная фильтрация в соответствии с ФЗ №139; возможность задания запрещающих и разрешающих правил системным администратором; подробные отчеты по использованию интернета школьниками (возможны варианты отчетов по конкретному пользователю, по посещенным сайтам, по объему трафика и прочее). мониторинг работы с уведомлениями.  После инсталирования системы ИКС-сервер необходимо настроить сетевые интервейсы внешней и внутреней сетей, для этого перейти во вкладку провайдеры и ввести настройки. Настройка прав доступа и привязка IP адрессов пользователей происходит через оснастку пользователи, здесь собраны правила доступа и контентной фильтрации для каждого отдельного пользователя, присутствует возможность включения и отключения правил к ресурсам и типам данных, в том числе и по времени.   Рис 4. Экран пользователя Пользователей можно группировать как IP-адресам, так и по группам правил, назначая политики доступа и правила фильтрации для целых групп пользователей.  На сервере пользователей: применяются следующие способы авторизации авторизация по логину и паролю в модуле «Прокси-сервер» Изделия. Для того, чтобы пользователь мог подключиться к прокси-серверу, необходимо, чтобы в его веб- браузере был указан ip-адрес внутреннего интерфейса Изделия («Локальная сеть») и порт 3128 (по умолчанию, данный порт может быть изменен в настройках модуля «Прокси-сервер»). Сама авторизация может осуществляться двумя методами: по логину и паролю пользователя (пользователь, сделавший HTTP -запрос, получает первоначально приглашение на ввод своего логина и пароля доступа, а после успешной идентификации - результат запроса) и через домен (пользователь, зарегистрированный на сервере Active Directory, автоматически авторизуется на прокси-сервере). Второй метод возможен лишь в том случае, когда программа присоединена к домену Active Directory. Следует отметить, что в обоих случаях пользователю будет доступен выход во внешнюю сеть только по протоколу HTTP. Внимание! При этой схеме авторизации у пользователя не будет работать ICQ, почта, клиент-банк и другие программы которые работают не по протоколу HTTP. авторизация по ip-адресу. Применяется в том случае, когда пользователи локальной сети имеют статические ip-адреса либо динамические ip-адреса, регистрируемые с привязкой к mac-адресу. Для того, чтобы пользователь мог получить доступ во внешнюю сеть, достаточно добавить его ip-адрес во вкладке «Ip-адреса» индивидуального модуля пользователя. Пользователь получает доступ во внешнюю сеть по всем протоколам в соответствии с глобальными и индивидуальными политиками доступа. Ip-адрес довольно легко подделать. Злонамеренный пользователь может выдать себя за другого, просто поменяв сетевые настройки на своём компьютере. Для того, чтобы это предотвратить, воспользуйтесь функцией привязки к MAC -адресу. 3) авторизация посредством клиентской части Изделия xauth.exe. Применяется в том случае, когда пользователи сети имеют динамические переменные ip-адреса. Как и при авторизации по ip-адресу, пользователь получает полный доступ во внешнюю сеть при данном типе авторизации. Для 44 того, чтобы выполнить авторизацию, пользователю необходимо на своем компьютере запустить файл xauth.exe (применимо только для Windows-систем). Далее возможны два метода подключения: простая авторизация (пользователь получает приглашение на ввод своего логина и пароля) и авторизация через домен (пользователь, зарегистрированный на сервере Active Directory, автоматически авторизуется в программе). Второй метод возможен лишь в том случае, когда программа присоединена к домену Active Directory. авторизация по MAC. Данный вид авторизации удобен, когда в сети используются динамические адреса, но в качестве DHCP-сервера выступает не ИКС. Для того, чтобы добавить пользователю mac-адрес, перейдите во вкладку IP-адреса и нажмите Добавить - MAC-адрес. авторизация пользователей терминального сервера Для ИКС все пользователи, работающие через терминальный сервер неотличимы друг от друга по своим запросам в сети (в качестве источника выступает один и тот же ip-адрес терминального сервера). Таким образом, для того чтобы разделить статистику и настройки доступа, вам необходимо указать прокси-сервер в настройках браузера каждого из терминальных пользователей. Тогда каждый пользователь будет зарегистрирован под своим логином, и запросы, проходящие через прокси будут идентифицироваться отдельно для каждого из пользователей терминала. Импорт пользователей возможен в четырех вариантах: из файла (источником служит файл формата TXT, в котором перечислены строки, содержащие параметры имя, логин, пароль, ipадрес), из домена (импортирует пользователей Active Directory, для того, чтобы данный импорт был возможен, необходимо присоединить программу к домену через модуль «Сетевое окружение»), из сети (сканирует каждую локальную сеть на предмет доступных ip-адресов из адресного пространства сети), из LDAP/AD (аналогичен импорту из домена, однако не требует постоянного присоединения к нему). Чтобы импортировать пользователей, зайдите в модуль «Пользователи» и нажмите в правом верхнем углу на кнопку «Импорт». Откроется диалоговое окно, предлагающее выбрать, каким образом пользователи будут импортированы.  Фильтрация нежелательного контента собрана в двух вкладках - первая наборы правил. Для создания правила необходимо выбрать группу пользователей и создать правило: разрешающие либо запрещающие. В данной работе были созданы правила для ограничения доступа к социальным сетям, онлайн казино, настроено перенаправление запросов поисковых систем на «семейные» поисковые страницы, содержания страниц сканируется контент-фильтром. Во вкладке "Правила и ограничения" пользователя или группы вы можете назначить следующие ограничения для пользователей: 1. запрещающие, разрешающие правила и исключения -контролируют доступ пользователя к ip-адресам, протоколам, mime-типам и портам на уровне межсетевого экрана. Среди прочего, они позволяют заблокировать два протокола прикладного уровня при помощи layer7 - фильтрации - это протоколы OSCAR (ICQ) и P2P (torrent). 46 запрещающие, разрешающие правила и исключения прокси -контролируют доступ пользователя к интернет-ресурсам по URL на уровне прокси-сервера; ограничение скорости - изменяет скорость доступа к указанным ресурсам или к внешней или внутренней сети в целом; выделение полосы пропускания - устанавливает минимальное значение скорости доступа к указанным ресурсам или к внешней или внутренней сети в целом; квота - устанавливает максимальное значение полученного пользователем объема данных от указанного ресурса, по указанному протоколу (порту) или от внешней или внутренней сети в целом; маршрут - устанавливает для пользователя индивидуальное направление потока передачи данных до указанного ресурса, по указанному протоколу (порту) или до внешней или внутренней сети в целом; приоритет - присутствует только в глобальных правилах межсетевого экрана, позволяет установить очередность обработки потока передачи данных до указанного ресурса, по указанному протоколу (порту) или до внешней или внутренней сети в целом. контроль DLP - добавляет правило, которое будет сканировать трафик пользователя в соответствии с настроенной базой отпечатков DLP. правило контентной фильтрации - добавляет правило прокси, которое проверяет загружаемый html-код на совпадения с базой данных контент-фильтра. ограничение количества соединений - создает правило межсетевого экрана, не позволяющее пользователю превышать указанное количество одновременных соединений к указанным ресурсам, протоколам и портам. Вторая вкладка для ограничения нежелательной информации это контент фильтр. Он позволяет просканировать весь пакет данных на наличие слов внесенных в базу контент-фильтра и при большом количестве совпадений заблокировать доступ к запрашиваемому ресурсу, а пользователю вывести 47   ■# Защита МБОУ СОШ N252 > Контент-фильтр > База Контенгт-фипьтра ^ Антивирус Создание новых списков возможно на вкладке «База Контент-фильтра», через которую осуществляется настройка и регулировка списков слов и ключевых фраз для срабатывая фильтра, для редактирования списка необходимо выбрать его и в выпадающем меню выбрать один из пунктов: «Редактировать», «Выключить», «Удалить». Для добавления ключевых слов к списку нужно выбрать пункт редактировать, откроется вкладка ввода ключевых слов, где слова можно добавлять, изменять или удалять. Пункт «Выключить» позволяет отключить выбранный список слов, от базы контент фильтра, и он не будет принимать участие в обработке входящей информации.  |