Банк вопросов по информатике

Скачать 198.5 Kb. Скачать 198.5 Kb.

|

|

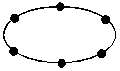

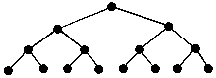

Банк вопросов по информатике 1. В брошюре 15 страниц. На каждой странице 20 строк по 56 символов в строке. Вычислить информационный объем книги (в байтах). a) 22400 b) 134400 c) 16800 d) 16,40625 2. Сообщение, записанное буквами из 8 символьного алфавита, содержит 10 символов. Какой объем информации в битах оно несет? a) 20 b) 30 c) 80 d) 16 3. В тексте 1024 символа. Вычислить информационный текста (в байтах), если один символ кодируется 7 битами. a) 8 b) 7 c) 896 d) 7168 4. В тексте 512 символов. Вычислить информационный текста(Кб), если один символ кодируется 8 битами. a) 4 b) 4096 c) 1024 d) 0,5 5. Сообщение, записанное буквами из 16 символьного алфавита, содержит 12 символов. Какой объем информации в битах оно несет? a) 48 b) 88 c) 24 d) 192 6. Мощность алфавита равна 16. Сколько байт памяти потребуется, чтобы сохранить 160 символов? a) 1,25 b) 80 c) 0,625 d) 2,5 7. Алфавит содержит 16 букв. Какое количество информации (бит) несет одна буква? a) 4 b) 16 c) 5 d) 8 8. Что из перечисленного не является текстовой информацией a) календарь b) рекламный слоган c) газета d) картина 9. Какой из параметров отражает свойства информации a) твердость b) качество c) полнота d) легкость 10. Какой тип информации можно отнести к научной a) текст лекции b) шелест ветра c) художественный фильм d) шум прибоя 11. Переведите 115 из шестнадцатеричной системы счисления в десятичную a) 230 b) 772 c) 277 d) 115 12. Переведите 16 из восьмеричной системы счисления в десятичную a) 16 b) 23 c) 37 d) 14 13. Переведите 15 из десятичной системы счисления в шестнадцатеричную a) 120 b) 23 c) AA d) F 14. Переведите 45 из восьмеричной системы счисления в десятичную a) 23 b) 37 c) 45 d) 16 15. Переведите 17 из шестнадцатеричной системы счисления в десятичную a) 23 b) 37 c) 16 d) 15 16. Один символ, вводимый в компьютер с клавиатуры, занимает a) 1 байт b) 1 килобит c) 1 бит d) 5 бит 17. Персональные компьютеры относятся к a) особому классу машин b) классу машин 4 поколения c) классу машин 2 поколения d) классу машин 3 поколения 18. Наименьшим адресуемым элементом оперативной памяти является a) регистр b) файл c) байт d) машинное слово 19. Каково назначение клавиатурной клавиши PrintScreen? a) Распечатать активное окно b) Копировать изображение экрана в буфер c) Печать содержимого экрана на принтер d) Обновить содержимое экрана 20. Основные принципы построения цифровых вычислительных машин были разработаны a) российским ученым академиком С.А. Лебедевым b) американским ученым Дж. фон Нейманом c) Адой Лавлейс d) Ч. Беббиджем в Англии 21. Из перечисленного: 1)жесткий диск 2) оперативная память (ОЗУ) 3) стример 4) кэш-память внешними запоминающим устройством являются… a) 1 и 3 b) 1 и 2 c) 2 и 4 d) 3 и 4 22. Циклическое переключение между режимами вставки и замены при вводе символов с клавиатуры осуществляется нажатием клавиши... a) Print Screen b) Num Lock c) Scroll Lock d) Insert 23. Что по сути делает быстрое форматирование диска? a) Производится очистка оглавления диска b) Производится переразбиение поверхности на сектора и дорожки c) Производится упорядочивание файлов и папок на диске d) Производится чистка диска 24. Компьютеры, созданные для решения предельно сложных вычислительных задач,- это a) персональные компьютеры b) суперкомпьютеры c) серверы d) карманные персональные компьютеры 25. Устройствами вывода данных являются а) плоттер б) процессор в) блок питания г) монитор д) сканер a) а, г b) б, г, д c) в, г d) в, г, д 26. Чем по сути является ярлык? a) Папкой b) Копией искомого файла c) Значком d) Файлом содержащим полное имя искомого файла 27. Дополнительные услуги по обслуживанию дисков и файловой системы предоставляют пользователю… a) языки программирования. b) прикладные программы c) браузеры d) утилиты. 28. Если размер кластера 512 байт, а размер файла 816 байт, то файл займет на диске a) один кластер b) полтора кластера c) два кластера d) 3 кластера 29. Оболочки, являющиеся надстройкой над ОС, называются _____________ оболочками. a) операционными b) прикладными c) производными d) сетевыми 30. Несмежные файлы можно выделить с помощью нажатия......... a) клавиши Ctrl и правой клавиши мыши b) клавиши Alt и левой клавиши мыши c) клавиши Ctrl и левой клавиши мыши d) клавиши Shift и правой клавиши мыши 31. Из чего состоит имя файла? a) Только из набора символов латинского алфавита b) Из имени и расширения c) Из набора символов русского или латинского алфавита d) Из понятного процессору набора двоичных кодов 32. Поименованная совокупность байтов, записанная на внешний носитель называется… a) амперсандом b) текстом c) браузером d) файлом 33. Программы, защищающие данные от несанкционированного доступа относятся к… a) инструментальному программному обеспечению b) сервисному программному обеспечению c) прикладному программному обеспечению d) базовому программному обеспечению 34. Какие функции выполняет операционная система? a) организация диалога с пользователем, управления аппаратурой и ресурсами компьютера b) все перечисленные варианты c) подключение устройств ввода/вывода d) организация обмена данными между компьютером и различными периферийными устройствами 35. Заражение компьютерными вирусами может произойти в процессе ... a) работы с файлами b) печати на принтере c) выключения компьютера d) форматирования диска 36. Макровирусы поражают обычно файлы, созданные … a) с помощью архиватора b) в среде MS DOS c) на языке бейсик d) в среде MS Office 37. Резидентные вирусы после завершения инфицированной программы… a) остаются в оперативной памяти, заражая другие исполняемые программы, вплоть до выключения компьютера b) находясь в постоянной памяти, совершают деструктивные действия c) остаются в арифметико-логическом устройстве компьютера d) находятся в загрузочном секторе диска или дискеты, заражая другие исполняемые программы 38. Полифагами (фагами) называют программы,… a) являющиеся компьютерными вирусами b) включающие функции восстановления зараженных файлов c) обрабатывающие загрузочные области диска d) являющиеся программными кодами 39. Какие вирусы заражают загрузочный сектор диска a) макровирусы b) загрузочные c) все перечисленные d) исполняемые 40. Как происходит заражение «почтовым» вирусом? a) при подключении к почтовому серверу b) при подключении к web-серверу, зараженному «почтовым» вирусом c) при открытии зараженного файла, присланного с письмом по e-mail d) при получении с письмом, присланном по e-mail, зараженного файла 41. Назовите метод защиты от компьютерных вирусов: a) вызов специалиста по борьбе с вирусами b) перезагрузка компьютера c) отключение компьютера от электросети при малейшем подозрении на вирус d) установка на компьютер программы-монитора 42. Какие виды оформления шрифта не присутствуют в текстовом редакторе a) тонкий b) подчеркнутый c) курсивный d) полужирный 43. Какой вид оформления абзацев не присутствует в текстовом редакторе a) Выравнивание по левому краю b) По правому краю c) по середине d) по центру 44. В текстовом редакторе стиль документа это: a) формат абзаца и формат символов b) только формат абзаца c) Набор используемых шрифтов в тексте d) внешний вид документа, начиная с заголовка 45. В текстовом редакторе невозможно применить форматирование к… a) рисунку b) номеру страницы c) имени файла d) колонтитулу 46. В текстовом процессоре список А______________ _______________ В______________ _______________ С______________ _______________ относится к типу _____________списков a) многоуровневых b) буквенных c) нумерованных d) маркированных 47. Колонтитул - это a) первая буква абзаца b) первая строка абзаца c) заголовочные данные, помещаемые сверху или снизу страницы в области нижнего или верхнего поля d) пояснение к тексту, библиографическая справка, перевод, толкование, помещаемые в нижние части полосы страницы 48. Какой список называется "маркированным": a) каждая строка помечена красной строкой и буквой b) каждая строка начинается с определенного символа c) каждая строка помечена красной строкой и цифрой d) такого списка нет 49. Что такое Times New Roman a) имя стиля b) гарнитура шрифта c) формат абзаца d) кегель шрифта 50. Клавишу Enter при наборе документа в MS Word нажимают a) для проверки правописания b) в конце каждой строки c) в конце абзаца d) в конце предложения 51. Ссылка A1 в электронной таблице является... a) пользовательской b) абсолютной c) смешанной d) относительной 52. При выделении нескольких несмежных диапазонов ячеек в электронной таблице необходимо удерживать нажатой клавишу a) Ctrl b) Shift c) Insert d) Alt 53. Ссылка $A$1в электронной таблице является... a) пользовательской b) относительной c) абсолютной d) смешанной 54. Формула в электронной таблице начинается с: a) Fx b) = c) имени функции d) $ 55. В электронной таблице выделили группу из 4 ячеек. Это могут быть ячейки: a) А1:В4 b) A1:C1 c) А2:С4 d) А1:В2 56. В ячейке А1 содержится число 2, А2-число 3, А3-число 8, С1-число 12. В результате вычисления функции MAX(A1:A3,C1) получится a) 22 b) 25 c) 13 d) 12 57. Ссылка $A1 в электронной таблице является... a) смешанной b) абсолютной c) относительной d) пользовательской 58. Из перечисленных функций: (1) печать текстов (2) построение диаграмм (3) создание презентаций (4) вычисление по формулам (5) упаковка данных к основным функциям электронных таблиц относятся… a) только (4) b) (2) и (4) c) только (2) d) (2), (3) и (4) 59. Чему будет равно значение в ячейке C1  a) 24 b) 18 c) 20 d) 14 60. Чему равно значение формулы в ячейке D3?  a) 4 b) 4,5 c) 4,33333333 d) 17 61. Чему будет равно значение в ячейке D2  a) 14 b) 26 c) 24 d) 16 62. Чему равно значение формулы в ячейке А4?  a) 10 b) 18 c) 28 d) 27 63. В ячейке В2 содержится формула =$A$1*A2. Как будет выглядеть формула, если ее скопировать в соседнюю справа ячейку С2? a) =$A$2*B2 b) =$A$1*B2 c) =$A$1*A2 d) =B1*B2 64. Программные средства, с помощью которых можно создавать базы данных, наполнять их, производить сортировку и поиск данных называются… a) бухгалтерскими программами b) табличными процессорами c) издательскими системами d) системами управления базами данных (СУБД) 65. Информационная модель, позволяющая в упорядоченном виде хранить данные о группе объектов, обладающих одинаковым набором свойств, называется… a) электронной таблицей b) антивирусной программой c) базой данных d) электронным образовательным ресурсом 66. С помощью каких приложений (без исключения) можно создать базу данных? a) Word, FoxBASE, dBASE b) Access, Paradox, FoxPro c) Excel, Word, WinRar d) Access, Word, FoxBASE 67. Что не является основным объектом базы данных? a) запрос b) таблица c) описание d) отчёт e) форма 68. Объект базы данных, в котором можно разместить элементы управления, предназначенные для ввода, изменения, изображения данных называется… a) запросом b) свойством поля c) файлом d) формой e) отчетом 69. Возможность отобрать информацию из таблиц в базе данных по определенным критериям, чтобы облегчить ее поиск в базе предоставляют… a) формы b) запросы c) файлы d) свойства поля e) папки 70. Какой структуры информационных моделей и различных типов баз данных НЕ СУЩЕСТВУЕТ? a) реляционные b) сетевые c) иерархические d) субъективные 71. Объект базы данных, предназначенный для облегчения ввода данных: a) Форма b) Таблица c) Запрос d) Отчет 72. Ключ базы данных определяет... a) часть записи, совокупность ее полей, предназначенных для формирования индексного файла b) уникальный номер записи в базе данных c) язык запроса к базе данных d) набор символов, ограничивающий вход в автоматизированную систему с базой данных 73. Из предложенного списка графическими форматами являются: а) TIFF б) TXT в) MPI г) JPG д) BMP a) а, б b) б,в,д c) а, г, д d) в, г, д 74. Технология, объединяющая информацию (данные), звук, анимацию и графические изображения называется… a) растровой технологией b) технологией графики c) телевизионной технологией d) технологией мультимедиа 75. Системами кодировки графической информации являются а) RGB б) CMYK в) HCY г) BNC a) в,б b) а,г c) б,г d) а,б 76. Перечислите устройства, которые без исключения относятся к аппаратным средствам мультимедиа а) системный блок б) монитор в) телефон г) проектор д) джойстик е) микрофон a) а,б,г,е b) б,в,г,д c) а,б,в,г,д d) в,г,д,е 77. Разрешение – это важнейшая характеристика изображения, которая измеряется… a) в пикселях на сантиметр b) в пикселях на метр c) в dpi d) в pdf 78. Доменом нижнего уровня в адресе Pgfa.student.academy.com является a) Pgfa b) pgfa.student c) academy.com d) edu 79. Доменом верхнего уровня в адресе Pgfa.student.academy.com является a) Pgfa.student b) com c) Pgfa d) academy.com 80. HTTP – это… a) имя протокола сети, обслуживающего прием и передачу гипертекста b) IP-адреса компьютеров, содержащих Web-архивы c) система адресов гипертекстовых архивов d) система адресов доменов, содержащих Web-документы 81. Протоколом в теории компьютерных сетей называют a) файлы, содержащие сведения о датах и времени обращения пользователей к почтовому ящику b) набор правил, определяющих работу двух одноименных уровней модели взаимодействия открытых систем в различных абонентских компьютерах c) файлы, содержащие адреса абонентов сети d) правила общения пользователей сети друг с другом 82. Информационная или рекламная рассылка, автоматически рассылаемая по списку, без предварительной подписки называется… a) телеконференцией b) чатом c) вирусом d) спамом 83. Множество отдельных текстов, имеющих ссылки друг на друга, называется a) система меню b) гипертекст c) World Wide Web d) язык HTML 84. Посредством какого устройства производится подключение к сети интернет через проводную телефонную линию… a) Модем b) Многопрофильная шина c) Сетевая плата d) телефонного аппарата 85. Сервер – это… a) Все ответы верны b) Несколько связанных компьютеров в сети c) Персональная ЭВМ, являющаяся рабочим местом пользователя в сети d) ЭВМ, выполняющая определенные функции обслуживания пользователей в сети 86. Дополните фразу для получения верного утверждения: "IP-адрес используется для ....... a) обозначения адреса электронной почты b) определения пароля при регистрации пользователя у провайдера c) однозначного определения компьютера в сети d) обозначения имени пользователя в одной из почтовых программ 87. Для правильной, полной и безошибочной передачи данных необходимо придерживаться согласованных и установленных правил, которые оговорены в_____________ передачи данных a) порте b) протоколе c) описании d) канале 88. Объем информации, передаваемый по сети измеряемый в битах, называется a) маршрутизатор b) домен c) шлюз d) трафик 89. Какая топология сети представлена на рисунке  a) кольцевая b) древовидная c) иерархическая d) шина e) линейная 90. Какая топология сети представлена на рисунке  a) звездообразная b) кольцевая c) древовидная d) шина e) линейная 91. Какая топология сети представлена на рисунке  a) шина b) линейная c) древовидная d) звездообразная e) кольцевая 92. Свойство алгоритма, характеризующее возможность решения однотипных задач из некоторого класса, называется… дискретность; массовость; результативность; однозначность. 93. Свойство алгоритма, позволяющее ему содержать только те команды, которые входят в систему команд исполнителя, называется… детерминированностью; массовостью; понятностью; однозначностью. 94. Алгоритм называется линейным: если он составлен так, что его выполнение предполагает многократное повторение одних и тех же действий; если ход его выполнения зависит от истинности тех или иных условий; если его команды выполняются в порядке их естественного следования друг за другом независимо от каких-либо условий; если он представим в табличной форме. 95. Алгоритм называется циклическим: если он составлен так, что его выполнение предполагает многократное повторение одних и тех же действий; если ход его выполнения зависит от истинности тех или иных условий; если его команды выполняются в порядке их естественного следования друг за другом независимо от каких-либо условий; если он представим в табличной форме. 96. Алгоритм включает в себя ветвление, если: если он составлен так, что его выполнение предполагает многократное повторение одних и тех же действий; если ход его выполнения зависит от истинности тех или иных условий; если его команды выполняются в порядке их естественного следования друг за другом независимо от каких-либо условий; если он представим в табличной форме. 97. Алгоритм — это: правила выполнения определенных действий; ориентированный граф, указывающий порядок исполнения некоторого набора команд; понятное и точное предписание исполнителю совершить последовательность действий, направленных на достижение поставленных целей; набор команд для компьютера. 98. Укажите наиболее полный перечень способов записи алгоритмов: словесный, графический, псевдокод, программный; графический, программный; словесный, программный; псевдокод. 99. Язык программирования - это: способ общения пользователя с компьютерной системой; совокупность символов, предназначенных для передачи данных; естественный язык, предназначенный для общения людей и компьютеров; формализованные языки, предназначенные для описания алгоритмов на языке исполнителя компьютера. 100. В блок - схеме начало и конец алгоритма обозначается фигурой:

Ответы на вопросы банка заданий (9 классов)

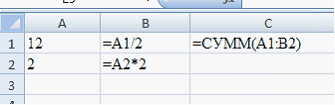

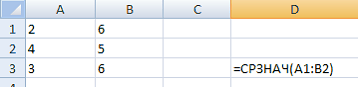

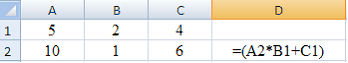

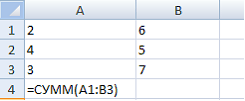

Распределение заданий по темам 1-10: Информация. Измерение количества информации 11-15: Системы счисления 16-25: Компьютер 26-34: ПО и операционная система 35-41: Компьютерные вирусы 42-50: Текстовый редактор 51-63: Электронные таблицы 64-72: Базы данных и СУБД 73-77: Мультимедиа-технологии 78-91: Коммуникационные технологии 92-100: Алгоритмизация |