ПР_Бондаренко. Исследование различных методов защиты текстовой информации и их стойкости на основе подбора ключей

Скачать 0.57 Mb. Скачать 0.57 Mb.

|

|

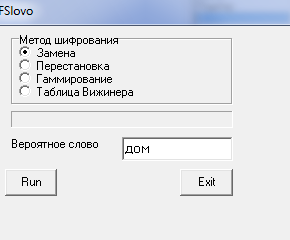

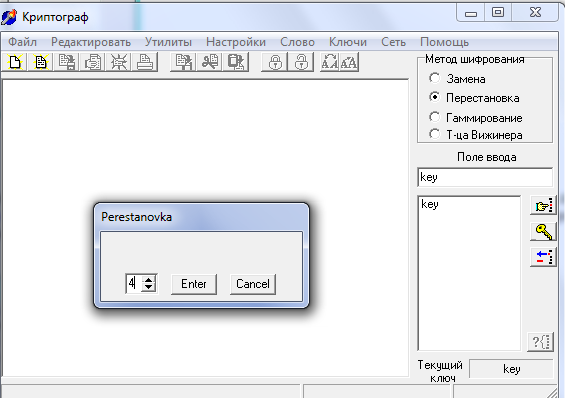

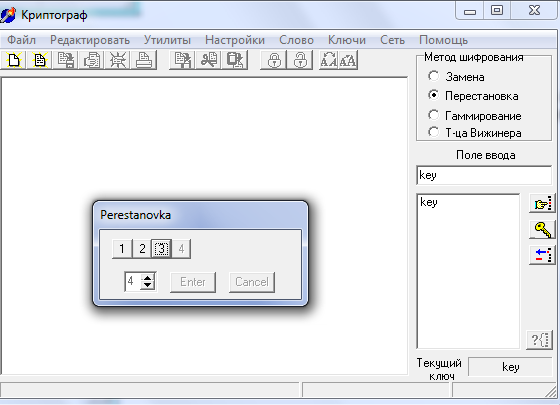

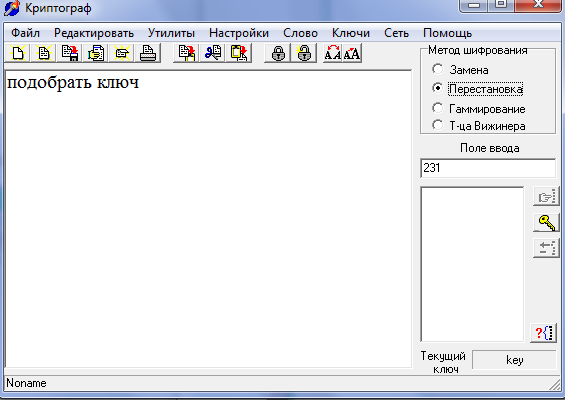

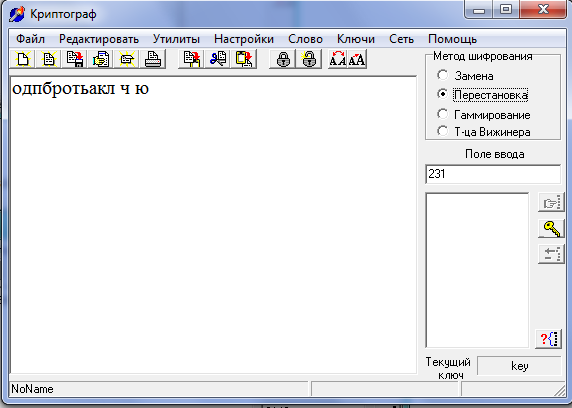

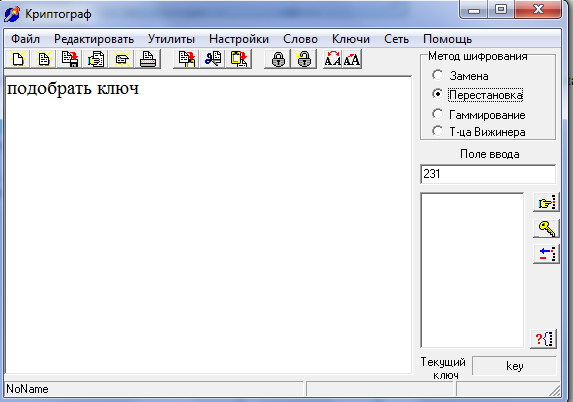

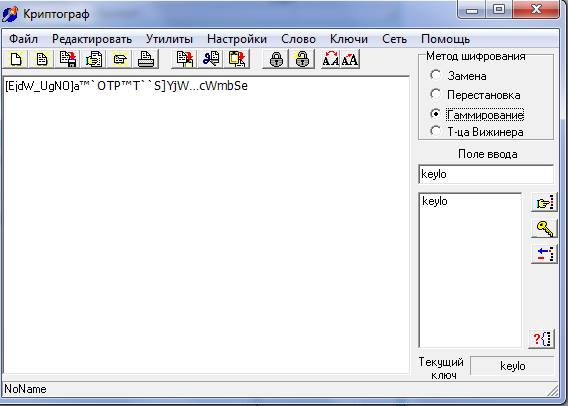

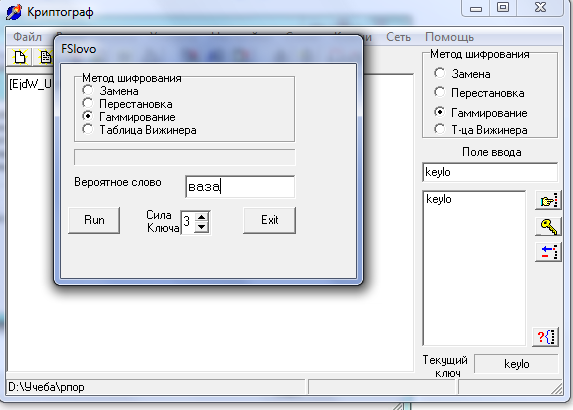

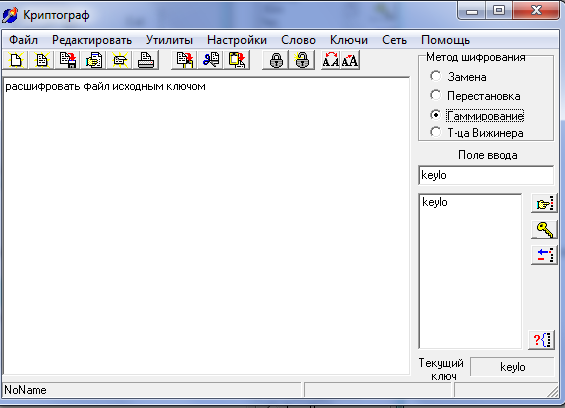

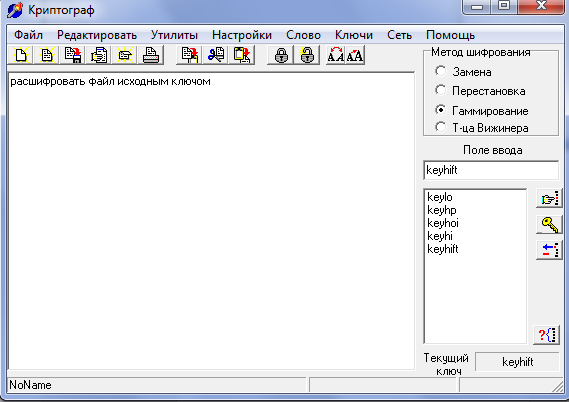

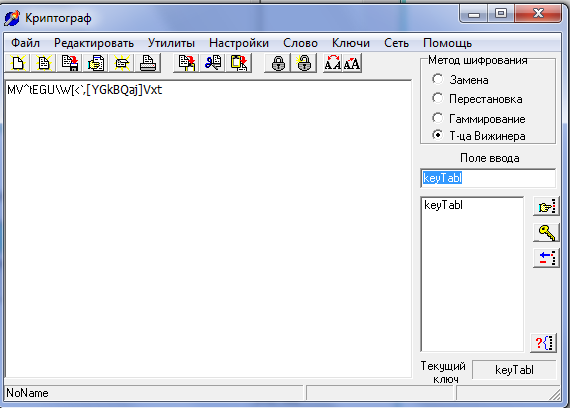

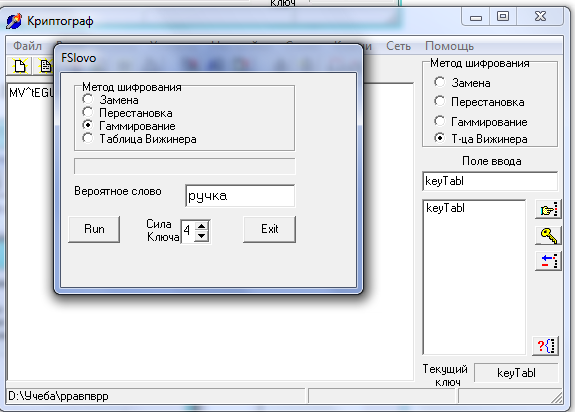

Бондаренко Людмила, РСО-б-о-21-1 Лабораторная работа. Тема: Исследование различных методов защиты текстовой информации и их стойкости на основе подбора ключей Цель работы: Изучение методов шифрования/расшифрования перестановкой символов, подстановкой, гаммированием, использованием таблицы Виженера. Исследование и сравнение стойкости различных методов, на основе атак путем перебора всех возможных ключей. Ход работы: Выполнила настройку программы: выбрала метод шифрования, ввела ключи для всех методов, ввела вероятное слово.   Я выбрала алгоритм в списке доступных мне методов шифрования и установила необходимое смешение. Далее я открыла «произвольный».  Выполнила для этого файла шифрование и сохранила его.  Ввела вероятное слово.   Выполнила расшифрование 4. Для метода перестановки:    Открыла произвольный файл и посмотрела его содержимое  Выполнила для этого файла шифрование и сохранила его.  Ввела вероятное слово. Подобрала ключ.  Расшифровка файла исходным ключом Для метода гаммирования  Открыла произвольный файл  Выполнила для этого файла шифрование и сохранила его.  Ввела вероятное слово. Подобрала ключ   Для таблицы Виженера  Открыла произвольный файл  Выполнила шифрование файла  Ввела вероятное слово. Подобрала ключ  Выполнила расшифрование. 7. Вариант 8 Чем отличается “псевдооткрытый” текст (текст, полученный при расшифровке по ложному ключу) от настоящего открытого текста? В псевдооткрытом тексте только одно слово является верно расшифрованнм, остальные слова остются зашифрованными. А в открытом тексте все слова расшифрованные. |