Документ (2)чёрный 2. Криптографические методы защиты информации

Скачать 70.67 Kb. Скачать 70.67 Kb.

|

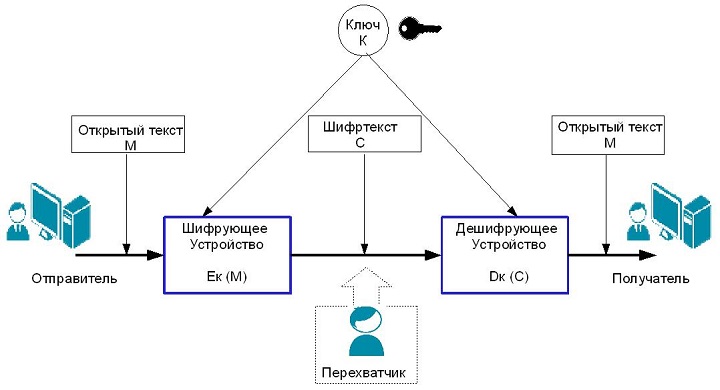

Криптографические методы защиты информацииСодержание: Что такое криптографические методы защиты информации Виды криптографической защиты информации Шифрование Стенография Кодирование Сжатие Используемые методы технологии Сертифицированные криптографические средства защиты информации в России Класс КС1 Класс КС2 Класс КС3 КВ1 и КВ2 Класс КА Что такое криптографические методы защиты информацииОпределение Криптография — это наука о способах конфиденциальности и подлинности информации. Криптографические методы преобразования данных являются самыми надежными в сфере информационной безопасности. Криптография составляет целую систему методов, которые направлены на видоизменение персональных данных, чтобы сделать их бесполезными для злоумышленников. Способы криптографического шифрования позволяют решить две ключевые задачи: обеспечение секретности; защита целостности информации. Виды криптографической защиты информацииКлассификация криптографических методов преобразования информации по типу воздействия на исходные данные включает следующие виды: шифрование; стенография; кодирование; сжатие. ШифрованиеШифрование предполагает видоизменение исходника посредством логических, математических, комбинаторных и других операций. В итоге таких преобразований первоначальные данные приобретают вид хаотически расположенных символов (цифр, букв и т.д.) и кодов двоичной системы. Инструментами создания шифра служат алгоритм преобразования и ключ. В определенных методах шифрования применяется постоянная преобразовательная последовательность. Ключ включает управляющие данные, определяющие выбор видоизменения на конкретных пунктах алгоритма и размер используемых в ходе шифрования операндов. Шифрование является основным криптографическим способом видоизменения данных в компьютерах. Чтобы обеспечить эффективную борьбу против криптоатак (атак на шифр, криптоанализа), методы шифрования должны отвечать ряду требований: Криптостойкость (стойкость перед криптоанализом), позволяющая вскрыть шифр лишь через полный перебор ключей. Стойкость шифра благодаря конфиденциальности ключа, а не алгоритма преобразования. Соразмерность объемов исходного текста и шифротекста. Исключение искажений и потерь данных, последовавших за ошибками в ходе шифрования. Небольшое время шифрования. Согласованность стоимости шифрования и стоимости исходной информации. Эффективность шифрования определяется криптостойкостью шифра. Единицей измерения этого показателя могут быть: время; стоимость инструментов, необходимых криптоаналитику на расшифровку без знания ключа. Эффективность шифрования определяется криптостойкостью шифра. Единицей измерения этого показателя могут быть: время; стоимость инструментов, необходимых криптоаналитику на расшифровку без знания ключа. На схеме изображен механизм работы простейшей криптосистемы:  В данной модели отправитель создает открытое исходное сообщение (М), передаваемое законному адресату по незащищённому каналу. Канал находится под контролем злоумышленника, который стремится перехватить сообщение и рассекретить его. Чтобы перехватчик не смог расшифровать передаваемые данные, отправитель защищает его посредством обратимого преобразования (Ек(С)), после чего получает шифротекст (С). Его он отправляет получателю. Адресат принимает зашифрованный текст, раскрывает засекреченное сообщение с помощью дешифровщика (Dк(С)) и получает исходный текст (М). Ек — один из алгоритмов преобразования, К — это критпографический ключ, который определяет выбор алгоритма, подходящего для конкретного шифрования. Выделяют два вида шифрования: Симметричное: с использованием одного криптографического ключа. Асимметричное: с открытым ключом. СтенографияЭтот метод, единственный среди криптографических способов, позволяет скрыть не только информацию, но и сам факт ее хранения и передачи. В основе стенографии лежит маскирование секретных данных среди общедоступных файлов. Иными словами, закрытая информация скрывается, а вместо нее создаются дубликаты. КодированиеПреобразование данных по этой методике происходит по принципу замещения слов и предложений исходника кодами. Закодированные данные могут выглядеть как буквенные, цифровые или буквенно-цифровые комбинации. Для кодирования и раскодирования применяют специальные словари или таблицы. Рассматриваемый метод удобно использовать в системах с небольшим набором смысловых конструкций. Недостаток кодирования заключается в том, что необходимо хранить и распространять кодировочные таблица, а также достаточно часто их менять во избежание нежелательного рассекречивания информации. СжатиеДанный способ представляет собой сокращение объема исходной информации. Понятие сжатия относят к криптографическим с некоторыми оговорками. С одной стороны, сжатые данные требуют обратного преобразования для возможности их прочтения. С другой стороны, средства сжатия и обратного преобразования общедоступны, поэтому этот способ не является надежным в части защиты информации. Используемые методы технологииНа сегодняшний день широкое применение получили следующие алгоритмы шифрования: Data Encryption Standard (DES), 3DES и International Data Encryption Algorithm (IDEA). Характерной чертой данных преобразовательных стандартов является блочная шифровка информации по 64 бита. В случае, когда объем передаваемого сообщения больше 64 бит, его нужно разбить на блоки, каждый из которых содержит 64 бита. Далее все образовавшиеся блоки сводятся воедино одним из следующих способов: электронная кодовая книга (ECB); цепочка из зашифрованных блоков (CBC); x-битовая зашифрованная обратная связь (CFB-x); выходная обратная связь (OFB). Алгоритм 3DES создан на базе DES, чтобы устранить основной недостаток последнего — возможность взлома ключа посредством перебора из-за его малой длины в 54 бит. Несмотря на то, что 3DES в три раза менее производителен, чем его предшественник, криптостойкость первого значительно выше DES. Преобразовательный стандарт Advanced Encryption Standard (AES) или Rijndael использует в процессе создания шифров 128-битные, 192-битные или 256-битные ключи. Информационные сообщения шифруются блоками по 128 бит. Сертифицированные криптографические средства защиты информации в РоссииСертификацией средств защиты информации занимается Федеральная служба безопасности России. Криптографические СЗИ определены в следующие классы: КС1; КС2; КС3; КВ; КА. Класс КС1Средства этого класса могут оказывать сопротивление внешним атакам, которые реализуются методами, неизвестными криптоаналитикам. Данные о системах, использующих средства класса КС1 находятся в общем доступе. Класс КС2К рассматриваемой категории относятся криптографические инструменты защиты данных, способные препятствовать атакам за пределами зоны контроля, блокируемым СЗИ класса КС1. При этом атакующие могли получить информацию о физических мерах безопасности данных и пр. Класс КС3Средства этой категории могут противодействовать атакам, имея физический доступ к компьютерным системам с установленными криптографическими методами защиты. КВ1 и КВ2Средства группы КВ обладают свойством сопротивления атакам, созданным криптоаналитиками и прошедшим лабораторные испытания. Класс КАИнструменты данного класса способны защитить от атак, которые разрабатывались с применением знаний о недокументированных возможностях вычислительных систем и конструкторской документацией, а также с доступом к любым компонентам СЗИ. |