Разработка защищенной автоматизированной информационной системы те-стирования знаний кредитных инспекторов в коммерческом банке. Курсовая_Шевченко_БАСО-03-18. Курсовая работа по дисциплине Разработка и эксплуатация защищенных автоматизированных систем (наименование дисциплины)

Скачать 2.54 Mb. Скачать 2.54 Mb.

|

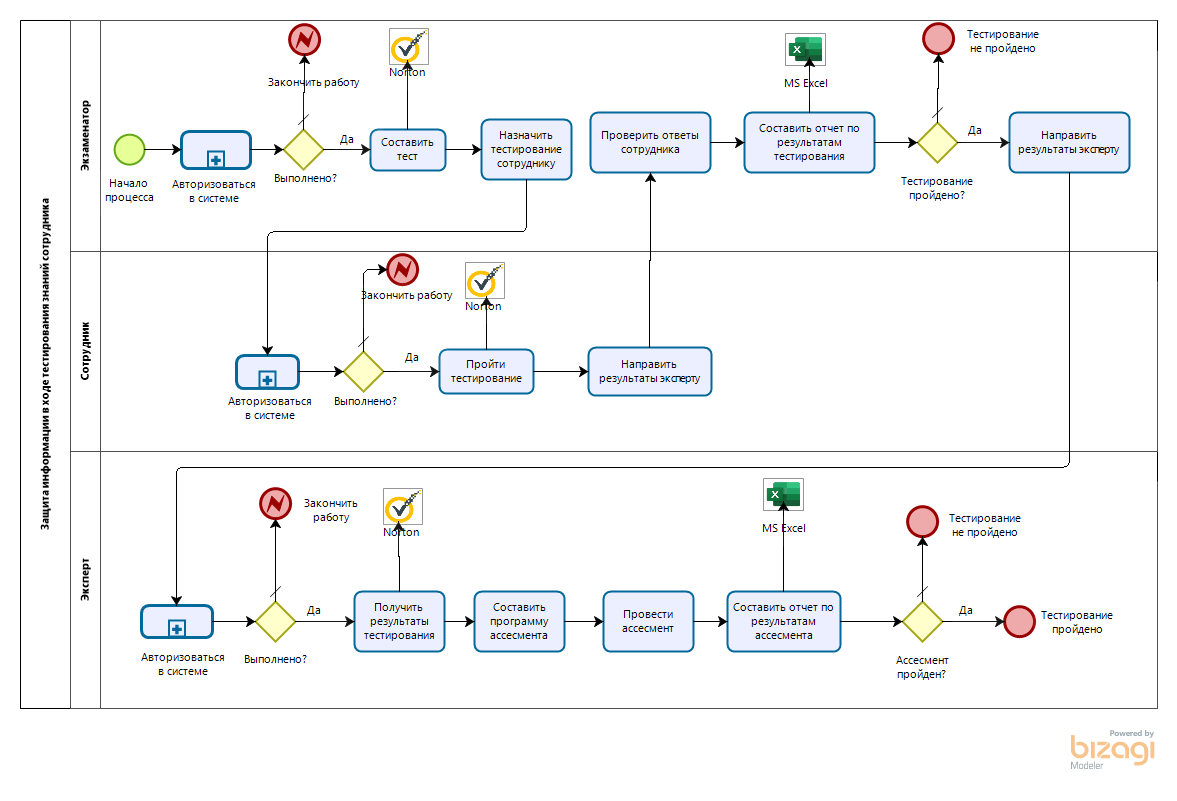

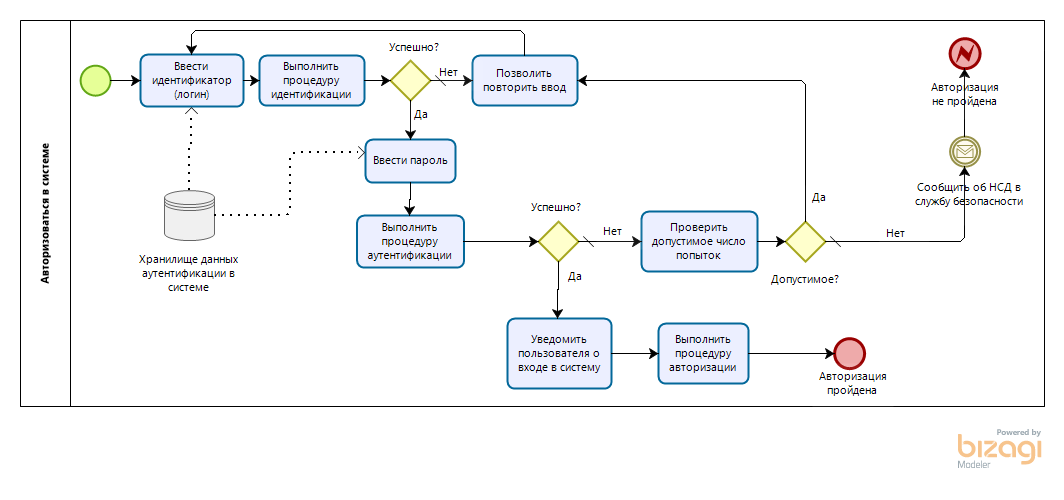

1.1.4 Построение и анализ модели защиты информации в ходе функционирования объекта защищенной автоматизацииОдним из наиболее значимых процессов в ходе функционирования отдела тестирования компании ООО «ПрофБанкТест» является процесс «Защита информации в ходе тестирования знаний сотрудника». Именно этот процесс был выбран для защищенной автоматизации. Выполним краткий анализ защиты информации в ходе процесса деятельности по проведению тестирования знаний. Для этого построим модель защиты информации в ходе данного процесса. Построение модели произведём в инструментальном средстве Bizagi Modeler, реализующем стандарт моделирования BPMN 2.0. В рассматриваемом процессе участвуют следующие роли: экзаменатор, отвечающий за проведение первого этапа тестирования; эксперт, отвечающий за проведение второго этапа тестирования; сотрудник (служащий банка), который проходит тестирование. Процесс проведения тестирования знаний устроен следующим образом: экзаменатор составляет тест в зависимости от специальности тестируемого сотрудника и его квалификации, сотрудник проходит этот тест, затем экзаменатор проверяет ответы сотрудника и составляет отчет о результатах тестирования. Если сотрудник набрал необходимое количество баллов, экзаменатор направляет результаты эксперту, в противном случае тестирование считается не пройденным. На основе результатов тестирования эксперт составляет план ассесмента. Ассесмент – это расширенный набор оценочных мероприятий, определяющий потенциал, когнитивные навыки, предрасположенности и стиль работы человека. Эксперт проводит ассесмент, и составляет отчет по его результатам. Если сотрудник прошел ассесмент, считается, что тестирование успешно пройдено, в противном случае тестирование считается не пройденным. Построенная модель представлена на рисунке 1.3.  Рисунок 1.3 – Модель защиты информации в процессе «Защита информации в ходе тестирования знаний сотрудника» Декомпозиция подпроцесса «Авторизоваться в системе» представлена на рисунке 1.4.  Рисунок 1.4 – Диаграмма подпроцесса «Авторизоваться в системе» Как видно из рисунка 1.4, аутентификация для входа в систему каждого из пользователей осуществляется путем ввода логина и пароля. К недостаткам однофакторной парольной аутентификации относятся следующие: пользователи благодаря собственной беспечности, могут применять пароли, которые легко угадать или подобрать; логин и пароль могут быть перехвачены или подсмотрены в процессе его ввода; логин и пароль можно получить от владельца путём его подкупа или шантажа; отсутствует аутентификация в базе данных, а это значит, что сотрудник (или нарушитель, незаконно завладевший логином и паролем для входа в ОС) сразу после входа в ОС получает возможность использования данных имеющейся клиентской базы. Дальнейший анализ построенной модели позволяет сделать вывод о том, что хранение данных о результатах тестирования осуществляется исключительно в файлах табличного процессора MS Excel. К недостаткам хранения в файлах MS Excel относятся следующие: часто пользователи, закрывая доступ к редактированию файла паролем, снимают защиту с его открытия; существуют документы-шаблоны, загружаемые приложением по умолчанию. Эти документы могут содержать макросы, запускаемые вместе с приложением. Эта простейшая техника может быть использована для закрепления вредоносного программного обеспечения в системе; ненадежность связанных файлов Excel – ссылки легко теряют правильные адреса при неаккуратной работе; возможность сбоя программы, при большом объеме информации. сложность защиты структуры данных от изменения; невысокие возможности с точки зрения производительности, особенно при необходимости реализовать в клиенте ресурсоемкие операции по обработке данных; нет целостности данных. Кроме того, защита данных в компьютерной системе каждого из АРМ выполняет с применением антивируса Norton. К недостаткам защиты данных с применением антивируса Norton относятся: периодические ложные срабатывания; отсутствие проверки исполняемых и упакованных файлов; бесплатная версия «пропускает» некоторые вирусы; использует для защиты только мощный сканер. В этом случае компьютер защищен только на 30%, если не обновлять базу данных вирусов ежедневно; требует больших вычислительных ресурсы, что осложняет работу с другими программами. Таким образом, в ходе исследования предметной области и построения модели защиты информации в ходе функционирования отдела тестирования компании ООО «ПрофБанкТест» были выявлены следующие недостатки в системе защиты информации: однофакторная аутентификация при входе в систему; хранение данных исключительно в файлах табличного процессора MS Excel; использование несертифицированного антивирусного средства Norton. |