Основы защиты личной. Основы защиты личной (1). Настольный пк (хранение данных, серфинг по сети, электронная почта,)

Скачать 75.87 Kb. Скачать 75.87 Kb.

|

|

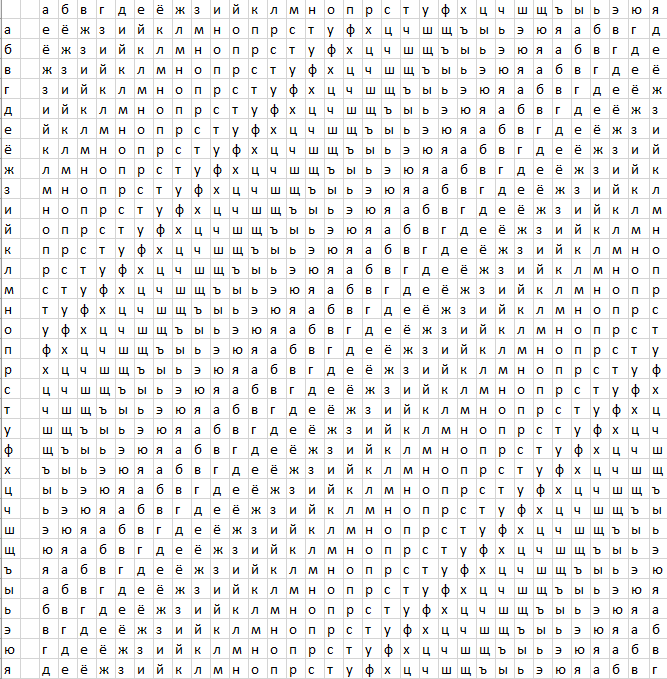

Опишите все электронные вычислительное устройства, которые Вы используете на работе и дома. Необходимо не просто перечислить устройства, но и описать, для каких целей они используются (хранение данных, серфинг по сети, электронная почта и т. п.). Настольный ПК (хранение данных, серфинг по сети, электронная почта,) Смартфон (хранение данных, серфинг по сети, смс, онлайн банк) Рабочий ноутбук (электронная почта) Оцените и опишите все возможные угрозы, которым подвергаются Ваши персональные данные на каждом устройстве во время деятельности, описанной в первом пункте (несанкционированный доступ, вирусная атака и т.п.). Все перечисленные устройства подвержены атаке с помощью вредоносных программ (вирусы), получить возможно во время скачивания программного обеспечения из сети. Обычно это троянские программы, которые проникают в устройство под видом легального программного обеспечения. Трояны получают доступ к данным на компьютере или смартфоне. Также вирусные программы могут считывать данные вводимые с помощью клавиатуры, получив доступ к паролям или другой важной информации. На смартфоне злоумышленники также могут получить доступ к мобильному банку или смс, узнать пароли считываю вводимую информацию. Во время серфинга в сети или использования электронной почты можно подвергнуться фишинговой атаке. Например, поддельные деловые письма или клон-фишинг (суть клон-фишинга заключается попытке использования настоящих писем и сообщений, которые жертва уже получала ранее, для создания их вредоносных версий). Во время серфинга по сети можно наткнуться на сайт близнец, либо при подключении на смартфоне к непроверенной Wi-Fi сети (для проведения атаки, создается поддельная точка доступа Wi-Fi, которая маскируется под настоящую, заменяя входящую информацию на поддельную) Найдите и опишите все возможные методы от каждой угрозы, которые были выявлены во втором пункте задания. Защита от фишинга в сети. Проверять ссылки на сайты. Проверять защищено ли соединение. Не использовать для доступа к онлайн-банкингу и другим финансовым сервисам открытые Wi-Fi сети: часто их создают злоумышленники. Проверять адрес отправителя сообщений в почтовых сервисах. Использовать программы, браузеры со встроенной защитой от фишинга. Не подключаться к открытым сетям Wi-Fi. Файл, программа с вредоносным кодом. Проверять источник файла. Проверять файлы антивирусом. Взлом аккаунтов, личных профилей Использовать сложные пароли Использовать двухфакторную аутентификацию Атаки на смартфон Проверять откуда приходят сообщения, сверять с номерами на официальных сайтах. Не проходить по сомнительной рекламе. Не устанавливать приложения из непроверенных источников или с низким рейтингом и негативными отзывами. Не подключаться к открытым сетям Wi-Fi. Защита при краже Использовать локальные пароли, защиту по отпечатку пальца, сканирования лица на всех устройствах, где это доступно. Сравните методы защиты из третьего пункта с теми, что используйте вы. На основании этого сравнения сделайте выводы о степени защищенности Ваших данных. Из всех перечисленных выше методов, на моих устройствах используется почти все методы, кроме пароля на рабочем ноутбуке. Иногда происходит подключение к непроверенным открытым сетям Wi-Fi. В итоге можно сказать, что устройства защищены в хорошей степени программными способами защиты. Но есть человеческий фактор и иногда можно не заметить угрозы, для этого нужно быть более внимательным. Общая степень защиты удовлетворительная. Зашифруйте выводы с помощью шифра Виженера. В качестве кодового слова используйте свою фамилию. Формирование квадрата Виженера начинайте со сдвигом N div 3, где N – код варианта. 17 div 3 = 5 Кодовое слово васильева Используем таблицу  Зашифрованный последний абзац вывода иниьуёцхлфузшрийщбючебвуъхошчшншбгпюлтспёпъхэлозахрофнцхерббцутасяяапыхёжсюхрътщафхыягэблрхжыехтфпоыебаястптхзънэпрфуфйюнэёьпчгшщюяиекрёвиьупчълфучигэкхрлйшыщнйщйтбдиэпкаеёцитаёчгмжюяалфнхжтйипястщйтбднп |