Министерство образования Республики Марий Эл Министерство образования Республики Марий Эл

Государственное бюджетное профессиональное

Общеобразовательное учреждение

Республики Марий Эл

«Марийский радиомеханический техникум»

ОТЧЕТ ПО ПРОИЗВОДСТВЕННОЙ ПРАКТИКЕ

ПП.02.01.09.02.06-011

ПП.02 Организация сетевого администрирования

Выполнил

студент группы КС-41

____________Мокеев А.С.

Руководитель практики

____________Глозштенй А.М.

Руководитель практики

от предприятия

____________Лебедев Ю.А.

Йошкар-Ола

2022

ГБПОУ Республики Марий Эл

«Марийский радиомеханический техникум»

«УТВЕРЖДАЮ»

Зам. директора по УМР

_______ Бурханова И.Ю.

«__»___________20__г.

ИНДИВИДУАЛЬНОЕ ЗАДАНИЕ

На период производственной практики с «20» января 2022 г. по «23» февраля 2022 г.студента группы КС-41 специальности 09.02.06Сетевое и системное администрированиеКолычев Евгений Алексеевичпо ПМ.02 Организация сетевого администрирования

Вопросы, подлежащие изучению:

Участвовать в администрирование локальных вычислительных сетей;

Настройка Linux-сервера на роль контроллера домена ActiveDirectory;

Учувствовать в устранение возможных сбоев в информационных системах и сетях;

Администрировать сетевые ресурсы в информационных системах;

Взаимодействовать со специалистами смежного профиля при разработке методов, средств и технологий применения объектов профессиональной деятельности;

Обеспечивать сбор данных для анализа использования и функционирования программно-технических средств компьютерных сетей;

Осуществлять защиту при подключении к информационно-телекоммуникационной сети «Интернет»;

Участвовать в ведении документации при обслуживании сетей.

Руководители практики:

от предприятия

|

Лебедев Юрий Алексеевич

|

|

(фамилия, имя, отчество)

|

от техникума

|

Глозштейн Александр Моисеевич

|

|

(фамилия, имя, отчество)

|

С ОДЕРЖАНИЕ ОДЕРЖАНИЕ

СОДЕРЖАНИЕ 3

ВВЕДЕНИЕ 4

1.1 Структура предприятия 5

1.3 Описание рабочего места 7

2 Практическая часть 9

2.1 Администрирование локальных вычислительных сетей 9

2.1.1 Локальные вычислительные сети 9

2.1.2 Классификация средств мониторинга и анализа ЛВС 11

2.2 Сбор данных для анализа использования программно-технических средств компьютерных сетей 13

2.3Настройка Linux-сервера на роль контроллера домена Active Directory 16

2.3.1Active Directory 16

2.3.2 Zentyal Linux Server,функции 17

ЗАКЛЮЧЕНИЕ 19

ЛИТЕРАТУРА 20

ВВЕДЕНИЕ 4

1 Ознакомительный этап 6

1.1 Структура учебного заведения 6

1.2 Охрана труда и техника безопасности 6

1.3 Описание рабочего места 7

2 Практическая часть 9

2.1 Администрирование локальных вычислительных сетей 9

2.1.1 Локальные вычислительные сети 9

2.1.2 Классификация средств мониторинга и анализа ЛВС 11

2.2 Сбор данных для анализа использования программно-технических средств компьютерных сетей 12

2.3 Настройка Linux-сервера на роль контроллера домена Active Directory 15

2.3.1Active Directory 15

2.3.2 Zentyal Linux Server, функции 16

ЗАКЛЮЧЕНИЕ 19

ЛИТЕРАТУРА 20

В ВЕДЕНИЕ ВЕДЕНИЕ

Производственная практика проходила в организации «Администрация Куженерского муниципального района республики Марий Эл», в которой проходили обследование администрации. В ходе прохождения практики приобретались навыки и умения работы по специальности, в том числе и по профессиональному модулю ПП.02 Выполнение работ по проектированию сетевой инфраструктуры. Изучена тема теоретического вопроса, проводились работы по профилю специальности.

1 Ознакомительный этап Ознакомительный этап

1.1 Структура предприятия

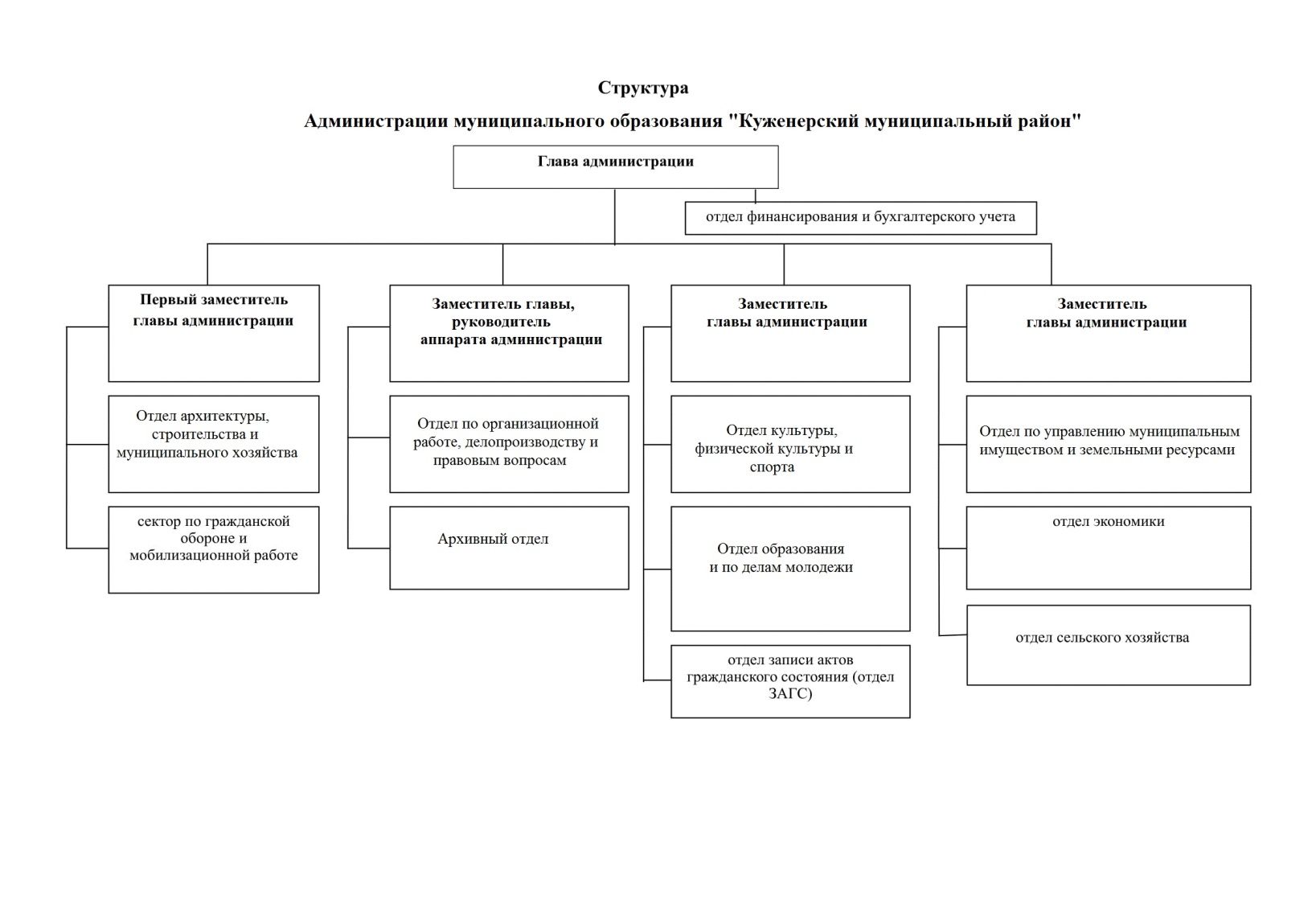

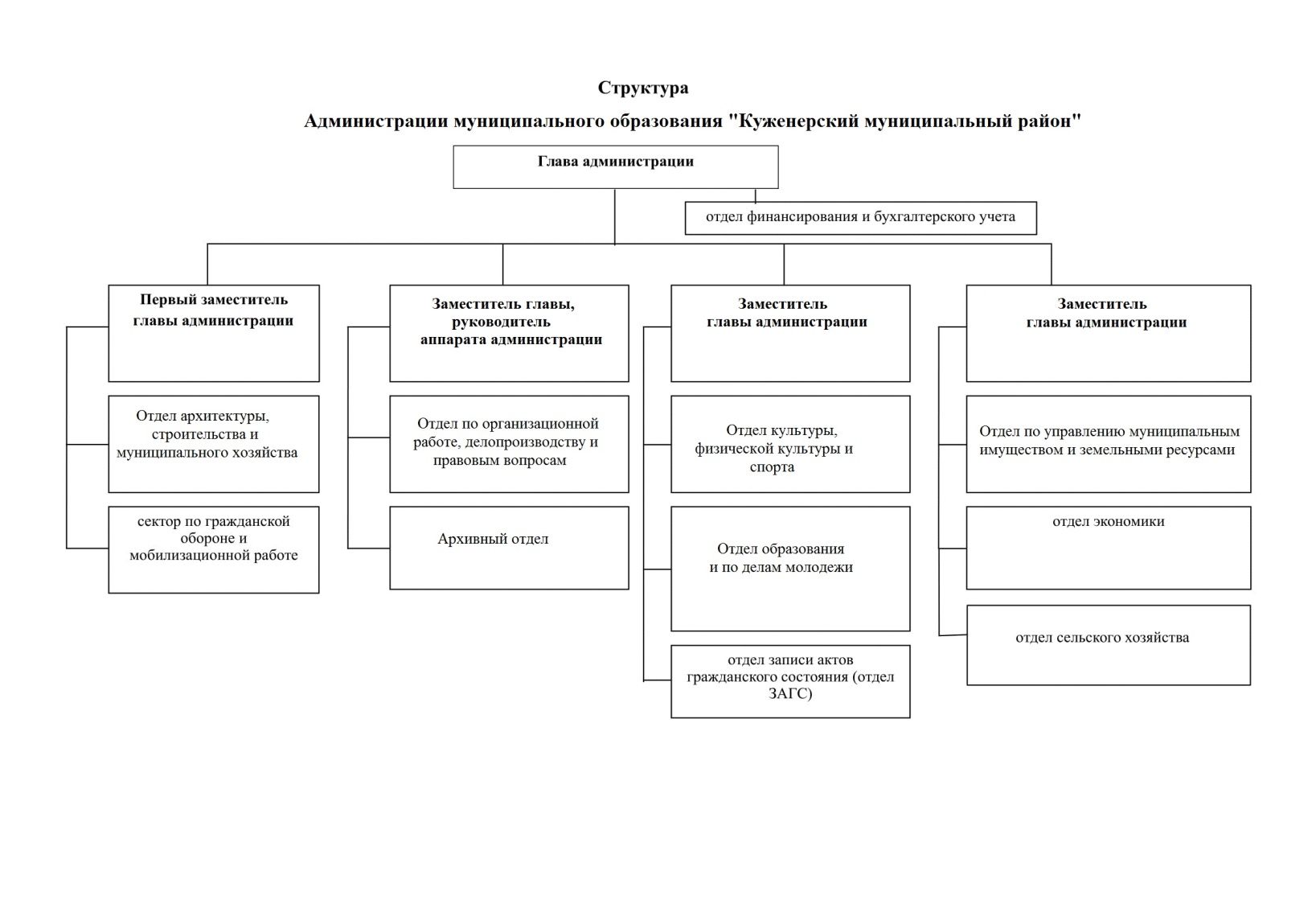

Структура администрации представлена на рисунке 1. Она направлена на создание необходимых условий для жизнеобеспечения подведомственной территории.

Рисунок 1 – Структура организации

1.2 Охрана труда и техника безопасности на предприятии

1.2.1 Требования охраны труда перед началом работы

Каждый работник перед началом работы обязан:

- При необходимости проветрить помещение, устранить повышенную подвижность воздуха (сквозняки) и т.д.;

- Осмотреть и привести в порядок рабочее место; Осмотреть и привести в порядок рабочее место;

- Отрегулировать освещенность на рабочем месте и убедиться в ее достаточности;

- Проверить правильность установки стола, стула, подставки для ног;

- Проверить правильность подключения оборудования к сети;

- Проверить исправность проводов питания и отсутствие оголенных участков проводов;

- Убедиться в наличии заземления системного блока, монитора и защитного экрана;

- Протереть салфеткой поверхность экрана и защитного фильтра;

- Проверить правильность угла наклона экрана, положение клавиатуры, положение «мыши» на специальном коврике, расположение элементов компьютера в соответствии с требованиями эргономики и в целях исключения неудобных поз и длительных напряжений тела, при необходимости произвести регулировку рабочего стола и кресла;

- Включить питание ПЭВМ, соблюдая последовательность: сетевой фильтр, монитор, периферийные устройства, процессор;

- Работнику не разрешается приступать к работе в случае обнаружения неисправности оборудования и протирать влажной салфеткой электрооборудование, находящееся под напряжением;

- Работник обязан сообщить руководителю подразделения об обнаруженной неисправности оборудования и приступить к работе после устранения нарушений в работе или неисправностей оборудования.

1.2.2 Требования охраны труда во время работы

Подключение ПЭВМ и другого оборудования к сети электропитания производить только имеющимися штатными сетевыми кабелями при закрытых кожухах и наличии заземления.

При работе с ПЭВМ:

С облюдать установленные режимы рабочего времени, регламентированные перерывы в работе и выполнять в физкультпаузах рекомендованные упражнения для глаз, шеи, рук, туловища, ног; облюдать установленные режимы рабочего времени, регламентированные перерывы в работе и выполнять в физкультпаузах рекомендованные упражнения для глаз, шеи, рук, туловища, ног;

Соблюдать расстояние от глаз до экрана в пределах 60-70 см, но не ближе 50 см с учётом размеров алфавитно-цифровых знаков и символов.

Работнику при работе на ПК запрещается:

касаться одновременно экрана монитора и клавиатуры;

прикасаться к задней панели системного блока (процессора) при включенном питании;

переключать разъёмы интерфейсных кабелей периферийных устройств при включенном питании;

допускать попадание влаги на поверхность системного блока (процессора), монитора, рабочую поверхность клавиатуры, дисководов, принтеров и других устройств;

производить самостоятельное вскрытие и ремонт оборудования.

Работник обязан отключить ПК от электросети:

- при обнаружении неисправности;

- при внезапном снятии напряжения электросети;

- во время чистки и уборки оборудования.

1.3 Описание рабочего места

Рабочее место – пространственная зона трудовой деятельности:

- оснащенная необходимыми основными и вспомогательными средствами;

- определенная на основании трудовых и иных норм;

- закрепленная за одним или группой работников для выполнения определенных производственных задач.

Процессор - I7 – 7700

ОЗУ – 32 Гб.

Жесткий диск – 1 Тб.

Видеокарта– MSI GeForce GTX970

Принтер – Canon i-SENSYS MF540 Series

Техническое обеспечение ПК сотрудников отдела:

Процессор - Intel Celeron N4100

ОЗУ– 4 Гб.

Жесткий диск – 500 Гб.

Видеокарта – GeForce GT640

Принтер– Canon i-SENSYS MF540 Series

В данном отделе находится 4 компьютера. На каждом ПК одинаковый набор программных продуктов.

1. Windows 7, 10 – Операционные системы Windows, Unix, Linux.

2. Антивирусы: Kaspersky Antivirus, Avast, Symantec.

3. Различные вспомогательные утилиты для реализации поставленных задач и контролирования сетевой инфраструктуры учебного заведения.

2 Практическая часть

2.1 Администрирование локальных вычислительных сетей

2.1.1 Локальные вычислительные сети

Локальная вычислительная сеть (ЛВС) — это компьютерная сеть, используемая для соединения компьютеров в пределах ограниченной географической области, такой как — офисы, школы и здания.

ЛВС состоит из кабелей, коммутаторов, маршрутизаторов и мостов, которые вместе позволяют устройствам подключаться и взаимодействовать друг с другом. Устройства, подключенные к локальной сети, имеют общий доступ к соединительной среде. Когда среда состоит из физических проводов или кабелей, мы называем ее проводной локальной сетью(WiredLAN). Если средой являются радиоволны, мы называем это беспроводной локальной сетью (Wireless LAN).

Наиболее распространенной технологией, используемой для проводных локальных сетей, является Ethernet.Для беспроводных локальных сетей используются стандарты IEEE 802.11, а их коммерческая технология называется Wi-Fi.

Покрытие LAN ограничено, от нескольких метров до нескольких километров. Качество передачи данных в ЛВС сравнительно выше, чем в других типах сетей из-за более короткой зоны покрытия. Коммутаторы или маршрутизаторы в большинстве случаев используются для создания сети LAN. Это обеспечивает более высокую скорость передачи данных и надежность.

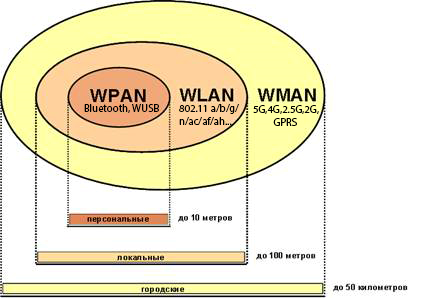

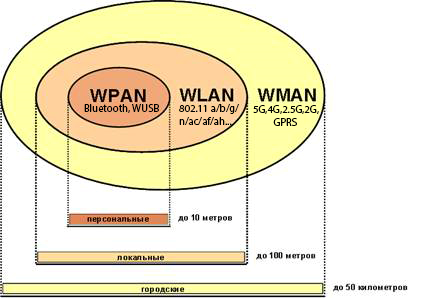

По дальности действия можно выделить три типа беспроводных сетей: представлена на рисунке 1.

WPAN: Беспроводные персональные сети

Беспроводные персональные сети (WPAN — Wireless Personal Area Networks). Примеры технологий — Bluetooth. Две современные технологии создания б еспроводных персональных сетей — это Infra Red (IR (ИК)) и Bluetooth (IEEE 802.15). Они предоставляют возможность связи устройств в радиусе 10 м. еспроводных персональных сетей — это Infra Red (IR (ИК)) и Bluetooth (IEEE 802.15). Они предоставляют возможность связи устройств в радиусе 10 м.

2) WLAN: Беспроводные локальные сети

Беспроводные локальные сети (WLAN — Wireless Local Area Networks). Примеры технологий — Wi-Fi. WLANS — предоставляет возможность пользователям определённого радиуса, здания или места, например: учебного заведения или общественные места, создать сеть и получить к ней доступ.

3) WMAN: Беспроводные городские сети

Беспроводные сети масштаба города (WMAN — Wireless Metropolitan Area Networks). Примеры технологий — WiMAX (всемирная совместимость для микроволнового доступа).

Данная технология, позволяет объединять несколько сетей в городе, например: городские здания, что является прекрасной альтернативой кабельному соединению.

Рисунок 1 — Классификация по дальности действия беспроводной сети.

2 .1.2 Классификация средств мониторинга и анализа ЛВС .1.2 Классификация средств мониторинга и анализа ЛВС

Все многообразие средств, применяемых для анализа и диагностики вычислительных сетей, можно разделить на несколько крупных классов:

— Агенты систем управления, поддерживающие функции одной из стандартных MIB и поставляющие информацию по протоколу SNMP или CMIP. Для получения данных от агентов обычно требуется наличие системы управления, собирающей данные от агентов в автоматическом режиме.

— Встроенные системы диагностики и управления (Embeddedsystems). Эти системы выполняются в виде программно-аппаратных модулей, устанавливаемых в коммуникационное оборудование, а также в виде программных модулей, встроенных в операционные системы. Они выполняют функции диагностики и управления только одним устройством, и в этом их основное отличие от централизованных систем управления.

—Анализаторы протоколов (Protocol analyzers). Представляют собой программные или аппаратно-программные системы, которые ограничиваются в отличие от систем управления лишь функциями мониторинга и анализа трафика в сетях.

— Экспертные системы. Этот вид систем аккумулирует знания технических специалистов о выявлении причин аномальной работы сетей и возможных способах приведения сети в работоспособное состояние. Экспертные системы часто реализуются в виде отдельных подсистем различных средств мониторинга и анализа сетей: систем управления сетями, анализаторов протоколов, сетевых анализаторов. Простейшим вариантом экспертной системы является контекстно-зависимая система помощи. Более сложные экспертные системы представляют собой, так называемые базы знаний, обладающие элементами искусственного интеллекта. Примерами таких систем являются экспертные системы, встроенные в систему управления Spectrum компании Cabletron и анализатора протоколов Sniffer компании NetworkGeneral. Работа экспертных систем состоит в анализе большого ч исла событий для выдачи пользователю краткого диагноза о причине неисправности сети. исла событий для выдачи пользователю краткого диагноза о причине неисправности сети.

— Оборудование для диагностики и сертификации кабельных систем. Условно это оборудование можно поделить на четыре основные группы: сетевые мониторы, приборы для сертификации кабельных систем, кабельные сканеры и тестеры.

—Сетевые мониторы (называемые также сетевыми анализаторами) предназначены для тестирование кабелей различных категорий. Сетевые мониторы собирают также данные о статистических показателях трафика - средней интенсивности общего трафика сети, средней интенсивности потока пакетов с определенным типом ошибки и т. п. Эти устройства являются наиболее интеллектуальными устройствами из всех четырех групп устройств данного класса, так как работают не только на физическом, но и на канальном, а иногда и на сетевом уровнях.

2.2 Сбор данных для анализа использования программно-технических средств компьютерных сетей

Системным инженерам и администраторам сетей, постоянно приходится сталкиваться с проблемами, причины которых не всегда очевидны. В этих случаях очень полезным будет провести анализ сетевого трафика. Под такое решение отлично подходят анализаторы и коллекторыNetFlow.Анализаторы и коллекторы NetFlow — это очень полезный инструментарий для мониторинга и анализа данных сетевого трафика, который поможет обнаружить возможные проблемы еще до того, как они станут реальной угрозой и в конечном итоге, повысить общую эффективность функционирования сети.

Само понятие «NetFlow» относится к сетевому протоколу, разработанному компанией Cisco для сбора информации о трафике. В то же время часть вендоров используют собственные версии NetFlow:к примеру, компания Juniper Networks называет свой протокол J-Flow, у компании Huawei —NetStream.

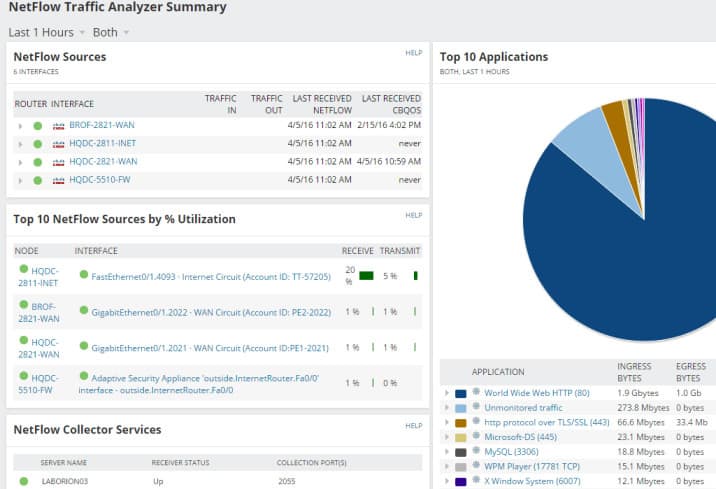

С обирая и анализируя эту информацию, можно много узнать о функционировании сети, а также использовать ее для разных целей, включая мониторинг пропускной способности, устранение неполадок в работе сети и обнаружение аномалий. Одним из такие решений хорошо себя зарекомендовавший NetFlowTrafficAnalyzer (NTA) производства компании Solarwinds — это модуль монитора производительности сети (NPM) для анализа сетевого трафика и мониторинга пропускной способности, который поддерживает работу с различными протоколами, включая: NetFlow, J-Flow, sFlow, IPFIX и NetStream. обирая и анализируя эту информацию, можно много узнать о функционировании сети, а также использовать ее для разных целей, включая мониторинг пропускной способности, устранение неполадок в работе сети и обнаружение аномалий. Одним из такие решений хорошо себя зарекомендовавший NetFlowTrafficAnalyzer (NTA) производства компании Solarwinds — это модуль монитора производительности сети (NPM) для анализа сетевого трафика и мониторинга пропускной способности, который поддерживает работу с различными протоколами, включая: NetFlow, J-Flow, sFlow, IPFIX и NetStream.

После установки NPM и NTA предлагаются широкий спектр средств для управления сетями. Он включает в себя мониторинг полосы пропускания, анализ трафика, анализ производительности,оповещения, настраиваемые отчеты, оптимизацию политик и многое другое.

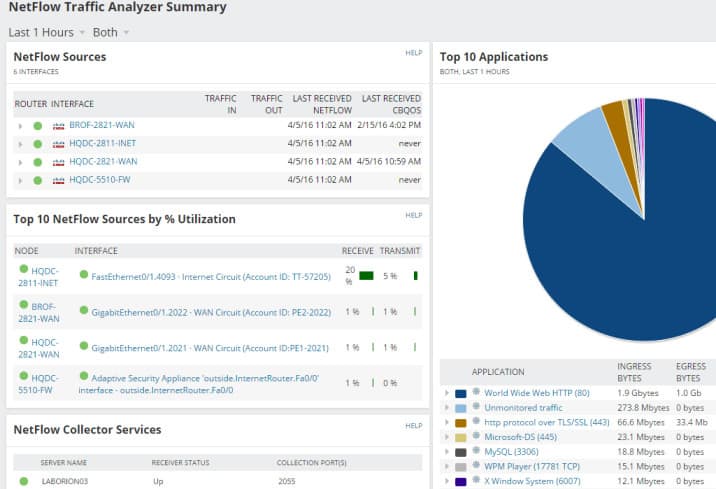

Анализатор трафика NetFlow собирает данные о потоках, экспортируемые устройствами с поддержкой потоков, отслеживаемыми программным обеспечением для мониторинга сети: представлена на рисунке 2.

Р исунок 2 — Мониторинг сети. исунок 2 — Мониторинг сети.

Сводка анализатора трафика NetFlow по умолчанию состоит из нескольких разделов,таких как 5 основных приложений, 5 основных конечных точек, 5 основных диалогов, 10 основных источников по проценту использования в сети и т. д.

Как анализатор потока, NTA идентифицирует пользователей, приложения и протоколы, потребляющие наибольшую полосу пропускания(представлена на рисунке 3). Таким образоммодно сортировать по портам, источникам, адресатам и протоколам, а также просматривать шаблоны трафика за минуты, дни или месяцы.

Рисунок 3 — Сводка инспектируемой сети.

П люса данного решения для сбора данных и анализа сетевой инфраструктуры: люса данного решения для сбора данных и анализа сетевой инфраструктуры:

Превосходный пользовательский интерфейс, простая навигация и остающийся незагроможденным даже при использовании в сетях с большим объемом трафика.

Поддерживает несколько сетевых технологий, таких как CiscoNetflow, JuniperNetworksJ-Flow и HuaweiNetstream, что делает его аппаратно-независимым решением.

Предварительно созданные шаблоны позволяют сразу же извлекать информацию из перехвата пакетов.

Устанавливается на Windows, а также на несколько разновидностей Linux.

Создан для предприятия, предлагает функции отслеживания и мониторингаSLA—cоглашение об уровне услуг (Service-levelagreement).

Таким образом, NetFlow сосредотачивается на 3 и 4 уровнях модели OSI. Его знание протоколов IP позволяет ему интерпретировать пакеты и работать с потоками.

2.3Настройка Linux-сервера на роль контроллера домена Active Directory

2.3.1Active Directory

Active Directory (AD) — это база данных и набор служб, которые соединяют пользователей с сетевыми ресурсами, необходимыми им для выполнения своей работы. База данных (или директории) содержит важную информацию о среде, в том числе о том, какие существуют пользователи и компьютеры, и кому что разрешено делать. Например, в базе данных может содержаться 100 учетных записей пользователей с такой информацией, как должность каждого человека, н омер телефона и пароль. Также будут указаны политики безопасности для каждого пользователя в домене, когда они проходят аутентификацию и попадают в сеть. Таким образом пользователи получают доступ только к тем данным, которые им разрешено использовать. омер телефона и пароль. Также будут указаны политики безопасности для каждого пользователя в домене, когда они проходят аутентификацию и попадают в сеть. Таким образом пользователи получают доступ только к тем данным, которые им разрешено использовать.

Одним из таким решений контроллера домена под управлением Linux-сервером является Zentyal Linux Server имеющая графический интерфейс.

2.3.2 Zentyal Linux Server,функции

Zentyal —был разработан с целью приблизить Linux к предприятиям малого и среднего бизнеса и позволить им максимально использовать его потенциал в качестве корпоративного сервера. Основанный на популярном дистрибутиве Ubuntu Linux,Zentyal стал альтернативой Windows Small Business Server с открытым исходным кодом.Zentyal позволяет специалистам в области ИКТ управлять всеми сетевыми услугами, такими как доступ в Интернет, сетевая безопасность, совместное использование ресурсов, сетевая инфраструктура или связь, с помощью одной единой платформы.

Преимущества:

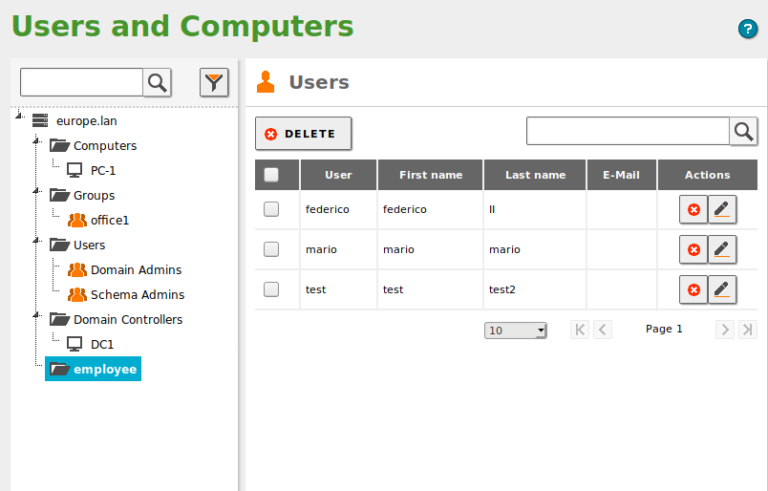

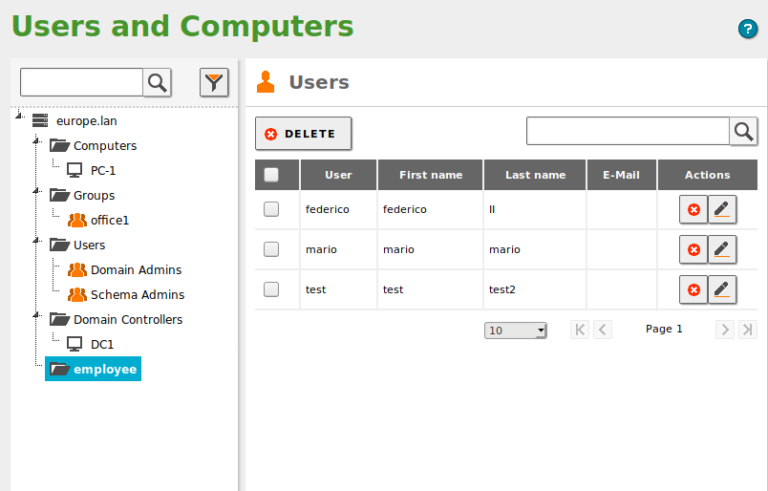

—Сервер доменов и каталогов: наиболее продвинутое преимущество заключается в том, что он предлагает простое в использовании альтернативное решение для WindowsServer. Программное обеспечение поставляется с внутренней встроенной совместимостью с MicrosoftActiveDirectory, что позволяет присоединять клиентов Windows к домену и легко управлять ими, не создавая помех для основных пользователей (представлена на рисунке 4). Системный администратор организации может настроить автономный сервер или дополнительный контроллер домена доменаWindows, управлять объектами групповой политики с помощью RSAT и забыть о затратах на любые связанные клиентские лицензии.

—Почтовый сервер. Кроме того, в последнюю версию Zentyal 7.0 разработчики включили новейшие отраслевые стандарты для почтовых серверов SMTP и P OP3/IMAP, основанные на самых известных технологиях и протоколах. Таким образом, системный администратор компании может предоставить пользователям возможность развернуть Zentyal в качестве универсального решения для почтового сервера, домена и сервера каталогов. Наконец, Zentyal 7.0 объединяет ActiveSync, неограниченные виртуальные почтовые домены и управление пользователями. OP3/IMAP, основанные на самых известных технологиях и протоколах. Таким образом, системный администратор компании может предоставить пользователям возможность развернуть Zentyal в качестве универсального решения для почтового сервера, домена и сервера каталогов. Наконец, Zentyal 7.0 объединяет ActiveSync, неограниченные виртуальные почтовые домены и управление пользователями.

Рисунок 4 — Zentyalуправление пользователями.

— Шлюз и сервер инфраструктуры: кроме того, Zentyal предоставляет пользователям возможность унифицировать и легко управлять всеми основными службами сетевой инфраструктуры, а также предлагает надежный и безопасный доступ в Интернет. Чтобы быть более конкретным, он охватывает службы DNS / DHCP, CA, VPN, резервное копирование на шлюз, брандмауэр и HTTP-прокси. Наконец, системный администратор может создавать резервные копии, а утентифицировать пользователей в HTTP-прокси и блокировать веб-страницы HTTP на основе домена. утентифицировать пользователей в HTTP-прокси и блокировать веб-страницы HTTP на основе домена.

З АКЛЮЧЕНИЕ АКЛЮЧЕНИЕ

Во время прохождения практики мы ознакомились со структурой и принципами функционирования информационной системы организации, прошли инструктаж по технике безопасности и охране труда, охарактеризовали рабочее место, изучили организацию сетевого администрирования. В ходе прохождения практики приобретены навыки и умения работы в организации и закреплены знания за период обучения 1-4 курсах.

ЛИТЕРАТУРА

В. Олифер, Н. Олифер — «Компьютерные сети. Принципы, технологии, протоколы» (5-е издание)

Э. Таненбаум, Д. Уэзеролл— "Компьютерные сети" 5-е изд. (2016)

Давид Клинтон — «Linux в действии» 2019 г.

Электронныйресурс— Zentyal — сервер all-in-one для SMB. habr.com/ru/company/depocomputers/blog/140240/

Электронныйресурс — Configuring a Domain Server with Zentyal. https://doc.zentyal.org/en/directory.html

|

Скачать 0.67 Mb.

Скачать 0.67 Mb.

Министерство образования Республики Марий Эл

Министерство образования Республики Марий Эл

ОДЕРЖАНИЕ

ОДЕРЖАНИЕ ВЕДЕНИЕ

ВЕДЕНИЕ Ознакомительный этап

Ознакомительный этап

Осмотреть и привести в порядок рабочее место;

Осмотреть и привести в порядок рабочее место; облюдать установленные режимы рабочего времени, регламентированные перерывы в работе и выполнять в физкультпаузах рекомендованные упражнения для глаз, шеи, рук, туловища, ног;

облюдать установленные режимы рабочего времени, регламентированные перерывы в работе и выполнять в физкультпаузах рекомендованные упражнения для глаз, шеи, рук, туловища, ног;

еспроводных персональных сетей — это Infra Red (IR (ИК)) и Bluetooth (IEEE 802.15). Они предоставляют возможность связи устройств в радиусе 10 м.

еспроводных персональных сетей — это Infra Red (IR (ИК)) и Bluetooth (IEEE 802.15). Они предоставляют возможность связи устройств в радиусе 10 м.

.1.2 Классификация средств мониторинга и анализа ЛВС

.1.2 Классификация средств мониторинга и анализа ЛВС исла событий для выдачи пользователю краткого диагноза о причине неисправности сети.

исла событий для выдачи пользователю краткого диагноза о причине неисправности сети. обирая и анализируя эту информацию, можно много узнать о функционировании сети, а также использовать ее для разных целей, включая мониторинг пропускной способности, устранение неполадок в работе сети и обнаружение аномалий. Одним из такие решений хорошо себя зарекомендовавший NetFlowTrafficAnalyzer (NTA) производства компании Solarwinds — это модуль монитора производительности сети (NPM) для анализа сетевого трафика и мониторинга пропускной способности, который поддерживает работу с различными протоколами, включая: NetFlow, J-Flow, sFlow, IPFIX и NetStream.

обирая и анализируя эту информацию, можно много узнать о функционировании сети, а также использовать ее для разных целей, включая мониторинг пропускной способности, устранение неполадок в работе сети и обнаружение аномалий. Одним из такие решений хорошо себя зарекомендовавший NetFlowTrafficAnalyzer (NTA) производства компании Solarwinds — это модуль монитора производительности сети (NPM) для анализа сетевого трафика и мониторинга пропускной способности, который поддерживает работу с различными протоколами, включая: NetFlow, J-Flow, sFlow, IPFIX и NetStream.

исунок 2 — Мониторинг сети.

исунок 2 — Мониторинг сети.

люса данного решения для сбора данных и анализа сетевой инфраструктуры:

люса данного решения для сбора данных и анализа сетевой инфраструктуры:  омер телефона и пароль. Также будут указаны политики безопасности для каждого пользователя в домене, когда они проходят аутентификацию и попадают в сеть. Таким образом пользователи получают доступ только к тем данным, которые им разрешено использовать.

омер телефона и пароль. Также будут указаны политики безопасности для каждого пользователя в домене, когда они проходят аутентификацию и попадают в сеть. Таким образом пользователи получают доступ только к тем данным, которые им разрешено использовать. OP3/IMAP, основанные на самых известных технологиях и протоколах. Таким образом, системный администратор компании может предоставить пользователям возможность развернуть Zentyal в качестве универсального решения для почтового сервера, домена и сервера каталогов. Наконец, Zentyal 7.0 объединяет ActiveSync, неограниченные виртуальные почтовые домены и управление пользователями.

OP3/IMAP, основанные на самых известных технологиях и протоколах. Таким образом, системный администратор компании может предоставить пользователям возможность развернуть Zentyal в качестве универсального решения для почтового сервера, домена и сервера каталогов. Наконец, Zentyal 7.0 объединяет ActiveSync, неограниченные виртуальные почтовые домены и управление пользователями.

утентифицировать пользователей в HTTP-прокси и блокировать веб-страницы HTTP на основе домена.

утентифицировать пользователей в HTTP-прокси и блокировать веб-страницы HTTP на основе домена. АКЛЮЧЕНИЕ

АКЛЮЧЕНИЕ