База информатика. Первоначальный смысл английского слова компьютер ( человек, производящий расчеты)

Скачать 331.56 Kb. Скачать 331.56 Kb.

|

|

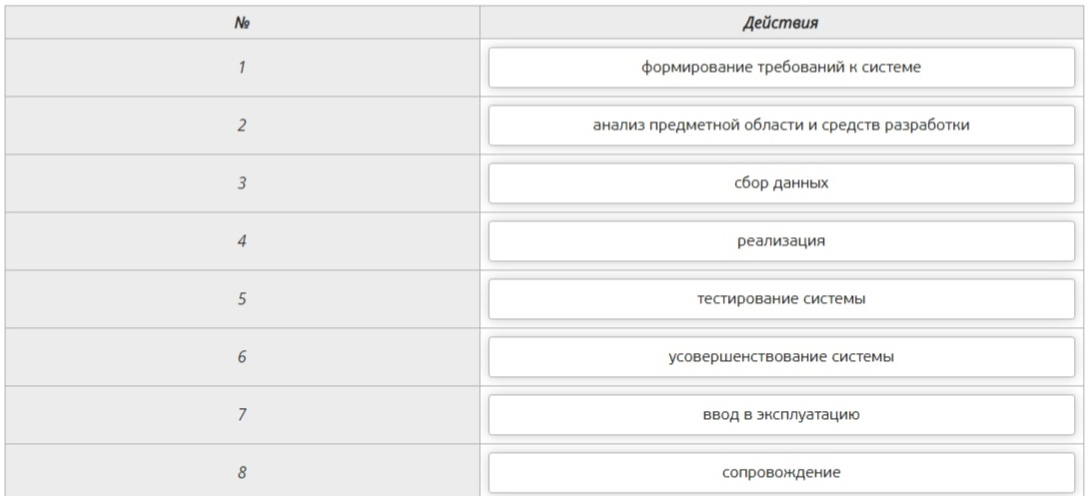

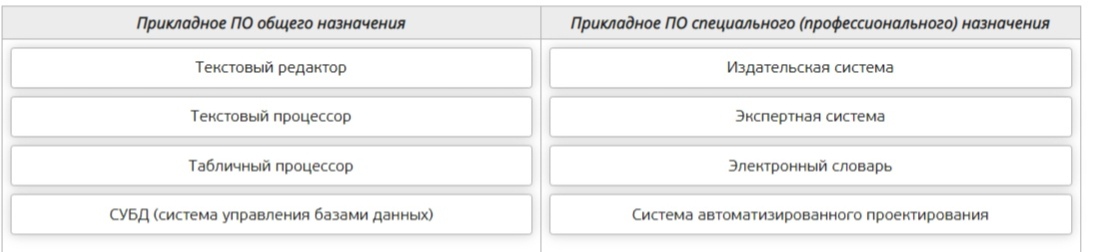

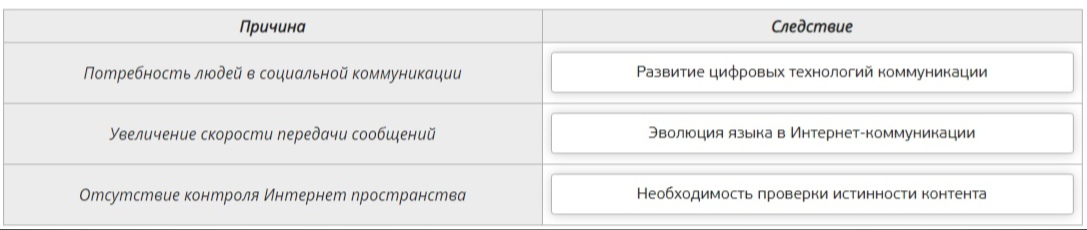

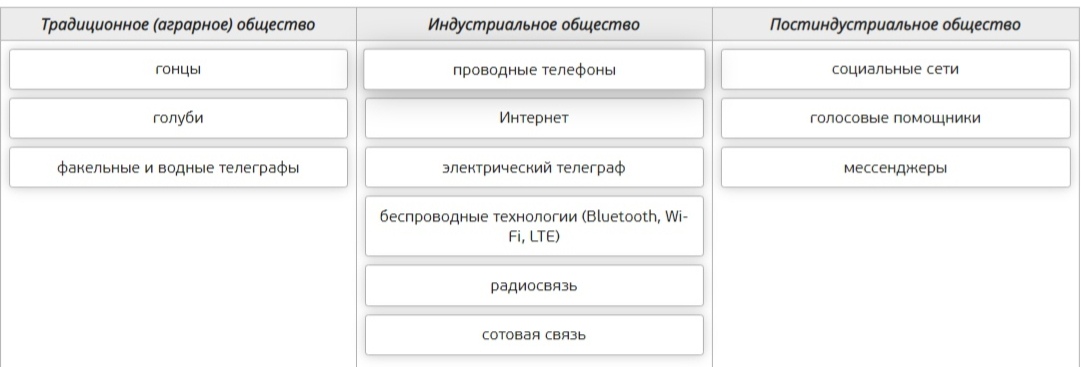

1.1.1 Первоначальный смысл английского слова «компьютер»: (человек, производящий расчеты) Под термином «поколение ЭВМ» понимают… (все типы и модели вычислительных систем, построенные на одних и тех же научных и технических принципах) Машины первого поколения были созданы на основе… (электронно-вакуумных ламп) Электронной базой вычислительных систем второго поколения являются… (полупроводники) Основной элементной базой ЭВМ третьего поколения являются… (интегральные микросхемы) Основной элементной базой ЭВМ четвертого поколения являются… (микропроцессор) Кто предложил идею абстрактного устройства, которое позволяет построить программируемое вычислительное устройство (Алан Тьюринг ) Современные вычислительные системы работают по принципам которые предложил... (Джон фон Нейман) Электровакумные лампы... (исключили механическую составляющую при работе вычислительных систем) В машине Тьюринга за считывание информации отвечает... ( головка) 1.1.2 Форм-фактор (от англ. form factor) – это... (Стандарт технического изделия, описывающий некоторую совокупность его технических параметров, например, форму, размер, положение и типы разъёмов, и др.) Информация в вычислительных системах кодируется (в двоичной форме) Если отключить питание, то данные в оперативной памяти... (сотрутся) Процессор – это... (устройство, которое выполняет арифметические и логические операции, заданные программой преобразования информации) Кэш-память– это... (память с большей скоростью доступа, предназначенная для ускорения обращения к часто используемым данным) Быстродействие процессора измеряется... (количеством операций в секунду ) Компенсировать неровности чипов и охлаждающих радиаторов при их соединении помогает... (термопаста) Такт работы процессора – это… (промежуток времени между соседними импульсами (tick of the internal clock) генератора тактовых импульсов) В состав процессора входят: (арифметико-логическое устройство, устройство управления) Видеокарта обладает собствеными ... (процессором и памятью) 1.1.3 В чем измеряется производительность суперкомпьютеров: (flops) Основная задача серверных систем – обеспечить (разнообразие услуг) Мобильные устройства типа смартфона принадлежат к… (персональным компьютерам) RFID-карта имеет... (микрочип и антенну) Одна важная характеристика, которая добавляется к серверным системам (отказоустойчивость) Почему чаще всего встраиваемые системы строятся по принципу одной платы (такое размещение позволяет уменьшить энергопотребление и размеры платы) Что позволяет создавать “Умные вещи” (встраиваемые система) На складах фирмы Amazon нет света, потому что... (работают только роботы) Как называется математическая модель человеческого мозга (нейронная сеть) По какому принципу чаще всего строятся ПК (модульный) 1.2 Операционная система это: (комплекс программ, организующих управление работой вычислительной системы и ее взаимодействие с пользователем) Часть операционной системы постоянно находящаяся в оперативной памяти персонального компьютера в течение всей работы системы (ядро операционной системы) Наиболее популярные ОС для персональных компьютеров (macOS, Linux, Windows) Наиболее популярные ОС для мобильных устройств (Android, IOS) Два основных вида пользовательского интерфейса (Графический, Интерфейс командной строки) BIOS - ... (программа, находящаяся в энергонезависимой памяти компьютера, представляющей собой микросхему, расположенную на материнской плате.) Драйверы – ... (утилиты небольшого размера, функционирование которых заключается в обеспечении корректной работы остальных элементов оборудования. ) Ядро операционной системы – это … (часть операционной системы: постоянно находящаяся в оперативной памяти, управляющая всей операционной системой) Виртуальный адрес в OC – это ... (номер строки в двоичном файле приложения, который содержит машинные инструкции и данные) Главная задача вычислительной системы – это ... (выполнение программ ) Сервис в ОС – это ... (специальные пользовательские процессы, которые взаимодействуют через микроядро) 2.1.1 Первая оперативная компьютерная сеть была создана для… (департамента обороны США) В каком году появилась компьютерная сеть Арпанет? (1969) Интранет подразумевает … (внутреннюю частную сеть компьютеров или объединение нескольких компьютерных сетей, использование и доступ к которым ограничивается рамками одной компании и её сотрудников.) Передача данных по сети интрасеть управляется… (HTTP и протоколами передачи данных компании) Какую структуру имеют интрасети? (клиент-серверную ) Одно из самых фундаментальных различий между Интранетом и Интернетом заключается в… (Управлении серверами) Интернет представляет собой открытую сеть, в том смысле, что… любая информация в сети Интернет доступна каждому пользователю этой сети во всем мире) Сети BAN или body area network представляют собой… (набор взаимодействующих устройств, которые могут быть встроены/имплантированы в тело человека или закреплены на поверхности тела. ) Радиус сети BAN ограничивается… (1–2 метрами) Радиус сети MAN ограничивается… (10–15 километров) 2.1.2 На базе какого стека протоколов построен Интернет (TCP/IP) Набор правил и соглашений, используемый при передаче данных между компьютерами в сети, называется… (протоколом) Передаваемая информация разбивается на фрагменты — пакеты, каждый из которых передается адресату независимо от остальных (часто даже по разным маршрутам). О какой технологии идет речь? (коммутация пакетов) Протокол IP отвечает за адресацию сетевых узлов, а протокол ТСР обеспечивает… (доставку сообщений по нужному адресу) Укажите пропущенное слово. При продвижении пакета с данными прикладного процесса по уровням сверху вниз каждый новый уровень добавляет к пакету свою служебную информацию в виде заголовка и, возможно, окончания (трейлера) - информации, помещаемой в конец сообщения. Эта операция называется ___ данных верхнего уровня в пакет нижнего уровня. (инкапсуляцией) Укажите пропущенное слово. Данные, приходящие с верхнего уровня, могут представлять собой пакеты с уже инкапсулированными данными еще более верхнего уровня. При получении пакета, процесс его разбора происходит в противоположном направлении – этот процесс называется ___ данных. (декапсуляцией) Уникальные номера, которые применяются для идентификации компьютеров в Интернет, называются… (IP-адресами) Укажите пропущенное слово. Основной ___ - это компьютер (или специальное устройство – маршрутизатор), через который происходит связь с внешним миром (не обязательно с интернетом, просто с другими сетями). (шлюз) Корневой домен управляется центральными органами Интернета: (IANA и Internic) К 2019 году число пользователей всемирной паутины достигло… (4 млрд. человек) 2.1.3 История Интернета началась с разработки компьютеров в… (1950-х) Принципы, по которым строится Интернет, впервые были применены в сети… (ARPANET) Наиболее крупным сервисом, который появился на ряду с другими, но с течением времени интегрировал (и продолжает интегрировать) другие сервисы Интернета в себя является… (Всемирная паутина) Большинство ресурсов Всемирной паутины основано на технологии… (Гипертекста) О чем идет речь? Технология и служба по пересылке и получению электронных сообщений между пользователями компьютерной сети (в том числе — Интернета). (Электронная почта) О чем идет речь? Обмен текстовыми, аудио- и видео-сообщениями в режиме реального времени. (Интерактивное общение) О чем идет речь? Это интернет-совместно-и пользователей, объединенных по определенному признаку на базе одного сайта. (Социальная сеть) С помощью какого способа передачи можно обмениваться файлами практически любого размера – от совсем небольших, до тех, которые достигают нескольких десятков гигабайт? (Пиринговых сетей) Геоинформационные системы – это… (это информационные системы, предназначенные для сбора, хранения, анализа и отображения пространственных данных.) О чем идет речь? Это сервисы, работающие на облачных хранилищах. (Облачные сервисы) 2.2.1 Какие системы автоматизаций задают тактический уровень управления? (MES) Какая система управления предназначена для автоматизации технологического оборудование на промышленных предприятиях? (АСУ ТП) Какие функции выделяют у системы автоматизации АСУ ТП? (управляющие, информационные и вспомогательные) Аббревиатура системы управления BI расшифровывается… (Business Intelligence) Какой системой можно считать любой вариант контроля и учета, который поможет улучшить взаимодействие с клиентами? (CRM) Что из перечисленного позволяет работать с качественными показателями персонала? (HRM) Что такое критически важные данные? (Перечень данных, без которых работа компании невозможна) Для решения задач оперативного планирования и управления производством наиболее подходит система… (MES) Какого вида электронной подписи не существует? (МЭП ) В перечень самых востребованных решениями фирмы 1С не входит… (1C Маркетинг) 2.3 В каком году впервые была озвучена идея того, что мы сегодня называем облачными вычислениями? (1970) Первой компанией, представившей свое программное обеспечение по принципу – программное обеспечение как сервис (SaaS), является… (Salesforce.com) Сервис EC2 в 2006 году запустила компания… (Amazon) Технологией распределённой обработки данных, в которой компьютерные ресурсы и мощности предоставляются пользователю как Интернет-сервис, является… (Облачные вычисления) Увеличение пропускной способности НЕ привело к… (Снижению скорости работы с облачными системами в частности виртуальный графический интерфейс и работа с виртуальными носителями информации) Что из перечисленного нельзя отнести к достоинствам облачных вычислений? (Конфиденциальность) Что из перечисленного нельзя отнести к недостаткам облачных вычислений? (Безопасность) Какой классификации облачных серверов нет? (Донорские) Что из перечисленного больше подходит под описание частного облака? (Безопасная ИТ-инфраструктура, контролируемая и эксплуатируемая в интересах одной-единственной организации) При каком виде сервиса пользователю будет предоставлено все от программно аппаратной части и до управлением бизнес процессами, включая взаимодействие между пользователями? (Everything as a Service) 2.4 Как связан искусственный интеллект и data science? (интеллектуальные системы должны обучаться на данных) Что из перечисленного не является примером ИИ: (скрипты для подбора ответа) Использует ли dialog manager в голосовом помощнике Алиса машинное обучение? (нет) Какую деятельность нельзя полностью заменить искусственным интеллектом? (творчество) Какая из задач относится к задачам кластеризации? (сегментация изображений) Для чего нужно понижение размерности? (снижения объема информации) Для чего используется регрессия? (предсказания конкретного числового значения) Для чего не может использоваться классификация? (предсказания стоимости недвижимости) Способен ли ИИ полностью заменить деятельность человека? (нет) Раставьте в порядке выполнения разработки системы искусственного интеллекта:  3.1.1 К какому типу данных относится возвращаемый API социальной сети Вконтакте ответ на запрос в формате JSON: (полуструктурированные) NoSQL база данных MongoDB хранит данные в виде коллекции XML-документов – к какому типу данных относятся эти документы (полуструктурированные) Записанные на SSD диск, но не считанные и не обработанные файлы представляют собой (данные) На договор ставят подпись и печать, это делается для обеспечения такого свойства информации как (достоверность) Система, способная оценивать состояние больного (например больного коронавирусом) и выдавать рекомендации по его лечению относится к (базам знаний) 3.1.2 В каком формате хранится изображение в векторных графических файлах: (в виде описания изображения с помощью примитивов) В трехмерной графике поверхность объекта моделируют с помощью (полигонов) Растровая графика использует следующие способы представления графической информации (координатный, рецепторный) В системах автоматизированного проектирования (CAD-системах) используется … графика: (конструкторская) Многомерные массивы данных лучше всего визуализировать с помощью … графики: (научной) 3.1.3 Мультимедийные ресурсы отличаются: (использованием различных видов информации) Мультимедийные ресурсы отличаются использованием (гипертекста) Страницы в сети Интернет созданы с помощью текста на (HTML) Какой графический формат поддерживает метод сжатия информации LZW: (PNG) Что НЕ входит в состав мультимедиа ресурсов? (классная доска) 3.2.1 Ключевое отличие (с точки зрения эксплуатационных характеристик) SSD диска от HDD диска – это: (скорость доступа) HDD диск запоминает данные за счет (жестких пластин с ферримагнитным сплавом) SSD диск запоминает данные за счет (микросхем памяти) SSD диск обладает следующим основным недостатком (высокая стоимость хранения единицы информации) RAID системы предназначены для: (защиты данных от утери и повреждения при выходе диска из строя) Установленный в корпус сервера жесткий диск является следующим типом систем хранения: (DAS) Сервер с файловой папкой общего доступа, предоставляемой по локальной сети, является следующим типом систем хранения: (NAS) Сервер, подключенный с использованием волоконно-оптической линии связи к системе хранения, образует следующий тип систем хранения: (SAN) Для хранения данных встраиваемые системы используют: (встраиваемые микросхемы) Вертикальное масштабирование памяти встраиваемых систем производится за счет использования: (SD-карты ) 3.2.2 Информация в вычислительной системе хранится в виде: (файлов) Файловая система – это (способ организации, хранения и именования данных) Файлы созданные с использованием прикладного ПО являются (пользовательскими) Файлы созданные и используемые операционной системой для своих задач относятся к (Системным) Файл графического редактора относится к типу: (пользовательский) Файл драйвера графического ускорителя относится к типу: (системный) Расширение файла в OS Windows служит для: (сопоставления приложений типу файлов) Отражает ли нахождение файлов в одном каталоге их совместное расположение на носителе данных? (нет) Таблица размещения ОС Windows служит для: (определения физического места размещен я файлов и их частей на носителе) Размерность таблицы размещения ОС Windows определяет: (максимальный размер файлов) 3.2.3 Что НЕ относится к функциям базы данных? (архивное хранение копий данных) База данных, экземпляры которой располагаются на нескольких вычислительных системах, называется… (распределенной) База данных, хранящая данные в не реляционной структуре, называется… (NoSQL-базой) Часть базы данных, располагающаяся на вычислительной системе пользователя, называется… (клиентом) Увеличение производительности базы данных за счет увеличения мощности вычислительной системы, на которой она располагается, называется… (вертикальным масштабированием) Какое свойство традиционных баз данных отвечает за гарантию того, что операции работы с данными будут всегда либо завершены или не будут выполнены? (атомарность) Какое свойство традиционных баз данных отвечает за гарантию защиты результатов транзакции от параллельно реализующихся транзакций? (изолированность) Теорема Брюера гласит, что может быть одновременно достигнуто только … из CAP-свойств (два) DNS является примером системы со свойствами… (AP) Традиционная реляционная БД относится к системам со свойствами… (CA) 3.3 Самый популярный поисковик в США это: (Google) Самый популярный поисковик в Китае это: (Baidu) Преобразование поискового запроса на естественном языке в критерии для поиска релевантных объектов это функция: (поисковика) Оператор Google отвечающий за поиск страниц с близким по смыслу контентом : (related) Оператор Google отвечающий за поиск кэшированной версии интернет-страницы: (cache) 3.4 Переместите виды прикладного программного обеспечения в соответствующие колонки:  Microsoft Access – …(система управления базами данных) Верное утверждение: (Microsoft PowerPoint – приложение для создания и просмотра мультимедийных презентаций) Соответствие между офисными пакетами и их составляющими:  4.1 Под информационной безопасностью понимается: (защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или случайного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений в том числе владельцам и пользователям информации и поддерживающей инфраструктуре) В любой сфере знаний, в том числе информационной, есть ось: (глупец ←→ параноик) Что такое конфиденциальность? (это состояние информации, при котором доступ к ней осуществляют только субъекты, имеющие на него право) Целостность информации – это … (это состояние информации, при котором отсутствует любое ее изменение, либо изменение осуществляется только преднамеренно субъектами, имеющими на него право) Доступность информации – это … (состояние информации, при котором субъекты, имеющие право доступа, могут реализовывать его беспрепятственно) Что могут украсть у нас интернет-мошенники в различных интернет-ресурсах? (деньги, время, репутацию, мощность компьютера\телефона, информация о нас) Если различным группам пользователей с различным уровнем доступа требуется доступ к одной и той же информации, какое из указанных ниже действий следует предпринять руководству: (улучшить контроль за безопасностью этой информации) Чем отличается HTTP от HTTP(S)? (HTTP(S) более защищена, чем HTTP, так как осуществляет шифрование данных, передающихся по этому протоколу) Что проще украсть интернет-мошенникам – ваш логин и пароль или данные Cookies? (данные Cookies – их можно использовать для аутентификации даже не зная реквизитов доступа (например в рамках атаки похищения сессии) Что лучше предпринимать для обеспечения личной информационной безопасности? (быть внимательным, регулярно ставить обновления для системного и прикладного программного обеспечения, использовать надежные (сложные) пароли, использовать двухфакторную аутентификацию) 4.2 К правовым методам, обеспечивающим информационную безопасность, относятся: (разработка и конкретизация правовых нормативных актов обеспечения безопасности) Цели информационной безопасности – своевременное обнаружение, предупреждение: (несанкционированного доступа, воздействия в сети) Основные объекты информационной безопасности (компьютерные сети, базы данных) Какая информация подлежит защите? (любая документированная информация, неправомерное обращение с которой может нанести ущерб ее собственнику, владельцу, пользователю и иному лицу) Какие документы являются основополагающимися для охраны информационной безопасности? (все выше перечисленные) Вы едете в любую страну как турист, какие законы и правила по информационной безопасности вы должны соблюдать? (законы той страны, которую вы посещаете) Предметом статьи 272 Уголовного Кодекса РФ является ? (неправомерный доступ к компьютерной информации) Предметом статьи 273 Уголовного Кодекса РФ является? (создание, распространение и использование вредоносных программ для ЭВМ) Как в Китае называется программа защиты персональных и общественных данных? («Золотой щит») Какая аббревиатура используется в названии европейского закона о защите персональных данных? (GDPR) 5.1 Какие три главных элемента схемы коммуникации описывал Аристотель? Укажите все три элемента (оратор, адресат сообщения (лицо, к которому обращаются) , предмет разговора) Укажите канал коммуникации, при котором возможно исключение из схемы коммуникации живого слушателя: (голосовые помощники) В этом задании вам следует сопоставить причины и следствия, распределив явления в таблице:  Распределите инструменты коммуникации по этапам развития общества:  |