Практическая работа. Практическая работа 3 Алгоритм шифрования des выполнила студентка группы ис151 Топорова Татьяна

Скачать 140.69 Kb. Скачать 140.69 Kb.

|

|

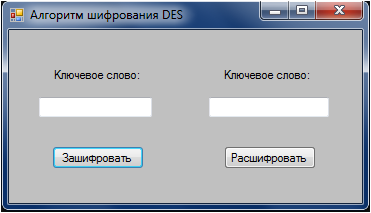

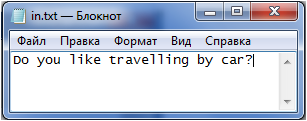

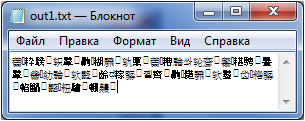

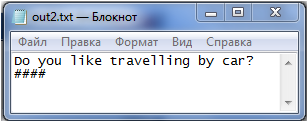

Практическая работа № 3 Алгоритм шифрования DES Выполнила студентка группы ИС-15-1 Топорова Татьяна Интерфейс разрабатываемой программы  Входные и выходные данные представлены ниже:    Контрольные вопросы

Шифрование — обратимое преобразование информации в целях сокрытия от неавторизованных лиц, с предоставлением, в это же время, авторизованным пользователям доступа к ней. Криптографическая защита информации – это защита информации, использующая специальные методы шифрования, кодирования или иного преобразования информации, в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования.

Криптоанализ – это наука о методах и способах вскрытия шифров.

Имеются следующие классические методы шифрования:

Симметричное шифрование (симметричная криптосистема) – способ шифрования, в котором для шифрования и расшифровывания применяется один и тот же криптографический ключ. Ключ алгоритма должен сохраняться в тайне обеими сторонами, осуществляться меры по защите доступа к каналу, на всем пути следования криптограммы, или сторонами взаимодействия посредством криптообьектов, сообщений, если данный канал взаимодействия под грифом "Не для использования третьими лицами". Алгоритм шифрования выбирается сторонами до начала обмена сообщениями.

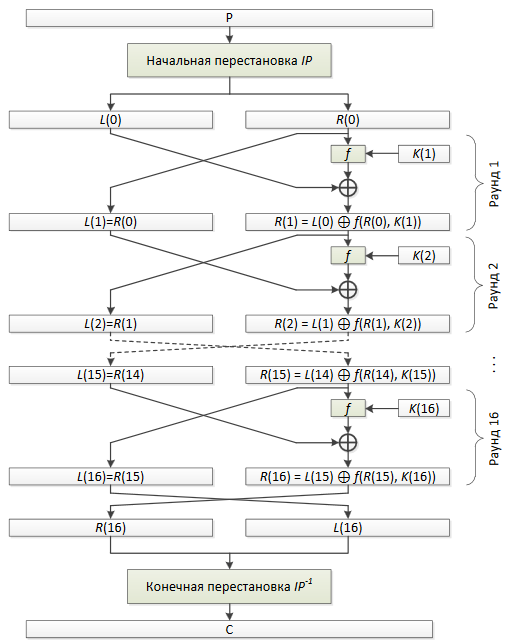

Алгоритм шифрования DES (Data Encryption Standard) относится к группе методов симметричного блочного шифрования. На вход функции шифрования подаётся два типа данных – открытый текст, который требуется зашифровать, и ключ. В данном случае длина открытого текста предполагается равной 64 битам, а длина ключа – 56 битам. Процесс преобразования открытого текста состоит из трёх этапов. Сначала 64 – битный блок открытого текста поступает для обработки на вход начальной перестановки (IP), в результате чего получаются переставленные входные данные. Затем следует этап, состоящий из 16 раундов применения одной и той же функции, в которой используются операции перестановки и подстановки. На выходе последнего (16-го) раунда получается 64 – битная последовательность, являющаяся некоторой функцией открытого текста и ключа. Левая и правая половины полученной последовательности данных меняются местами, образуя предрезультат. Наконец, этот предрезультат проходит через перестановку, обратную начальной, в результате чего получается 64 – битный блок шифрованного текста. Согласно рекомендациям Шеннона, в каждом раунде выполняется один шаг перемешивания (с использованием соответствующего раундового ключа и S-блоков), после которого следует шаг рассеивания, не зависящий от ключа. Сначала к ключу тоже применяется функция перестановки. Затем с помощью циклического сдвига влево и некоторой перестановки из полученного результата для каждого из 16 раундов генерируется под ключ K(i). Функция перестановки одна и та же для всех раундов, но генерируемые подключи оказываются разными. Все перестановки и коды в таблицах подобраны разработчиками таким образом, чтобы максимально затруднить процесс дешифрования путём подбора ключа. Структура алгоритма DES представлена на рисунке 1.  Рисунок – структура алгоритма DES |