Операционные системы. Правила для защиты информации в системе. 1 Брандмауэр. 2 Правил в Firewall (брандмауэр). 3 Основные требования к информационной безопасности. 56 5 6 79 7 8 9

Скачать 65.25 Kb. Скачать 65.25 Kb.

|

|

СОДЕРЖАНИЕ

ЗАДАНИЕ по производственной практике Студент Давиденко Алексей Сергеевич /Ф.И.О. полностью/ Группа № 14 ОБА (с) Специальность 10.02.05 Обеспечение информационной безопасности автоматизированных систем Тема задания Работа в операционных системах с соблюдением действующих требований по защите информации

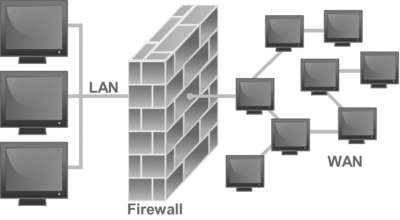

ПМ.01 Эксплуатация автоматизированных (информационных) систем в защищенном исполнении Дата выдачи задания по учебной практике « » мая 2022г. Срок сдачи отчета по учебной практике « » мая 2022г. Задание выдал «___» _________ 20___г. / подпись, И.О.Ф./ Задание принял «___» ________ 20___г. / подпись, И.О.Ф./ ВВЕДЕНИЕ Учебная практика является составной частью образовательной программы среднего профессионального образования. Целью учебной практики по профессиональному модулю «Эксплуатация автоматизированных (информационных) систем в защищенном исполнении» является приобретение практического опыта в эксплуатации компонентов систем защиты информации автоматизированных систем, их диагностике, устранении отказов и восстановлении работоспособности; администрировании автоматизированных систем в защищенном исполнении; установке компонентов систем защиты информации автоматизированных информационных систем. Задачи учебной практики по профессиональному модулю «Эксплуатация автоматизированных (информационных) систем в защищенном исполнении»: Научиться обеспечивать работоспособность, обнаруживать и устранять неисправности, осуществлять комплектование, конфигурирование, настройку автоматизированных систем в защищенном исполнении и компонент систем защиты информации автоматизированных систем Уметь производить установку, адаптацию и сопровождение типового программного обеспечения, входящего в состав систем защиты информации автоматизированной системы. Организовывать, конфигурировать, производить монтаж, осуществлять диагностику и устранять неисправности компьютерных сетей, работать с сетевыми протоколами разных уровней; Настраивать и устранять неисправности программно-аппаратных средств защиты информации в компьютерных сетях по заданным правилам. Учебная практика по профессиональному модулю «Эксплуатация автоматизированных (информационных) систем в защищенном исполнении» проводилась на базе отделения «Савеловское (Марьина роща)» ГАПОУ ПК №8 им. И. Ф. Павлова. РАБОТА В ОПЕРАЦИОННЫХ СИСТЕМАХ С СОБЛЮДЕНИЕМ ДЕЙСТВУЮЩИХ ТРЕБОВАНИЙ ПО ЗАЩИТЕ ИНФОРМАЦИИ. 1.1 Операционные системы ОС представляют собой набор программного обеспечения. Данное программное обеспечение (сокращённо ПО) предназначено для управления компьютерным оборудование и хранит в себе техническую базу для программ. Так же они владеют вычислительными ресурсами и могут обеспечивать защиту. Одной из важной их составляющей, является доступ к панели управления компьютерных компонентов. Невозможно себе представить современные персональные компьютеры без наличия в них операционной системы. ОС - это особое средство для взаимодействия между компьютером и пользователем. В зависимости от области использования, а также специфики процессов управления ресурсами компьютера, используются различные мобильные и серверные сервисы. 1.2 Виды систем Windows – данная операционная система популярна в мире для ноутбуков, компьютеров. Имеет отличную защиту от всевозможных угроз. На сегодняшний момент последняя номерная версия – Windows 11. Особенности: Поддержка большого количества аппаратного обеспечения. Удобства в управлении. Имеет огромное количество программ. Закрытая ОС (операционная система). Linux – данная операционная система открытая и бесплатная. Пользуется популярностью среди небольшой доли пользователей. Обеспечивает отличную степень безопасности. Особенности: Эффективное распределение ресурсов. Сложна в настройке и освоении. Ограниченная поддержка аппаратного обеспечения. Открытая и бесплатная ОС (операционная система). Mac OS – данная операционная система является собственностью компании Apple и устанавливается лишь на ноутбуки и компьютеры их бренда. Особенности: Эффективное распределение ресурсов на персональном компьютере. Не подходит для игровой активности. Надёжность в использовании. Платная, закрытая ОС (операционная система). ПРАВИЛА ДЛЯ ЗАЩИТЫ ИНФОРМАЦИИ В СИСТЕМЕ 2.1 Брандмауэр Брандмауэр или Firewall – это защитный экран между всемирным интернетом и локальной компьютерной сетью организации. В зависимости от того как пользователь настроит брандмауэр, он может либо пропускать их или блокировать если обнаружит вирусы или хакерские атаки. Так же он имеет встроенный в Microsoft Windows “Межсетевой экран”. Межсетевой экран это программно-аппаратный компьютерный элементы сети, который в свою очередь осуществляет фильтрацию и контроль всего проходящего через него сетевого трафика. В соответствии с правилами, которые задал пользователь. Именно поэтому firewall является частью “Центра обеспечения безопасности”. (Рис.1) Центр обеспечения безопасности – представляет собой комплекс программного обеспечения по защите персонального компьютера от сетевых атак.  Рис.1 2.2 Правила в Firewall (брандмауэр) Правила Firewall определяют, возможные типы интернет трафика, которые являются разрешёнными или запрещёнными. У каждого профиля брандмауэра предварительно имеется свой определённый набор правил firewall, которые невозможно изменить. Однако в некоторые профили имеется возможность добавлять новые правила. Политики брандмауэра – позволяют разрешать или блокировать определённые типы сетевого трафика, которые не указаны в исключении из политик. Хочется отметить что политика определяет, какие функции firewall будут включены или отключены. Политику следует назначать нескольким профилям брандмауэра. Так же новые политики следует создавать при наличии требований, не охватываемых ни одной из стандартных политик. Все созданные пользователем политики брандмауэра и политики брандмауэра по умолчанию отображаются в списке политик firewall в веб консоли. Брандмауэр не является альтернативой антивирусу. Эти две программы обычно работают в связке. Хотя некоторые производители антивирусов выпускают программное обеспечение 2 в 1, совмещающие в себе функции firewall и антивируса. Если отключить Брандмауэр на персональном компьютере, то он может подвергнутся вредоносным атакам. Тем самым вы можете потерять (раскрыть) свои персональные данные или же вовсе потерять контроль над компьютером. 2.3 Основные требования к информационной безопасности. Общепринятым методом войти в систему во время атаки на информационные ресурсы является вход при помощи официального логина. При авторизации стоит придерживаться нескольких общих правил: Обеспечение высокого уровня безопасности. Каждый логин и пароль должны иметь уникальность. Это позволит обеспечить полноценную информационную безопасность. Наличие систем контроля за общим доступом в помещении, где установлено оборудование, на котором хранится информация предприятия, в архивный помещения и другие места, которые уязвимы с точки зрения информационной безопасности. Для полноценного обеспечения защиты от взлома пароля надо выполнить ряд требований: Для обеспечения защиты информации потребуется подключить двухэтапную аутентификацию. Подключить защиту от изменения паролей – хакеры могут попытаться воспользоваться таким способом войти в информационную систему, как «забыли пароль – изменить». Однако, чтобы полностью специалисты могли обеспечить информационную безопасность всех данных, руководство компании обязано проводить инструктаж для работников на тему “Предотвращение утечки информации”. ЗАКЛЮЧЕНИЕ Выполнив работы по эксплуатации компонентов систем защиты информации автоматизированных систем, их диагностике, устранении отказов и восстановлении работоспособности; администрировании автоматизированных систем в защищенном исполнении; установке компонентов систем защиты информации автоматизированных информационных систем — был приобретен практический опыт в: эксплуатации компонентов систем защиты информации автоматизированных систем, их диагностике, устранении отказов и восстановлении работоспособности; администрировании автоматизированных систем в защищенном исполнении; установке компонентов систем защиты информации автоматизированных информационных систем. |