Методические указания к ЛР-2. Правила выполнения и проведения лабораторных работ 5 Критерии оценки лабораторных работ 5

Скачать 6.68 Mb. Скачать 6.68 Mb.

|

Часть 4: Настройка и распространение статического маршрута по умолчаниюВ части 4 вам предстоит использовать интерфейс loopback маршрутизатора R2 для моделирования подключения интернет-провайдера к Интернету. Вы создадите статический маршрут по умолчанию на маршрутизаторе R2, а затем протокол OSPF распространит этот маршрут двум другим маршрутизаторам в сети. Шаг 1: На маршрутизаторе R2 настройте статический маршрут по умолчанию к интерфейсу loopback 0. Настройте маршрут по умолчанию, используя интерфейс loopback, настроенный в части 1, чтобы смоделировать подключение к поставщику услуг интернета (ISP). Шаг 2: Теперь OSPF распространит статический маршрут по умолчанию. Выполните команду default-information originate, чтобы включить статический маршрут по умолчанию в обновления OSPF, отправляемые маршрутизатором R2. R2(config)# router ospf 1 R2(config-router)# default-information originateШаг 3: Проверьте распространение статического маршрута OSPF. a. Выполните команду show ip route static на R2. R2# show ip route staticCodes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2 i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route o - ODR, P - periodic downloaded static route, H - NHRP, l - LISP + - replicated route, % - next hop override Gateway of last resort is 0.0.0.0 to network 0.0.0.0 S* 0.0.0.0/0 is directly connected, Loopback0 b. Выполните команду show ip route на маршрутизаторе R1, чтобы проверить распространение статического маршрута от маршрутизатора R2. R1# show ip routeCodes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2 i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route o - ODR, P - periodic downloaded static route, H - NHRP, l - LISP + - replicated route, % - next hop override Gateway of last resort is 192.168.12.2 to network 0.0.0.0 O*E2 0.0.0.0/0 [110/1] via 192.168.12.2, 00:02:57, Serial0/0/0 192.168.1.0/24 is variably subnetted, 2 subnets, 2 masks C 192.168.1.0/24 is directly connected, GigabitEthernet0/0 L 192.168.1.1/32 is directly connected, GigabitEthernet0/0 O 192.168.3.0/24 [110/15634] via 192.168.12.2, 00:03:35, Serial0/0/0 192.168.12.0/24 is variably subnetted, 2 subnets, 2 masks C 192.168.12.0/30 is directly connected, Serial0/0/0 L 192.168.12.1/32 is directly connected, Serial0/0/0 192.168.13.0/24 is variably subnetted, 2 subnets, 2 masks C 192.168.13.0/30 is directly connected, Serial0/0/1 L 192.168.13.1/32 is directly connected, Serial0/0/1 192.168.23.0/30 is subnetted, 1 subnets O 192.168.23.0 [110/15624] via 192.168.12.2, 00:05:18, Serial0/0/0 c. Проверьте сквозное подключение, отправив эхо-запрос от узла PC-A на адрес интерфейса ISP 209.165.200.225. Успешно ли выполнен эхо-запрос? ________________ Часть 5: Настройка аутентификации на базе протокола OSPFАутентификацию OSPF можно настроить на уровне канала или области. Существует три типа аутентификации OSPF: нулевая, с открытым паролем или по алгоритму MD5. В части 5 вам предстоит настроить аутентификацию MD5 для протокола OSPF, т.е. самый надежный тип аутентификации. Шаг 1: Настройте аутентификацию MD5 для OSPF на одном канале. a. Выполните команду debug ip ospf adj на маршрутизаторе R2, чтобы просмотреть сообщения отношений смежности OSPF. R2# debug ip ospf adjOSPF adjacency debugging is on Назначьте ключ MD5 для аутентификации по протоколу OSPF на интерфейсе S0/0/0 маршрутизатора R1. R1(config)# interface s0/0/0 R1(config-if)# ip ospf message-digest-key 1 md5 MD5KEY Активируйте аутентификацию MD5 на интерфейсе S0/0/0 маршрутизатора R1. R1(config-if)# ip ospf authentication message-digestНа маршрутизаторе R2 появятся сообщения отладки OSPF, уведомляющие о несовпадении типов аутентификации.

На маршрутизаторе R2 выполните команду u all (самый краткий вариант команды undebug all), чтобы отключить процесс отладки. Настройте аутентификацию OSPF на интерфейсе S0/0/0 маршрутизатора R2. Используйте пароль MD5, введённый для R1. Выполните команду show ip ospf interface s0/0/0 на маршрутизаторе R2. В конце результатов этой команды будет выведен тип аутентификации. R2# show ip ospf interface s0/0/0Serial0/0/0 is up, line protocol is up Internet Address 192.168.12.2/30, Area 0, Attached via Network Statement Process ID 1, Router ID 2.2.2.2, Network Type POINT_TO_POINT, Cost: 7812 Topology-MTID Cost Disabled Shutdown Topology Name 0 7812 no no Base Transmit Delay is 1 sec, State POINT_TO_POINT Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5 oob-resync timeout 40 Hello due in 00:00:03 Supports Link-local Signaling (LLS) Cisco NSF helper support enabled IETF NSF helper support enabled Index 1/1, flood queue length 0 Next 0x0(0)/0x0(0) Last flood scan length is 1, maximum is 1 Last flood scan time is 0 msec, maximum is 0 msec Neighbor Count is 1, Adjacent neighbor count is 1 Adjacent with neighbor 1.1.1.1 Suppress hello for 0 neighbor(s) Message digest authentication enabled Youngest key id is 1 Шаг 2: Настройте аутентификацию OSPF на уровне области. Выполните команду area 0 authentication, чтобы настроить аутентификацию MD5 для области OSPF 0 на маршрутизаторе R1. R1(config)# router ospf 1 R1(config-router)# area 0 authentication message-digest Этот вариант требует назначить пароль MD5 на уровне интерфейса. R1(config)# interface s0/0/1 R1(config-if)# ip ospf message-digest-key 1 md5 MD5KEYc. Выполните команду show ip ospf neighbor на маршрутизаторе R3. У маршрутизатора R1 теперь отсутствуют отношения смежности с R3. R3# show ip ospf neighborNeighbor ID Pri State Dead Time Address Interface 2.2.2.2 0 FULL/ - 00:00:31 192.168.23.1 Serial0/0/1 d. Настройте для маршрутизатора R3 аутентификацию на уровне области и назначьте тот же пароль MD5 для интерфейса S0/0/0. R3(config)# router ospf 1 R3(config-router)# area 0 authentication message-digest R3(config-router)# interface s0/0/0 R3(config-if)# ip ospf message-digest-key 1 md5 MD5KEYe. Выполните команду show ip ospf neighbor на маршрутизаторе R3. Обратите внимание, что теперь маршрутизатор R1 показывается в качестве соседнего устройства, а маршрутизатор R2 отсутствует. R3# show ip ospf neighborNeighbor ID Pri State Dead Time Address Interface 1.1.1.1 0 FULL/ - 00:00:38 192.168.13.1 Serial0/0/0 Почему маршрутизатор R2 больше не отображается в качестве соседнего устройства OSPF? _____________________________________________________________________________ f. На маршрутизаторе R2 настройте аутентификацию MD5 на уровне области. R2(config)# router ospf 1 R2(config-router)# area 0 authentication message-digestНазначьте MD5KEY в качестве пароля MD5 для канала между маршрутизаторами R2 и R3. Выполните команду show ip ospf neighbor на всех маршрутизаторах, чтобы убедиться в восстановлении всех отношений смежности. R1# show ip ospf neighborNeighbor ID Pri State Dead Time Address Interface 3.3.3.3 0 FULL/ - 00:00:39 192.168.13.2 Serial0/0/1 2.2.2.2 0 FULL/ - 00:00:35 192.168.12.2 Serial0/0/0 R2# show ip ospf neighborNeighbor ID Pri State Dead Time Address Interface 3.3.3.3 0 FULL/ - 00:00:36 192.168.23.2 Serial0/0/1 1.1.1.1 0 FULL/ - 00:00:32 192.168.12.1 Serial0/0/0 R3# show ip ospf neighborNeighbor ID Pri State Dead Time Address Interface 2.2.2.2 0 FULL/ - 00:00:33 192.168.23.1 Serial0/0/1 1.1.1.1 0 FULL/ - 00:00:39 192.168.13.1 Serial0/0/0 Вопросы на закреплениеКакой метод управления значениями стоимости маршрута OSPF является наиболее простым и предпочтительным? Каким образом команда default-information originate изменяет работу сети, использующей протокол маршрутизации OSPF? Почему рекомендуется использовать аутентификацию OSPF? Сводная таблица интерфейсов маршрутизаторов

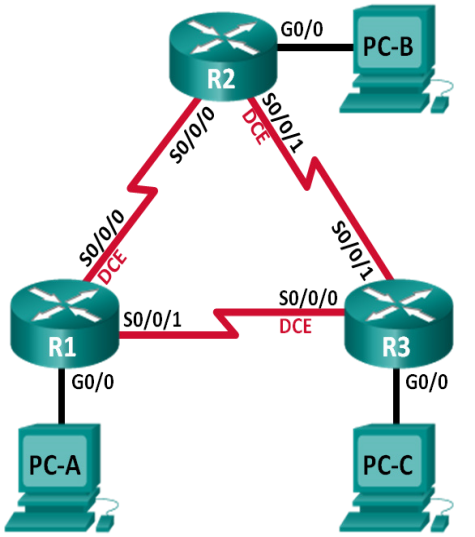

Лабораторная работа №21 Поиск неполадок в работе основных протоколов OSPFv2 и OSPFv3 для одной области Лабораторная работа №22 Устранение неполадок в работе основных протоколов OSPFv2 и OSPFv3 для одной области Цели работы: Произвести поиск и устранить неполадки в работе OSPFv2 и OSPFv3 для одной области Продолжительность: 4 часа ЗадачиЧасть 1. Построение сети и загрузка конфигураций устройств Часть 2. Поиск и устранение неполадок подключения уровня 3 Часть 3. Поиск и устранение неполадок в работе OSPFv2 Часть 4. Поиск и устранение неполадок в работе OSPFv3 Исходные данные/сценарийАлгоритм кратчайшего пути (OSPF) — это протокол маршрутизации для IP-сетей на основе состояния канала. OSPFv2 определен для сетей протокола IPv4, а OSPFv3 — для сетей IPv6. OSPFv2 и OSPFv3 — это полностью изолированные протоколы маршрутизации. Изменения в OSPFv2 не влияют на маршрутизацию OSPFv3, и наоборот. В этой лабораторной работе в сети OSPF для одной области, использующей протоколы OSPFv2 и OSPFv3, возникли неполадки. Вам поручили найти неполадки в работе сети и устранить их. Примечание. В лабораторной работе используются маршрутизаторы с интеграцией сервисов серии Cisco 1941 под управлением ОС Cisco IOS 15.2(4) M3 (образ universalk9). Возможно использование других маршрутизаторов и версий Cisco IOS. В зависимости от модели устройства и версии Cisco IOS доступные команды и их результаты могут отличаться от приведённых в описании лабораторных работ. Точные идентификаторы интерфейсов приведены в сводной таблице интерфейсов маршрутизаторов в конце лабораторной работы. Примечание. Убедитесь, что предыдущие настройки маршрутизаторов и коммутаторов удалены, и на этих устройствах отсутствуют файлы загрузочной конфигурации. Если вы не уверены в этом, обратитесь к инструктору. Топология Таблица адресации

Необходимые ресурсы: 3 маршрутизатора (Cisco 1941 под управлением ОС Cisco IOS 15.2(4) M3 (образ universal) или аналогичная модель); 3 компьютера (под управлением Windows 7, Vista или XP с программой эмуляции терминала, например Tera Term); консольные кабели для настройки устройств Cisco IOS через порты консоли; кабели Ethernet и последовательные кабели в соответствии с топологией. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||