курсовая. Решение поставленной задачи реализации проекта и его описание

Скачать 0.5 Mb. Скачать 0.5 Mb.

|

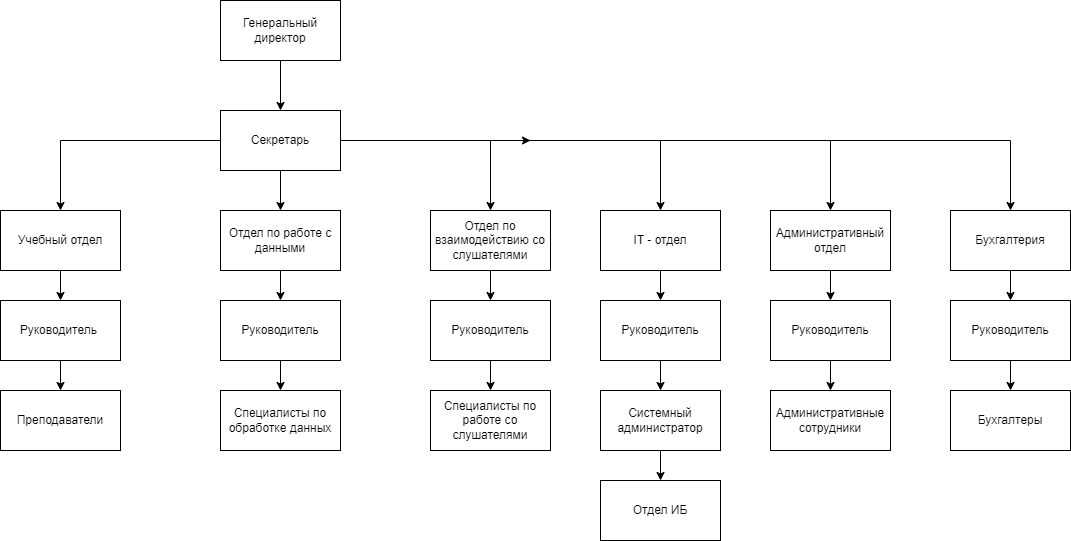

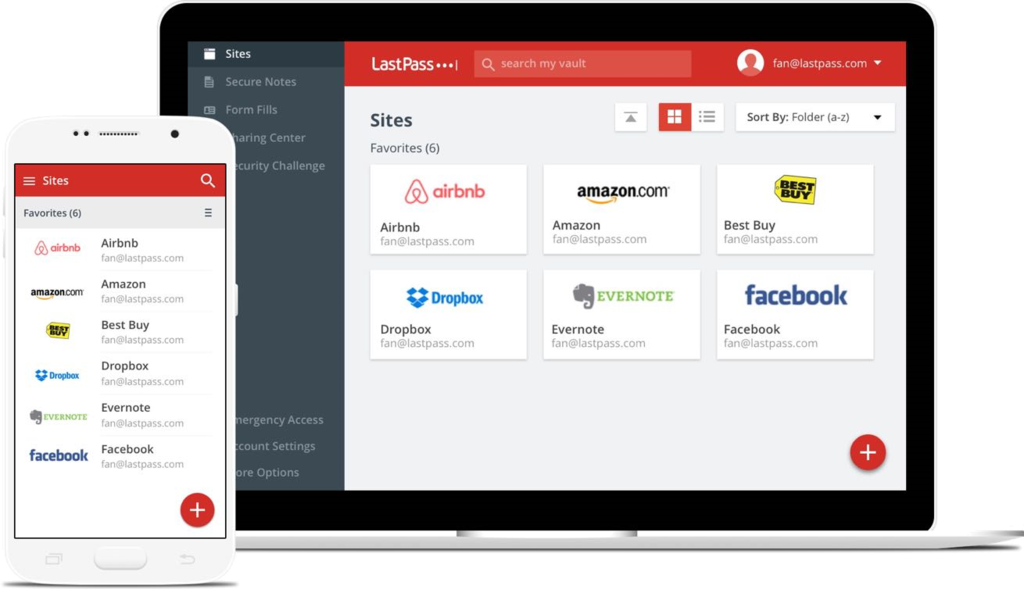

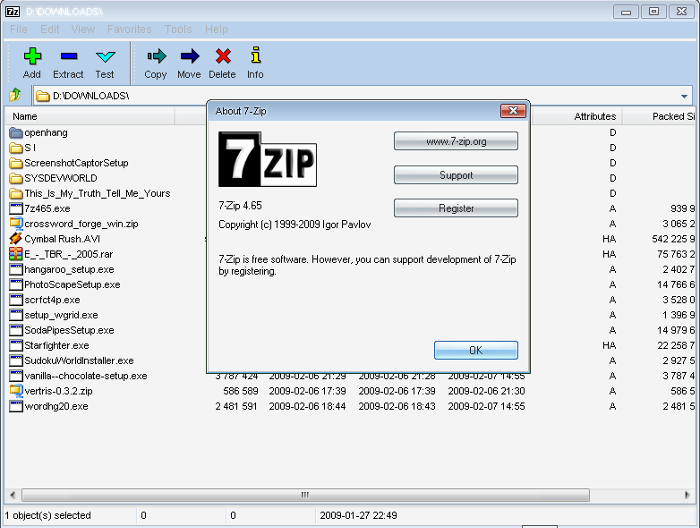

СОДЕРЖАНИЕВВЕДЕНИЕ 3 ГЛАВА 1. АНАЛИТИЧЕСКАЯ ЧАСТЬ 4 1.1.Общая характеристика предметной области 4 1.2 Организационно-функциональная структура предприятия 5 1.3 Анализ рисков информационной безопасности 7 1.4 Идентификация и оценка информационных активов, а также уязвимостей активов. 10 1.5 Оценка угроз активам, а также существующих и планируемых средств защиты. 11 1.6. Характеристика комплекса задач, обоснование необходимости системы обеспечения информационной безопасности и защиты информации 13 1.7. Вывод методов обеспечения безопасности. 14 1.8. Выводы теоретической части проекта 15 ГЛАВА 2. ПРАКТИЧЕСКАЯ ЧАСТЬ 15 2.1 Выбор средств обеспечения информационной безопасности 15 2.2 Решение поставленной задачи реализации проекта и его описание 24 2.3 Выводы практической части проекта 26 ЗАКЛЮЧЕНИЕ 28 Список используемых источников 31 ВВЕДЕНИЕВ современном мире информационные технологии играют важную роль в деятельности организации и индивидуальных пользователей. Они обеспечивают возможность хранения, обработки, передачи и получения различных данных. Информация является основным активом любой организации, поэтому вопрос о её защите становится актуальным. Особенно это касается персональных данных, которые хранятся и обрабатываются организациями в больших объёмах. Цель: разработка политики информационной безопасности для информационной системы персональных данных. Задачи: Охарактеризовать общую предметную область. Структура предприятия и номенклатура дел. Определить и анализировать риски ИБ. Работа с активами. Оценить угрозы активам, а также средства защиты. Охарактеризовать комплекс задач и необходимость системного обеспечения Объект: центр дополнительного образования «Гармония» Предмет исследования: система, которая содержит персональные данные пользователей или клиентов и подлежит защите от несанкционированного доступа, взлома, кражи или уничтожения информации. ГЛАВА 1. АНАЛИТИЧЕСКАЯ ЧАСТЬОбщая характеристика предметной областиЦентр дополнительного образования "Гармония" занимается обучением и развитием детей и взрослых в области искусства и творчества. Основная цель центра - помочь участникам раскрыть свой творческий потенциал, развить творческие навыки и способности, а также повысить культурный уровень. В предметной области "Гармония" включены такие направления, как музыка, хореография, изобразительное и прикладное искусство, театральное и кинематографическое искусство, литература и др. Центр предлагает обучение как для начинающих, так и для профессионалов в различных возрастных категориях. Преподавательский состав состоит из высококвалифицированных специалистов с многолетним опытом работы в своих областях. Обучение проводится в небольших группах, что позволяет качественно индивидуально работать со всеми участниками. Центр дополнительного образования "Гармония" также организует и проводит регулярные мероприятия, конкурсы, выставки и концерты, на которых участники могут продемонстрировать свои достижения и получить новый творческий опыт. В общем, центр дополнительного образования "Гармония" является местом, где каждый желающий может погрузиться в мир искусства и творчества, раскрыть свой творческий потенциал и познакомиться с новыми областями творческой деятельности. 1.2 Организационно-функциональная структура предприятияОрганизационно-функциональная структура предприятия "Гармония" включает следующие подразделения: Руководство и администрация: Генеральный директор/Директор учебного центра: отвечает за общее управление, разработку стратегии и принятие стратегических решений. Заместитель директора/Руководитель отдела административно-хозяйственного обеспечения: отвечает за организацию работы отдела административно-хозяйственного обеспечения, включая вопросы финансов, закупок, логистики и других административных функций Учебный отдел: Руководитель учебного отдела: отвечает за организацию образовательного процесса, разработку учебных программ, контроль за качеством преподавания и оценкой успеваемости слушателей. Преподаватели: осуществляют обучение слушателей в соответствии с учебными программами. Отдел по работе с данными: Руководитель отдела по работе с данными: отвечает за организацию и безопасность обработки данных слушателей, включая соблюдение законодательства о защите персональных данных. Специалисты по обработке данных: отвечают за сбор, хранение, анализ и обработку данных слушателей, включая работу с бумажными и электронными документами, обеспечение безопасности данных и регулярное обновление программного обеспечения. Отдел по взаимодействию со слушателями: Руководитель отдела по взаимодействию со слушателями: отвечает за организацию коммуникации с слушателями, включая прием заявок, организацию процесса зачисления, консультации и взаимодействие с внешними клиентами. Специалисты по работе со слушателями: отвечают за обработку заявок, регистрацию слушателей, предоставление информации о программе обучения, консультации и организацию мероприятий. ИТ-отдел: Руководитель ИТ-отдела: отвечает за организацию и поддержку информационных технологий на предприятии, включая сетевую инфраструктуру, компьютерное оборудование, программное обеспечение, защиту информации и техническую поддержку Системные администраторы: отвечают за настройку, администрирование и поддержку компьютерных систем и сетей, резервное копирование данных, обеспечение безопасности информации и решение технических проблем. Специалисты по информационной безопасности: отвечают за мониторинг и защиту информационных ресурсов предприятия, реализацию мер по обеспечению безопасности данных и соблюдению требований законодательства о защите персональных данных. Административный отдел: Руководитель административного отдела: отвечает за организацию работы по управлению офисными процессами, включая делопроизводство, организацию встреч и мероприятий, работу с почтой и телефонами. Административные сотрудники: отвечают за выполнение офисных и административных задач, включая поддержку работы руководства, организацию внутренней документации, прием и рассылку корреспонденции, и другие административные функции. Бухгалтерия: Руководитель бухгалтерии: отвечает за организацию финансового учета и отчетности, контроль за финансовыми операциями, ведение кадрового учета и расчет заработной платы. Бухгалтеры: отвечают за ведение бухгалтерского учета, составление финансовой отчетности, подготовку налоговых деклараций, контроль за финансовыми операциями и выполнение других бухгалтерских задач (см. рис. 1).  Рисунок 1 – Структурное подразделение предприятия 1.3 Анализ рисков информационной безопасностиАнализ рисков информационной безопасности центра дополнительного образования "Гармония" проводится для определения возможных угроз и оценки вероятности их возникновения. Рассмотрим основные риски, связанные с информационной безопасностью в этом центре: 1) Риск несанкционированного доступа к персональным данным учеников и педагогов. Этот риск связан с возможностью получения несанкционированным лицом доступа к базам данных центра, содержащей персональную информацию учеников и педагогов. Это может привести к утечке личных данных, а также нарушению прав на конфиденциальность. 2) Риск злоупотребления правами доступа. Этот риск связан с возможностью использования прав доступа к информации с целью получения несанкционированного доступа к данным, которые не предназначены для данного пользователя. Это может привести к утечке конфиденциальных данных и нарушению прав на конфиденциальность. 3) Риск вирусных атак. Этот риск связан с возможностью получения вирусной атаки на компьютеры центра. Это может привести к повреждению или уничтожению данных, а также нарушению работы информационной системы. 4) Риск физического доступа к компьютерам и информации. Этот риск связан с возможностью физического доступа к компьютерам и информации, например, при наличии недостаточной физической защиты помещений или оборудования. Это может привести к утечке конфиденциальных данных или их повреждению. 5) Риск социальных технологических атак. Этот риск связан с возможностью фишинговых атак, когда злоумышленники пытаются получить доступ к данным, представляя себя за другого человека или организацию. Это может привести к утечке конфиденциальных данных. Центру дополнительного образования "Гармония" необходимо принимать меры для минимизации этих рисков. К ним относятся обеспечение физической и логической защиты данных, регулярные проверки на наличие вирусов, обучение персонала правилам информационной безопасности и многие другие. 1.4 Идентификация и оценка информационных активов, а также уязвимостей активов.Идентификация информационных активов центра дополнительного образования "Гармония" является первым этапом процесса обеспечения информационной безопасности. На данном этапе необходимо определить перечень информационных активов, оценить их критичность и уязвимости. Среди информационных активов центра "Гармония" могут быть следующие: базы данных со списком учеников; личные данные сотрудников; информационные материалы о курсах и программе обучения; учебно-методические материалы; программное обеспечение оборудование и технические средства. Для каждого из этих активов необходимо определить критичность, то есть оценить, насколько важен данный актив для функционирования центра "Гармония". Критичность может быть определена по следующим критериям: ценность актива для организации; уровень зависимости организации от актива; степень убытков, возникающих при потере или недоступности актива; оценка вероятности возникновения угрозы для актива; возможные последствия нарушения конфиденциальности, целостности и доступности актива. Результаты идентификации и оценки активов центра "Гармония" могут быть использованы для определения мер по обеспечению информационной безопасности и планирования дальнейших действий. Также необходимо провести анализ уязвимостей информационных активов. Уязвимости могут возникать в результате неправильной конфигурации программного обеспечения, недостаточного обновления защитных механизмов, отсутствия процедур контроля доступа к данным и т.д. Для проведения анализа уязвимостей можно использовать специальные инструменты, а также провести тестирование на проникновение. После определения уязвимостей необходимо принять меры по их устранению или снижению уровня риска. 1.5 Оценка угроз активам, а также существующих и планируемых средств защиты.Для оценки угроз активам и существующим средствам защиты Центра дополнительного образования "Гармония" можно использовать методику SWOT-анализа, которая позволяет выявлять сильные и слабые стороны организации, а также возможности и угрозы, которые ее окружают. Сильные стороны: Квалифицированный персонал, способный обеспечить высокое качество образовательных услуг; Хорошая репутация и узнаваемость бренда "Гармония", что позволяет привлекать новых клиентов; Наличие современного оборудования и инфраструктуры; Доступная цена на услуги; Большой выбор образовательных программ, позволяющих удовлетворить потребности различных категорий клиентов. Слабые стороны: Недостаточная реклама и промоушн бренда; Отсутствие четкой стратегии развития; Ограниченная география деятельности организации; Отсутствие собственного здания и территории для проведения занятий; Ограниченный бюджет на развитие организации. Возможности: Расширение географии деятельности за счет открытия филиалов или проведения онлайн-курсов; Введение новых программ и услуг для привлечения новых клиентов; Установление партнерских отношений с другими образовательными организациями или консультационными компаниями; Улучшение качества образовательных услуг и сервиса для привлечения повторных покупателей. Угрозы: Увеличение конкуренции на рынке образовательных услуг; Изменение клиентской базы из-за экономических кризисов или социально-политических изменений; Изменение законодательства в сфере образования, что может потребовать изменения услуг и программ; Рост цен на оборудование и услуги, что может снизить доступность цен на услуги; Увеличение расходов на защиту данных и информационной безопасности. Для уменьшения угроз и улучшения сильных сторон организации "Гармония" необходимо разработать стратегию развития бизнеса, направленную на повышение качества услуг, расширение географии деятельности и увеличение узнаваемости бренда. Также следует уделять внимание не только рекламе, но и оценке рисков и обеспечению защиты информационной безопасности. Расширение партнерских отношений и введение новых услуг также могут помочь увеличить круг клиентов и уменьшить зависимость от слабых сторон организации. 1.6. Характеристика комплекса задач, обоснование необходимости системы обеспечения информационной безопасности и защиты информацииЦентр дополнительного образования "Гармония" представляет собой учебное заведение, ориентированное на обучение различным направлениям и возрастным группам. В процессе обучения в центре Гармония используется множество методов, средств и технологий, которые требуют эффективной защиты информации. Комплекс задач, связанных с обеспечением безопасности информации в центре дополнительного образования "Гармония", включает следующие аспекты: 1) Защита конфиденциальной информации. В процессе обучения центр использует множество персональных данных, таких как ФИО, адрес, номер телефона, электронная почта, что требует эффективной защиты от несанкционированного доступа. 2) Защита от вирусов и других вредоносных программ. Работа с компьютерами и интернетом предполагает риск заражения вирусами и другими вредоносными программами, которые могут угрожать безопасности хранимой информации. 3) Защита от хакерских атак. Учебный центр содержит множество персональных данных о своих клиентах, что делает его объектом возможных хакерских атак. Поэтому, необходима защита от несанкционированного доступа к информации о клиентах. 4) Защита от физических угроз. Оборудование, документы, и прочие материалы, хранящиеся в центре дополнительного образования "Гармония" могут быть украдены или уничтожены. В связи с этим, необходимо предусмотреть надежную физическую защиту учебного заведения. Все вышеперечисленные задачи комплексно решаются системой обеспечения информационной безопасности. Данная система включает в себя меры по обеспечению конфиденциальности, целостности и доступности информации в учебном центре. Такой подход позволит сохранить высокий уровень качества обучения, а также повысить доверие клиентов к учебному заведению. 1.7. Вывод методов обеспечения безопасности.Для обеспечения безопасности центра дополнительного образования "Гармония" необходимо следующее: 1. Проведение регулярных проверок состояния здания и оборудования центра на наличие повреждений и неисправностей. 2. Организация дежурства охраны и контроль за доступом посетителей и сотрудников центра. 3. Обеспечение безопасности во время проведения мероприятий в центре, в том числе соблюдение пожарной безопасности и проведение эвакуации в случае необходимости. 4. Обучение персонала работе с противопожарным оборудованием и средствами индивидуальной защиты. 5. Установка системы видеонаблюдения в здании центра для обеспечения безопасности и контроля за происходящими процессами. 6. Регулярная проверка качества питания, используемого в центре, и соблюдение строгих санитарных норм. 7. Информирование педагогических работников и родителей о мерах безопасности и консультации по вопросам безопасности в дополнительном образовании. 1.8. Выводы теоретической части проектаВывод теоретической части проекта "Создание политики информационной безопасности для информационной системы персональных данных» предприятия центра дополнительного образования "Гармония"" показывает, что рабочие организации, включая дополнительные образовательные центры, должны уделять большое внимание безопасности персональной информации. Для обеспечения этой безопасности, необходимо проводить обучение и контроль за сотрудниками, использовать технические средства защиты, а также регулярно проводить аудит системы информационной безопасности и вносить изменения в политику безопасности, если необходимо. В результате принятия политики информационной безопасности можно обеспечить конфиденциальность и защиту персональных данных клиентов центра "Гармония". ГЛАВА 2. ПРАКТИЧЕСКАЯ ЧАСТЬ2.1 Выбор средств обеспечения информационной безопасностиБыло выбрано такое оборудование исходя из стратегических задач: Kaspersky Anti-Virus - антивирусная программа, которая защищает от вирусов и вредоносного ПО (см. рис. 2)   Рисунок 2 - Антивирус Касперский Межсетевые экраны (firewalls) являются важным инструментом для обеспечения безопасности в информационной системе. Они могут блокировать входящие и исходящие соединения, основываясь на определенных правилах и настройках. Для Центра дополнительного образования "Гармония" можно рекомендовать установку межсетевого экрана, который будет выполнять следующие функции: 1. Блокирование нежелательного входящего трафика. Например, могут быть запрещены соединения с компьютерами или сайтами, представляющими угрозу для безопасности (например, с сайтами, распространяющими вирусы, или с компьютерами, которые уже были атакованы). 2. Блокирование нежелательного исходящего трафика. Например, можно запретить отправку сообщений или файлов на определенные адреса электронной почты или блокировать доступ к определенным сайтам. 3. Защита от атак на уровне сети. Межсетевой экран может блокировать попытки вторжения и атаки на уровне сетевого протокола, например, атаки через протоколы ICMP или UDP. 4. Мониторинг соединений и регистрация событий. Межсетевой экран может записывать все соединения, проходящие через него, и фиксировать различные события, например, попытки атаки. 5. Проверка наличия антивирусного и фильтрации контента. Межсетевой экран может контролировать наличие антивирусного программного обеспечения на компьютерах в сети и блокировать доступ к веб-сайтам, содержимое которых может быть нежелательным (например, для детей). 6. Защита от DDoS-атак. Межсетевой экран может блокировать соединения, вызванные распределенной атакой на серверы Центра дополнительного образования "Гармония". В целом, установка межсетевого экрана поможет обеспечить высокий уровень безопасности для информационной системы Центра дополнительного образования "Гармония". Программы шифрования, которые могут защитить конфиденциальные данные, такие как пароли, номера кредитных карт и т.д. LastPass-это онлайн менеджер паролей, который позволяет хранить и управлять всеми своими паролями и личной информацией в одном безопасном месте. Вместо того чтобы запоминать множество паролей для разных сервисов и сайтов, вы можете использовать LastPass для автоматического заполнения форм входа и упрощения входа в аккаунты. Все пароли в зашифрованном виде хранятся на серверах LastPass, что гарантирует их безопасность. Благодаря LastPass можно увеличить безопасность вашей онлайн активности и избежать проблем, связанных с утерей паролей и кражей личных данных (см. рис. 3).  Рисунок 3 - Интерфейс менеджера 7-Zip - архиваторная утилита для компьютеров на базе Windows. Она позволяет создавать, открывать и обрабатывать файлы архивов в разных форматах, таких как 7z, ZIP, RAR, CAB, GZIP, BZIP2, TAR и многих других. 7-Zip имеет высокую степень сжатия, что позволяет уменьшить размер файлов, что делает их проще отправлять и хранить. Также она имеет возможность шифрования архивов и защиты от несанкционированного доступа (см. рис. 4).  Рисунок 4 – 7-Zip – пример работы BitLocker - функция шифрования дискового пространства, встроенная в операционную систему Windows. Она использует алгоритмы шифрования для защиты данных на жестких дисках, USB-накопителях и других устройствах хранения. BitLocker может быть настроен таким образом, чтобы требовать ввода пароля или использования другой формы аутентификации для доступа к зашифрованным данным. Это обеспечивает дополнительный уровень безопасности и защиты конфиденциальности данных при потенциальном нарушении безопасности или утере устройства (см. рис. 5).  Рисунок 5 - BitLocker Для учреждений образования, таких как центр дополнительного образования "Гармония", важно выбрать надежный и безопасный VPN-сервис, который обеспечит защиту данных и конфиденциальность при подключении к интернету. При выборе VPN-сервиса необходимо учитывать такие факторы, как мощность шифрования, количества доступных серверов, возможность использования на различных устройствах и т.д. Также важно обратить внимание на возможности обеспечения надежности сети и предотвращения утечек данных. VPN – это сокращение от Virtual Private Network, что означает виртуальную частную сеть. Это технология, которая обеспечивает безопасное и защищенное подключение к интернету, которое скрывает ваше местоположение и обеспечивает конфиденциальность при передаче данных в сети. Виртуальная частная сеть позволяет пользователю подключаться к интернету через удаленный сервер, что помогает сохранять конфиденциальность и обезопасить интернет-соединение. Центр дополнительного образования "Гармония" может использовать следующие методы аутентификации: 1) Пароль: пользователь должен знать определенный пароль для получения доступа к учетной записи на сайте Центра дополнительного образования "Гармония". 2) Биометрические данные: пользователь может использовать свои биометрические данные, такие как отпечаток пальца или распознавание голоса, для подтверждения своей личности. 3) Токен доступа: пользователь может получить токен доступа, например, при помощи мобильного приложения, который будет использоваться для аутентификации при входе в учетную запись на сайте Центра дополнительного образования "Гармония". 4) Защищенный протокол: Центр дополнительного образования "Гармония" может использовать и другие методы защиты, такие как SSL или шифрование данных, для обеспечения безопасности и защиты учетных записей пользователей. Безопасность сети при передаче данных между пользователями центра дополнительного образования "Гармония". Для этого могут использоваться различные методы защиты, включая: Шифрование данных: все передаваемые данные через сеть могут быть зашифрованы при помощи специальных алгоритмов, которые обеспечивают защиту от взлома и перехвата. Аутентификация пользователей: для доступа к сети могут использоваться логины и пароли, а также другие методы аутентификации, такие как биометрическая идентификация. Фильтрация трафика: сеть может быть настроена таким образом, чтобы фильтровать потоки трафика и блокировать небезопасный или нежелательный контент. Фаервол: на сетевом уровне могут быть использованы различные методы защиты, такие как фаерволы, которые блокируют какую-то конкретную информацию и могут осуществлять контроль за загрузкой файлов из интернета. Сетевые сервисы: используемые сетевые сервисы могут также обеспечивать дополнительную защиту передаваемой информации. Конечно, любые методы защиты зависят от конкретной реализации и конфигурации сети, поэтому важно грамотно подходить к выбору и настройке системы защиты, чтобы обеспечить максимальную безопасность передаваемых данных. Регулярное обновление программного обеспечения и операционной системы является важной составляющей поддержки работы Центра дополнительного образования "Гармония". Это необходимо для обеспечения безопасности и стабильности работы компьютеров, повышения производительности и эффективности использования ресурсов. Обновление программного обеспечения и операционной системы должно производиться регулярно, в соответствии с рекомендациями производителей и по мере выхода новых версий программ и обновлений безопасности. Для обеспечения регулярного обновления программного обеспечения и операционной системы необходимо: 1. Создать расписание обновлений и уведомить пользователей о них. 2. Установить автоматическое обновление программного обеспечения и операционной системы. 3. Выполнять регулярную проверку обновлений и устранять обнаруженные ошибки и уязвимости. 4. Выполнять бэкап данных перед обновлением программного обеспечения и операционной системы. Важно понимать, что безопасность в Интернете зависит от многих факторов, таких как мощность ПК, работа операционных систем и антивирусов, компетенции наших пользователей и много-много чего ещё. Таким образом, регулярное обновление программного обеспечения и операционной системы – это важный и необходимый процесс, который необходим для обеспечения безопасности и эффективности работы Центра дополнительного образования "Гармония" и всех его сотрудников. Для обеспечения безопасности конфиденциальных данных, содержащихся в системе Центра дополнительного образования "Гармония", необходимо установить меры контроля доступа к этой информации. Следующие шаги могут помочь в ограничении доступа к конфиденциальным данным только необходимым сотрудникам: 1. Выделение групп пользователей - для каждой группы пользователей должен быть назначен уровень доступа к конфиденциальной информации. 2. Определение уровней доступа - каждый уровень доступа должен определять, какие действия пользователей разрешены в отношении конфиденциальных данных. 3. Назначение доступа сотрудникам - конфиденциальные данные должны быть доступны только тем сотрудникам, которым это необходимо для выполнения их работы. 4. Контроль доступа - следует установить систему контроля доступа к конфиденциальной информации, чтобы следить за тем, кто имеет доступ к данным и как они используются. 5. Регулярные проверки - необходимо проводить регулярные проверки, чтобы убедиться, что доступ к конфиденциальным данным имеют только необходимые сотрудники и соблюдаются все правила доступа. Эти меры помогут обеспечить безопасность конфиденциальных данных и предотвратить несанкционированный доступ к ним. Центр дополнительного образования "Гармония" осуществляет процессы сбора, обработки, хранения и передачи персональных данных своих клиентов, сотрудников и партнеров. Для защиты данных от утечек, взломов и неправомерного использования необходимо разработать и реализовать политику безопасности данных. Определение ответственности за безопасность данных. Центр "Гармония" определяет ответственность за безопасность данных следующим образом: Руководители подразделений центра несут ответственность за безопасность персональных данных, собираемых, обрабатываемых и хранящихся в их подразделениях. Инженер по безопасности информации (ИБИ) назначается ответственным за разработку, внедрение, контроль и соблюдение политики безопасности данных во всем центре. Каждый сотрудник центра обязан соблюдать правила и требования политики безопасности данных. Обеспечение физической безопасности данных Центр "Гармония" предпринимает меры для обеспечения физической безопасности данных, включая: Установка физических барьеров (дверей, окон) и системы контроля доступа на объектах, где расположены серверные комнаты, хранилища дисков и другие устройства, содержащие информацию; Резервное копирование данных и хранение их в отдельном помещении с контролируемым доступом. Защита данных в процессе пересылки Центр "Гармония" принимает меры защиты данных во время их пересылки, включая: Использование защищенных сетей и защищенных протоколов для передачи данных по Интернету; Шифрование данных при передаче по Интернету; Контроль, регулярная проверка и удаление индивидуальных записей с наиболее критической информацией. Защита системы управления доступом Центр "Гармония" осуществляет контроль над доступом к информации, предоставляемой внешним и внутренним пользователям, включая: Контроль доступа на основе ролей и прав пользователей; Установка системы авторизации и аутентификации; Запись в журнале доступа в систему управления события выполнения ролей и других критериев использования информации. Резервное копирование и восстановление данных Центр "Гармония" регулярно создает и хранит резервные копии всех данных, нуждающихся в защите, включая: Резервное копирование данных на внешних жестких дисках и облачных хранилищах; Регулярное тестирование процедур восстановления данных; Создание и обновление планов восстановления при отказах. Обучение сотрудников Центр "Гармония" обязан проводить регулярные тренировки и обучения сотрудников в области безопасности данных, включая: Обучение установки и использования системы управления доступом; Обучение профилактике социальной инженерии и фишинговых атак; Обучение процедурам восстановления данных. Вывод: Политика безопасности данных Центра дополнительного образования "Гармония" включает меры по физической и программной безопасности данных, созданию резервных копий и восстановлению данных, а также обучению сотрудников мерам безопасности. Это гарантирует сохранность персональных данных клиентов, партнеров и сотрудников, а также защиту чувствительной информации центра. Для обеспечения контроля доступа к системным ресурсам Центра дополнительного образования "Гармония" необходимо использовать следующие меры: 1. Аутентификация пользователей. Каждый пользователь должен иметь уникальный идентификатор и пароль, которые используются для доступа к системе. 2. Авторизация пользователя. Каждый пользователь должен иметь определенные права доступа к различным ресурсам системы, которые должны быть назначены администратором. 3. Организация групп пользователей. Пользователи должны быть разделены на группы с разными правами доступа к ресурсам системы. 4. Мониторинг доступа. Системный администратор должен отслеживать доступ пользователей к ресурсам системы и регистрировать все попытки несанкционированного доступа. 5. Обеспечение безопасности данных. Данные, хранящиеся на сервере системы, должны быть защищены от несанкционированного доступа с помощью шифрования и других методов защиты. 6. Использование программного обеспечения безопасности. Системный администратор должен использовать специализированное программное обеспечение для обнаружения и предотвращения вторжений и других угроз безопасности. В целях безопасности важно регулярно проводить резервное копирование данных и хранить их в надежном месте. Центр дополнительного образования "Гармония" должен определить, какой метод и программное обеспечение будет использоваться для создания резервных копий, как часто производить их, а также где и как их хранить. Эта информация может быть передана нашим техническим специалистам или внешним поставщикам услуг для выполнения соответствующих процедур. 2.2 Решение поставленной задачи реализации проекта и его описаниеПлан реализации политики информационной безопасности для информационной системы персональных данных предприятия "Гармония" состоит из следующих этапов: 1. Анализ информационной системы персональных данных: Определение основных ресурсов информационной системы и ее технической архитектуры. Оценка состояния защиты информации в текущем состоянии. Определение рисков для безопасности информации. 2. Разработка политики информационной безопасности: Определение требований к защите информации. Определение списка угроз для информационной системы. Разработка политики резервного копирования и восстановления данных. Разработка правил доступа к информации. Определение перечня мер по предотвращению и противодействию угрозам безопасности информации. 3. Разработка процедур проверки информационной системы: Разработка процедур для контроля доступа к информации. Разработка регламента работы с персональными данными. Разработка защиты от вредоносных программ. 4. Разработка программного обеспечения для защиты информации: Разработка системы обнаружения и инцидентного управления. Разработка системы мониторинга информационной системы. Разработка системы автоматического обновления программного обеспечения. 5. Разработка процедур проверки и аудита безопасности информационной системы: Определение основных событий и операций, контроль которых необходим. - Определение частоты проверок. Определение процедур аудита безопасности информационной системы. 6. Реализация политики информационной безопасности: Обучение персонала. Разработка инструкций по использованию информационной системы. Установка программного обеспечения для защиты информации. Внедрение мониторинга информационной системы. 7. Контроль безопасности информационной системы: Постоянный анализ защиты информационной системы. Оценка рисков безопасности информации. Корректировка политики информационной безопасности в соответствии с изменениями рисков. Таким образом, план реализации политики информационной безопасности для информационной системы персональных данных предприятия "Гармония" позволит обеспечить защиту персональных данных и предотвратить утечку их информации. 2.3 Выводы практической части проектаВ ходе работы были рассмотрены основные аспекты и проблемы, которые связаны с обработкой персональных данных, а также были выявлены стратегии и методы защиты информации. Разработка и внедрение политики информационной безопасности для информационной системы персональных данных требуют не только технических знаний и умений, но и понимания бизнес-процессов, а также необходимости обеспечить наибольшую безопасность личной информации пользователей. ЗАКЛЮЧЕНИЕЗадача 1. Охарактеризовать общую предметную область. В ходе выполнения курсовой работы была рассмотрена предметная область, связанная с созданием политики информационной безопасности для информационной системы персональных данных. Основными задачами было изучение понятий информационной безопасности и персональных данных, а также анализ методов и инструментов, применяемых для защиты персональных данных в информационных системах. Были рассмотрены основные угрозы информационной безопасности, которые могут привести к утечке и незаконному использованию персональных данных. Особое внимание уделено внутренним угрозам и методам борьбы с ними, так как они являются наиболее сложными и опасными для системы. Была разработана политика информационной безопасности, которая включала в себя анализ уязвимостей, методики защиты и мониторинга информационных ресурсов, аудит безопасности и обучение сотрудников. Особое внимание уделено вопросам безопасности персональных данных, включая защиту конфиденциальности и целостности информации. Таким образом, создание политики информационной безопасности для информационной системы персональных данных является необходимым и важным шагом для обеспечения защиты персональных данных от утечки и незаконного использования. Задача 2. Структура предприятия и номенклатура дел. В результате выполнения курсовой работы была рассмотрена структура предприятия и номенклатура дел, необходимые для реализации политики информационной безопасности в информационной системе персональных данных. В работе были выделены основные элементы информационной системы, которые присутствуют на предприятии и могут быть уязвимыми для атак и утечек данных. Задача 3 Определить и анализировать риски ИБ. Создание качественной и эффективной политики информационной безопасности существенно снижает риски ИБ, что очень важно для сохранности персональных данных. Вместе с тем, необходимо постоянно отслеживать изменения в системе, следить за эффективностью контрольных механизмов и применять все необходимые меры для устранения угроз вовремя. Задача 4 Работа с активами. Один из ключевых аспектов при работе с активами – это их инвентаризация и обновление базы данных. Это позволяет не только отслеживать перемещение активов, но и помогает экономить на их обслуживании и ремонте. Также важно следить за техническим состоянием активов, регулярно проводить их техническое обслуживание и производить своевременную замену устаревшего оборудования. Таким образом, работа с активами – это важный процесс, который помогает компаниям эффективно управлять своим имуществом. Контроль над активами позволяет сократить затраты на их обслуживание и ремонт, повысить производительность и улучшить качество продукции или услуг, что, в свою очередь, способствует сверхприбылям. Задача 5 Оценить угрозы активам, а также средства защиты. Важно проводить оценку угроз активам и средства защиты для обеспечения безопасности бизнеса. Необходимо проводить регулярную проверку наличия и эффективности средств защиты, таких как антивирусное ПО, брандмауэры, системы бэкапа и другие. Также, необходимо оценивать риски, связанные с наличием конфиденциальной информации, финансовыми средствами, интеллектуальной собственностью и другими активами, которые могут стать предметом атаки со стороны злоумышленников. После проведения оценки угроз и средств защиты, следует принимать меры для устранения обнаруженных недостатков и усиления системы защиты. Таким образом, эффективная система защиты активов является необходимым условием для успешного функционирования бизнеса в условиях современной цифровой экономики. Задача 6. Охарактеризовать комплекс задач и необходимость системного обеспечения. Таким образом, комплекс задач является совокупностью проблем, которые необходимо решить, чтобы достичь определенной цели. Комплекс задач может включать в себя как технические, так и организационные задачи. Важным аспектом решения комплекса задач является использование системного подхода. Системный подход позволяет рассматривать все элементы комплекса задач как единое целое, учитывать взаимодействия между ними и использовать синергетические эффекты. Системное обеспечение важно для решения комплекса задач, поскольку оно позволяет управлять всеми процессами, связанными с комплексом задач. Системное обеспечение включает в себя программное и аппаратное обеспечение, а также методики и инструменты управления. Таким образом, использование системного подхода и системного обеспечения необходимо для успешного решения комплекса задач, которые могут появляться в различных сферах деятельности, как в технической, так и в социальной и экономической. Список используемых источниковФедеральный закон от 27 июля 2006 года N 152-ФЗ "О персональных данных" (с изменениями и дополнениями) http://www.consultant.ru/document/cons_doc_LAW_61801/ ГОСТ Р ИСО/МЭК 27001-2013 "Информационная технология. Системы управления информационной безопасностью. Требования" http://files.stroyinf.ru/Data2/1/4292572/4292572098.htm Постановление Правительства РФ от 1 ноября 2012 года N 1119 "О требованиях к защите персональных данных при их обработке в информационных системах персональных данных" http://www.consultant.ru/document/cons_doc_LAW_139445/ Колесников А.А., Шевченко Г.Д. "Управление информационной безопасностью в сети Интернет" (учебное пособие) https://www.criminal-azov.info/pdf/270724380.pdf Богданова Е.В. "Создание политики информационной безопасности в организации" (лекционный материал) http://online.edu.ru/publication/ru/catalog/10819/448187 Интернет-ресурсы Федеральной службы безопасности РФ по вопросам информационной безопасности https://fsb.ru/fsb/pribaltika_sibiry_ural/informacionnaya_bezopasnost/ Информационный портал о защите персональных данных http://personaldata.ru/ Хакер, Этичный. "Этичный хакер. Как быть белым в глазах закона" (книга) https://www.ozon.ru/context/detail/id/22985804/ Сибилев Б.И., Каменев А.Е., Охотникова Т.М. "Основы информационной безопасности" (учебное пособие) https://www.pstu.ru/media/touchbooks/osnovyi-informatsionnoy-bezopasnosti.pdf "Информационная безопасность. Принципы и методы". В.М. Чистяков, С.Н. Медведев, 2011 г.  Лекомцев Д.В. |