презентация. 17102022-24102022-Тема 3-2-Криптография и шифрование. Тема Криптография и шифрование

Скачать 29.69 Kb. Скачать 29.69 Kb.

|

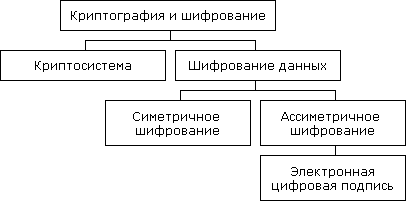

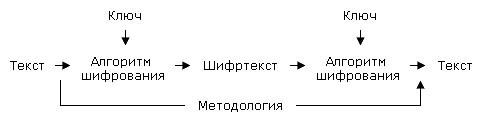

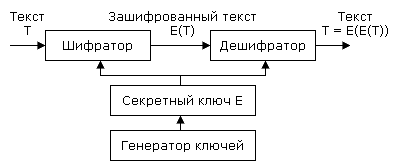

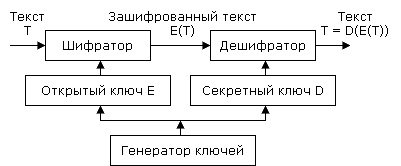

Тема 3.2. Криптография и шифрование:3.2.1. ВведениеЦели изучения Темы: изучить основы криптографических методов защиты информации, структуру криптосистем, методы шифрования и способы управления криптосистемами. Требования к знаниям и умениям: Студент должен знать: структуру криптосистемы; методы шифрования данных. Студент должен уметь: использовать электронную цифровую подпись для проверки целостности данных. Ключевой термин Ключевой термин: криптография. Криптография – это наука об обеспечении безопасности данных, обеспечивающая решение четырех важных проблем безопасности: конфиденциальности, аутентификации, целостности и контроля участников взаимодействия. Ключевой термин: шифрование. Шифрование – это преобразование данных в нечитаемую форму, используя ключи шифрования-расшифровки. Шифрование позволяет обеспечить конфиденциальность, сохраняя информацию в тайне от того, кому она не предназначена. Второстепенные термины криптосистема; симметричное и ассиметричное шифрование; электронная цифровая подпись. Структурная схема терминов   3.2.2. Структура криптосистемыСамый надежный технический метод защиты информации основан на использовании криптосистем. Криптосистема включает: алгоритм шифрования; набор ключей (последовательность двоичных чисел), используемых для шифрования; систему управления ключами. Общая схема работы криптосистемы показана на рисунке 3.2.1 Рисунок 3.2.1.  Криптосистемы решают такие проблемы информационной безопасности как обеспечение конфиденциальности, целостности данных, а также аутентификацию данных и их источников. Криптографические методы защиты являются обязательным элементом безопасных информационных систем. Особое значение криптографические методы получили с развитием распределенных открытых сетей, в которых нет возможности обеспечить физическую защиту каналов связи. 3.2.3. Классификация систем шифрования данныхОсновным классификационным признаком систем шифрования данных является способ их функционирования. По способу функционирования системы шифрования данных делят на два класса: системы «прозрачного» шифрования; системы, специально вызываемые для осуществления шифрования. В системах «прозрачного» шифрования (шифрование «налету») криптографические преобразования осуществляются в режиме реального времени, незаметно для пользователя. Например, пользователь записывает подготовленный в текстовом редакторе документ на защищаемый диск, а система защиты в процессе записи выполняет его шифрование. Системы второго класса обычно представляют собой утилиты (программы), которые необходимо специально вызывать для выполнения шифрования. Как уже отмечалось, особое значение криптографические преобразования имеют при передаче данных по распределенным вычислительным сетям. Для защиты данных в распределенных сетях используются два подхода: канальное шифрование и оконечное (абонентское) шифрование. В случае канального шифрования защищается вся информация, передаваемая по каналу связи, включая служебную. Этот способ шифрования обладает следующим достоинством – встраивание процедур шифрования на канальный уровень позволяет использовать аппаратные средства, что способствует повышению производительности системы. Оконечное (абонентское) шифрование позволяет обеспечить конфиденциальность данных, передаваемых между двумя абонентами. В этом случае защищается только содержание сообщений, вся служебная информация остается открытой. 3.2.4. Симметричные и асимметричные методы шифрованияКлассические криптографические методы делятся на два основных типа: симметричные (шифрование секретным ключом) и асимметричные (шифрование открытым ключом). В симметричных методах для шифрования и расшифровывания используется один и тот же секретный ключ. Наиболее известным стандартом на симметричное шифрование с закрытым ключом является стандарт для обработки информации в государственных учреждениях США DES (Data Encryption Standard). Общая технология использования симметричного метода шифрования представлена на рисунке 3.2.2 Рисунок 3.2.2.  Основной недостаток этого метода заключается в том, что ключ должен быть известен и отправителю, и получателю. Это существенно усложняет процедуру назначения и распределения ключей между пользователями. Указанный недостаток послужил причиной разработки методов шифрования с открытым ключом – асимметричных методов. Асимметричные методы используют два взаимосвязанных ключа: для шифрования и расшифрования. Один ключ является закрытым и известным только получателю. Его используют для расшифрования. Второй из ключей является открытым, т. Е. он может быть общедоступным по сети и опубликован вместе с адресом пользователя. Его используют для выполнения шифрования. Схема функционирования данного типа криптосистемы показана на рисунке 3.2.3 Рисунок 3.2.3.  В настоящее время наиболее известным и надежным является асимметричный алгоритм RSA (Rivest, Shamir, Adleman). 3.2.5. Механизм электронной цифровой подписиДля контроля целостности передаваемых по сетям данных используется электронная цифровая подпись, которая реализуется по методу шифрования с открытым ключом. Электронная цифровая подпись представляет собой относительно небольшое количество дополнительной аутентифицирующей информации, передаваемой вместе с подписываемым текстом. Отправитель формирует цифровую подпись, используя секретный ключ отправителя. Получатель проверяет подпись, используя открытый ключ отправителя. Идея технологии электронной подписи состоит в следующем. Отправитель передает два экземпляра одного сообщения: открытое и расшифрованное его закрытым ключом (т. Е. обратно шифрованное). Получатель шифрует с помощью открытого ключа отправителя расшифрованный экземпляр. Если он совпадет с открытым вариантом, то личность и подпись отправителя считается установленной. При практической реализации электронной подписи также шифруется не все сообщение, а лишь специальная контрольная сумма – хэш, защищающая послание от нелегального изменения. Электронная подпись здесь гарантирует как целостность сообщения, так и удостоверяет личность отправителя. Безопасность любой криптосистемы определяется используемыми криптографическими ключами. В случае ненадежного управления ключами злоумышленник может завладеть ключевой информацией и получить полный доступ ко всей информации в системе или сети. Различают следующие виды функций управления ключами: генерация, хранение и распределение ключей. Способы генерации ключей для симметричных и асимметричных криптосистем различны. Для генерации ключей симметричных криптосистем используются аппаратные и программные средства генерации случайных чисел. Генерация ключей для асимметричных криптосистем более сложна, так как ключи должны обладать определенными математическими свойствами. Функция хранения предполагает организацию безопасного хранения, учета и удаления ключевой информации. Для обеспечения безопасного хранения ключей применяют их шифрование с помощью других ключей. Такой подход приводит к концепции иерархии ключей. В иерархию ключей обычно входит главный ключ (т. Е. мастер-ключ), ключ шифрования ключей и ключ шифрования данных. Следует отметить, что генерация и хранение мастер-ключа является наиболее критическим вопросом криптозащиты. Распределение – самый ответственный процесс в управлении ключами. Этот процесс должен гарантировать скрытность распределяемых ключей, а также быть оперативным и точным. Между пользователями сети ключи распределяют двумя способами: с помощью прямого обмена сеансовыми ключами; используя один или несколько центров распределения ключей. 3.2.6. Выводы по Тема 3.2. Криптография и шифрование:Любая криптосистема включает: алгоритм шифрования, набор ключей, используемых для шифрования и систему управления ключами. Криптосистемы решают такие проблемы информационной безопасности как обеспечение конфиденциальности, целостности данных, а также аутентификация данных и их источников. Основным классификационным признаком систем шифрования данных является способ их функционирования. В системах прозрачного шифрования (шифрование «на лету») криптографические преобразования осуществляются в режиме реального времени, незаметно для пользователя. Классические криптографические методы делятся на два основных типа: симметричные (шифрование секретным ключом) и асимметричные (шифрование открытым ключом). В симметричных методах для шифрования и расшифровывания используется один и тот же секретный ключ. Асимметричные методы используют два взаимосвязанных ключа: для шифрования и расшифрования. Один ключ является закрытым и известным только получателю. Его используют для расшифрования. Второй из ключей является открытым, т. Е. он может быть общедоступным по сети и опубликован вместе с адресом пользователя. Его используют для выполнения шифрования. Для контроля целостности передаваемых по сетям данных используется электронная цифровая подпись, которая реализуется по методу шифрования с открытым ключом. Электронная цифровая подпись представляет собой относительно небольшое количество дополнительной аутентифицирующей информации, передаваемой вместе с подписываемым текстом. Отправитель формирует цифровую подпись, используя секретный ключ отправителя. Получатель проверяет подпись, используя открытый ключ отправителя. При практической реализации электронной подписи также шифруется не все сообщение, а лишь специальная контрольная сумма – хэш, защищающая послание от нелегального изменения. Электронная подпись здесь гарантирует как целостность сообщения, так и удостоверяет личность отправителя. Безопасность любой криптосистемы определяется используемыми криптографическими ключами. 3.2.7. Домашнее Задание 17102022 - Ответить на Контрольные Вопросы в Рабочей Тетради:1. Что входит в состав криптосистемы?Какие составляющие информационной безопасности могут обеспечить криптосистемы? Назовите классификационные признаки методов шифрования данных. 4. Как реализуется симметричный метод шифрования? 5. Как реализуется асимметричный метод шифрования? 6. Что понимается под ключом криптосистемы? 7. Какие методы шифрования используются в вычислительных сетях? 8. Что такое электронная цифровая подпись? 9. Какой метод шифрования используется в электронной цифровой подписи? 10.Чем определяется надежность криптосистемы? |