|

|

Лаба по сетям. Топология Задачи

Lab02.1 Анализ кадров Ethernet с помощью программы Wireshark

Топология

Задачи

Часть 1. Изучение полей заголовков в кадре Ethernet II

Часть 2. Захват и анализ кадров Ethernet с помощью программы Wireshark

При взаимодействии протоколов верхнего уровня данные проходят уровни модели взаимодействия открытых систем (OSI) и инкапсулируются в блок данных протокола уровня 2 (кадр). Структура кадра зависит от типа доступа к среде передачи данных. Например, если в качестве протоколов верхнего уровня используются TCP и IP, а тип доступа к среде передачи — Ethernet, то к данные инкапсулируются в кадр Ethernet II (IEEE 802.3). Это типично для среды локальных сетей.

При изучении особенностей информационного взаимодействия на канальном уровне OSI нам будет полезно проанализировать содержание некоторых полей заголовка кадров. В первой части этой лабораторной работы вы сможете посмотреть поля в кадре Ethernet II. Во второй части вам предстоит перехватить и проанализировать поля заголовков кадра Ethernet II для локального и удаленного трафика с помощью программы Wireshark.

Необходимые ресурсы

1 ПК (Windows с выходом в Интернет и программой Wireshark)

Инструкции Изучение полей заголовков в кадре Ethernet II

В части 1 вы изучите поля и содержание заголовков в кадре Ethernet II. Для этого будет использован перехват данных программой Wireshark.

Наиболее популярная на настоящий момент технология построения локальных вычислительных сетей — Ethernet — была разработана специалистами Palo Alto Research Center (PARC) корпорации Xerox в середине 1970 годов. К промышленной реализации спецификация Ethernet была подготовлена членами консорциума DIX (DEC, Intel, Xerox). Эта спецификация была принята за основу при разработке спецификации IEEE 802.3, которая появилась в 1980 году. Вскоре после этого Digital Equipment Corporation, Intel Corporation и Xerox Corporation объединенными усилиями создали собственную спецификацию, которая была совместимой с IEEE 802.3 и получила название Ethernet II.Для передачи данных по сети Ethernet используются блоки данных канального уровня — кадры. Особенность технологии Ethernet заключается в том, что она позволяет реализовать передачу данных по принципу «один — для всех» — «широковещание» (broadcasting). Для идентификации получателя информации в технологиях Ethernet используются 6-ти байтовые MAC–адреса.Формат MAC – адреса обеспечивает возможность использования специфических режимов многоадресной адресации в сети Ethernet и, одновременно, исключить возможность появления в пределах одной локальной сети двух станций которые имели бы одинаковый адрес.

Физический адрес сети Ethernet состоит из двух частей:

Идентификатор производителя оборудования (Vendor codes)

Индивидуальный идентификатор устройства

Байт №6

|

Байт №5

|

Байт №4

|

Байт №3

|

Байт №2

|

Байт №1

|

Идентификатор производителя оборудования

|

Индивидуальный идентификатор устройства

|

Специальная организация в составе IEEE занимается распределением разрешенных кодировок данного поля по заявкам фирм- производителей сетевого оборудования. Для написания MAC адреса могут быть использованы различные формы. Наиболее часто используется шестнадцатеричная форма, в которой пары байтов отделяются друг от друга символами «-»:

00-e0-14-00-00-00

Изучите назначение и содержание полей заголовка кадра Ethernet II.

Преамбула1

|

Адрес

назначения

|

Адрес

источника

|

Тип

кадра

|

Данные

|

FCS2

|

8 байт

|

6 байт

|

6 байт

|

2 байта

|

от 46 до 1500 байт

|

4 байта

|

В поле DESTINATION ADDRESS отправитель размещает МАС-адрес получателя. Адрес назначения может иметь любой из разрешенных типов — Unicast/Broadcast/Multicast.В поле SOURCE ADDRESS отправитель размещает свой собственный MAC-адрес, для того чтобы получатель мог его идентифицировать. Адрес источника может быть только индивидуальным (Unicast).Поле TYPE в зависимости от размещенного в нем значения может быть использовано для указания длины или типа полезной нагрузки данного кадра. Поскольку длина поля полезной нагрузки кадра Ethernet не может быть более 1500 байт, то значения поля TYPE превышающие 1536 (60016) можно использовать для указания типа полезной нагрузки кадра. В табл. 1 приведены значения поля TYPE для некоторых протоколов сетевого и канального уровня.

Таблица 1. Значения поля TYPE для популярных протоколов

Значение поля LENGTH/TYPE

|

Название протокола

|

Документ

|

Система счисления

|

10

|

16

|

2048

|

0800

|

IP v4 (Internet Protocol)

|

IEEE 802.3

|

2054

|

0806

|

ARP (Address Resolution Protocol)

|

|

33100

|

814C

|

SNMP (Simple Network Management Protocol)

|

|

34525

|

86DD

|

IP v6 (Internet Protocol)

|

|

34827

|

880B

|

PPP (Point To Point Protocol)

|

|

34915

|

8863

|

PPPoE (PPP over Ethernet Protocol)

|

| Изучите кадры Ethernet перехваченные программой Wireshark из прилагаемого файла

Запустите на вашем ПК приложение Wireshark. Если это приложение ещё не установлено воспользуйтесь прилагаемой ссылкой для его установки https://www.wireshark.org/download.html.

Приложение Wireshark представляет собой анализатор сетевых пакетов. Анализатор сетевых пакетов максимально подробно фиксирует и представляет содержание пакетов, которые отправляются или принимаются на вашем персональном компьютере. Анализатор сетевых пакетов можно рассматривать как измерительное устройство для проверки того, что происходит внутри сетевого кабеля, точно так же, как электрик использует вольтметр для проверки того, что происходит внутри электрического кабеля (но, конечно, на более высоком уровне).В прошлом такие инструменты были либо очень дорогими, либо проприетарными, однако с появлением Wireshark все изменилось. Wireshark доступен бесплатно, имеет открытый исходный код и является одним из лучших анализаторов пакетов, доступных на сегодняшний день.

В окне файл приложения Wireshark выберите имя файла, который прилагался к данной лабораторной работе и откройте его в этом приложении.

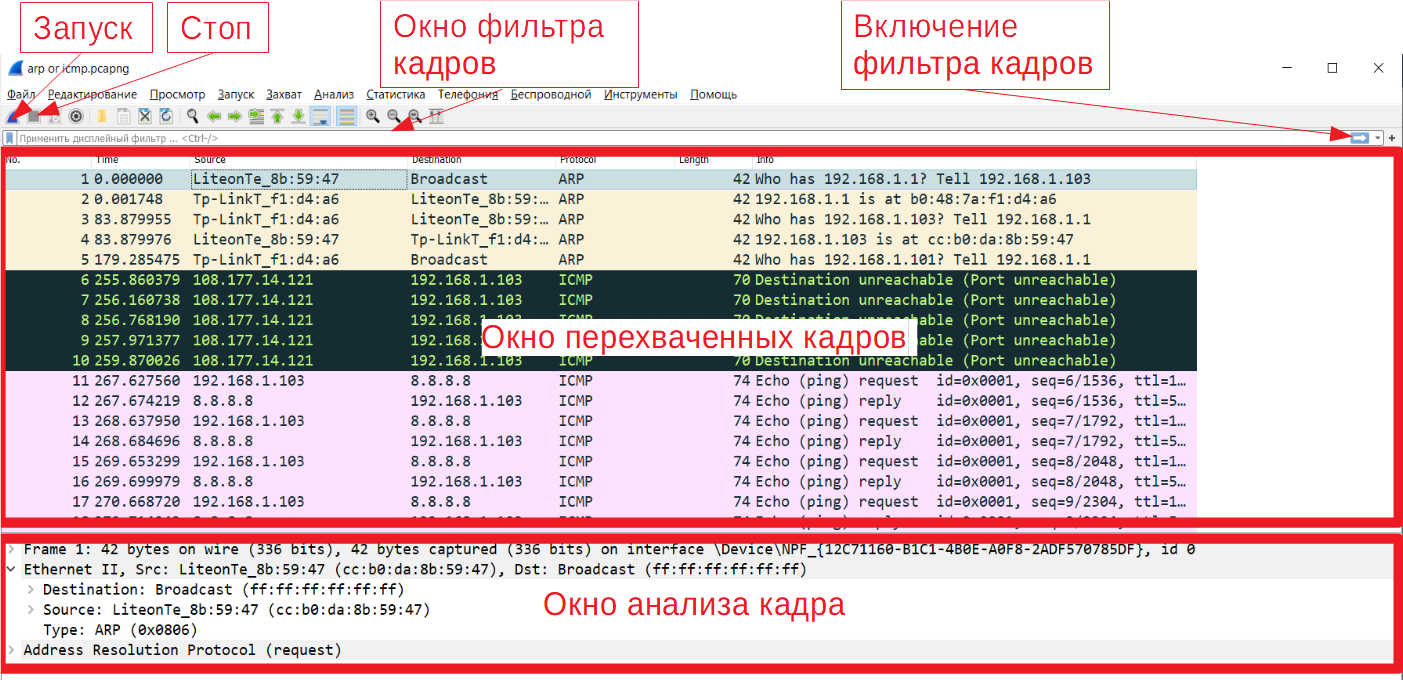

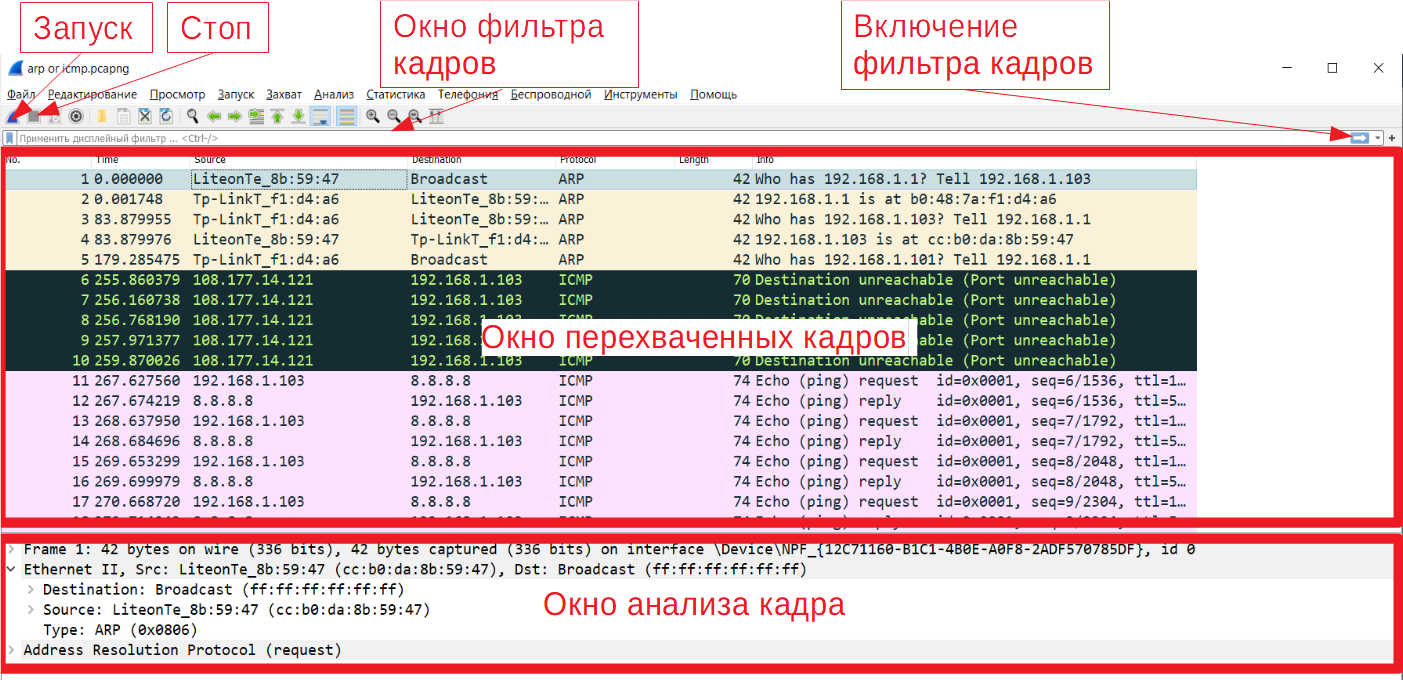

Показанный ниже результат перехвата данных в программе Wireshark отображает пакеты, которые были созданы с помощью команды ping, отправленной с хоста ПК на шлюз по умолчанию. В программе Wireshark был включен фильтр для просмотра только ARP- и ICMP-протоколов. В окне перехваченных кадров показаны 18 кадров EthetrnetII, в которых инкапсулированы блоки данных протокола канального уровня ARP и протокола сетевого уровня ICMP.В окне анализа кадра показаны значения полей выбранного кадра из окна перехваченных кадров

Проанализируйте содержание кадров из прилагаемого файла и ответьте на следующие вопросы:

Какой MAC-адрес назначения протокола Ethernet содержит кадр №1? LiteonTe_8b:59:47_______________________________

Какой MAC-адрес источника протокола Ethernet содержит кадр №1?

Tp-LinkT_f1:d4:a6_______________________________

Какой тип полезной нагрузки протокола Ethernet содержит кадр №1? ICMP_______________________________

Какой MAC-адрес назначения протокола Ethernet содержит кадр №4? Tp-LinkT_f1:d4:a6_______________________________

Какой MAC-адрес источника протокола Ethernet содержит кадр №4? LiteonTe_8b:59:47_______________________________

Какой тип полезной нагрузки протокола Ethernet содержит кадр №4? ARP_______________________________

Какой IP-адрес назначения протокола IP содержит кадр №4? 192.168.1.1_______________________________

Какой IP-адрес источника протокола IP содержит кадр №4? 192.168.1.103_______________________________

Заполните приведенную ниже таблицу значениями соответствующих полей заголовков Ethernet II кадра №1.

Поле

|

Значение

|

Описание

|

Адрес назначения

|

Broadcast

|

Адреса уровня 2 для кадра. Длина каждого адреса составляет 48 бит или 6 октетов, выраженных 12 шестнадцатеричными цифрами: 0-9,A-F.

Общий формат ― 12:34:56:78:9A:BC.

Первые шесть шестнадцатеричных цифр обозначают производителя сетевой платы, а последние — ее серийный номер.

Адрес назначения может быть адресом широковещательной рассылки (состоящим только из единиц) или одноадресной рассылки. Адрес источника всегда является адресом одноадресной рассылки.

|

Адрес источника

|

LiteonTe_8b:59:47

|

Тип полезной нагрузки кадра

|

cc:b0:da:8b:59:47

|

В кадрах Ethernet II это поле содержит шестнадцатеричное значение, которое используется для указания типа протокола верхнего уровня, который размещается в поле данных кадра. Ethernet II поддерживает множество протоколов верхнего уровня.

|

Данные

|

ARP

|

Содержит инкапсулированный блок данных протокола верхнего уровня. Размер поля данных изменяется в диапазоне от 46 до 1500 байт.

|

адреса какого типа (Unicast|Multicast|Broadcast) могут находиться в поле адреса назначения кадра Ethernet?

Broadcast

Какой код имеет идентификатор производителя (OUI) сетевой платы у МАС-адреса источника?

Tp-linkT

Какой код имеет серийный номер сетевой интерфейсной платы (NIC) у МАС-адреса источника?

Закройте приложение Wireshark.

Перехват и анализ кадров Ethernet с помощью программы Wireshark

В части 2 вы воспользуетесь программой Wireshark для перехвата локальных и удаленных кадров Ethernet. Затем вы изучите сведения, содержащиеся в полях заголовков кадров.

Изучите текущие настройки вашего ПК.

В командной строке вашего ПК введите следующую команду и проанализируйте результаты ее выполнения по приведенному ниже образцу.

C:\> ipconfig /all

Ethernet adapter Ethernet:

Connection-specific DNS Suffix . :

Описание . . . . . . . . . . . : Intel(R) 82579LM Gigabit Network Connection

Физический адрес. . . . . . . . . : F0-1F-AF-50-FD-C8

DHCP включен. . . . . . . . . . . : Да

Автонастройка включена . . . . : Да

Link-local IPv6-адрес. . . . . : fe80::58c5:45f2:7e5e:29c2%11(Preferred)

IPv4-адрес. . . . . . . . . . . : 10.241.162.135(Основной)

Маска подсети . . . . . . . . . . . : 255.255.255.0

Аренда получена. . . . . . . . . . : Пятница, Сентябрь 6, 2019 11:08:36

Аренда истекает . . . . . . . . . . : Saturday, September 7, 2019 11:08:36 AM

Шлюз по умолчанию . . . . . . . . . : 10.241.128.1

DHCP-сервер . . . . . . . . . . . : 192.168.1.1

|

|

|

Скачать 0.61 Mb.

Скачать 0.61 Mb.