Анализ степени защищенности объекта защиты и разработка требований его защищенности

Скачать 4.3 Mb. Скачать 4.3 Mb.

|

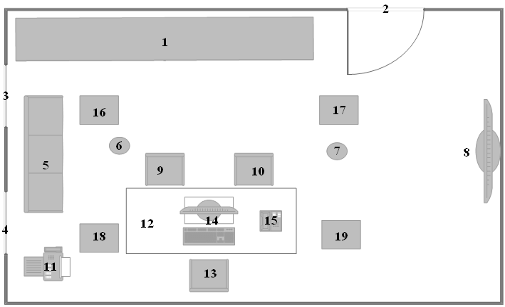

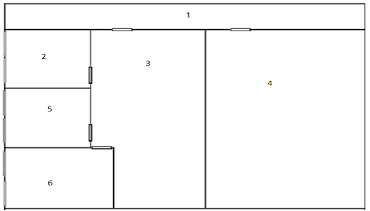

СодержаниеВведение Глава 1. Анализ степени защищенности объекта защиты и разработка требований его защищенности 1.1 Комплексный анализ расположения объекта защиты 1.2 Анализ угроз и уязвимостей утечки конфиденциальной информации 1.3 Требования защищенности объекта защиты кабинета руководителя по электромагнитному и акустоэлектрическому каналам Глава 2. Разработка технического решения по защите конфиденциальной информации в кабинете руководителя 2.1 Технические решения по защите по электромагнитному каналу 2.2 Технические решения по защите по акустоэлектрическому каналу Заключение Список использованных источников Введение Становление информационного общества связано с широким распространением персональных компьютеров, построением глобальной информационной Сети и подключения к ней большого числа пользователей. Эти достижения должны коренным образом изменить жизнь общества, выдвинув на передний план деятельность, связанную с производством, потреблением, трансляцией и хранением информации. Одной из наиболее серьезных проблем, затрудняющих применение информационных технологий, является обеспечение информационной безопасности. защищенность информация акустоэлектрический Информационная безопасность – такое состояние рассматриваемой системы, при котором она, с одной стороны, способна противостоять дестабилизирующему воздействию внешних и внутренних угроз, а с другой – её функционирование не создаёт информационных угроз для элементов самой системы и внешней среды. Угроза безопасности информации – совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации или несанкционированными и непреднамеренными воздействиями на нее. Компьютерная революция помогла информации стать центром внимания основополагающих воззрений. Признание информации основой жизни вряд ли сводимо к внутренним мотивациям. Социальные, экономические и политические науки в попытках осознания происходящих перемен обращают пристальное внимание на компьютерную информацию, как на новый фактор глобального влияния. Интересы государства в информационной сфере заключаются в создании условий для гармоничного развития российской информационной инфраструктуры, для реализации конституционных прав и свобод человека и гражданина в области получения информации и пользования ею в целях обеспечения незыблемости конституционного строя, суверенитета и территориальной целостности России, политической, экономической и социальной стабильности, в безусловном обеспечении законности и правопорядка, развитии равноправного и взаимовыгодного международного сотрудничества. Целью курсовой работы является разработка технического решения системы защиты информации в кабинете руководителя от утечки по электромагнитному и акустоэлектрическому каналам. Задачами курсовой работы являются: • определение, сбор, изучение и систематизация теоретических сведений о предмете и объекте исследования и исходных данных для организации создания технического решения по защите информации объекта информатизации от утечки по электромагнитному и акустоэлектрическому каналам. • постановка задачи и практическая разработка технического решения по защите информации в кабинете руководителя от утечки информации по электромагнитному и акустоэлектрическому каналам. В первой главе проводится анализ угроз и уязвимостей утечки конфиденциальной информации по техническим каналам утечки информации и определение группы требований по защищенности канала утечки. Во второй главе представлена разработка технических решений защиты речевой информации в кабинете руководителя при ее утечке по электромагнитному и акустоэлектрическому каналам. Глава 1. Анализ степени защищенности объекта защиты и разработка требований его защищенности 1.1 Комплексный анализ расположения объекта защитыВиды и уровень угроз безопасности информации в кабинете руководителя зависят от его расположения и архитектурно-строительной конструкции, от формы представления информации во время проведения совещаний, от типов радио и электроаппаратуры, размещенных в помещении. Поэтому, для определения угроз необходимо рассмотреть структурную и пространственную модели помещения. Структурная модель описывает состав основных элементов комнаты, влияющих на безопасность информации в нем: двери, окна, радио- и электронные устройства, телефонные и другие линии связи, кабели электропитания и другие. Схема кабинета руководителя представлена на рис. 1.  Рисунок 1. Схема кабинета руководителя Наименование предметов мебели и строительных конструкций: 1. Стеллаж; 2. Дверь; 3,4. Окно; 5. Диван; 6,7. Датчик дыма; 8. Телевизор; 9,10,13. Кресло; 11. МФУ; 12. Стол; 14. ПЭВМ; 15. Телефон; 16,17,18,19. Лампа дневного света. Пространственная модель, представленная на рис. 2, характеризует расположение зала в коридоре, этаже, ориентацию окон относительно внешних возможных мест расположения технических средств злоумышленника. Из схемы видно, что окна выходят на улицу, одинарная дверь помещения выходит в зону 3 (рис. 2), которая является рабочей зоной той же фирмы, где не может находиться случайных посетителей.  Рисунок 2. Схема расположение залов на этаже: 1 – коридор; 2,3,5 – рабочие зоны фирмы; 4 – рабочие зоны фирмы партнера; 6 – кабинет руководителяПри проведении совещаний с участием представителей сторонних организаций вниманию участников совещания предоставляются в полном объеме материалы информации, составляющие ту информационную базу, на основании которой принимаются конкретные решения при обсуждении проекта комплексной работы. В зависимости от вида предоставляются сведения, которые могут составлять коммерческую тайну какой-либо из участвующих организаций. Источниками информации в кабинете руководителя могут являться акустическая информация, документы, задокументированные материалы для совещания, плакаты, фото, видео, аудио файлы, а также документы в электронном виде. 1.2 Анализ угроз и уязвимостей утечки конфиденциальной информацииДля защиты кабинета руководителя от утечки нужно понять, какими способами может происходить потенциальная утечка. В таблице 1 показаны объекты, через которые возможна утечка речевой информации по акустоэлектрическому каналу. В таблице 2 показаны объекты, через которые возможна утечка речевой информации по электромагнитному каналу. Таблица 1 Угрозы и уязвимости объекта защиты по акустоэлектрическому каналу

Таблица 2 Угрозы и уязвимости объекта защиты по электромагнитному каналу

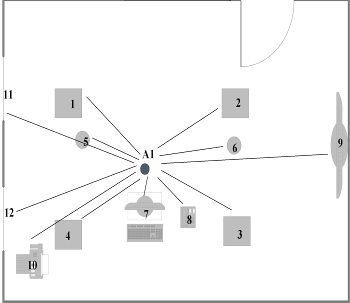

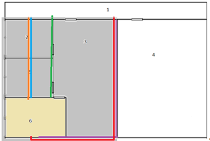

На рисунке 3 показаны элементы, с которыми необходимо провести работы для достижения защищенности конфиденциальной информации по акустоэлектрическому каналу. Звуковая (речевая) информация распространяется (механические колебания воздуха) от источника и принимается приборами, которые могут эту информацию передавать. В лампах (пусковое уст-во), датчиках, ПЭВМ и телевизоре передатчиками являются акустопреобразующие элементы. Окна так же являются потенциальным передатчиком, т.к. возможно использование злоумышленниками лазерного микрофона. Лазерный микрофон позволяет осуществлять дистанционное прослушивание помещений по колебаниям оконного стекла. Телефон также является передатчиком из-за возможности реализации микрофонного эффекта, защита от которого будет рассмотрена во второй главе.  Рисунок 3. Схема распространения речевой информации: А 1- источник информации; 1,2,3,4 – пусковое устройство ламп дневного света; 5,6 – противопожарные датчики; 7 – ПЭВМ; 8 – телефон; 9 – телевизор; 10 – МФУ; 11,12 – окна На схеме проводки (Рис. 4) видно, куда идут провода, соответственно становится понятно, в каких местах необходимо проводить работы по защите от утечек по электромагнитному каналу.  Рисунок 4. Схема электропроводки: оранжевый – провода от ламп дневного света; голубой – от противопожарных датчиков; красный – от приборов; фиолетовый – от телефона; серым показана КЗ, желтым – защищаемое помещение 1.3 Требования защищенности объекта защиты кабинета руководителя по электромагнитному и акустоэлектрическому каналам В кабинете руководителя должна быть обеспечена защита конфиденциальной информации. Основными требованиями по защите речевой информации, циркулирующей в защищаемом помещении, являются: Защищаемые помещения должны размещаться в пределах КЗ; Защищаемые помещения рекомендуется оснащать сертифицированными по требованиям безопасности информации ОТСС и ВТСС либо средствами, прошедшими специальные исследования и имеющими предписание на эксплуатацию; Для исключения возможности утечки информации за счет электроакустического преобразования рекомендуется использовать в ЗП в качестве оконечных устройств телефонной связи, имеющих прямой выход в городскую АТС, телефонные аппараты (ТА), прошедшие специальные исследования, либо оборудовать их сертифицированными средствами защиты информации от утечки за счет электроакустического преобразования. Требованиями по защите информации, обрабатываемой средствами вычислительной техники, являются: Использование технических средств, удовлетворяющих требованиям стандартов по электромагнитной совместимости; Развязка цепей электропитания объектов защиты с помощью защитных фильтров, блокирующих (подавляющих) информативный сигнал. Выводы по первой главеВ 1 главе выполнен анализ объекта защиты, в который входит анализ защищаемого объекта и определение информации, циркулирующей в защищаемом объекте. Также выполнен анализ угроз и уязвимостей. После выполнения этих работ стало ясно, что кабинет руководителя, недостаточно защищен по акустоэлектрическому и электромагнитным каналам. Соответственно были разработаны требования по защищенности объекта. Глава 2. Разработка технического решения по защите конфиденциальной информации в кабинете руководителя 2.1 Технические решения по защите по электромагнитному каналуЭлектромагнитный канал утечки информации – физический путь от источника побочных электромагнитных излучений и наводок различных технических средств к злоумышленнику за счет распространения электромагнитных волн в воздушном пространстве и направляющих системах. Электромагнитный канал утечки информации занимает лидирующее место среди других каналов утечки информации. Источниками утечки информации являются: Действующая аппаратура (ПЭВМ, дисплеи, факсы, телетайпы, радиотелефоны и т.д.), необходимая для функционирования фирмы; Вспомогательная аппаратура; кабели, находящиеся и проходящие через помещение фирмы; Речь в помещении; Утечка конфиденциальной информации по электромагнитному каналу возможна путем: Прослушивания информации от радиотелефонов; Прослушивания информации от работающей аппаратуры фирмы; Прослушивания информации от внедренных радиозакладок; Утечки информации от вспомогательной аппаратуры и кабелей, проходящих через помещение. Защита информации от утечки по электромагнитным каналам – это комплекс мероприятий, исключающих или ослабляющих возможность неконтролируемого выхода конфиденциальной информации за пределы контролируемой зоны за счет электромагнитных полей побочного характера и наводок. Защита от утечки по электромагнитному каналу обеспечивается пассивными и активными методами. К методам пассивной защиты относится комплекс мероприятий по экранированию помещения и сигнальных проводов, осуществление развязки по цепям питания и т.д. Активные – источники бесперебойного питания, шумогенераторы, скремблеры, устройства отключения линии связи, программно-аппаратные средства маскировки информации и др. Наиболее радикальным способом предотвращения перехвата информации от побочных излучений и установленных радиозакладок является экранирование помещений с заземлением. Экранирование – это локализация электромагнитной энергии в пределах определенного пространства путем преграждения ее распространения. Развязывающий фильтр – это устройство, ограничивающее распространение помехи по проводам, являющимся общими для источника и приемника наводки. Введение экранов часто требует существенного изменения компоновки, конструкции, а иногда и габаритов изделия, поэтому конструктор должен ясно понимать физическое действие каждой детали экрана, влияние любого элемента конструкции на значения паразитных связей. Желательно совмещать элементы экранов с элементами несущей конструкции. Общая рекомендация сводится к тому, что на начальном этапе конструирования необходимо принимать все возможные меры для снижения паразитных связей, а уж потом в ходе экспериментальной доводки изделия убрать те элементы, которые оказались лишними. Исключить какой-либо элемент из готового изделия почти всегда проще, чем добавить. Экранирование электромагнитных волн является основой экологической безопасности и одним из самых действенных средств защиты объекта от утечки информации по техническим каналам. При экранировании реальных элементов, например, трансформаторов, катушек индуктивности, проводов и т. д., обычно требуется одновременное экранирование от электрических и магнитных полей. Желательно в качестве электрических и магнитных экранов использовать одни и те же элементы конструкции, но при этом следует учитывать, что действуют они по-разному. Токи, протекающие по экрану под действием высокочастотного магнитного поля, во много раз больше токов, возникающих под действием электрического поля, поэтому эффективность электрического экрана практически не зависит от проводимости материала экрана, его магнитной проницаемости и частоты колебаний электрического поля. На эффективность магнитного экрана влияют проводимость, магнитная проницаемость и частота колебаний магнитного поля. Эффективность магнитного экранирования не зависит от наличия контакта с общим проводом, эффективность электрического экрана однозначно определяется наличием хорошего электрического соединения с общим проводом. Так же к пассивным методам относится звукоизоляция. В условиях совещания неуместно уменьшение громкости речи, поэтому для защиты такой информации следует применять звукоизоляцию, звукопоглощение и глушение звука. Звукоизоляция локализует источники акустических сигналов в замкнутом пространстве. Основное требование к звукоизоляции: за пределами комнаты соотношение сигнал/шум не должно превышать максимально допустимые значения, исключающие добывание информации злоумышленниками. А поскольку каналами утечки могут стать различные шкафы, фоторамки, стенды и т.д. Пассивный метод борьбы заключается в отворачивании от оконных стекол данных предметов. Для того, чтобы вражеская, разведывательная аппаратура не могла сфокусировать луч на данных предметах. В том случае если это сделать невозможно, то необходимо предусмотреть закрывающие механизмы на окна, которые не будут вибрировать под действие акустического поля. Защита кабинет руководителя от утечек защищаемой информации по проводам, исходя анализа угроз и уязвимостей и из схемы проводки (Рис. 5).  Рисунок 5. Подробная схема электропроводки кабинета руководителя В данной задаче рассмотрена защита по электромагнитному каналу, поэтому в расчет идут 2 цепочки проводов, а именно красная и фиолетовая. К красной цепочке присоединены приборы: телевизор, МФУ, ПЭВМ. Все эти приборы включаются в разветвитель (a1), а дальше провода идут за территорию КЗ, поэтому необходимо поставить фильтр(а 2), который защитит от утечек через указанные приборы. Для защиты телефонного аппарата должны быть приняты меры защиты от высокочастотного навязывания, подключить параллельно микрофону конденсатор емкостью С = 0,01 – 0,05 мкФ. Для защиты от проводных микрофонов, использующих для передачи информации сеть электропитания в 220 В, рекомендуется используем генератор шума по сети электропитания "Соната-С 1". Схема установки специальных защитных устройств представлена на рисунке 6.  Рисунок 6. Схема установки специальных защитных устройств: С – подключенный параллельно микрофону телефона конденсатор; Соната-С 1 – генератор шума по сети электропитания; Баррикада-1 – генератор радиошума Генератор радиошума "Баррикада-1" обеспечивает защиту переговоров от всех радиозакладок, создавая в точке приема злоумышленником превышающего уровня помехи над уровнем излучаемого радиозакладкой сигнала. 2.2 Технические решения по защите по акустоэлектрическому каналуТелефонные каналы связи представляет собой самый удобный и при этом самый незащищенный способ передачи информации между абонентами в реальном масштабе времени. Электрические сигналы передаются по проводам в открытом виде, и прослушивать телефонную линию очень просто и дешево. Современная техника телефонной связи продолжает оставаться наиболее привлекательной для целей шпионажа. В телефонах с электромагнитным звонком существует возможность реализовать его обратимость (так называемый "микрофонный эффект"). При механических (в том числе и от голоса) вибрациях подвижных частей телефона в нем возникает электрический ток с амплитудой сигнала до нескольких милливольт. Этого напряжения вполне хватает для дальнейшей обработки сигнала. Для защиты от "микрофонного эффекта" следует включить последовательно со звонком два запараллеленных во встречном направлении кремниевых диода. Исходя из того, что кроме телефонной линии необходимо защитить помещение по остальным каналам утечки. На схеме поводки (рис.5) в точках а 3,а 5,а 6 необходимо обеспечить защищенности речевой информации от утечки по проводам, а в точках а 7,а 8 обеспечить защиту от лазерных микрофонов. Поэтому оптимальным решением было бы использование шумогенератора, который сведет угрозы к минимуму. На практике наиболее широкое применение нашли генераторы шумовых колебаний. Шумогенераторы применяются для подавления непосредственно микрофонов как у радиопередающих устройств, так и у диктофонов, т. е. такой прибор банально вырабатывает некий речеподобный сигнал, передаваемый в акустические колонки и вполне эффективно маскирующий человеческую речь. Кроме того, такие устройства применяются для борьбы с лазерными микрофонами. При организации акустической маскировки следует помнить, что акустический шум создает дополнительный дискомфорт для сотрудников, для участников переговоров (обычная мощность генератора шума составляет 75-90 дБ), однако в этом случае удобство должно быть принесено в жертву безопасности. Оптимальным решением было бы использование генератора ЛГШ-301, который защитит и от утечки по проводам и от утечки со стекол. Генератор акустического шума ЛГШ-301 предназначен для защиты речевой информации от перехвата по прямому акустическому, виброакустическому и оптикоакустическому каналам. Схема установки генератора шума ЛГШ-301 представлена на схеме (Рис. 6).  Рисунок 6. Схема установки генератора шума ЛГШ-301. ЛГШ-301 используется в условиях замкнутого пространства с питанием от сети переменного тока 220 В. Данная модель защищает пространство объемом до 50 м 3. Генератор ЛГШ-301 может быть настроен на оптимальный для определенных условий уровень громкости и при последующем включении не требует дополнительной подстройки. Технические характеристики: Габаритные размеры 66×66×20 мм; Масса 100 г; Рабочее напряжение 5 В (±1%); Параметры выходного акустического сигнала: основной диапазон частот 300-3400 Гц (речевой диапазон). Выводы по второй главеВо второй главе представлена разработка технических решений защиты речевой информации в кабинете руководителя при ее утечке по электромагнитному и акустоэлектрическому каналам. Представлены схемы размещения специальных защитных средств и способы их подключения. Также представлены рекомендации по реализации защиты от основных угроз и уязвимостей на защищаемом объекте. ЗаключениеЦелью курсовой работы было разработка технического решения системы защиты информации в кабинете руководителя от утечки по электромагнитному и акустоэлектрическому каналам. Также были поставлены задачи: • определение, сбор, изучение и систематизация теоретических сведений о предмете и объекте исследования и исходных данных для организации создания технического решения по защите информации объекта информатизации от утечки по электромагнитному и акустоэлектрическому каналам; • постановка задачи и практическая разработка технического решения по защите информации в кабинете руководителя от утечки информации по электромагнитному и акустоэлектрическому каналам. Решение этих задач представлено в первой и второй главах курсовой работы. В первой главе представлен комплексный анализ защищаемого объекта, рассмотрены основные угрозы и уязвимости на защищаемом объекте с указанием технического канала утечки информации. Также разработаны требования защищенности объекта защиты кабинета руководителя по электромагнитному и акустоэлектрическому каналам. Во второй главе представлена разработка технических решений защиты речевой информации в кабинете руководителя от утечки по электромагнитному и акустоэлектрическому каналам. Представлены схемы установки специальных защитных устройств на защищаемом объекте. Рассмотрены основные характеристики специальных защитных устройств. Также представлены рекомендации по реализации технических и организационных мер защиты. В результате меры защиты информации в кабинете руководителя стали соответствовать требованиям, разработанным в 1 главе. Список использованных источниковИнформационный портал "Средства защиты информации", [Электронный ресурс], analitika.info; Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К), [Электронный документ], www.specon.ru/files/STRK.doc; Торокин А.А. Инженерно-техническая защита информации. М. : Гелиос АРВ, 2005. Халяпин Д.Б. Защита информации. Вас подслушивают? Защищайтесь. М. : НОУ ШО "Баярд", 2004. Невский А.Ю., Баронов О.Р. Система обеспечения информационной безопасности хозяйствующего субъекта. – М. : Издательский дом МЭИ, 2009. Тихонов В.А. Информационная безопасность: концептуальные, правовые, организационные и технические аспекты. М. : Академия, 2007. Белов Е.Б., Лось В.П., Мещериков Р.В., Шелупанов А.А. Основы информационной безопасности. Учебное пособие. М. : Горячая линия – Телеком, 2006. Бузов Г.А. и др. Защита от утечки информации по техническим каналам. М. : Горячая линия – Телеком, 2005. |