Ист-я киберпрест. Ист-я киберпретс. 1. 1 История киберпреступности

Скачать 125.19 Kb. Скачать 125.19 Kb.

|

|

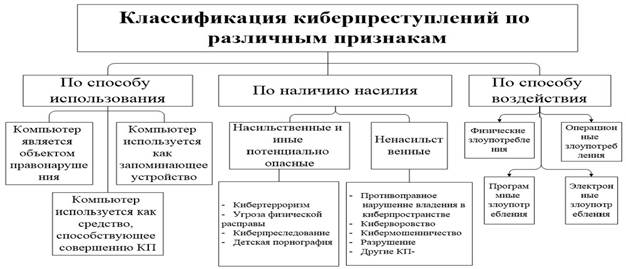

1.1 История киберпреступности Парадокс развития человечества заключается в том, что на протяжении всего своего развития человек использовал, накапливал, передавал информацию. Непрерывный процесс информатизации общества охватывает все сферы деятельности человека и государства: от решения проблем национальной безопасности, здравоохранения и управления транспортом до образования, финансов, и даже просто межличностного общения. По мере развития технологий электронных платежей, «безбумажного» документооборота, серьезный сбой локальных сетей может парализовать работу целых корпораций и банков, что может привести к значительному материальному ущербу и колоссальным убыткам [7]. История киберпреступлений — это новейшая история, которая касается всех нас. В настоящее время проблема киберпреступности переросла в масштабы мирового сообщества. Согласно рекомендациям экспертов ООН, термин «киберпреступность» охватывает любое преступление, которое может совершаться с помощью компьютерной системы или сети, в рамках компьютерной системы или сети или против компьютерной системы или сети. Таким образом, к киберпреступлениям может быть отнесено любое преступление, совершенное в электронной среде. Сегодня киберпреступность - масштабная проблема, а вредоносные программы пишутся с целью незаконного получения денег. Развитие интернета стало одним из ключевых факторов, определивших эти перемены. Компании и отдельные пользователи уже не мыслят без него свою жизнь, и все больше финансовых операций проводится через интернет. Киберпреступники осознали, какие огромные возможности для получения денег с помощью вредоносного кода появились в последнее время, и многие из нынешних вредоносных программ написаны по заказу или с целью последующей продажи другим преступникам [8]. Появление киберпреступности можно отсчитывать с момента появления компьютера, так называемой эпохи ЭВМ. Историю киберпреступлений можно разделить на два периода: первый - с момента создания первой ЭВМ до 1990 года и с 1990 года по настоящий момент времени. Почему именно 1990 год? Дело в том, что начиная с 1990 года интернет начал распространяться по миру с огромной скоростью. Первое упоминание об использовании компьютера с целью совершения преступления было обнародовано в 1960-х годах, когда компьютеры представляли собой большие универсальные компьютеры, так называемые ЭВМ. После Второй мировой войны в 1946 году несколько компаний начали работать над коммерческими ЭВМ. и к 1951 году UNIVAC выпускает первый коммерческий компьютер, созданный в Соединённых Штатах, и третий коммерческий компьютер в мире (после германского Z4 и британского Ferranti Mark 1) который не предназначался для использования в научных исследованиях по разработке оружия. Первый экземпляр UNIVAC был официально продан Бюро переписи населения США. Всего за период с 1951 по 1958 год было создано 46 экземпляров UNIVAC. Они были установлены в правительственных учреждениях, частных корпорациях и в трех университетах США [4]. Компьютерная преступность 1960-х и 1970-х годов отличалась от киберпреступности сегодня. Во-первых, в то время еще не появился Интернет, во-вторых, ЭВМ не были объединены в сеть. В 1960 году типичная ЭВМ стоила несколько миллионов долларов, занимала площадь одной комнаты и требовала специальной системы кондиционирования воздуха, чтобы компьютер не сгорел. В то время только определенный круг исследователей и ученых могли использовать ЭВМ в своей работе. Ограниченное использование ЭВМ и отсутствие соединения с другими компьютерами резко сокращало шансы совершения компьютерных преступлений, и если таковые совершались, то только людьми, которые обслуживали ЭВМ. Все преступления того времени сводились к преступлениям, связанным с финансовыми вложениями в ЭВМ. Это продолжалось до появления и всемирного распространения сети Интернет, что открыло новые возможности для преступников. Историю киберпреступлений можно рассматривать в рамках истории развития хакерства. Хакер — это высококвалифицированный ИТ-специалист, человек, который понимает тонкости работы ЭВМ. Различают два вида xaкepoв: «White hat» и «Black hat». «Black hat» называют киберпреступников, тогда как «White hat» - прочих специалистов по информационной безопасности (в частности специалистов, работающих в крупных IT- компаниях) или исследователей IT-систем, не нарушающих закон [1]. Второй этап развития компьютерных преступлений начинается с середины 90-х годов прошлого столетия, это был период, когда Интернет распространялся со стремительной скоростью. Это было время, когда персональные компьютеры и Интернет становятся более доступными для всеобщего использования. В декабре 1995 года, по некоторым оценкам, было зарегистрировано 16 миллионов пользователей Интернета во всем мире, а уже к маю 2002 года эта цифра возросла до 580 миллионов, что составляло почти 10 процентов от общего населения планеты (по данным NUA, 2003). Нужно отметить, что распространение Интернета по миру было неравномерно, например, более 95 процентов из общего числа Интернет-соединений располагались в США, Канаде, Европе, Австралии и Японии. Киберпреступность представляет собой не только техническую и правовую, но и социальную проблему, эффективное решение которой требует, прежде всего, системного подхода к разработке основ обеспечения безопасности жизненно важных интересов гражданина, общества и государства в киберпространстве. Следует подчеркнуть, что профессиональные компьютерные преступники под объектом преступления выбирают локальные сети и серверы крупных компаний, в свою очередь «дилетанты» посягают на информацию компьютеров физических лиц и реже «ломают» провайдеров Интернет-услуг, как правило, для «бесплатного» доступа в Интернет [9]. Примечателен тот факт, что потерпевшая сторона, в лице крупных корпораций, являющаяся собственником системы, неохотно сообщает (если сообщает вообще) в правоохранительные органы о фактах совершения компьютерного преступления. А поскольку они составляют большинство, то именно этим можно объяснить высокий уровень латентности компьютерных преступлений. Кроме того, в раскрытии факта совершения преступления очень часто не заинтересованы должностные лица, в обязанности которых входит обеспечение компьютерной безопасности. Признание факта несанкционированного доступа в подведомственную им систему ставит под сомнение их профессиональную квалификацию, а несостоятельность мер по компьютерной безопасности, принимаемых руководством, может вызвать серьезные внутренние осложнения. Банковские служащие, как правило, тщательно скрывают обнаруженные ими преступления, которые совершены против компьютеров банка, так как это может пагубно отразиться на его престиже и привести к потере клиентов. Некоторые жертвы боятся серьезного компетентного расследования, потому что оно может вскрыть неблаговидную или даже незаконную механику ведения дел. Есть еще одна проблема, связанная с неэффективностью расследования компьютерных преступлений и доведения их до суда. Это общественное мнение, которое не считает компьютерные преступления серьезным преступлением вследствие того, что компьютерные преступники, даже если расследование доведено до конца и вынесен приговор суда, отделываются легкими наказаниями, зачастую - условными приговорами. Отсюда - правовой нигилизм, с одной стороны преступников, которые чувствуют себя безнаказанно, а с другой стороны, потерпевших, которые не хотят обращаться в правоохранительные органы с заявлениями о несанкционированном доступе, потому что понимают, что должного наказания для преступников они все равно не добьются [6]. Можно выделить следующие факторы, влияющие на решение потерпевшей стороны не обращаться в правоохранительные органы по факту совершения компьютерного преступления: 1. Некомпетентность сотрудников правоохранительных органов в вопросе установления самого факта совершения компьютерного преступления. 2. Учитывая, что в случае уголовного расследования убытки от расследования могут оказаться выше суммы причиненного ущерба, возмещаемого в судебном порядке, многие организации предпочитают ограничиваться разрешением конфликта своими силами, что нередко завершается принятием мер, не исключающих рецидив компьютерных преступлений. 3. Боязнь подрыва собственного авторитета в деловых кругах и как результат этого — потеря значительного числа клиентов. Эго обстоятельство особенно характерно для банков и крупных финансово-промышленных организаций, занимающихся широкой автоматизацией своих производственных процессов. 4. Неминуемое раскрытие в ходе судебного разбирательства системы безопасности организации, что нежелательно для нее. 5. Боязнь возможности выявления в ходе расследования преступления собственного незаконного механизма осуществления отдельных видов деятельности и проведения финансово-экономических операций. 6. Выявление в ходе расследования компьютерного преступления причин, способствующих его совершению, может поставить под сомнение профессиональную пригодность (компетентность) отдельных должностных лиц, что в итоге приведет к негативным для них последствиям. 7. Правовая и законодательная неграмотность подавляющего большинства должностных лиц в вопросах рассматриваемой категории понятий. Часто организации имеют весьма далекое представление о реальной ценности информации, содержащейся в их компьютерных системах. Обычно ценность определяется стоимостью ее создания или ее конкурентоспособностью, причем все чаще предпочтение отдается последнему. Диапазон содержащихся в ней данных простирается от производственных секретов и планов, до конфиденциальной информации и списков клиентов, которые преступник может использовать с целью шантажа или в других целях. Эта информация имеет различную ценность для собственника и того лица, которое пытается ее получить. Непосредственная стоимость информации оценивается и с учетом затрат на ее сбор, обработку и хранение, а также рыночной ценой. В то же время на нее влияют и некоторые обстоятельства, связанные с совершением компьютерных преступлений. Необходимо также особо подчеркнуть, что успех расследования уголовных дел в сфере компьютерных технологий зависит от правильной организации и планирования. 1.2 Что такое киберпреступление? Киберпреступление — это преступная деятельность, целью которой является неправомерное использование компьютера, компьютерной сети или сетевого устройства. Происходит в «виртуальном пространстве», или в киберпространстве, которое можно определить как моделируемое с помощью компьютера информационное пространство, в котором находятся сведения о лицах, предметах, фактах, событиях, явлениях и процессах, представленных в математическом, символьном или любом другом виде, и находящиеся в процессе движения по локальным и глобальным компьютерным сетям, либо сведения, хранящиеся в памяти любого реального или виртуального устройства, а также другого носителя, специально предназначенного для из хранения, обработки и передачи информации [2]. Большинство (но не все) киберпреступления совершаются киберпреступниками или хакерами, которые зарабатывают на этом деньги. Киберпреступная деятельность осуществляется отдельными лицами или организациями. Термин «киберпреступность» включает в себя любое преступление, которое может совершаться с помощью компьютерной системы или сети, в рамках компьютерной системы или сети, против компьютерной системы или сети. Преступление, совершенное в киберпространстве, — это противоправное вмешательство в работу компьютеров, компьютерных программ, компьютерных сетей, несанкционированная модификация цифровых данных, а также иные противоправные общественно опасные действия, совершенные с помощью или посредством компьютеров, компьютерных сетей и программ. Киберпреступники редко взламывают компьютеры по причинам, не имеющим отношения к получению прибыли, например, по политическим или личным. 1.3 Классификация киберпреступности Конвенция Совета Европы говорит о четырех типах компьютерных преступлений (рис.1), определяя их как преступления против конфиденциальности, целостности и доступности компьютерных данных и систем:  Рисунок 1. Классификация киберпреступлений по различны признакам 1. Незаконный доступ – (противоправный умышленный доступ к компьютерной системе либо ее части); 2. Незаконный перехват – (противоправный умышленный перехват не предназначенных для общественности передач компьютерных данных на компьютерную систему, с нее либо в ее пределах); 3. Вмешательство в данные – (противоправное повреждение, удаление, нарушение, изменение либо пресечение компьютерных данных); 4. Вмешательство в систему – (серьезное противоправное препятствование функционированию компьютерной системы путем ввода, передачи, повреждения, удаления, нарушения, изменения или пресечения компьютерных данных). Также существуют другие преступления, связанные с компьютером (computer-related), либо совершаемые с помощью компьютера (computer-facilitated). К ним относятся: 1. Преступления, связанные с нарушением авторских и смежных прав; 2. Действия, в которых компьютеры используются как орудие преступления (электронные хищения, мошенничества и т. п. 3. Противоправные действия, где компьютеры играют роль интеллектуальных средств (размещение в интернете информации, разжигающей национальную, расовую, религиозную вражду и т. д.) [3]. 1.4 Виды киберпреступлений. Распределенные сетевые атаки / DDoS Распределенные сетевые атаки часто называют атаками типа «отказ в обслуживании» (Distributed Denial of Service, DDoS). Успех атак этого типа основан на ограничении пропускной способности, которая является одной из характеристик любого сетевого ресурса, например, такого как инфраструктура, поддерживающая веб-сайт компании. Во время DDoS-атаки веб-ресурсу отправляется большое количество запросов с целью исчерпать его возможности обработки данных и нарушить его нормальное функционирование. Принцип действия DDoS-атак: Сетевые ресурсы (наприме р, веб-серверы) всегда имеют ограничения по количеству одновременно обрабатываемых запросов. Кроме ограничения мощности сервера, канал, по которому сервер связывается с интернетом, также обладает конечной пропускной способностью. Если число запросов превышает предельные возможности какого-либо компонента инфраструктуры, могут возникнуть следующие проблемы с уровнем обслуживания: · формирование ответа на запросы происходит значительно медленнее обычного, · некоторые или даже все запросы пользователей могут быть оставлены без ответа. Обычно конечная цель злоумышленника — полное прекращение нормальной работы веб-ресурса, полный «отказ в обслуживании». Злоумышленник может также требовать денег за прекращение атаки. В некоторых случаях DDoS-атака может использоваться для дискредитации бизнес-конкурента или нанесения ему ущерба. Для отправки на ресурс сверхбольшого количества запросов киберпреступники часто создают из зараженных компьютеров зомби-сеть. Так как преступники могут полностью контролировать действия каждого зараженного компьютера зомби-сети, совокупный масштаб такой атаки может быть чрезмерным для атакованных веб-ресурсов. Целевые атаки В отличие от массовых атак компьютерных вирусов (цель которых — заражение максимального количества компьютеров) в целевых атаках используется совершенно другой подход. Целевые атаки могут быть направлены на заражение сети определенной компании или организации или даже одного сервера в сетевой инфраструктуре организации, для чего может быть написана специальная троянская программа. Киберпреступники часто проводят целевые атаки на предприятия, обрабатывающие или хранящие информацию, которая может быть использована преступниками с целью получения прибыли. Наиболее часто целевым атакам подвергаются: · Банки. Преступники атакуют серверы или банковскую сеть, чтобы получить доступ к данным и осуществить незаконный перевод средств с банковских счетов пользователей. · Биллинговые компании (например, телефонные операторы). Когда для атаки выбирается биллинговая компания, преступники пытаются получить доступ к учетным записям пользователей или украсть ценную информацию, такую как клиентские базы данных, финансовую информацию или технические данные. Обход корпоративной системы безопасности Поскольку большие компании (которые обычно подвергаются целевым атакам вредоносных программ) нередко имеют высокий уровень ИТ-безопасности, киберпреступникам могут потребоваться некоторые особо хитрые методы. Так как большинство организаций использует сетевые экраны и другие способы защиты от внешних атак, преступник может попытаться найти ходы внутри организации. · Фишинг. Сотрудники невольно могут помочь преступнику, ответив на фишинговое электронное письмо. Оно может выглядеть как сообщение из ИТ-отдела компании, они предлагают сотруднику в целях тестирования ввести свой пароль доступа к корпоративной системе. · Использование фальшивых персональных данных. В некоторых случаях преступники могут использовать личную информацию, собранную на веб-сайтах социальных сетей, чтобы выдать себя за одного из коллег сотрудника. В таком случае фишинговый запрос имени пользователя и пароля выглядит так, как если бы он действительно был отправлен коллегой. Это помогает запрашивать у сотрудников их пароли, не вызывая подозрения. Дополнительным фактором роста числа киберпреступлений послужило обнаружение ряда опасных уязвимостей платформы Java, которые были использованы злоумышленниками в кибератаках. Популярность банковских троянцев и других программ для получения финансовой информации обусловлена тем, что с их помощью киберпреступники могут быстро обеспечить себе незаконный доход. При этом набор приемов, используемых злоумышленниками, пополняется едва ли не каждый месяц, и уже нет уверенности, что оградить себя от них можно одной только бдительностью [10]. Глава 2. Киберпреступность - угроза обществу 2.1 Вред от киберпреступности Сообщается, что в 2019 году ущерб компаний от кибератак увеличился в 1,6 раза по сравнению с прошлым годом. По данным, в 2018 году убытки компаний достигли $1,5 трлн, в этом году они могут составили $2,5 трлн. «К 2022 году, по прогнозу Всемирного экономического форума, сумма планетарного ущерба от кибератак вырастет до $8 трлн»,— говорится в сообщении на сайте Сбербанка. При этом специалисты прогнозируют «экспоненциальный рост ущерба от кибератак» с 2019 до 2030 года. В исследовании Zurich Insurance Group ущерб от злоумышленников и затраты на обеспечение кибербезопасности в интернете оцениваются в $120 трлн к 2030 году. Подчеркивается, что проблемы кибербезопасности являются важнейшими среди современных угроз благополучию и благосостоянию человечества. Одной из причин ускоренного роста киберпреступности являются технологические тренды [4]. Виртуальные преступления растут с каждым днем. Согласно проведенному опросу, киберпреступления занимают четвертое место в мире по частоте совершения. Вместе с распространением компьютеризации и интернет-технологий экономические преступления, особенно в последние годы, стали новой угрозой. В наши дни компьютерные технологии и интернет являются неотъемлемой частью деловой и личной жизни человека. Исследование глобальных экономических преступлений, проведенное с участием деловых кругов в 78 странах, выяснило, что кибер-преступления являются четвертыми в мире по распространению. В 2019 году на российские информационные ресурсы было совершено свыше 90 миллионов компьютерных атак, что почти втрое больше, чем годом ранее. Потери российской экономики из-за атак киберпреступников в 2019 году составили более 900 млрд рублей [10]. 2.2 Угроза обществу Согласно исследованию проведенному «Лабораторией Касперского» совместно с компанией B2B International, в среднем потери российского пользователя в ходе кибератак составляют 80 долларов, а каждая девятая жертва потеряла в результате такого онлайн-мошенничества более 1000 долларов. Поясняя причину потери, 21% пострадавших отметил, что хакеры похитили деньги, получив доступ к записям в платежном сервисе. Еще 19% попались на уловку мошенников и ввели данные на поддельном веб-сайте. А 10% пользователей уверены, что их логины или пароли были перехвачены вредоносной программой [9]. Кроме того, в течение года пользователи довольно часто сталкивались со взломами своих онлайн-аккаунтов: электронной почты, страницы в социальной сети и т. д. – об этом сообщили 26% респондентов в России. Опасность таких инцидентов заключается не только в том, что скомпрометированные учетные записи используются преступниками для рассылки спама и вредоносных ссылок, они также вполне могут обернуться финансовыми потерями. Например, в почтовом ящике можно найти логины и пароли для доступа к платежным сервисам и онлайн-магазинам, получаемые во время регистрации или восстановления. По мнению аналитиков, проводивших исследования, чаще остальных жертвами хакеров становятся люди, которые используют достаточно большое количество устройств как дома, так и на работе, и при этом имеют либо довольно слабое представление об основах кибербезопасности либо вообще не имеют такого представления. Обычно такие пользователи устанавливают одинаковый пароль для доступа к разным учетным записям и при этом могут делиться данным паролем с другими людьми. Авторы данного проведенного исследования отмечают, что достаточно большое количество людей в целом самонадеянны. Так, например, 40 % пострадавших от таких киберпреступлений, несмотря при этом на наличие предыдущего негативного опыта, уверены в своей способности полностью защитить данные и персональную информацию от будущих атак, которые могут быть, 35 % опрошенных и вовсе исключают риск стать подобной жертвой хакеров [5]. Глава 3. Материалы исследования 3.1 Организация исследования Для выявления знаний о киберпреступности было проведено анкетирование учащихся. Цель опроса – определение количества пострадавших от киберпреступлений и выявления общей осведомленности о киберпреступности в сети Интернет. Для реализации указанной цели в исследовании были сформулированы следующие задачи: · Выявление основных видов киберпреступлений, с которыми сталкиваются подростки; · Определение отношения респондентов к проблеме киберпреступности, как угрозе для жизни; · Определение уровня знаний о способах защиты в сети Интернет. Анкетирование проводилось по опроснику, который содержал 5 вопросов (рис. 2). АНКЕТА

Рисунок 2. Анкета по киберпреступности Анкета содержала вопросы с выбором ответов и вопросы, где ответ надо было написать кратко и самостоятельно. Участникам опроса предлагалось анонимно указать вариант ответа, который они считали правильным. В исследовании принял участие 100 учащихся, из них юноши – 43%; девушки – 57%. Возраст опрашиваемых от 16 до18 лет. Анализ результатов анкетирования показал следующее. На вопрос «Что такое киберпреступность?» смогли верно ответить 69% респондентов, затруднения при ответе испытали 9%, не могли ответить на этот вопрос 22% (рис. 3).  Рисунок 3. Что такое киберпреступность? Часто жертвами киберпреступности становились 5% учащихся, редко – более половины респондентов (72%), никогда - 23% учащихся (рис. 4).  Рисунок 4. Сталкивались ли вы или ваши близкие с киберпреступностью? Учащиеся нашей школы сталкивались с различными видами киберпреступлений: поражение ПК вирусом (88%), распространение недостоверной информации (78%), массовая рассылка электронных писем (спама) (54%), взлом аккаунта (31%) , мошенничество с помощью услуг мобильной связи, телефонными звонками (26%), распространения порнографических материалов (14%), хищения электронных денег (14%), распространения клеветы или шантаж через Интернет (2%). (рис.5).  Рисунок 5. С каким видом киберпреступности вы или ваши близкие сталкивались? При сталкивании с хищением денежных средств, 97% респондентов показало, что денежные средства вернуть не удалось. Среди необходимых мер защиты от киберпреступлений, которыми чаще всего пользуются люди - использование антивирусных программ (ответили 95% опрошенных), использование сложного пароля (70%), двухфакторая аутентификация (55%), внимательное чтение SMS, приходящих по телефону (41%), установка услуги «мобильный банк» (27%) (рис. 6).  Рисунок 6. Меры защиты от киберпреступности по вашему мнению? Большая часть (60%) считает, что киберпреступность угрожает жизни людей, чаще всего указывая доведение человека до суицида через социальные сети. 3.2 Выводы Киберпреступность– это острая проблема XXI века, однозначного решения которой на данный момент не существует. Мошенники могут завладеть вашими персональными данными или деньгами, шантажировать и даже довести до самоубийства. По результатам анкетирования опрошенные сталкивались с той или иной мере со всеми видами киберпреступлений, но больше всего с распространением вредоносного программного обеспечения, рассылкой фишинговых электронных писем и кражу денег через интернет. Опрошенные знают меры защиты информации, но эти знания недостаточны. Проблема киберпреступлений имеет место для большей части учащихся и они видят в ней угрозу для жизни человека. Заключение Целью моей работы являлось составить рекомендации, как не оказаться жертвой киберпреступления в повседневной жизни Чтобы не стать жертвой мошенников и избежать материальных потерь, необходимо следовать нескольким советам. Итак, позвольте представить - первоочередные шаги для повышения безопасности: 1. Регулярно скачивайте обновления для программного обеспечения, часть атак идёт через неисправленные ошибки. 2. Настройте брандмауэр для фильтрации нежелательных входящих соединений. 3. Установите качественное антивирусное и антишпионское программное обеспечение и периодически проверяйте компьютер на наличие вирусов. 4. Установите спам-фильтр в почтовые программы. Не открывайте писем от пользователей, которых вы не знаете. 5. Не переходите по ссылкам на известные сайты (соц.сети, банки, интернет-магазины) непосредственно из писем или сообщений в соц.сетях и не вводите на них пароли или иную персональную информацию. Очень часто такие письма являются фишинговыми. Часто посещаемые сайты лучше держать в браузере в закладках. 6. Придумывайте (в т.ч, с помощью специальных генераторов) надёжные, неповторяющиеся пароли. 7. Храните несколько резервных копий важных данных на разных носителях (флеш-карта, облачное хранилище, телефон). 8. Обращайте внимание, если ваши знакомые в Интернете начинают вести себя необычно и игнорируйте их просьбы одолжить денег или предоставить другие ресурсы. Лучше уточнить подробности по телефону или лично. Основываясь на данную работу в нашей школе были проведены лекции для обучающихся 7-11 классов. Где был представлен буклет «Как не стать жертвой киберпреступления». Список использованной литературы 1. Алексеева А.П. Киберпреступность насколько реальна угроза// Научно-методический электронный журнал «Концепт». 2017. Т. 31. С .76-80. 2. Веревкин Л.П. Веревкин А.А. Киберреступность в финансовой сфере// ЭНЕРГИЯ: ЭКОНОМИКА, ТЕХНИКА, ЭКОЛОГИЯ М. 2019 8 С. 56-62. 3. Галкин М.С., Скибина Я.В. Киберпреступность// информационное общество: современное состояние и пути развития. Сборник материалов VIII международного форума. 2017 К. С. 293-296. 4. Капустин К.И. Киберпреступность// Научно-методический электронный журнал «Концепт». 2016. Т. 24. – С. 88–93. URL: http://e-koncept.ru/2016/56419.htm (дата обращения: 19.01.2020). 5. Лагутин, П. Д. Киберпреступность как актуальная угроза обществу // Молодой ученый. 2018 № 42 (228). С. 108-109. — URL: https://moluch.ru/archive/228/53137/ (дата обращения: 20.01.2020). 6. Министерство внутренних дел Российской Федерации.URL: https://mvd.ru 7. Немов Н.В. Киберпеступность как новая криминальная угроза// Эпоха науки М. 2017 9 С. 53-57. 8. Номоконов В.А., Тропина Т.Л. Киберпреступность: прогнозы и проблемы борьбы// 2019-URL: http://www.crime.vl.ru/index.php?p=4830 (дата обращения: 12.02.2020). 9. Царев А.О. Киберпреступность- главная проблема информационного общества// Современное состояние и перспективы развития научной мысли. Материалы Международной (заочной) научно-практической конференции. Под общей редакцией А.И. Вострецова. Нефтекамск 2017 С. 123-126. 10. Юдин М.П. Искусство управления информационной безопасностью// 2019 URL:http://www.iso27000.ru/novostii-sobytiya/norton-report-2019 (дата обращения: 19.01.2020). |