44. Цели и задачи внешнеполитического курса России в современных условиях

Скачать 0.49 Mb. Скачать 0.49 Mb.

|

|

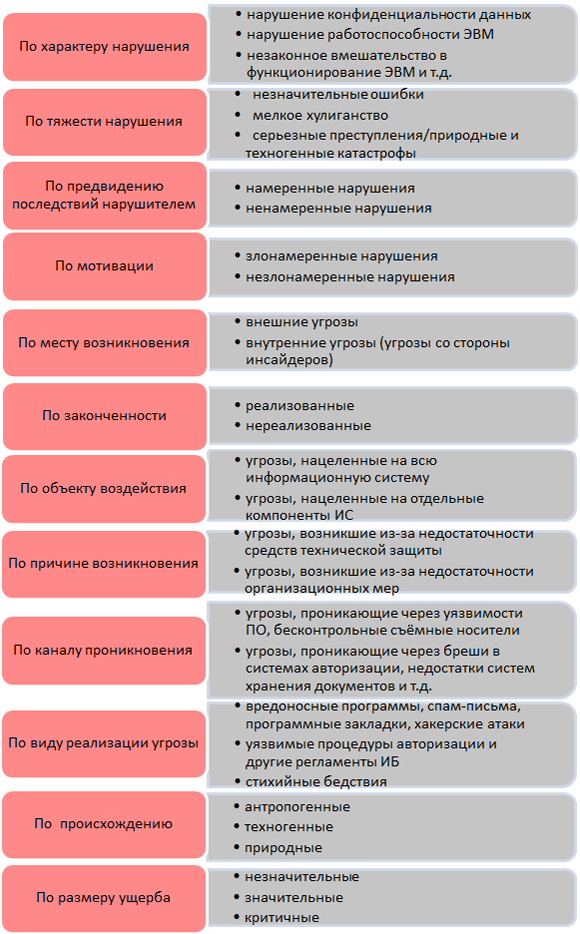

73. Источники информационных опасностей. Рассмотрим внешние и внутренние источники информационных опасностей и угроз. Источниками внутренних угроз являются: 1. Сотрудники организации. 2. Программное обеспечение. 3. Аппаратные средства. Внутренние угрозы могут проявляться в следующих формах: - ошибки пользователей и системных администраторов; - нарушения сотрудниками фирмы установленных регламентов сбора, обработки, передачи и уничтожения информации; - ошибки в работе программного обеспечения; - отказы и сбои в работе компьютерного оборудования. К внешним источникам угроз относятся: 1. Компьютерные вирусы и вредоносные программы. 2. Организации и отдельные лица. 3. Стихийные бедствия. Формами проявления внешних угроз являются: - заражение компьютеров вирусами или вредоносными программами; - несанкционированный доступ к корпоративной информации; - информационный мониторинг со стороны конкурирующих структур, разведывательных и специальных служб; - действия государственных структур и служб, сопровождающиеся сбором, модификацией, изъятием и уничтожением информации; - аварии, пожары, техногенные катастрофы, стихийные бедствия. Все перечисленные выше виды угроз (формы проявления) можно разделить на умышленные и неумышленные. По способам воздействия на объекты информационной безопасности угрозы подлежат следующей классификации: информационные, программные, физические, радиоэлектронные и организационно-правовые. К информационным угрозам относятся: - несанкционированный доступ к информационным ресурсам; - незаконное копирование данных в информационных системах; - хищение информации из библиотек, архивов, банков и баз данных; - нарушение технологии обработки информации; - противозаконный сбор и использование информации; - использование информационного оружия. К программным угрозам относятся: - использование ошибок и «дыр» в программном обеспечении; - компьютерные вирусы и вредоносные программы; - установка «закладных» устройств. К физическим угрозам относятся: - уничтожение или разрушение средств обработки информации и связи; - хищение носителей информации; - хищение программных или аппаратных ключей и средств криптографической защиты данных; - воздействие на персонал. К радиоэлектронным угрозам относятся: - внедрение электронных устройств перехвата информации в технические средства и помещения; - перехват, расшифровка, подмена и уничтожение информации в каналах связи. К организационно-правовым угрозам относятся: - нарушение требований законодательства и задержка в принятии необходимых нормативно-правовых решений в информационной сфере; - закупки несовершенных или устаревших информационных технологий и средств информатизации. Информатизация - организационный социально-экономический и научно-технический процесс создания оптимальных условий для удовлетворения информационных потребностей и реализации прав граждан, органов государственной власти, органов местного самоуправления, организаций, общественных объединений на основе формирования и использования информационных ресурсов. 74. Виды угроз информационной безопасности России. Угрозы информационной безопасности – это возможные действия или события, которые могут вести к нарушениям ИБ. Виды угроз информационной безопасности очень разнообразны и имеют множество классификаций: Угрозы ИБ являются целями/конечными результатами деятельности нарушителей информационной безопасности  Различные виды угроз информационной безопасности 75. Источники угроз информационной безопасности. Угрозы информационной безопасности можно классифицировать по различным признакам. По аспекту информационной безопасности, на который направлены угрозы, выделяют: • Угрозыконфиденциальности. Они заключаются в неправомерном доступе к конфиденциальной информации. • Угрозыцелостности. Эти угрозы означают любое преднамеренное преобразование данных, содержащихся в информационной системе. • Угрозыдоступности. Их осуществление приводит к полной или временной невозможности получения доступа к ресурсам информационной системы. По степени преднамеренности действий угрозы делят на: • Случайные. Эти угрозы не связаны с умышленными действиями правонарушителей; осуществляются они в случайные моменты времени. Источниками этих угроз могут служить стихийные бедствия и аварии, ошибки при разработке информационной системы, сбои и отказы систем, ошибки пользователей и обслуживающего персонала. Согласно статистическим данным, эти угрозы наносят до 80 % от всего ущерба, наносимого различными видами угроз. Однако следует отметить, что этот тип угроз довольно хорошо изучен, и имеется весомый опыт борьбы с ними. Снизить потери от реализации угроз данного класса помогут такие меры, как: использование современных технологий для разработки технических и программных средств, эффективная эксплуатация информационных систем, создание резервных копий информации. • Преднамеренные. Они, как правило, связаны с действиями какого-либо человека, недовольного своим материальным положением или желающего самоутвердиться путём реализации такой угрозы. Эти угрозы можно разделить на пять групп: шпионаж и диверсии, несанкционированный доступ к информации, электромагнитные излучения и наводки, модификация структуры информационных систем, вредительские программы. В отличие от случайных, преднамеренные угрозы являются менее изученными за счет их высокой динамичности и постоянного пополнения новыми угрозами, что затрудняет борьбу с ними. По расположению источника угроз: •Внутренние. Источники этих угроз располагаются внутри системы. •Внешние. Источники данных угроз находятся вне системы. По степени зависимости от активности информационной системы: •Угрозы, реализация которых не зависит от активности информационной системы. •Угрозы, осуществление которых возможно только при автоматизированной обработке данных. По размерам наносимого ущерба: • Общие. Эти угрозы наносят ущерб объекту безопасности в целом, причиняя значительное отрицательное влияние на условия его деятельности. • Локальные.. Угрозы этого типа воздействуют на условия существования отдельных частей объекта безопасности. • Частные. Они причиняют вред отдельным свойствам элементов объекта или отдельным направлениям его деятельности. По степени воздействия на информационную систему: • Пассивные. При реализации данных угроз структура и содержание системы не изменяются. • Активные. При их осуществлении структура и содержание системы подвергается изменениям. 76. Методы обеспечения информационной безопасности. Одним из наиболее эффективных методов обеспечения информационной безопасности являются организационно-технические методы. Что такое организационно-технические методы обеспечения информационной безопасности? Прежде всего, создание и совершенствование системы обеспечения информационной безопасности, разработка, использование и совершенствование СЗИ и методов контроля их эффективности. Этот этап тесно связан с правовыми методами защиты информации, такими как лицензирование (деятельности в области защиты информации), сертификация средств защиты информации и применение уже сертифицированных, и аттестация объектов информатизации по требованиям безопасности информации. А так же организационно технические методы связаны с экономическими, включающими в себя разработку программ обеспечения информационной безопасности Российской Федерации, определение порядка их финансирования, совершенствование системы финансирования работ, связанных с реализацией правовых и организационно-технических методов защиты информации, создание системы страхования информационных рисков. Защита информации всегда является комплексным мероприятием. В совокупности, организационные и технические мероприятия позволяют предотвратить утечку информации по техническим каналам, предотвратить несанкционированный доступ к защищаемым ресурсам, что в свою очередь обеспечивает целостность и доступность информации при ее обработке, передаче и хранении. Так же техническими мероприятиями могут быть выявлены специальные электронные устройства перехвата информации, установленные в технические средства и защищаемое помещение. Меры по охране конфиденциальности информации, составляющей коммерческую тайну (ФЗ 2004 г. № 98-ФЗ) определение перечня информации, составляющей коммерческую тайну; ограничение доступа к информации, составляющей коммерческую тайну, путем установления порядка обращения с этой информацией и контроля за соблюдением такого порядка; учёт лиц, получивших доступ к информации, составляющей коммерческую тайну, и (или) лиц, которым такая информация была предоставлена или передана; регулирование отношений по использованию информации, составляющей коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров; нанесение на материальные носители (документы), содержащие информацию, составляющую коммерческую тайну, грифа "Коммерческая тайна" с указанием обладателя этой информации (для юридических лиц - полное наименование и место нахождения, для индивидуальных предпринимателей - фамилия, имя, отчество гражданина, являющегося индивидуальным предпринимателем, и место жительства). Если говорить об экономической стороне защиты информации, всегда важно одно правило – стоимость системы защиты информации не должна превышать стоимость этой информации. Но это не единственное «но» в этом вопросе. Нецелесообразно защищать всю информацию, какую можем, и все каналы информации какие только есть. Для этого необходимо определить объект защиты. Основными объектами защиты являются речевая информация и информация обрабатываемая техническими средствами. Так же информация может быть представлена в виде физических полей, информативных электрических сигналов, носителей на бумажной, магнитной, магнито-оптической и иной основе. В связи с этим защите подлежат средства и системы информатизации, участвующие в обработке защищаемой информации (ОТСС), технические средства и системы, не обрабатывающие непосредственно информацию, но размещенные в помещениях, где она обрабатывается (ВТСС) и защищаемые помещения. 77. Объект обеспечения информационной безопасности в федеральных информационных и телекоммуникационных системах. 78. Основные угрозы информационной безопасности России в информационных и телекоммуникационных системах. Следует отметить, что, хотя порождаемые информатизацией проблемы информационной безопасности являются глобальными, для России они приобретают особую значимость в связи с ее геополитическим и экономическим положением. В Доктрине информационной безопасности Российской Федерации, утвержденной Президентом РФ 9 сентября 2000 г ., угрозы информационной безопасности страны по их общей направленности подразделяются на угрозы: • конституционным правам и свободам человека и гражданина в области информационной деятельности; • духовной жизни общества; Информационная безопасность • информационной инфраструктуре; • информационным ресурсам. Угрозами конституционным правам и свободам человека и гражданина в области информационной безопасности могут являться: • принятие органами государственной власти нормативных правовых актов, ущемляющих конституционные права и свободы граждан в области информационной деятельности; • создание монополий на формирование, получение и распространение информации в Российской Федерации, в том числе с использованием телекоммуникационных систем; • противодействие, в том числе со стороны криминальных структур, реализации гражданами своих конституционных прав на личную и семейную тайну, тайну переписки, телефонных переговоров и иных сообщений, а также неэффективное применение существующей в этой области нормативно-правовой базы; • нерациональное, чрезмерное ограничение доступа к общественно необходимой информации; • нарушение конституционных прав и свобод человека и гражданина в области массовой информации; • невыполнение органами государственной власти, организациями и гражданами требований законодательства РФ, регулирующего отношения в информационной сфере. Угрозами духовной жизни общества могут быть: • применение средств воздействия на массовое сознание граждан; • дезорганизация и разрушение системы накопления и сохранения культурных ценностей, включая архивы; • ограничение доступа граждан к открытым государственным информационным ресурсам органов государственной власти, другой социально значимой информации; • снижение духовного, нравственного и творческого потенциала России; • манипулирование информацией (дезинформация, сокрытие или искажение информации). Угрозами информационной инфраструктуре могут являться: • нарушение адресности и своевременности информационного обмена, противозаконный сбор и использование информации; • нарушение технологии обработки информации; • внедрение в аппаратные и программные изделия компонентов, реализующих функции, не предусмотренные в документации на эти изделия; • разработка и распространение программ, нарушающих нормальное функционирование информационных и информационно-телекоммуникационных систем, в том числе системы защиты информации; • уничтожение, повреждение, радиоэлектронное подавление или разрушение средств и систем обработки информации, телекоммуникации и связи; • хищение программных или аппаратных ключей и средств криптографической защиты информации; • перехват информации в технических каналах, ее утечка, возникающая при работе технических средств обработки и хранения, а также во время передачи информации по каналам связи; • внедрение электронных устройств перехвата информации в технические средства обработки, хранения и передачи информации по каналам связи, а также в служебные помещения органов государственной власти и организаций; • уничтожение, повреждение, разрушение или хищение машинных и других носителей информации; • перехват, дешифрование и навязывание ложной информации в сетях передачи данных, линиях связи и системах массовой информации; • воздействие на парольно-ключевые системы защиты автоматизированных систем обработки и передачи информации; • закупка за рубежом информационных технологий, средств информатизации, телекоммуникации и связи, имеющих отечественные аналоги, не уступающие по своим характеристикам зарубежным образцам. Угрозами информационным ресурсам могут быть: • деятельность космических, воздушных, морских и наземных технических средств разведки иностранных государств; • осуществление несанкционированного доступа к информационным ресурсам и их противоправное использование; • хищение информационных ресурсов из библиотек, архивов, банков и баз данных; • нарушение законных ограничений на распространение информационных ресурсов. В своем Послании по национальной безопасности (13 июня 1996 г.) Президент РФ определил основные угрозы для России в информационной сфере следующим образом: • внутренние – отставание страны от ведущих стран по уровню и темпам информатизации, отсутствие четко сформулированной информационной политики; • внешние – попытки не допустить Россию участвовать на равноправных условиях в международном информационном обмене, вмешательство и целенаправленное проникновение в деятельность и развитие информационной инфраструктуры РФ, стремление сократить использование русского языка как международного средства общения и через это сужение российского информационного пространства. Эти и другие внутренние и внешние угрозы по способам воздействия (реализации) делятся на собственно информационные, программно-математические, физические и организационные. Информационные угрозы реализуются посредством несанкционированного доступа к информационным ресурсам и их хищения в целях противоправного использования, негативного манипулирования информацией (дезинформация, искажение информации, ее сокрытие), нарушения технологии обработки информации и т. д. Программно-математические угрозы реализуются путем внедрения в аппаратные и программные системы компонентов, выполняющих функции, не описанные в документации на эти системы и снижающие эффективность их функционирования, разработки и распространения программ (вирусов, «троянских коней» и др.), нарушающих нормальное функционирование систем, в том числе систем защиты информации. Физические угрозы связаны с физическим воздействием (уничтожение, повреждение, хищение) на информационные системы и их элементы, сигнальным перехватом информации в каналах передачи или в служебных помещениях и т. д. К организационным угрозам следует отнести прежде всего слабую правовую базу обеспечения информационной безопасности. Практически отсутствует правовое обеспечение информационной безопасности на региональном уровне. Требования существующих законодательных актов (Конституция РФ, законы РФ «О безопасности», «О государственной тайне», «Об информации, информатизации и защите информации» и др.) не всегда выполняются. Недостатки правовой системы приводят к тому, что значительный объем информации с ограниченным доступом в финансово-биржевой, налоговой, таможенной, внешнеэкономической, жилищной и других сферах в виде конкретных баз данных распространяется различными коммерческими фирмами. В информационном пространстве с позиции информационной безопасности наиболее типичными являются две опасности: 1) контроль (извлечение) информационных ресурсов государства, т. е. фактически информационная разведка (шпионаж). Информационное пространство было и остается сферой деятельности многочисленных разведывательных служб. Сегодня информационная разведка может быть реализована двумя путями: несанкционированным проникновением в информационные и управляющие системы; легальным путем, за счет активного участия зарубежных фирм в создании информационной структуры России. При этом кроме негативных последствий, связанных с тем, что информационные ресурсы страны оказываются под контролем соответствующих иностранных структур, наносится прямой урон экономике – остаются без собственных заказов отечественная наука и производство; 2) угроза разрушения или дезорганизация информационных ресурсов элементов государственных структур. При современном уровне развития информационных технологий такие воздействия могут осуществляться даже в мирное время. Они чреваты разрушением ценной для государства информации, ее искажением или внедрением негативной информации в целях дезорганизации или принятия неправильных решений на соответствующем уровне государственного управления. Особое место занимает безопасность компьютерных сетей, которые позволяют объединить и совместно использовать большой объем информационных ресурсов локального и глобального масштаба. Компьютерные сети становятся одним из основных средств информационного общения. В то же время их огромные возможности вступают в противоречие с проблемой обеспечения защиты информации. Это обстоятельство необходимо учитывать при создании и развитии как локальных, так и глобальных компьютерных сетей. Так, в процессе создания сети Интернет в США в январе 1981 г. был создан Центр компьютерной безопасности Министерства обороны, в 1985 г. его преобразовали в Национальный центр компьютерной безопасности и передали в Агентство национальной безопасности. Анализ приведенных угроз, форм и методов их воздействия на объекты безопасности в информационной сфере, а также методов и средств борьбы с этими угрозами позволяет утверждать, что в настоящее время в теории и практике информационной безопасности уже начинают выкристаллизовываться два направления, которые можно определить (хотя и достаточно условно) как информационно-психологическая безопасность и защита информации. Информационно-психологическая безопасность – состояние защищенности граждан, отдельных групп и социальных слоев общества, массовых объединений людей, населения в целом от негативных информационно-психологических воздействий, осуществляемых в информационном пространстве (подробнее об этом речь пойдет далее). Защита информации – обеспечение безопасности информации (парирование угроз информационной инфраструктуре и информационным ресурсам). В настоящее время наиболее активно разрабатываются проблемы защиты информации: организационные, правовые, технические и технологические меры по предотвращению и отражению угроз информационным ресурсам и системам, устранению их последствий. Формируется теория защиты информации, создаются и активно используются на практике методы и средства защиты информации, осуществляется подготовка специалистов по ряду специальностей и специализаций, таких как технология защиты информации, комплексное обеспечение информационной безопасности автоматизированных систем, безопасность и защита информации и т. д. |