Лабораторная работа Информационная безопасность323. лр6, Аминев. Информационная безопасность

Скачать 1.99 Mb. Скачать 1.99 Mb.

|

|

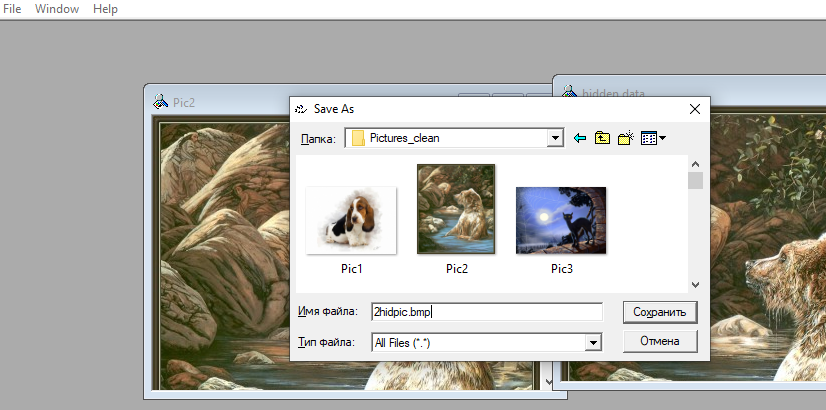

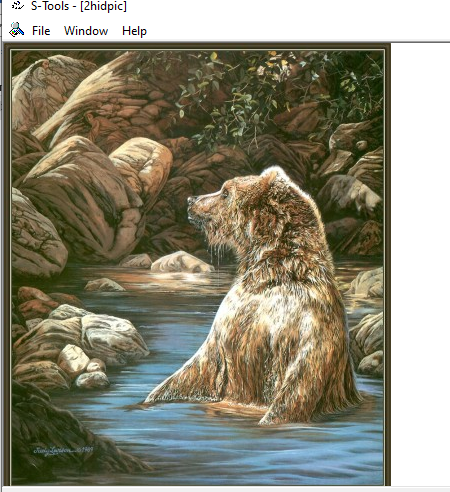

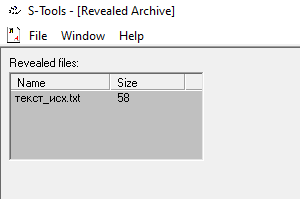

Министерство науки и высшего образования Российской Федерации Федеральное государственное бюджетное образовательное учреждение высшего образования «Уфимский государственный нефтяной технический университет» Кафедра «Вычислительная техника и инженерная кибернетика» ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ Лабораторная работа №6 Компьютерная стеганография Вариант № 2 Выполнил: студент группы № БПО–19–01 очного отделения Аминев А.А. (Ф.И.О. студента) Проверил: доцент кафедры ВТИК Филиппова А,Г. (Ф.И.О. преподавателя) Уфа, 2021 г. СОДЕРЖАНИЕ1.Теоретическая часть 3 2.Практическая часть 4 2.1Наименование работы. 4 2.2Описание порядка выполнения работы 5 4.Выводы по работе 11 5.Список литературы 12 Теоретическая частьПроблема защиты информации от несанкционированного доступа возникла еще в древние времена, и с тех пор выделилось два основных направления решения этой проблемы, которые существуют и сегодня: криптография и стеганография [3]. Задачей криптографии является скрытие информации, содержащейся в сообщении, за счет его шифрования, а стеганография (пер. с греч, "тайнопись") - это наука о скрытой передаче информации путём сохранения в тайне самого факта передачи. Главная задача сделать так, чтобы человек не подозревал, что внутри передаваемой информации, внешне не представляющей абсолютно никакой ценности, содержится секретная информация [2]. Тем самым стеганография позволяет передавать важную информацию через открытые каналы, скрывая сам факт её передачи [1]. В отличие от криптографии, которая скрывает содержимое секретного сообщения, стеганография скрывает само его существование. Стеганографию обычно используют совместно с методами криптографии, таким образом, дополняя её. Практическая частьС помощью программы Watermark Hameleon вставить водяной знак с вашей фамилией, прозрачность 100%, шрифт 24 на графические файлы своего варианта.  Наименование работы.Сокрытие (размещение, внедрение) текста в графическом контейнере и его извлечение (программа S-Tools). В соответствии со своим вариантом скрыть заданный текст в указанном графическом файле (таблица 1). Графические файлы (не начиненные контейнеры) следует выбрать из папки Pictures_clean (Картинки_чистые). Текст рекомендуется набирать в текстовом редакторе Notepad (Блокнот). Имя файла, пароль и использованный алгоритм шифрования выбираются из таблицы 2. Зашифрованный файл (начиненный контейнер) следует сохранить в папке Pictures. Выполнить обратное преобразование, то есть с помощью S_Tools извлечь скрытый текст из графического файла (начиненного контейнера). Файл с начиненным контейнером находится в папке Pictures (Картинки). Извлеченный файл следует сохранить в своей папке. В отчете необходимо описать порядок сокрытия текстового файла в графическом контейнере с помощью программы S-Tools, а также описать порядок извлечения скрытого текста из начиненного контейнера. Описание порядка выполнения работы Шаг 1. Открываем папку S-Tools4, запускаем файл S-Tools. Появится окно.  Шаг 2. Перетаскиваем сначала файл-контейнер из папки Pictures_clean, файл pic2.bmp. В результате этого появиться окно:  Шаг 3. Перетаскиваем файл текст_исх.txt, который необходимо спрятать в файл-контейнер Pictures_clean_1. В результате этого появиться окно:  Шаг 4. Вводим пароль Freedom и его подтверждение, выбираем алгоритм шифрования DES; нажимаем OK. Появится окно, где также нажимаем на ОК. Шаг 5. Появится новый файл hidden data с скрытой информацией.  Шаг 6. Для сохранения файла hidden data, нажимаем правой кнопкой мыши по изображению и выбираем куда сохранить, например папка Pictures_clean и записываем 2hidpic имя нового файла и обязательно надо указать расширение такое же как у файла контейнера 2hidpic.bmp.  Шаг 7. Необходимо сравнить размеры файлов исходного 2pic.bmp и полученного 2hidpic.bmp. Они должны измениться не значительно. Проверьте.   Рис. 1 pic2.bmp Рис. 2 2hidpic.bmp Для извлечения скрытых данных из файла-контейнера необходимо выполнить следующие действия. «Перетащить» графический файл в окно программы S-Tools.  2. Щелкнув правой кнопкой мыши в области окна открытого файла, выбрать опцию Reveal (Показать). 3. Дважды набрать пароль в пунктах Passphrase (Пароль) и Verify Passphrase (Подтвердить пароль). Указать алгоритм шифрования, использованный при сокрытии данных.  Если пароль и алгоритм введены правильно, появится окно Revealed Archive (Показанный архив), в котором находится скрытый файл.  Сохраним данный файл и посмотрим текст.  Текст совпадает, следовательно, работа выполнена правильно. Выводы по работеВ данной лабораторной работе я изучил компьютерную стеганографию и научился пользоваться программами S_Tools и WatermarkHameleon. Было произведено сокрытие текста в графическом контейнере и его извлечение. Список литературыГенне, О. В. Основы стегоанализа // Защита Информации. – 2000. – №3. – С. 57-58. Барсуков В.С., Романцов А.П. Несколько слов о стеганографии// Специальная Техника. – 1998. – № 4. – C. 25-26. С. Ю. Очимов, Стегоанализ аудиофайлов, базирующийся на алгоритмах сжатия // Вестник СибГУТИ. – 2010. – №1 . – С. 33-37. |