отчет. Использование надежных паролей

Скачать 0.74 Mb. Скачать 0.74 Mb.

|

|

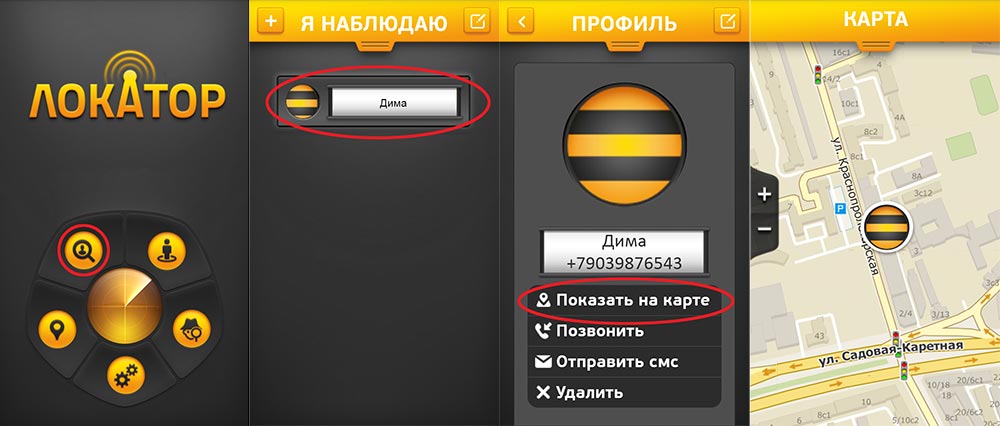

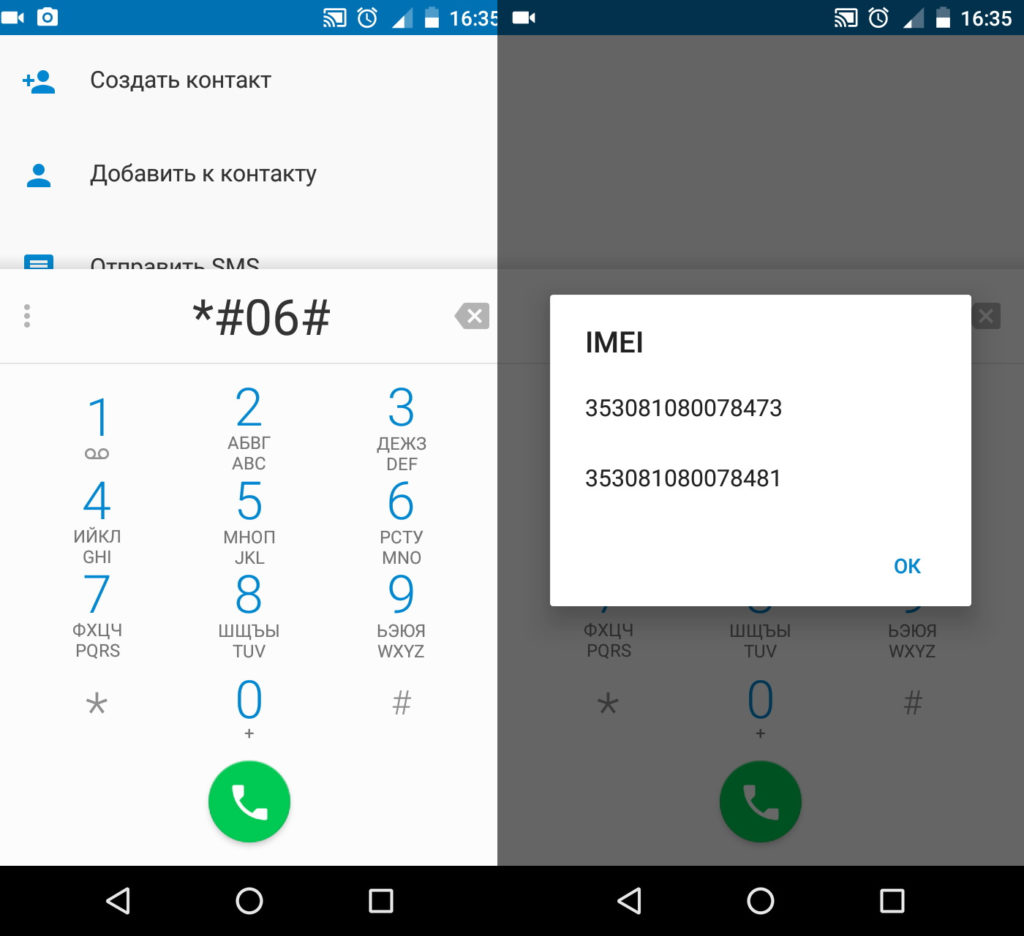

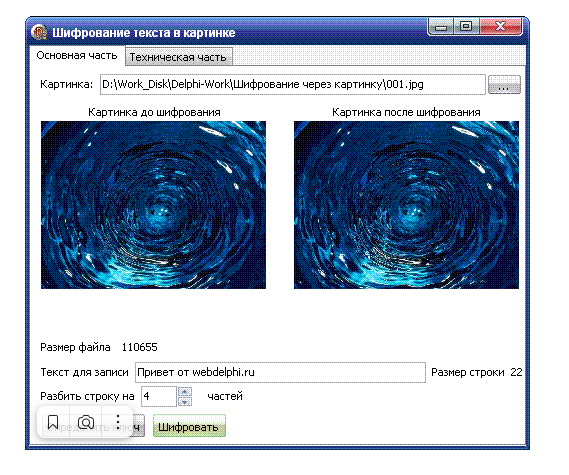

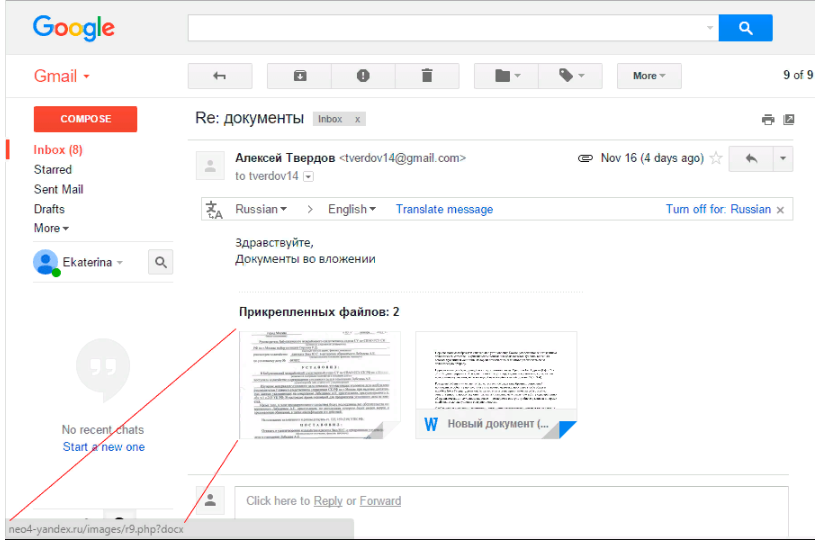

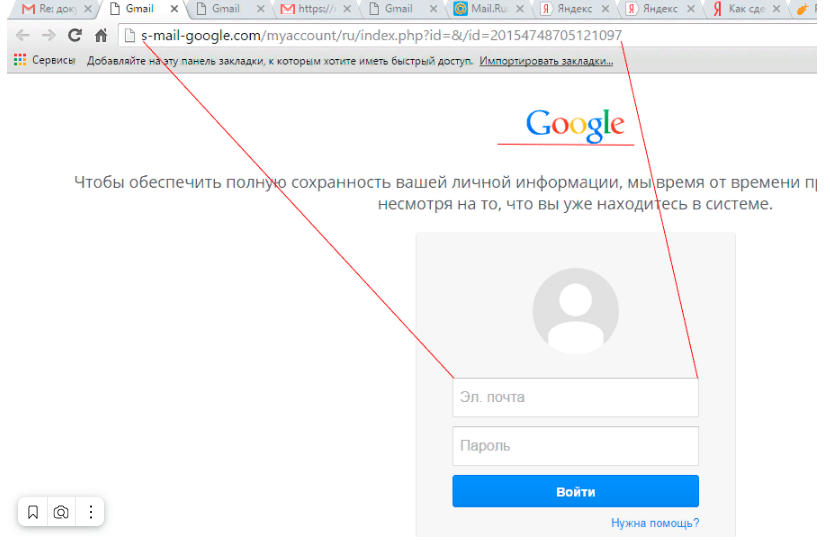

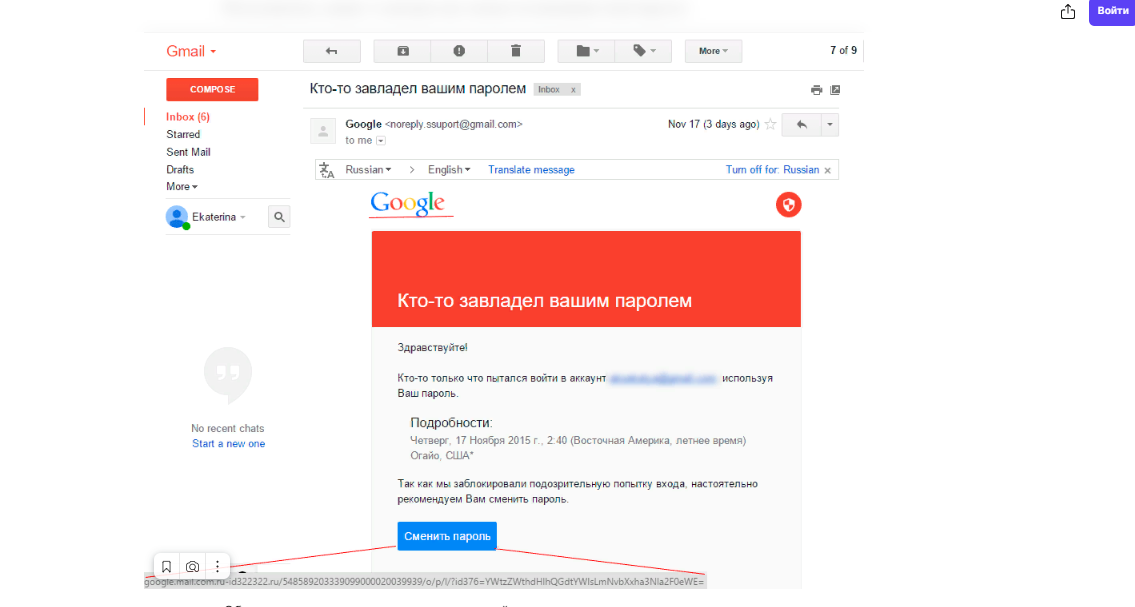

1. Найти в своей почте фишинговые письма(5 писем). Сделайте скриншоты. Дайте ваши объяснения потенциальных угроз и действий злоумышленника. Письмо отправлено с gmail адреса и сообщает о неких документах. В деловой переписке, особенно при большом потоке писем легко кликнуть на документ, попав на фишинговую страницу:  Учитывая, что адрес «документов» ведет на neo4-yandex.ru, тем не менее с этого домена происходит редирект на: (в коде страницы установлен сниффер, который логгирует все заходы на страницу — s-mail-google.com/myaccount/ru/index.php?id=&/id=20154748705121097 )  Стоит обратить внимание на старый логотип Google на фишинговой странице. Форма была сделана с помощью инструмента Social-Engineer Toolkit , в нем этот логотип не обновлен. А может злоумышленники просто не обращают на это никакого внимания и не обновляют свои поделки.   2. Необходимо ценить свою основную рабочую систему с точки зрения обновлений ПО и ОС. Какая версия ОС установлена? Как часто вы обновляете систему? Как часто вы обновляете браузер и другое ПО? Ответ: На ПК установлена ОС Windows 8.1, обновление системы, браузеров и установленного ПО производится раз в месяц. 3. Напишите какие действия вы выполняете для обеспечения информационной безопасности на вашем компьютере (смотреть рисунок - Топ-3 вещей, необходимых вам для безопасности в онлайне). Скорректируйте ваши действия с точки зрения защиты вашей системы. Ответ: - Использование надежных паролей Пароли – одно из самых слабых мест в системе кибербезопасности. Пользователи часто создают пароли, которые легко запомнить а, следовательно, злоумышленникам не составит труда их подобрать. Кроме того, опасно использовать один и тот же пароль для нескольких сайтов, поскольку, получив учетные данные с одного сайта, злоумышленники могут получить доступ к другим сайтам, на которых используются эти же учетные данные. Поддержание программного обеспечения и операционный системы в актуальном состоянии Поддерживаю актуальное состояние используемой операционной системы и приложений. Произвожу регулярное резервное копирование Следует иметь резервные копии важной личной информации на внешних жестких дисках и регулярно создавать новые резервные копии. Программы-вымогатели – это тип вредоносных программ, блокирующих компьютер и не позволяющих получить доступ к важным файлам. Резервное копирование данных помогает минимизировать негативные последствия атак программ-вымогателей. Произвожу удаление неиспользуемых учетных записей У многих есть устаревшие неиспользуемые учетные записи. Их наличие может стать источником уязвимостей при использовании интернета. Старые учетные записи с большей вероятностью имеют более слабые пароли, а сайты, на которых они использовались, могут иметь ненадежную политику защиты данных. Кроме того, по данным в старых профилях социальных сетей киберпреступники могут собрать о вас различные данные, например, дату рождения и местонахождение, и составить базовое представление. 4. Найти 3 "серые"схемы мошенничества на форумах и каналах телеграмма(в качестве рекомендации следует описывать не самые очевидные отжившие свое схемы, а те на которых потенциально могли бы "попасться" вы или ваши знакомые). Ответ: ФейкиИх можно разделить на 2 большие группы. Представители первой выдают себя за реальные тематические каналы в «Телеграме». Второй — за реальные telegram-каналы известных компаний, брендов. Схема обмана на деньги при помощи реальных тематических телеграм-каналовПредставим, что в мессенджере Telegram есть интересный канал, который называется «Первый». Он хорошо раскручен, там проводятся финансовые операции. Поэтому им сильно заинтересовались мошенники. Мошенники создают канал в Telegram и дают ему такое же имя: «Первый». На первый взгляд, названия идентичные. Но это не так. В названии реального канала буква «e» русская. У мошенников — английская. Такой обман в «Телеграме» называется «фишинг». Он помогает обманывать подписчиков интересных, популярных тематических каналов. Телеграм-скам. Мошенники частенько выдают себя за администраторов. Они говорят, что ведут страницы периодических изданий, информационных или хорошо раскрученных каналов. Криптообменник. Чаще всего в «Телеграме» обманывают тех, кто хотят купить криптовалюту за реальные деньги или конвертировать ее в рубли, доллары, евро. Вообще такие операции проводятся через специальные обменники или криптовалютные биржи. Благодаря этому мессенджер Telegram обрастает каналами, которые предлагают обмен валют через менял-частников. Чтобы люди не боялись, им сообщают: за ходом сделки якобы следит гарант. То есть человек, который несет финансовую ответственность за ее безопасность. Суть заключается в следующем мошенники создают как минимум 2 аккаунта. По легенде, на одном идет обмен. А второй принадлежит гаранту сделки. Напомним: его задача — следить за тем, чтобы все остались довольны. Жертве предлагают перечислить деньги на аккаунт, где будет производиться обмен. Как только она делает то, что от нее требуется, ловушка захлопывается. С ней прекращают выходить на связь. ТехподдержкаУ многих онлайн-кошельков, криптобирж и платежных систем есть реальные telegram-каналы. Мошенники придумали, как на этом заработать. Они начали выдавать себя за их представителей.Схема работает так: злоумышленники находят жертву и входят с ней в контакт от лица сотрудников онлайн-кошелька, криптобиржи или платежной системы. Они требуют сообщить пароль от аккаунта на криптобирже, в онлайн-кошельке, платежной системе или выманивают другую персональную информацию. 5. Написать краткий обзор на две страницы по актуальным системамслежения в стране вашего проживания (устройствам или ПО). Рекомендуется добавить скриншоты. примеры смотреть выше. Ответ: Мобильный телефон Слежка по мобильному телефону наиболее распространена. Во-первых, устройство есть у всех; во-вторых, гаджет всегда находится со своим владельцем. Цеплять маячок на телефон для слежения за человеком совсем необязательно – можно сделать «маяк» из самого устройства. Один из самых легальных и действенных способов отслеживать местонахождение человека – услуги от операторов сотовой связи. Для этого не нужно подключение к интернету. Качество обнаружения объекта лучше всего в пределах города, так как в населенных пунктах больше вышек мобильной связи. Для слежки за человеком таким способом нужно официальное согласие абонента – незаметно вести контроль не получится. |

| | Цель Бюро Госдепа по вопросам демократии, прав человека и труда — защита открытого, совместимого, безопасного и надёжного интернета путём продвижения основных свобод, прав человека и свободного потока информации в сети посредством комплексной поддержки гражданского общества, — уточняется в тексте. | |

Список тем, над которыми предстоит работать будущим подрядчикам, состоит из четырёх позиций. Первая — «Технологии» — среди прочего предполагает выработку способов, «противодействующих цензуре».

Вторая — «Цифровая безопасность». Она сфокусирована на деятельности, способствующей «повышению цифровой безопасности пользователей в обществах, практикующих репрессивный подход к интернету». Третья тема — «Политика и защита прав». Здесь речь идёт в том числе о разработке правозащитных мер, «которые расширяют возможности гражданского общества по противодействию ограничительным законам» в сфере интернет-регулирования.

Четвёртая тема — «Прикладные исследования» — предполагает работу по повышению пользы программы «Свобода интернета» во всём мире.

Как отметили во внешнеполитическом ведомстве США, на декабрь 2021 года там ожидают заявки от организаций, заинтересованных в участии в программе.

| | Будут рассмотрены заявки, ориентированные на глобальный уровень или на любой регион, — уточняется в уведомлении. | |

По предварительной информации, минимальный размер одного гранта может составить $500 тыс., максимальный — $3 млн.

Осенью 2021 года стало известно, что Агентство США по международному развитию (USAID) планирует запустить в восьми европейских странах программу «поддержки демократии». Как сообщалось, в число таких государств могли бы войти Болгария, Чехия, Венгрия, Польша, Румыния, Словакия, Словения и Хорватия[1].

МИД РФ назвал удаление немецкоязычных YouTube-каналов RT «актом беспрецедентной информационной агрессии»

29 сентября 2021 года стало известно о том, что Министерство иностранных дел России назвало «актом беспрецедентной информационной агрессии» решение YouTube удалить каналы RT DE и Der Fehlende Part. Подробнее здесь.

Принятие в Техасе закона, запрещающего блокировать пользователей соцсетей «за их точку зрения»

В середине сентября 2021 года губернатор Техаса Грег Эбботт подписал закон, регулирующий порядок модерирования контента компаниями социальных сетей. Инициатива противоречиво запрещает запрет на демонизацию или иное ограничение контента на основе точки зрения пользователя или другого лица. Подробнее здесь.

Государства вводят более жесткие меры для защиты детей от вредоносного онлайн-контента

Ужесточение правовых мер по защите детей от нежелательной и опасной информации – одна из главных мировых тенденций в регулировании интернета, сообщили 26 августа 2021 года в Главном радиочастотном центре. Такой вывод озвучили аналитики Научно-технического центра Главного радиочастотного центра (НТЦ ФГУП «ГРЧЦ») по результатам исследования «Правовое регулирование защиты несовершеннолетних пользователей сети интернет от вредоносного контента».[2]

| | «Во всех развитых странах сегодня ведется работа над тем, чтобы ограждать детей не только от прямо запрещенного контента, но и от контента, который формально не запрещен, но может быть вреден для несовершеннолетних, – отметил Александр Федотов, руководитель Научно-технического центра ГРЧЦ». | |

В России уже введены многие правовые меры по защите детей от вредоносного контента в Сети как в отношении запрещенной к распространению информации (детская порнография, материалы об изготовлении наркотиков и др.), так и незапрещенной, но вредной информации (нецензурная брань, насилие, жестокость и др.), которые другие страны еще только рассматривают.

1 февраля 2021 года вступил в силу ФЗ-530 «О внесении изменений в Федеральный закон "Об информации, информационных технологиях и о защите информации"». Вводятся новые обязанности для социальных сетей – своевременно выявлять и блокировать социально опасный контент. Также в соответствии с ФЗ-530, каждая социальная сеть, начиная с 2022 года, должна ежегодно не позднее 1 февраля публично отчитываться о результатах такой деятельности по самоконтролю.

Любой пользователь социальной сети может сообщить о найденном запрещенном контенте через официальный сайт Роскомнадзора и с помощью приложения в App Store и Google Play. По результатам проверки противоправные материалы либо блокируются во внесудебном порядке, либо направляются уполномоченным органам для последующего обращения в суд.

В Великобритании и Ирландии обсуждают законопроекты, в соответствии с которыми онлайн-платформы обязаны контролировать не только незаконный контент, но и законный, но при этом опасный для несовершеннолетних. Платформы причисляют контент к вредоносному, если его характер и распространение «окажут значительное неблагоприятное физическое и психологическое воздействие на детей». Например, информация о самоповреждениях, суицидальный контент и даже легальная порнография. Для этого необходимо учитывать количество пользователей, которые могут столкнуться с такими материалами, и скорость их распространения.

Многие государства подчеркивают: важно развивать механизм жалоб пользователей на опасные материалы. На уровне ЕС обсуждается проект Закона о цифровых услугах. Поставщиков цифровых услуг, в частности онлайн-платформы, хотят обязать фильтровать незаконную и контролировать нежелательную информацию. По замыслу авторов законопроекта, порталы будут обязаны ввести механизмы подачи и оспаривания жалоб на незаконный и нежелательный контент, а также публиковать отчеты о прозрачности в его отношении.

Уже с 2017 года в Италии родители или несовершеннолетние старше 14 лет могут потребовать от сайтов удалить вредоносные материалы в течение 48 часов. А в мае 2021 года в Индии провайдеров услуг обязали улучшить систему ручной фильтрации контента и взаимодействия с пользователями. При публикации информации категории «только для взрослых» сервис должен обеспечить проверку возраста.

С 1 июня 2021 года китайские онлайн-ресурсы могут быть заблокированы по требованию пользователей, если они содержат вредные для детей данные. В КНР для защиты несовершеннолетних от опасной сетевой информации уже действует норма закона, которая обязывает подтверждать личность пользователей в онлайн-видеоиграх. Участники младше 18 лет (или 16, или 12 лет – в зависимости от маркировки конкретной игры) не смогут играть в такие видеоигры в случае несоответствия возрастной категории. Верификация возраста производится с помощью государственной системы подтверждения личности пользователя.

Блокировка сервисов TikTok, WeChat и UC Browser в Индии

В конце января 2021 года Министерство электроники и информационных технологий Индии ввело постоянную блокировку 59 приложений, развиваемых китайскими компаниями. Среди них — TikTok, мессенджер WeChat и разработанный Alibaba браузер UC Browser, игра Clash of Kings и ряд других приложений. Подробнее здесь.

2020

Россия предложила ООН новые стандарты управления интернетом

Россия предложила Организации объединенных наций (ООН) разработать новые стандарты в сфере управления интернетом. Об этом 17 ноября 2020 года заявил заместитель главы Министерства цифрового развития, связи и массовых коммуникаций РФ Максим Паршин. По его словам, необходимо определить в организации структуру, которая займётся разработкой и внедрением правовых норм.

| | Такой площадкой может стать Международный союз электросвязи. Мы предлагаем сконцентрироваться на выработке механизмов трансформации итогов его работы таким образом, чтобы решения имели не только декларативный характер. Считаем, что результативность форума при этом существенно повысится, — сказал замминистра (цитата по ТАСС). |

Он отметил, что пандемия коронавируса COVID-19 стала настоящим катализатором для развития коммуникационных сервисов, цифровых инструментов для бизнеса и образования, систем диагностики, мониторинга состояния здоровья и оказания первой медицинской помощи с использованием инструментов телемедицины. При этом массовая цифровизация ставит новые вопросы, в том числе связанные с безопасностью в интернете, защитой персональных данных, распространения фейков и заведомо ложной информации в интернете, подчеркнул Паршин.

В связи с этим в Минцифры считают важным разработать глобальный пакт, который, в том числе, будет содержать четкое распределение ролей и ответственности государств, общества и технологических компаний, а также единые подходы к обеспечению безопасности, прав и свобод и защиту персональных данных. Кроме того, туда могут войти меры по борьбе с распространением дезинформации, идущей главным образом через социальные сети и мессенджеры.

| | Предлагаем в рамках ООН определить структуру, призванную разрабатывать и внедрять правовые нормы и стандарты в области управления интернетом, — сообщил замглавы Минцифры.[3] | |

Почти половина интернет-пользователей уверена, что сталкивается с онлайн-цензурой

VPN-провайдер TunnelBear[4] опубликовал в сентябре 2020 года исследование, которое раскрывает отношение граждан США, Канады, Великобритании, Австралии, России, Норвегии и Швеции к онлайн-цензуре. Проведённый в рамках исследования опрос показал, что значительная часть людей в каждой стране не доверяет информации, которую можно найти в интернете, а многие даже подозревают, что она подвергается цензуре.

Потребители уверены, что сталкиваются с цензурой в интернете, и больше всего — в США

В результате того, что на фоне пандемии люди были вынуждены много времени проводить дома, а также в условиях роста политического активизма, онлайн-активность по всему миру в 2020 году достигла рекордного уровня. Отчёт исследовательской организации DataReportal[5] показал увеличение числа пользователей интернета на 7%, а по данным Akamai[6] глобальный интернет-трафик вырос на 30%. По мере роста количества подключений растут и опасения людей насчёт того, что цензура сможет помешать им получать точную информацию в реальном времени.

Опрос TunnelBear показал, что почти половина (45%) респондентов в семи странах не доверяет целостности информации в интернете. Фактически двое из пяти (44%) людей во всем мире сообщили, что или они сами, или кто-то, кого они знают, столкнулись с цензурой в интернете, причём выше всего этот показатель в США (54%), а Швеция и Норвегия отстают совсем немного (по 53%).

9. Найдите ПО которое позволяет выполнять шифрование дисков или разделов для Windows, Mac OS, Linux и для шифрования облака (представить список ПО с кратким описанием в формате таблички).

№п/п | Наименование ПО | Описание |

| | AxCrypt | Разработали для обычных пользователей и небольших компаний. Эта программа надёжная и очень мощная. Она предлагает все нужные для защиты файлов инструменты.Файлы защищены 128-битным или 256-битным шифрованием AES, что должно остановить злоумышленников. Есть возможность облачного хранения данных. Это программное обеспечение автоматически защищает файлы в хранилищах Google Drive и Dropbox. Это приятный бонус, так как даже файлы за пределами вашего компьютера будут защищены.Программа многоязычная и работает с более чем дюжиной языков. Скоро их станет ещё больше.Имеется управление паспортами и функциональное приложение, с помощью которого можно управлять своими файлами. Предлагается бесплатная версия AxCrypt, хотя её возможности достаточно ограниченные. В целом же трудно будет найти приложение для шифрования лучше этого. Плюсы: Серьёзное шифрование. Есть бесплатная версия. Простота пользования. Редактирование зашифрованных файлов. Безопасный обмен с применением криптографии с открытым ключом. Безопасное удаление файлов. Онлайн-хранилище паролей. |

| | CryptoExpert | CryptoExpert имеет наиболее сильное шифрование среди программ в этом списке. Приложение обеспечивает быструю защиту «на лету». Система позволяет создавать резервные копии разных файлов, включая сертификаты, файлы Word, Excel и PowerPoint, мультимедийные файлы и базы данных электронной почты.Быть может, самое привлекательное в CryptoExpert то, что программа умеет защищать хранилища любого размера. Она использует алгоритмы шифрования Blowfish, Cast, 3DES и AES-256. Приложение работает с 32-битными и 64-битными версиями Windows 7, 8 и 10. Плюсы: Несколько алгоритмов шифрования. Надёжность шифрования. Простота применения. Двухфакторная аутентификация. Безопасное хранилище для конфиденциальных файлов. |

| | VeraCrypt | Это высококачественный сервис бесплатного шифрования для всех. Один из самых популярных инструментов безопасности обеспечивает шифрование корпоративного уровня для важных данных. У VeraCrypt существует базовая версия, бесплатная и очень надёжная. Программу легко освоить и применять. Её задачей является добавление зашифрованных паролей к пользовательским данным и разделам. Следует сообщить программе некоторые сведения о ваших данных, таких как размер и местоположение тома. Дальше она всё сделает сама. Приложение неуязвимо перед брутфорсом, так что хакеры не расшифруют ваши пароли и конфиденциальные данные. Это программа для тех, кто хочет сэкономить. Плюсы: Базовая версия бесплатная. Защита от атак методом брутфорса. Эффективное шифрование. Простота применения. |

| | Folder Loc | Данный сервис позволит провести шифрование на любом устройстве с важными для вас данными. Приложение защитит персональные файлы, фотографии, видео, контакты, кошельки, заметки и аудиозаписи на мобильном устройстве. Имеются и другие полезные функции безопасности.Вы получите не только приложение для шифрования, но и сможете установить ложный пароль, средства защиты от хакеров, фиксировать попытки несанкционированного входа в систему, создавать резервные копии всех паролей и получать уведомления о потенциальных атаках типа брутфорс. В итоге очевидно, что для защиты мобильных устройств и получения множества дополнительных функций безопасности Folder Lock обязателен. Попробуйте и убедитесь в этом сами. Плюсы: Зашифрованные контейнеры защищают файлы и папки. Безопасное резервное копирование онлайн. Можно заблокировать файлы и папки и сделать их невидимыми. Дробление файлов. Саморасшифровывающиеся файлы. Множество дополнительных функций безопасности. |