Практическая работа 10 Леднев 3955. Комитет по науке и высшей школе

Скачать 1.42 Mb. Скачать 1.42 Mb.

|

Работа 10. «Составление конфигурации сервера. Установка и конфигурирование операционной системы на сервере»

Время выполнения задания – 180 минут. Уровень сложности работы – 1 Необходимое оборудование, документация: методические указания, персональный компьютер, доступ к сети Интернет, текстовый редактор. КРИТЕРИИ ОЦЕНИВАНИЯ РАБОТЫ:

КРИТЕРИИ ВЫСТАВЛЕНИЯ ОЦЕНКИ: Максимальное количество баллов: 16 15-16 баллов - оценка «отлично» 13-14 баллов - оценка «хорошо» 9-12 баллов - оценка «удовлетворительно» СОДЕРЖАНИЕ РАБОТЫ: Выполнение работы проводите приложением скриншотов с описанием. Задание 1: Ознакомьтесь с техническим заданием на составление конфигурации сервера с выделением ключевых сторон сборки, внесением данных в таблицу.

Задание 2: На основании технического задания (см. ниже), на базе ресурса осуществите подбор комплектующих сервера с предоставлением результатов в виде скриншотов в отчет с внесением данных (скриншотов) в соответствующие ячейки таблицы: P.S Все комплектующие были подобранны на этом конфигураторе https://compserver-configurator.ru/

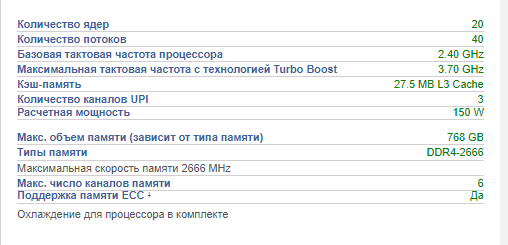

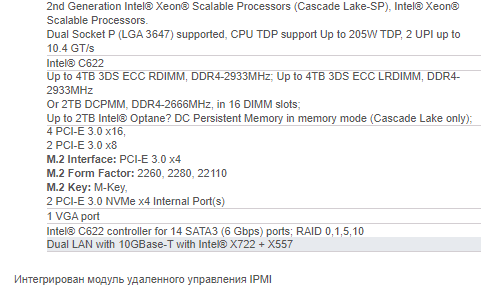

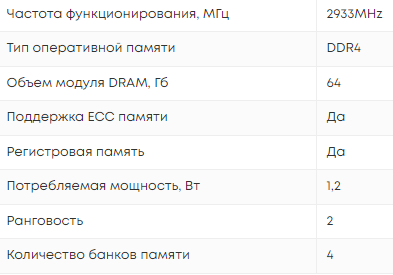

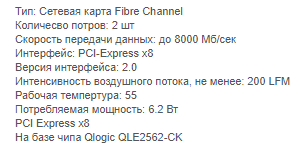

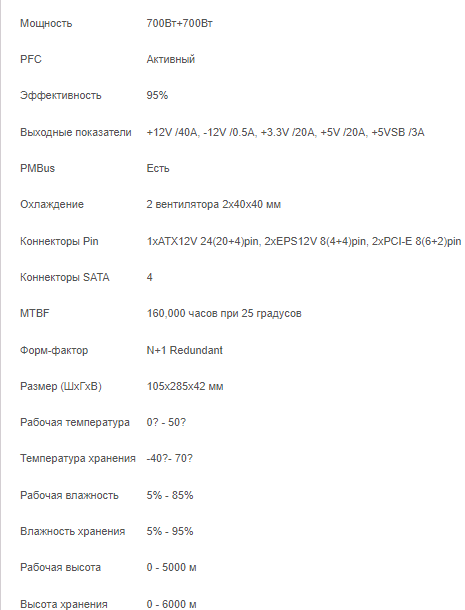

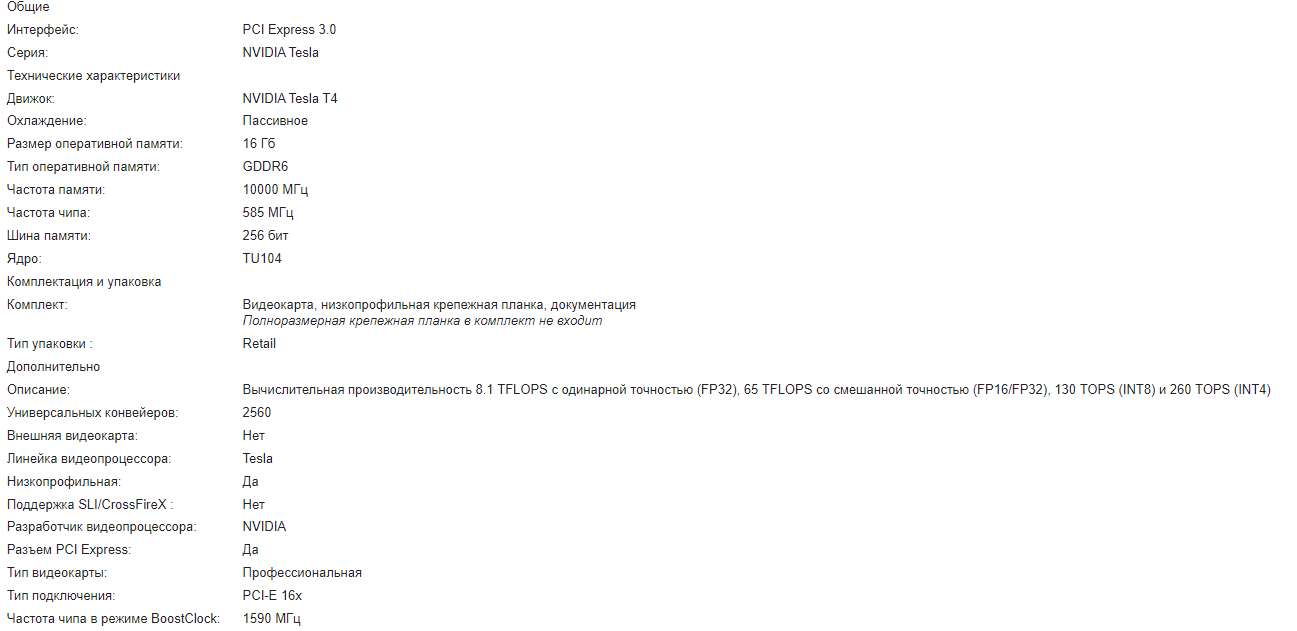

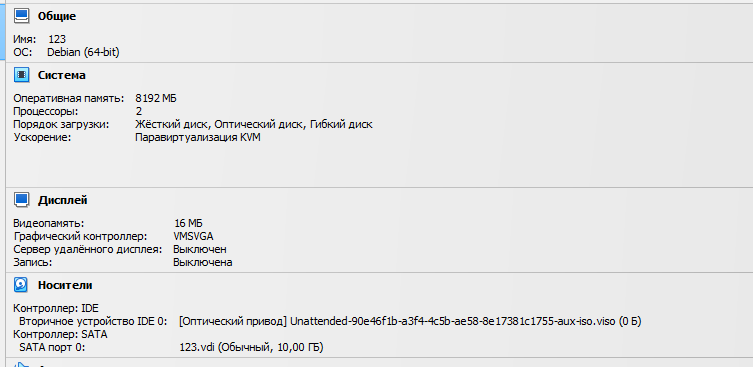

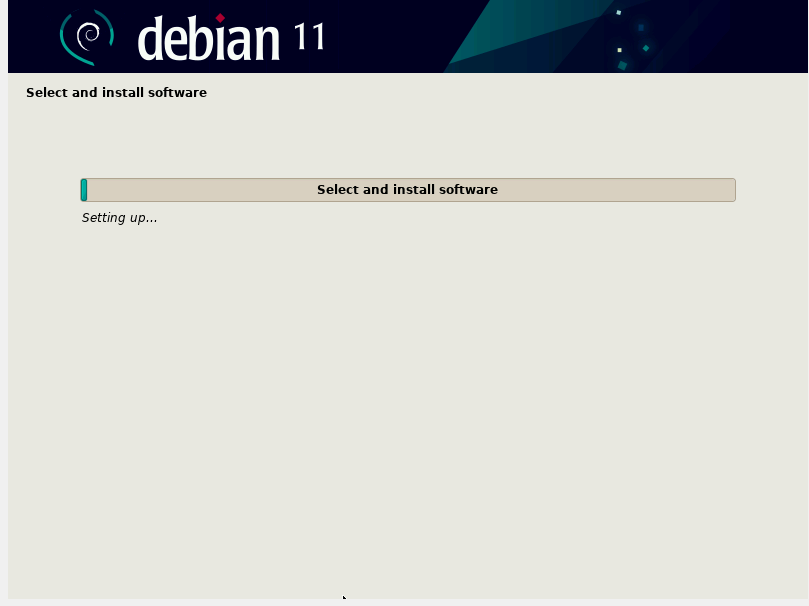

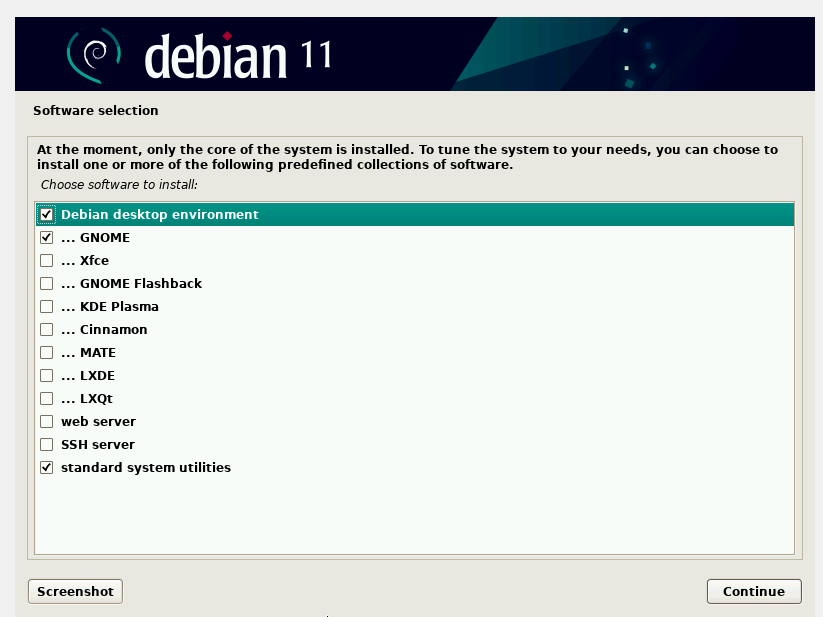

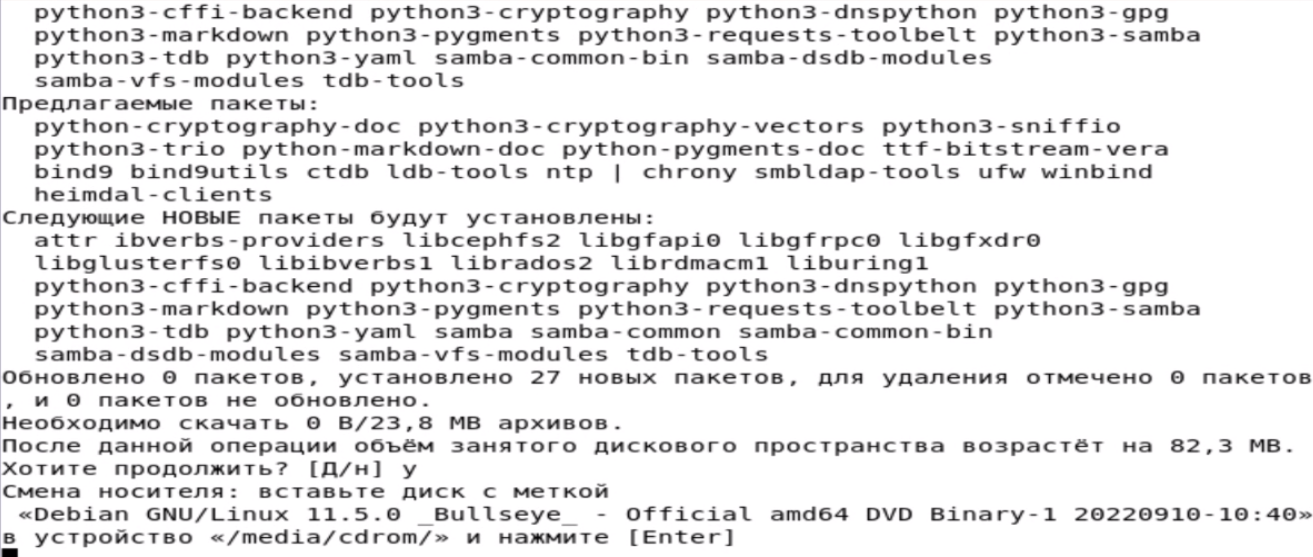

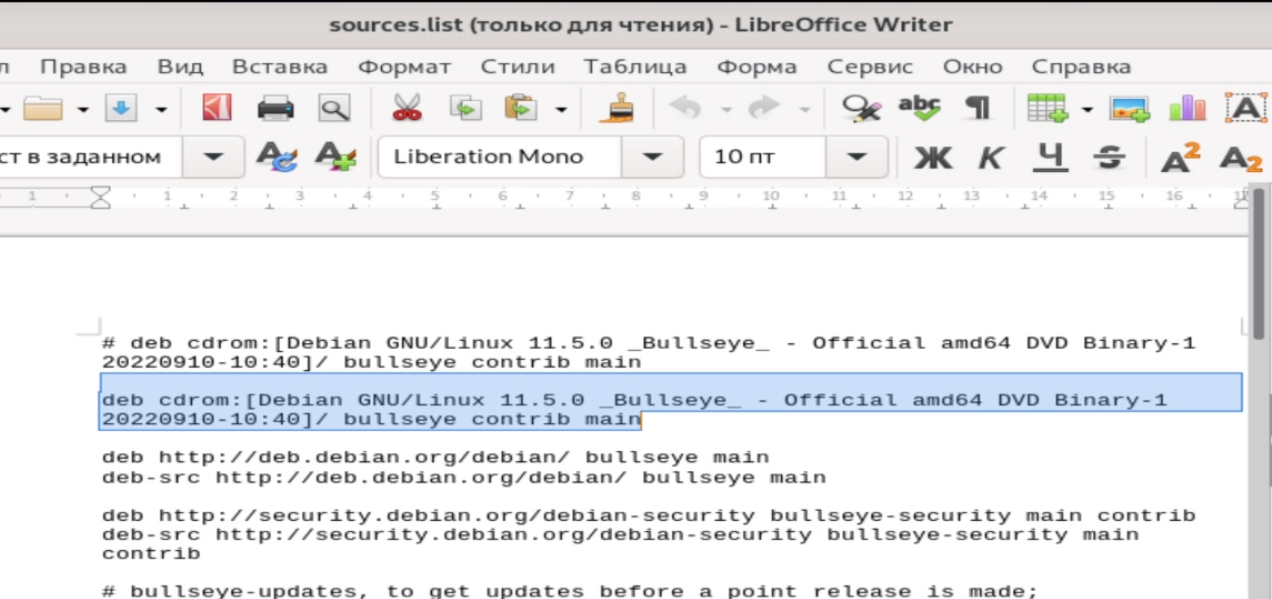

Техническое задание на поставку сервера 1. Наименование объекта закупки: сервер. 2. Производитель оборудования: Hewlett Packard Enterprise, Dell, Lenovo, Huawei. 3. Сервер должен удовлетворять следующим техническим требованиям: 3.1.1.1.Процессор – не менее двух Intel® Xeon® E5-2698v4 или выше; 3.1.1.2.Оперативная память: – поддержка механизма обнаружения и коррекции мульти-битных ошибок; – поддержка горячего резервирования модулей памяти; – максимальный объем – не менее 1ТБ; – объем установленной оперативной памяти с коррекцией ошибок – не менее 768 ГБ модулями памяти размером не менее 32 ГБ. 3.1.1.3.Внутренняя подсистема хранения данных: – возможность установки не менее 4 дисков SAS/SATA/SSD малого формфактора (2,5” SFF) c «горячей» заменой; – количество установленных дисков - 3 (три) диска не менее 300 ГБ с интерфейсом SAS с частотой вращения шпинделя не менее 10000 об/мин, 3.1.1.4.Контроллер подсистемы хранения данных со следующими параметрами: – Интерфейс для подключения дисков: 12Gb/s SAS; – Поддерживаемые уровни RAID 0, 1. 3.1.1.5.Тип и количество установленных портов: – графические порты – не менее 1; – порты стандарта USB 2.0 – не менее 2 портов (1 на фронтальной, 1 на тыльной стороне сервера) – порт удаленного управления (Remote Management, RJ-45) – не менее 1. 3.1.1.6.Сетевые адаптеры Ethernet: – Количество – не менее 2 (двух) адаптеров с не менее 4 (четырьмя) портами в каждом; – Пропускная способность портов 1 Гб/c, поддержка TCP/IP, TCP Offload Engine (TOE); – Поддержка стандартов IEEE - 802.3, 802.3ab, 802.3u, 802.3x, 802.3ad, 802.1Q, 802.3az, 1588, 802.1as; – Form Factor портов - RJ-45. 3.1.1.7. Не менее 2 (двух) адаптеров Fibre Channel HBA (Host Bus Adapter) с не менее 2 (двумя) портами 8 Гбит/с в каждом (в комплекте с SFP-модулями). 3.1.1.8.Графический контроллер: – графический контроллер не должен занимать слотов расширения сервера (интегрированный); – поддерживаемые разрешения – не менее 1600x1200. 3.1.1.9.Блок питания: – поддержка «горячей» замены; – сервер должен иметь не менее 2-х блоков питания в комплекте поставки, работающих от сети 220В/50Гц; – эффективность блока питания – не ниже Platinum; – выход из строя одного из блоков питания, в поставляемой конфигурации, не должен приводить к остановке работы сервера. 3.1.1.10. Вентиляторы охлаждения: – поддержка резервирования по схеме N+1; – поддержка «горячей» замены; – максимальное количество вентиляторов для предлагаемой модели сервера. 3.1.1.11. Поддерживаемые индустриальные стандарты: – PCIe 3.0, WOL, PXE. 3.1.1.12. Интегрированный процессор удаленного управления: – сбор данных о состоянии компонентов сервера, включая операционную систему, выполняется без использования агентов (agentless); – автоматический мониторинг, диагностика и возможность оповещения, ведение, не зависимо от операционной системы, единого журнала событий с отслеживанием истории изменений и архивацией данных для последующей диагностики неисправностей; – возможность удалённой перезагрузки, включения и выключения сервера; – возможность удалённой загрузки операционной системы сервера при помощи виртуальной дискеты, образа ISO, а так же с виртуальных CD и DVD-устройств; – возможность виртуальной, независимая от операционной системы, текстовая и графическая консоль (Virtual KVM), работающая на базе Java и ActiveX; – поддержка протокола DHCP; – доступ к порту управления из web-браузера по протоколам https; – доступ к порту управления из командной строки по протоколу ssh; – в комплект поставки должны быть включены все необходимые лицензии. 3.1.1.13. Корпус: – монтаж в стандартный монтажный шкаф 19” Задание 3: Каждый этап необходимо освещать в отчете скриншотами с пояснениями. Сконфигурируйте виртуальную машину под файловый сервер на 10 ГБ и ОС Debian. Установите ОС Debian на виртуальную машину. Для начала установите необходимые пакеты: sudo apt-get install samba samba-common libcups2 Редактируйте файл smb.conf sudo nano /etc/samba/smb.conf Найдите строку #security = user снимаем с нее комментарий, чтобы она выглядела security = user Данный параметр отвечает за доступ пользователей системы к файловому серверу. Также в секцию [global] добавьте параметр: netbios name = Share Если файловый сервер предполагается использовать в сети совместно с Windows машинами, а ради этого все и задумывалось, то файловый сервер будет виден под именем Share и к нему можно будет подключиться напрямую, набрав \\Share (естественно имя можно выбрать по своему усмотрению) Если файловый сервер планируется использовать в сети совместно с Active Directory, то рекомендуется добавить следующие строки в конфиг. Они необходимы для того, чтобы samba не пыталась становиться обозревателем домена. local master = no domain master = no preferred master = no Чтобы повысить скорость соединений с сервером добавьте в конфиг: socket options = TCP_NODELAY IPTOS_LOWDELAY SO_KEEPALIVE SO_RCVBUF=8192 SO_SNDBUF=8192 Перезагрузите самбу sudo /etc/init.d/smbd restart Добавьте директории для файлового сервера. sudo mkdir -p /home/samba/public sudo chown -R root:users /home/samba/public sudo chmod -R ug+rwx,o+rx-w /home/samba/public Обратитесь к smb.conf sudo nano /etc/samba/smb.conf Добавьте туда следующие строки [Public] comment = All Users path = /home/samba/public valid users = @users force group = users create mask = 0660 directory mask = 0771 writable = yes Далее найдите секцию [homes] И закомментируйте все что в ней есть, обозначенное (; ) их замените на # И вместо, всего что там есть, вставьте следующее. [homes] comment = Home Directories browseable = no valid users = %S writable = yes create mask = 0700 directory mask = 0700 Сохраните все изменения и выйдите. Перезагрузите файловый сервер sudo /etc/init.d/smbd restart Теперь добавьте нового пользователя в систему с именем test входящего в группу users (таких пользователей можно создать столько, сколько необходимо) sudo useradd test -m -G users Создайте ему пароль (пароль нужно создать позаковыристее, после чего, этот пароль мы можем благополучно забыть-больше он нам не понадобится). sudo passwd test Теперь добавьте пользователя в базу Samba (придумайте ему пароль, КОТОРЫЙ ОТЛИЧАЕТСЯ ОТ ПАРОЛЯ ДЛЯ ВХОДА В СИСТЕМУ ПОЛЬЗОВАТЕЛЯ Linux который мы указали до этого, сделано это для того чтобы пользователь файл-сервера SAMBA не мог зайти в систему и получить доступ к шеллу, например через SSH) sudo smbpasswd -a test Заключение. После всей проделанной работы получился файл-сервер к которому могут подключиться только авторизированные пользователи.      Вывод. На данной работе я изучил сборку комплектующих для вычислительных мощностей (серверов). Мне не удалось выполнить третье задание, поскольку после выполнения команды sudo apt-get install samba samba-common libcups2 в терминале появляется ошибка, показанная на скриншоте выше. Эта ошибка появляется из за того, что система ищет пакеты в репозитории на диске, которого не существует. Но отредактировать файл sources для исправления этой ошибки не получается, поскольку Дебиан просит права администратора  Права администратора невозможно получить из за ошибки user is not the sudoers file. Файл sudoers также невозможно отредактировать из за отсутствия прав администратора (vi /etc/sudoers) | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||