Информационная безопасности предприятия. Информационная безопасности современного предприятия. Криптографическая защита информации Общие принципы построения киз

Скачать 199.87 Kb. Скачать 199.87 Kb.

|

|

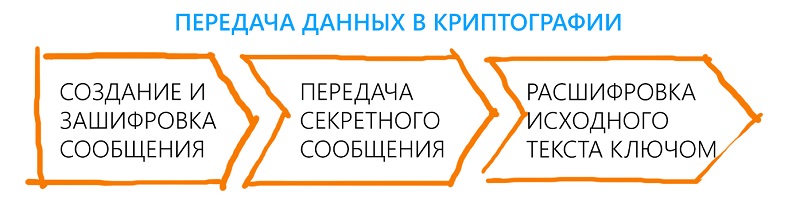

Информационная безопасности современного предприятия Информационная безопасности предприятия следует понимать общую защищенность среды, направленной на формирование, применение и развитие информации (данных). Криптографическая защита информации Общие принципы построения КИЗ - Простота механизма защиты - Постоянство защиты - Полнота контроля - Открытость проектирование – Идентификация – Разделение полномочий – Минимизация полномочий – Надежность – Максимальная обособленность – защита памяти – Непрерывность – Гибкость – Неизбежность наказания нарушений – Экономичность – Специализированность Структура КЗИ  Основные характеристики КЗИ Надежность эшелонированность, многоуровневость Отказоустойчивость минимизация последствий отказов рубежей защиты Равнопрочность нарушитель должен преодолевать рубежи защиты с одинаковой трудностью, независимо от направления атаки Этапы разработки КЗИ Постоянный анализ и уточнение требований к КЗИ I. Определение информации, подлежащей защите II. Выявление полного множества угроз и критериев утечки информации III. Проведение оценки уязвимости и рисков информации по имеющимся угрозам и каналам утечки IV. Определение требований к комплексной защите V. Осуществление выбора средств защиты информации и их характеристик VI. Внедрение и организация использования выбранных мер, способов и средств защиты VII. Осуществление контроля целостности и управление системой защиты Обязательные элементы КЗИ - Правовые - Организационные - Инженерно-технические - Программно-аппаратные - криптографические Процесс передачи данных от одного человека к другому с использованием метода шифрования выглядит следующим образом: исходный текст, изображение, видеозапись с помощью алгоритма преобразовывается в зашифрованный вид, при этом пользователь получает специальный ключ для дешифровки; зашифрованный текст передается получателю; получатель с помощью специального ключа расшифровывает текст и приводит его в исходный вид.  |