ЛБ №1 Процко СИБ 21-9. Лабораторная работа 1 по дисциплине Cisco. Коммутация, маршрутизация и Беспроводные основы

Скачать 231.01 Kb. Скачать 231.01 Kb.

|

|

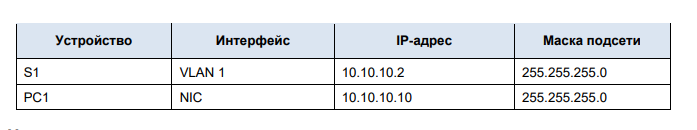

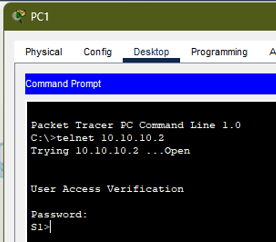

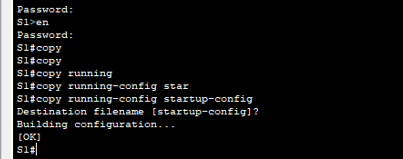

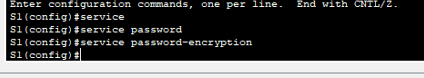

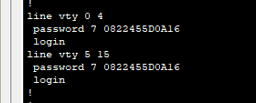

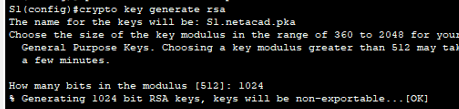

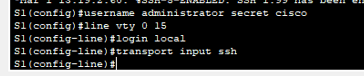

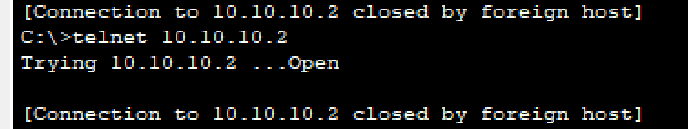

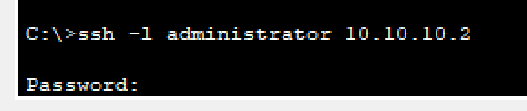

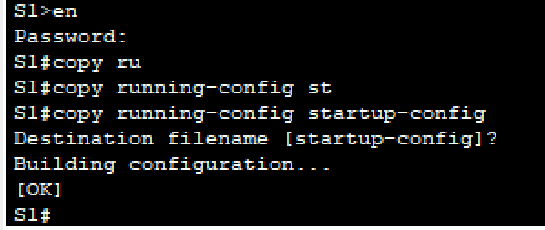

Министерство образования и науки Республики Казахстан Некоммерческое Акционерное Общество «Алматинский университет энергетики и связи имени Гумарбека Даукеева» Институт информационных технологий Кафедра «Информационные системы и кибербезопасность» Лабораторная работа № 1 по дисциплине: Cisco. Коммутация, маршрутизация и Беспроводные основы. Лабораторная работа №1. Настройка безопасного удаленного подключения - SSH Выполнил студент гр. СИБ-21-9 Процко Светлана Проверила Тергеусизова А. Алматы 2023 ОглавлениеЧасть 1. Безопасные пароли 3 Часть 2. Обеспечение защищенной коммуникации 4 Вывод: 6  Packet Tracer. Настройка протокола SSH Таблица адресации  Цели Часть 1. Настройка шифрования паролей Часть 2. Шифрование передачи данных Часть 3. Проверка реализации SSH Общие сведения Для безопасного управления удаленными подключениями Cisco рекомендует заменить протокол Telnet протоколом SSH. В Telnet используется открытый незашифрованный текстовый обмен. Протокол SSH обеспечивает безопасность удалённых соединений, предоставляя надёжное шифрование всех данных, передаваемых между устройствами. В этом упражнении необходимо обеспечить безопасность удалённого коммутатора с использованием зашифрованного пароля и протокола SSH. Инструкции Часть 1. Безопасные паролиС помощью командной строки на узле PC1, подключитесь к коммутатору S1 через Telnet. Пароль для пользовательского и привилегированного доступа — cisco.  Сохраните текущую конфигурацию, чтобы любые допущенные вами ошибки можно было отменить, отключив питание коммутатора S1.  Отобразите текущую конфигурацию и обратите внимание на то, что пароли написаны в виде открытого текста. Введите команду, которая шифрует текстовые пароли: S1(config)# service password-encryption  Убедитесь, что пароли зашифрованы  Часть 2. Обеспечение защищенной коммуникацииШаг 1. Настройте имя домена IP и создайте ключи шифрования. В принципе, использование Telnet небезопасно, поскольку текстовые данные передаются в незашифрованном виде. Поэтому рекомендуется по возможности использовать протокол SSH. Присвойте домену имя netacad.pka. Для шифрования данных требуются ключи шифрования. Создайте RSA ключи длиной 1024 бит  Шаг 2. Создайте пользователя SSH и перенастройте линии VTY на доступ только по протоколу SSH. Создайте пользователя administrator с секретным паролем cisco. Настройте линии VTY для проверки регистрационных данных на основе локальной базы данных имен пользователей, а также для разрешения удаленного доступа только по протоколу SSH. Удалите существующий пароль линии VTY.  Шаг 3. Проверка реализации протокола SSH Завершите сеанс Telnet и попробуйте заново войти в систему, используя Telnet. Попытка должна завершиться неудачей.  Попробуйте войти в систему через протокол SSH. Введите ssh и нажмите ВВОД, не добавляя какие-либо параметры, чтобы отобразить инструкции использования команды. Указание. Параметр -l — это буква «L», а не цифра 1.  c. После успешного входа перейдите в режим привилегированного доступа EXEC и сохраните конфигурацию. Если вам не удалось получить доступ к коммутатору S1, отключите питание и повторите шаги, описанные в части 1.  Вывод:В данной лабораторной работе я поняла, что протокол SSH обеспечивает лучшую безопасность чем Telnet, научилась обеспечивать безопасность удаленного коммутатора с использованием зашифрованного пароля и протокола SSH. |