Бабочка. Лаб1. Лабораторная работа 1 по дисциплине Информационные сети и телекоммуникации Сети и средства связи. Маршрутизация в tcpIP

Скачать 64.88 Kb. Скачать 64.88 Kb.

|

|

Министерство образования и науки РФ ФГБОУ ВПО «Дагестанский Государственный Технический Университет» Лабораторная работа №1 по дисциплине «Информационные сети и телекоммуникации» «Сети и средства связи. Маршрутизация в TCP/IP» Выполнил: Проверил: Мамедов Л. К. Махачкала 2019 г. Лабораторная работа № 1 «Сети и средства связи. Маршрутизация в TCP/IP» Цель работы: Ознакомление с основными протоколами. Изучить процесс маршрутизации с использованием стека протоколов TCP/IP. Общие теоретические сведения Маршрутом называется путь, по которому пакеты пересылаются от отправителя к получателю. Маршрут определяет не полный путь, а только сегмент пути от хоста до шлюза (или от шлюза до шлюза), который может переслать пакеты целевому хосту. Существует три типа маршрутов:

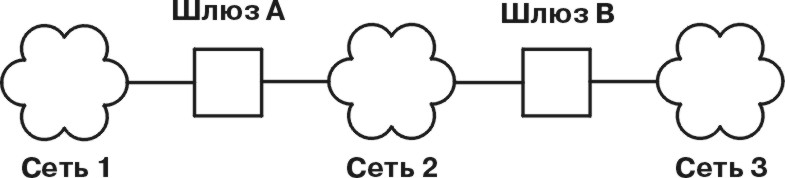

Маршруты хранятся в таблице маршрутизации ядра. Определения маршрутов содержат такую информацию, как достижимость сети локальным хостом и шлюз для отправки пакетов в удаленные сети. При получении дейтаграммы шлюз ищет в таблицах маршрутизации следующий узел ее маршрута до целевого хоста и отправляет дейтаграмму этому узлу. Начиная с AIX версии 5.1, в таблицу маршрутизации ядра можно добавлять несколько маршрутов к одному и тому же хосту. Процедура выбора маршрута сначала находит все маршруты, удовлетворяющие заданному запросу, а потом выбирает тот из них, цена маршрута которого минимальна. Если в таблице есть несколько маршрутов с одинаковой ценой, то выбирается наиболее точный. Если совпадают оба показателя, то процедура выбора маршрута просматривает все выбранные маршруты. Статическая и динамическая маршрутизация В TCP/IP предусмотрено два типа маршрутизации: статическая и динамическая. Статическая маршрутизация означает, что таблицы маршрутизации обслуживаются вручную с помощью команды route. Этот тип маршрутизации рекомендуется применять тогда, когда ваша сеть взаимодействует с одной или двумя другими сетями. Однако если сеть соединена с большим числом сетей, то число шлюзов резко возрастает, и для обслуживания таблиц маршрутизации вручную требуется значительное время. При динамической маршрутизации таблицы маршрутизации автоматически обновляются демонами. Демоны маршрутизации непрерывно получают информацию, рассылаемую путем оповещения другими демонами маршрутизации, поэтому они постоянно обновляют таблицы маршрутизации. В TCP/IP предусмотрено два демона, поддерживающих динамическую маршрутизацию: routed и gated. Демон gated поддерживает Протокол информации о маршрутизации (RIP), Протокол информации о маршрутизации следующего поколения (RIPng), Протокол внешних шлюзов (EGP), Протокол граничных шлюзов (BGP) и BGP4+, протокол HELLO, Протокол кратчайшего пути (OSPF), протоколы IS-IS, ICMP и ICMPv6/Router Discovery. Кроме того, демон gated поддерживает Простой протокол управления сетью (SNMP). Демон routed поддерживает только Протокол информации о маршрутизации. В зависимости от опций, указанных при запуске демона маршрутизации, он может работать в одном из двух режимов - пассивном или активном. В активном режиме демон маршрутизации периодически отправляет шлюзам и хостам оповещающие сообщения, содержащие информацию о маршрутизации для их локальных сетей, а также получает информацию о маршрутизации от других хостов и шлюзов. В пассивном режиме демон маршрутизации только получает информацию о маршрутизации и не пытается обновить информацию о маршрутизации удаленных шлюзов (то есть он не распространяет собственную информацию о маршрутизации). Два описанных типа маршрутизации применяются не только шлюзами, но и хостами сети. Статическая маршрутизация применяется для шлюзов точно так же, как и для других хостов. Однако демоны динамической маршрутизации, которые выполняются не на шлюзах, могут работать только в пассивном (тихом) режиме. Шлюзы Шлюз - это один из типов маршрутизаторов. Маршрутизаторы соединяют несколько сетей и выполняют функции маршрутизации пакетов. Например, некоторые маршрутизаторы передают данные по маршруту на уровне сетевого интерфейса или на физическом уровне. Шлюзы осуществляют маршрутизацию на сетевом уровне. Шлюзы пересылают IP-дейтаграммы, полученные от других шлюзов или хостов, хостам локальной сети, а также передают IP-дейтаграммы из одной сети в другую. Например, если шлюз соединяет две сети Token-Ring, то у него есть две карты адаптера Token-Ring, с каждой из которых связан собственный сетевой интерфейс Token-Ring. Шлюз получает дейтаграммы по одному сетевому интерфейсу и отправляет их с помощью другого интерфейса. Периодически шлюзы проверяют состояние своих сетевых соединений с помощью сообщений о состоянии интерфейса. При пересылке пакетов шлюзы ориентируются на адрес целевой сети, а не на адрес конкретного хоста. То есть шлюз не должен хранить список маршрутов до всех возможных целевых хостов пакета. Шлюз направляет пакет в сеть, к которой подключен целевой хост. За пересылку пакета целевому хосту будут отвечать маршрутизаторы этой сети. Таким образом, обычно для работы шлюза требуется только ограниченный объем оперативной памяти и, возможно, ограниченный объем дисковой памяти. Расстояние, проходимое сообщением от исходного хоста к целевому, измеряется числом транзитных участков между шлюзами. Путь до шлюза, расположенного в сети, к которой подключен источник - это нулевой транзитный участок, путь к сети, которая достижима с этого шлюза - первый транзитный участок, и т.д. Расстояние до получателя сообщения обычно измеряется в числе транзитных участков (иногда оно также называется метрикой). Внутренние и внешние шлюзы Внутренними шлюзами называются шлюзы, которые относятся к одной и той же автономной системе. Эти шлюзы обмениваются сообщениями с помощью Протокола информации о маршрутизации (RIP), Протокола информации о маршрутизации следующего поколения (RIPng), межсистемного протокола ISIS, протокола кратчайшего пути (OSPF) или протокола HELLO. Внешние шлюзы относятся к различным автономным системам. Они работают на основе Протокола внешних шлюзов (EGP), Протокола граничных шлюзов (BGP) или BGP4+. Для примера рассмотрим две автономные системы. Первая из них состоит из сетей, которые управляются компанией Widget. Вторая система состоит из сетей, которые управляются компанией Gadget. В компании Widget есть один компьютер с именем apple, выполняющий роль шлюза для соединения с Internet. В компании Gadget есть один компьютер с именем orange, который также выполняет роль шлюза для соединений с Internet. Автономные системы обеих компаний состоят из нескольких внутренних сетей. Шлюзы, соединяющие внутренние сети, представляют собой внутренние шлюзы. Однако apple и orange - внешние шлюзы. Каждый внешний шлюз взаимодействует не со всеми внешними шлюзами. Вместо этого, внешний шлюз регистрирует набор соседей (других внешних шлюзов), с которыми он обменивается информацией. Соседи определяются не по географическому принципу, а в зависимости от соединений, установленных между шлюзами. Соседний шлюз, в свою очередь, обменивается информацией со своими соседними внешними шлюзами. В результате информация о маршрутизации распространяется среди внешних шлюзов, и их таблицы маршрутизации обновляются. Информация о маршрутизации представлена в виде пар (N,D), где N - это сеть, а D - расстояние до этой сети, указанное в соответствии с применяемой метрикой расстояния. Каждый шлюз рассылает информацию о достижимых сетях и о расстояниях до этих сетей. Шлюз, получивший такое сообщение, подсчитывает наикратчайший путь до других сетей и передает эту информацию своим соседям. Таким образом, каждый внешний шлюз непрерывно получает информацию о маршрутизации, обновляет свои таблицы маршрутизации и передает эту информацию дальше своим соседям. Протоколы шлюзов Все шлюзы, внутренние и внешние, обмениваются информацией согласно определенным протоколам. Ниже приведено краткое описание наиболее распространенных протоколов шлюзов TCP/IP: Протокол HELLO (HELLO) HELLO - это один из протоколов для обмена информацией между внутренними шлюзами. HELLO подсчитывает наикратчайший путь к другим сетям на основе минимальной временной задержки. Протокол информации о маршрутизации (RIP) Протокол информации о маршрутизации - это один из протоколов для обмена информацией между внутренними шлюзами. Как и протокол HELLO, RIP подсчитывает наикратчайший путь к другим сетям. В отличие от HELLO, RIP оценивает расстояние не на основе временной задержки, а на основе числа транзитных участков. Демон gated сохраняет значения всех метрик в виде временных задержек, поэтому он преобразует число транзитных участков RIP во временную задержку. Протокол информации о маршрутизации следующего поколения RIPng - это расширение протокола RIP для поддержки IPv6. Протокол кратчайшего пути (OSPF) OSPF - это протокол для обмена информацией между внутренними шлюзами. Этот протокол основан на обмене сообщениями о состоянии канала связи между маршрутизаторами и сетями, и он лучше приспособлен для сложных сетей со многими маршрутизаторами, чем RIP. Кроме того, он поддерживает работу с несколькими равноправными маршрутами. Протокол внешних шлюзов (EGP) Протокол внешних шлюзов предназначен для обмена информацией между внешними шлюзами. EGP не подсчитывает наикратчайший путь к другим сетям. Он применяется внешними шлюзами для того, чтобы получить информацию о достижимости сетей. Протокол граничных шлюзов (BGP) Этот протокол предназначен для обмена информацией между внешними шлюзами. Он позволяет шлюзам различных автономных систем обмениваться информацией о достижимости сетей и предоставляет больше возможностей, чем EGP. Дополнительная информация о каждом маршруте хранится в атрибутах BGP, которые позволяют выбрать наилучший маршрут. Протокол граничных шлюзов 4+ BGP4+ - это расширение протокола BGP версии 4 с поддержкой IPv6 и другими улучшениями. Межшлюзовый протокол (IS-IS) Протокол IS-IS применяется внутренними шлюзами при общении друг с другом. Это протокол, хранящий информацию о состоянии канала. Он может передавать пакеты ISO/CLNP и, как и протокол OSPF, применяет для определения маршрута алгоритм кратчайшего пути. Планирование конфигурации шлюзов Перед настройкой шлюзов вашей сети необходимо выполнить следующие действия: Определите число необходимых шлюзов. Выберите тип маршрутизации. Определение числа необходимых шлюзов Число необходимых шлюзов зависит от следующих факторов: Число сетей, которые вы хотите соединить. Способ соединения этих сетей. Уровень загруженности соединенных сетей. Допустим, например, что необходимо организовать связь между сетями 1, 2 и 3. Рис. 3-23. Простая конфигурация шлюза. На рисунке показаны три сети с номерами 1, 2 и 3. Сети 1 и 2 соединены через шлюз A. Сети 2 и 3 соединены через шлюз B.  Для того чтобы непосредственно соединить сеть 1 и сеть 2, вам потребуется один шлюз (шлюз А). Для того чтобы сеть 2 непосредственно соединить с сетью 3, вам потребуется еще один шлюз (шлюз В). Если теперь предположить, что все необходимые маршруты определены, пользователи всех трех сетей смогут передавать друг другу информацию. Однако если нагрузка в сети 2 очень высока, то при передаче данных между сетью 1 и сетью 3 могут возникать значительные задержки. Кроме того, если большая часть данных передается между сетями 1 и 3, то рекомендуется непосредственно соединить сети 1 и 3. Для этого необходимо установить непосредственное соединение между дополнительной парой шлюзов: шлюзом C (в сети 1) и шлюзом D (в сети 3). Предложенный вариант неэффективен, так как один шлюз может соединять более двух сетей. Более эффективный способ - непосредственно соединить шлюз A со шлюзом B и с сетью 2. Для этого в каждом из шлюзов A и B необходимо установить второй сетевой адаптер. В общем случае число сетей, которые могут быть соединены через один шлюз, ограничивается числом карт адаптера, которые можно установить в шлюз. Выбор типа маршрутизации Статическую маршрутизацию применяют в небольших сетях, конфигурация которых изменяется редко. Если же вы работаете с большой сетью, конфигурация которой часто меняется, то рекомендуется применять динамическую маршрутизацию. В сети может применяться комбинация статической и динамической маршрутизации. Это значит, что для некоторых маршрутов будет задано статическое определение, а другие маршруты будут обновляться демонами. Информация о статических маршрутах не передается другим шлюзам и не обновляется демонами маршрутизации. Применение динамической маршрутизации Выберите демон маршрутизации в зависимости от типа шлюза и протокола, поддерживаемого этим шлюзом. Для внутреннего шлюза, поддерживающего только протокол RIP, выберите демон routed. Если шлюз должен поддерживать несколько протоколов или представляет собой внешний шлюз, то выберите демон gated. Примечание: Если на одном хосте одновременно выполняются оба демона gated и routed, то это может привести к непредсказуемым результатам. Настройка шлюза Для настройки шлюза выполните приведенную ниже процедуру. Для простоты в этой процедуре предполагается, что шлюз должен соединять две сети, а соответствующая система уже настроена для работы с одной из этих сетей (см. Настройка TCP/IP). Установите и настройте второй сетевой адаптер, если вы еще этого не сделали. (См. разделы Установка сетевого адаптера и Настройка и управление адаптерами.) Выберите IP-адрес для второго сетевого интерфейса и настройте его в соответствии с инструкциями из раздела Управление сетевыми интерфейсами. Добавьте маршрут ко второй сети. Для того чтобы настроить компьютер в качестве маршрутизатора, соединяющего сети TCP/IP, введите: no -o ipforwarding=1 Теперь компьютер шлюза доступен в обеих сетях, к которым он непосредственно подключен. Если для соединения с хостами за пределами этих двух сетей вы хотите применять статическую маршрутизацию, то добавьте все необходимые маршруты. Для настройки динамической маршрутизации выполните инструкции из раздела Настройка демона routed или Настройка демона gated. Если ваша сеть подключена к Internet, выполните также инструкции из раздела Получение номера автономной системы.

Примечания: В таблице предусмотрены столбцы для адреса назначения, адреса шлюза, флагов, числа транзитных участков и сетевого интерфейса. (Более подробная информация о столбцах приведена в описании команды netstat в книге AIX 5L Version 5.1 Commands Reference.) Если кадры не доставлены целевому хосту, а в таблице маршрутизации задан правильный маршрут, то, возможно, произошло одно из следующих событий: Сбой в работе сети. Сбой в работе удаленного хоста или шлюза. Удаленный хост или шлюз выключен или не готов к приему кадров. На удаленном хосте не определен обратный маршрут к исходной сети. Значение конечный_пункт_маршрута - это IP-адрес или имя целевого хоста или сети, а значение шлюз - это IP-адрес или имя шлюза. (В маршруте по умолчанию в качестве целевого хоста указывается 0). Ограничение использования маршрута Использование маршрута можно ограничить таким образом, чтобы он применялся только некоторыми пользователями. Ограничения основываются на принадлежности ИД пользователя к основной группе. С помощью команды route вы можете указать до 32 групп, которым разрешено или не разрешено применение маршрута. Если вы задаете список разрешенных групп, то любой пользователь из любой группы может использовать маршрут. Если вы задаете список запрещенных групп, то маршрут могут применять только пользователи, не указанные ни в одной группе этого списка. Пользователь root может применять любой маршрут. Группы можно также задать на основе интерфейса с помощью команды ifconfig. В этом случае пересылаемый пакет может передаваться по любому маршруту, разрешенному для группы, к которой относится интерфейс, получивший пакет. Если существует несколько маршрутов к целевому хосту, то все сообщения об изменении маршрута ICMP игнорируются, а информация об MTU для данного пути не рассылается. Определение работоспособности шлюза Начиная с AIX версии 5.1, хост может самостоятельно определять, работает ли связанный с ним шлюз, и изменять соответствующим образом таблицу маршрутизации. Если опция -passive_dgd равна 1, то определение работоспособности шлюза включено во всей системе. Если в ответ на dgd_packets_lost последовательных запросов ARP к шлюзу ответ так и не был получен, то считается, что шлюз не работает, и цена всех маршрутов (также называемая ценой или числом участков), проходящих через этот шлюз, увеличивается до максимально возможного значения. После dgd_retry_time минут значения цены маршрута восстанавливаются. Кроме того, хост предпринимает некоторые дополнительные действия, если обнаруживает потерю пакетов TCP. Если потеряно dgd_packets_lost последовательных пакетов TCP, то запись ARP для данного шлюза удаляется, а для соединения применяется следующий по списку оптимальный маршрут. Если при следующем обращении к шлюзу он окажется выключен, будут предприняты указанные выше действия. Значения passive_dgd, dgd_packets_lost и dgd_retry_time можно настроить с помощью команды no. Для того чтобы хост проверял работоспособность шлюза для каждого маршрута, укажите флаг -active_dgd в команде route. Система будет отправлять пакеты PING всем шлюзам, для которых включена проверка работоспособности, каждые dgd_ping_time секунд. Если ответ от шлюза не будет получен, ему отправляются дополнительные пакеты PING до тех пор, пока не будет достигнуто значение dgd_packets_lost. Если ответ так и не будет получен, цена всех маршрутов, содержащих этот шлюз, увеличивается. Пакеты PING будут отправляться до тех пор, пока не будет получен ответ, после чего цена всех таких маршрутов восстанавливается. Значение dgd_ping_time можно настроить с помощью команды no. Определение работоспособности шлюза больше подходит для хостов со статической, чем с динамической маршрутизацией. Работа этой функции в пассивном режиме не вызывает большого увеличения нагрузки, поэтому рекомендуется применять ее во всех сетях с несколькими шлюзами. Однако пассивное определение работоспособности шлюзов выполняется только на основе оптимальных значений маршрута. Некоторые протоколы, например, UDP, никак не реагируют на потерянные пакеты данных, поэтому для них пассивный режим неприменим. Режим активного определения работоспособности шлюза применяется в тех случаях, когда хост должен узнавать о сбое шлюза немедленно. В этом случае шлюз опрашивает все шлюзы с периодичностью в несколько секунд, поэтому возникает некоторая дополнительная нагрузка на сеть. Активное определение работоспособности шлюзов рекомендуется применять только на хостах, выполняющих исключительно важные задачи, в сетях с небольшим числом хостов. Удаление динамических маршрутов вручную Если настройка маршрутов выполняется с помощью демона routed, то маршрут, удаленный вручную, не заменяется поступающей информацией RIP (так как используется ioctl). Если настройка маршрутов выполняется с помощью демона gated, а флаг -n не указан, то маршрут, удаленный вручную, замещается маршрутом, который указан в поступающей информации RIP. Настройка демона routed Для настройки демона routed выполните следующие действия: В сценарии оболочки /etc/rc.tcpip удалите символ комментария # из строки запуска routed. В результате демон routed будет автоматически запускаться при каждом запуске системы. Укажите режим, в котором должен работать шлюз: активный (флаг -s) или пассивный (флаг -q). Укажите, должна ли выполняться трассировка пакетов (флаг -t). Трассировку пакетов можно включить после запуска демона routed, отправив демону с помощью команды kill сигнал SIGUSR1. Этот же сигнал применяется для увеличения уровня трассировки (всего предусмотрено четыре уровня). Кроме того, трассировку пакетов можно отключить после запуска демона routed, отправив демону с помощью команды kill сигнал SIGUSR2. Более подробная информация приведена в описании демона routed и команды kill. Укажите, должна ли выполняться отладка (флаг -d). Вместе с этим флагом нужно указать файл протокола, в который будет заносится информация об отладке, или выбрать вывод информации на консоль. Укажите, выполняет ли система, в которой запускается демон routed, функции шлюза (флаг -g). Примечание: Если демон routed запускается не в системе шлюза, то он может работать только в пассивном режиме. Перечислите все известные сети в файле /etc/networks. Более подробная информация приведена в разделе Networks File Format for TCP/IP книги AIX 5L Version 5.1 Files Reference. Пример файла networks расположен в каталоге /usr/samples/tcpip. Укажите в файле /etc/gateways маршруты ко всем известным шлюзам, не подключенным непосредственно к вашей сети. В разделе Gateways File Format for TCP/IP книги AIX 5L Version 5.1 Files Reference приведены подробные примеры файла /etc/gateways. Пример файла gateways расположен в каталоге /usr/samples/tcpip. Внимание: Не запускайте одновременно демоны routed и gated. Это может привести к непредсказуемым результатам. Настройка демона gated Для настройки демона gated выполните следующие действия: Выберите протокол маршрутизации, который лучше всего подходит для вашей системы. Возможны следующие протоколы маршрутизации: EGP, BGP, RIP, RIPng, HELLO, OSPF, ICMP/Router Discovery и IS-IS. Кроме того, с помощью протокола SNMP вы можете просмотреть или изменить управляющую информацию об объекте сети удаленного хоста. Примечание: Для передачи информации об адресах сетей автономной системы шлюзам других автономных систем воспользуйтесь протоколом EGP, BGP или BGP4+. Если вы подключены к Internet, то EGP, BGP или BGP4+ применяются для передачи информации о достижимости сетей базовой системы шлюза. Протоколы внутренней маршрутизации предназначены для распространения информации о достижимости сетей внутри автономных систем. Перечислите все известные сети в файле /etc/networks. Более подробная информация приведена в разделе Networks File Format for TCP/IP книги AIX 5L Version 5.1 Files Reference. Пример файла networks расположен в каталоге /usr/samples/tcpip. Измените файл /etc/gated.conf, задав в нем необходимые параметры демона gated. Примечание: Версия gated в AIX 4.3.2 и выше равна 3.5.9. Формат файла /etc/gated.conf изменился. Приведенные ниже примеры относятся к версии 3.5.9 демона gated. При настройке файла /etc/gated.conf в версиях AIX до 4.3.2 применяется формат, указанный в самом файле /etc/gated.conf. Укажите уровень подробности вывода трассировки. Если трассировку нужно выполнить перед анализом файла gated.conf, то укажите флаг -t. В этом случае трассировка будет включена при запуске демона. Более подробная информация приведена в разделе gated Daemon книги AIX 5L Version 5.1 Commands Reference. Укажите протоколы маршрутизации, которые должны применяться в данной системе. Для каждого протокола предусмотрен собственный оператор. Удалите символ комментария (#) и измените операторы в соответствии с набором протоколов. Если будет применяться EGP: Укажите оператор EGP autonomoussystem. Узнайте номер автономной системы у лица, ответственного за подключение к Internet, а если вы не подключены к Internet, то присвойте автономной системе номер в соответствии с номерами других автономных систем вашей сети. Присвойте оператору EGP значение yes. Задайте предложения group для всех автономных систем. Укажите предложения neighbor для всех соседей данной автономной системы. Например: autonomoussystem 283 ; egp yes { group maxup 1 { neighbor nogendefault 192.9.201.1 ; neighbor nogendefault 192.9.201.2 ; } ; group { neighbor 192.10.201.1 ; neighbor 192.10.201.2 ; } ; } ; Если будет применяться протокол RIP или HELLO: Укажите в операторе RIP или HELLO значение yes. В операторах RIP или HELLO укажите опцию nobroadcast, если шлюз должен только принимать информацию о маршрутизации, но не рассылать ее. Укажите в операторе RIP или HELLO broadcast, если шлюз должен обмениваться информацией о маршрутизации с другими шлюзами. Если вы хотите, чтобы шлюз отправлял информацию непосредственно исходным шлюзам, укажите опцию sourcegateways. Укажите в опции sourcegateways имя шлюза или его IP-адрес в формате с точками. Например: # Оповещение конкретных шлюзов rip/hello yes { sourcegateways 101.25.32.1 101.25.32.2 ; } ; В следующем примере показан раздел RIP/HELLO файла gated.conf на компьютере, который не отправляет и не принимает пакеты RIP на интерфейсе tr0. rip/hello nobroadcast { interface tr0 noripin ; } ; Если будет применяться протокол BGP: Укажите опцию BGP autonomoussystem. Узнайте номер автономной системы у лица, ответственного за подключение к Internet, а если вы не подключены к Internet, то присвойте автономной системе номер в соответствии с номерами других автономных систем вашей сети. Укажите оператор BGP yes. Задайте предложения peer для всех соседей данной автономной системы. Например: # Выполнить все операции BGP bgp yes { peer 192.9.201.1 ; } ; Если будет применяться протокол SNMP: Укажите оператор SNMP yes. snmp yes ; Настройка демона gated для протокола IPv6 Перед настройкой демона gated для работы с протоколом Internet версии 6 (IPv6), убедитесь, что ваша система может выполнять маршрутизацию пакетов IPv6: Запустите autoconf6 для автоматической настройки интерфейсов протокола IPv6. Настройте локальные адреса для каждого интерфейса IPv6, который будет применяться при маршрутизации IPv6, с помощью следующей команды: ifconfig интерфейс inet6 fec0:n::адрес/64 alias где интерфейс Имя интерфейса, например tr0 или en0. n Десятичное число. Например, 11. адрес Часть адреса интерфейса IPv6, стоящая после двойного двоеточия; например, для адреса IPv6 fe80::204:acff:fe86:298d в поле адрес следует указать 204:acff:fe86:298d. Примечание: Для просмотра адресов IPv6 для каждого интерфейса предназначена команда netstat -i. Если адаптеру Token-Ring tr0 присвоен адрес IPv6 fe80::204:acff:fe86:298d, вызовите следующую команду: ifconfig tr0 inet6 fec0:13::204:acff:fe86:298d/64 alias Включите маршрутизацию IPv6 следующей командой: no -o ip6forwarding=1 Запустите ndpd-router следующей командой: ndpd-router -g Описание флагов команды ndpd-router приведено в справке по этой команде. Демон ndpd-router позволит вашей системе работать в качестве маршрутизатора протокола NDP. Этот протокол применяется для рассылки хостам информации о маршрутизации, необходимой для передачи пакетов IPv6. Демон ndpd-host должен быть запущен на всех хостах в сети IPv6. Хосты, на которых запущен ndpd-host, смогут работать как часть сети IPv6 и применять протокол NDP для определения адресов соседних компьютеров и рассылки пакетов. Более подробная информация приведена в справке по ndpd-router, ndpd-host и RFC 1970, Neighbor Discovery. Затем настройте демон gated: Выберите шлюзовый протокол IPv6 для своей системы. Два возможных варианта - Улучшенный протокол граничных шлюзов (BGP4+) и Протокол информации о маршрутизации следующего поколения (RIPng). Измените файл etc/gated.conf в соответствии с необходимыми параметрами демона gated. Примечание: В AIX версии 4.3.2 и более поздних применяется gated версии 3.5.9. Формат файла gated.conf несколько изменился. Прочтите описание файла gated.conf или используйте в качестве основы пример, хранящийся в каталоге /usr/sample/tcpip. При настройке BGP4+ или RIPng используйте IP-адреса в формате IPv6. Примечание: По умолчанию RIPng рассылает пакеты информации. После изменения файла /etc/gated.conf запустите демон gated. Получения номера автономной системы Для применения EGP или BGP необходимо получить для шлюза официальный номер автономной системы. Для получения официального номера автономной системы обратитесь в организацию NIC по адресу INFO@INTERNIC.NET. Вывод: В ходе данной лабораторной работы мною были изучены основные протокола при маршрутизации. Также ознакомился с тем, как производится маршрутизация в стеке протокола TCP/IP | ||||||||||||||||||||||||||||||