упр дебиан. УП День 12 Упражнения Debian. Лабораторная работа 1 Установка debian. Открываем VirtualBox

Скачать 1.66 Mb. Скачать 1.66 Mb.

|

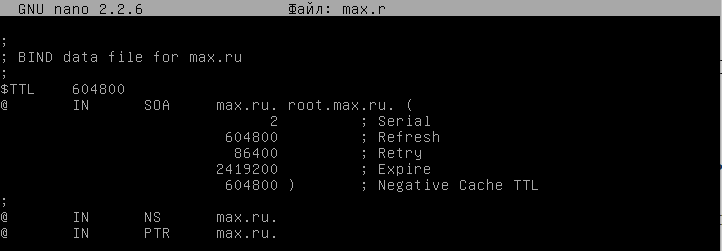

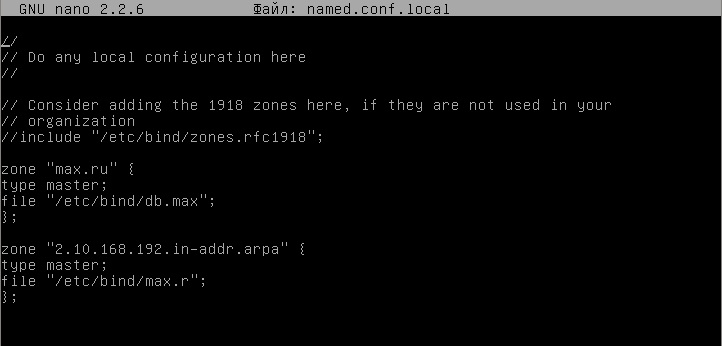

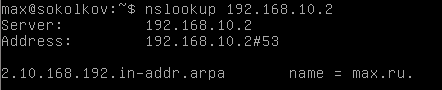

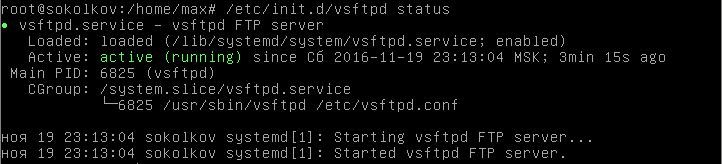

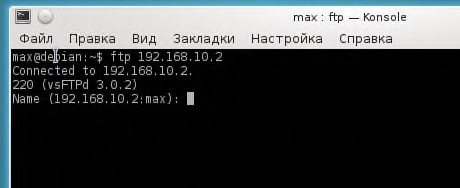

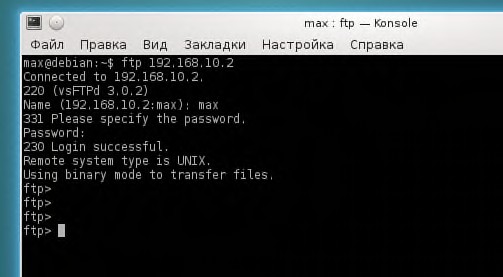

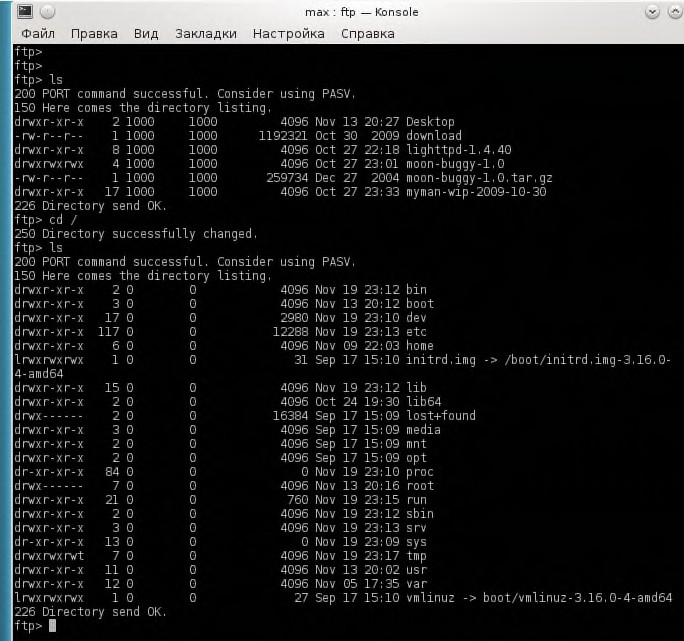

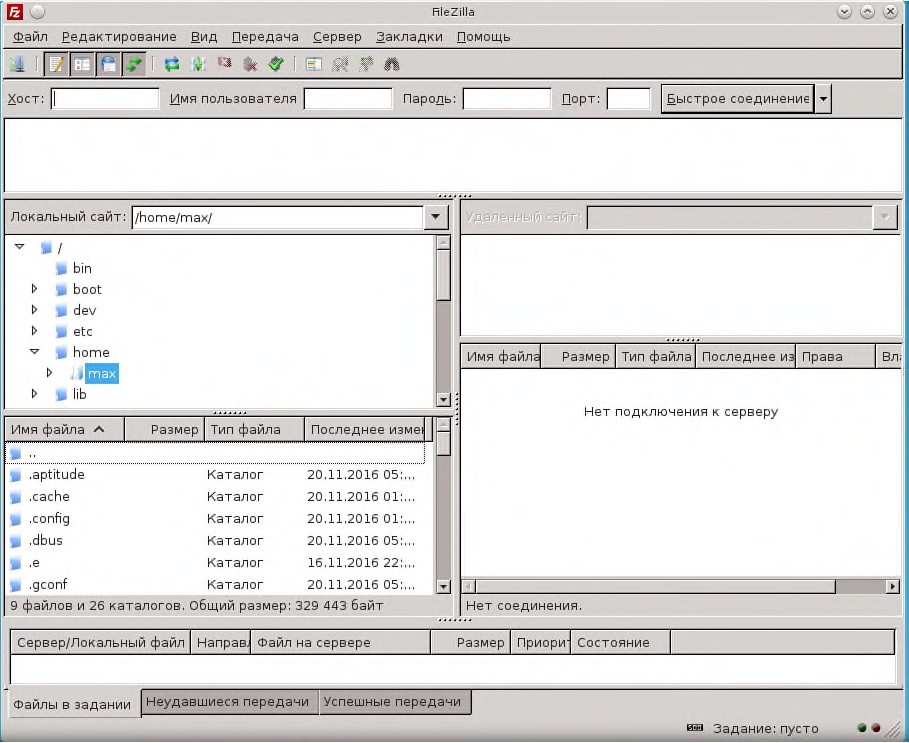

ЛАБОРАТОРНАЯ РАБОТА № 20«DNS сервер bind9 Настройка обратной зоны просмотра» Из прошлой методички мы узнали, что существует два типа DNS, прямой и обратный, мы настроили прямой, теперь нам предстоит настроить обратный. Для создания зоны прямого просмотра, нам придется создать ее как новую. Удобнее всего будет взять ту, что мы сделали, то есть прямую и скопировать ее в этот же каталог, конечно же, изменив имя. Редактировать там нужно совсем чуть-чуть:  Я назвал свою обратную зону max.r, на самом деле имя этого файла никакого значения не имеет. Как видно, изменилась лишь одна строка, последняя. Теперь, как и с другой зоной, нужно серверу рассказать о ней:  Имя зоны задается вот такое вот странно, с ip адресом сервера «задом наперед», это дошло от нас еще с давних времен, времен, когда развивался прародитель современного интернета ARPANET. После этого мы перезагружаем сервер, и смотрим статус, никаких ошибок быть не должно. Указываем, если еще не указали, у клиента адрес DNS сервера, в графике это делается просто, если хотите в консоли, то это делается в файле /etc/resolv.conf Проверяем: С помощью nslookup:  C помощью host: Задание: Создать зону обратного просмотра и протестировать ее ЛАБОРАТОРНАЯ РАБОТА № 21«FTP сервер vsftpd» FTP – File Transfer Protocol – протокол передачи данных. В самом привычном понимании, FTP сервер, представляет собой самый обычный сервер, предназначенный для хранения файлов, из загрузки и скачивания. Установим vsftpd сервер, он есть во всех репозиториях, этот сервер сделан с упором на безопасность – подключение к нему может быть зашифровано. Как только установка была завершена, проверим статус, конечно же, ошибок никаких быть не может:  Что действительно забавно, так это то, что vsftpd устанавливается уже минимально сконфигурированным, что позволяет начать с ним работу прямо сейчас, мы можем даже это проверить – откроем в клиентской ВМ консоль и впишем команду ftpip_адрес.  Сервер встречает нас сообщением, что мы подключены по адресу 192.168.10.2, показывает нам версию сервера, а так же запрашивает логин. Все логины и пароли для доступа на сервер, это наши самые обыкновенные пользователи debian, которые имеют логин и пароль соответственно. В данном случае мой пользователь max с его паролем подойдут:  И вот, мы подключились. Важно отметить, что мы можем перемещаться по серверу используя обычные команды операционной системы:  А теперь давайте представим, что каждый пользователь вот так свободно может передвигаться по всей файловой системе сервера. Правильным выводом из этого будет то, что это совершенно небезопасно, да и не будем же мы всем подряд раздавать свой логин и пароль. А чтобы пользователи не могли гулять по всей файловой системе, их можно заточить в их домашних каталогах, это называется chrooting. В конфиг файле сервера можно включить либо выключить эту опцию, так же можно ее слегка настроить, создав так называемый список пользователей, которые будут заточены в их домашних директориях, но это не обязательная опция. Те, кого в этом списке нет, соответственно сохранят свою возможность бродить по всей файловой системе сервера. Вот тут-то нам и необходимо обратиться к конфиг файлу сервера. Не менее важным является то, что конфиг лежит просто в /etc/. Это довольно большой файл, где комментариями объяснена каждая опция. Помимо зарегистрированных (авторизованных) пользователей ftp сервера бывают еще и анонимные. Такой пользователь может подключиться к серверу по логину anonymous без пароля. За эту настройку в конфиге отвечает anonymous_enable. Эта опция либо включена, либо выключена. Со всеми остальными опциями точно так же, то есть либо YES, либо NO. В некоторых вместо них указывается путь. Для более удобного пользования сервером можно скачай ftp менеджер, который графически позволяет подключаться к ftp серверу, он называется FileZilla. Можно скачать как с сайта, так и с репозиториев.  Настроим наш сервер. Оптимальной конфигурацией будет такая, чтобы к нашему серверу могли подключаться не только зарегистрированные пользователи, но и анонимные, которые могут только производить загрузку. Для пущей безопасности заключим всех пользователей в их домашних директориях. Для начала создадим одного авторизованного пользователя, обязательно с домашним каталогом, иначе нас него не заработает chrooting. Все настройки подписаны, поэтому распишу я только те, которые нужно добавить. Перевод вы можете посмотреть тут, тут и тут. После того, как вход для анонимных пользователей был открыт, необходимо дописать опции no_anon_password, а так же anon_root. Последняя указывает на директорию, в которую автоматически будут попадать публичные пользователи. Опция write_enable позволяет производить любые записи на сервер. Когда chrooting включается на этом сервере, он так же запрещает запись пользователям в их домашние каталоги, но позволяет записывать в подкаталоги, сделано это ради безопасности, но это создает лишние проблемы, поэтому добавлением опции allow_writeable_chroot отключим данное ограничение. В итоге к серверу должны подключаться публичные пользователи, которые могут производить только загрузку, авторизованные пользователи, которые могут делать в своих директориях что угодно, но не могут передвигаться по всей файловой системе сервера. Задание: 1. Настроить FTР сервер |