Xсети и телкоммуникации. ЛР5 Петрикин. Лабораторная работа 5 по дисциплине Сети и телекоммуникации Тема Моделирование работы устройств и протоколов в компьютерных сетях Работу студент группы 20вт1

Скачать 0.74 Mb. Скачать 0.74 Mb.

|

|

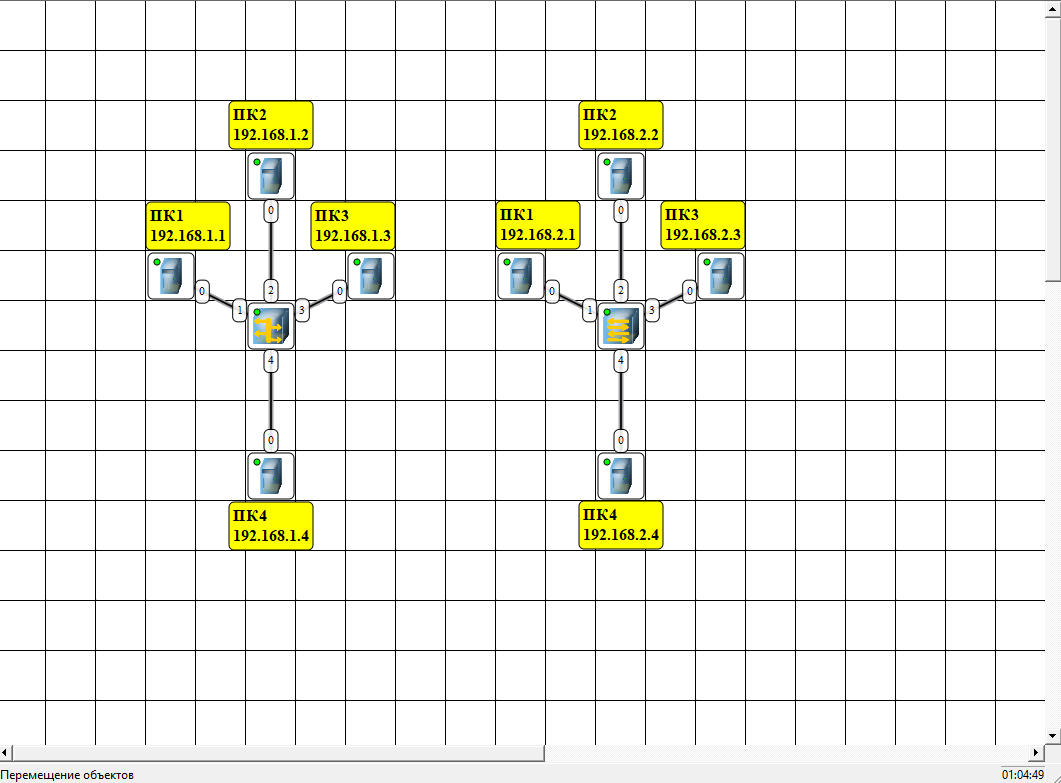

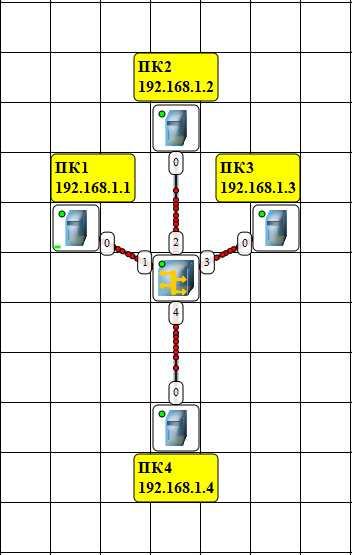

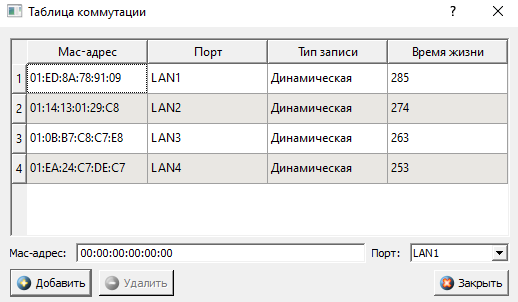

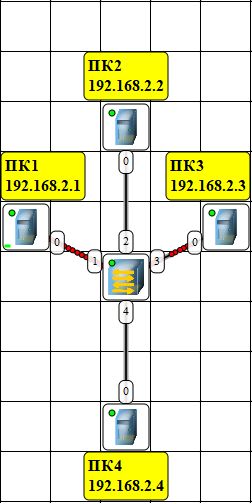

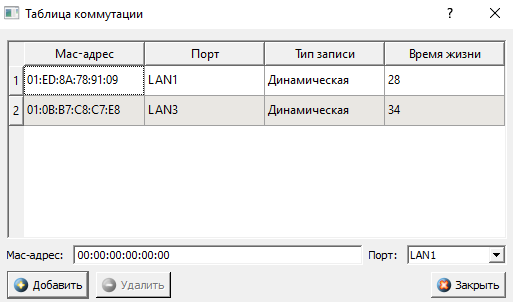

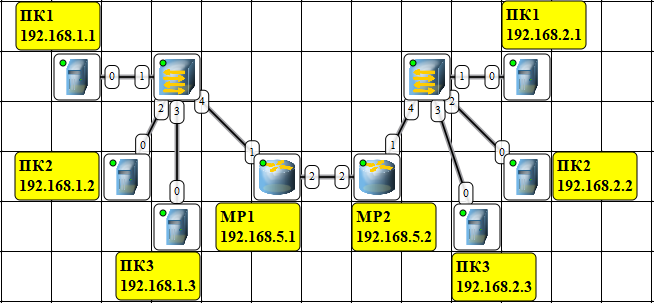

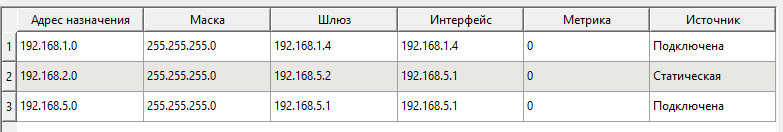

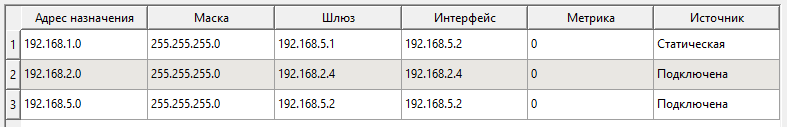

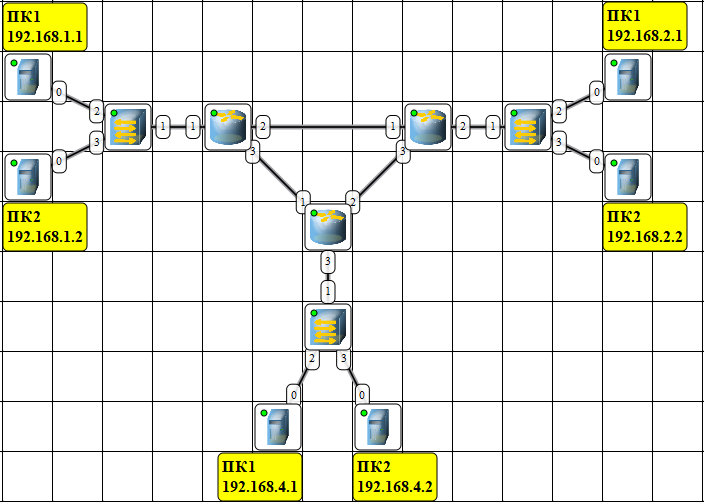

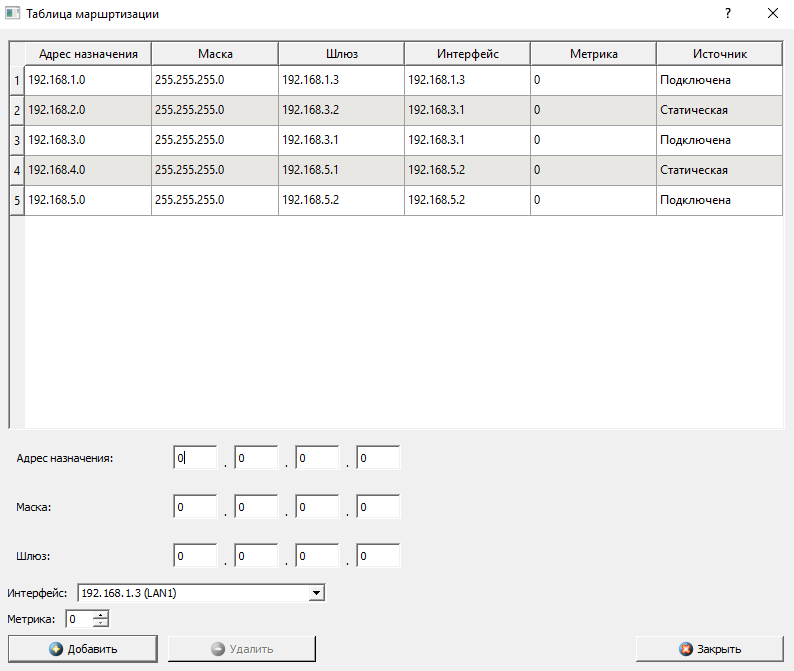

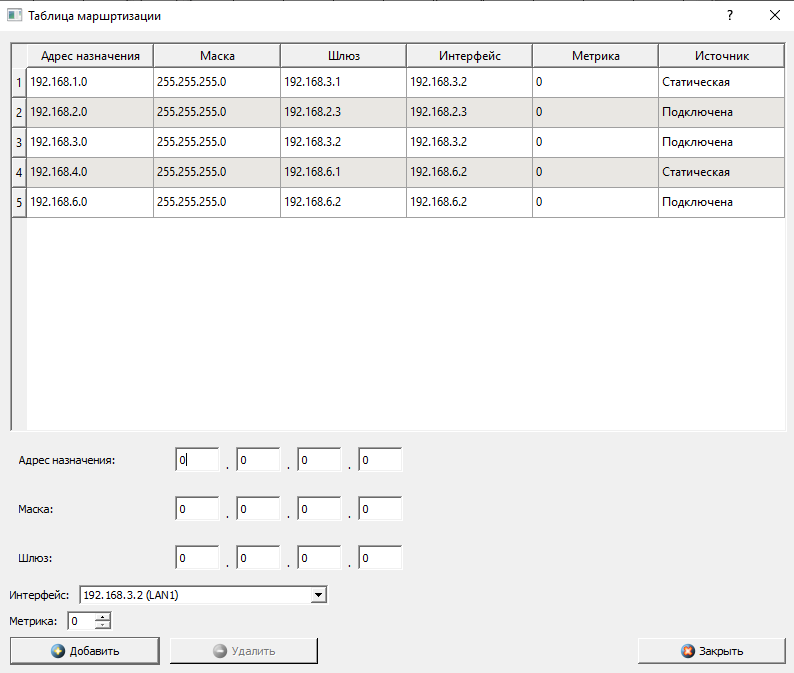

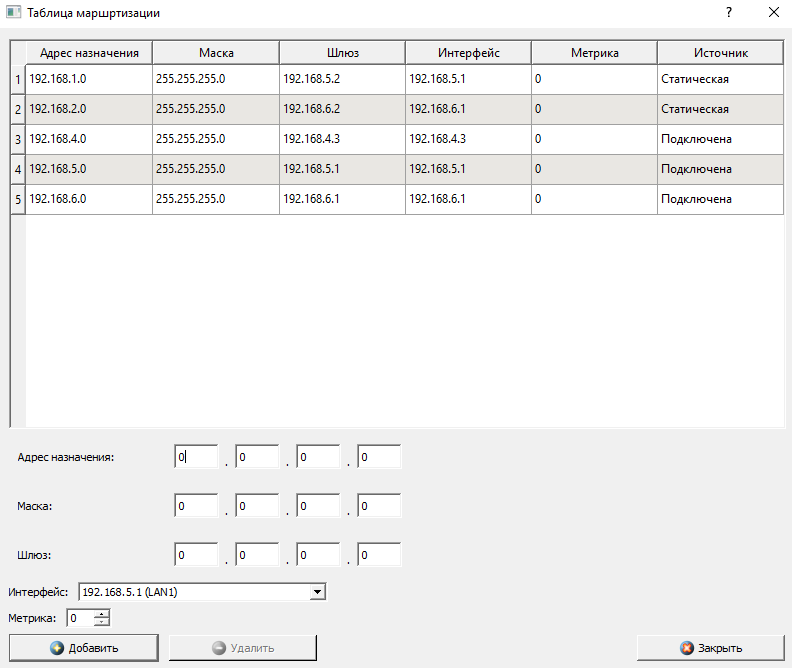

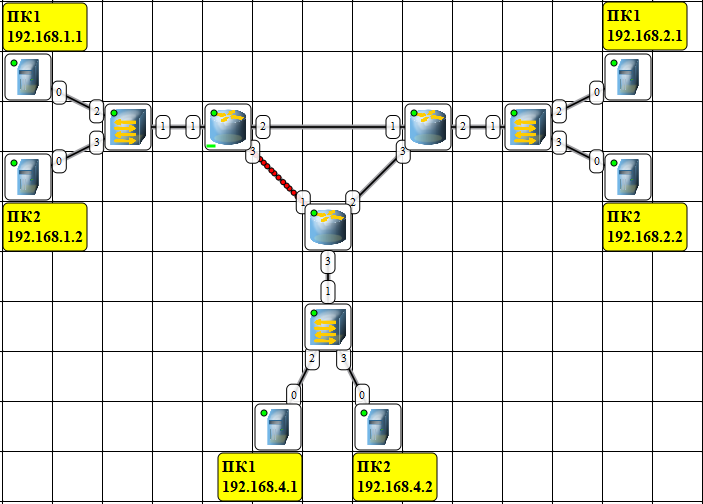

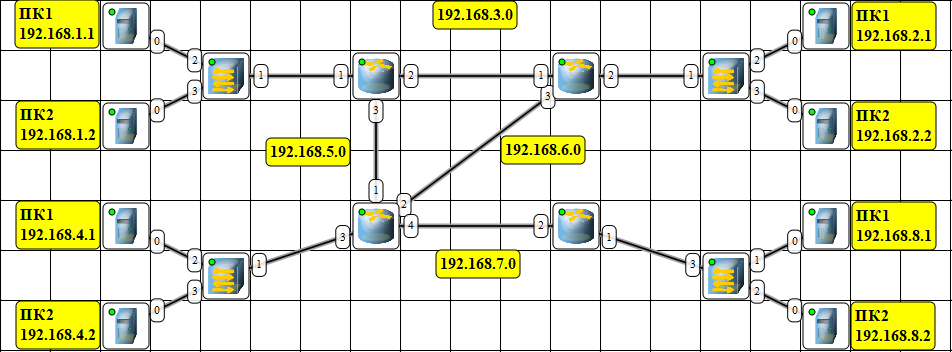

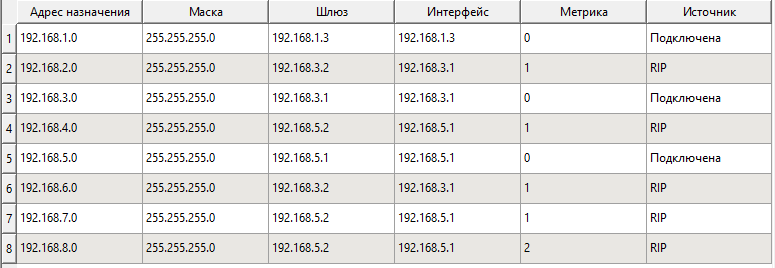

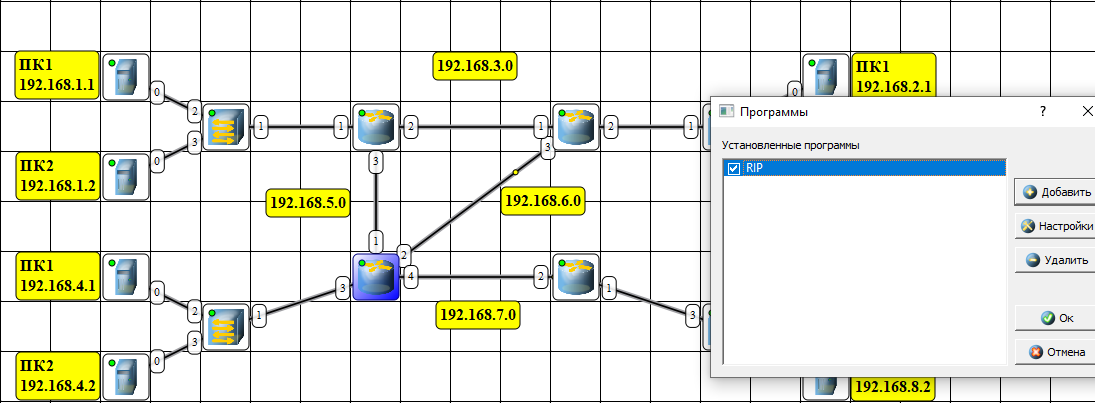

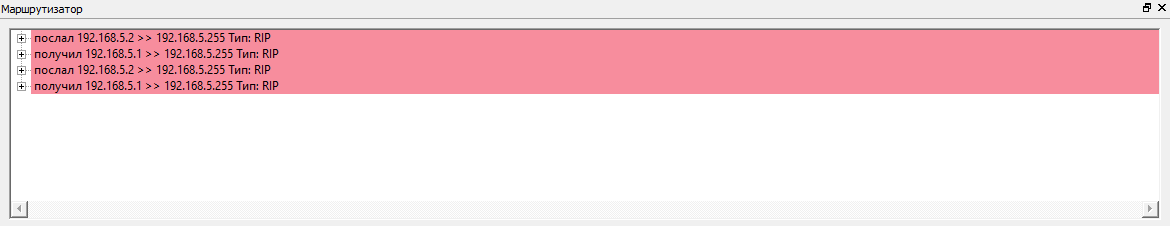

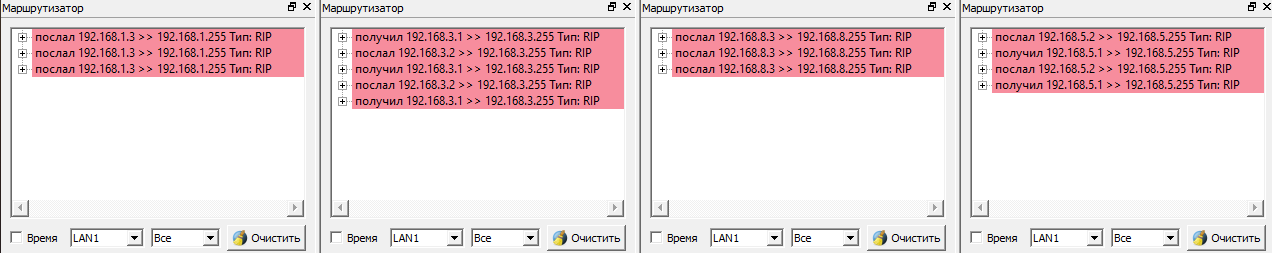

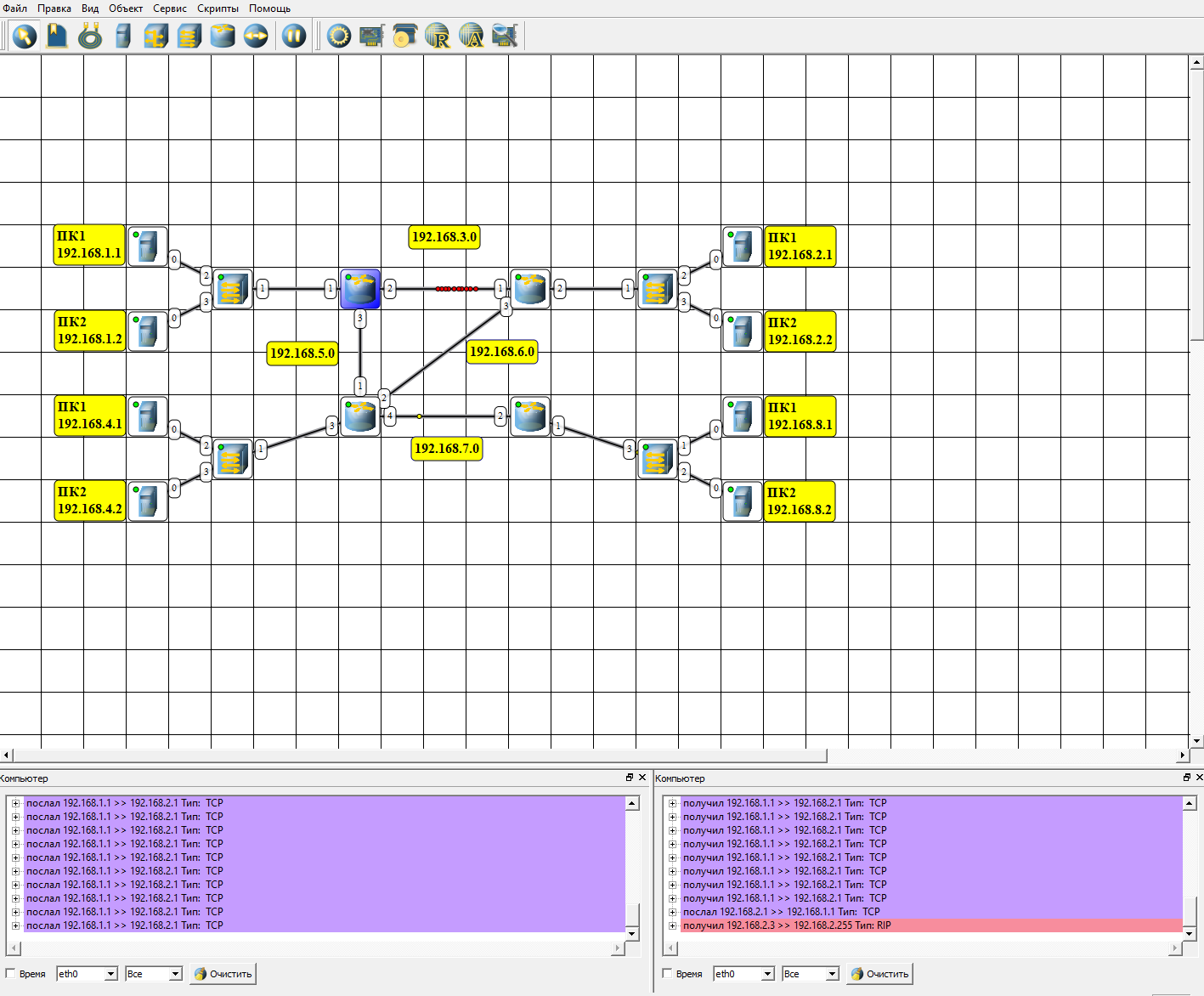

Федеральное государственное бюджетное образовательное учреждение высшего образования «Калининградский государственный технический университет» Факультет автоматизации производства и управления Кафедра систем управления и вычислительной техники Лабораторная работа № 5 по дисциплине «Сети и телекоммуникации» Тема «Моделирование работы устройств и протоколов в компьютерных сетях» Работу выполнил: студент группы 20-ВТ-1 Володин И.А. Проверил: к.т.н, доцент Петрикин В.А. Калининград 2022г. Цель работы: приобретение знаний и практических навыков в использовании симулятора Netemul для моделирования компьютерной сети. Задание 1. Моделирование работы сетей на основе концентраторов и коммутаторов. Создаем сеть, которая была указана в методических указаниях, и настраиваем ее.  Модель сети на основе концентратора. Проверим работоспособность смоделированной сети на основе концентратора, передав пакеты данных между компьютерами.  Вывод о такой сети: данные через концетратор дублрируются на все остальные устройства, которые присутствуют в сети, исключаня тот, который этот пакет данных и отправляет. Данные передаются одним пакетом и без задержек на подтверждение получения, благодаря проколу UDP. Модель сети на основе коммутатора. Ознакомимся с таблице коммутации сети на основе коммутатора.  Проверим работоспособность смоделированной сети на основе коммутатора, передав пакеты данных между компьютерами.  Вывод о такой сети: Перед началом отправки данных, ПК-отправитель отправляет ARP-запрос,который коммутатор дублирует на все остальные устройсва в сети, далее ПК-получатель отправлояет ARP- ответ ПК-отправителю, вконце происходит передача пакета данных на нужный ПК без дублирования данных на все осталтные. Данные передаются одним пакетом и без задержек на подтверждение получения, благодаря проколу UDP. Далее проверим таблицу коммутации ПК-отправителя и ПК-получателя. В ней можно увидеть их MAC-адреса.  Задание 2. Моделирование компьютерной сети с использованием маршрутизаторов. Статическая маршрутизация. Создадим сеть, которая указана в методических указаниях, и настроим её.  Создадим таблицы статической маршрутизации. Таблица левого маршрутизатора.  Таблица правого маршрутизатора.  Создадим вторую сеть, которая указана в методических указаниях, и настроим её.  Создадим таблицы статической маршрутизации. Таблица левого маршрутизатора.  Таблица правого маршрутизатора.  Таблица нижнего маршрутизатора.  Теперь испытаем сеть передачей пакет данных размером 50 KB по протоколам TCP и UDP.  Вывод о такой сети: сеть с марширутизаторами имеет множется проимуществ при проектировке больших локальных сетей, потому что умеет определять самый оптимальный путь при наличии альтернативных, но такая сеть требует дополнительной ручной настройки. Задание 3. Моделирование компьютерной сети с использованием маршрутизаторов. Динамическая маршрутизация по протоколу RIP. Создадим сеть, которая указана в методических указаниях, и настроим её.  Создадим таблицы статической маршрутизации. Одна из таблиц изображена ниже.  Установим программу RIP каждого маршрутизатора.  Теперь проследим за перемещением пакетов RIP по журналу одного из маришутизаторов.  Теперь откроем все таблицы всех маршрутизаторов.  Проведем проверочную отправку пакетов в сети.  Вывод о сети: протокол RIP является довольно полезной программной при создании сети, он позволяет постоянно составлять актуальные таблицы маршрутизации на всех маршрузитаторах путем постоянных обновлений таблиц и их пересылкой между другими такими же устройствами(маршрутизаторами), но этот протокол уже устарел и редко используется в современных сетях. Вопросы для самопроверки: Как работает коммутатор? — Коммутатор хранит в памяти таблицу, в которой указывается соответствие MAC-адреса узла порту коммутатора. При включении коммутатора эта таблица пуста, и он работает в режиме обучения. В этом режиме поступающие на какой-либо порт данные передаются на все остальные порты коммутатора. При этом коммутатор анализирует кадры и, определив MAC-адрес хоста-отправителя, заносит его в таблицу. Впоследствии, если на один из портов коммутатора поступит кадр, предназначенный для хоста, MAC-адрес которого уже есть в таблице, то этот кадр будет передан только через порт, указанный в таблице. Если MAC-адрес хоста-получателя еще не известен, то кадр будет продублирован на все интерфейсы. Со временем коммутатор строит полную таблицу для всех своих портов, и в результате трафик локализуется. Что содержит таблица коммутации? — Таблица содержит MAC-адреса интерфейсов устройств отправителей и получателей. Что такое маска подсети? — Маска подсети это 32-разрядное число, состоящее из идущих вначале единиц, а затем нулей. Маска подсети является удобным способом разделить IP-адрес на номер сети и номер хоста. Какие особенности обмена данными в ЛВС на основе коммутаторов? — При первоначальной передаче пакета он дублируется, как и в ЛВС на основе концентраторов, но одновременно с этим коммутатор(ы) формирует(ют) таблицы MAC-адресов, что в дальнейшем позволяется отправлять и получать пакеты данных без дублирований файлов. Такая передача файлов позволяет значительно сократить нагрузку на сеть. Как работает маршрутизатор? — Обычно маршрутизатор использует адрес получателя, указанный в пакетах данных, и определяет по таблице маршрутизации путь, по которому следует передать данные. Таким образом маршрутизатор может выбрать один из нескольких маршрутов доставки пакета адресату. Под маршрутом понимают последовательность прохождения пакетом маршрутизаторов. В отличии от коммутатора, маршрутизатор видит все связи подсетей друг с другом, поэтому он может выбрать наилучший маршрут и при наличии нескольких альтернативных маршрутов. Решение о выборе маршрута принимается каждым маршрутизатором, через который проходит сообщение. Если в таблице маршрутизации для адреса нет описанного маршрута, пакет отбрасывается. Какие особенности обмена данными в ЛВС на основе маршрутизаторов? — Во-первых, маршрутизаторы требуют настойки в отличие от коммутаторов. Во-вторых, маршрутизаторы не дублируют пакеты для записи адрес. Они используют адреса, которые указаны в пакетах данных. Какая информация содержится в таблице маршрутизации? — Таблица состоит из сетевых маршрутов и предназначена для определения наилучшего пути передачи сетевого пакета. Вывод: я приобрел знания и практические навыки в использовании симулятора Netemul для моделирования компьютерной сети. |