лекция. Глава 2. Основные элементы управления рисками. О Активы организации как ключевые факторы риска о Вопросы к размышлению

Скачать 0.52 Mb. Скачать 0.52 Mb.

|

|

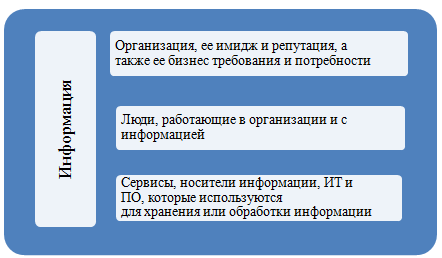

Глава 2. Основные элементы управления рисками информационной безопасности http://xn----7sbab7afcqes2bn.xn--p1ai/content/metodika-ocenki-riskov-privatnosti-vklyuchaya-personalnye-dannye Содержание главы: • Стандарты в области управления рисками информационной безопасности • Понятие риска • Качественная и количественная оценка риска • Информационная составляющая бизнес-рисков • Активы как ключевые факторы риска • Подходы к управлению рисками В этой главе мы переходим к рассмотрению базовых понятий и основных элементов, лежащих в основе используемой нами методологии управления рисками. Перечень наиболее важных терминов и определений данной предметной области приведен в Приложении № 0. о Активы организации как ключевые факторы риска о Вопросы к размышлению о Информационная составляющая бизнес-рисков ► Оценка риска ► Подходы к управлению рисками о Понятие риска о Стандарты в области управления рисками информационной безопасности Активы организации как ключевые факторы риска Ключевым элементом риска является актив, подверженный этому риску. Риски информационной безопасности обусловлены наличием у организации информационных активов. К информационным активам относится любая информация, представляющая ценность для организации. Они включают в себя информацию, напечатанную или записанную на бумаге, пересылаемую по почте или демонстрируемую в видеозаписях, передаваемую устно, информацию, хранимую в электронном виде на серверах, вебсайтах, мобильных устройствах, магнитных и оптических носителях и т.п., информацию, обрабатываемую в корпоративных информационных системах и передаваемую по каналам связи, а также программное обеспечение: операционные системы, приложения, утилиты, программную документацию и т.п.  Помимо информации организация располагает и другими видами материальных и нематериальных активов, которые она использует для достижения своих бизнес-целей. Это имущество организации, имущественные и неимущественные права, интеллектуальная собственность, кадровые ресурсы, а также имидж и репутация организации. Современные международные стандарты также определяют еще одну категорию активов - это процессы, а также информационные и неинформационные сервисы. Это агрегированные типы активов, которые оперируют другими активами для достижения бизнес-целей. Виды активов организации материальные; финансовые; имущественные и неимущественные права; интеллектуальная собственность; кадровые; информационные; процессы и сервисы; имидж и репутация. Все активы определенным образом взаимосвязаны. Реализация угроз в отношении одних активов, например помещений или оборудования, может приводить к нарушению безопасности других активов, например информации, хранимой в этих помещениях или обрабатываемой на данном оборудовании, и т.д. В свою очередь нарушение безопасности информации, например ее конфиденциальности или достоверности, может обуславливать финансовые или политические риски. Сбой сервера влияет на доступность хранящихся на нем информации и приложений, а его ремонт отвлекает людские ресурсы, создавая их дефицит на определенном участке работ и вызывая дезорганизацию бизнес-процессов, при этом временная недоступность клиентских сервисов может негативно повлиять на имидж компании. Таким образом, во многих видах бизнес-рисков есть информационная составляющая, обусловленная тем, что все активы организации и соответствующие риски в отношении этих активов связаны между собой. Рассмотрим, например, физические угрозы, такие как пожар или землетрясение. С этими угрозами связаны, прежде всего, риски для жизни и здоровья людей, также с ними связаны риски потери оборудования и помещений, нарушения бизнес-операций, а также риски потери информационных активов, которые размещаются на этом оборудовании и в этих помещениях. Мы видим, что с одной и той же угрозой связано множество активов и уязвимостей, т.е. множество различных рисков, которые находятся в сфере компетенции различных людей: работников службы безопасности, пожарников, кадровиков, IT-специалистов, специалистов по управлению непрерывностью бизнеса. Поэтому руководству организации, вообще говоря, было бы проще рассматривать все эти взаимосвязанные бизнес-риски в совокупности, в рамках единого процесса и общей методологии, охватывающей все виды информационных, физических и операционных рисков. Все виды активов важны для организации. Однако у каждой организации есть основные активы и есть вспомогательные. Определить, какой актив является основным и жизненно важным, очень просто, т.к. бизнес организации построен вокруг основного актива. Так, бизнес может быть построен на владении и использовании материальных активов (земля, недвижимость, оборудование, полезные ископаемые), бизнес может быть построен на управлении финансовыми активами (кредитные организации, страхование, инвестирование), бизнес может быть основан на компетенции и авторитете конкретных специалистов (консалтинг, аудит, обучение, высокотехнологичные и наукоемкие отрасли) или все может вращаться вокруг информационных активов (разработка ПО, информационных продуктов, электронная коммерция, бизнес в Интернет). Риски основных активов чреваты потерей бизнеса и невосполнимыми потерями, поэтому на этих рисках в первую очередь сосредоточено внимание владельцев бизнеса и ими руководство организации занимается лично и в первую очередь. Риски вспомогательных активов приводят к восполнимому ущербу и не являются основным приоритетом в системе управления организации. Обычно управлением такими рисками занимаются специально назначаемые люди, либо эти риски передаются, скажем, аутсорсинговой организации. Управление такими неосновными рисками - это вопрос эффективности управления, а не выживания для организации. Вопросы к размышлению Прежде чем переходить к следующему разделу, постарайтесь ответить на вопросы, которые подготовят вас к восприятию следующей главы: Какие процессы включает в себя система управления рисками и как эти процессы связаны с другими процессами СУИБ? Какие виды активов важнее для бизнеса вашей организации и почему? Какие информационные риски вы рассматриваете в качестве основных? В каких случаях область действия СУИР может охватывать не всю организацию? Каковы отличительные признаки системного подхода к управлению рисками? Какие виды нормативных и рабочих документов требуются для управления рисками в организации? Каким образом могут распределяться обязанности и ответственность за управление рисками в организации? Информационная составляющая бизнес-рисков Организации подвержены различным типам рисков, которые неизбежно сопровождают любую деятельность. Мы называем такие риски бизнес-рисками. Бизнес-риски отличаются большим разнообразием. Они могут быть классифицированы различными способами. Один из возможных подходов заключается в том, чтобы рассматривать источник риска. Примерами таких рисков являются инвестиционный, юридический, политический или рыночный риски. При другом подходе рассматривается природа актива, подвергающегося риску, примерами являются люди, имущество или информация. Еще один подход рассматривает последствия риска с точки зрения его долгосрочного, среднесрочного либо краткосрочного влияния на деятельность организации; примерами являются стратегический, тактический и операционный риски. Категориибизнес-рисков: финансовые; политические; экономические; физические; юридические; стратегические; операционные; информационные; инвестиционные. Рискиинформационнойбезопасности(информационные риски) - риски, которым подвергаются информационные активы организации. Информационные риски должны рассматриваться в качестве одной из основных категорий бизнес-риска. В зависимости от используемой классификации они могут быть отнесены к другим категориям, таким как стратегические и операционные риски. Система управления рисками информационной безопасности имеет дело со всеми информационными рисками, независимо от способа классификации. Информационная составляющая есть во многих категориях рисков. Надо уметь выделять эту составляющую в любых бизнес-рисках. В следующей таблице приведены примеры угроз информационной безопасности, обуславливающих различные категории рисков, а также возможные последствия этих угроз. Таблица - Примеры угроз информационной безопасности, обуславливающих различные категории рисков

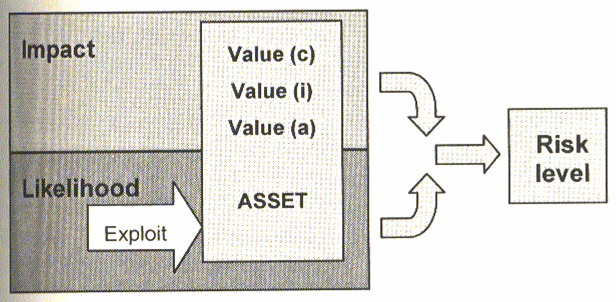

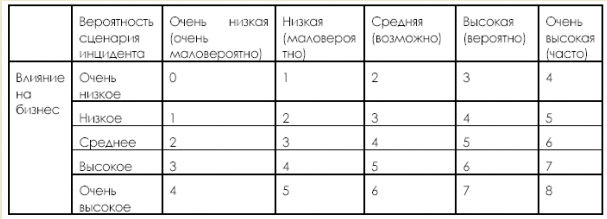

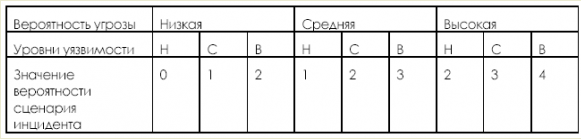

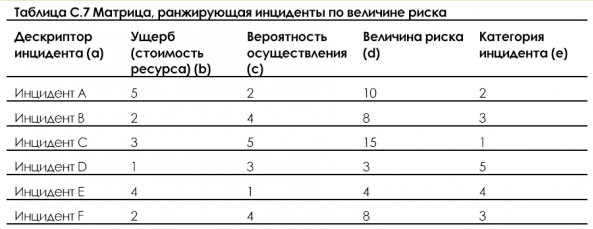

Подробный перечень угроз безопасности, рассматриваемых при оценке информационных рисков, приведен в Приложении № 5. Оценка риска Оценка риска заключается в определении его уровня (качественной либо количественной величины) и сравнении этого уровня с максимально допустимым (приемлемым) уровнем, а также с уровнем других рисков. Уровень риска определяется путем комбинирования двух величин: вероятности события и размеров его последствий. Событие заключается в реализации угрозы, использующей уязвимости актива для воздействия на этот актив и нарушения его безопасности. Под безопасностью информационного актива понимаются такие свойства информации, как конфиденциальность (защита от несанкционированного ознакомления), целостность (актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения) и доступность (возможность за приемлемое время получить требуемую информационную услугу). Для упрощения дальнейшего изложения будем рассматривать только эту классическую триаду информационной безопасности, хотя к информационной безопасности относят также, по крайней мере, еще аутентичность (возможность подтверждения подлинности и достоверности документов) и неотказуемость (невозможность отрицания совершенных действий применительно к информационным активам). Дополнительные «измерения" информационной безопасности необходимы для установления подотчетности (accountability) пользователей за действия, совершаемые ими в информационных системах. Например, некоторые злоумышленные или ошибочные действия, совершаемые в финансовой сфере, могут быть непосредственно не связаны с нарушением конфиденциальности, целостности или доступности какой-либо информации. Пользователь системы либо банковский служащий может перевести деньги с одного счета на другой, в последующем заявив о своей непричастности к данному деянию. Безопасность каких-либо информационных активов в данном случае не нарушается, при этом одной из сторон наносится прямой финансовый ущерб посредством манипулирования с информационными активами и системами. Для избежания подобных ситуаций и нужна подотчетность. Нарушение безопасности актива обычно наносит ущерб организации. Величина этого ущерба определяет ценность актива для организации.  Оценка риска включает идентификацию и оценку ценности активов, последствий для бизнеса, идентификацию и оценку угроз и уязвимостей, а также комбинирование этих факторов для определения уровня риска в количественных и качественных величинах. Качественное определение величины риска Конечно, точно определить вероятность угрозы, величину уязвимости либо размер ущерба на практике обычно не представляется возможным, поэтому речь может идти только о числовых оценках в некотором диапазоне величин. Так, оценочные среднегодовые потери (ALE) могут лежать в диапазоне от 100 тыс. до 1 млн. рублей, либо в диапазоне от 100 млн. рублей до 500 млн. рублей, либо превышать 1 млрд. рублей. Каждому количественному диапазону можно сопоставить определенный качественный уровень риска. В результате приходим к качественной шкале оценки риска, которой сопоставляются некоторые приблизительные количественные оценки, без которых любая качественная шкала лишается смысла, т.к. перестает быть связанной с реальными потерями организации. На рисунке приведен пример матрицы для определения величины риска. Такая матрица возникает в результате рассмотрения вероятности сценария инцидента с учетом влияния на бизнес. В этой матрице по горизонтали откладываются качественные значения вероятности успешной реализации угрозы (сценария инцидента), а по вертикали - качественные уровни ущерба (влияния на бизнес). Результирующий риск измеряется по шкале от 0 до 8, который может оцениваться по критериям принятия рисков, т.е. сравниваться с максимально допустимым уровнем риска, в качестве которого может быть выбрано, например, значение 3. Минимальный уровень риска, равный 0, соответствует очень низкой вероятности инцидента и очень низкому влиянию этого инцидента на бизнес, а максимальный уровень риска, равный 8, соответствует очень высокой вероятности инцидента и очень высокому влиянию на бизнес. Данная шкала рисков также может быть сведена к простому общему рейтингу риска, например: низкий риск: 0-2, средний риск: 3-5, высокий риск: 6-8. Все риски, значение которых превышает 3, будут нуждаться в обработке.  Вероятность сценария инцидента в свою очередь может быть представлена вероятностью осуществления угрозы и уровнем уязвимости. Комбинируя угрозу и уязвимости, которые используются для ее реализации, мы получаем сценарий инцидента. Для определения значения вероятности инцидента может использоваться следующая матрица.  После определения уровня (величины) рисков, их необходимо проранжировать с целью определения приоритетов обработки этих рисков. Следующая таблица может использоваться для связи факторов ущерба (ценность актива) и вероятности инцидента (угроза и уязвимость объединяются и становятся причиной конкретного инцидента). На первом шаге по предопределенной шкале оценивается ущерб, например от 1 до 5 по каждому активу (столбец b в табл. С.7). На втором шаге по предопределенной шкале оценивается вероятность осуществления инцидента, например, от 1 до 5 по каждому инциденту (столбец с в табл. С.7). На следующем шаге вычисляется величина риска путем умножения b на с. В конечном итоге инциденты могут быть проранжированы по степени их критичности. Следует отметить, что в этом примере за I был принят самый низкий ущерб и самая низкая вероятность.  Приведенные выше способы качественного определения уровня риска и ранжирования инцидентов по уровню риска служат примерами табличных методов оценки рисков. Выбор конкретного табличного метода и настройка соответствующих шкал является прерогативой конкретной организации. Еще раз подчеркнем, что любому качественному уровню, выражаемому числовыми значениями либо словами «низкий», «средний», «высокий» и т.п., должны соответствовать определенные диапазоны оценочных количественных величин. Без такого сопоставления использование качественных шкал для оценки рисков, конечно, возможно, однако в этом случае оценка рисков утрачивает экономический смысл. Поэтому на практике количественный подход всегда превращается в качественный и наоборот, в связи с чем противопоставление качественных и количественных методов оценки рисков является, вообще говоря, занятием довольно бессмысленным. Процесс сопоставления качественным уровням рисков соответствующих количественных диапазонов прогнозируемого среднегодового ущерба организации будет рассмотрен далее в соответствующей главе. Количественное определение величины риска Количественно величину риска, связанного с осуществлением конкретной угрозы безопасности в отношении конкретного актива, можно выразить при помощи следующей простой математической формулы: [Величина риска] = [Вероятность события] х [Размер ущерба], где: [Вероятность события] = [Вероятность угрозы] х [Величина уязвимости]. В этих 4 формулах:

Для определения величины риска используются оценочные количественные значения, полученные путем экспертных оценок, прогнозирования, а также на основании статистических данных. Размер ущерба как правило выражается в денежных единицах, величина уязвимости принимает значения в диапазоне от О до 1, а вероятность угрозы является целым положительным числом, определяющим ожидаемое количество попыток реализации угрозы за определенный период времени. Количественное определение величины риска: [Величина риска) = [Вероятность угрозы]* [Величина уязвимости] ■ [Размер ущерба]. Для вычисления рисков удобно использовать период времени, равный одному году. В этом случае величина риска соответствует прогнозируемым среднегодовым потерям организации в результате инцидентов безопасности (Annual Loss Expectancy - ALE). Эту величину удобно использовать для соотнесения расходов на безопасность с величиной риска и для оценки возврата инвестиций, достигаемого за счет уменьшения величины риска, что соответствует определенному сокращению среднегодовых потерь организации. Величина риска = Среднегодовые потери организации в результате осуществления угрозы в отношении актива с использованием уязвимости (ALE - AnnualLossExpectancy). Это наиболее прагматичный и повсеместно используемый способ определения величины рисков. Потери организации выражаются в определенном денежном эквиваленте, ведь деньги - это наиболее универсальный инструмент для измерения ценности, применяемый в современном обществе. Каким бы ни был ущерб, материальный или нематериальный, прямой или косвенный, желательно его сопоставить определенной денежной величине. Иначе, что это за ущерб такой, ежели он ломаного гроша не стоит? На практике оценка рисков всегда проводится на определенном уровне детализации. Все составляющие риска могут быть разложены на более мелкие составные элементы, что позволяет получить более точные и детализированные оценки рисков, и, наоборот, факторы риска могут быть сгруппированы для получения более общих оценок. Поэтому формула для вычисления риска принимает следующий вид: [Величина группы рисков] = [Ожидаемое количество попыток реализации группы угроз в течение года] х [Суммарная величина группы уязвимостей] * [Размер суммарного ущерба]. Практичная формула для определения величина рисков: [Величина группы рисков] = [Ожидаемое количество попыток реализации группы угроз в течение года] х [Суммарная величина группы уязвимостей] ■ [Размер суммарного ущерба]. В зависимости от уровня детализации для одной организации могут рассматриваться от нескольких десятков до нескольких сотен и даже тысяч рисков информационной безопасности. Всегда следует начинать с высокоуровневой оценки рисков, которой соответствует наиболее низкий уровень детализации, повышая детализацию по мере необходимости. Поводом для проведения более низкоуровневой (более детализированной) оценки рисков может служить то, что проведенная высокоуровневая оценка не предоставляет достаточной информации для принятия руководством организации обоснованных решений по обработке рисков. Подходы к управлению рисками Поскольку риски информационной безопасности являются основными далеко не для всех организаций, условно можно выделить три основных подхода к управлению этими рисками, различающиеся глубиной и уровнем формализма. Различие подходов к управлению рисками: • Некритичные системы - применяется набор базовых требований безопасности, определяемых опытом, законодательством и стандартами. • Критичные системы- высокоуровневая оценка рисков. Особое внимание на системы с наибольшим риском. • Особо критичные системы - детальная оценка рисков с использованием формализованного подхода. Для некритичных систем, когда информационные активы являются вспомогательными, а уровень информатизации невысок, что характерно для большинства современных российских компаний, существует минимальная необходимость в оценке рисков. В таких организациях следует вести речь о некотором базовом уровне ИБ, определяемом существующими нормативами и стандартами, лучшими практиками, опытом, а также тем, как это делается в большинстве других организаций. Однако существующие стандарты, описывая некоторый базовый набор требований и механизмов безопасности, всегда оговаривают необходимость оценки рисков и экономической целесообразности применения тех или иных механизмов контроля для того, чтобы выбрать из общего набора требования и механизмов те их них, которые применимы в конкретной организации. Поэтому определенные элементы оценки информационных рисков требуются и для таких организаций. Для критичных систем, в которых информационные активы не являются основными, однако уровень информатизации бизнес-процессов очень высок и информационные риски могут существенно повлиять на основные бизнес-процессы, оценку рисков применять необходимо, но в данном случае целесообразно ограничиться неформальными качественными подходами к решению этой задачи, уделяя особое внимание наиболее критичным системам. Когда бизнес построен вокруг информационных активов и риски информационной безопасности являются основными, необходимо применять формальный подход и проводить детализированную оценку рисков по всем активам. Во многих компаниях одновременно несколько видов активов могут являться жизненно важными, например, когда бизнес диверсифицирован или компания занимается созданием информационных продуктов и для нее могут быть одинаково важны и людские и информационные активы. В этом случае рациональный подход заключается в проведении высокоуровневой оценки рисков, с целью определения того, какие системы подвержены рискам в высокой степени и какие имеют критическое значение для ведения деловых операций, с последующим проведением детальной оценки рисков для выделенных систем. Для всех остальных некритичных систем целесообразно ограничиться применением базового подхода, принимая решения по управлению рисками на основании существующего опыта, экспертных заключений и лучшей практики. Заметим, что со временем доля критичных и особо критичных информационных систем в организациях любой сферы деятельности неуклонном повышается. Примеры организаций с высоким уровнем информационных рисков

Международным стандартом ISO 27001 допускается использовать различные подходы к оценке рисков, однако далеко не любой подход будет удовлетворять требованиям этого стандарта. В британском стандарте BS 7799-3 конкретизируются обязательные элементы, которые должен содержать процесс оценки рисков. Они включают в себя следующее: ♦ Определение критериев принятия риска. Эти критерии должны описывать обстоятельства, при которых организация намерена принимать риски. ♦ Идентификация приемлемых уровней риска. Какой бы подход к оценке рисков ни был выбран, должны быть идентифицированы уровни риска, которые организация считает приемлемыми. идентификация и оценка рисков. Необходимо, чтобы выбранный подход к оценке рисков охватывал все факторы риска, включая активы, угрозы, уязвимости, механизмы контроля и ущерб. Охват всех аспектов области действия СУИБ. Выбранный подход к оценке рисков должен охватывать все области контроля, содержащиеся в ISO 27001, Приложение А. Некоторые подходы к оценке рисков концентрируются только на ИТ, не учитывая физические, кадровые, организационные и законодательные аспекты. Такие подходы непригодны для оценки, требуемой в ISO 27001. Учет каждого информационного актива (группы активов). Риски должны оцениваться для каждого информационного актива, а не только для отдельных процессов или информационных систем. Результаты оценки должны быть воспроизводимыми. Выводы должны быть аргументированы таким образом, чтобы независимые эксперты, используя те же методы, могли бы получить аналогичные результаты. Руководство организации должно принимать риски осознанно. Другими словами, руководство должно осознавать реальные размеры и вероятность ущерба. Это достигается путем применения качественных и количественных шкал оценки риска и их калибровки в соответствии с правилами, описанными ниже. Для того чтобы продемонстрировать свое соответствие стандарту ISO 27001, например, на сертификационном аудите СУИБ, организация должна не просто показать аудиторам таблицу с оценкой рисков, но также объяснить, на основании чего были получены такие оценки по всем элементам риска и по каждому информационному активу. Анализ факторов риска

Способы анализа и оценки этих параметров определяются используемой в организации методологией оценки рисков. При этом общий подход и схема рассуждений примерно одинаковы какая бы методология не использовалась. Процесс оценки рисков (assessment) включает в себя две фазы. На первой фазе, которая определяется в стандартах как анализ рисков (analysis) необходимо ответить на следующие вопросы: • Какова реальная ценность данного актива? ♦ Какие существуют угрозы в отношении данного актива? ♦ Каковы последствия этих угроз и ущерб для бизнеса? • Насколько вероятны эти угрозы? • Насколько уязвим бизнес в отношении этих угроз? ♦ Каков ожидаемый размер среднегодовых потерь? На второй фазе, которая определяется стандартами как оценивание рисков (evaluation), когда величина риска уже определена, необходимо ответить на вопрос: какой уровень риска (размер среднегодовых потерь) является приемлемым для организации и какие риски превышают этот уровень. Таким образом, по результатам оценки рисков, включающей в себя процессы анализа и оценивания рисков, мы получаем описание рисков, превышающих допустимый уровень, и оценку величины этих рисков, которая определяется размером среднегодовых потерь. На выходе данного процесса формируется реестр информационных рисков, подробно рассматриваемый ниже. Далее необходимо принять решение по обработке рисков, т.е. ответить на следующие вопросы: • Какой вариант обработки риска выбираем? • Если принимается решение об уменьшении риска, то какие механизмы контроля необходимо использовать? ♦ Насколько эффективны эти механизмы контроля и какой возврат инвестиций они обеспечат? На выходе данного процесса появляется план обработки рисков, определяющий способы обработки рисков, стоимость контрмер, а также сроки и ответственных за их реализацию. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||