краткий курс лекций по компьютерным сетям. краткий консп лекц комп сети 2 курс (1). Общие сведения о компьютерной сети. (2ч)

Скачать 2.65 Mb. Скачать 2.65 Mb.

|

|

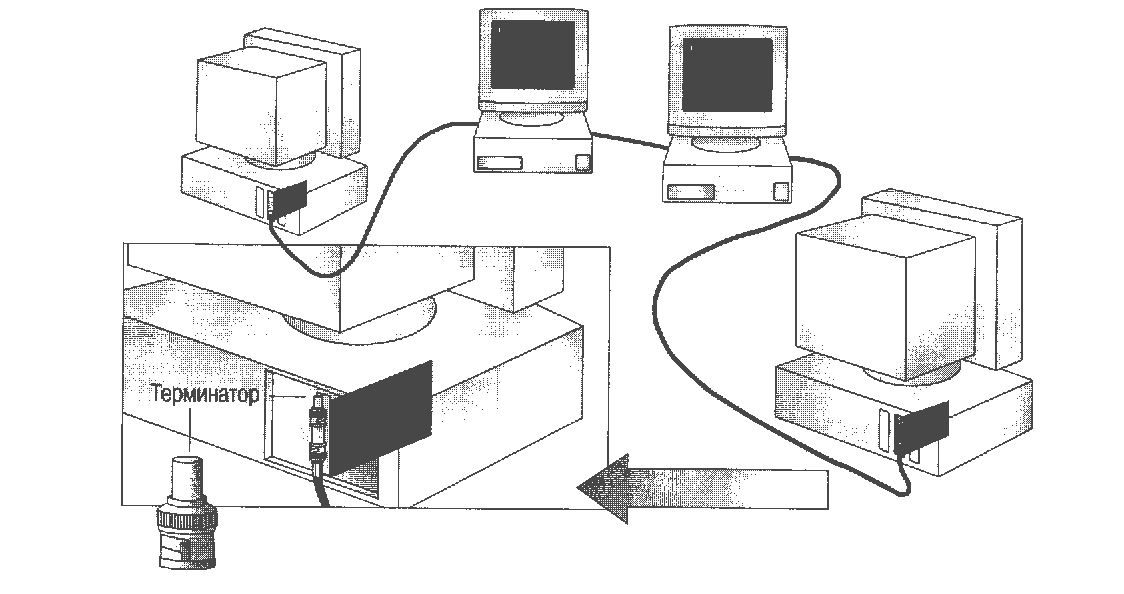

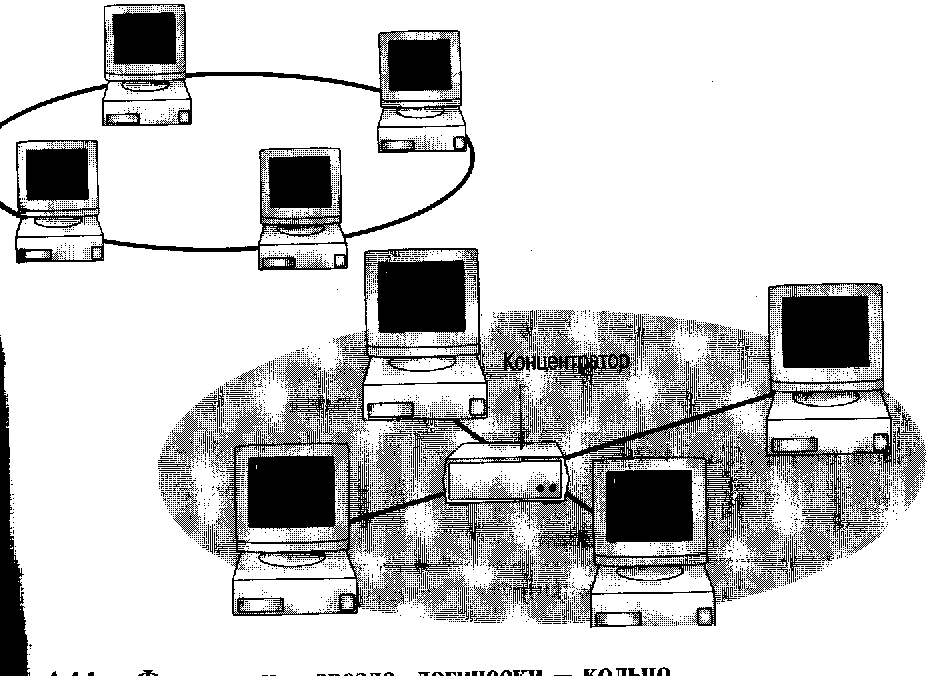

ЧАСТЬ Шаблон лабораторной работы представлен на рис. 12.1  Рис.12.1 «Схема сети на практическую работу» Схема представляет собой одноуровневый сетевой проект на базе технологии Fast Ethernet. Для объединения сегментов сети используются коммутаторы. Сетевой коммутатор (switch) – это устройство, используемое в сетях передачи пакетов, предназначенное для объединения нескольких сегментов. В отличие от маршрутизатора (router) коммутатор работает на канальном уровне модели OSI, что и определяет главные различия между ними. Коммутатор не занимается расчетом маршрута для дальнейшей передачи пакетов по сети, анализируя различные факторы, как это делает маршрутизатор. Switch только передает данные от одного порта к другому на основе содержащейся в пакете информации. Обычно признаком выбора выходного порта служит MAC-адрес устройства, к которому передаются данные. В свою очередь коммутатор в отличие от концентратора или репитера не просто транслирует порты ко всем выходам, которые у него есть, а к одному, заранее выбранному. Сетевые коммутаторы применяются в нескольких технологиях, но наибольшее распространение нашли в Ethernet. Главной их задачей в сети Ethernet является разделение сети на сегменты. Это особенно актуально в сетях с большим числом рабочих станций, т.к. чем больше оконечных устройств работают одновременно с единой средой передачи данных, тем выше вероятность возникновения коллизии (одновременной передачи данных несколькими устройствами) и, следовательно, ниже эффективность работы сети. Коммутатор позволяет разбить единую сеть на несколько сегментов и увеличить число одновременно работающих устройств. БПОУ РК «ЭПТК» ПЛАН ЗАНЯТИЯ №24 Группа _________ Дата ___________ Предмет: Компьютерные сети Тип занятия: лекция Тема: Сетевые архитектуры. (2ч). Цель занятия: Образовательная:познакомить учащихся с основными определениями и терминами компьютерной сети. Развивающая: активизация мысленной деятельности студентов, развитие логического мышления, развитие познавательных интересов, развитие способности выделять главное, сравнивать, обобщать, анализировать, развитие интереса к будущей профессии. Воспитательная: способствовать расширению кругозора студентов, воспитание внимательности, аккуратности, дисциплинированности. Тип занятия: объяснительно – демонстрационный Форма организации: комбинированная Программно-дидактическое оснащение: ПК, ОС Windows 10, Мультимедийный проектор (презентация на тему «Компьютерные сети»), Межпредметные связи: информатика, ООС. ХОД ЗАНЯТИЯ Организация группы: проверить явку студентов, объявить тему и цель занятия. Актуализация: Общие сведения о компьютерной сети? Формирование новых понятий и способов действия: Объяснение нового материала. Первичная проверка новых знаний и способов действия: Вопросы по новой теме: Дать определение понятиям: Классификация компьютерных сетей. Закрепление новых знаний: Тест. Информация о домашнем задании: Конспект лекция 1. Основная литература: Новожилов Е.О., «Компьютерные сети» Этап рефлексии: Обсуждение с группой соответствия достигнутых результатов урока с поставленными в начале урока задачами. Подведение итогов занятия: 3 мин. (домашнее задание) Сетевые архитектуры Понятие “сетевая архитектура” включает общую структуру сети, т. е. все компоненты, благодаря которым сеть функционирует, в том числе аппаратные средства и системное программное обеспечение. Здесь будут обобщены уже полученные сведения о типах сетей, принципах их работы, средах и топологиях. Сетевая архитектура это комбинация стандартов, топологий и протоколов, необходимых для создания работоспособной сети. Ethernet Ethernetсамая популярная в настоящее время архитектура. Она использует узкополосную передачу со скоростью 10 Мбит/с, топологию “шина”, а для регулирования трафика в основном сегменте кабеляCSMA/CD. Среда (кабель) Ethernet является пассивной, т. е. получает питание от компьютера. Следовательно, она прекратит работу из-за физического повреждения или неправильного подключения терминатора.  Рис. Сеть Ethernet топологии “шина” с терминаторами на обоих концах кабеля Сеть Ethernet имеет следующие характеристики: традиционная топология линейная шина; другие топологии звезда-шина; тип передачи узкополосная; метод доступа CSMA/CD; скорость передачи данных 10 и 100 Мбит/c; кабельная система толстый и тонкий коаксиальный. Token Ring От других сетей Token Ring отличает не только кабельная система, но и использование доступа с передачей маркера.  Рис. Физическизвезда, логическикольцо Сеть Token Ring имеет следующие характеристики:

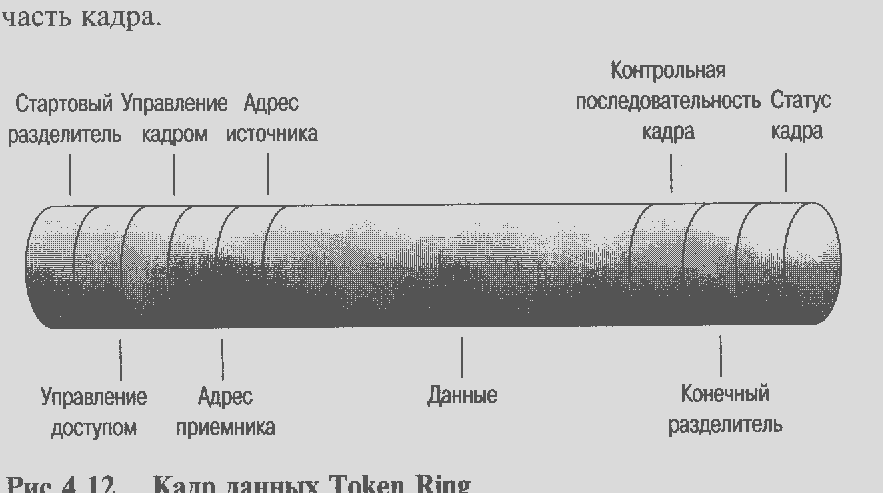

Архитектура Топология типичной сети Token Ring“кольцо”. Однако в версииIBMэто топология “звезда-кольцо”: компьютеры в сети соединяются с центральным концентратором, маркер передается по логическому кольцу. Физическое кольцо реализуется в концентраторе. Пользователичасть кольца, но они соединяются с ним через концентратор. Формат кадра Основной формат кадра Token Ring показан на рисунке ниже и описан в следующей таблице. Данные составляют большую часть кадра.  Рис. Кадр данных Token Ring

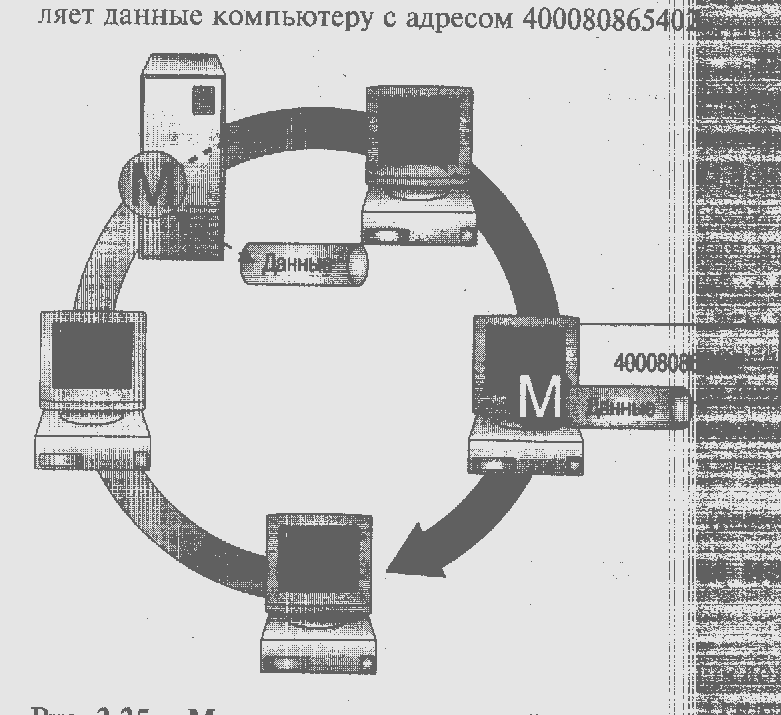

Функционирование Когда в сети Token Ring начинает работать первый компьютер, сеть генерирует маркер. Маркер проходит по кольцу от компьютера к компьютеру, пока один их них не сообщит о готовности передать данные и не возьмет управление маркером на себя. Маркерэто предопределенная последовательность битов (поток данных), которая позволяет отправить данные по кабелю. Когда маркер захвачен каким-либо компьютером, другие компьютеры передавать данные не могут. Захватив маркер, компьютер отправляет кадр данных в сеть (как показано на рис. ниже). Кадр проходит по кольцу, пока не достигнет узла с адресом, соответствующим адресу приемника в кадре. Компьютер-приемник копирует кадр в буфер приема и делает пометку в поле статуса кадра о получении информации. Кадр продолжает передаваться по кольцу, пока не достигнет отправившего его компьютера, который и удостоверяет, что передача прошла успешно. После этого компьютер изымает кадр из кольца и возвращает туда маркер.  Рис. Маркер обходит логическое кольцо по часовой стрелке В сети одномоментно может передаваться только один маркер, причем только в одном направлении. Передача маркерадетерминистический процесс, это значит, что самостоятельно начать работу в сети (как, например, в средеCSMA/CD) компьютер не может. Он будет передавать данные лишь после получения маркера. Каждый компьютер действует как однонаправленный репитер, регенерирует маркер и посылает его дальше. БПОУ РК «ЭПТК» ПЛАН ЗАНЯТИЯ №25 Группа _________ Дата ___________ Предмет: Компьютерные сети Тип занятия: Лабораторная работа №14 Тема: Кабельные среды технологий Ethernet. (2ч). Программно-дидактическое оснащение: ПК, ОС Windows 10, Мультимедийный проектор (презентация на тему «Компьютерные сети»), Межпредметные связи: информатика, ООС. Цель занятия: Образовательная:познакомить учащихся с основными определениями и терминами компьютерной сети. Развивающая: активизация мысленной деятельности студентов, развитие логического мышления, развитие познавательных интересов, развитие способности выделять главное, сравнивать, обобщать, анализировать, развитие интереса к будущей профессии. Воспитательная: способствовать расширению кругозора студентов, воспитание внимательности, аккуратности, дисциплинированности. ХОД ЗАНЯТИЯ Организация группы: проверить явку студентов, объявить тему и цель занятия. Актуализация: Общие сведения о компьютерной сети? Формирование новых понятий и способов действия: Объяснение нового материала. Первичная проверка новых знаний и способов действия: Вопросы по новой теме: Дать определение понятиям: Классификация компьютерных сетей. Закрепление новых знаний: Тест. Информация о домашнем задании: Конспект лекция 1. Основная литература: Новожилов Е.О., «Компьютерные сети» Этап рефлексии: Обсуждение с группой соответствия достигнутых результатов урока с поставленными в начале урока задачами. Подведение итогов занятия: 3 мин. (домашнее задание) Прозрачные мосты Незаметны для сетевых адаптеров конечных узлов, так как они самостоятельно строят специальную адресную таблицу, на основании которой можно решить, нужно передавать пришедший кадр в какой-либо другой сегмент или нет. Сетевые адаптеры при использовании прозрачных мостов работают точно так же, как и в случае их отсутствия, то есть не предпринимают никаких дополнительных действий, чтобы кадр прошел через мост. Алгоритм прозрачного моста не зависит от технологии локальной сети, в которой устанавливается мост, поэтому прозрачные мосты Ethernet работают точно так же, как прозрачные мосты FDDI. Прозрачный мост строит свою адресную таблицу на основании пассивного наблюдения за трафиком, циркулирующим в подключенных к его портам сегментах. При этом мост учитывает адреса источников кадров данных, поступающих на порты моста. По адресу источника кадра мост делает вывод о принадлежности этого узла тому или иному сегменту сети. Рассмотрим процесс автоматического создания адресной таблицы моста и ее использования на примере простой сети, представленной на рис. 13.1. Рис. 13.1 «Принцип работы прозрачного моста» Мост соединяет два логических сегмента. Сегмент 1 составляют компьютеры, подключенные с помощью одного отрезка коаксиального кабеля к порту 1 моста, а сегмент 2 - компьютеры, подключенные с помощью другого отрезка коаксиального кабеля к порту 2 моста. Каждый порт моста работает как конечный узел своего сегмента за одним исключением - порт моста не имеет собственного МАС - адреса. Порт моста работает в так называемом неразборчивом (promisquous) режиме захвата пакетов, когда все поступающие на порт пакеты запоминаются в буферной памяти. С помощью такого режима мост следит за всем трафиком, передаваемым в присоединенных к нему сегментах, и использует проходящие через него пакеты для изучения состава сети. Так как в буфер записываются все пакеты, то адрес порта мосту не нужен. В исходном состоянии мост ничего не знает о том, компьютеры с какими МАС - адресами подключены к каждому из его портов. Поэтому в этом случае мост просто передает любой захваченный и буферизованный кадр на все свои порты за исключением того, от которого этот кадр получен. В нашем примере у моста только два порта, поэтому он передает кадры с порта 1 на порт 2, и наоборот. Отличие работы моста в этом режиме от повторителя в том, что он передает кадр не побитно, а с буферизацией. Буферизация разрывает логику работы всех сегментов как единой разделяемой среды. Когда мост собирается передать кадр с сегмента на сегмент, например с сегмента 1 на сегмент 2, он заново пытается получить доступ к сегменту 2 как конечный узел по правилам алгоритма доступа, в данном примере - по правилам алгоритма CSMA/CD. Одновременно с передачей кадра на все порты мост изучает адрес источника кадра и делает новую запись о его принадлежности в своей адресной таблице, которую также называют таблицей фильтрации или маршрутизации. Например, получив на свой порт 1 кадр от компьютера 1, мост делает первую запись в своей адресной таблице: МАС - адрес 1 – порт 1. Если все четыре компьютера данной сети проявляют активность и посылают друг другу кадры, то скоро мост построит полную адресную таблицу сети, состоящую из 4 записей – по одной записи на узел. После того как мост прошел этап обучения, он может работать более рационально. При получении кадра, направленного, например, от компьютера 1 компьютеру 3, он просматривает адресную таблицу на предмет совпадения ее адресов с адресом назначения 3. Поскольку такая запись есть, то мост выполняет второй этап анализа таблицы - проверяет, находятся ли компьютеры с адресами источника (в нашем случае - это адрес 1) и адресом назначения (адрес 3) в одном сегменте. Так как в нашем примере они находятся в разных сегментах, то мост выполняет операцию продвижения (forwarding) кадра - передает кадр на другой порт, предварительно получив доступ к другому сегменту. Если бы оказалось, что компьютеры принадлежат одному сегменту, то кадр просто был бы удален из буфера и работа с ним на этом бы закончилась. Такая операция называется фильтрацией (filtering). Если же адрес назначения неизвестен, то мост передает кадр на все свои порты, кроме порта - источника кадра, как и на начальной стадии процесса обучения. На самом деле мы несколько упростили алгоритм работы моста. Его процесс обучения никогда не заканчивается. Мост постоянно следит за адресами источника буферизуемых кадров, чтобы быть в состоянии автоматически приспосабливаться к изменениям, происходящим в сети, - перемещениям компьютеров из одного сегмента сети в другой, появлению новых компьютеров. С другой стороны, мост не ждет, когда адресная таблица заполнится полностью (да это и невозможно, поскольку заранее не известно, сколько компьютеров и адресов будут находиться в сегментах моста). Как только в таблице появляется первый адрес, мост пытается его использовать, проверяя совпадение с ним адресов назначения всех поступающих пакетов. Входы адресной таблицы могут быть динамическими, создаваемыми в процессе самообучения моста, и статическими, создаваемыми вручную администратором сети. Динамические входы имеют срок жизни - при создании или обновлении записи в адресной таблице с ней связывается отметка времени. По истечении определенного тайм-аута запись помечается как недействительная, если за это время мост не принял ни одного кадра с данным адресом в поле адреса источника. Это дает возможность автоматически реагировать на перемещения компьютера из сегмента в сегмент - при его отключении от старого сегмента запись о его принадлежности к нему со временем вычеркивается из адресной таблицы. После включения этого компьютера в работу в другом сегменте его кадры начнут попадать в буфер моста через другой порт, и в адресной таблице появится новая запись, соответствующая текущему состоянию сети. Статические записи не имеют срока жизни, что дает администратору возможность подправлять работу моста, если это необходимо. Кадры с широковещательными МАС - адресами передаются мостом на все его порты, как и кадры с неизвестным адресом назначения. Такой режим распространения кадров называется затоплением сети (flood). Наличие мостов в сети не препятствует распространению широковещательных кадров по всем сегментам сети, сохраняя ее прозрачность. Однако это является достоинством только в том случае, когда широковещательный адрес выработан корректно работающим узлом. Однако часто случается так, что в результате каких-либо программных или аппаратных сбоев протокол верхнего уровня или сам сетевой адаптер начинают работать некорректно и постоянно с высокой интенсивностью генерировать кадры с широковещательным адресом в течение длительного промежутка времени. Мост в этом случае передает эти кадры во все сегменты, затапливая сеть ошибочным трафиком. Такая ситуация называется широковещательным штормом (broadcast storm). К сожалению, мосты не защищают сети от широковещательного шторма, во всяком случае, по умолчанию, как это делают маршрутизаторы. Максимум, что может сделать администратор с помощью моста для борьбы с широковещательным штормом – установить для каждого узла предельно допустимую интенсивность генерации кадров с широковещательным адресом. Но при этом нужно точно знать, какая интенсивность является нормальной, а какая - ошибочной. При смене протоколов ситуация в сети может измениться, и то, что вчера считалось ошибочным, сегодня может оказаться нормой. Таким образом, мосты располагают весьма грубыми средствами борьбы с широковещательным штормом. Из помещенной на экране адресной таблицы (Forwarding Table) видно, что сеть состоит из двух сегментов - LAN А и LAN В. В сегменте LAN А имеются, по крайней мере, 3 станции, а в сегменте LAN В - 2 станции. Четыре адреса, помеченные звездочками, являются статическими, то есть назначенными администратором вручную. Адрес, помеченный знаком «+», является динамическим адресом с истекшим сроком жизни. Таблица имеет столбец «Dispn» - «Распоряжение», которое говорит мосту, какую операцию нужно проделать с кадром, имеющим данный адрес назначения, Обычно при автоматическом составлении таблицы в этом поле ставится условное обозначение порта назначения, но при ручном задании адреса в это поле можно внести нестандартную операцию обработки кадра. Например, операция «Flood» - «Затопление» заставляет мост распространять кадр в широковещательном режиме, несмотря на то что его адрес назначения не является широковещательным. Операция «Discard» - «Отбросить» говорит мосту, что кадр с таким адресом не нужно передавать на порт назначения. Собственно, операции, задаваемые в поле «Dispn», являются особыми условиями фильтрации кадров, дополняющими стандартные условия распространения кадров. Такие условия обычно называют пользовательскими фильтрами.__ |