Сети пятого поколения. Обзор топологий wlan

Скачать 159.13 Kb. Скачать 159.13 Kb.

|

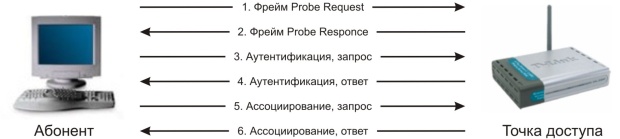

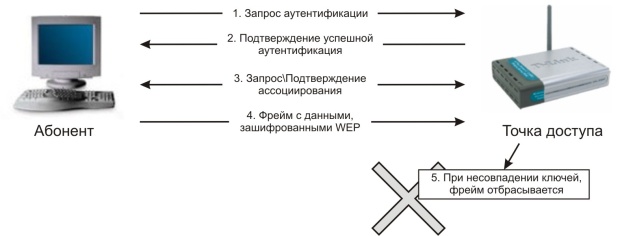

ОглавлениеВведение 1 1 Обзор топологий WLAN 3 1.1 Независимые базовые зоны обслуживания (IBSS) 3 1.2 Базовые зоны обслуживания (BSS) 6 1.3 Расширенные зоны обслуживания (ESS) 6 1.4 Понятие скрытого узла 7 2 Механизм доступа к среде стандарта 802.11 (уровень MAC) 9 2.1 Механизм «множественного доступа с контролем несущей и предотвращением коллизий» 9 2.2 Контроль несущей 11 2.3 Фрагментация фрейма по стандарту 802.11 12 2.4 Форматы фреймов MAC стандарта 802.11 13 2.5 Управляющие фреймы стандарта 802.11 16 3 Стандарт IEEE 802.11 сети с традиционной безопасностью 18 Литература 22 Введение Первый стандарт 802.11 Wi-Fi (Wireless Fidelity) на беспроводную передачу данных со скоростью 1 и 2 Мбит/с в нелицензируемом диапазоне частот 2,4 ГГц был ратифицирован в 1997 году. В результате ратификации в 1999 году стандарта 802.11b в этом диапазоне скорость передачи данных поднялась до 11 Мбит/с. Стандарт 802.11а и 802.11g регламентируют скорость передачи данных порядка 54 Мбит/с в частотных диапазоне 5 ГГц. Популярность стандарта 802.11 быстро растет, поскольку он дает возможность работникам оставаться подключенными к сети, даже когда они находятся вне стен офиса. Wi-Fi технология уже сейчас стала стандартной для многих моделей ноутбуков и портативных устройств. На сегодняшний день широко распространены сетевые карты для персональных компьютеров (ПК), позволяющие работать со скоростями от 1 до 54 Мбит/с в обоих частотных диапазонах (2,4 и 5 ГГц) при стоимости меньшей, чем большинство людей платят за мобильный телефон. В настоящее время разрабатываются новые расширения этого стандарта, которые повысят защищенность, обеспечат поддержку стандарта на качество услуг передачи данных (QoS), улучшат управляемость и повысят скорость передачи данных до уровня, превышающего 100 Мбит/с. Таким образом, на сегодняшний день большинство цифровых систем передачи информации, в частности, беспроводные локальные сети (WLAN – Wireless Local Area Network), строятся на основе стандартов 802.11x, разрабатываемых рабочими группами Института инженеров по электротехнике и электронике (IEEE - Institute of Electrical and Electronics Engineers). Это семейство стандартов специфицирует физический уровень (PHY - Physical level) и уровень управления доступом к среде передачи данных (MAC - Medium Access Control). С точки зрения пользователя функции и характеристики WLAN-сетей стандарта 802.11 такие же, как и у разделяемых проводных локальных сетей Ethernet стандарта 802.3. Но архитектура стандарта 802.11 является более сложной, так как предполагает работу в неконтролируемой беспроводной среде, вместо контролируемой проводной среды Ethernet. Набор стандартов 802.11 определяет целый ряд технологий реализации физического уровня (PHY), которые могут быть использованы подуровнем 802.11 MAC. К этому набору относятся: Физический уровень стандарта 802.11 со скачкообразной перестройкой частоты (frequency hopping) в диапазоне 2,4 ГГц. Физический уровень стандарта 802.11 с расширением спектра методом прямой последовательности (direct sequence) в диапазоне 2,4 ГГц. Физический уровень стандарта 802.11b с расширением спектра методом прямой последовательности в диапазоне 2,4 ГГц. Физический уровень стандарта 802.11а с разделением по ортогональным частотам (orthogonal frequency division multiplexion, OFDM) в диапазоне 5 ГГц. Расширенный физический уровень (extended rate physical (ERP) layer) стандарта 802.11g в диапазоне 2,4 ГГц. Физический уровень стандарта 802.11n (как развитие стандарта 802.11a). Основные дополнения, внесенные в стандарт 802.11n по сравнению со стандартом 802.11a. Поддержка MIMO-режима передачи данных в стандарте 802.11n. Подуровень MAC отвечает за разделение совместно используемого радиоканала между пользователями (терминалами, станциями), а также за обнаружение и, если необходимо, повторную передачу ошибочно принятых пакетов информации (кадров или фреймов). Эта задача решается с помощью специальных алгоритмов доступа к каналу и обмена служебной информацией. Подуровень MAC одинаков для стандартов 802.11. Станции стандарта 802.11 не обладают способностью обнаруживать коллизии, как это делают Ethernet-станции стандарта 802.3, осуществляющие множественный доступ к сети с контролем несущей и обнаружением коллизий. Вследствие этого для доступа к среде необходим более сложный и масштабируемый подуровень MAC при минимальных дополнительных издержках. 1 Обзор топологий WLAN Сети стандарта 802.11 можно конструировать по-разному. Разработчик может выбрать любую из следующих топологий. Независимые базовые зоны обслуживания (independent basic service sets, IBSSs). Базовые зоны обслуживания (basic service sets, BSSs). Расширенные зоны обслуживания (extended service sets, ESSs). Зона обслуживания (service set) в данном случае - это логически сгруппированные устройства. Технология WLAN обеспечивает доступ к сети путем передачи широковещательных сигналов через эфир на несущей в диапазоне радиочастот. Принимающая станция может получать сигналы в диапазоне работы нескольких передающих станций. Передающая станция вначале передает идентификатор зоны обслуживания (service set identifier, SSID). Станция-приемник использует SSID для фильтрации получаемых сигналов и выделения того, который ей нужен. 1.1 Независимые базовые зоны обслуживания (IBSS) Сеть Ad-hoc (без применения точек доступа). IBSS представляет собой группу работающих в соответствии со стандартом 802.11 станций, связывающихся непосредственно одна с другой. IBSS также называют специальной или неплановой (ad-hoc) сетью, потому что она представляет собой простую одноранговую WLAN. На рисунке 1 показано, как станции, оборудованные беспроводными сетевыми интерфейсными картами (network interface card, NIC) стандарта 802.11, могут формировать IBSS и напрямую связываться одна с другой.  Рисунок 1 – Неплановая (ad-hoc) сеть (IBSS) Специальная сеть, или независимая базовая зона обслуживания (IBSS), возникает, когда отдельные устройства-клиенты формируют самоподдерживающуюся сеть без использования отдельной точки доступа. При создании таких сетей не разрабатывают какие-либо карты места их развертывания и предварительные планы, поэтому они обычно невелики и имеют ограниченную протяженность, достаточную для передачи совместно используемых данных при возникновении такой необходимости. В отличие от варианта использования расширенной зоны обслуживания (ESS), клиенты непосредственно устанавливают соединения друг с другом, в результате чего создается только одна независимая базовая зона обслуживания (IBSS), не имеющая интерфейса для подключения к проводной локальной сети (т.е. отсутствует какая-либо распределительная система, которая необходима для объединения BSS и организации таким образом ESS). Не существует каких-либо оговоренных стандартом ограничений на количество устройств, которые могут входить в одну независимую базовую зону обслуживания. Но, поскольку каждое устройство является клиентом, зачастую определенное число членов IBSS не может связываться один с другим вследствие так называемой проблемы скрытого узла (hidden node), которая будет пояснена позже. Несмотря на это, в IBSS не существует какого-либо механизма для реализации функции ретрансляции. Поскольку в IBSS отсутствует точка доступа, распределение времени (timing) осуществляется нецентрализованно. Клиент, начинающий передачу в IBSS, задает сигнальный (его еще называют маячковый) интервал (beacon interval) для создания набора моментов времени передачи маячкового сигнала (set of target beacon transmission time, TBTT). Когда завершается ТВТТ, каждый клиент IBSS выполняет следующее. Приостанавливает все несработавшие таймеры задержки (backoff timer) из предыдущего ТВТТ. Определяет новую случайную задержку. Если маячковый сигнал поступает до окончания случайной задержки, возобновляет работу приостановленных таймеров задержки. Если никакой маячковый сигнал не поступает до окончания случайной задержки, посылает маячковый сигнал и возобновляет работу приостановленных таймеров задержки. Распределение времени для передачи маячковых сигналов осуществляется в специальных сетях не точкой доступа и не каким-то одним из клиентов. Поскольку такой схеме связи присуща проблема скрытого узла, вполне возможно, что в течение сигнального интервала будет передано множество маячковых сигналов от разных клиентов и другие клиенты получат множество маячковых сигналов. Однако стандарт вполне допускает такую ситуацию и никаких проблем не возникает, поскольку клиенты ожидают приема только первого маячкового сигнала, относящегося к их собственному таймеру случайной задержки. В маячковые сигналы встроена функция синхронизации таймера (timer synchronization function, TSF). Каждый клиент сравнивает TSF в маячковом сигнале со своим собственным таймером и, если полученное значение больше, считает, что часы передающей станции идут быстрее и подстраивает свой собственный таймер в соответствии с полученным значением. Это имеет долговременный эффект синхронизации работы всей неплановой сети по клиенту с самым быстрым таймером. В больших распределенных неплановых сетях, когда многие клиенты не могут связываться напрямую, может понадобиться некоторое время для достижения синхронизации всех клиентов. 1.2 Базовые зоны обслуживания (BSS) BSS - это группа работающих по стандарту 802.11 станций, связывающихся одна с другой. Технология BSS предполагает наличие особой станции, которая называется точка доступа (access point - AP). Точка доступа - это центральный пункт связи для всех станций BSS. Клиентские станции не связываются непосредственно одна с другой. Вместо этого они связываются с точкой доступа, а уже она направляет фреймы станции-адресату. Точка доступа может иметь порт восходящего канала (uplink port), через который BSS подключается к проводной сети (например, восходящий канал Ethernet). Поэтому BSS иногда называют инфраструктурой BSS. На рисунке 2 представлена типичная инфраструктура BSS.  Рисунок 2 – Инфраструктура беспроводной локальной сети BSS 1.3 Расширенные зоны обслуживания (ESS) Несколько инфраструктур BSS могут быть соединены через их интерфейсы восходящего канала. Там, где действует стандарт 802.11, интерфейс восходящего канала соединяет BBS с распределительной системой (distribution system, DS). Несколько BBS, соединенных между собой через распределительную систему, образуют расширенную зону обслуживания (ESS). Восходящий канал к распределительной системе не обязательно должен использовать проводное соединение. На рисунке 3 представлен пример практического воплощения ESS. Спецификация стандарта 802.11 оставляет возможность реализации этого канала в виде беспроводного. Но чаще восходящие каналы к распределительной системе представляют собой каналы проводной Ethernet.  Рисунок 3 – Расширенная зона обслуживания ESS беспроводной локальной сети 1.4 Понятие скрытого узла Понятие скрытого узла. Некоторая станция (№1) может не получить доступ к среде из-за другой станции, находящейся в пределах досягаемости точки доступа, но вне пределов досягаемости этой станции (№1). Эта ситуация представлена на рисунке 4. Станции №1 и №2 находятся в зоне действия друг друга и точки доступа. При этом ни одна из них не находится в зоне действия станции №3. Однако станция №3 находится в зоне действия точки доступа и тоже пытается осуществлять передачу через среду. Эта ситуация известна как проблема скрытого узла, поскольку станция №3 невидима для станций №1 и №2.  Рисунок 4 – Проблема скрытого узла 2 Механизм доступа к среде стандарта 802.11 (уровень MAC) Механизм «множественного доступа с контролем несущей и предотвращением коллизий». Контроль несущей (или контроль наличия в сети сигнала от работающей станции). Фрагментация фрейма по стандарту 802.11. Форматы фреймов MAC стандарта 802.11. Форматы управляющих и служебных фреймов и фреймов данных. Функционирование под управлением распределённой координационной функции (DCF). 2.1 Механизм «множественного доступа с контролем несущей и предотвращением коллизий» Проводные сети Ethernet, функционирующие в соответствии со стандартом 802.3, способны обнаруживать коллизии в проводной среде передачи. Две станции, передающие данные одновременно, увеличивают уровень мощности сигнала в проводнике. Это увеличение мощности сигнала показывает передающей станции, что возникла коллизия. Беспроводные станции стандарта 802.11 не обладают такой возможностью. Механизм доступа стандарта 802.11 должен предпринять все усилия для того, чтобы коллизии не возникали в принципе. Основывающиеся на стандарте 802.11 беспроводные сети используют механизм, который называется «множественный доступ с контролем несущей и предотвращением коллизий» (carrier sense multiple access with collision avoidance, CSMA/CA). CSMA/CA представляет собой механизм "прослушивание перед передачей" (listen before talk, LBT). Передающая станция проверяет, присутствует ли в среде сигнал несущей и, прежде чем начать передачу, ожидает ее освобождения. Остановимся более подробно на рассмотрении механизма «множественного доступа с контролем несущей и предотвращением коллизий». Для наглядности обратимся к аналогии селекторного совещания. Тогда сценарий его проведения будет следующим. Прежде чем участник начнет говорить, он должен сообщить, насколько длительной будет его речь. Это сообщение дает потенциальным выступающим представление о том, как долго им придется ждать возможности говорить. Участники не могут говорить до тех пор, пока не истечет время, зарезервированное предыдущим участником для своей речи. Участники не знают, услышан ли их голос, когда они говорят, до тех пор, пока они не получат подтверждение по окончании речи. Если два участника начали говорить одновременно, они не знают о том, что пытаются перекричать друг друга. Говорящие определяют, что они говорят одновременно, по тому факту, что не получают подтверждения того, что их речь услышана. Участники выжидают некоторое неопределенное (случайное) время и снова пытаются говорить, если не получают подтверждения того, что были услышаны. Предотвращение коллизий является ключевым моментом для беспроводных сетей, поскольку они не имеют явного механизма для обнаружения коллизий. При использовании технологии CSMA/CA коллизия обнаруживается только при неполучении передающей станцией ожидаемого подтверждения. Реализация технологии CSMA/CA стандартом 802.11 осуществляется при посредстве распределенной функции координации (distribted coordination function, DCF). Опишем следующие важные для технологии CSMA/CA 802.11 компоненты. Контроль несущей (или контроль наличия в сети сигнала от работающей станции). Фрагментация фреймов. Распределенная функция координации. Резервирование среды с помощью механизма «готовность к передаче/готовность к приему» (RTS/CTS). 2.2 Контроль несущей Станция, которая намеревается осуществить передачу в беспроводной среде, должна вначале проверить, используется ли несущая, то есть какой-либо сигнал. Наличие сигнала означает, что какая-либо станция осуществляет передачу информации. Если это так, станция должна отложить свою передачу до момента освобождения среды. Станция может проверить физический уровень и убедиться в том, что несущая свободна. Но в некоторых случаях среда может быть все еще занята другой станцией через вектор распределения сети. Это таймер, значение которого обновляется данными фреймов, передаваемых через среду. Фреймы стандарта 802.11 содержат поле продолжительности (duration field). Значение продолжительности достаточно велико для того, чтобы осуществить передачу фрейма и получить подтверждение его приема. Таким образом, станция определяет состояние среды с помощью двух методов. Проверка физического уровня PSY на предмет наличия несущей. Использование виртуальной функции контроля несущей – вектора распределения сети (network allocation vector, NAV). Любая станция обновляет значение вектора распределения сети (NAV) только тогда, когда полученное значение поля продолжительности превышает значение, хранимое в ее векторе распределения сети. Например, если значение вектора распределения сети станции составляет 10 мс, она не станет обновлять свой вектор распределения сети, если получит фрейм со значением поля продолжительности 5 мс. Однако она обновит свой вектор распределения сети, если получит фрейм со значением поля продолжительности 20 мс. 2.3 Фрагментация фрейма по стандарту 802.11 Фрагментация фрейма - это выполняемая на уровне MAC функция, назначение которой - повысить надежность передачи фреймов через беспроводную среду. Под фрагментацией понимается дробление фрейма на меньшие фрагменты и передача каждого из них отдельно (рисунок 5). Предполагается, что вероятность успешной передачи меньшего фрагмента через зашумленную беспроводную среду выше. Получение каждого фрагмента фрейма подтверждается отдельно; следовательно, если какой-нибудь фрагмент фрейма будет передан с ошибкой или вступит в коллизию, только его придется передавать повторно, а не весь фрейм. Это увеличивает пропускную способность среды.  Рисунок 5 – Фрагментация фрейма Размер фрагмента может задавать администратор сети. Фрагментации подвергаются только одноадресатные фреймы. Широковещательные, или многоадресатные, фреймы передаются целиком. Кроме того, фрагменты фрейма передаются пакетом, с использованием только одной итерации механизма доступа к среде DSF. Хотя за счет фрагментации можно повысить надежность передачи фреймов в беспроводных локальных сетях, она приводит к увеличению «накладных расходов» МАС-протокола стандарта 802.11. Каждый фрагмент фрейма включает информацию, содержащуюся в заголовке 802.11 MAC, а также требует передачи соответствующего фрейма подтверждения. Это увеличивает число служебных сигналов МАС-протокола и снижает реальную производительность беспроводной станции. Фрагментация – это баланс между надежностью и непроизводительной загрузкой среды. 2.4 Форматы фреймов MAC стандарта 802.11 На уровне MAC стандарта 802.11 используются фреймы трех категорий. Управляющие фреймы (control frames). Способствуют передаче фреймов данных при нормальном обмене информацией станциями стандарта 802.11. Служебные фреймы (management frames). Обеспечивают соединения беспроводных локальных сетей, аутентификацию и указывают состояние. Фреймы данных (data frames). Переносят данные станции от передатчика к приемнику. Все фреймы стандарта 802.11 похожи на основной фрейм этого стандарта. Названные три типа фреймов расширяют и используют специфические участки основного фрейма MAC для своих целей. На рисунке 6 представлены основной фрейм MAC и его поля.  Рисунок 6 – Основной фрейм MAC по стандарту 802.11 1. Поле контроля фрейма (frame control). Размер этого поля равен 2 байтам; оно состоит из одиннадцати подполей. Это поле содержит всю управляющую информацию, необходимую для функционирования протокола MAC. В частности оно несёт информацию о типе и подтипе кадра, фрагментации, ретрансляции кадра и типе сервиса. На рисунке 7 показаны подполя поля контроля фрейма.  Рисунок 7 – Подполя поля контроля фрейма Ниже перечислены одиннадцать подполей поля контроля фрейма. Версия протокола (protocol version). Указывает версию протокола 802.11 MAC. На сегодняшний день существует только одна версия, поэтому для этого поля справедливо только значение 0. Все остальные значения зарезервированы. Тип (type). Указывает тип фрейма MAC: управляющий, служебный или фрейм данных. Четвертое значение зарезервировано. Подтип (subtype). Указывает подтип фрейма. К распределительной системе (to DS). Указывает, предназначен ли фрейм для распределительной системы. От распределительной системы (from DS). Указывает, получен ли фрейм из распределительной системы. Больше фрагментов (more fragments). Указывает, является ли данный фрейм только служебным или только фреймом данных, либо следует ожидать других фрагментов. Повторная передача (retry). Указывает, передается ли данный фрейм повторно. Позволяет приемнику отвергать дублирующие фреймы. Управление питанием (power management). Указывает на режим энергопотребления станции. Значение 1 говорит о том, что станция работает в режиме экономии энергопотребления, а значение 0 - что она находится в активном режиме. Фреймы точки доступа всегда имеют данное значение, равное 0. Больше данных (more data). Если бит этого поля установлен, приемная станция оповещается о том, что имеются предназначенные для нее данные, буферизированные в точке доступа. Защищенность, эквивалентная защищенности для проводных сетей (wired equivalent privacy, WEP). Указывает, используется ли шифрование WEP для защиты тела фрейма. Параметр упорядочивания (order). Значение этого поля равно 1, если фрейм данных использует StrictlyOrdered service class, в противном случае оно равно 1. 2. Продолжительность/ID (Duration/ID). Если используется поле длительности, указывается время (в микросекундах), на которое требуется выделить канал для успешной передачи кадра MAC. В некоторых кадрах управления в этом поле указывается идентификатор ассоциации, или соединения. 3. Адреса 1, 2, 3 и 4. Эти поля изменяются в зависимости от типа и подтипа фрейма. Возможны следующие типы адреса: источника, назначения, передающей станции, принимающей станции. 4. Управление очередностью (sequence control). Содержит 4-битовое подполе номера фрагмента, используемое для фрагментации и повторной сборки, и 12-битовый порядковый номер, используемый для нумерации кадров, передаваемых между данными приёмником и передатчиком. 5. Тело кадра. Содержит модуль или фрагмент данных (информационные данные или управляющая информация MAC). 6. FCS. Это контрольная сумма фрейма. В данном поле содержится 32-разрядное значение циклического избыточного контроля (cyclic redundancy check, CRC), вычисленное для всех полей заголовка и тела фрейма MAC. Если вычисленная CRC на приёмном конце совпадает с содержимым этого поля, кадр считается успешно принятым, иначе возникает ошибка. Для различных типов кадров некоторые поля могут отсутствовать. 2.5 Управляющие фреймы стандарта 802.11 В спецификации стандарта 802.11 оговорены шесть уникальных управляющих фреймов. Однако часто применяются только три из них. Поэтому здесь мы остановимся только на них. Это фреймы RTS, CTS и АСК. Фрейм RTS - это запрос на резервирование среды; он является частью механизма доступа стандарта 802.11. На рисунке 8 показан формат фрейма RTS, который состоит из следующих частей. Контроль фрейма (подполя поля контроля фрейма показаны на рисунке 7). Продолжительность (duration). Время, необходимое для того, чтобы станции мог-ли обменяться фреймами. Оно включает время передачи фрейма RTS, время приема фрейма CTS (включая интервал SIFS), время передачи фрейма данных (включая интервал SIFS) и время приема фрейма АСК (включая интервал SIFS). Измеряется в микросекундах (мкс). Адрес приемника. МАС-адрес предполагаемого получателя фрейма. Адрес передатчика. МАС-адрес передатчика станции-отправителя фрейма. Контрольная сумма фрейма (см. пояснения к рисунку 6).  Рисунок 8 – Формат фрейма RTS Фрейм CTS - это ответ на фрейм RTS. Это указание приемной станции, что сре-да была зарезервирована на указанное время. На рисунке 9 показан формат фрейма CTS. Контроль фрейма (подполя поля контроля фрейма показаны на рисунке 7). Продолжительность (duration). Величина, полученная из поля Duration предшест-вующего фрейма RTS, уменьшенная на время, необходимое для передачи фрейма CTS, и интервал SIFS. Адрес приемника. МАС-адрес предполагаемого получателя фрейма. Контрольная сумма фрейма (см. пояснения к рисунку 6).  Рисунок 9 – Формат фрейма CTS Фрейм АСК подтверждает передачу фрейма. Получатель фрейма посылает фрейм АСК отправителю, чтобы сообщить о его успешном приеме. На рисунке 10 показан формат фрейма CTS. Контроль фрейма (подполя поля контроля фрейма показаны на рисунке 7). Продолжительность (duration). Значение этого поля для фреймов АСК обычно равно 0, так как именно этот фрейм подтверждения содержит время передачи для интервала SIFS и фрейма АСК в своем поле Duration. Адрес приемника. МАС-адрес предполагаемого получателя фрейма. Контрольная сумма фрейма (см. пояснения к рисунку 6).  Рисунок 10 – Формат фрейма АСК 3 Стандарт IEEE 802.11 сети с традиционной безопасностью Стандарт IEEE 802.11 с традиционной безопасностью (Tradition Security Network - TSN) предусматривает два механизма аутентификации беспроводных абонентов: открытую аутентификацию (Open Authentication) и аутентификацию с общим ключом (Shared Key Authentication). В аутентификации в беспроводных сетях также широко используются два других механизма, выходящих за рамки стандарта 802.11, а именно назначение идентификатора беспроводной локальной сети (Service Set Identifier - SSID) и аутентификация абонента по его MAC-адресу (MAC Address Authentication). Идентификатор беспроводной локальной сети (SSID) представляет собой атрибут беспроводной сети, позволяющий логически отличать сети друг от друга. В общем случае абонент беспроводной сети должен задать у себя соответствующий SSID для того, чтобы получить доступ к требуемой беспроводной локальной сети. SSID ни в коей мере не обеспечивает конфиденциальность данных, равно как и не аутентифицирует абонента по отношению к точке радиодоступа беспроводной локальной сети. Существуют точки доступа, позволяющие разделить абонентов, подключаемых к точке на несколько сегментов, - это достигается тем, что точка доступа может иметь не один, а несколько SSID. Принцип аутентификации абонента в IEEE 802.11 Аутентификация в стандарте IEEE 802.11 ориентирована на аутентификацию абонентского устройства радиодоступа, а не конкретного абонента как пользователя сетевых ресурсов. Процесс аутентификации абонента беспроводной локальной сети IEEE 802.11 состоит из следующих этапов ( рис. 11): Абонент (Client) посылает фрейм Probe Request во все радиоканалы. Каждая точка радиодоступа (Access Point - AP), в зоне радиовидимости которой находится абонент, посылает в ответ фрейм Probe Response. Абонент выбирает предпочтительную для него точку радиодоступа и посылает в обслуживаемый ею радиоканал запрос на аутентификацию (Authentication Request). Точка радиодоступа посылает подтверждение аутентификации (Authentication Reply). В случае успешной аутентификации абонент посылает точке радиодоступа фрейм ассоциации (Association Request). Точка радиодоступа посылает в ответ фрейм подтверждения ассоциации (Association Response). Абонент может теперь осуществлять обмен пользовательским трафиком с точкой радиодоступа и проводной сетью.  Рисунок 11 – Аутентификация по стандарту 802.11 При активизации беспроводный абонент начинает поиск точек радиодоступа в своей зоне радиовидимости с помощью управляющих фреймов Probe Request. Фреймы Probe Request посылаются в каждый из радиоканалов, поддерживаемых абонентским радиоинтерфейсом, чтобы найти все точки радиодоступа с необходимыми клиенту идентификатором SSID и поддерживаемыми скоростями радиообмена. Каждая точка радиодоступа из находящихся в зоне радиовидимости абонента, удовлетворяющая запрашиваемым во фрейме Probe Request параметрам, отвечает фреймом Probe Response, содержащим синхронизирующую информацию и данные о текущей загрузке точки радиодоступа. Абонент определяет, с какой точкой радиодоступа он будет работать, путем сопоставления поддерживаемых ими скоростей радиообмена и загрузки. После того как предпочтительная точка радиодоступа определена, абонент переходит в фазу аутентификации. Открытая аутентификация Открытая аутентификация по сути не является алгоритмом аутентификации в привычном понимании. Точка радиодоступа удовлетворит любой запрос открытой аутентификации. На первый взгляд использование этого алгоритма может показаться бессмысленным, однако следует учитывать, что разработанные в 1997 году методы аутентификации IEEE 802.11 ориентированы на быстрое логическое подключение к беспроводной локальной сети. Вдобавок к этому многие IEEE 802.11-совместимые устройства представляют собой портативные блоки сбора информации (сканеры штрих-кодов и т. п.), не имеющие достаточной процессорной мощности, необходимой для реализации сложных алгоритмов аутентификации. В процессе открытой аутентификации происходит обмен сообщениями двух типов: запрос аутентификации (Authentication Request); подтверждение аутентификации (Authentication Response). Таким образом, при открытой аутентификации возможен доступ любого абонента к беспроводной локальной сети. Если в беспроводной сети шифрование не используется, любой абонент, знающий идентификатор SSID точки радиодоступа, получит доступ к сети. При использовании точками радиодоступа шифрования WEP сами ключи шифрования становятся средством контроля доступа. Если абонент не располагает корректным WEP-ключом, то даже в случае успешной аутентификации он не сможет ни передавать данные через точку радиодоступа, ни расшифровывать данные, переданные точкой радиодоступа (рис.12).  Рисунок 12 – Открытая аутентификация Литература 1. Весоловский К. Системы подвижной радиосвязи.- М.: Горячая линия – Телеком, 2006. 2. Кузнецов М.А., Рыжков А.Е. современные технологии и стандарты подвижной связи. – СПб.: Линк, 2006. 3. Тихвинский В.О., Терентьев С.В., Юрчук А.Б. Сети мобильной связи LTE. Технологии и архитектура.- М.: Эко-Трендз, 2010. 4. http://ndo.sibsutis.ru/magistr/courses_work/rs_work 5. http://www.diwaxx.ru 6. http://www.tssonline 7. http://www.intuit.ru 8. http://www.wifi-connect.ru |