Практически. БКС практические. Перечень лабораторных работ

Скачать 1.44 Mb. Скачать 1.44 Mb.

|

Часть 4: Изучение ПО сборщика данных и анализатора NetFlowПрограммное обеспечение сборщика данных и анализатора NetFlow предоставляют многие производители. Некоторые программы распространяются бесплатно, другие — нет. По следующему URL-адресу размещена веб- страница с обзором некоторых бесплатных программ NetFlow: http://www.cisco.com/en/US/prod/iosswrel/ps6537/ps6555/ps6601/networking_solutions_products_genericco ntent0900aecd805ff72b.html Просмотрите эту веб-страницу, чтобы ознакомиться с некоторыми из доступных программных продуктов сборщика данных и анализатора NetFlow. © Корпорация Cisco и/или её дочерние компании, 201 4. Все права защищены. В данном документе содержится общедоступная информация корпорации Cisco. Страница 6 из 7  Лабораторная работа. Сбор и анализ данных NetFlow Вопросы на закрепление В чём заключается назначение ПО сборщика данных NetFlow? _ _ _ В чём заключается назначение программного анализатора NetFlow? _ _ _ Перечислите семь основных полей, используемых первоначальным протоколом NetFlow для различения потоков данных. _ _ Сводная таблица интерфейсов маршрутизаторов

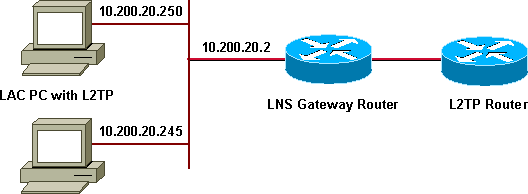

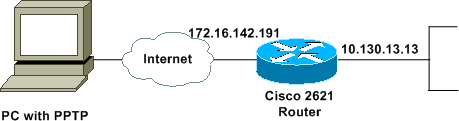

ЛАБОРАТОРНАЯ РАБОТА № 8«Настройка виртуальной частной сети L2TP.» (2 часа) ПМ.03 «Эксплуатация объектов сетевой инфраструктуры» МДК.03.02 Безопасность компьютерных сетей Составители(авторы) ВилковА.Н. преподаватель ФГБОУ ВО "РЭУ им. Г.В.Плеханова"  Рис. 1. Топология сети. Оборудование: Дополнительный компонент Microsoft IAS устанавливается на расширенной версии сервера Microsoft 2000 с Active Directory Маршрутизатор Cisco 3600 ПО Cisco IOS версии c3640-io3s56i-mz.121-5. T. Цели: Базовая настройка оборудования. Настройка протокола L2TP. Ход работы: aaa new-model aaa authentication login default local aaa authentication login console none aaa authentication ppp default local aaa authorization network default local vpdn enable accept-dialin protocol L2TP virtual-template 1 no L2TP tunnel authentication interface Loopback0 ip address 172.16.10.100 255.255.255.0 interface Ethernet0/0 ip address 10.200.20.2 255.255.255.0 interface Virtual-Template1 ip unnumbered Loopback0 peer default ip address pool default ppp authentication ms-chap ip local pool default 172.16.10.1 172.16.10.10 ip classless ip route 0.0.0.0 0.0.0.0 10.200.20.1 ip route 192.168.1.0 255.255.255.0 10.200.20.250 Контрольные вопросы: Опишите принципа работы L2TP. Происходит шифрование трафика при передаче по L2TP туннелю? ЛАБОРАТОРНАЯ РАБОТА № 9“Настройка виртуальной частной сети PPTP”(2 часа) ПМ.03 «Эксплуатация объектов сетевой инфраструктуры» МДК.03.02 Безопасность компьютерных сетей Составители(авторы) ВилковА.Н. преподаватель ФГБОУ ВО "РЭУ им. Г.В.Плеханова"  Рис. 1. Топология сети. Оборудование: Маршрутизатор Cisco 2621 ПК Цели: Базовая настройка оборудования. Настройка протокола PPTP. Ход работы: 2621#configure terminal Enter configuration commands, one per line. End with CNTL/Z. !--- Enable virtual private dial-up networking. 2621(config)#vpdn enable !--- Enters VPDN group configuration mode for the specified VPDN group. 2621(config)#vpdn-group 1 !--- Enters VPDN accept-dialin configuration mode !--- and enables the router to accept dial-in requests. 2621(config-vpdn)#accept-dialin !--- Specifies which PPTP protocol is used. 2621(config-vpdn-acc-in)#protocol pptp !--- Specifies the virtual template that is used !--- in order to clone the virtual access interface. 2621(config-vpdn-acc-in)#virtual-template 1 2621(config-vpdn-acc-in)#exit 2621(config)#ip local pool test 192.168.1.1 192.168.1.250 !--- Create virtual-template interface used for cloning !--- virtual-access interfaces with the use of address pool test !--- with Challenge Authentication Protocol (CHAP) authentication, PAP, and MS-CHAP. 2621(config)#interface virtual-template 1 2621(config-if)#encapsulation ppp 2621(config-if)#peer default ip address pool test 2621(config-if)#ip unnumbered FastEthernet0/0 2621(config-if)#no keepalive 2621(config-if)#ppp encrypt mppe auto 2621(config-if)#ppp authentication pap chap ms-chap Контрольные вопросы: Опишите принципа работы PPTP. Происходит шифрование трафика при передаче по PPTP туннелю? ЛАБОРАТОРНАЯ РАБОТА № 10“ Настройка GRE туннеля.” (2 часа) ПМ.03 «Эксплуатация объектов сетевой инфраструктуры» МДК.03.02 Безопасность компьютерных сетей Составители(авторы) ВилковА.Н. преподаватель ФГБОУ ВО "РЭУ им. Г.В.Плеханова"  Топология ТопологияТаблица адресации

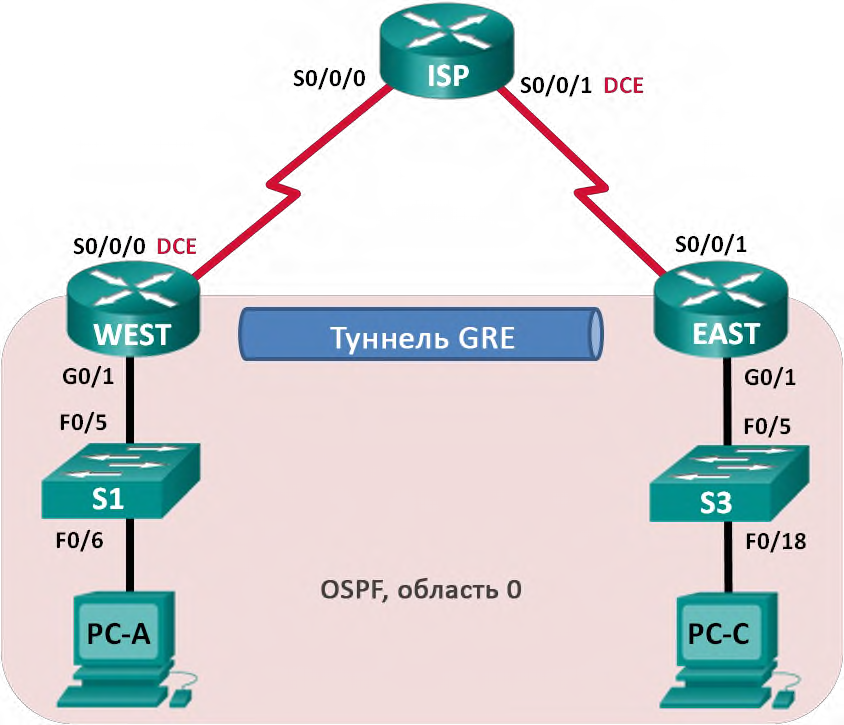

Лабораторная работа. Настройка туннеля VPN GRE по схеме «точка-точка» Задачи Часть 1. Базовая настройка устройств Часть 2. Настройка туннеля GRE Часть 3. Включение маршрутизации через туннель GRE Исходные данные/сценарий Универсальная инкапсуляция при маршрутизации (GRE) — это протокол туннелирования, способный инкапсулировать различные протоколы сетевого уровня между двумя объектами по общедоступной сети, например, в Интернете. GRE можно использовать с: подключением сети IPv6 по сетям IPv4 пакетами групповой рассылки, например, OSPF, EIGRP и приложениями потоковой передачи данных В этой лабораторной работе необходимо настроить незашифрованный туннель GRE VPN «точка-точка» и убедиться, что сетевой трафик использует туннель. Также будет нужно настроить протокол маршрутизации OSPF внутри туннеля GRE VPN. Туннель GRE существует между маршрутизаторами WEST и EAST в области 0 OSPF. Интернет-провайдер не знает о туннеле GRE. Для связи между маршрутизаторами WEST и EAST и интернет-провайдером применяются статические маршруты по умолчанию. Примечание. В практических лабораторных работах CCNA используются маршрутизаторы с интеграцией сервисов Cisco 1941 (ISR) под управлением ОС Cisco IOS версии 15.2(4) M3 (образ universalk9). В лабораторной работе используются коммутаторы Cisco Catalyst серии 2960 под управлением ОС Cisco IOS 15.0(2) (образ lanbasek9). Допускается использование коммутаторов и маршрутизаторов других моделей, под управлением других версий ОС Cisco IOS. В зависимости от модели устройства и версии Cisco IOS доступные команды и выходные данные могут отличаться от данных, полученных при выполнении лабораторных работ. Точные идентификаторы интерфейсов указаны в сводной таблице интерфейсов маршрутизаторов в конце лабораторной работы. Примечание. Убедитесь, что предыдущие настройки маршрутизаторов и коммутаторов удалены и они не имеют загрузочных настроек. Если вы не уверены в этом, обратитесь к инструктору. Необходимые ресурсы:   Часть 1: Базовая настройка устройствВ части 1 вам предстоит настроить топологию сети и базовые параметры маршрутизатора, например, IP-адреса интерфейсов, маршрутизацию, доступ к устройствам и пароли. Шаг 1: подключите кабели в сети в соответствии с топологией. © Корпорация Cisco и/или её дочерние компании, 201 4. Все права защищены. В данном документе содержится общедоступная информация корпорации Cisco. Страница 2 из 7  Лабораторная работа. Настройка туннеля VPN GRE по схеме «точка-точка» Шаг 2: Выполните инициализацию и перезагрузку маршрутизаторов и коммутаторов. Шаг 3: Произведите базовую настройку маршрутизаторов. Отключите поиск DNS. Назначьте имена устройств. Зашифруйте незашифрованные пароли. Создайте баннерное сообщение дня (MOTD) для предупреждения пользователей о запрете несанкционированного доступа. Назначьте class в качестве зашифрованного пароля доступа к привилегированному режиму. Назначьте cisco в качестве пароля для консоли и виртуального терминала VTY и активируйте учётную запись. Настройте ведение журнала состояния консоли на синхронный режим. Примените IP-адреса к интерфейсам Serial и Gigabit Ethernet в соответствии с таблицей адресации и активируйте физические интерфейсы. На данном этапе не настраивайте интерфейсы Tunnel0. Настройте тактовую частоту на 128000 для всех последовательных интерфейсов DCE. Шаг 4: Настройте маршруты по умолчанию к маршрутизатору интернет-провайдера. WEST(config)# ip route 0.0.0.0 0.0.0.0 10.1.1.2 EAST(config)# ip route 0.0.0.0 0.0.0.0 10.2.2.2 Шаг 5: Настройте компьютеры. Настройте IP-адреса и шлюзы по умолчанию на всех ПК в соответствии с таблицей адресации. Шаг 6: Проверьте соединение. На данный момент компьютеры не могут отправлять друг другу эхо-запросы. Каждый ПК должен получать ответ на эхо-запрос от своего шлюза по умолчанию. Маршрутизаторы могут отправлять эхо-запросы на последовательные интерфейсы других маршрутизаторов в топологии. Если это не так, устраните неполадки и убедитесь в наличии связи. Шаг 7: Сохраните текущую конфигурацию. Часть 2: Настройка туннеля GREВ части 2 необходимо настроить туннель GRE между маршрутизаторами WEST и EAST. Шаг 1: Настройка интерфейса туннеля GRE. Настройте интерфейс туннеля на маршрутизаторе WEST. Используйте S0/0/0 на маршрутизаторе WEST в качестве интерфейс источника туннеля и 10.2.2.1 как назначение туннеля на маршрутизаторе EAST. WEST(config)# interface tunnel 0 WEST(config-if)# ip address 172.16.12.1 255.255.255.252 WEST(config-if)# tunnel source s0/0/0 WEST(config-if)# tunnel destination 10.2.2.1 © Корпорация Cisco и/или её дочерние компании, 201 4. Все права защищены. В данном документе содержится общедоступная информация корпорации Cisco. Страница 3 из 7  Лабораторная работа. Настройка туннеля VPN GRE по схеме «точка-точка» Настройте интерфейс туннеля на маршрутизаторе EAST. Используйте S0/0/1 на маршрутизаторе EAST в качестве интерфейс источника туннеля и 10.1.1.1 как назначение туннеля на маршрутизаторе WEST. EAST(config)# interface tunnel 0 EAST(config-if)# ip address 172.16.12.2 255.255.255.252 EAST(config-if)# tunnel source 10.2.2.1 EAST(config-if)# tunnel destination 10.1.1.1 Примечание. Для команды tunnel source в качестве источника можно использовать имя интерфейса или IP-адрес. Шаг 2: Убедитесь, что туннель GRE работает. Проверьте состояние интерфейса туннеля на маршрутизаторах WEST и EAST. WEST# show ip interface brief Interface IP-Address OK? Method Status Protocol Embedded-Service-Engine0/0 unassigned YES unset administratively down down GigabitEthernet0/0 unassigned YES unset administratively down down GigabitEthernet0/1 Serial0/0/0 172.16.1.1 10.1.1.1 YES manual up up YES manual up up  172.16.12.1 YES manual up up Serial0/0/1 unassigned YES unset administratively down down Tunnel0 EAST# show ip interface brief Interface IP-Address OK? Method Status Protocol Embedded-Service-Engine0/0 unassigned YES unset administratively down down GigabitEthernet0/0 unassigned YES unset administratively down down GigabitEthernet0/1 172.16.2.1 YES manual up up Serial0/0/0 unassigned YES unset administratively down down Serial0/0/1 10.2.2.1 YES manual up up Tunnel0 172.16.12.2 YES manual up up  С помощью команды show interfaces tunnel 0 проверьте протокол туннелирования, источник туннеля и назначение туннеля, используемые в этом туннеле. Какой протокол туннелирования используется? Какие IP-адреса источника и назначения туннеля связаны с туннелем GRE на каждом маршрутизаторе? _ _ Отправьте эхо-запрос по туннелю из маршрутизатора WEST на маршрутизатор EAST с использованием IP-адреса интерфейса туннеля. WEST# ping 172.16.12.2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 172.16.12.2, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 32/34/36 ms С помощью команды traceroute на маршрутизаторе WEST определите тракт к интерфейсу туннеля на маршрутизаторе EAST. Укажите путь до маршрутизатора EAST. __ © Корпорация Cisco и/или её дочерние компании, 201 4. Все права защищены. В данном документе содержится общедоступная информация корпорации Cisco. Страница 4 из 7  Лабораторная работа. Настройка туннеля VPN GRE по схеме «точка-точка» Отправьте эхо-запрос и сделайте трассировку маршрута через туннель от маршрутизатора EAST к маршрутизатору WEST с использованием IP-адреса интерфейса туннеля. Укажите путь от маршрутизатора EAST до маршрутизатора WEST? _ С какими интерфейсами связаны эти IP-адреса? Почему? _ Команды ping и traceroute должны успешно выполняться. Если это не так, устраните неполадки и перейдите к следующей части. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||