Методические указания к практическим работам по дисциплине Компь. Построение схемы компьютерной сети с использованием прикладных программных средств

Скачать 1.87 Mb. Скачать 1.87 Mb.

|

Контрольные вопросы:Какие октеты представляют идентификатор сети и узла в адресах классов А, В и С? Какие значения не могут быть использованы в качестве идентификаторов сетей и почему? Какие значения не могут быть использованы в качестве идентификаторов узлов? Почему? Когда необходим уникальный идентификатор сети? Каким компонентам сетевого окружения TCP/IP, кроме компьютеров, необходим идентификатор узла? Практическое занятие №12 Тема: Расчет IP-адреса и маски подсети Цель: получить практические навыки по работе с пространством IP-адресов, масками и управления адресацией в IP сетях. Теоретические сведенияВсе пространство IP адресов делится на логические группы – IP-сети. Они нужны для организации иерархической адресации в составной IP-сети, например Интернете. Каждой локальной сети присваивается своя IP-сеть, маршрут до IP-узлов, находящихся в этой локальной сети строится на маршрутизаторах как маршрут до их IP-сети. И только после того, как пакет попал в конкретную IP-сеть, решается задача его доставки на отдельный узел. В IP-адресе выделяются две части – адрес сети и адрес узла. Деление происходит с помощью маски – 4-x байтного числа, которое поставлено в соответствие IP-адресу. Макса содержит двоичные 1 в тех разрядах IP-адреса, которые определяют адрес сети и двоичные 0 в тех разрядах IP адреса, которые определяют адрес узла. Адресом IP-сети считается IP-адрес из этой сети, в котором в поле адреса узла содержатся двоичные 0. Этот адрес обозначает сеть целиком в таблицах маршрутизации. Есть еще служебный IP-адрес – адрес ограниченного широковещания – в поле адреса узла он содержит двоичные 1. Оба эти адреса не используются для адресации реальных узлов сети, однако входят в диапазон адресов IP-сети. Рассмотрим пример: есть адрес 192.168.170.15 с маской 255.255.252.0. Определим адрес сети, адрес широковещания и допустимый для данной IP-сети диапазон адресов.

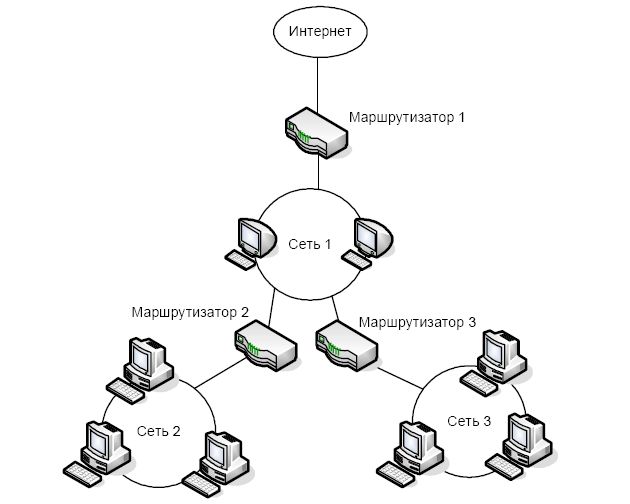

5) если имеется сеть, составленная из нескольких локальных сетей, соединенных между собой маршрутизаторами, то нужно каждой из этих локальных сетей назначить отдельную IP-сеть. В случае, если вам для такой сети выдается большая IP-сеть в управление (например, такую сеть может назначить провайдер Интернет), то эту сеть необходимо разделить с помощью масок на части. (необходимо отметить, что подобная ситуация может иметь место, если вам необходимо назначить узлам вашей сети реальные IP адреса, для того чтобы ваши компьютеры были «видны» из Интернета каждый под своим адресом). Порядок выполнения работы: В работе даны 4 варианта задания (Табл. 1). Необходимо сделать все варианты. На приведенной схеме представлена составная локальная сеть. Отдельные локальные сети соединены маршрутизаторами. Для каждой локальной сети указано количество компьютеров. Провайдер, для вас выдал IP-cеть (данные о сети представлены в табл. 2). Ваша задача установить IP-адрес сети и допустимый диапазон адресов. Разделить вашу сеть на части, используя маски. Маску надо выбирать так, чтобы в отделяемой IP подсети было достаточно адресов. Помните, что и порт маршрутизатора, подключенный к локальной сети, имеет IP адрес! Некоторые маски представлены в табл.3. Таблица 1

Таблица 2

Рис 1. Таблица 3

В отчете заполняем таблицу:

Контрольные вопросы Может ли быть IP-адрес узла таким? Укажите неверные варианты IP-адрес. Ответ обоснуйте. 192.168.255.0 167.234.56.13 224.0.5.3 172.34.267.34 230.0.0.7 160.54.255.255 Может ли маска подсети быть такой? Укажите неверные варианты. Ответ обоснуйте. 255.254.128.0 255.255.252.0 240.0.0.0 255.255.194.0 255.255.128.0 255.255.255.244 255.255.255.255 Можно ли следующие подсети разделить на N подсетей. Если это возможно, то укажите варианты разбиения с максимально возможным количеством подсетей или узлов в каждой подсети. Ответ обоснуйте. 165.45.67.0, маска 255.255.255.224, N=3 235.162.56.0, маска 255.255.255.224, N=6 234.49.32.0, маска 255.255.255.192, N=3 Практическое занятие №13 Тема: Настройка удаленного доступа к компьютеру Цель: обобщение и систематизация знаний по теме «Удаленный доступ у компьютеру» Задания к работе Открыть окно командной строки, ввести команду ping с IP адресом машины, при взаимодействии с которой возникают проблемы. Определить, использует ли проблемная машина конфигурацию статичного или динамичного IP адреса. Для этого откройте панель управления и выберите опцию Сетевые подключения. Теперь правой клавишей нажмите на подключении, которое собираетесь диагностировать, затем выберите опцию Свойства в появившемся меню быстрого доступа. Перейдите по спискам элементов, используемых подключением, пока не дойдете до TCP/IP протокола. Выберите этот протокол, нажмите на кнопке Свойства, чтобы открыть страницу свойств для Internet Protocol (TCP/IP). Запишите IP конфигурацию машины. Особенно важно сделать заметки следующих элементов: Использует ли машина статичную или динамичную конфигурацию? Если используется статичная конфигурация, запишите значение IP адреса, маски подсети и основного шлюза? Получает ли машина адрес DNS сервера автоматически? Если адрес DNS сервера вводится вручную, то какой адрес используется? Если на компьютере установлено несколько сетевых адаптеров, то в панели управления будут перечислены несколько сетевых подключений. Проверьте тип адаптера. Определите, принимает ли Windows такую конфигурацию. Для этого откройте окно командной строки и введите следующую команду: IPCONFIG /ALL. Определите правильный сетевой адаптер. В этом случае определение нужного адаптера довольно простое, поскольку в списке есть всего лишь один адаптер. Отправьте ping запрос на адрес локального узла. Существует два различных способа того, как это сделать. Одним способом является ввод команды: PING LOCALHOST. Введите команду Nslookup, за которой должно идти полное доменное имя удаленного узла. Команда Nslookup должна суметь разрешить полное доменное имя в IP адрес. 11. Необходимо просканировать клиентскую машину на предмет вредоносного ПО. Если на машине не обнаружено вредоносного ПО, сбросьте DNS кэш путем ввода следующей команды: IPCONFIG /FLUSHDNS. Контрольные вопросы Поясните, что может означать, если время TTL закончилось до получения ответа. Как подтвердить наличие сетевого соединения? Что показывает команда IPCONFIG /ALL? Что означает наличие IP адрес со значением 0.0.0.0.? С помощью какой команды можно проверить то, что конфигурация IP адреса работает корректно, и что отсутствуют проблемы с стеком локального протокола TCP/IP? Как производится опрос основного шлюза? Как производится опрос DNS сервера? Практическое занятие №14-15 Тема: Организация межсетевого взаимодействия (часть1-2) Цель: закрепление изученного материала по теме «организация межсетевого взаимодействия» Задание. Построить сеть с использованием маршрутизаторов, коммутаторов и оконечного оборудования с обеспечение шлюза. Краткие теоретические сведения Открытая система(OSI) — это стандартизированный набор протоколов и спецификаций, который гарантирует возможность взаимодействия оборудования различных производителей. Она реализуется набором модулей, каждый из которых решает простую задачу внутри элемента сети. Каждый из модулей связан с одним или несколькими другими модулями. Решение сложной задачи подразумевает определенный порядок следования решения простых задач, при котором образуется многоуровневая иерархическая структура на рис. 1. Это позволяет любым двум различным системам связываться независимо от их основной архитектуры.  Рис. 1. Модель взаимодействия открытых систем OSI Модель OSI составлена из семи упорядоченных уровней: физического (уровень 1), звена передачи данных (уровень 2), сетевого (уровень 3), транспортного (уровень 4), сеансового (уровень 5), представления (уровень 6) и прикладного (уровень 7). Обмен информацией между модулями происходит на основе определенных соглашений, которые называются интерфейсом. При передаче сообщения модуль верхнего уровня решает свою часть задачи, а результат, понятный только ему, оформляет в виде дополнительного поля к исходному сообщению (заголовка) и передает измененное сообщение на дообслуживание в нижележащий уровень. Этот процесс называется инкапсуляцией. Стек протоколов Интернета Стек протоколов сети Интернет был разработан до модели OSI. Поэтому уровни в стеке протоколов Интернета не соответствуют аналогичным уровням в модели OSI. Стек протоколов Интернета состоит из пяти уровней: физического, звена передачи данных, сети, транспортного и прикладного. Первые четыре уровня обеспечивают физические стандарты, сетевой интерфейс, межсетевое взаимодействие и транспортные функции, которые соответствуют первым четырем уровням модели OSI. Три самых верхних уровня в модели OSI представлены в стеке протоколов Интернета единственным уровнем, называемым прикладным уровнем рис. 2.  Рис. 2. Стек протоколов Интернета по сравнению с OSI Стек базовых протоколов Интернета — иерархический, составленный из диалоговых модулей, каждый из которых обеспечивает заданные функциональные возможности; но эти модули не обязательно взаимозависимые. В отличие от модели OSI, где определяется строго, какие функции принадлежат каждому из ее уровней, уровни набора протокола TCP/IP содержат относительно независимые протоколы, которые могут быть смешаны и согласованы в зависимости от потребностей системы. Термин иерархический означает, что каждый верхний протокол уровня поддерживается соответственно одним или более протоколами нижнего уровня. На транспортном уровне стек определяет два протокола: протокол управления передачей (TCP) и протокол пользовательских дейтаграмм (UDP). На сетевом уровне — главный протокол межсетевого взаимодействия (IP), хотя на этом уровне используются некоторые другие протоколы, о которых будет сказано ниже. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||