Программа расширенного обновления безопасности (esu)

Скачать 58.84 Kb. Скачать 58.84 Kb.

|

|

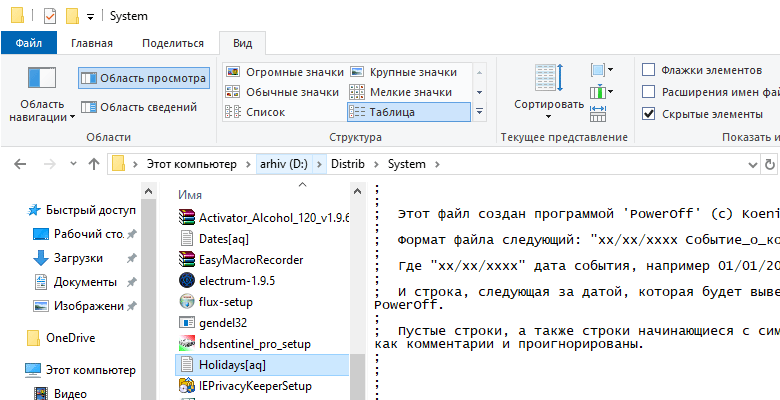

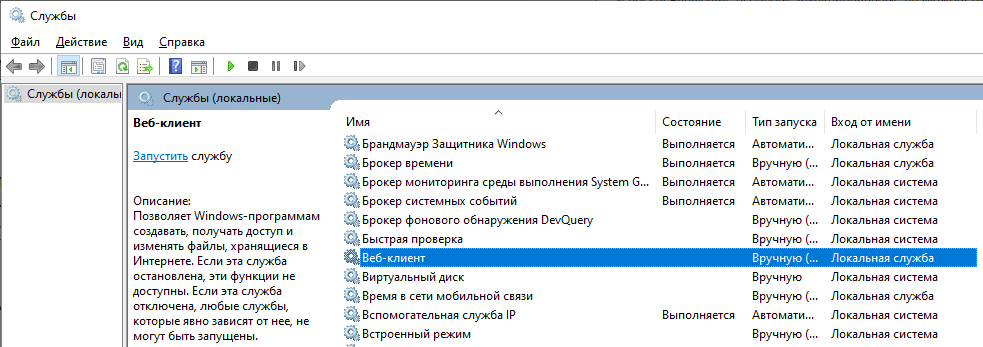

Уязвимость ADV200006 обнаружена во всех версиях Windows (7, 8.1, 10, Server 2008-2019) критическая, допускающая удалённое исполнение кода. Об уязвимости приходится сообщать до выпуска патча, потому что она уже активно эксплуатируется злоумышленниками. Пока её заметили только в «ограниченных целевых атаках». Эти уязвимости находятся в библиотеке Windows Adobe Type Manager и могут быть использованы с помощью вредоносных шрифтов Adobe Type 1 Postscript format multiple master, которые теперь заменены шрифтами OpenType. Злоумышленники могут использовать эти уязвимости несколькими способами, встраивая шрифты типа 1 в документы и убеждая пользователей открывать их или просматривать на панели предварительного просмотра Проводника Windows. В Windows Server конфигурация усиленной безопасности по умолчанию не смягчает уязвимости. Хотя уязвимость оценивается как критическая для систем, работающих под управлением поддерживаемых версий Windows 10, успешная атака может привести только к выполнению кода в содержимом песочницы AppContainer с ограниченными привилегиями и возможностями. AppContainers — это функции безопасности, которые снижают риски, ограничивая доступ приложений к системным областям и ресурсам Windows. Microsoft не сообщает, насколько успешно работают эксплоиты в упомянутых целевых атаках и что конкретно они делают. В сообщении также не упоминается о количестве и географическом расположении атак. В настоящее время Microsoft выпустила апрельские обновления безопасности, которые устраняют уязвимость библиотеки Adobe Type Manager, но для получения обновления на Windows 7, Windows Server 2008 и Windows Server 2008 R2 требуется «Программа расширенного обновления безопасности» (ESU). Для систем на которые обновление не может быть установлено предлагается несколько способов: Отключить области предварительного просмотра в Проводнике Windows. В русскоязычной версии они называются «Область просмотра» и «Область сведений» (Preview Pane и Details Pane).  Это не позволит проводнику автоматически отображать шрифты Type 1. Хотя такой способ предотвратит некоторые типы атак, но не помешает локальному аутентифицированному пользователю запустить специально созданную программу с эксплоитом. Отключить службу WebClient (Веб-клиент). Данная служба позволяет приложениям Windows создавать, сохранять и изменять файлы, находящиеся на серверах WebDAV, и обычно её можно безболезненно отключить.  Это наиболее вероятный вектор атаки, по оценке Microsoft. Опять же, отключение службы не помешает локально запустить эксплоит. Переименовать ATMFD.DLL или исключение его из реестра. Переименование ATMFD.DLL вызовет проблемы в приложениях, которые используют встроенные шрифты OpenType, так что некоторые приложения перестанут работать. Microsoft также предупреждает: ошибки при внесении изменений в реестр чреваты серьёзными проблемами, которые могут потребовать полной переустановки Windows. |