Практическая работа 2. Шифрование информации

Скачать 351.46 Kb. Скачать 351.46 Kb.

|

|

Тема: «Шифрование информации» Цель работы:изучение простейших методов криптографической зашиты информации и закрепление навыков работы в программной среде Microsoft Excel. Формируемые компетенции

План работы: Изучение теоретического материала. Зашифровывание своих фамилии и имени, используя метод Цезаря и среду Microsoft Excel. Расшифровывание фразы с карточки, используя метод Цезаря и среду Microsoft Excel. Зашифровать, расшифрованную в п.4 фразу методом перестановки с ключом. В качестве ключа взять свою фамилию. Ответить устно на вопросы. Предъявить работу преподавателю. Теоретические сведения: Система шифрования Цезаря – частный случай шифра простой замены. Метод основан на замене каждого символа сообщения (открытого текста) на другой символ того же алфавита, путем смещения от исходного на k позиций (получаем закрытый текст). Величина k называется ключом шифра (ключ – это информация, необходимая для беспрепятственного дешифрования информации). Ключ в методе Цезаря – целое число. Если поставить в соответствие каждому символу используемого алфавита число, то процесс шифрования будет проходить по формуле:  где xi – номер i-того символа в открытом тексте, yi – номер i-того символа в закрытом тексте, k – ключ, n – число символов в алфавите. Операция mod – это взятие остатка от деления одного числа на другое (например: 5 mod 2 = 1, 10 mod 5 = 0, 20 mod 7 = 6). Дешифрование (расшифровывание) будет проходить по формуле  Пример. Зашифруем методом Цезаря с ключом k=7 слово «шифр». Будем использовать русский алфавит без буквы ё, где букве А соответствует число 0, а следовательно букве Я – 31. Т.е. n=32. Поставим в исходном слове в соответствие каждой букве число:

Тогда y1 = (x1 + k) mod 32 = (24 +7) mod 32 = 31 mod 32 = 31 → я y2 = (x2 + k) mod 32 = (8 +7) mod 32 = 15 mod 32 = 15 → п y3 = (x3 + k) mod 32 = (20 +7) mod 32 = 27 mod 32 = 27 → ы y4 = (x4 + k) mod 32 = (16 +7) mod 32 = 23 mod 32 = 23 → ч Таким образом, получили слово «япыч» Дешифрование. Для дешифрования необходимо каждому символу слова «япыч» поставить в соответствие число:

Тогда x1 = (y1 + (32 – k)) mod 32 = (31 +(32 – 7)) mod 32 = 56 mod 32 = 24 → ш x2 = (y2 + (32 – k)) mod 32 = (15 +25) mod 32 = 40 mod 32 = 8 → и x3 = (y3 + (32 – k)) mod 32 = (27 +25) mod 32 = 52 mod 32 = 20 → ф x4 = (y4 + (32 – k)) mod 32 = (23 +25) mod 32 = 48 mod 32 = 16 → р Получили слово «шифр», следовательно шифрование было выполнено правильно. Шифр перестановки с ключом – является одним из многочисленных видов шифров перестановки (символы исходного сообщения переставляются по определенным законам). Для перестановки с ключом выбирается ключ – любое слово. Символы ключа нумеруется в порядке следования их в алфавите. Строится таблица, в которой количество столбцов равно количеству букв в ключе. Исходный текст вместе с пробелами и знаками препинания записывается в эту таблицу. Если последняя срока заполнена не полностью, до до конца строки записываются любые символы («пустышки»). Затем текст переписывается по столбцам, учитывая их нумерацию согласно ключу. Пример. Выберем в качестве ключа слово «информация». Пронумеруем ключ (первая, из имеющихся в ключе, в алфавите буква А, следовательно ей присваивается номер 1; следующая по алфавиту буква И, следовательно первая буква И будет иметь номер 2, а вторая – 3; далее идет буква М, ей присваиваем номер 4 и т.д.):

Зашифруем пословицу: От умного научишься, от глупого разучишься. Запишем ее в таблицу под ключом. Оставшиеся ячейки до конца строки заполняют «пустышками».

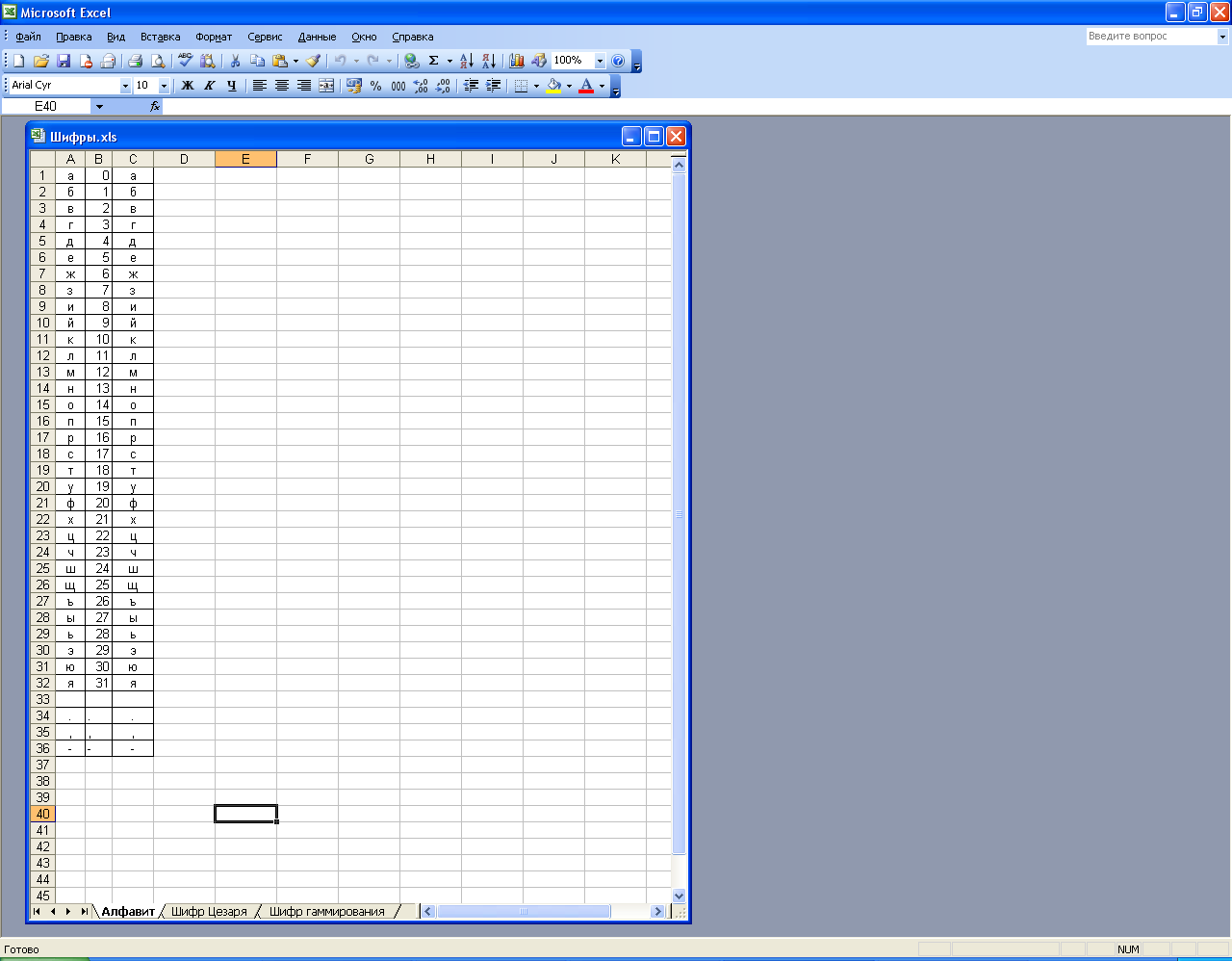

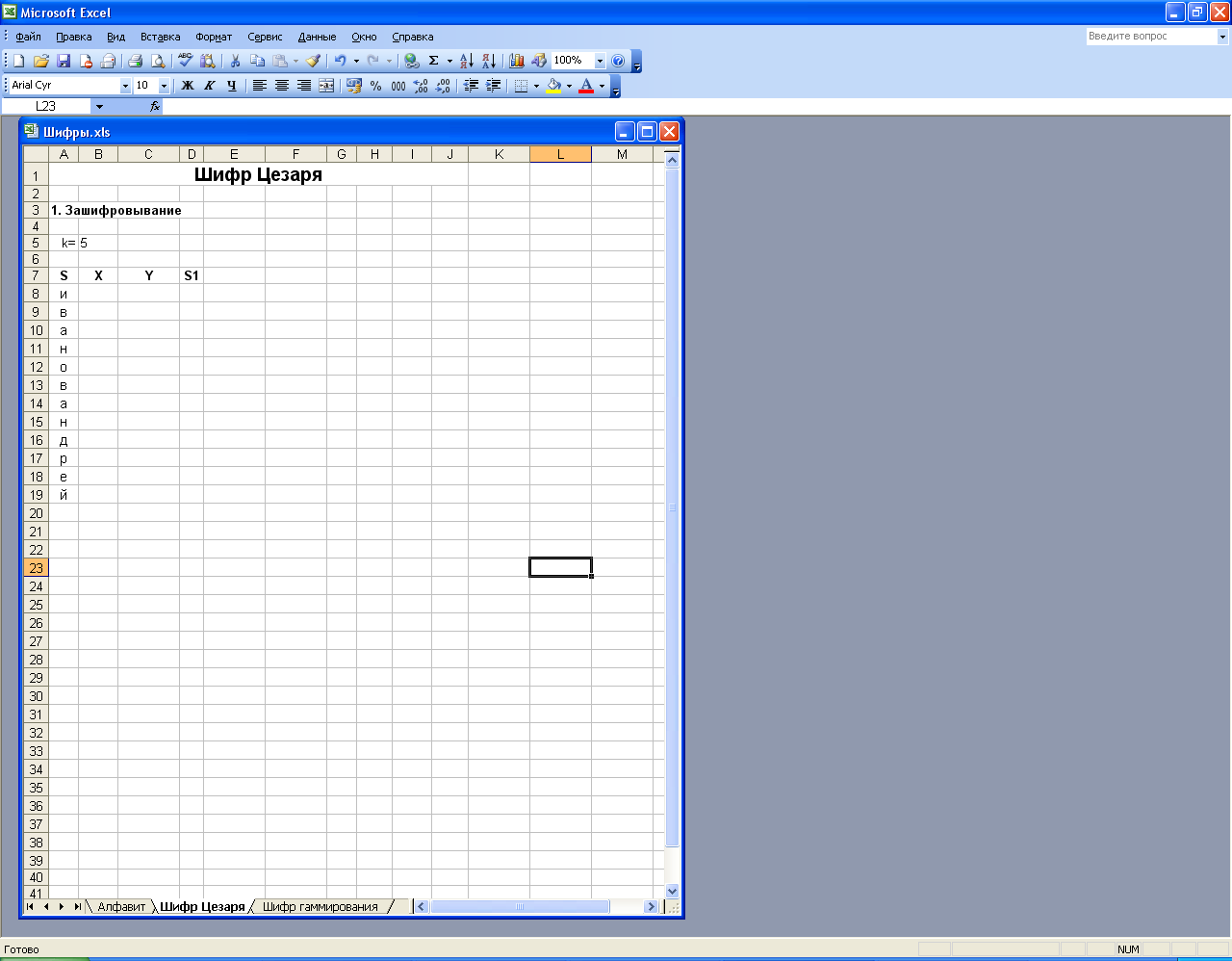

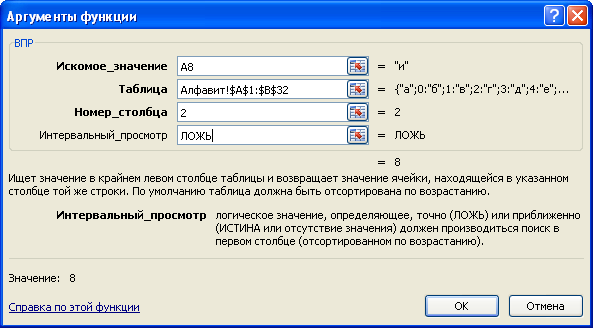

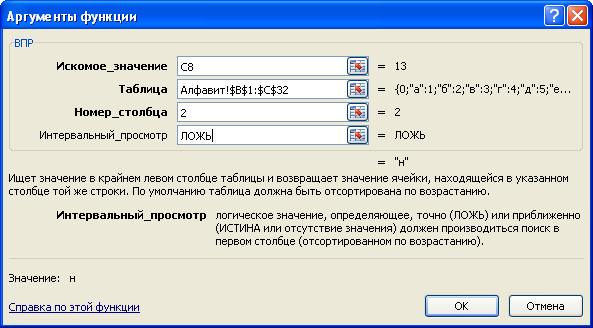

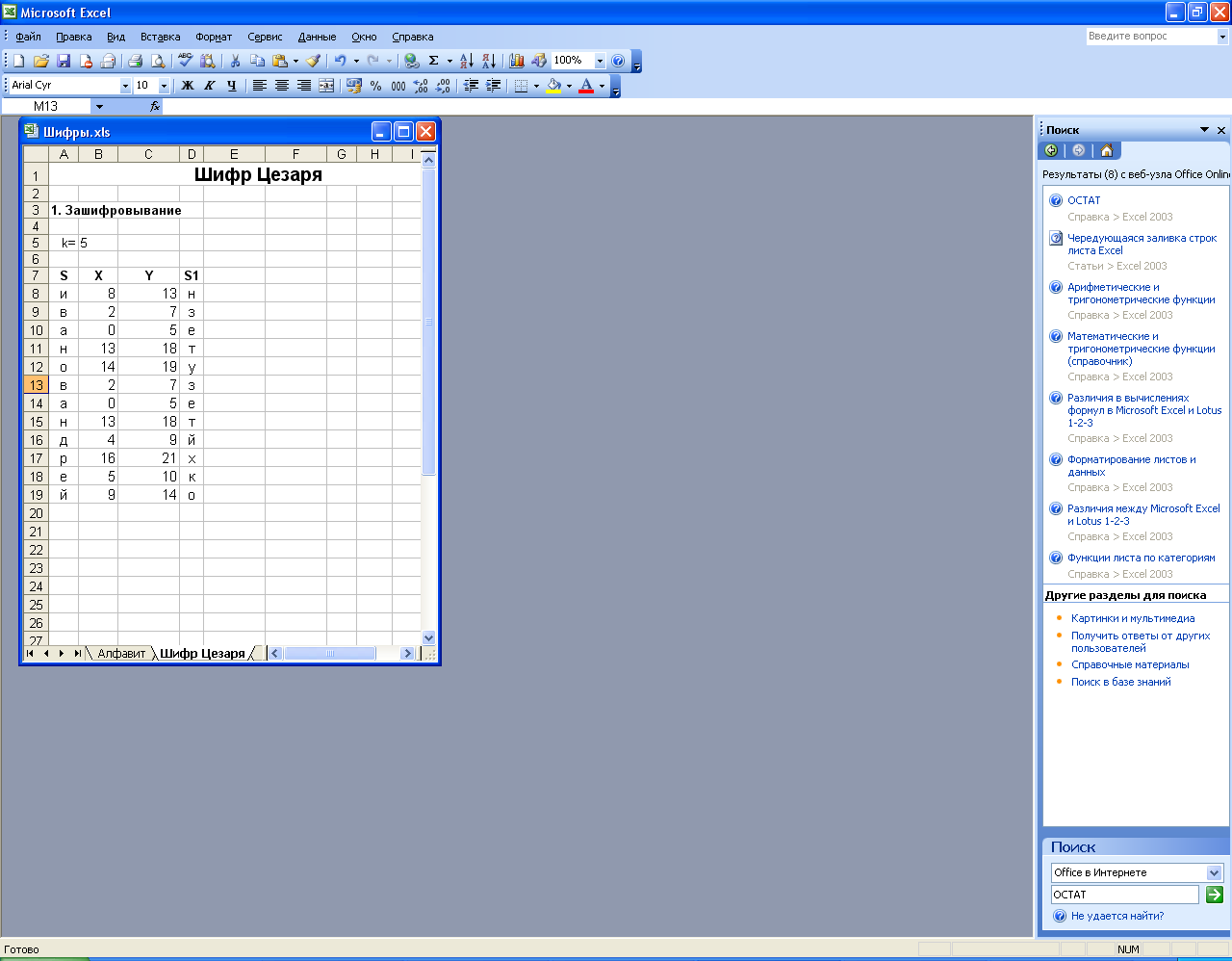

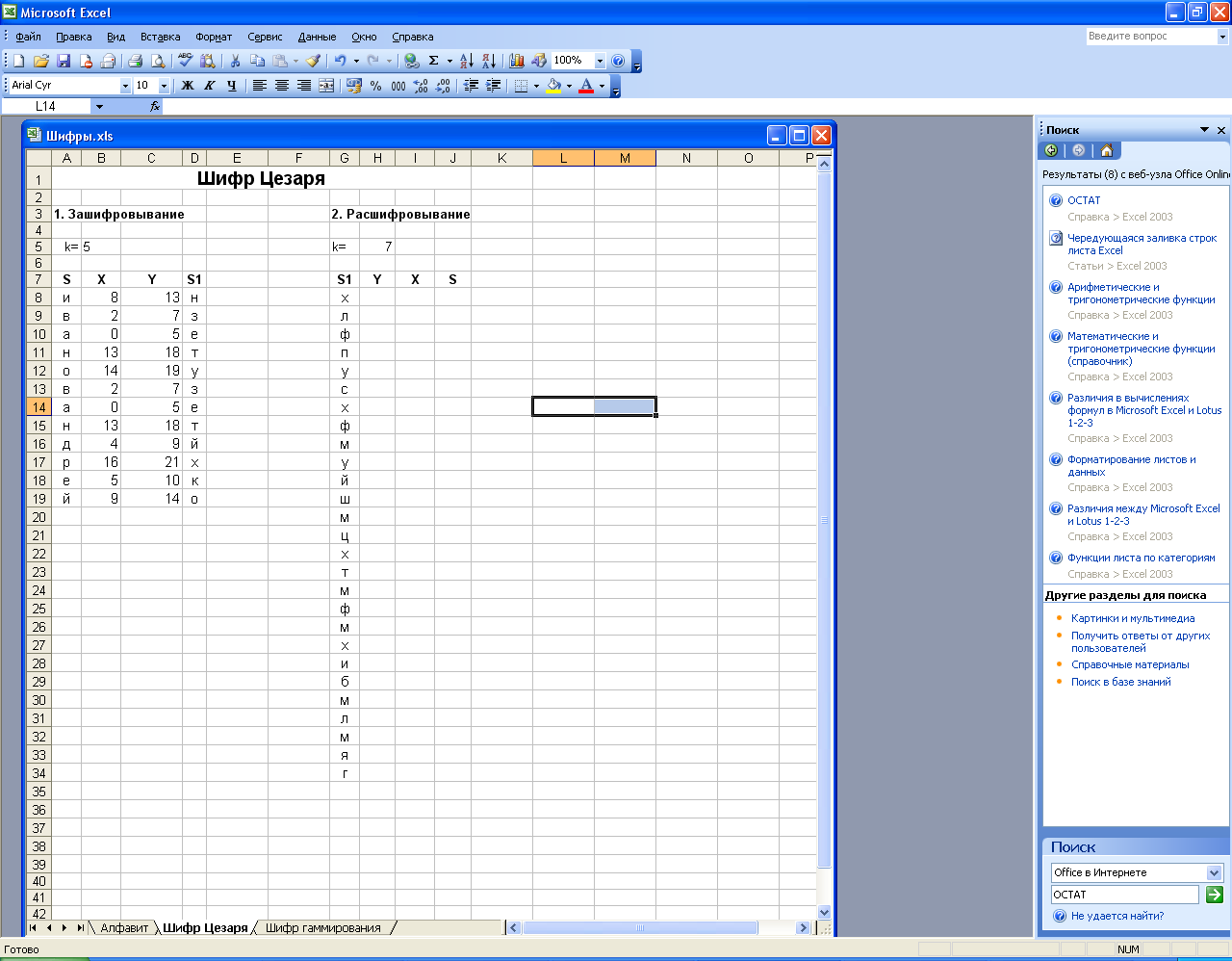

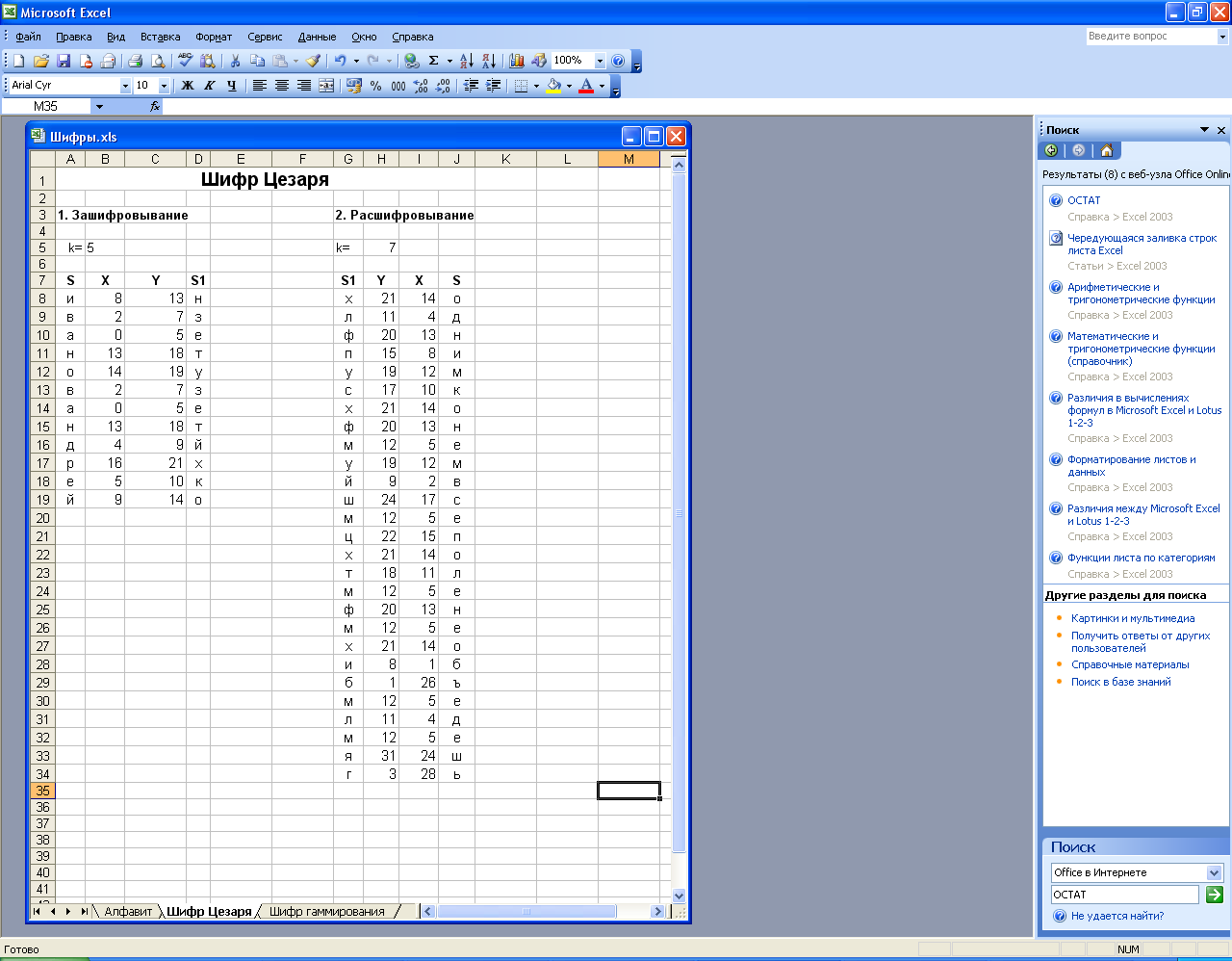

Переписываем столбцы, учитывая их номер: Оьучдон осояошжншлугтао яуч абмигзв утрагспие ,гьз Для дешифрования зашифрованный текст записывается в таблицу по столбцам, учитывая их номер. Задание к работе. Ознакомьтесь с теоретической частью практической работы. Загрузите программу Microsoft Excel. На первом листе электронной книги запишите в столбец А буквы русского алфавита. В столбце В – номер букв, в столбце С – опять буквы (такая запись будет необходима для использования функции ВПР).  Переименуйте лист1 в Алфавит. На втором листе электронной книги запишите название работы, ключ и название столбцов таблицы (S – исходные символы, Х – числа исходных символов, Y – пересчитанные по формуле значения, S1 – символы закрытого текста). Значение ключа можно взять любым и обязательно его значение записать в отдельную ячейку (В5). В столбец S, начиная с 8 строки, впишите фамилию и имя, каждую букву в отдельной ячейке.  В столбце Х должны быть числовые значения символов из столбца S. Эти значения хранятся на листе Алфавит. Чтобы получить их, можно воспользоваться функцией ВПР (категория – ссылки и массивы). Встаем в ячейку В8 и вызываем функцию ВПР. Заполняем ее окно следующим образом:  Растянуть формулу вниз до конца таблицы. В ячейку С8 (столбец Y) записывается формула для шифрования. Исходная формула метода Цезаря имеет вид:  .Операции mod в Excel соответствует функция ОСТАТ(число; делитель). В нашем случае число – это .Операции mod в Excel соответствует функция ОСТАТ(число; делитель). В нашем случае число – это  , а делитель – 32. Т.е. функция ОСТАТ будет иметь вид =ОСТАТ((B8+$B$5);32). , а делитель – 32. Т.е. функция ОСТАТ будет иметь вид =ОСТАТ((B8+$B$5);32). Эту формулу необходимо растянуть вниз до конца таблицы. В ячейку D8 (столбец S1) опять записываем функцию ВПР, которая по числу Y найдет букву. Эта функция будет выглядеть следующим образом:  Окончательно таблица должна выглядеть следующим образом:  Запишите полученный закрытый текст (столбец S1) в тетрадь. Рядом приготовьте место для дешифрования информации. Получите у преподавателя карточку с закрытым текстом и впишите его в столбец S1 новой таблицы.  Проведите дешифрования текста по аналогии с зашифровыванием. Для расшифровывания (столбца Х) используйте формулу   Запишите полученную фразу в тетрадь. Зашифруйте в тетради расшифрованную фразу методом перестановки с ключом. В качестве ключа используйте свою фамилию. Предъявите работу преподавателю. Контрольные вопросы. Какой текст называется открытым? Какой текст называется закрытым? Что такое ключ? Как осуществляется процесс шифрования в методе Цезаря? Что такое «шифрование методом перестановки»? Как работает функция ОСТАТ? Что делает функция ВПР? Варианты заданий

|