Морзе 10 02. Які є загрози безпеці та пошкодження даних у компютерних системах

Скачать 457.5 Kb. Скачать 457.5 Kb.

|

|

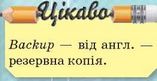

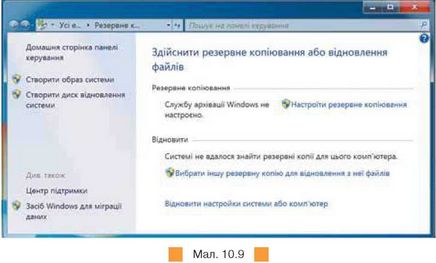

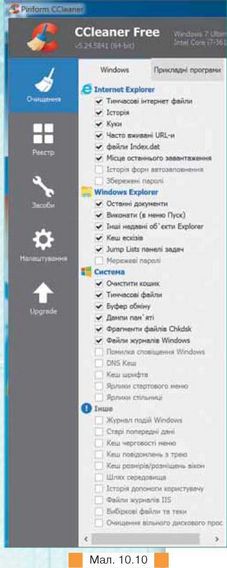

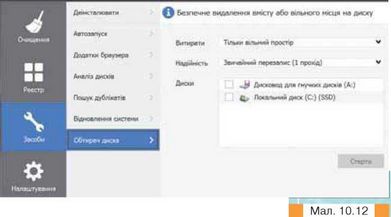

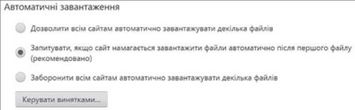

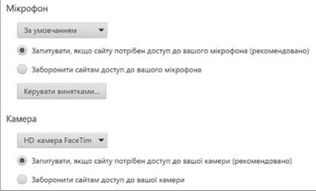

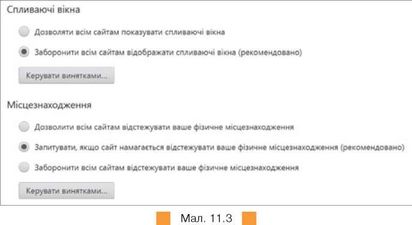

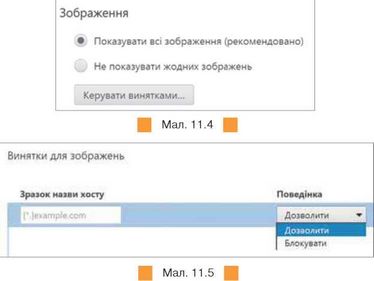

10.4. Як виконувати резервне копіювання та відновлення даних? На жаль, неможливо абсолютно надійно зберігати дані в комп’ютері. Відмова апаратної частини (жорсткий диск), вірусна атака чи неакуратність самого користувача (випадкове видалення даних) можуть призвести до втрати важливих даних. Щоб запобігти цьому, необхідно періодично робити резервне копіювання даних. Резервна копія — копія окремих файлів, групи файлів або всього диска, що збережена на іншому носії, для наступного відновлення в разі руйнувань, псування або втрати даних на основному носії. Розрізняють такі типи резервних копій: • резервна копія операційної системи. Дуже корисна річ, якою часто нехтують навіть досвідчені користувачі. Потрібно встановити операційну систему, драйвери та необхідні програми. Потім зробити резервну копію налагодженої операційної системи й за потреби (вірусна атака або просто захаращення системи) відновити резервну копію. Це займає набагато менше часу, ніж нова установка й налаштування операційної системи. Здебільшого для резервного копіювання операційної системи використовують спеціальні програми або засоби; • резервна копія логічного диска (розділу); • резервна копія окремих файлів і папок — найпоширеніший спосіб резервного копіювання. Резервне копіювання та відновлення даних є різновидом операцій збереження даних зі своїми особливостями. • При збереженні даних ми найчастіше маємо справу з одним або декількома файлами. При резервному копіюванні зазвичай об’єктом копіювання є набір великої кількості файлів, папки або диски. • Резервне копіювання завжди проводять на інші носії — на DVD-диск, флеш-накопичувач, мережеві ресурси, відмінні від тих, з яких копіюють. Не можна розміщувати резервну копію файлів на тому самому диску або диску, де встановлена операційна система. • При резервному копіюванні збереження даних для користувача комп’ютера є більш важливим, ніж у випадку окремого файла чи файлів. Тому для таких випадків використовують спеціальні засоби — програми для резервного копіювання даних. Під час резервного копіювання файлів ОС Windows створює на відповідному носії папку з іменем Set [дата] [час]. У разі першого створення резервної копії Windows виконує повне резервне копіювання всіх файлів визначеного типу. Після цього здійснюється оновлення резервної копії файлами, що створені чи змінені з моменту запису останньої резервної копії. Можна періодично створювати нову повну резервну копію, щоб починати роботу «з чистого аркуша». Резервне копіювання та відновлення файлів і дисків виконується за допомогою вказівки Пуск/Усі програми/Обслуговування/Резервне копіювання та відновлення. У вікні, що відкриється (мал. 10.9), слід налаштувати параметри резервного копіювання — вибрати потрібні файли або папки та вказати місце для відновлення даних.   Доцільно дотримуватися таких рекомендацій щодо резервного копіювання даних. • Робити періодично резервні копії. Залежно від типу даних — кожного дня, тижня, місяця тощо або хоча б після істотного оновлення даних. Інакше в разі втрати даних можна відновити лише застарілу версію резервної копії, у якій не вистачатиме нещодавно змінених даних. • Тиражувати копії. Зробивши резервну копію важливих даних, розмножити цю копію на фізично різних носіях: флеш-накопичувачах, зовнішньому жорсткому диску, CD/DVD-диску, хмарному сховищі тощо. Що більше є копій, то більша ймовірність не втратити потрібні дані. Захистити резервну копію від сторонніх. Краще поєднати кілька способів захисту. Наприклад, захист даних паролем і шифрування. Зберігати резервні копії в різних місцях, навіть якщо їх зроблено на різних носіях. Інакше в разі крадіжки, пожежі чи стихійного лиха всі копії можна втратити. 10.5. Як безпечно видаляти дані? Файли, які видаляються в Кошик, можуть за необхідності бути відновлені. Навіть після очищення Кошика видалені файли все одно залишаються на диску, поки на їхнє місце не буде записано інші файли. При видаленні особистих і конфіденційних даних слід передбачити захист від небажаного відновлення видалених файлів іншими особами. Для безпечного видалення даних без можливості відновлення використовують спеціальні програми. Наприклад, програми Eraser та File Shredder призначені для безповоротного видалення даних із дисків шляхом неодноразового перезапису. Популярною програмою для безпечного видалення й очистки комп’ютера від невживаних і тимчасових файлів є CCleaner (www.piriform.com/ccleaner). Програма має базову безкоштовну версію та платні версії з додатковими можливостями. За допомогою CCleaner можна швидко й безпечно видаляти: • тимчасові файли, історію відвідувань браузерів; • вміст Кошика, буфера обміну, тимчасових файлів, файлів журналів, переліку нещодавно відкритих документів в операційній системі Windows; • тимчасові та інші непотрібні файли багатьох програм. Видалення непотрібних файлів за допомогою CCleaner звільняє місце на жорстких дисках і забезпечує швидшу роботу операційної системи. Після вибору типів даних, що підлягають очищенню (мал. 10.10), слід натиснути кнопку Аналіз. У вікні буде відображено деталі про файли, які будуть видалені, зокрема вказано їхній обсяг (мал. 10.11). Для їх видалення натискають кнопку Запустити очищення. Близько 2,5 млн користувачів усього світу використовують CCleaner для безпечного видалення даних. Щомісяця за допомогою цієї програми видаляється 35 000 000 Гбайт даних.   Безпечне видалення файлів з диска шляхом неодноразового перезапису забезпечують додаткові засоби, зокрема Обтирач диска (мал. 10.12).  10.6. Яких правил доцільно дотримуватися для безпечної роботи в інтернеті? Жодні найнадійніші засоби не зможуть гарантувати стовідсотковий захист від комп’ютерних вірусів і троянських програм, але, дотримуючись певних правил, ви істотно знизите імовірність вірусної атаки і ступінь можливих збитків. Одним з основних методів боротьби з вірусами є, як і в медицині, своєчасна профілактика. Комп’ютерна профілактика передбачає невелику кількість правил, дотримання яких значно знижує імовірність зараження вірусом і втрати даних. З метою профілактики зараження комп’ютерними вірусами користувачеві слід дотримуватися певних рекомендацій. А саме: необхідно використовувати надійні джерела програмного забезпечення для свого комп’ютера, купувати його лише в офіційних продавців; перевіряти за допомогою антивірусних програм файли, які надходять ззовні (з дисків, Інтернету) до вашого комп’ютера; обмежити доступ сторонніх осіб до комп’ютера; регулярно створювати резервні копії важливих даних; періодично перевіряти комп’ютер на наявність вірусів з використанням нових версій антивірусних програм; не відкривати вкладення електронної пошти, які були надіслані від невідомих вам адресатів; не завантажувати з Інтернету файли з розширенням exe з непереві-рених сайтів. Часто шкідливі програми можуть потрапляти на комп’ютер через спам. Найнадійніший спосіб боротьби зі спамом — не дати можливості спамерам дізнатися вашу електронну адресу. Для цього доцільно дотримуватися таких правил. Не варто без необхідності публікувати адресу електронної пошти на веб-сайтах чи в групах новин. Не потрібно реєструватися на підозрілих сайтах. Якщо деякий корисний сайт вимагає реєстрації, можна вказати спеціально для цього створену адресу. Ніколи не відповідати на спам і не переходити за посиланнями, які містяться в ньому. Цим ви тільки підтвердите, що користуєтеся своєю електронною адресою й будете одержувати ще більше спаму. Вибираючи ім’я для своєї електронної пошти, варто, за можливості, щоб воно було довгим й незручним для вгадування. 1. Для чого використовують брандмауери? Чи можуть вони знешкодити комп’ютерні віруси? 2. Які основні характеристики можуть мати антивірусні програми? 3. Чому антивірусні програми, встановлені на комп’ютері, необхідно постійно оновлювати? 4. Опишіть дію антивірусних програм: • сканерів; • ревізорів; • моніторів. • лікарів; • вакцин; 5. У чому полягає профілактика зараження комп’ютера вірусом? 6. Як убезпечити роботу в Інтернеті? 7. Які засоби браузерів призначені для уникнення загроз інформаційній безпеці? 8. Для чого слід виконувати резервне копіювання? Яких рекомендацій при цьому бажано дотримуватися? 9. Чим безпечне видалення файлів відрізняється від видалення в Кошик? 1. Які антивіруси вважаються в нашій країні найбільш використовуваними? Які вони мають особливості? Обговоріть у парах. 2. Визначте недоліки безкоштовних антивірусних програм. Потрібні відомості знайдіть в Інтернеті. Обговоріть у парах. 3. Як діяти при наявності ознак зараження комп’ютера? Скористайтесь матеріалами з файла Дії при виявленні віруса з папки Інформаційна безпека. З якими рекомендаціями ви погоджуєтеся? Запропонуйте власні рекомендації. 4. Назвіть профілактичні заходи для уникнення загроз безпеці комп’ютера. Скористайтесь матеріалами з файла Профілактика заражень з папки Інформаційна безпека. З якими рекомендаціями ви погоджуєтеся? Запропонуйте власні рекомендації. 1. Завантажте антивірусну програму, що встановлена на вашому комп’ютері. 1) За допомогою довідки визначте, які операції може виконувати ця програма. До якого типу антивірусних програм вона належить? 2) Виконайте антивірусну перевірку папки Мої документи свого комп’ютера. 3) Виконайте перевірку жорсткого диска та зовнішньої пам’яті свого комп’ютера на наявність вірусів. 4) Перегляньте звіти за результатами перевірки. Зробіть висновки. 2. Знайдіть відомості в Інтернеті про історію створення вірусів й антивірусів. Створіть часову діаграму, на якій відобразіть основні етапи цієї історії. Чи гарантує безпеку роботи з комп’ютером індустрія антивірусних програм? 3. Перегляньте сайти розробників найбільш використовуваних антивірусних програм. Складіть порівняльну таблицю конкретних характеристик і властивостей різних антивірусних програм. Які з них належать до вільного програмного забезпечення? Які подібні послуги пропонують розробники антивірусних програм? Намалюйте схему таких послуг. 4. Проведіть опитування своїх знайомих, чи були в них випадки зараження їхнього комп’ютера вірусом. Яку антивірусну програму вони використовують? Як часто поновлюють базу антивірусної програми? Які способи оновлення обирають? Проект «Е-урядування» Запропонуйте шляхи забезпечення захисту даних, які зберігатимуться у відповідних реєстрах про видачу паспортів та інших документів громадян. Створіть карту знань. НАЛАШТОВУВАННЯ ПАРАМЕТРІВ БЕЗПЕКИ В СЕРЕДОВИЩІ БРАУЗЕРА Які можуть виникати загрози безпеці даних в Інтернеті; які засоби використовують для захисту даних і безпечної роботи на комп’ютері; як налаштувати параметри безпеки в середовищі брау-зера. Під час виконання практичних завдань пам’ятайте про правила безпеки життєдіяльності при роботі з комп’ютером! Завдання 1. Налаштовування конфіденційності браузера Google Chrome (2 бали) Відкрийте вікно браузера Google Chrome. У правій частині вікна оберіть інструмент і в меню, що відкриється, оберіть вказівку Налаштування. Оберіть посилання Показати розширені налаштування й у розділі Конфіденційність натисніть кнопку Налаштування вмісту (мал. 10.9). завдання 2. Налаштовування автоматичних завантажень (2 бали) У розділі Автоматичні завантаження оберіть Запитувати, якщо сайт намагається завантажити файли автоматично після першого файла (мал. 11.1).  Мал. 11.1 завдання 3. Налаштовування доступу сайтів до мікрофона та камери (2 бали) У розділах Мікрофон і Камера налаштуйте параметри для запиту від сайта, якщо потрібен доступ до вашого мікрофона та камери (мал. 11.2).  Мал. 11.2 Завдання 4. Налаштовування відображення спливаючих вікон і доступу до місцезнаходження (2 бали) У розділах Спливаючі вікна та Місцезнаходження встановіть відповідні параметри (мал. 11.3).  завдання 5. Налаштовування відображення зображень (4 бали) Налаштуйте параметри браузера таким чином, щоб на веб-сторінці http://www.nmc-volyn.gov.ua/abcView/79/ не відображалися зображення. Для цього в розділі Зображення натисніть кнопку Керувати винятками (мал. 11.4), введіть адресу сайта й оберіть Блокувати у списку Поведінка (мал. 11.5).  завдання 6. Налаштовування параметрів безпеки (6 балів) Складіть порівняльну таблицю налаштування параметрів безпеки в браузері Google Chrom та іншому браузері, який встановлений на вашому комп’ютері. Для порівняння опишіть чотири параметри безпеки, їх наявність і простоту в налагодженні. Зробіть висновок, який браузер доцільно використовувати в роботі з метою безпеки. Надішліть висновок разом з файлом порівняльної таблиці на електронну скриньку вчителя. |