Занятие Определение уровня исходной защищённости ( y 1 ) 15

Скачать 1.72 Mb. Скачать 1.72 Mb.

|

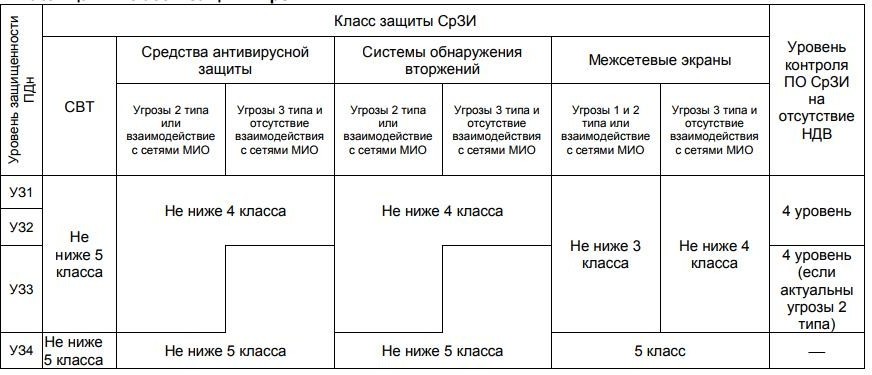

3. ЗаданияИзучить документ Приказу ФСТЭК России от 18.02.2013 № 21, разработанный ФСТЭК России. Определить базовый набор мер для соответствующего УЗ по приложению Приказа ФСТЭК России от 18.02.2013 № 21, разработанного ФСТЭК России. Адаптировать базовый набор мер путём исключения тех мер, которые не актуальны из-за особенностей конкретной ИСПДн. Уточнить адаптированный базовый набор мер путём добавления ранее не использованных мер. Результаты занести в таблицу. Составить Акт в виде модели защиты с составом и содержанием мер по обеспечению безопасности ПДн, Содержание отчёта и его формаОтчёт выполняется каждым студентом индивидуально. Работа должна быть оформлена в электронном виде в формате .doc и распечатана на листах формата А4. На титульном листе указываются: наименование учебного учреждения, наименование дисциплины, название и номер работы, вариант, выполнил: фамилия, имя, отчество, студента, курс, группа, проверил: преподаватель ФИО. Контрольные вопросы Какое основное требование к средствам защиты информации установлено в Приказе №21? Что должны обеспечивать меры по идентификации и аутентификации субъектов доступа и объектов доступа? Что должны обеспечивать меры по антивирусной защите? Что включает в себя выбор мер по обеспечению безопасности персональных данных, подлежащих реализации в информационной системе в рамках системы защиты персональных данных? В каких случаях применяются компенсирующие меры? Какого класса применяются средства вычислительной техники для обеспечения 3 уровня защищенности персональных данных? Лабораторное занятие № 9 Тема: Разработка системы защиты информации Информационной системы Теоретическая частьРазработка системы защиты информации информационной системы организуется обладателем информации (заказчиком). Разработка системы защиты информации информационной системы осуществляется в соответствии с техническим заданием на создание информационной системы и (или) техническим заданием (частным техническим заданием) на создание системы защиты информации информационной системы с учетом ГОСТ 34.601 «Информационная технология. Комплекс стандартов на автоматизированные системы. Автоматизированные системы. Стадии создания» (далее – ГОСТ 34.601), ГОСТ Р 51583 и ГОСТ Р 51624 и в том числе включает: проектирование системы защиты информации информационной системы; разработку эксплуатационной документации на систему защиты информации информационной системы; макетирование и тестирование системы защиты информации информационной системы (при необходимости). Система защиты информации информационной системы не должна препятствовать достижению целей создания информационной системы и ее функционированию. При разработке системы защиты информации информационной системы учитывается ее информационное взаимодействие с иными информационными системами и информационно-телекоммуникационными сетями, в том числе с информационными системами уполномоченного лица, а также применение вычислительных ресурсов (мощностей), предоставляемых уполномоченным лицом для обработки информации. После выбора мер защиты информации: определяются классы, виды и типы средств защиты информации, обеспечивающие реализацию технических мер защиты информации; определяется структура системы защиты информации информационной системы, включая состав (количество) и места размещения ее элементов; осуществляется выбор средств защиты информации, сертифицированных на соответствие требованиям по безопасности информации, с учетом их стоимости, совместимости с информационными технологиями и техническими средствами, функций безопасности этих средств и особенностей их реализации, а также уровня защищенности информационной системы; определяются параметры настройки программного обеспечения, включая программное обеспечение средств защиты информации, обеспечивающие реализацию мер защиты информации, а также устранение возможных уязвимостей информационной системы, приводящих к возникновению угроз безопасности информации. Результаты проектирования системы защиты информации информационной системы отражаются в проектной документации (эскизном (техническом) проекте и (или) в рабочей документации) на информационную систему (систему защиты информации информационной системы), разрабатываемых с учетом ГОСТ 34.201 «Информационная технология. Комплекс стандартов на автоматизированные системы. Виды, комплектность и обозначение документов при создании автоматизированных систем» (далее – ГОСТ 34.201). Эксплуатационная документация на систему защиты информации информационной системы разрабатывается с учетом ГОСТ 34.601, ГОСТ 34.201 и ГОСТ Р 51624 и должна в том числе содержать описание: структуры системы защиты информации информационной системы; состава, мест установки, параметров и порядка настройки средств защиты информации, программного обеспечения и технических средств; правил эксплуатации системы защиты информации информационной системы. Технические меры защиты информации реализуются посредством применения средств защиты информации, имеющих необходимые функции безопасности. В этом случае в информационных системах 1 и 2 класса защищенности применяются: средства вычислительной техники не ниже 5 класса; системы обнаружения вторжений и средства антивирусной защиты не ниже 4 класса; межсетевые экраны не ниже 3 класса в случае взаимодействия информационной системы с информационно- телекоммуникационными сетями международного информационного обмена и не ниже 4 класса в случае отсутствия взаимодействия информационной системы с информационно- телекоммуникационными сетями международного информационного обмена. В информационных системах 3 класса защищенности применяются: o средства вычислительной техники не ниже 5 класса; системы обнаружения вторжений и средства антивирусной защиты не ниже 4 класса в случае взаимодействия информационной системы с информационно-телекоммуникационными сетями международного информационного обмена и не ниже 5 класса в случае отсутствия взаимодействия информационной системы с информационно-телекоммуникационными сетями международного информационного обмена; межсетевые экраны не ниже 3 класса в случае взаимодействия информационной системы с информационно- телекоммуникационными сетями международного информационного обмена и не ниже 4 класса в случае отсутствия взаимодействия информационной системы с информационно- телекоммуникационными сетями международного информационного обмена. В информационных системах 4 класса защищенности применяются: o средства вычислительной техники не ниже 5 класса; системы обнаружения вторжений и средства антивирусной защиты не ниже 5 класса; межсетевые экраны не ниже 4 класса. В информационных системах 1 и 2 классов защищенности применяются средства защиты информации, программное обеспечение которых прошло проверку не ниже чем по 4 уровню контроля отсутствия недекларированных возможностей. Результат описанных выше требований сведён в таблицу 12. Таблица 12. Требования к СЗИ по сертификации в зависимости от уровня защищенности ГИС.  |