Практическая работа 1. Шифрование.. ПР 1. Цель Выполнение шифрования текста классическими методами замены. Перевод единиц измерения. Изучить

Скачать 1.19 Mb. Скачать 1.19 Mb.

|

|

Цель: Выполнение шифрования текста классическими методами замены. Перевод единиц измерения. Изучить – основные понятия информационной безопасности; – классификацию вирусов, способы их распространения, способы борьбы с ними; – классификацию и назначение антивирусных программ. Часть 1: Шифрование текста по ключу методами замены. Теоретическая часть: Шифрование методами замены (подстановки) подразумевает, что символы шифруемого текста заменяются другими символами, взятыми из одного или нескольких алфавитов. Рассмотрим методы простой замены: 1. Чтобы зашифровать текст вместо первой буквы алфавита писалась последняя, вместо второй - предпоследняя и так далее. Этот древний метод шифрования назывался атбаш. Пример использования этого шифра можно найти в Библии: «… а царь Сессаха выпьет после них». Такого царя и царства не было. Священные иудейские тексты шифровались простой заменой. Читая по нему слово Сессах, на языке оригинала получаем Вавилон. Для удобства шифрования таким методом можно алфавит пронумеровать сверху слева на право, а снизу справа на лево. Чтобы зашифровать букву открытого текста, нужно просмотреть порядковый номер буквы сверху и найти букву с таким же номером снизу (смр.Рисунок 1).  Рисунок 1 – Шифровка методом Атбаш 2. Шифр Юлия Цезаря - шифр замены, в котором автор записывал весь алфавит по кругу и каждую букву открытого текста для шифровки заменял на четвертую букву по часовой стрелке. Например, вместо А-Д, вместо В-Е и т.д. 3. Шифр «Полибианский квадрат». Такое название шифр получил благодаря его изобретателю - греческому историку Полибию. Ключом являлся квадрат размерностью 5×5, который заполнялся алфавитом в случайном порядке. Для шифрования в квадрате Полибий находил букву текста и вставлял в шифровку нижнюю от нее в том же столбце. Если буква была в нижней строке то для шифровки он выбирали верхнюю из того же столбца. Например, для русскоязычного сообщения весь алфавит не уместится в размерности 5×5, поэтому можно взять таблицу любой размерности, чем и размер таблицы, и расположение в нем алфавита будут являться очами к расшифровке (смр.Рисунок 2).  Рисунок 2-Образец шифра «Полибианский квадрат» 5. Шифр Гронсфельда (простой замены) АБВГДЕЖЗИКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ Шифр состоит в модификации шифра Цезаря числовым ключом. Для этого сообщением необходимо написать ключ. Если ключ короче сообщения, то повторить циклически. Шифровка получается аналогично шифру Цезаря, но учитывать необязательно только четвертую букву по алфавиту, а ту, которая гнута на соответствующую цифру ключа.  Рисунок 3-Образец шифр Гронсфельда (простой замены) Задание №1. Используя таблицу символов, записать последовательность десятичных числовых кодов в кодировке Windows для своих Фамилии, Имя и Отчества, названия улицы, по которой проживаете. Таблица символов отображается в редакторе MS Word с помощью команды: вкладка Вставка→Символ→Другие символы(рис.4)   Рисунок 4- Таблица символов отображается в редакторе MS Word   В поле Шрифт выбираете Times New Roman, в поле из выбираете кириллица. Например, для буквы “А” (русской заглавной) код знака – 192. Все символы и их коды, размещенные в поле Шрифт, хранятся в таблицах кодов ASCII (Рис.5 ). ASCII(англ.American standard code for information interchange, [ˈæs.ki])— название таблицы (кодировки, набора), в которой некоторым распространённым печатным и непечатным символам сопоставлены числовые коды. Таблица была разработана и стандартизирована в США, в 1963 году. Таблица ASCII определяет коды для символов: Десятичных цифр; латинского алфавита; национального алфавита; знаков препинания; управляющих символов.  Рисунок 5-Таблица кодов ASCII Пример:

Задание №2. Используя стандартную программу БЛОКНОТ, определить, какая фраза в кодировке Windows задана последовательностью числовых кодов и продолжить код. Запустить БЛОКНОТ. С помощью дополнительной цифровой клавиатуры при нажатой клавише ALT ввести код, отпустить клавишу ALT. В документе появиться соответствующий символ. Выполнение задание №2. Заполните таблицу

Задание 3: выполните шифрование своей фамилии, имени и отчества По методу “Атбаш” По методу “Цезарь” Шифр «Полибианский квадрат». Задание №4. Расшифруйте заданный цвет: Установка цвета с помощью числовых кодов базовых цветов в графическом редакторе 1. Запустить графический редактор Paint и выполните команду [Палитра – Изменить палитру]. 2. Задайте несколько раз по своему усмотрению значения в полях ввода для основных цветов и проследите за изменениями в окнеЦвет|Заливка. 3. Установите, какие цвета получатся при следующих значениях основных цветов:

Часть 2. Единицы измерения объема информации. Теоретическая часть: Единицы измерения объема информации. Для измерения длины есть такие единицы, как миллиметр, сантиметр, метр, километр. Известно, что масса измеряется в граммах, килограммах, центнерах и тоннах. Бег времени выражается в секундах, минутах, часах, днях, месяцах, годах, веках. Компьютер работает с информацией и для измерения ее объема также имеются соответствующие единицы измерения.. Бит – это минимальная единица измерения информации, соответствующая одной двоичной цифре («0» или «1»). Бит — это только 0 («ноль») или только 1 («единичка»). С помощью одного бита можно записать одно из двух состояний: 0 (ноль) или 1 (один). Чтобы записать два состояния, потребуется два бита. Бит — это минимальная ячейка памяти, меньше не бывает. В этой ячейке может храниться либо нолик, либо единичка. Байт состоит из восьми бит. Используя один байт, можно закодировать один символ из 256 возможных (256 = 2^8). Таким образом, один байт равен одному символу, то есть 8 битам: 1 символ = 8 битам = 1 байту. Буква, цифра, знак препинания — это символы. Одна буква — один символ. Одна цифра — тоже один символ. Один знак препинания (либо точка, либо запятая, либо вопросительный знак и т.п.) — снова один символ. Один пробел также является одним символом. Кроме бита и байта, конечно же, есть и другие, более крупные единицы измерения информации (стр.рисунок 6).  Рисунок 6-Единицы измерения  1. Запишите множество вариантов загорания двух светофоров, расположенных на соседних перекрёстках. [ Ответ ] 2.Три человека, Галкин, Петров и Сидоров, образуют очередь. Запишите все возможные варианты образования этой очереди. [ Ответ ] 3. Предположим, что имеются 3 автомобильные дороги, идущие от Парижа до Тулузы, и 4 — от Тулузы до Мадрида. Сколькими способами можно выбрать дорогу от Парижа в Мадрид через Тулузу? Попытайтесь найти систематический метод для последовательного нахождения решения так, чтобы можно было составить список способов, не пропустив ни одного из них [ Ответ ] 4. Поезд находится на одном из восьми путей. Сколько бит информации содержит сообщение о том, где находится поезд? [Ответ] 5. Сколько существует различных двоичных последовательностей из одного, двух, трех, четырёх, восьми символов? [Ответ] 6. Каков информационный объём сообщения "Я помню чудное мгновенье" при условии, что один символ кодируется одним байтом и соседние слова разделены одним пробелом? [Ответ] 7.Переведите из одной единицы измерения в другую 5 байт = _____ бит 8 байт = _____ бит 2 Кбайт = _____ байт 1,5 Кбайт = _____ байт 1 Кбайт = _____ бит 2,5 Кбайт = _____ бит [Ответ] 8. Заполните пустые поля числами:

9. Сравните (поставьте знак < > или =): 24 байта 240 бит 14336 байт 14 Кбайт 1200 байт 1,3 Кбайт 3 Мбайт 3050 Кбайт 49152 бит 6 Кбайт 10. Сравните (поставьте знак < > или =): 18 байт 144 бит 16372 байт 16 Кбайт 1800 байт 1,7 Кбайт 6 Мбайт 6144 Кбайт 32812 бит 4 Кбайт Ответить на вопросы: 1. Что такое информация? Дайте определение. 2. Перечислить свойства информации. 3. Какие виды информации Вы знаете? 4. Какие способы шифрования информации Вы знаете? Часть 3. Защита информации, антивирусная защита. Теоретическая часть 1. Защита информации Защита информации – это деятельность, которая направлена на предотвращение утечки защищаемых данных, непреднамеренных и несанкционированных воздействий на защищаемые данные. Защита информации включает в себя несколько аспектов (рис. 1).  Рисунок 1 – Защита информации Государственная информационная безопасность представляет собою состояние сохранности всех информационных ресурсов государства, а также защищенность всех законных прав общества и личности в информационной сфере. В виде стандартной модели информационной безопасности зачастую приводят модель, состоящую из трех различных категорий: конфиденциальность – представляет собой состояние информации, при котором допуск к ней осуществляют лишь субъекты, которые имеют такое право; целостность – представляет собой избежание несанкционированных изменений информации; доступность – представляет собой избежание постоянного или временного сокрытия информации от юзеров, которые получили права доступа. Антивирусная защита Официальное появление первого компьютерного вируса датируется 1981 годом, задолго до выхода первой версии Microsoft Windows. Этот вирус, замаскированный под компьютерную игру, атаковал наиболее популярный компьютер того времени — Apple II. Распростра¬нялся он с черепашьей скоростью (с помощью дискет). Согласно подсчетам экспертов, объем malware (общепринятое название всех видов вредоносных программ) возрастает более чем на 15 % в год. Компьютерный вирус — вид вредоносного программного обеспечения, способного внедряться в код других программ, системные области памяти, загрузочные секторы, и распространять свои копии по разнообразным каналам связи. Основная цель вируса — его распространение. Кроме того, часто его сопутствующей функцией является нарушение работы программно-аппаратных комплексов — удаление файлов и даже удаление операционной системы, приведение в негодность структур размещения данных, блокирование работы пользователей и т. п. Даже если автор вируса не запрограммировал вредоносных эффектов, вирус может приводить к сбоям компьютера из-за ошибок, неучтённых тонкостей взаимодействия с операционной системой и другими программами. Кроме того, вирусы, как правило, занимают место на накопителях информации и потребляют ресурсы системы. Ныне существует немало разновидностей вирусов, различающихся по основному способу распространения и функциональности. Если изначально вирусы распространялись на дискетах и других носителях, то сейчас доминируют вирусы, распространяющиеся через локальные и глобальные (Интернет) сети. Растёт и функциональность вирусов, которую они перенимают от других видов программ. В настоящее время не существует единой системы классификации и именования вирусов (хотя попытка создать стандарт была предпринята на встрече CARO в 1991 году). Принято разделять вирусы: по поражаемым объектам (файловые вирусы, загрузочные вирусы, сценарные вирусы, макровирусы, вирусы, поражающие исходный код); файловые вирусы делят по механизму заражения: паразитирующие добавляют себя в исполняемый файл, перезаписывающие невосстановимо портят заражённый файл, «спутники» идут отдельным файлом; по поражаемым операционным системам и платформам (DOS, Windows, Unix, Linux, Android); по технологиям, используемым вирусом (полиморфные вирусы, стелс-вирусы, руткиты); по языку, на котором написан вирус (ассемблер, высокоуровневый язык программирования, сценарный язык и др.); по дополнительной вредоносной функциональности (бэкдоры, кейлоггеры, шпионы, ботнеты и др.). Антивирусные программы Антивирусная программа – это специализированная программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ и восстановления заражённых (модифицированных) такими программами файлов и профилактики — предотвращения заражения (модификации) файлов или операционной системы вредоносным кодом. Классификация антивирусных средств приведена в таблице 16. Таблица 1 – Классификации антивирусных программ

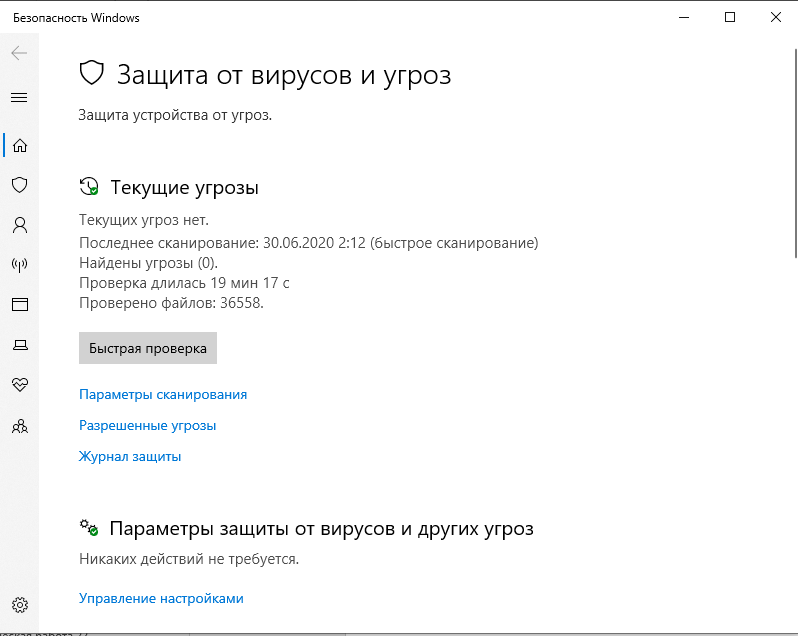

Microsoft Defender Автономный Microsoft Defender — это мощный автономный инструмент проверки, который можно запустить из доверенной среды без загрузки ОС. Microsoft Defender (данное название используется начиная с Windows 10 сборки 2004, ранее использовалось название Защитник Windows) — программный продукт компании Microsoft, созданный для того, чтобы удалять, помещать в карантин или предотвращать появление spyware-модулей в операционных системах Microsoft Windows.  Рисунок 2 – Логотип Microsoft Defender Запустите автономный Microsoft Defender, если: Безопасность Windows (в предыдущих версиях Windows — «Центр безопасности Защитника Windows») обнаруживает на вашем компьютере пакеты программ rootkit или сложно удаляемые вредоносные программы и оповещает вас о необходимости запуска автономного Microsoft Defender. При обнаружении таких программ вы увидите сообщение о том, что на устройстве найдено вредоносное программное обеспечение, или сообщение Безопасности Windows о том, что требуется дополнительная очистка. Вы подозреваете, что на вашем компьютере могут находиться вредоносные программы, которые ваши средства обеспечения безопасности не могут обнаружить. В этом случае можно запустить проверку компьютера автономным Microsoft Defender, перейдя в раздел «Параметры» меню «Безопасность Windows». Для этого выполните следующие действия. Нажмите кнопку Пуск и выберите Параметры Обновление и безопасность Безопасность Windows Защита от вирусов и угроз .  Рисунок 7 – Выбор пункта Параметры  Рисунок 4 – Диалоговое окно Параметры  Рисунок 5 – Окно Защита от вирусов и угроз На экране «Защита от вирусов и угроз» выполните одно из следующих действий: В последней версии Windows 10: В разделе Текущие угрозы выберите Параметры проверки. В предыдущих версиях Windows: В разделе Журнал угроз выберите Запустить новое расширенное сканирование. Выберите Проверка автономного Microsoft Defender, а затем — Проверить сейчас. Вам будет предложено выйти из Windows. После этого компьютер должен выполнить перезапуск. Загрузится автономный Microsoft Defender, и он выполнит быструю проверку компьютера в среде восстановления. После завершения проверки (как правило, она занимает около 15 минут) компьютер автоматически выполнит перезапуск. Замечания Перед использованием автономного Microsoft Defender сохраните все открытые файлы и закройте все приложения и программы. Обычно требуются права администратора на компьютере, на котором планируется запустить автономный Microsoft Defender. При возникновении неустранимой системной ошибки на синем экране во время автономной проверки выполните принудительный перезапуск и попробуйте еще раз запустить проверку автономного Microsoft Defender. Если ошибка с синим экраном возникнет снова, обратитесь в службу поддержки Майкрософт. Чтобы просмотреть результаты проверки автономного Microsoft Defender: Нажмите кнопку Пуск и выберите Параметры Обновление и безопасность Безопасность Windows Защита от вирусов и угроз. На экране «Защита от вирусов и угроз» в Windows 10 в разделе Текущие угрозы выберите Параметры проверки, а затем — Журнал защиты (в предыдущих версиях Windows он может называться Журнал угроз). Практическая часть Задание 1. По поражаемым объектам компьютерные вирусы делятся на: файловые вирусы, загрузочные вирусы, сценарные вирусы, макровирусы, вирусы, поражающие исходный код. Найдите определения и примеры вирусов для каждого из этих классов. Задание 2. Включите на компьютере проверку c помощью Microsoft Defender. Опишите ход работы и сделайте скриншоты (которые возможно сделать). Контрольные вопросы: Что такое защита информации? Какие три составляющих информационной безопасности вы знаете? На какие классы делятся компьютерные вирусы по механизму заражения? Чем отличаются резидентные антивирусные программы от нерезидентных? |