Разработка предложений по защите объекта. Примечательная особенность нынешнего периода переход от индустриального общества к информационному, в котором информация становится более важным ресурсом, чем материальные или энергетические ресурсы

Скачать 1.11 Mb. Скачать 1.11 Mb.

|

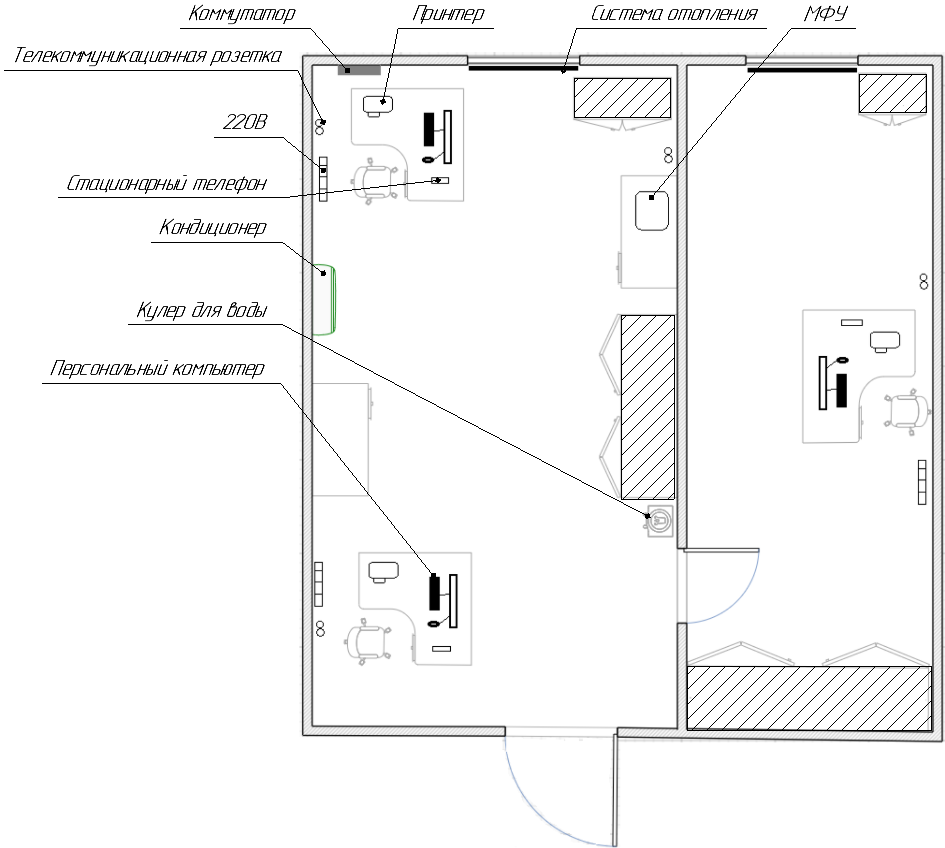

Введение Примечательная особенность нынешнего периода — переход от индустриального общества к информационному, в котором информация становится более важным ресурсом, чем материальные или энергетические ресурсы. Информационные ресурсы — отдельные документы и отдельные массивы документов в информационных системах. Информационные ресурсы являются собственностью, находятся в ведении соответствующих органов и организаций, подлежат учету и защите, так как информацию можно использовать не только для производства товаров и услуг, но и превратить ее в наличность, продав кому-нибудь, или, что еще хуже, уничтожить. Собственная информация для производителя представляет значительную ценность, так как нередко получение такой информации — весьма трудоемкий и дорогостоящий процесс. Очевидно, что ценность информации определяется в первую очередь приносимыми доходами. Особое место отводится информационным ресурсам в условиях рыночной экономики. В конкурентной борьбе широко распространены разнообразные действия, направленные на получение конфиденциальной информации самыми различными способами, вплоть до прямого промышленного шпионажа с использованием современных технических средств разведки. В этих условиях защите информации от неправомерного овладения ею отводится весьма значительное место. При этом целями защиты информации являются: предотвращение разглашения, утечки и несанкционированного доступа к охраняемым сведениям; предотвращение противоправных действий по уничтожению, модификации, искажению, копированию, блокированию информации; предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы; обеспечение правового режима документированной информации как объекта собственности; защита конституционных прав граждан на сохранение личной тайны и конфиденциальности персональных данных, имеющихся в информационных системах; сохранение государственной тайны, конфиденциальности документированной информации в соответствии с законодательством; обеспечение прав субъектов в информационных процессах и при разработке, производстве и применении информационных систем, технологий и средств их обеспечения. Целью курсовой работы является разработка предложений по защите объекта. 1 Изучение объекта защиты На рисунке 1 представлен план помещения.  Рисунок 1 — План-схема защищаемого помещения В процессе изучения объекта были выявлены следующие факторы: Вход и выход в помещение осуществляется с главного коридора через одну деревянную дверь, открывающаяся наружу; В помещении имеется два окна, которые выходят на внутренний двор, т. е. в контролируемую зону; Объект оборудован тремя персональными компьютерами, принтерами, МФУ, телефонами для корпоративной связи и кондиционером; Защищаемое помещение имеет систему отопления, трубы проходят вдоль всей внешней стены и заходят в соседний кабинет; Из предметов интерьера имеются четыре шкафа для документов, три рабочих стола, два письменных стола, три компьютерных кресла и кулер для воды; Помещение оборудовано двенадцатью электрическими розетками и шестью телекоммуникационными розетками; Внутренние и внешние стены сделаны из кирпича Отсутствуют средства видеонаблюдения Таблица 1 — Характеристика объекта

Таблица 2 — Определение основных технических каналов утечки информации

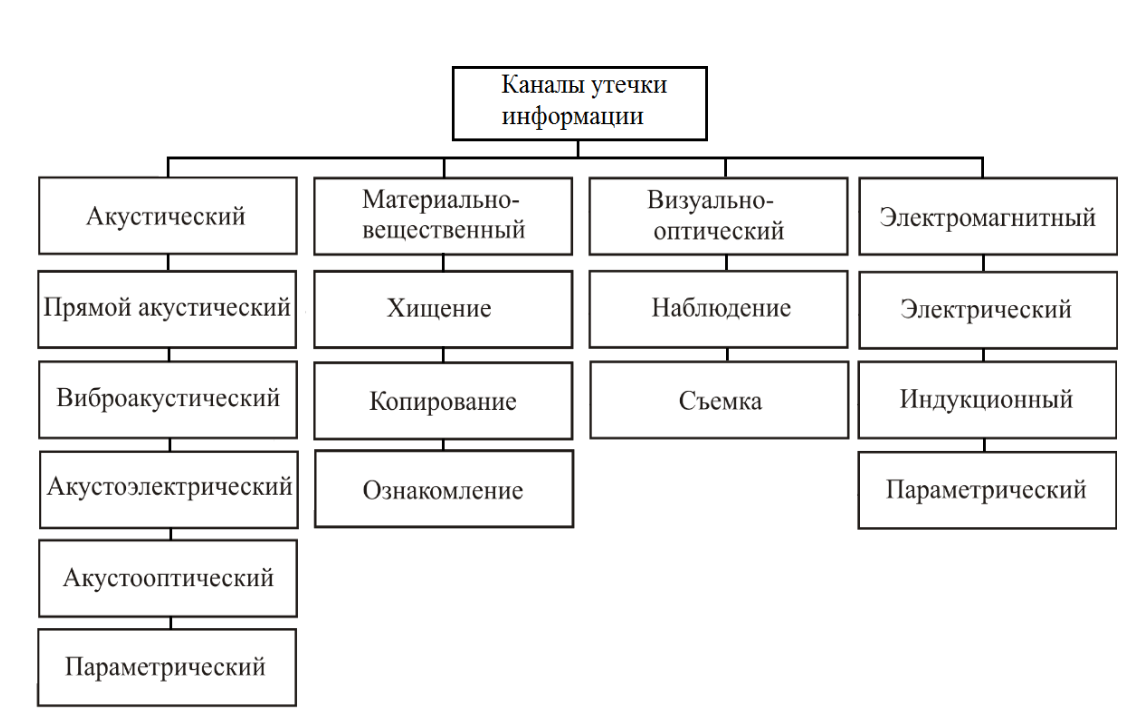

2 Описание технических каналов утечки информации Технический канал утечки информации — это совокупность источника информации, линии связи (физической среды), по которой распространяется информационный сигнал, шумов, препятствующих передаче сигнала в линии связи, и технических средств перехвата информации. Виды технических каналов утечки информации представлены на рисунке 2.  Рисунок 2 — Виды технических каналов утечки информации Акустический канал утечки информации реализуется в следующем: подслушивание разговоров на открытой местности и в помещениях, находясь рядом или используя направленные микрофоны (бывают параболические, трубчатые или плоские). Направленность 2—5 градусов, средняя дальность действия наиболее распространенных — трубчатых составляет около 100 метров. При хороших климатических условиях на открытой местности параболический направленный микрофон может работать на расстояние до 1 км; негласная запись разговоров на диктофон или магнитофон (в том числе цифровые диктофоны, активизирующиеся голосом); подслушивание разговоров с использованием выносных микрофонов (дальность действия радиомикрофонов 50—200 метров без ретрансляторов). Микрофоны, используемые в радиозакладках, могут быть встроенными или выносными и имеют два типа: акустические (чувствительные в основном к действию звуковых колебаний воздуха и предназначенные для перехвата речевых сообщений) и вибрационные (преобразующие в электрические сигналы колебания, возникающие в разнообразных жестких конструкциях). Акустический канал утечки информации формируется из трех элементов: источника — голоса при разговоре в помещении с коллегами или по телефону; среды распространения — воздуха для акустического сигнала, металлических конструкций и стекол для виброакустического; приемника — электронного закладного устройства, совмещающего функции снятия информации и передачи ее по радиосигналу. Для внедрения закладного устройства (ЗУ) в 90% случаев необходима возможность проникнуть в офис. Введение пропускного режима и электронных замков поможет минимизировать риски утечки информации по каналам акустического типа, но они останутся. Среди актуальных для большинства организаций носителей угрозы оказываются работники, которые могут быть подкуплены конкурентами: сотрудники строительных или ремонтных компаний, присутствующие в помещении при ремонте; технический персонал — уборщики, охранники, имеющие допуск в помещение в нерабочие часы; настройщики оборудования и приглашенные ИТ-специалисты Эти категории посетителей по сговору с конкурентами могут незаметно установить ЗУ, для выявления которых придется проводить специальные мероприятия. Второй риск — нахождение миниатюрного устройства при себе у посетителя офиса, прибывшего на переговоры. Он может фиксировать разговор, а может незаметно оставить ЗУ с автономным питанием в помещении. Побочные электромагнитные излучения и наводки (ПЭМИН), возникающие в работе любого компьютера, — способ снять информацию с оборудования, не подключенного к сети. Электромагнитное напряжение возникает при работе любого элемента архитектуры компьютера. В ряде случаев оно модулируется информационным сигналом. Перехват и дешифровка излучения приводят к получению информации злоумышленником. Приемные электронные устройства устанавливаются в компьютер, параллельно подсоединяются к сетям электропитания или заземления, просто размещаются недалеко от работающего оборудования или перехватывают данные при помощи антенны. Утечка информации по каналам ПЭМИН происходит: по электромагнитным каналам. Излучение распространяется в пределах зоны R2, для защищенного по сертифицированным ФСТЭК стандартам оборудования ее радиус не превышает 8—10 м. Не имеющий защиты монитор телевизионного типа, с трубкой, распространяет излучение, которое может быть преобразовано в информационный сигнал при нахождении устройства приема на расстоянии до 100 м; по электрическим каналам. Сигнал распространяется по проводам электропитания и заземления. Наводки с них передаются на провода других сетей и могут быть перехвачены за пределами защищенной зоны. Чаще всего перехватываются и дешифровываются излучения, вырабатываемые: при выводе данных на монитор; при вводе информации с клавиатуры; при записи данных на жесткий диск или при их копировании со съемных носителей. Электронные устройства перехвата данных передают сигнал вовне, на приемное устройство, обычно это происходит путем перевода информации в радиосигнал. Радиоприемник злоумышленника, настроенный на частоту или спектр частот работы передатчика, может находиться недалеко от здания, в припаркованной машине, в случае использования мощного передатчика — на расстоянии до 10 км. Виброакустический канал состоит из тех же элементов, что и акустический: объект сигнала, среда распространения, агент, принимающий данные. Различие состоит в характеристиках среды. Это не воздух, а строительные и иные конструкции, при прохождении по которым акустический канал создает вибрацию, снимаемую при помощи лазерного луча и преобразуемую в информацию. Особенностью канала утечки информации становится его отношение к беззаходовому типу. Устройство нелегального съема виброакустической информации может быть установлено вне охраняемого помещения, что порождает трудность его нахождения и сравнительную легкость монтажа. Принцип работы канала основан на способности звуковой волны вызывать механические колебания в препятствиях, через которые она проходит при распространении. Эти колебания при помощи оборудования и соответствующего ПО преобразуются в связный текст. Основные конструкции, используемые для перехвата виброакустических сигналов: несущие стены и перегородки; перекрытия; оконные рамы; коробы дверных проемов; стекла; трубы тепло- и водоснабжения; каналы вентиляции. Съемные устройства для получения и преобразования информации называются стетоскопы, контактные микрофоны, способные преобразовать получаемую в виде механических колебаний информацию в акустический сигнал. Преобразования происходят в два этапа: сначала данные переводятся в формат электромагнитных колебаний, затем в акустическую информацию. Преобразования не всегда дают полностью разборчивый текст, но ряд сведений можно получить путем программного восстановления смысла по контексту. Для съема данных иногда используются лазерные лучи. Наиболее часто они применяются для отражающих свет элементов коммуникаций, стекол окон и переговорных комнат. Съемное устройство может быть установлено на перегородку со стороны соседнего офиса или на трубу в помещении котельной. Поиск затрудняется из-за невозможности свободно проводить обследования помещений, принадлежащих другим собственникам. Для установки устройства иногда не нужен и физический контакт с проводником виброакустической информации, он может быть направлен в место установки выстрелом из специального пистолета. Сложность поиска, епредсказуемость места установки порождает необходимость предотвратить неконтролируемое распространение сигнала по виброакустическим каналам утечки информации. Визуально-оптические каналы утечки — означают, что злоумышленник получает доступ к интересующей его информации на расстоянии — путем наблюдения, фотографирования и т. п. Длина канала формируется за счет особенностей объекта, мощности направленного на него освещения, свойств среды, в которой передается сигнал, чувствительности и особенностей приемника оптической информации. Наблюдение происходит в видимом спектре и в инфракрасном диапазоне. Существует несколько стандартных схем формирования канала: Объект наблюдения — документ, экран монитора, полезная модель, находящиеся в помещении. Среда передачи оптического сигнала — воздух или воздух в сочетании с оконным стеклом. Устройство или инструмент наблюдения — человеческий глаз, бинокль, фотоаппарат, видеокамера. Объект — оборудование, полезные модели, иные объекты, находящиеся на открытом воздухе, во дворе предприятия, на железнодорожной платформе, в кузове грузовика. Среда передачи сигнала — воздух или безвоздушное пространство космоса при съемках со спутника. Инструменты наблюдения — фотоаппараты, инфракрасные устройства, телевизионные камеры. Объект наблюдения — человек, находящийся в помещении или на открытом пространстве. Среда распространения сигнала — воздух или воздух в сочетании со стеклом, если наблюдатель находится за окном помещения. Устройство снятия информации — глаз, бинокль, фото или видеоаппаратура, иногда аналог инфракрасного прицела стрелкового оружия. Когда средой распространения становятся оптические каналы передачи информации, требуется их модификация, провоцирующая утечку данных: смещение стыкуемых волокон, перестающих совпадать по центральной оси кабеля; наличие свободного пространства между соседними волокнами; нарушение параллельности расположения торцевых стенок волокон; соединение волокон под неправильным углом. Такого изменения соотношения можно добиться путем внешнего механического воздействия на кабель оптоволоконной связи. Это приводит к возникновению линейного электрооптического, фотоупругого и квадратичного электрооптического эффектов, преобразование которых предоставит информацию об объекте наблюдения. Особенности светового канала утечки данных эффективно реализованы в устройствах передачи звуковой информации посредством ее преобразования в световой сигнал, испускаемый светодиодной лампой. Приемник собирает акустический сигнал и модулирует его в световой, он настроен таким образом, что колебания света, испускаемого светодиодом, не заметны человеческому глазу. Передатчик, установленный в зоне видимости, перехватывает сигнал и преобразует его в данные. Так как прибор не генерирует радиоволны, обнаружение его затруднено. Устройство съема сведений обычно устанавливается в обычные светодиодные лампы. При проведении считывания данных с оптических каналов утечки происходит реализация трех функций: обнаружение, выявление объекта с еще неизвестными характеристиками; различение — выявление крупных деталей, логическое разделение сложных объектов на элементы; опознавание — полный захват значимых характеристик. Эффективность выявления объекта при наблюдении с помощью глаз или оптических приборов зависит от: яркости освещения текста, человека или оборудования; резкости контраста между объектом и фоном; состояния воздушной среды, от ясного дня до смога или тумана, затрудняющего фиксацию объекта; зашумленности изображения, иногда создаваемой специальными средствами маскировки; Интересно, что при его увеличении всего в два раза в процессе поиска на открытом пространстве, например, при осмотре видоискателем поля или площади, скорость выявления искомого увеличится в 8 раз; времени наблюдения; скорости изменения характеристик, например скорости движения или чтения страниц текста на экране монитора. Оптические каналы утечки информации не ограничиваются человеческим зрением, его возможности расширяются при помощи технических средств. Снимаются помехи, вызываемые удаленностью объекта, недостаточной освещенностью помещения, невысоким угловым разрешением. Среди традиционных способов использования оптического канала: просмотр документов и экрана монитора из окна соседнего здания с использованием мощного бинокля; фотографирование документов и монитора камерой мобильного телефона. Но не менее часто применяются методы снятия оптических излучений, модулированных информацией, при помощи оптических датчиков, работающих в обычном или инфракрасном диапазоне. Документирование полученных данных раньше производилось на фотопленку, сейчас используются электронные носители информации. Наблюдение (снятие оптической информации) оказывается наиболее полезным для получения сведений о чертежах или образцах продукции. Снятие текстовой информации лучше обеспечивается другими методами. Сложность наблюдения обуславливается использованием значительных ресурсов сил и технических средств, необходимостью длительное время находиться рядом с объектом. Показатели, характеризующие оптический прибор: угловое разрешение; необходимая для работы степень освещенности; частота смены изображения. Электроакустические каналы утечки информации возникают за счет электроакустических преобразований акустических сигналов в электрические и включают перехват акустических колебаний через вспомогательные технические средства и системы (ВТСС), обладающие «микрофонным эффектом», а также путем высокочастотного навязывания. Некоторые элементы ВТСС, в том числе трансформаторы, катушки индуктивности, электромагниты звонков телефонных аппаратов, дроссели ламп дневного света и т. д., обладают свойствами изменять свои параметры (емкость, индуктивность, сопротивление) под действием акустического поля, создаваемого источником акустических колебаний. Изменение параметров приводит либо к появлению на данных элементах ЭДС, изменяющейся по закону воздействующего информационного сигнала (акустического поля), либо к модуляции токов, протекающих по этим элементам информационным сигналом. ВТСС кроме указанных элементов могут содержать непосредственно электроакустические преобразователи: некоторые датчики пожарной сигнализации, громкоговорители ретрансляционной сети и т. д. Причем из ВТСС, обладающих «микрофонным эффектом», наибольшую чувствительность к акустическому полю имеют абонентские громкоговорители. Перехват акустических колебаний в данном канале утечки осуществляется путем непосредственного подключения к соединительным линиям ВТСС специальных высокочувствительных усилителей низких частот. Технический канал утечки информации путем высокочастотного (ВЧ) навязывания может быть осуществлен путем несанкционированного контактного введения токов высокой частоты в линии, имеющие функциональные связи с нелинейными или параметрическими элементами ВТСС, на которых происходит модуляция ВЧ-сигнала информационным. Информационный сигнал в данных элементах ВТСС появляется вследствие «микрофонного эффекта» последних. В силу того, что нелинейные или параметрические элементы для ВЧ-сигнала, как правило, представляют собой несогласованную нагрузку, промоделированный ВЧ-сигнал будет от нее отражаться и распространяться в противоположном направлении по линии или излучаться. Актуальные для защищаемого помещения каналы утечки информации представлены в таблице 3. Таблица 3 — Актуальные угрозы утечки информации по техническим каналам утечки

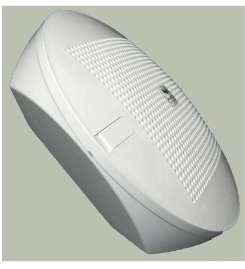

3 Разработка предложений по защите объекта Для предотвращения утечек информации по виброакустическому каналу потребуется сгенерировать в среде распространения сильный помеховый сигнал, который невозможно доступными злоумышленнику техническими средствами отфильтровать от информационного. Естественные помехи, связанные с работой систем ЖКХ, снижают уровень разборчивости сигнала, но к ним необходимо присоединить имеющие техническое происхождение. С этими задачей справится система постановки виброакустических и акустических помех «Шорох-5Л». Внешний вид представлен на рисунке 3.  Рисунок 3 — Внешний вид «Шорох-5Л» Основные технические характеристики представлены в таблице4. Таблица 4-Основные технические характеристики «Шорох-5Л»

Вибровозбудитель ПЭД-8А предназначен для установки на остекление окон, рамы, стены, пол и потолок. Внешний вид вибровозбудителя представлена на рисунке 4.  Рисунок 4 — Вибровозбудитель ПЭД-8А В качестве источника механических колебаний, формируемых ВВ, используется малогабаритный акустический динамик, который размещен в корпусе ВВ. Шумовой сигнал на динамик подаётся с генератора шумового сигнала, также встроенного в корпус вибровозбудителя. На торце корпуса закреплена металлическая пластина с резьбовым отверстием, которая используется для монтажа вибровозбудителя на защищаемых конструкциях. Крепление ВВ на остекление осуществляется с помощью специального клеевого состава. Крепление ВВ на ограждающие конструкции и коммуникации осуществляется с помощью вспомогательных крепёжных элементов из состава монтажного комплекта Акустические излучатели (Рисунок 5, Рисунок 6) обеспечивают защиту информации от утечки по акустическому каналу за счёт формирования шумового сигнала в звуковом диапазоне. АИ изготавливаются в исполнениях: АИ-8А/Н — предназначен для установки на стену (потолок); АИ-8А/Мини — предназначен для установки в межрамное пространство окон Акустический излучатель состоит из генератора и усилителя шумового акустического сигнала, и акустического динамика, встроенных в пластмассовый корпус. Акустические излучатели представлены на рисунках 5 и 6.  Рисунок 5 - АИ-8А/Н  Рисунок 6 - АИ-8А/Мини Крепление акустического излучателя на элементах конструкции, в зависимости от исполнения, осуществляется с помощью шурупов (саморезов), специального кронштейна или держателя. Настройки уровней шумового сигнала акустических излучателей могут быть сохранены во встроенной памяти через пользовательский интерфейс ПО «Шорох-ДУ. Управляемый размыкатель линии «Ключ-ВП(ИТ)» предназначен для защиты акустической речевой информации, от утечки за счет акустоэлектрических преобразований (АЭП) в линиях компьютерных сетей и телефонии, отходящих от технических средств. Внешний вид размыкателя представлен на рисунке 7.  Рисунок 7 - Размыкатель линии «Ключ-ВП(ИТ)» Изделие «Ключ-ВП» обеспечивает: размыкание цепей защищаемой линии при включении электропитания на блоке «БПУ-1»; замыкание цепей защищаемой линии при выключении электропитания на блоке «БПУ-1»; дистанционное размыкании и замыкание цепей защищаемой линии при использовании «Пульта ДУ» из состава дополнительных опций, подключенного к блоку «БПУ-1». Изделие «Ключ-ВП(ИТ)» включается в разрыв защищаемой линии: к разъему ЛИНИЯ подключается входящая телефонная линия или линия Ethernet, а к разъему ПЭВМ/ТА подключается защищаемые ПЭВМ или телефонный аппарат. Не менее актуальной задачей для рассматриваемого помещения является защита шкафов от кражи документов служебного пользования. Для этого необходимо оборудовать шкафы надежными замками. С этой целью был выбран замок INVISIBLE -S. Внешний вид замка представлен на рисунке 8.  Рисунок 8 - INVISIBLE-S - электронный замок невидимка для шкафчиков Электронный замок крепится к внутренней части дверки или шкафа. RFID-чип способен открыть дверку из дерева или стекла толщиной до 25мм. Технические характеристики представлены в таблице 5. Таблица 5 — Характеристики замка INVISIBLE-S

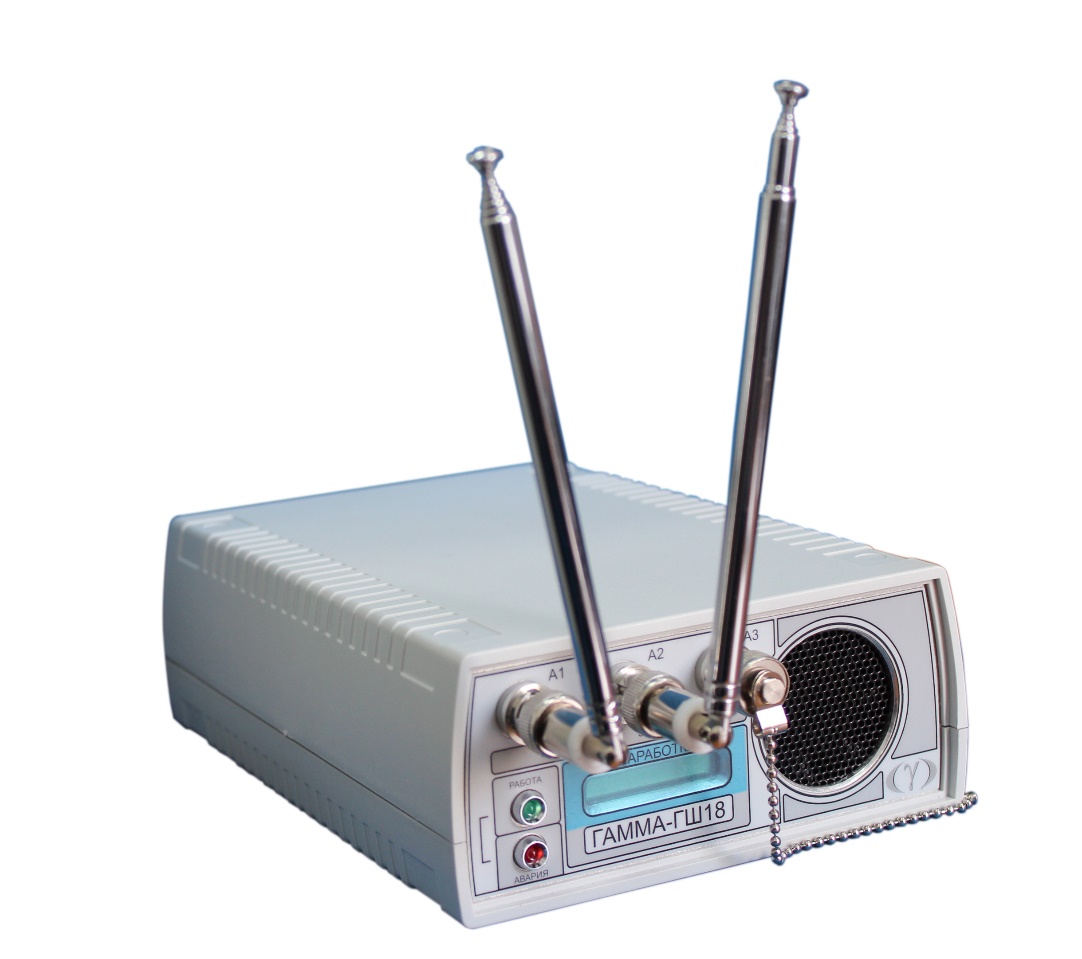

В целях защиты от утечки по ПЭМИН необходимо оборудовать помещение средством активной защиты информации "Гамма ГШ-18" Устройство сертифицировано ФСТЭК России и соответствует требованиям документа «Требования к средствам активной защиты информации от утечки за счет побочных электромагнитных излучений и наводок». Внешний вид прибора представлен на рисунке 9.  Рисунок 9 - "Гамма ГШ-18" Изделие является средством активной защиты информации и предназначено для маскировки ПЭМИН персональных компьютеров, рабочих станций компьютерных сетей и комплексов на объектах вычислительной техники, путем формирования и излучения в окружающее пространство электромагнитного поля шума (ЭМПШ) и наведения шумового сигнала на токопроводящие линии и инженерно-технические коммуникации, включая цепи электропитания и заземления, в широком диапазоне частот. Особенности исполнения генератора шума «Гамма ГШ-18 (Стандарт 3)»: в генераторе установлен счетчик наработки времени с дисплеем (количество часов работы учитывается и прописывается в формуляре изделия); в генераторе предусмотрена плавная регулировка уровня выходного сигнала (осуществляется встроенным аттенюатором в пределах не менее 20 дБ). Характеристики прибора представлены в таблице 6. Таблица 6 — Характеристики "Гамма ГШ-18"

Генератор ГШ-18 оснащен двумя выходами для подключения внешних антенн. При необходимости вместо одной из антенн подключается индуктор, позволяющий осуществить заземление токопроводящих линий и коммуникаций. Конструкция генератора предусматривает возможность плавной регулировки уровня мощности шума, как в эфире, так и наводимых в линиях электропитания, заземления и токопроводящих коммуникациях. Средство защиты оснащено индикатором, который производит звуковую и световую индикацию, и счетчиком времени наработки, что является обязательным требованием ФСТЭК. С помощью органов регулировки выходного сигнала можно осуществить уменьшение уровня выходной мощности, чтобы уровень шума был минимально необходимым для выполнения требований по информационной безопасности, при этом не создавая дополнительных помех работе радиоэлектронных средств. Генератор может быть установлен в вертикальном или горизонтальном положении, в зависимости от необходимости на объекте. Для блокирования работы устройств несанкционированного получения информации, работающих в стандартах сетей сотовой связи и в стандартах Bluetooth и WiFi был предусмотрен прибор ЛГШ-719.Внешний вид прибора представлен на рисунке 10.  Рисунок 10 — ЛГШ - 719 Блокиратор сотовой связи ЛГШ-719 предназначен для блокировки (подавления) связи между базовыми станциями и мобильными телефонами сетей сотовой связи, работающих в стандартах: IMT-MC-450, GSM900, DSC/GSM1800, (DECT1800), IMT-2000/UMTS (3G), 4G (LTE, WiMAX) Bluetooth, WiFi. Характеристики прибора представлены в таблице 7. Таблица 7 — Характеристики ЛГШ- 719

ЛГШ-719 прост в установке и эксплуатации, не требует специальных навыков. Отличительной характеристикой является наличие 6 независимых каналов регулировки мощности по каждому диапазону частот, что позволяет создавать зоны блокирования исходя из требований. Для защиты информации от утечек по визуально-оптическому каналу необходимо оборудовать окна жалюзи. Внешний вид жалюзи представлен на рисунке 11.  Рисунок 11 – Жалюзи Предлагаемая расстановка средств защиты информации в защищаемом помещении представлена на рисунке 8.  Рисунок 12 – Расстановка средств защиты информации Заключение Передача речевой информации составляет основу телекоммуникации в человеческом обществе и ее защита – важнейшая задача инженерно-технической защиты информации. Реальная защита становится возможной только при использовании современной технологии безопасности, практически реализующей методы и средства обеспечения безопасности информации, объектов и личности. В качестве основных угроз безопасности информации в защищаемом помещении выступают: подслушивание и несанкционированная запись речевой информации с помощью закладных устройств, систем лазерного подслушивания, диктофонов, перехват электромагнитных излучений, возникающих при работе звукозаписывающих устройств и электроприборов. Для предотвращения утечки информации был предложен комплекс технических мер. Основными средствами для защиты акустической информации во время конфиденциальных мероприятий является система «Шорох-5Л», блокиратор сотовой связи «ЛГШ-719». Для защиты от утечек по ПЭМИН был предложен прибор "Гамма ГШ-18". В качестве дополнительных мер было предложено установить замки на шкафы, в которых хранятся документы служебного пользования, и оборудовать окна жалюзи для защиты от утечки информации по визуально-оптическому каналу. В рамках курсовой работы, были решены поставленные задачи. Изложены теоретические и технические основы защиты каналов утечки информации и предложены рекомендации по их защите. Цель курсовой работы достигнута. Список литературы Бирюков А. А. Издательство: Издательство "ДМК Пресс"; ISBN: 978-5-97060-435-9; Год: 2017; Издание: 2-е изд Зайцев А. П., Шелупанов А.А., Мещеряков. Р.В. и др.; под ред. ... Концепция и методы инженерно-технической защиты информации. Год: 2019 Е. Баранова, А. Бабаш "Информационная безопасность и защита информации" 3-е изд. (2019) https://searchinform.ru/analitika-v-oblasti-ib/utechki-informatsii/sluchai-utechki-informatsii/vibroakusticheskij-kanal-utechki-informatsii/ https://www.anti-malware.ru/practice/methods/protection-of-information-from-leakage-through-visual-optical-channels | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||