Преддипломная практика. SedovAN подходит. Исследовательский

Скачать 2.25 Mb. Скачать 2.25 Mb.

|

|

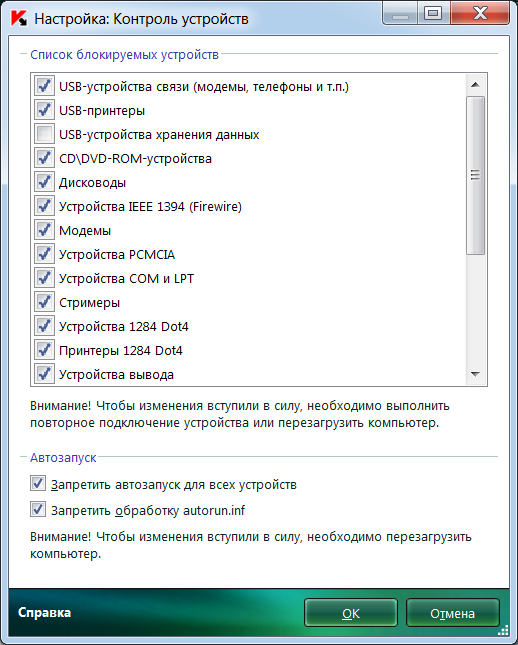

Внедрение антивирусной подсистемы защиты ПДн В рамках выполнения данной задачи необходимо произвести на всех клиентских машинах и серверах установку и настройку отечественного антивирусного продукта В качестве данного продукта может быть выбрана одно и решений лаборатории Касперского «Kaspersky Endpoint security 10.0.». В результате данный программный продукт был установлен на все компьютеры локальной сети и серверы. На Рисунке 6 изображен интерфейс данного программного продукта после проведения процедуры установки.  Рисунок 6. Интерфейс программного продукта «Kaspersky Endpoint security 10.0.». Первая и наиболее важная настройка – это настройка контроля устройств. Контроль доступа – новый компонент Антивируса Касперского. С помощью модуля «Контроль устройств» он контролирует доступ пользователей к устройствам, установленным на компьютере. Модуль позволяет блокировать обращения программы к определенным типам внешних устройств. В окне, показанном на Рисунке 7 представлен список блокируемых устройств. В рамках решения задачи настоящего исследования необходимо ограничить USB-носителей. Данный носители будут выданы исполнителям, учтены и использоваться в строгом соответствии с предназначением, которым является хранение информации, составляющей персональные данные. При установленном флажке любое обращение к устройству будет блокироваться контролем устройств. В блоке «Автозапуск» необходимо установить запрет на следующие параметры: «Запретить автозапуск для всех устройств». Параметр отключает функциональность «AutoRun / AutoPlay», реализованную в Microsoft Windows. Функциональность позволяет считывать данные и автоматически выполнять программы со съемного носителя информации, который подключается к компьютеру. Злоумышленники часто используют эту возможность для распространения вирусов через съемные диски. Специалисты «Лаборатории Касперского» рекомендуют запрещать автозапуск для всех устройств. «Запретить обработку autorun.inf.» Параметр запрещает несанкционированный запуск программ со съемных носителей информации. Он позволяет, не отключая полностью функциональность AutoPlay, запретить операционной системе выполнение потенциально опасных инструкций в файле autorun.inf (выполнение таких инструкций возможно как при подключении съемного носителя, так и при двойном щелчке на значке съемного диска в Windows Explorer ) Чтобы изменения вступили в силу, необходимо перезагрузить компьютер.  Рисунок 7. Список запрета устройств. Также необходимо убедиться, что в рамках данного внедрения включены файловый антивирус, почтовый антивирус, веб- антивирус, анти – спам, анти-шпион и антихакер. Данные функциональные элементы уже настроены по умолчанию. Файловый Антивирус позволяет избежать заражения файловой системы компьютера. Компонент запускается при старте операционной системы, постоянно находится в оперативной памяти компьютера и проверяет все открываемые, сохраняемые и запускаемые файлы. По умолчанию Файловый Антивирус проверяет только новые или измененные файлы. Проверка файлов происходит с определенным набором параметров, который называется уровнем безопасности. При обнаружении угроз Файловый Антивирус выполняет заданное действие. Почтовый Антивирус проверяет входящие и исходящие сообщения на наличие в них опасных объектов. Он запускается при старте операционной системы, постоянно находится в оперативной памяти компьютера и проверяет все почтовые сообщения по протоколам POP3, SMTP, IMAP и NNTP. Также компонент проверяет трафик интернет-пейджеров ICQ и MSN. Проверка почты происходит с определенным набором параметров, который называется уровнем безопасности. При обнаружении угроз Почтовый Антивирус выполняет заданное действие. Правила, по которым осуществляется проверка вашей почты, определяются набором параметров. Каждый раз при работе в интернете пользователь подвергает информацию, хранящуюся на компьютере, риску заражения опасными программами. Они могут проникнуть на компьютер, пока пользователь просматривает какую-либо веб-страницу. Для обеспечения безопасности работы в интернете данное решение для Windows Workstations MP4 включает специальный компонент – Веб- Антивирус. Он защищает информацию, поступающую на ваш компьютер по HTTP-протоколу, а также предотвращает запуск на компьютере опасных скриптов. В состав Антивируса Касперского включен компонент Анти-Спам, позволяющий обнаруживать нежелательную корреспонденцию и обрабатывать ее в соответствии с правилами почтового клиента, экономя время пользователя при работе с электронной почтой.Анти-Спам использует самообучающийся алгоритм, что позволяет компоненту с течением времени более точно различать спам и полезную почту. Источником данных для алгоритма служит содержимое письма. Среди опасного программного обеспечения в последнее время все большее распространение получают программы, целью которых являются: навязчивая реклама различного содержания в окнах браузера, всплывающих окнах, в баннерах различных программ; попытки несанкционированного модемного соединения. На кражу информации нацелены перехватчики клавиатуры, на трату средств и времени – программы автоматического дозвона на платные веб- сайты, программы-шутки, программы-рекламы. Для защиты именно от таких программ и предназначен Анти-Шпион. Для обеспечения безопасности работы в сети «Интернет» предназначен специальный компонент Антивируса Касперского – Анти-Хакер. Он защищает компьютер на сетевом и прикладном уровнях, а также обеспечивает невидимость компьютера в сети для предотвращения атак. Выводы по третьей главе Работа, проделанная в третьем разделе, была посвящена выбору средств защиты. В качестве основного технического средства было выбрано внедрение САВЗ. В результате выполнения третьей главы были проанализированы САВЗ, имеющие сертификацию ФСТЭК России, а также был проведен анализ вопросов, затрагивающих внедрение САВЗ на предприятии. Заключение Деятельность преступников похищающих ПДн, в наше время носит массовый характер, любая организация, а в особенности – государственное акционерное общество, должна предпринять меры по защите персональных данных. Во многих компаниях обеспечение информационной безопасности - это обязательная мера, которую необходимо соблюдать по требованию регуляторов, но вопрос безопасности данных в этих компаниях по-прежнему остается актуальным и требует специального подхода, который обеспечит защиту информации. Эксперты Российской ассоциации электронных коммуникаций утверждают, что в настоящее время законодательство о персональных данных не учитывает современного уровня развития глобальной сети «Интернет», и требует доработки, поэтому исследования подобного рода весьма актуальны во всех отраслях с учетом специфики. В большинстве частных компаний персональные данные клиентов и сотрудников не защищены надлежащим образом. В большей степени это касается среднего бизнеса, где ненадлежащее обращение с персональными данными происходят чаще, чем в крупных компаниях. Государственные компании совершенно различно относятся к данному вопросу. Большая часть утечек в среднем бизнесе приходится на непреднамеренные. В 2015 году у компаний среднего размера зафиксировано наибольшее количество фактов несанкционированного оглашения персональных данных. В этом аспекте выделяются интернет - сервисы, а также образовательные и медицинские учреждения. Именно эти организации обладают наибольшим количеством персональных данных и не принимают нужных мер по их защите, поскольку не несут прямых финансовых потерь. Причина уязвимости безопасности ПДн хранящихся в небольших и средних компаниях объясняется тем, что на рынке практически полностью отсутствуют эффективные и недорогие средства защиты информации, ориентированные на средний сегмент. Результаты исследования, проведенного в рамках выпускной квалификационной работы, показывают, что решение такой относительно простой задачи - обеспечить безопасность персональных данных в государственной организации требует большого количества внимания и комплексного подхода. Стоит отметить, что организация рабочего процесса таким образом, чтобы не возникло случайных утечек информации - процесс очень сложный и требующий от руководства высокой управленческой квалификации. В рамках данной выпускной квалификационной работы была проведена разработка мероприятий по защите персональных данных в организации за счет внедрения подсистемы антивирусной защиты. Стоит отметить, что борьба с вирусами – одно из приоритетных направлений, заключается она в грамотном выборе, настройке и эксплуатации антивирусного продукта. Стоит отметить, что данное исследование может иметь практическое значение, так как анализ, проведенный в рамках исследования, имеет большой охват. Список использованной литературы Федеральный закон от 27.07.2006 №152-ФЗ «О персональных данных»; Постановление Правительства РФ от 01.11.2012 N 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных»; Приказ ФСТЭК России от 18.02.2013 N 21 «Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» (Зарегистрировано в Минюсте России 14.05.2013 N 28375); «Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных» (выписка)(утв. ФСТЭК РФ 15.02.2008); «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных» (утв. ФСТЭК РФ 14.02.2008); Зайцева А.П., Шелупанова А.А., Технические средства и методы защиты информации Москва «Машиностроение», 2009, 508 л; Бухарин В.В., Кирьянов А.В.,. Баленко О.А, Метод обнаружения подмены доверенного объекта информационно-вычислительной сети, методическое пособие для ВУЗов; Каролик А., Касперский К. «Разберемся, что такое вардрайвинг (wаrdriving) и с чем его необходимо употреблять» //Хакер. - №059. - С. 059-0081.; Глобальное исследование утечек конфиденциальной информации в 2016 году, отчет Аналитического Центра «InfoWаtch», 2016 г. 25 с.; Щеглов К.А, Щеглов А.Ю., Новая технология контроля и разграничения прав доступа к данным в информационных системах. «Научно-производственное предприятие «Информационные технологии в бизнесе», 22 с., 2013 г.; Вестник АГТУ №2 Сер. Управления, вычислительная техника, информатика, 2010.; Варлатая С.К., Шаханова М.В., Аппаратно-программные средства и методы защиты информации, Владивосток 2007,Дальневосточный государственный технический университет (ДВПИ им. В.В. Куйбышева), 2013 г. |