Аникин_Катасёв_Кривилёв_ПАЗИ_Конспекты_лекций_2008. Конспект лекций по дисциплине Программноаппаратная защита информации специальность 090104 Комплексная защита объектов информатизации

Скачать 1.34 Mb. Скачать 1.34 Mb.

|

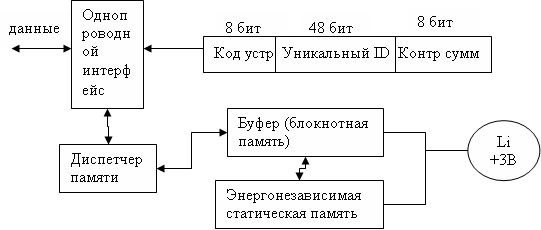

Протокол использования одноразовых ключей S/KEYВ данном случае для безопасной аутентификации клиентом и сервером независимо друг от друга формируются последовательности одноразовых ключей, которые не может сформировать злоумышленник. Эти пароли последовательно передаются от клиента к серверу при каждой следующей аутентификации. Если клиент и сервер используют ключ аутентификации k. Тогда последовательность одноразовых ключей формируется следующим образом: Ключи передаются в обратной последовательности от клиента серверу. В этом случае злоумышленник, слушающий канал связи, зная одноразовый ключ Si , узнать следующий одноразовый ключ Si-1 , не может в силу необратимости функции хэширования. Он может найти этот ключ только с помощью перебора. Сервер независимо от клиента может формировать ту же последовательность и выполнить проверку одноразовых паролей, переданных клиентом. Недостатки: - после исчерпания списка одноразовых ключей возникает вопрос, какой ключ передавать следующим. Зацикливать эту последовательность нельзя, так как злоумышленник, слушающий канал связи, мог видеть всю предысторию передаваемых паролей, а значит, сможет корректно формировать пароли. Для устранения этого недостатка, используют подход, основанный на передаче перед формированием последовательности одноразовых ключей случайного числа R от сервера клиенту. Это случайное число будет участвовать в формировании последовательности одноразовых ключей. Когда клиент исчерпает весь список паролей сервер передает клиент другое случайное число, и сформированная последовательность ключей будет другой: Лекция № 4 Технические устройства идентификации и аутентификацииПри идентификации и аутентификации пользователей с помощью технических устройств в качестве пользовательского идентификатора используется некое техническое устройство, содержащее уникальный идентификационный код, который используется для решения задач идентификации владельца, а отдельных случаях данное устройство содержит и аутентифицирующую информацию, ограничивающее доступ к устройству. Наиболее распространенными техническими устройствами, используемыми для идентификации и аутентификации, являются: iButton (Touch Memory) бесконтактные радиочастотные карты Proximity пластиковые карты (со штрих-кодом и магнитной полосой) карты с памятью смарт-карты электронные ключи e-Token Устройства iButton (Touch Memory)Разработано Dallas Semiconductor.Представляет собой устройство идентификации пользователя, включает в себя уникальные идентификаторы, присваиваемые пользователю. Данное устройство включает в себя 3 компонента: ПЗУ, которое хранит 64-разрядный код, состоит из 8-битового кода устройства, 48 бит – код идентификатора, 8 бит – контрольная сумма. Содержание ПЗУ уникально и не может быть перепрошито в дальнейшем. ОЗУ (энергонезависимая статическая память) предназначена для хранения некой информации. В одном из типов эта энергонезависимая память защищена от НСД. В остальных типах – не защищена. Элемент питания – встроенная литиевая батарейка 3В, питающая энергонезависимую память После истечения 10 лет, память становится не доступна. Данное устройство может быть использовано для решения задачи идентификации (доступно только ПЗУ). Виды устройств:

iButton с идентификатиром  iButton с энергонезависимой памятью  Статическая память не защищена от несанкционированного доступа операции чтения и записи возможны без ограничений. Элемент питания подпитывает статическую память и буфер обмена для хранения в них информации. В случае разряда литиевой батарейки доступ возможен только к ПЗУ. Буфер используется для обеспечения корректной записи данных в статическую память для защиты от сбоев. При записи данных происходит следующий процесс: диспетчер памяти вначале записывает данные в буфер, далее читает эти данные из буфера и сравнивает их с эталонными, в случае совпадения диспетчер памяти дает команду на перенос информации из блокнотной памяти в статическую . iButton с энергонезависимой памятью и таймером Данный тип содержит внутри себя энергонезависимый таймер, который может использоваться для защиты устройств по сроку использования. DS1994L  В регистр статуса помещают свои флаги по наступлению событий таймер-календарь, интервальный таймер и счетчик цикла. В регистр управления могут закладываться ограничения на доступ к таймеру-календарю, интервальному таймеру, регистру статуса, условия для таймера-календаря, интервального таймера, счетчика цикла, для которого будут устанавливаться флаги в регистре статуса. Например, идентификатор может быть выдан пользователю на 3 месяца. В этом случае можно заложить условие установки в регистр статуса флага, говорящего об истечении срока действия идентификатора. Преимущества: небольшая стоимость, может использоваться в промышленных приложениях «с жесткими условиями внешней среды» Недостатки: сравнительно низкая скорость передачи информации от iButtonа к устройству чтения, большая вероятность сбоя в процессе чтения\записи. Вообще iButton не предназначена для хранения аутентифицирующей информации в силу того, что энергонезависимая память не защищена от НСД. Однако, при использовании различных приемов на внешних устройствах его можно приспособить для хранения конфиденциальной информации. Например в устройствах «Соболь» (плата) в iButton хранятся закрытые пароли пользователей. Замок Соболь хранит некий ключ внутри себя, который используется при шифровании пароля. В iButton же в энергонезависимой памяти хранятся зашифрованные на этом ключе пароль пользователя. |