шгдш. 3.2 Конспект лекций ЗИвТС. Конспект лекций по курсу Защита информации в телекоммуникационных системах Буя П. М. Тема 1 Основные понятия и терминология защиты информации 1 Основные понятия

Скачать 1.52 Mb. Скачать 1.52 Mb.

|

|

Тема 3 – Методы и средства защиты информации 3.1 Классификация методов и средств защиты информации Методы и средства защиты информации являются технической основой системы защиты информации, применение которых осуществляется в соответствии с принятой политикой информационной безопасности. Совокупность защитных методов и средств включает в себя программные методы, аппаратные средства, защитные преобразования, а также организационные мероприятия (рисунок 3.1).  Рисунок 3.1 – Методы и средства защиты информации Сущность аппаратной или схемной защиты состоит в том, что в устройствах и технических средствах обработки информации предусматривается наличие специальных технических решений, обеспечивающих защиту и контроль информации, например экранирующие устройства, локализующие электромагнитные излучения или схемы проверки информации на четность, осуществляющей контроль за правильностью передачи информации между различными устройствами информационной системы. Программные методы защиты – это совокупность алгоритмов и программ, обеспечивающих разграничение доступа и исключение несанкционированного использования информации. Сущность методов защитных преобразований состоит в том, что информация, хранимая в системе и передаваемая по каналам связи, представляется в некотором коде, исключающем возможность ее непосредственного использования. Организационные мероприятия по защите включают в себя совокупность действий по подбору и проверке персонала, участвующего в подготовке и эксплуатации программ и информации, – строгое регламентирование процесса разработки и функционирования информационной системы. Лишь комплексное использование различных защитных мероприятий может обеспечить надежную защиту, так как каждый прием или метод имеет свои слабые и сильные стороны. Другой возможный вариант классификации методов защиты информации представлен на рисунке 3.2.  Рисунок 3.2 – Классификация методов защиты информации Кроме того, в информационных системах выделяют следующие группы средств и соответствующих им методов защиты информации: средства защиты от НСД; системы анализа и моделирования информационных потоков (CASE-системы); системы мониторинга сетей; анализаторы протоколов; антивирусные средства; межсетевые экраны; криптографические средства; системы резервного копирования; системы бесперебойного питания; системы аутентификации; средства предотвращения взлома корпусов и хищения оборудования; средства контроля доступа в помещения; инструментальные средства анализа системы защиты. Техническими называются такие средства защиты информации (ТСЗИ), в которых основная защитная функция реализуется техническим устройством. С точки зрения сопряженности со средствами вычислительной техники ТСЗИ бывают: Автономные – средства, выполняющие свои защитные функции независимо от функционирования средств вычислительной техники. Сопряженные – средства, выполненные в виде самостоятельных устройств, но выполняющие защитные функции в сопряжении с основными средствами вычислительной техники. Встроенные – средства, которые конструктивно включены в состав аппаратуры вычислительной техники. С точки зрения выполняемых функций защиты ТСЗИ относятся к средствам: Внешней защиты – защита от воздействия дестабилизирующих факторов, проявляющихся за пределами зоны ресурсов. Опознавания – специфическая группа средств, предназначенных для опознавания людей по различным индивидуальным характеристикам. Внутренней защиты – защита от воздействия дестабилизирующих факторов, проявляющихся непосредственно в средствах обработки информации. Дальнейшая детализация функциональной классификации ТСЗИ указана на рисунке 3.3. С точки зрения степени сложности устройства ТСЗИ делятся на: Простые устройства – несложные приборы и приспособления, выполняющие отдельные процедуры защиты. Сложные устройства – комбинированные агрегаты, состоящие из некоторого количества простых устройств, способные к осуществлению сложных процедур защиты. Системы – законченные технические объекты, способны осуществлять некоторую комбинированную процедуру защиты, имеющую самостоятельное значение.  Рисунок 3.3 – Классификация ТСЗИ по функциональному назначению 3.2 Обеспечение конфиденциальности, доступности и целостности информации Исторически проблема обеспечения безопасности имеет три аспекта: конфиденциальность, целостность и доступность, каждый из которых может осуществляться соответствующей одноименной службой. 3.2.1 Конфиденциальность Конфиденциальность информации – это свойство информации быть известной только аутентифицированным законным субъектам системы. Служба конфиденциальности обеспечивает секретность информации. Правильно сконфигурированная, эта служба открывает доступ к информации только аутентифицированным пользователям. Ее надежная работа зависит от службы обеспечения идентификации и однозначного определения подлинности лиц. Выполняя эту функцию, служба конфиденциальности ограждает системы от атак доступа. Служба конфиденциальности должна учитывать различные способы представления информации – в виде распечаток, файлов или пакетов, передающихся по сетям. Существуют различные способы обеспечения секретности документов в зависимости от их вида. Бумажные документы нужно защищать физически, т. е. хранить в отдельном месте, доступ к которому контролируется службой конфиденциальности. Не следует забывать о таких вещах, как запирание картотек и ящиков столов, ограничение доступа в кабинеты внутри офиса или в сам офис. В работе с электронными документами имеются свои тонкости. Во-первых, файлы могут храниться одновременно в нескольких местах: на внешних запоминающих устройствах большой емкости (жестких дисках или магнитных лентах), на гибких дисках, zip-дисках или компакт-дисках. Во вторых, физический доступ к месту хранения файлов не обязателен. Сохранение конфиденциальности магнитных лент и дисков аналогично защите бумажных документов и связано с ограничением физического доступа. Контроль над файлами в компьютерных системах осуществляют системы управления доступом. Работа этих систем зависит от надежной идентификации и аутентификации пользователя и правильной конфигурации, исключающей обход защитных механизмов через уязвимые места системы. В таблице 3.1 показаны примеры механизмов обеспечения конфиденциальности файлов и требования, которые к ним предъявляются. Таблица 3.1 – Механизмы обеспечения конфиденциальности файлов и требования к ним

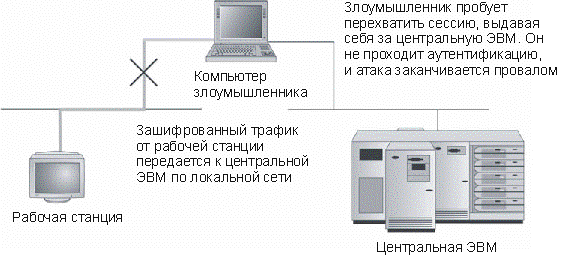

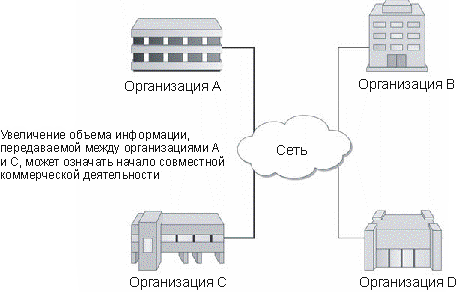

Недостаточно защитить только ту информацию, которая хранится в виде файлов, ведь злоумышленники могут перехватить ее в процессе передачи по сетевому соединению. Следовательно, требуется обеспечить конфиденциальность информации, передаваемой по каналам связи (рисунок 3.1). Это делается с помощью технологий шифрования.  Рисунок 3.1 – Шифрование обеспечивает защиту информации при передаче по сетям Механизмы защиты можно применить как для отдельного сообщения, так и для всего трафика соединения. Шифрование позволяет предотвращать атаки подслушивания, но не сможет защитить от перехвата информации. В последнем случае требуется надежная система идентификации и аутентификации для определения подлинности удаленного получателя (рисунок 3.2).  Рисунок 3.2 – Шифрование в сочетании с надежной идентификацией позволяет предотвратить перехват трафика Служба обеспечения конфиденциальности потока осложнена самим фактом передачи информации между двумя конечными пунктами (рисунок 3.3). Конфиденциальность потока данных не касается сохранности передаваемой информации. Наличие потока данных позволяет анализатору трафика выявить организации, между которыми установлена связь. Количество трафика, передающегося от узла к узлу, также представляет собой ценную информацию. Например, многие службы новостей наблюдают за поставками пиццы в Белый дом и Пентагон. Главная идея состоит в том, что увеличение количества пицц указывает на возникновение какой-то неординарной ситуации. Для описания такого типа деятельности существует специальный термин – анализ движения и событий (traffic and pattern analysis).  Рисунок 3.3 – Анализ потоков информации позволяет выявить совместно работающие организации Конфиденциальность потока данных обеспечивается за счет скрытия информации, передаваемой между двумя конечными пунктами, внутри гораздо большего трафика данных. В Вооруженных Силах используется такой прием: две воинских части сначала устанавливают связь, а затем передают постоянный объем данных, независимо от числа фактически отправляемых сообщений (свободное место заполняется информационным "мусором"). Таким образом, количество трафика остается постоянным, и какие-то изменения в интенсивности передачи сообщений обнаружить нельзя. Большинство коммерческих организаций не задумывается о конфиденциальности потока данных. Однако в некоторых случаях сам факт установки соединения является секретной информацией. Предположим, происходит слияние двух компаний. В этом случае возникновение между ними новых информационных потоков является секретной информацией до тех пор, пока не будет объявлено об этом событии. 3.2.2 Доступность Доступность информации – это свойство информации быть доступной для аутентифицированных законных субъектов системы. Служба обеспечения доступности информации поддерживает ее готовность к работе, позволяет обращаться к компьютерным системам, хранящимся в этих системах данным и приложениям. Эта служба обеспечивает передачу информации между двумя конечными пунктами или компьютерными системами. В данном случае речь идет в основном об информации, представленной в электронной форме (но подходит и для обычных документов). Для сохранения важной информации самым простым способом является создание ее резервных копий и размещение их в безопасном месте. Это могут быть копии на бумаге либо на электронных носителях (например, на магнитных лентах). Резервные копии предотвращают полную потерю информации при случайном или преднамеренном уничтожении файлов. Даже наличие резервных копий не гарантирует стопроцентную сохранность информации. Вы можете обнаружить, что случайно уничтожена магнитная лента с важным файлом. Важно вовремя отслеживать создание резервных копий ценных файлов. Безопасным местом для хранения резервных копий являются сейфы или изолированные помещения, в которые ограничен физический доступ лиц. Резервные копии действительно помогают восстановить важную информацию, но не всегда позволяют делать это быстро. Ведь резервные копии нужно сначала забрать из специального хранилища, доставить в нужное место, а затем загрузить в систему. Кроме того, потребуется какое-то время для восстановления каждого приложения или всей системы. Переключение по отказу (fail-over) обеспечивает восстановление информации и сохранение производительности. Системы, настроенные подобным образом, способны обнаруживать неисправности и восстанавливать рабочее состояние (выполнение процессов, доступ к информации или соединениям) автоматически с помощью резервных аппаратных средств. Переключение по отказу еще называется прямым восстановлением, поскольку не требует настройки. Резервная система располагается на том же рабочем месте, что и основная, чтобы незамедлительно включиться в работу при возникновении сбоя в исходной системе. Это наименее дорогостоящий вариант для большинства систем переключения по отказу. Механизмы обеспечения доступности являются самыми дорогими средствами безопасности в организации. Чтобы определить состав необходимых аппаратных средств, важно учесть требования соответствующих процедур управлением риском. Восстановление в аварийной ситуации защищает системы, информацию и производственные мощности от стихийных бедствий типа пожара и наводнения. Это сложный процесс, позволяющий вернуть организацию в рабочее состояние в то время, когда становится невозможно попасть к основному оборудованию или в помещения. Механизмы обеспечения доступности используются для восстановления систем после атак на отказ в обслуживании. Надежных и эффективных способов предотвращения атак DDoS мало, но данная служба позволит уменьшить последствия атак и вернуть системы и аппаратуру в рабочее состояние. 3.2.3 Целостность Целостность информации – это свойство информации быть неизменной в семантическом смысле при функционировании системы в условиях случайных или преднамеренных искажений или разрушающих воздействий. Служба обеспечения целостности следит за правильностью информации. При должном уровне организации эта служба дает пользователям уверенность в том, что информация является верной, и ее не изменил никто из посторонних. Данная служба является "щитом" от атак модификации. Информация, которую она защищает, может быть представлена в виде бумажных распечаток, в виде файлов либо в виде данных, передаваемых по сети. Как уже говорилось выше, информация может быть представлена в виде бумажных распечаток или в виде файлов. Конечно, легче обеспечить защиту бумажных документов, да и установить факт изменения содержимого такого документа гораздо проще. Ведь злоумышленнику требуется определенный навык, чтобы поддельный документ выглядел достоверно. А компьютерный файл может изменить любой, кто имеет к нему доступ. Существует несколько способов защиты бумажных документов от подделки. Можно ставить подпись на каждой странице, сшивать документы в папки, изготавливать несколько копий документа. Механизмы обеспечения целостности затрудняют подделку документов. Хотя злоумышленники научились копировать подписи, сделать это все же непросто, требуется серьезный навык. Достаточно сложно добавить или удалить документ из общей подшивки. А если копии документов разосланы всем заинтересованным сторонам, то подменить сразу все документы практически невозможно. Ну и конечно, основной способ предотвращения подделки документов – полное исключение неправомочного доступа. Для этого используются те же самые механизмы, что и для обеспечения конфиденциальности – физические меры безопасности. Чтобы изменить электронный файл, злоумышленнику всего-навсего нужно открыть документ в текстовом редакторе и впечатать соответствующую информацию. При сохранении новый файл запишется поверх старого. Основным способом защиты целостности в этом случае является контроль над доступом к файлам на компьютере. С помощью механизма управления доступом можно установить для файла разрешение "только для чтения" и запретить запись изменений. В этом случае важно правильно идентифицировать пользователя, который хочет внести изменения. Тут поможет служба установления подлинности. Контроль доступа к файлам на компьютере надежно работает, если файлы хранятся в отдельной компьютерной системе или сети, контролируемой организацией. А если файл нужно скопировать в другие подразделения? В этом случае на помощь приходит другой механизм для выявления неправомочного изменения файла – цифровая подпись. Цифровая подпись файла позволяет определить, что файл изменился с момента создания подписи. Цифровая подпись должна быть сопоставлена с конкретным пользователем; таким образом, служба обеспечения целостности должна включать в себя также функции идентификации и аутентификации. Данные можно изменить в процессе их передачи по сетевым соединениям, но для этого должна быть выполнена атака перехвата. При наличии механизмов сильной идентификации и аутентификации атакам перехвата можно противостоять (рисунок 3.2), а технологии шифрования позволяют предотвратить большинство типов атак на модификацию. Служба обеспечения целостности позволяет предотвращать атаки на модификацию и атаки на отказ от обязательств. При должном уровне ее организации любое неправомочное изменение будет немедленно обнаружено. Взаимодействие со службой идентификации и аутентификации позволит противостоять атакам, направленным на организацию извне. А цифровая подпись позволит обнаружить атаки на отказ от обязательств. |