Процедура аутентификации пользователя на основе пароля. российский государственный гидрометеорологический университет

Скачать 149.74 Kb. Скачать 149.74 Kb.

|

|

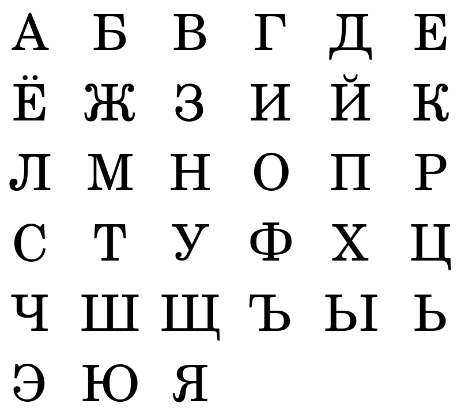

МИНИСТЕРСТВО НАУКИ И ВЫСШЕГО ОБРАЗОВАНИЯ РОССИЙСКОЙ ФЕДЕРАЦИИ федеральное государственное бюджетное образовательное учреждение высшего образования «РОССИЙСКИЙ ГОСУДАРСТВЕННЫЙ ГИДРОМЕТЕОРОЛОГИЧЕСКИЙ УНИВЕРСИТЕТ» Институт Информационных систем и геотехнологий Кафедра Прикладной информатики Направление подготовки 38.03.05 «Бизнес-информатика» Отчет по дисциплине «Информационная безопасность» Лабораторная работа №4-5 Выполнила: студентка 4 курса Группы БИ-Б19-1 Велиева Г.Г. Руководитель: Сидоренко А. Ю. Санкт-Петербург 2022г. ОглавлениеЛабораторная работа 4. «Процедура аутентификации пользователя на основе пароля» 3 Алгоритмы парольной защиты веб – приложений 3 Лабораторная работа 5. «Программная реализация криптографических алгоритмов». 6 Лабораторная работа 4. «Процедура аутентификации пользователя на основе пароля»Алгоритмы парольной защиты веб – приложенийСпособы ввода пароля: Наиболее очевидный способ ввода пароля, который реализован практически во всех ОС, состоит в вводе пароля с клавиатуры. Недостатком данного способа является возможность визуального съёма пароля злоумышленником. При этом в меньшей степени опасность представляет набор пароля пользователем на клавиатуре - этому можно противодействовать организационными мерами. В большей степени угроза состоит в том, что при задании сложного пароля пользователь стремится его куда-нибудь записать, чтобы не забыть. В качестве противодействия угрозе визуального съема пароля могут использоваться внешние носители информации. При этом могут использоваться как стандартные средства ввода информации (например, дискета), так и средства, предполагающие подключение специальных средств ввода парольной информации - всевозможные электронные ключи, «таблетки» и т.д. На этих носителях записывается пароль, который считывается системой при аутентификации пользователя. Здесь может задаваться достаточно большая длина пароля без угрозы его визуального съема. Применение для ввода пароля стандартного или специального носителя с точки зрения обеспечиваемого уровня безопасности практически равноценно. Вопрос выбора носителя определяется его ценой, долговечностью, удобством хранения. Недостатком применения внешних носителей информации для ввода пароля является потенциальная угроза его хищения злоумышленником. Для противодействия хищению злоумышленником носителя информации с паролем могут рассматриваться следующие альтернативные способы защиты: 1. Использование биометрических характеристик пользователя -подход, позволяющий отказаться от внешнего носителя с паролем как такового. При этом идентификатором пользователя становятся его биометрические параметры. Причем ввиду их однозначного соответствия пользователю эти параметры служат одновременно и паролем. 2. Комбинирование способа ввода пароля с клавиатуры и способа ввода пароля с внешнего носителя. Например, механизм ввода пароля с клавиатуры может рассматриваться как дополнение к механизму ввода пароля с внешнего носителя. Комбинированный способ осуществляется двумя механизмами, один из который является основным, а другой - дополнительным. При защите компьютеров имеет смысл использовать следующий комбинированный способ ввода пароля: 1. Основной - с внешнего носителя (целесообразно реализовать добавочными средствами защиты), 2. дополнительный - с клавиатуры (для этого могут использоваться встроенные в ОС механизмы авторизации пользователя). Таким образом можно выделить следующие приоритеты в использовании механизмов ввода пароля (расположены в порядке убывания): 1. Биометрический способ идентификации пользователя. 2. Комбинированный способ (консольный ввод + использование внешнего носителя). 3. Ввод пароля с внешнего носителя. 4. Консольный ввод (ввод пароля с клавиатуры). Соответственно механизмы парольной защиты можно усиливать уже на этапе ввода пароля. Для этого необходимо в системе предусмотреть наиболее приоритетный способ ввода пароля.   ВЫВОД Парольная защита является одним из основных способов защиты информации как в отдельных компьютерах и системах, так и в сетях мирового масштаба. Однако без использования других механизмов защиты, особенно для защиты серьёзных объектов, парольная защита, сама по себе, является практически бесполезной, т.к. не может обеспечить серьёзной защиты. Поэтому наиболее эффективной будет всё-таки комплексная защита, включающая, конечно же в себя и парольную защиту. Лабораторная работа 5. «Программная реализация криптографических алгоритмов».Шифры простой замены  Метод основан на замене каждой буквы сообщения на другую букву того же алфавита, путем смещения от исходной буквы на К букв. В моем случае шифроваться будет имя, а смещение будет на 3 буквы Имя: ГЮЛЬСЕНЕМ Г + 3 буквы = Ё Ю + 3 буквы = Б Л + 3 буквы = О Ь – 3 буквы = Я С + 3 буквы = Ф Е + 3 буквы = З Н + 3 буквы = Р Е + 3 буквы = З М + 3 буквы = П Шифр: ЁБОЯФЗРЗП По такой же аналогии сделаем проверку: Ё – 3 буквы = Г Б – 3 буквы = Ю О – 3 буквы = Л Я – 3 буквы = Ь Ф – 3 буквы = С З – 3 буквы = Е Р – 3 буквы = Н З – 3 буквы = Е П – 3 буквы = М |