Киберзащитники. Контрольные вопросы Какой пароль на ftp

Скачать 2.51 Mb. Скачать 2.51 Mb.

|

|

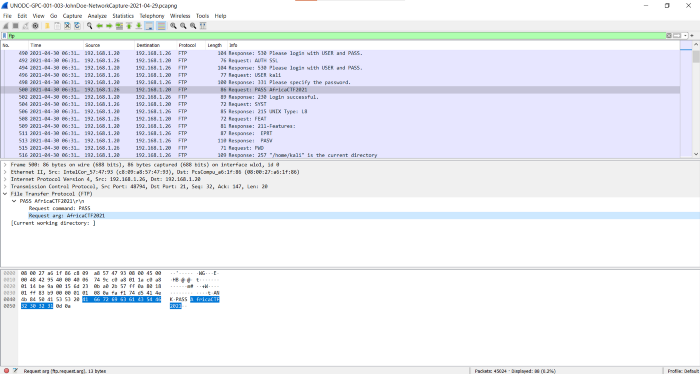

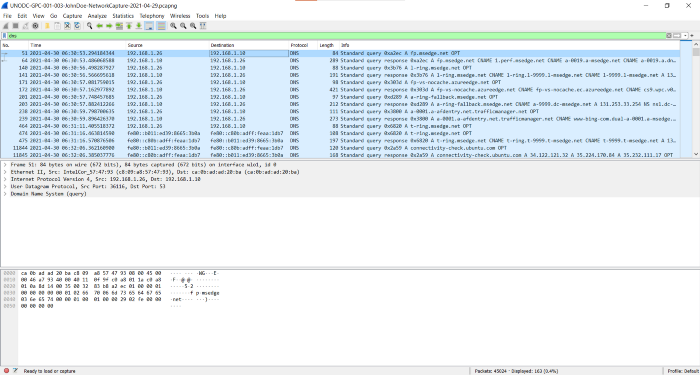

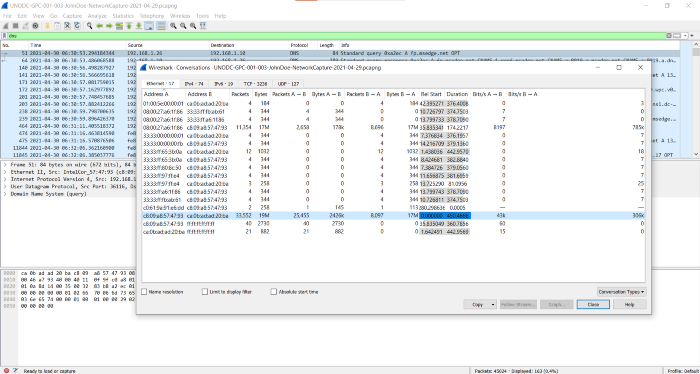

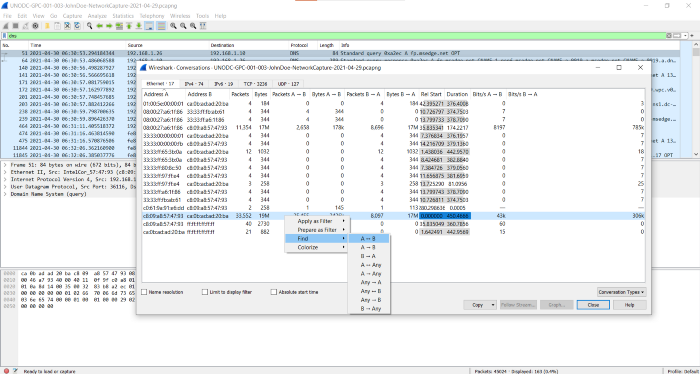

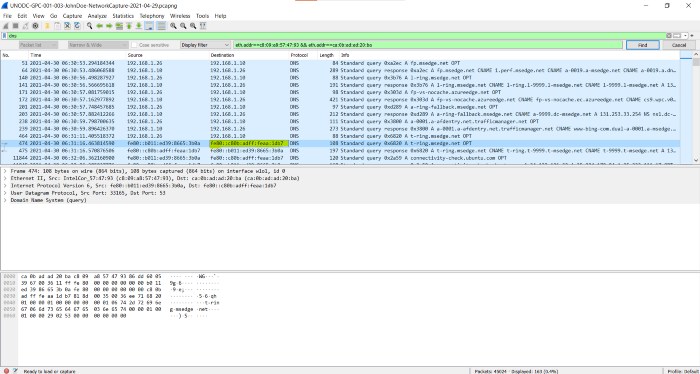

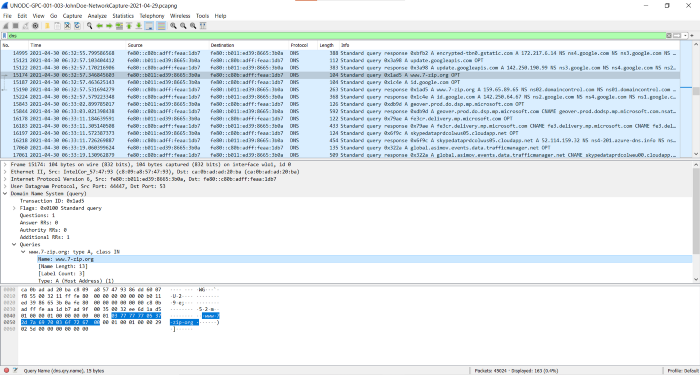

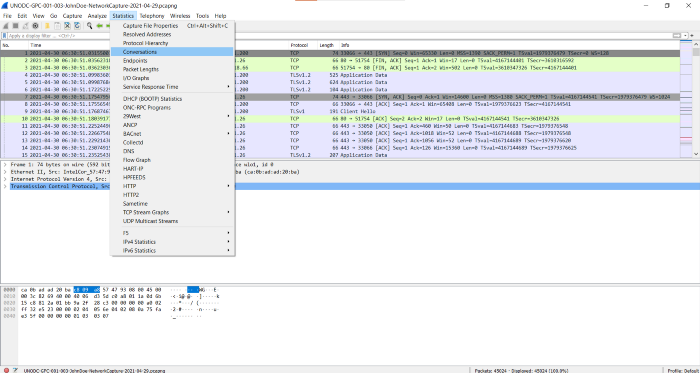

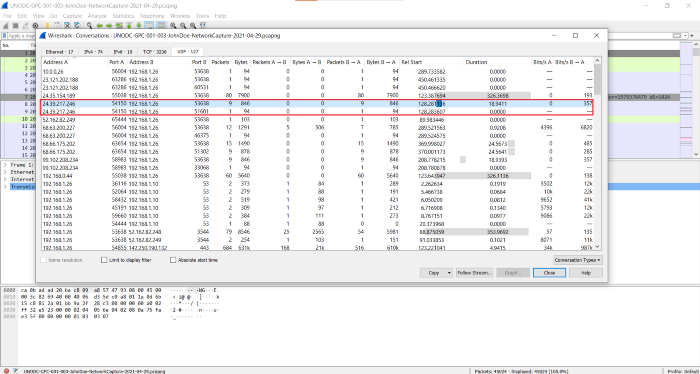

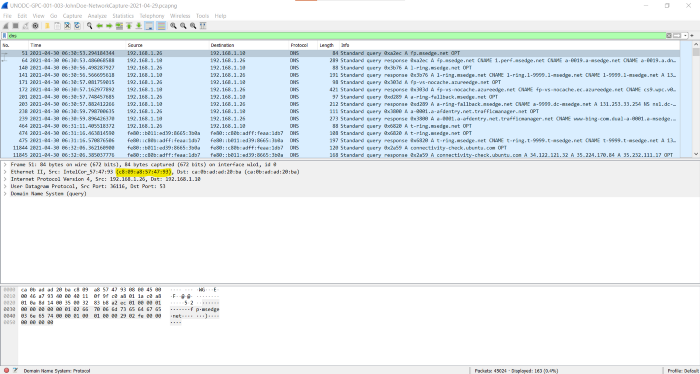

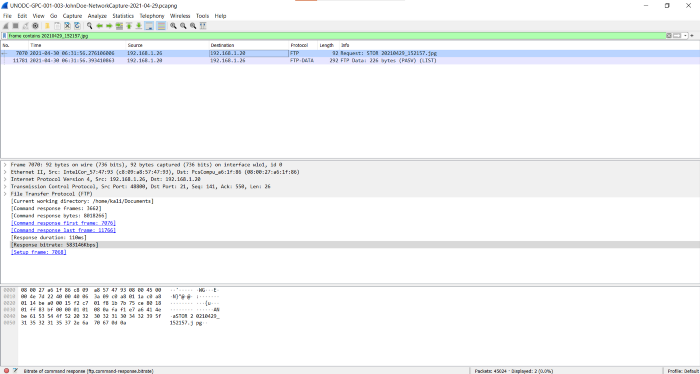

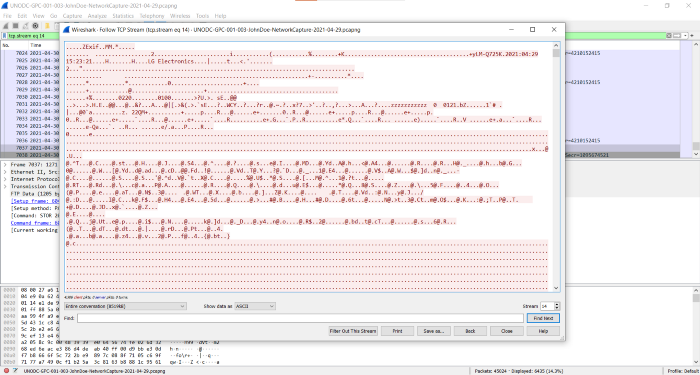

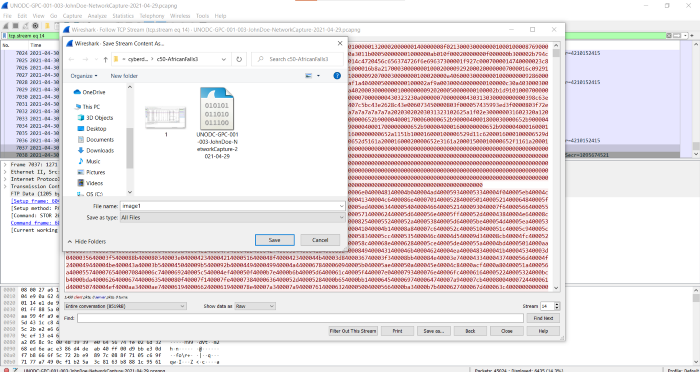

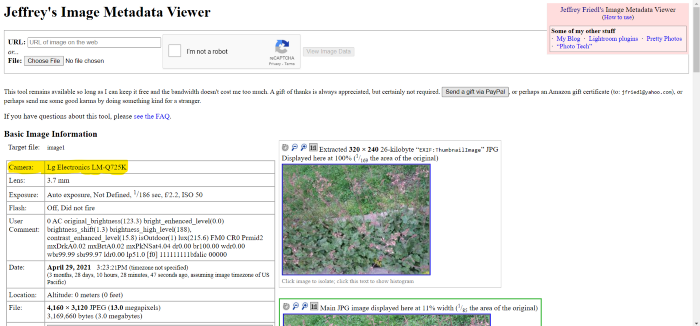

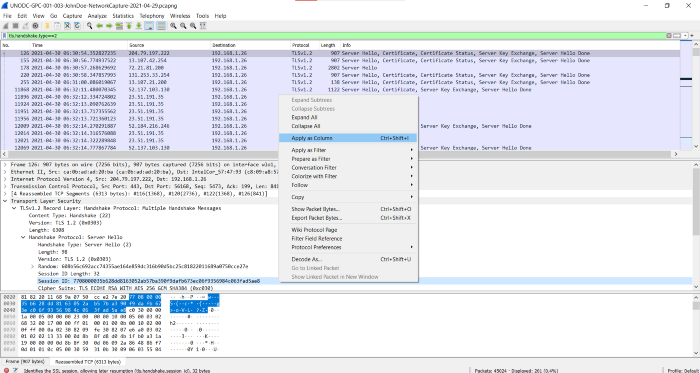

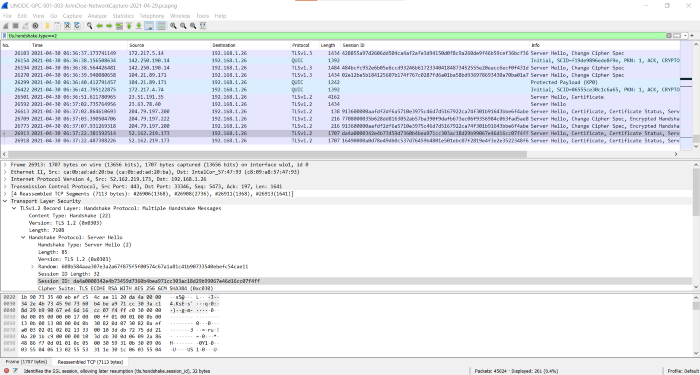

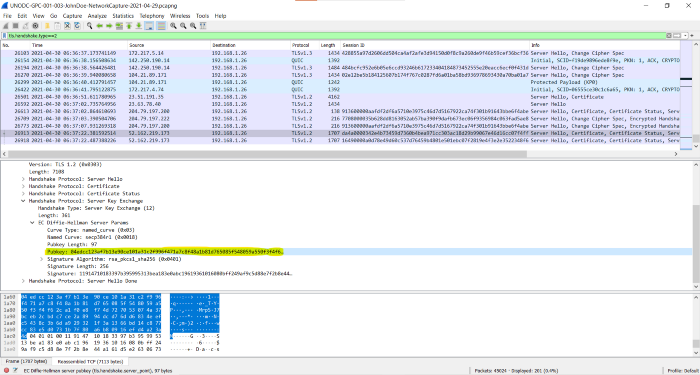

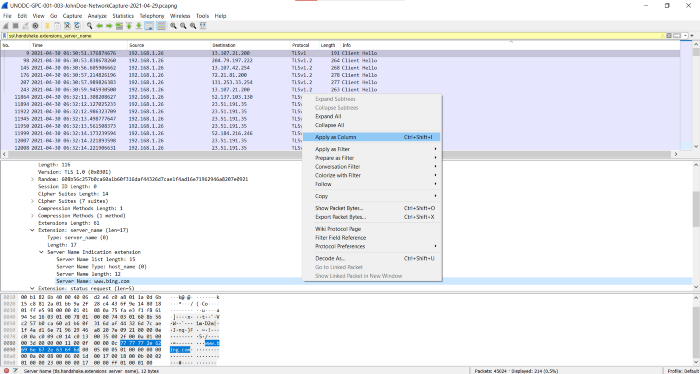

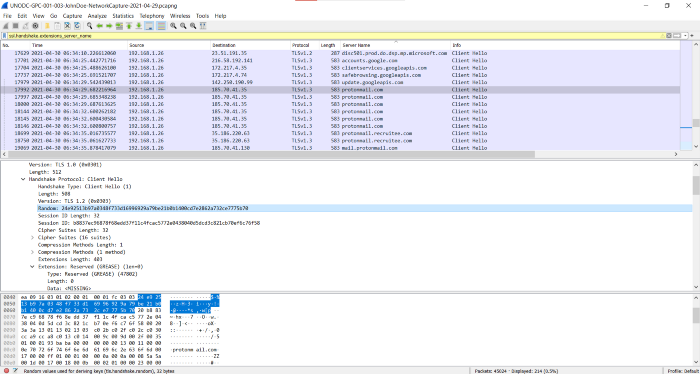

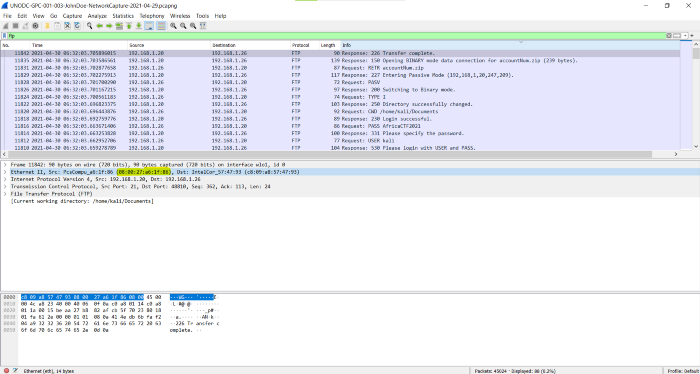

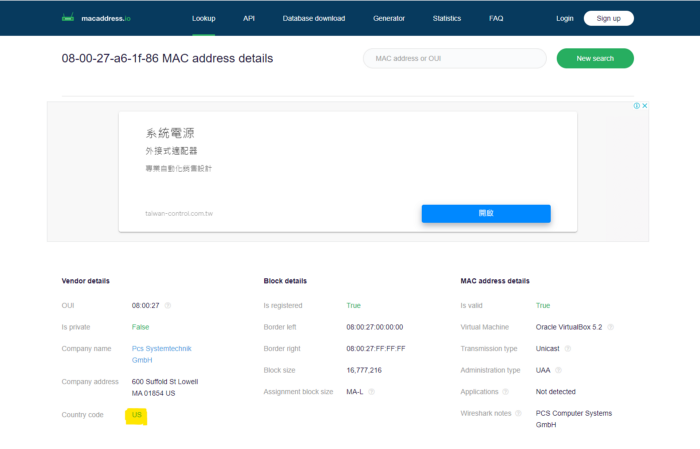

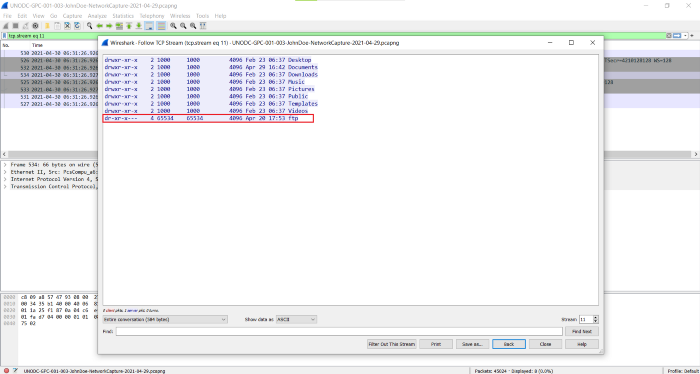

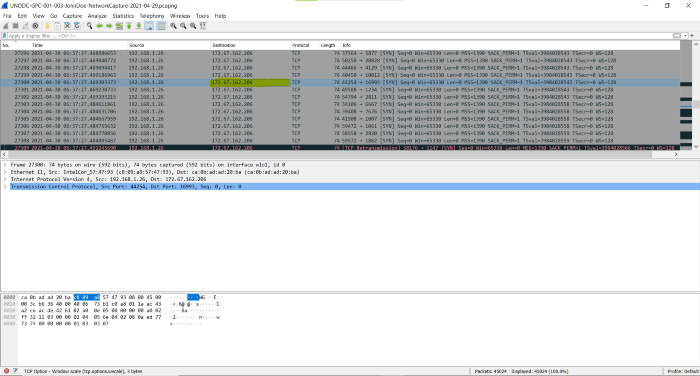

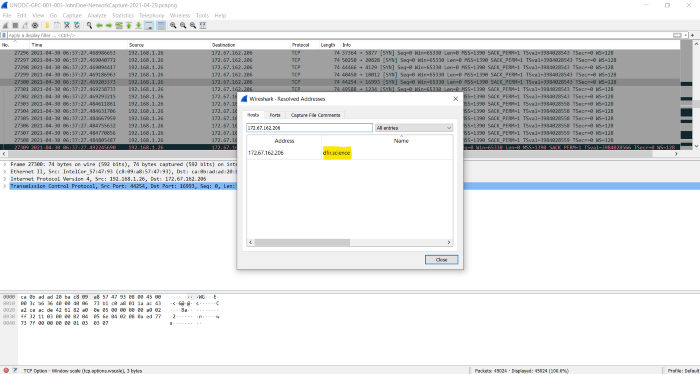

Практическая работа. Киберзащитники Сценарий: Как аналитик, работающий на поставщика услуг безопасности, вам было поручено проанализировать перехват пакетов для сотрудника клиента, чья сетевая активность некоторое время отслеживалась - возможно, инсайдер. Необходимые инструменты: Wireshark или Network Miner Контрольные вопросы: Какой пароль на FTP? Какой IPv6-адрес DNS-сервера используется 192.168.1.26? (####::####:####:####:####) Какой домен ищет пользователь в пакете 15174? Сколько пакетов UDP было отправлено с 192.168.1.26 на 24.39.217.246? Что такое MAC-адрес системы, исследуемой в PCAP?» Какая модель камеры использовалась для съемки 20210429_152157.jpg ? Какой открытый ключ сертификата сервера использовался в сеансе TLS: da4a0000342e4b73459d7360b4bea971cc303ac18d29b99067e46d16cc07f4ff? Какой первый случайный клиент TLS 1.3 использовался для установления соединения с protonmail.com? В какой стране зарегистрирован MAC-адрес FTP-сервера? (два слова, один пробел между ними) В какое время 20 апреля на FTP-сервере была создана нестандартная папка? (чч:мм) К какому домену был подключен пользователь в пакете 27300? 1) Что такое пароль FTP? Мы используем для этого фильтр «ftp», а затем находим пароль в пакетах.  FTP-пароль Увидев изображение выше, мы узнаем, что пароль FTP — « AfricaCTF2021 ». 2) Какой IPv6-адрес DNS-сервера используется 192.168.1.26? (####::####:####:####:####) Для этого мы используем фильтр «dns» и получаем несколько пакетов. Мы записываем MAC-адрес пакета, исходный IP-адрес которого 192.168.1.26.  DNS Затем идем в поле статистика -> разговоры и далее смотрим в поле ethernet. Мы пытаемся найти наш MAC-адрес, который мы нашли на изображении выше.  Ethernet Найдя MAC-адрес, щелкните его правой кнопкой мыши и выберите найти -> A<->B.  найти Затем мы узнаем все пакеты, содержащие этот MAC-адрес.  IPv6 Увидев изображение выше, мы обнаруживаем, что IPv6-адрес DNS-сервера, используемого 192.168.1.26, — « fe80::c80b:adff:feaa:1db7». 3) Какой домен ищет пользователь в пакете 15174? Нам нужно найти домен, поэтому мы снова используем для этого фильтр «dns». Мы просто переходим к пакету 15174 и проверяем доменное имя.  доменное имя Доменное имя хорошо видно в информационном поле. Мы также находим его в поле «Запросы» в разделе «Система доменных имен». Увидев изображение выше, мы обнаруживаем, что доменное имя, которое посетил пользователь в пакете 15174, — « www.7-zip.org ». 4) Сколько пакетов UDP было отправлено с 192.168.1.26 на 24.39.217.246? Для этого просто заходим в раздел Статистика -> Разговоры.  изображение Затем переходим в раздел UDP и проверяем заданный IP.  айпи адрес Увидев изображение выше, мы обнаруживаем, что количество пакетов U DP, отправленных с 192.168.1.26 на 24.39.217.246, равно 10 . 5) Что такое MAC-адрес отслеживаемой системы? Мы находим эту информацию в 2.  MAC-адрес Увидев изображение выше, мы обнаруживаем, что MAC-адрес отслеживаемой системы — « c8:09:a8:57:47:93 ». 6) Какая модель камеры использовалась для съемки 20210429_152157.jpg? Чтобы найти изображение, мы просто ищем кадр, который содержит имя этого изображения, используя фильтр « кадр содержит 20210429_152157.jpg ».  поиск кадра Затем мы открываем поток TCP второго пакета, который содержит данные FTP.  TCP-поток Затем мы сохраняем изображение в формате Raw.  сохранить изображение Для просмотра его данных Exif мы загружаем изображение на этот сайт http://exif.regex.info/exif.cgi .  модель камеры Увидев результат после загрузки изображения, мы узнаем, что название модели камеры « LM-Q725K ». 7) Какой открытый ключ сертификата сервера использовался в сеансе TLS: da4a0000342e4b73459d7360b4bea971cc303ac18d29b99067e46d16cc07f4ff? Мы используем фильтр « tls.handshake.type == 2 », чтобы узнать все приветственные ответы сервера. Затем мы проверяем указанный выше идентификатор сеанса в пакетах. (Для упрощения мы переходим к первому пакету и добавляем идентификатор сеанса в поле столбца, как показано на рисунке ниже.)  добавление столбца  идентификатор сессии Найдя пакеты, мы проверяем открытый ключ сертификата сервера.  открытый ключ сертификата сервера We copy the value of key which is as follows “ 04edcc123af7b13e90ce101a31c2f996f471a7c8f48a1b81d765085f548059a550f3f4f62ca1f0e8f74d727053074a37bceb2cbdc7ce2a8994dcd76dd6834eefc5438c3b6da929321f3a1366bd14c877cc83e5d0731b7f80a6b80916efd4a23a4d ”. 8) Какой первый случайный клиент TLS 1.3 использовался для установления соединения с protonmail.com? Мы используем фильтр « ssl.handshake.extensions_server_name », чтобы отобразить все имена серверов. Мы нажимаем на первый пакет и находим поле имени сервера. Затем мы применяем это поле как столбец, чтобы мы могли легко найти protonmail.com.  имя сервера Найдя protonmail.com, мы проверяем его случайную строку.  случайный Увидев изображение выше, мы обнаруживаем, что первым случайным клиентом TLS 1.3, который использовался для установления соединения с protonmail.com, является « 24e92513b97a0348f733d16996929a79be21b0b1400cd7e2862a732ce7775b70 ». 9) В какой стране зарегистрирован MAC-адрес FTP-сервера? (два слова, один пробел между ними) Для этого мы используем фильтр «ftp». Затем кликаем по первому пакету и находим MAC-адрес.  MAC-адрес После нахождения MAC-адреса мы выполняем поиск MAC-адреса, чтобы проверить название страны. Поиск поставщиков MAC-адресов Пример 44:38:39:ff:ef:57 По заданному MAC-адресу получить информацию о поставщике OUI, обнаружить виртуальные машины, возможно… Macaddress.io  Поиск MAC-адреса Увидев изображение выше, мы узнаем, что название страны — « Соединенные Штаты ». В.10) В какое время 20 апреля на FTP-сервере была создана нестандартная папка? (чч:мм) Снова используем для этого фильтр «ftp» и проверяем TCP-поток.  TCP-поток Увидев изображение выше, мы обнаруживаем, что время создания нестандартной папки на FTP-сервере 20 апреля — « 17:53 ». 11) К какому домену был подключен пользователь в пакете 27300? Мы просто заходим в пакет и проверяем доменное имя, но не можем его найти. Итак, записываем IP-адрес назначения.  айпи адрес Затем мы идем в статистику -> Разрешенный адрес и проверяем доменное имя, соответствующее указанному выше адресу назначения.  доменное имя Увидев изображение выше, мы узнаем, что доменное имя « dfir.science ». |