МУ - основные лабораторные работы — копия. Контрольные вопросы 14 Раздел Режим симуляции 15 Лабораторная работа 1. Режим симуляции в Cisco Packet Tracer 15

Скачать 1.99 Mb. Скачать 1.99 Mb.

|

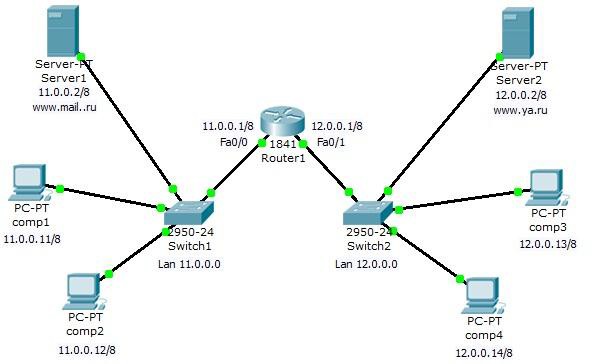

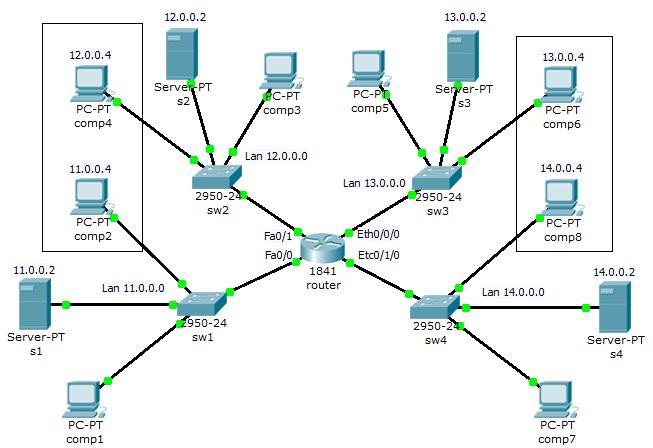

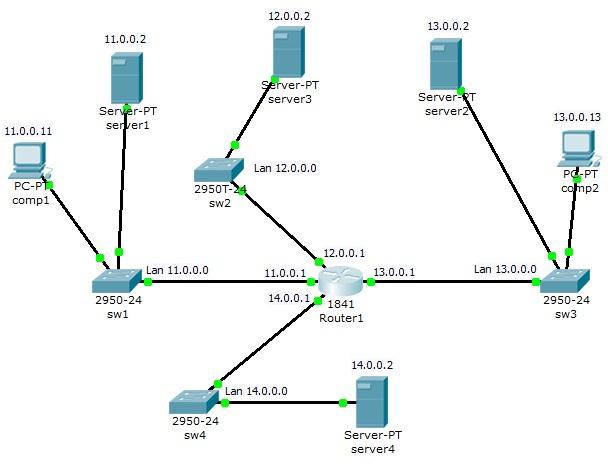

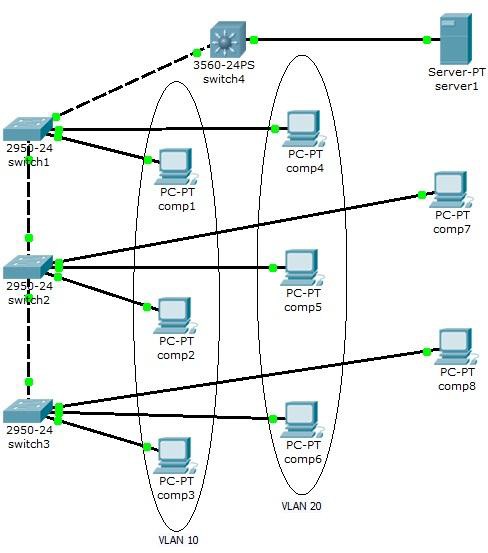

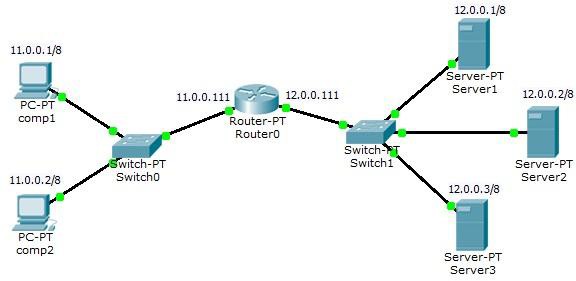

! Запретить трафик на порту 80 (www-трафик) ip access-list 111 deny tcp any any eq 80ip access-list 111 deny ip host 10.0.0.15 host 12.0.0.5 ip access-list 111 permit ip any any interface ethernetO ! Применить список доступа 111 к исходящему трафику ip access-group 111 out В этом списке внешние узлы не смогут обращаться на сайты внутренней сети, т.к. список доступа был применен на выход (для внешних узлов) интерфейса, а так же узлу 10.0.0.15 запрещен доступ к узлу 12.0.0.5 Остальной трафик разрешен. Этап третий – применение списка доступа. Списки доступа могут быть использованы для двух типов устройств: 1 – на маршрутизаторе; 2 - на коммутаторе третьего уровня. На каждом интерфейсе может быть включено два списка доступа: только один список доступа для входящих пакетов и только один список для исходящих пакетов. Каждый список работает только с тем интерфейсом, на который он был применен и не действует на остальные интерфейсы устройства, если он там не применялся. Однако один список доступа может быть применен к разным интерфейсам. Применение списка доступа к устройству осуществляется следующими командами: interface ethernet0/0/0 ip access-group 1 inip access-group 2 out В данном случае к интерфейсу ethernet0/0/0 применили два списка доступа: список доступа №1 – на вход интерфейса (т.е. для внутренних адресов); список доступа №2 – на выход интерфейса (применение к внешней сети). Чтобы просмотреть все созданные списки доступа и применение их к интерфейсам устройства используйте следующие команды: Команда просмотра списков доступа: Router# Sh access-list Просмотр текущей конфигурации устройства и привязки списков к интерфейсам: Router# Show running-config Просмотр сохраненной конфигурации: Router# Show configuration Сохранение текущей конфигурации: Router# write memory Или Router# copy run start Команда удаления списка доступа: interface ethernet0/0/0 - выбор нужного интерфейса no access-list номер_списка – удаление списка в выбранном интерфейсе Лабораторная работа № 14. Списки доступа.Создайте схему сети, как показано на рис.10.1.  Рис.10.1. Схема корпоративной сети. Задача: - Компьютеры comp1 и comp2 должны открывать все сайты, но им запрещено входить на компьютеры comp3 и comp4. - Компьютеры comp3 и comp4 доступны друг для друга и должны открывать только сайт своей сети, сеть 11.0.0.0 для них недоступна. Создадим стандартный список доступа, где укажем правила блокировки на хосты comp3 и comp4 и применим этот список на выход интерфейса Fa0/0. Включите привилегированный режим и войдите в конфигурацию роутера: Router1>en Router1#conf t Создадим стандартный список доступа и введем правила доступа: Router1(config)#ip access-list standard 10 Router1(config-std-nacl)#deny host 12.0.0.13 Router1(config-std-nacl)#deny host 12.0.0.14 Router1(config-std-nacl)#permit any Здесь мы разрешили весь трафик, за исключением двух адресов: 12.0.0.13 и 12.0.0.14. Просмотрим созданный список доступа в настройках роутера. Для этого надо выйти из режима конфигурации роутера и ввести команду просмотра списков на устройстве sh access-list: Router1#sh access-list Standard IP access list 10 deny host 12.0.0.13 deny host 12.0.0.14 permit any Router1# Применим созданный список на выход интерфейса Fa0/0: Router1# Router1#conf t Router1(config)#interface fa0/0 Router1(config-if)#ip access-group 10 out В результете того, что список доступа был применен к выходу интерфейса сети 11.0.0.0 мы получили следующую политику доступа: – пакеты, входящие на роутер из сети 11.0.0.0 получают блокировку на два внешних адреса – 12.0.0.13 и 12.0.0.14; – всем внешним пакетам, входящим из роутера в сеть 11.0.0.0 разрешается все, кроме двух адресов - 12.0.0.13 и 12.0.0.14 (этим адресам запрещен вход в сеть 11.0.0.0) Просмотрим привязку списка доступа к интерфейсу Fa0/0 в конфигурации роутера: Router1(config-if)#exit Router1(config)#exit Router1# Router1#sh running-config Используя данную команду, вы увидите полную конфигурацию роутера, в том числе и привязку списка доступа к конкретному интерфейсу (в данном случае на выход интрфейса): interface FastEthernet0/0 ip address 11.0.0.1 255.0.0.0 ip access-group 10 out duplex auto speed auto ! Проверьте созданную политику доступа к ресурсам сети. Должны выполняться следующие правила: - компьютеры comp3 и comp4 доступны друг для друга и должны открывать только сайт своей сети, вход в сеть 11.0.0.0 им заблокирован; – сервера Server2 доступен всем ресурсам сети; - компьютерам comp1 и comp2 доступны все ресурсы, кроме адресов 12.0.0.13 и 12.0.0.14. Самостоятельная работа №5.Создайте сеть, представленную на рис 10.2.  Рис.10.2. Схема корпоративной сети. Корпоративная сеть состоит из четырех сетей: сеть 1 – 11.0.0.0/8; сеть 2 – 12.0.0.0/8; сеть 3 – 13.0.0.0/8; сеть 4 – 14.0.0.0/8. В каждой сети на сервере установлен Web сайт. Задание: Компьютеру comp2 доступны только компьютеры своей сети и сomp4. Компьютеру comp4 доступны только компьютеры своей сети и сomp2. Компьютеру comp8 доступны только компьютеры своей сети и сomp6. Компьютеру comp6 доступны только компьютеры своей сети и сomp8. Компьютеры comp1, comp3, comp5 и comp7 должны открывать все сайты на серверах S1, S2, S3 и S4. Самостоятельная работа №6.Создайте сеть, представленную на рис 10.3.  Рис.10.3 Схема корпоративной сети. Корпоративная сеть состоит из четырех сетей: сеть 1 – 11.0.0.0/8; сеть 2 – 12.0.0.0/8; сеть 3 – 13.0.0.0/8; сеть 4 – 14.0.0.0/8. В каждой сети на сервере установлен Web сайт. Задание: - Сеть 14.0.0.0 недоступна из сети 11.0.0.0. - Компьютерам comp1 и comp2 разрешить открытие сайта на server3, но запретить прослушивание server3 по команде ping. – Компьютеру comp1 разрешить доступ на server2, но запретить открытие сайта на этом сервере. – Компьютеру comp2 разрешить доступ на server1, но запретить открытие сайта на server1, разрешить доступ и открытие сайта на server4. Самостоятельная работа №7.Создайте схему сети, представленную на рис.10.4. Задайте сети и адресацию произвольно.  Рис.10.4. Схема корпоративной сети. Задание: – компьютеры comp1, comp2 и comp3 находятся в одном VLAN 10, доступны только друг для друга и имеют доступ к server1. – компьютеры comp4, comp5 и comp6 находятся в одном VLAN 20, доступны только друг для друга и имеют доступ к server1. - компьютеры comp7 и comp8 доступны только друг для друга и имеют доступ к server1. Самостоятельная работа №8.Создайте схему сети, представленную на рис.10.5.  Рис. 10.5. Схема корпоративной сети. На всех трех серверах установлены службы Web и FTP. Создайте списки доступа, задающие для компьютеров comp1 и comp2 следующие правила доступа в сети: Компьютер comp1: Server1 – разрешить доступ на FTP; Server2 - разрешить доступ на Web; Server3 - разрешить доступ на Web и FTP. Компьютер comp2: Server1 – разрешить доступ на Web; Server2 - разрешить доступ на FTP; Server3 - разрешить доступ на Web и FTP. Контрольные вопросы. Какие параметры контролирует расширенные списки доступа? Приведите пример команды, разрешающей передачу пакетов от хоста на все веб-сервера. Перечислите основные типы списков доступа. Что такое шаблон маски подсети и приведите примеры его использования в списках доступа. Какое правило обработки сетевого трафика задает следующий список доступа: Ip access-list 111 deny tcp any any eq 80 Локальная сеть соединена с роутером по интерфейсу Fa0/0, а внешняя сеть соединена по интерфейсу Fa0/1. Из локальной сети запрещен вход во внешнюю сеть, а из внешней сети запрещено входить на FTP сервер, расположенный во внутренней сети. Для реализации этих правил был создан список доступа. Назовите интерфейс и в каком направлении (на вход или на выход), к которому следует применить созданный список доступа. Для какого варианта не может быть проведено сравнение на основе расширенного списка доступа IP? протокол; IP адрес отправителя; IP адрес получателя; имя файла для передачи по протоколу FTP. Назовите, какой шаблон маски соответствует сети 10.16.0.0./12? В списке доступа содержится следующее правило: Permit any host 192/168/1/1/it 25 Какие номера портов оно обрабатывает? Напишите правило доступа для входа в сеть 51.52.32.0/21 Литература. Д. Бони. Руководство по Cisco IOS. Изд. Питер, Русская Редакция, 2008, 786 с. К. Кеннеди, К. Гамильтон. Принципы коммутации в локальных сетях Cisco. Изд. Вильямс, 2003,976 с. Джером Ф. Димарцио. Маршрутизаторы CISCO. Пособие для самостоятельного изучения. Изд. Символ-Плюс, 2003, 512 с. И.В. Руденко Маршрутизаторы CISCO для IP-сетей. Изд. КУДИЦ-ОБРАЗ, 2003, 656 с. Вито Амато. Основы организации сетей Cisco. Том 1. Изд. Вильямс, 2002, 512 с. Тодд Леммл, Кевин Хейлз. CCNP: Настройка коммутаторов CISCO. Экзамен 640-504. Изд. Лори, 2002 464 с. Уэнделла Одома. «Официальное руководство Cisco по подготовке к сертификационным экзаменам CCENT/CCNA ICND1 640- 822» (3-е издание). Изд. Вильямс, серия Cisco Press, 2013. Cisco ICND 1. Руководство для студента. Изд. Cisco, 2009. Документация к программе Cisco Packet Tracer. Интернет – ресурсы: www.cisco.com, litl-admin.ru. |