МДК 03.01. Лекция Введение

Скачать 1.66 Mb. Скачать 1.66 Mb.

|

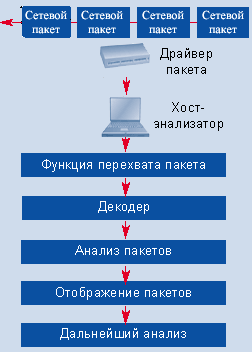

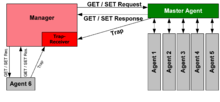

Протоколы управленияВ своей работе системы управления опираются на стандартизованные протоколы управления, такие как: SNMP — один из первых и наиболее простой протокол управления, в настоящий момент актуальной является третья версия протокола, поддерживается в очень большом количестве устройств; CMIP — протокол управления, рекомендованный ISO в качестве базового, не получил широкого распространения вследствие своей сложности; TMN — концепция сетевого управления, включающая в себя множество протоколов управления и вводящая понятие уровней управления; LNMP — протокол управления для ЛВС; ANMP — протокол управления для сетей специального назначения. SNMP (англ. Simple Network Management Protocol — простой протокол сетевого управления) — стандартный интернет-протокол для управления устройствами в IP-сетях на основе архитектур TCP/UDP. К поддерживающим SNMP устройствам относятся маршрутизаторы, коммутаторы, серверы, рабочие станции, принтеры, модемные стойки и другие. Протокол обычно используется в системах сетевого управления для контроля подключенных к сети устройств на предмет условий, которые требуют внимания администратора. SNMP определен Инженерным советом интернета (IETF) как компонент TCP/IP. Он состоит из набора стандартов для сетевого управления, включая протокол прикладного уровня, схему баз данных и набор объектов данных. SNMP предоставляет данные для управления в виде переменных, описывающих конфигурацию управляемой системы. Эти переменные могут быть запрошены (а иногда и заданы) управляющими приложениями. Обзор и основные понятия Principle of SNMP Communication При использовании SNMP один или более административных компьютеров (где функционируют программные средства, называемые менеджерами) выполняют отслеживание или управление группой хостов или устройств в компьютерной сети. На каждой управляемой системе есть постоянно запущенная программа, называемая агент, которая через SNMP передаёт информацию менеджеру. Менеджеры SNMP обрабатывают данные о конфигурации и функционировании управляемых систем и преобразуют их во внутренний формат, удобный для поддержания протокола SNMP. Протокол также разрешает активные задачи управления, например, изменение и применение новой конфигурации через удаленное изменение этих переменных. Доступные через SNMP переменные организованы в иерархии. Эти иерархии, как и другие метаданные (например, тип и описание переменной), описываются базами управляющей информации (базы MIB, от англ. Management information base). Управляемые протоколом SNMP сети состоят из трех ключевых компонентов: Управляемое устройство; Агент — программное обеспечение, запускаемое на управляемом устройстве, либо на устройстве, подключенном к интерфейсу управления управляемого устройства; Система сетевого управления (Network Management System, NMS) — программное обеспечение, взаимодействующее с менеджерами для поддержки комплексной структуры данных, отражающей состояние сети[1]. Управляемое устройство — элемент сети (оборудование или программное средство), реализующий интерфейс управления (не обязательно SNMP), который разрешает однонаправленный (только для чтения) или двунаправленный доступ к конкретной информации об элементе. Управляемые устройства обмениваются этой информацией с менеджером. Управляемые устройства могут относиться к любому виду устройств: маршрутизаторы, серверы доступа, коммутаторы, мосты, концентраторы, IP-телефоны, IP-видеокамеры, компьютеры-хосты, принтеры и т.п. Агентом называется программный модуль сетевого управления, располагающийся на управляемом устройстве, либо на устройстве, подключенном к интерфейсу управления управляемого устройства. Агент обладает локальным знанием управляющей информации и переводит эту информацию в специфичную для SNMP форму или из неё (медиация данных). В состав Системы сетевого управления (NMS) входит приложение, отслеживающее и контролирующее управляемые устройства. NMS обеспечивают основную часть обработки данных, необходимых для сетевого управления. В любой управляемой сети может быть одна и более NMS. CMIP (англ. Common Management Information Protocol - протокол общей управляющей информации) — стандарт управления сетью OSI. CMIP оперирует управляющей информацией в виде управляемых объектов. Управляемые объекты описываются на основе GDMO (англ. Guidelines for Definition of Managed Objects - стандарт описания управляемых объектов). CMIP определяет некоторые функции, отсутствующие в SNMP и SNMPv2. В силу своей сложности данный протокол имеет гораздо меньшее распространение и привлекает меньший интерес, нежели SNMP, но иногда его использование необходимо. Лекция 12. Управление отказами. В соответствии с рекомендациями ISO можно выделить следующие функции средств управления сетью: Управление конфигурацией сети и именованием - заключается в конфигурировании компонентов сети, включая их местоположение, сетевые адреса и идентификаторы, управление параметрами сетевых операционных систем, поддержание схемы сети; также эти функции используются для именования объектов. Обработка ошибок - это выявление, определение и устранение последствий сбоев и отказов в работе сети. Анализ производительности - помогает на основе накопленной статистической информации оценивать время ответа системы и величину трафика, а также планировать развитие сети. Управление безопасностью - включает в себя контроль доступа и сохранение целостности данных. В его функции входят процедура аутентификации, проверки привилегий, поддержка ключей шифрования, управления полномочиями. К этой же группе можно отнести важные механизмы управления паролями, внешним доступом, соединения с другими сетями. Учет работы сети - регистрация и управление используемыми ресурсами и устройствами. Эта функция оперирует такими понятиями, как время использования и плата за ресурсы. Лекция 13. Учет работы сети. Управление конфигурацией. Системы управления корпоративными сетями существуют не очень давно. Одной из первых систем такого назначения, получившей широкое распространение, был программный продукт SunNet Manager, выпущенный в 1989 году компанией SunSoft. SunNet Manager был ориентирован на управление коммуникационным оборудованием и контроль трафика сети. Именно эти функции имеют чаще всего в виду, когда говорят о системе управления сетью. Кроме систем управления сетями существуют и системы управления другими элементами корпоративной сети: системы управления ОС, СУБД, корпоративными приложениями. Применяются также системы управления телекоммуникационными сетями: телефонными, а также первичными сетями технологий PDH и SDH. Независимо от объекта управления, желательно, чтобы система управления выполняла ряд функций, которые определены международными стандартами, обобщающими опыт применения систем управления в различных областях. Существуют рекомендации ITU-T X.700 и близкий к ним стандарт ISO 7498-4, которые делят задачи системы управления на пять функциональных групп: управление конфигурацией сети и именованием; · обработка ошибок; · анализ производительности и надежности; · управление безопасностью; · учет работы сети. Рассмотрим задачи этих функциональных областей управления применительно к системам управления сетями. Управление конфигурацией сети и именованием (Configuration Management).Эти задачи заключаются в конфигурировании параметров как элементов сети (Network Element, NE), так и сети в целом. Для элементов сети, таких как маршрутизаторы, мультиплексоры и т. п., с помощью этой группы задач определяются сетевые адреса, идентификаторы (имена), географическое положение и пр. Для сети в целом управление конфигурацией обычно начинается с построения карты сети, то есть отображении реальных связей между элементами сети и изменении связей между элементами сети - образование новых физических или логических каналов, изменение таблиц коммутации и маршрутизации. Управление конфигурацией (как и другие задачи системы управления) могут выполняться в автоматическом, ручном или полуавтоматическом режимах. Например, карта сети может составляться автоматически, на основании зондирования реальной сети пакетами-исследователями, а может быть введена оператором системы управления вручную. Чаще всего применяются полуавтоматические методы, когда автоматически полученную карту оператор подправляет вручную. Методы автоматического построения топологической карты, как правило, являются фирменными разработками. Более сложной задачей является настройка коммутаторов и маршрутизаторов на поддержку маршрутов и виртуальных путей между пользователями сети. Согласованная ручная настройка таблиц маршрутизации при полном или частичном отказе от использования протокола маршрутизации (а в некоторых глобальных сетях, например Х.25, такого протокола просто не существует) представляет собой сложную задачу, Многие системы управления сетью общего назначения ее не выполняют, но существуют специализированные системы конкретных производителей, например система NetSys компании Cisco Systems, которая решает ее для маршрутизаторов этой же компании. Обработка ошибок (Fault Management). Эта группа задач включает выявление, определение и устранение последствий сбоев и отказов в работе сети. На этом уровне выполняется не только регистрация сообщений об ошибках, но и их фильтрация, маршрутизация и анализ на основе некоторой корреляционной модели, Фильтрация позволяет выделить из весьма интенсивного потока сообщений об ошибках, который обычно наблюдается в большой сети, только важные сообщения, маршрутизация обеспечивает их доставку нужному элементу системы управления, а корреляционный анализ позволяет найти причину, породившую поток взаимосвязанных сообщений (например, обрыв кабеля может быть причиной большого количества сообщений о недоступности сетей и серверов). Устранение ошибок может быть как автоматическим, так и полуавтоматическим. В первом случае система непосредственно управляет оборудованием или программными комплексами и обходит отказавший элемент за счет резервных каналов и т. п. В полуавтоматическом режиме основные решения и действия по устранению неисправности выполняют люди, а система управления только помогает в организации этого процесса - оформляет квитанции на выполнение работ и отслеживает их поэтапное выполнение (подобно системам групповой работы). В этой группе задач иногда выделяют подгруппу задач управления проблемами, подразумевая под проблемой сложную ситуацию, требующую для разрешения обязательного привлечения специалистов по обслуживанию сети. Лекция 14. Управление производительностью, безопасностью сети. Анализ производительности и надежности (Performance Management). Задачи этой группы связаны с оценкой на основе накопленной статистической информации таких параметров, как время реакции системы, пропускная способность реального или виртуального канала связи между двумя конечными абонентами сети, интенсивность трафика в отдельных сегментах и каналах сети, вероятность искажения данных при их передаче через сеть, а также коэффициент готовности сети или ее определенной транспортной службы. Функции анализа производительности и надежности сети нужны как для оперативного управления сетью, так и для планирования развития сети. Результаты анализа производительности и надежности позволяют контролировать соглашение об уровне обслуживания (Service Level Agreement, SLA), заключаемое между пользователем сети и ее администраторами (или компанией, продающей услуги). Обычно в SLA оговариваются такие параметры надежности, как коэффициент готовности службы в течение года и месяца, максимальное время устранения отказа, а также параметры производительности, например, средняя и максимальная пропускная способности при соединении двух точек подключения пользовательского оборудования, время реакции сети (если информационная служба, для которой определяется время реакции, поддерживается внутри сети), максимальная задержка пакетов при передаче через сеть (если сеть используется только как транзитный транспорт). Без средств анализа производительности и надежности поставщик услуг публичной сети или отдел информационных технологий предприятия не сможет ни проконтролировать, ни тем более обеспечить нужный уровень обслуживания для конечных пользователей сети. Управление безопасностью (Security Management). Задачи этой группы включают в себя контроль доступа к ресурсам сети (данным и оборудованию) и сохранение целостности данных при их хранении и передаче через сеть. Базовыми элементами управления безопасностью являются процедуры аутентификации пользователей, назначение и проверка прав доступа к ресурсам сети, распределение и поддержка ключей шифрования, управления полномочиями и т. п. Часто функции этой группы не включаются в системы управления сетями, а реализуются либо в виде специальных продуктов (например, системы аутентификации и авторизации Kerberos, различных защитных экранов, систем шифрования данных), либо входят в состав операционных систем и системных приложений. Учетработысети (Accounting Management). Задачи этой группы занимаются регистрацией времени использования различных ресурсов сети - устройств, каналов и транспортных служб. Эти задачи имеют дело с такими понятиями, как время использования службы и плата за ресурсы - billing. Ввиду специфического характера оплаты услуг у различных поставщиков и различными формами соглашения об уровне услуг, эта группа функций обычно не включается в коммерческие системы и платформы управления типа HP Open View, а реализуется в заказных системах, разрабатываемых для конкретного заказчика. Модель управления OSI не делает различий между управляемыми объектами - каналами, сегментами локальных сетей, мостами, коммутаторами и маршрутизаторами, модемами и мультиплексорами, аппаратным и программным обеспечением компьютеров, СУБД. Все эти объекты управления входят в общее понятие «система», и управляемая система взаимодействует с управляющей системой по открытым протоколам OSI. Однако на практике деление систем управления по типам управляемых объектов широко распространено. Ставшими классическими системы управления сетями, такие как SunNet Manager, HP Open View или Cabletron Spectrum, управляют только коммуникационными объектами корпоративных сетей, то есть концентраторами и коммутаторами локальных сетей, а также маршрутизаторами и удаленными мостами, как устройствами доступа к глобальным сетям. Оборудованием территориальных сетей обычно управляют системы производителей телекоммуникационного оборудования, такие как RADView компании RAD Data Communications, MainStreetXpress 46020 компании Newbridge и т. п. Рассмотрим, как преломляются общие функциональные задачи системы управления, определенные в стандартах X.700/ISO 7498-4, в задачи такого конкретного класса систем управления, как системы управления компьютерами и их системным и прикладным программным обеспечением. Их называют системами управления системой (System Management System). Обычно система управления системой выполняет следующие функции. · Учет используемых аппаратных и программных средств (Configuration Management). Система автоматически собирает информацию об установленных в сети компьютерах и создает записи в специальной базе данных об аппаратных и программных ресурсах. После этого администратор может быстро выяснить, какими ресурсами он располагает и где тот или иной ресурс находится, например, узнать о том, на каких компьютерах нужно обновить драйверы принтеров, какие компьютеры обладают достаточным количеством памяти, дискового пространства и т. п. · Распределение и установка программного обеспечения (Configuration Management). После завершения обследования администратор может создать пакеты рассылки нового программного обеспечения, которое нужно инсталлировать на всех компьютерах сети или на какой-либо группе компьютеров. В большой сети, где проявляются преимущества системы управления, такой способ инсталляции может существенно уменьшить трудоемкость этой процедуры. Система может также позволять централизованно устанавливать и администрировать приложения, которые запускаются с файловых серверов, а также дать возможность конечным пользователям запускать такие приложения с любой рабочей станции сети. · Удаленный анализ производительности и возникающих проблем (Fault Management and Performance Management). Эта группа функций позволяет удаленно измерять наиболее важные параметры компьютера, операционной системы, СУБД и т. д. (например, коэффициент использования процессора, интенсивность страничных прерываний, коэффициент использования физической памяти, интенсивность выполнения транзакций). Для разрешения проблем эта группа функций может давать администратору возможность брать на себя удаленное управление компьютером в режиме эмуляции графического интерфейса популярных операционных систем. База данных системы управления обычно хранит детальную информацию о конфигурации всех компьютеров в сети для того, чтобы можно было выполнять удаленный анализ возникающих проблем. Примерами систем управления системами являются Microsoft System Management Server (SMS), CA Unicenter, HP Operationscenter и многие другие. Как видно из описания функций системы управления системами, они повторяют функции системы управления сетью, но только для других объектов. Действительно, функция учета используемых аппаратных и программных средств соответствует функции построения карты сети, функция распределения и установки программного обеспечения - функции управления конфигурацией коммутаторов и маршрутизаторов, а функция анализа производительности и возникающих проблем - функции производительности. Эта близость функций систем управления сетями и систем управления системами позволила разработчикам стандартов OSI не делать различия между ними и разрабатывать общие стандарты управления. На практике уже несколько лет также заметна отчетливая тенденция интеграции систем управления сетями и системами в единые интегрированные продукты управления корпоративными сетями, например CA Unicenter TNG или ТМЕ-10 IBM/Tivoli. Наблюдается также интеграция систем управления телекоммуникационными сетями с системами управления корпоративными сетями. Лекция 15. Анализаторы протоколов. Анализатор сетевых протоколов — жизненно важная часть набора инструментов сетевого администратора. Анализ сетевых протоколов — это поиск истины в сетевых коммуникациях. Чтобы узнать, почему какое-либо сетевое устройство работает именно так, а не иначе, следует использовать анализатор протоколов, чтобы «вживую» прочувствовать трафик и выделить из него данные и протоколы, передающиеся по сетевому кабелю. Анализатор сетевых протоколов может использоваться для: локализации трудноразрешимых проблем; обнаружения и идентификации несанкционированного программного обеспечения; получения такой информации, как базовые модели трафика (baseline traffic patterns) и метрики утилизации сети; идентификации неиспользуемых протоколов для удаления их из сети; генерации трафика для испытания на вторжение (penetration test) с целью проверки системы защиты; работы с системами обнаружения вторжений Intrusion Detection System (IDS); прослушивания трафика, т. е. локализации несанкционированного трафика с использованием Instant Messaging (IM) или беспроводных точек доступа Access Points — (AP); изучения работы сети. Если вы обслуживаете сеть и до сих пор не имеете анализатора протоколов, самое время его приобрести. Чтобы выбрать анализатор сетевых протоколов, который бы соответствовал конкретной среде работы, рассмотрим сначала некоторые типичные функции программного анализатора протоколов. После чего будут изучены и сопоставлены рассмотренные функции для шести популярных анализаторов сетевых протоколов. Типичные функцииБольшинство анализаторов сетевых протоколов работают по схеме, представленной на рис. 1, и отображают, по крайней мере в некотором начальном виде, одинаковую базовую информацию. Анализатор работает на станции хоста. Когда анализатор запускается в беспорядочном режиме (promiscuous mode), драйвер сетевого адаптера, NIC, перехватывает весь проходящий через него трафик. Анализатор протоколов передает перехваченный трафик декодеру пакетов анализатора (packet-decoder engine), который идентифицирует и расщепляет пакеты по соответствующим уровням иерархии. Программное обеспечение протокольного анализатора изучает пакеты и отображает информацию о них на экране хоста в окне анализатора. В зависимости от возможностей конкретного продукта, представленная информация может впоследствии дополнительно анализироваться и отфильтровываться.

Обычно окно протокольного анализатора состоит их трех областей, как, например, показано на экране 1, демонстрирующем продукт Ethereal. Верхняя область отображает итоговые данные перехваченных пакетов. Обычно в этой области отображается минимум полей, а именно: дата; время (в миллисекундах), когда пакеты были перехвачены; исходные и целевые IP-адреса; исходные и целевые адреса портов; тип протокола (сетевой, транспортный или прикладного уровня); некоторая суммарная информация о перехваченных данных. В средней области показаны логические врезки пакетов, выбранных оператором. И наконец, в нижней области пакет представлен в шестнадцатеричном виде или в символьной форме — ASCII. Общая проблема, которую я наблюдал, работая со многими анализаторами протоколов, включая и те, что рассматриваются в данной статье, — невозможность аккуратной идентификации (а следовательно, и декодирования) протокола, использующего порт, отличный от порта по умолчанию. Сегодня все хорошо осознают важность проблем безопасности, и запуск известных приложений на редко используемых портах является общепринятой практикой защиты от хакеров. Некоторые декодеры умеют распознавать трафик независимо от того, через какой порт он проходит, тогда как другие — нет, и поэтому просто будут определять протокол по его нижнему уровню (т. е. TCP или UDP), а это означает, что декодер не представит более полезной информации о полях. Некоторые анализаторы позволяют модифицировать декодер, чтобы научиться распознавать больше, чем просто порт по умолчанию для определенных протоколов. Обзор анализаторовНа рынке программного обеспечения и программных продуктов среди анализаторов сетевых протоколов я, к своему удивлению, обнаружил большое количество сильных программ, вполне достойных друг друга. Оценивая анализатор протоколов, рекомендую особое внимание обратить на такие его свойства, как точность перехвата пакетов, диапазон декодируемых протоколов (с учетом условий работы конкретной сети), степень детализации декодеров, наличие экспертного анализа, модель размещения (распределенная или нет), цена и техническая поддержка. Далее мы рассмотрим шесть анализаторов сетевых протоколов общего назначения: Ethereal, OptiView Protocol Expert 4.0 (производитель — Fluke Networks), Netasyst Network Analyzer WLX (производитель — Network Associates), Observer 9.0 (производитель — Network Instruments), LanHound 1.1 (производитель — Sunbelt Software) и EtherPeek NX 2.1 (производитель — WildPackets). Лекция 16. Оборудование для диагностики и сертификации кабельных систем. Как определить причину нарушения работы кабельной системы ЛВС? Как определить место повреждения кабеля? Как проверить соответствие имеющегося кабеля предписываемой ему категории? Как проверить правильность установки кабельной системы? Эти и другие вопросы, связанные с установкой и эксплуатацией кабельных систем, часто встают практически перед каждым администратором ЛВС и сотрудниками сетевых фирм. Условно, оборудование для диагностики и сертификации кабельных систем можно поделить на четыре основные группы: сетевые анализаторы, приборы для сертификации кабельных систем, кабельные сканеры и тестеры (мультиметры). Для выбора соответствующего оборудования нужно правильно представлять, для какой цели оно будет использоваться.

Сетевые анализаторы (не следует путать их с анализаторами протоколов) -это эталонные измерительные инструменты для диагностики и сертификации кабелей и кабельных систем. Например,сетевые анализаторы компании Hewlett-Packard - HP 4195A и HP 8510C. Сетевые анализаторы содержат высокоточный частотный генератор и узкополосный приемник. Передавая сигналы различных частот в передающую пару и измеряя сигнал в приемной паре, можно измерить затухание и NEXT. Сетевые анализаторы - это прецизионные крупногабаритные и дорогие (стоимостью более $20.000) приборы, предназначенные для использования в лабораторных условиях специально обученным персоналом. Поэтому мы не будем подробно останавливаться на описании конкретных устройств, отсылая читателя к технической документации фирм-производителей, а рассмотрим портативные диагностические устройства, доступные практически каждому администратору ЛВС. Тестеры (омметры) Тестеры кабельных систем- наиболее простые и дешевые приборы для диагностики кабеля. Они позволяют определить непрерывность кабеля, однако, в отличие от кабельных сканеров, не обозначают, где произошел сбой. Кабельные сканеры Приборы позволяют определить длину кабеля, NEXT, затухание, импеданс, схему разводки, уровень электрических шумов и оценить полученные результаты. Цена на них варьируется от $1.000 до $3.000. Существует достаточно много устройств данного класса, например, сканеры компаний Microtest Inc., Fluke Corp., Datacom Technologies Inc., Scope Communication Inc. В отличие от сетевых анализаторов сканеры могут быть использованы не только специалистами, но даже администраторами-новичками. Для определения местоположения неисправности кабельной системы (обрыва, короткого замыкания и т.д.) используется метод кабельного радара, или Time Domain Reflectometry (TDR). Суть эго состоит в том, что сканер излучает в кабель короткий электрический импульс и измеряет время задержки до прихода отраженного сигнала. По полярности отраженного импульса определяется характер повреждения кабеля (короткое замыкание или обрыв). В правильно установленном и подключенном кабеле отраженный импульс отсутствует. Наиболее известными производителями компактных (их размеры обычно не превышают размеры видеокассеты стандарта VHS) кабельных сканеров являются компании Microtest Inc., WaveTek Corp., Scope Communication Inc. Рассмотрим подробнее технические воз-можности приборов для сертификации кабельных систем (так в более общем случае называют современные многофункциональные сканеры) на примере семейства моделей PentaScanner компании Microtest. Модель кабельного сканера PentaScanner Cable Admin обеспечивает сертификацию кабельных систем категории 5 уровней точности I. Он предназначен для поиска неисправностей кабельной системы и представляет собой сравнительно дешевый и простой в использовании прибор, позволяющий быстро определить неисправность кабельной системы. К  абельный сканер PentaScanner+ предназначен, главным образом, для специалистов компаний сетевых интеграторов или сотрудников отделов автоматизаций предприятий, которым необходимо устанавливать и сертифицировать кабельные системы категории 5. TSB-67 требует измерение NEXT с обоих концов линии. Используя PentaScanner+ совместно с двунаправленным инжектором - 2-Way Injector+, измерения NEXT можно производить с обоих концов линии одновременно. При использовании PentaScanner+ совместно со стандартным инжектором - Super Injector+, необходимо менять местами PentaScanner+ и Super Injector+ для проведения полной сертификации линии (рис. Кабельный сканер PentaScanner+ с двунаправленным инжектором - 2-Way Injector+). абельный сканер PentaScanner+ предназначен, главным образом, для специалистов компаний сетевых интеграторов или сотрудников отделов автоматизаций предприятий, которым необходимо устанавливать и сертифицировать кабельные системы категории 5. TSB-67 требует измерение NEXT с обоих концов линии. Используя PentaScanner+ совместно с двунаправленным инжектором - 2-Way Injector+, измерения NEXT можно производить с обоих концов линии одновременно. При использовании PentaScanner+ совместно со стандартным инжектором - Super Injector+, необходимо менять местами PentaScanner+ и Super Injector+ для проведения полной сертификации линии (рис. Кабельный сканер PentaScanner+ с двунаправленным инжектором - 2-Way Injector+).PentaScanner+ проводит все необходимые тесты для сертификации кабельных сетей, включая определение NEXT, затухания, отношения сигнал-шум, импеданса, емкости и активного сопротивления. PentaScanner+ содержит несколько частотных генераторов и узкополосных приемников, графический дисплей на жидких кристаллах и флэш-память для записи результатов тестирования и новых версий программного обеспечения. Как элемент питания PentaScanner использует аккумуляторные батареи, работающие без подзарядки до 10 часов. Прибор содержит разъемы для прямого присоединения к кабелю. Для измерения перекрестных наводок между витыми парами (NEXT) источник сигналов - Super Injector+ (прибор поставляемый в комплекте с PentaScanner+) (подсоединяется к передающей паре и начинает передавать в нее сигналы различной частоты. Приемник сигналов подключается к приемной паре и измеряет сигнал, наведенный в ней, сравнивая его со стандартными величинами. Преимуществом узкополосного приемника в PentaScanner+ является измерение чистого NEXT, с отфильтровыванием всех наводок и электрического шума. Для измерения затухания PentaScanner+ использует Super Injector+ в качестве удаленного источника сигналов, генерирующего серию сигналов различной частоты. PentaScanner+ в этот момент измеряет амплитуду этих сигналов на другом конце кабеля. И, наконец, последняя модель семейства PentaScanner - PentaScanner 350 - являет-ся сканером нового поколения, предназначенного для тестирования кабельных систем категории 5 на частоте до 350 Мгц. Penta-Scanner 350 представляет собой наиболее прецизионный на сегодняшний день кабельный сканер, полностью соответствующий Уровню точности II стандарта TSB-67. В памяти сканера PentaScanner 350 могут сохраняться результаты до 500 различных тестов. Описаные нами устройства предназначены для тестирования кабельных систем на основе медного кабеля. У читателя может возникнуть вопрос: А как же быть с системами на основе волоконно-оптического кабеля?. Действительно, сегодня волоконно-оптические сети находят в мире все большее применение. В пользу еще более широкого распространения их в ближайшем будущем говорит, во-первых, снижение стоимости на сам волоконно-оптический кабель, а также на оборудование для сварки и инсталляции. В скором времени, по мнению зарубежных аналитиков, стоимость медного кабеля категории 5 и волоконно-оптического кабеля сравняются. Во-вторых, именно на волоконно-оптический кабель ориентируются ведущие производители сетевого оборудования при разработке новых стандартов передачи данных, в частности, так называемого, гигабитного Ethernet. Д  ля диагностики волоконно-оптических кабелей компания Microtest предлагает комплект Fiber Solution Kit, который состоит из двух приборов: измерителя оптической мощности FiberEye и калиброванного светового источника FiberLight (рис. Измеритель оптической мощности FiberEye и калиброванный световой источник FiberLight). ля диагностики волоконно-оптических кабелей компания Microtest предлагает комплект Fiber Solution Kit, который состоит из двух приборов: измерителя оптической мощности FiberEye и калиброванного светового источника FiberLight (рис. Измеритель оптической мощности FiberEye и калиброванный световой источник FiberLight).Эти приборы тестируют сети стандартов Ethernet, Token Ring и Fiber Distributed Data Interface (FDDI). FiberEye измеряет мощность светового пучка, входящего или выходящего из волоконно-оптической линии. Точное измерение опической мощности и потери оптического сигнала необходимы при инсталляции, техническом обслуживании и поиске неисправностей в волоконно-оптических сетях. С помощью FiberEye можно также проверить правильность работы различных волоконно-оптических компонентов, волоконно-оптических концентраторов, повторителей и сетевых адаптеров. Данные о потере сигнала помогают определить дефектные участки кабеля, неисправные разъемы и коннекторы. FiberLight - калиброванный световой источник, можно использовать с FiberEye для обеспечения эффективности диагностики волоконно-оптической сети. FiberLight состоит из двух источников световых импульсов, каждый из которых имеет свой внешний разъем для подключения к кабелю. Один источник используется для сетей Ethernet и Token Ring, a другой для сетей FDDI. Лекция 17. Экспертные системы. Экспе́ртная систе́ма (ЭС,англ.expert system) — компьютерная система, способная частично заменить специалиста-эксперта в разрешении проблемной ситуации. Современные ЭС начали разрабатываться исследователями искусственного интеллекта в 1970-х годах, а в 1980-х получили коммерческое подкрепление. Предтечи экспертных систем были предложены в 1832 году С. Н. Корсаковым, создавшим механические устройства, так называемые «интеллектуальные машины», позволявшие находить решения по заданным условиям, например определять наиболее подходящие лекарства по наблюдаемым у пациента симптомам заболевания[1]. В информатике экспертные системы рассматриваются совместно с базами знаний как модели поведения экспертов в определенной области знаний с использованием процедур логического вывода и принятия решений, а базы знаний — как совокупность фактов и правил логического вывода в выбранной предметной области деятельности. Похожие действия выполняет такой программный инструмент как «Мастер» (англ. Wizard). Мастера применяются как в системных программах так и в прикладных для упрощения интерактивного общения с пользователем (например, при установке ПО). Главное отличие мастеров от ЭС — отсутствие базы знаний — все действия жестко запрограммированы. Это просто набор форм для заполнения пользователем. Другие подобные программы — поисковые или справочные (энциклопедические) системы. По запросу пользователя они предоставляют наиболее подходящие (релевантные) разделы базы статей (представления об объектах областей знаний, их виртуальную модель). В настоящее время «классическая» концепция экспертных систем, сложившаяся в 70-80 годах прошлого века, переживает серьезный кризис, по всей видимости связанный с её глубокой ориентацией на общепринятый в те годы текстовый человеко-машинный интерфейс, который в настоящее время в пользовательских приложениях почти полностью вытеснен графическим (GUI). Кроме того, «классический» подход к построению экспертных систем плохо согласуется с реляционной моделью данных, что делает невозможным эффективное использование современных промышленных СУБД для организации баз знаний таких систем. Все приводимые в литературных и интернет-источниках примеры «известных» или «распространенных» экспертных систем на самом деле относятся к 80-м годам прошлого столетия и в настоящее время давно не существуют, либо безнадежно устарели и поддерживаются лишь немногочисленными энтузиастами.[источник не указан 268 дней] С другой стороны, нередко в качестве маркетингового хода экспертными системами объявляются современные программные продукты, в «классическом» понимании таковыми не являющиеся (например, компьютерные справочно-правовые системы). Предпринимаемые энтузиастами попытки объединить «классические» подходы к разработке экспертных систем с современными подходами к построению пользовательского интерфейса (проекты CLIPS Java Native Interface, CLIPS.NET и др.) не находят поддержки среди крупных компаний-производителей программного обеспечения и по этой причине остаются пока в экспериментальной стадии. |