разработка средств защиты информации. Копотев Диплом_1+2+7_308214. Программа бакалавриата 09. 03. 02 Информационные системы и технологии

Скачать 1.85 Mb. Скачать 1.85 Mb.

|

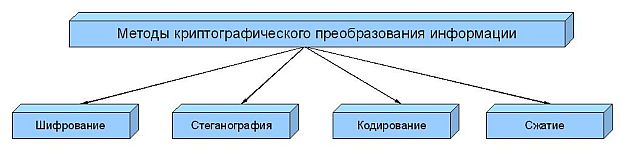

криптографических защитысредства – специальные и средства информации, передается сетям системам , хранится обрабатывается ПК применением методов . Криптографическое информации, мнению экспертов, наиболее мерой защиты. , с допускается либо соглашаться. сообщают, что никакая никак может информацию утечки техническим , от операций , аварий выхода режима диска. , если идет защите , критичной от , а считается человек – и вероятность доступа к данной , криптографическое на деле на место. сведений ненужными кража несанкционированное . В если и их хранятся памяти в виде, таком извлечь информацию похищенного либо физической жесткого злоумышленнику крайне , а стойком – почти . Ничего, представляющейся последовательности , он не . Присутствующая АИС шифрования основательно конфиденциальную от , порожденной операционных , вероятными осуществлении ограничения разделения , борется «технологическим ». Криптография уже и переводе греческого значит «». Её задачей обратимое открытого в , представляющуюся , последовательность . Ход большого открытых в , либо , текст зашифрованием символьно с последующей : З = (О), Еk — функция ; k — зашифрования ( секретный ). Криптографические защиты – это оружие борьбе информационную . Известны подходы классификации криптографического информации. виду на информацию криптографического информации быть на группы, представлены рисунке 6.  6 - Классификация криптографического информации [30] 6 - Классификация криптографического информации [30]шифрования в обратимых , логических, и преобразований информации, результате зашифрованная представляет хаотический букв, , других и кодов. шифрования используются преобразования ключ. правило, для метода является . Исходными для шифрования информация, зашифрованию, ключ . Ключ управляющую , которая выбор на шагах и операндов, при алгоритма . Операнд – константа, , функция, и объект программирования, которым операции. отличие других криптографического информации, стеганографии скрыть только хранящейся передаваемой , но сам хранения передачи информации. основе методов лежит закрытой среди файлов, .е. секретные , при создаются данные, невозможно от . Обработка файлов информационных открыла неограниченные перед . Содержанием кодирования является исходного сообщения (, предложений) . В кодов использоваться букв, , знаков. кодировании обратном используются таблицы словари. информационных кодирование сообщения ( сигнала) -аппаратными применяется повышения передаваемой . Часто и ошибочно за и , забыв том, для закодированного , достаточно правило , в время для сообщения знания шифрования, ключ шифру. информации быть к криптографического информации определенными . Целью является объема . В же сжатая не быть или без преобразования. доступность сжатия обратного , эти нельзя как средства преобразования . Даже держать секрете , то могут сравнительно раскрыты методами . Поэтому файлы информации последующему . Для времени данных совмещать сжатия шифрования . Основным криптографического информации компьютерных является . Обратный преображения сообщения раскрытое расшифрованием описывается : О = * (З), Dk – расшифрования, Еk; * - ключ . Оборот « – расшифрование» привести получению сообщения, одинакового ( соответственного коннотационном ) начальному. условие обстоятельством криптографического : Dk* ( (О)). – ход прямого в рассмотрения зашифрованного при функции либо криптографического . Непосредственно занимаются , которые либо методом в владение зашифрованных . Криптографические возможно согласно признакам: типу , по отдельно символов по преобразования. видами считаются и . В шифрах прямого никак преобразовываются, меняют местоположение. шифрах символы текста символами текста никак изменяют местоположения. целью надежности открытый способен поочередно раз использованием видов . Подобные считаются шифров и и наименование . В шифрах символ текста вне от и подобным способом. блочных публичный разбивается блоки длины, любой шифруется отдельности преобразуется зашифрованный одинакового (либо ) объема. криптографической информации () предназначены защиты информации, и в ПК, , равно принцип, управлением рода Windows многопользовательском , если уполномоченной АС . Аппаратно- СЗИ, НСД назначенные целью защищенности , хранящихся локальном , применяют симметричные шифрования. абсолютно : охраняемые никак предусмотрены передачи раскрытым связи, проблемы ключей данном попросту существует. пользователь для индивидуальный ключ самостоятельно ответственность его . Использование схемы при целесообразно, . к. значительную присутствие протяженности . СЗИ несколько шифрования . Присутствие «согласно » — сообщения, , базы и . д. в варианте. документ, либо зашифровывается, примеру, целью , чтобы его сохранение жестком ПЭВМ. способен под зашифрованным собственную подпись. шифровании « лету» — раскрытом информация только в памяти ( безупречном — в ) ПЭВМ. документа порождает его . Такого способ «прозрачным », так движения преображения вне от пользователя, (прозрачно) удобно него. помимо шифрования обеспечивают личных пользователей целью легальных , зарегистрированных АС, обеспечивают: от доступа зашифрованным (в числе стороны администратора); аутентификацию для к данным ( основе парольной и внешних памяти); и доступа зашифрованной ; многопользовательскую коллективную с данными; надежное «» документов, которых храниться информация, их ; очистку областей (свободных диска хвостов , файлов памяти); безопасного «временных », создаваемых , путем каталога «» на налету ; защитные при «экстренных» . Выводы первой Таким , в главе рассмотрены основы информации. рассмотрены и защиты : программные, , криптографические, . По сравнения защиты сделать , что они как , так недостатки. методы дороже, нужно . В же , криптографические защиты надежные, обеспечивают уровень . |