Выявление и разрешение проблем совместимости. Лекция 2-1-2 Выявление и разрешения проблем совместимости. Пять этапов подготовки приложений к Windows 7

Скачать 217.03 Kb. Скачать 217.03 Kb.

|

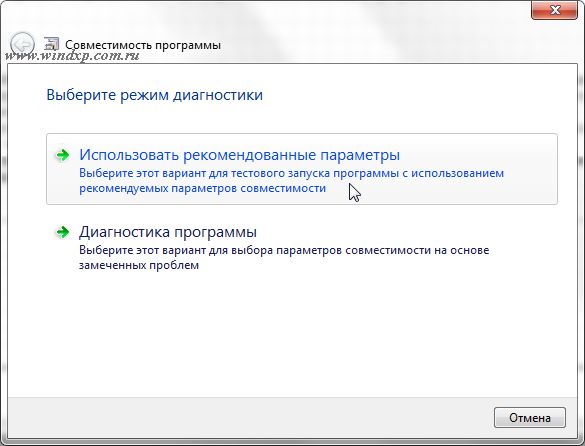

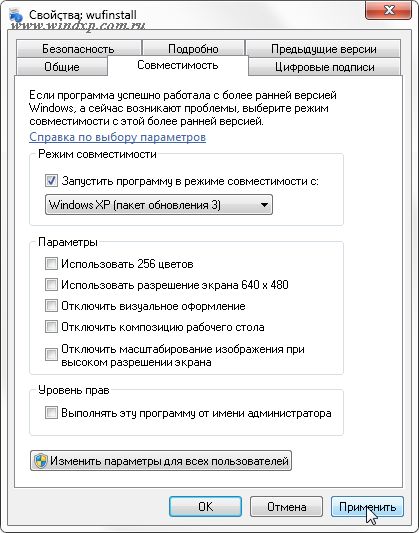

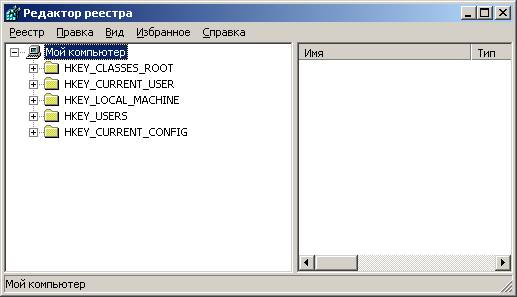

Пять этапов подготовки приложений к Windows 7Этап 1: Сбор сведений о приложенияхНа первом этапе необходимо собрать сведения о приложениях, чтобы оценить объем работ. Существует ряд средств, позволяющих автоматизировать этот процесс. Они могут быть встроены в программное обеспечение для управления клиентом. В противном случае можно бесплатно загрузить и использовать набор средств ApplicationCompatibilityToolkit. Если у вас есть другой механизм инвентаризации, например SystemCenterConfigurationManager, AssetInventoryService или какой-либо другой, на начальном этапе можно использовать его. Чтобы максимально эффективно провести инвентаризацию, собирайте не только список приложений, но и более подробные сведения о пользователях приложений, имеющихся у них разрешениях и важности приложений для пользователей. Сведения о таких приложениях необходимы для эффективного управления ими, обеспечения наличия одобренной версии и необходимых обновлений. Этап 2:Анализ приложенийОпределите цели для вашего портфеля приложений. Поддержку какого числа приложений необходимо обеспечить? На каком этапе приложение получает статус «управляемого»? После определения целей необходимо решить самую очевидную задачу и сузить список приложений, которые необходимо протестировать. Исключите ненужные и неиспользуемые приложения. Это не только упростит тестирование, но также позволит сократить расходы на лицензирование. Удалите все версии одного и того же приложения, кроме последней. Практически во всех случаях последняя версия характеризуется наиболее высокой производительностью, безопасностью и надежностью. Соберите данные от корпоративных пользователей, чтобы определить, какие из приложений являются наиболее важными и какие подразделения используют те или иные приложения. Этап 3: Оценка проблем совместимости и способов их решенияНесомненно, вы найдете несколько приложений, требующих дополнительной подготовки для работы в Windows 7. На этом этапе доступны следующие варианты: Можно заменить несовместимое приложение его новой версией. Если приложение является критически важным или имеет стратегическое значение для выполнения операций, следует отдать предпочтение этому способу. Создание оболочек совместимости для существующих приложений. Оболочки совместимости — это небольшие блоки кода, которые вставляются между приложением и ОС Windows для изменения вызовов к базовой операционной системе. Например, приложение можно «перехитрить», заставив его думать, что пользователь обладает правами администратора, в то время как используется режим обычного пользователя. Этот метод является более экономичным и может быть единственным выходом из ситуации в случае, когда производитель приложения недоступен. Обратите внимание, что многие поставщики не предоставляют техническую поддержку приложений с оболочками совместимости. Использование групповой политики для изменения нежелательного поведения приложения. Как и в случае с использованием оболочек совместимости, этот подход решает проблему совместимости, однако он имеет свои недостатки. Этап 4:Подготовка развертывания новой операционной системы и варианты предоставления приложенийТехнологии виртуализации открывают возможности, которые не были доступны во время последней значительной миграции на новую операционную систему. Следует рассмотреть различные модели образа рабочей среды и способы предоставления приложений пользователям перед началом процесса тестирования. Существуют две формы виртуализации, которые помогут упростить решение проблем совместимости приложений — виртуализация приложений и виртуализация операционной системы. Виртуализация приложений отделяет уровень приложения от операционной системы, включая файлы приложения и параметры реестра, и упаковывает приложение для выполнения. Виртуализация операционной системы принимает разные формы, но, по сути, создает образ операционной системы, независимый от образа, установленного на компьютере. Этап 5:Планирование последовательности тестирования, экспериментального и окончательного развертыванияСоставьте последовательность проведения тестирования с помощью приоритетов, определенных на этапе 2. Они позволяют постепенно осуществлять развертывание и параллельно выполнять тестирование в соответствии с определенной последовательностью. Существуют два подхода к проведению тестирования: статический и динамический анализ. Несмотря на то, что статический анализ появился относительно недавно, тщательное тестирование предполагает сочетание обоих подходов. В статическом анализе рассматривается структура приложения, и определяются проблемы, которые непременно возникнут во время установки или запуска приложения. Для автоматизации данного процесса и быстрого выявления очевидных проблем используются различные средства и службы. В динамическом анализе рассматривается поведение приложения во время выполнения; этот подход традиционно используется при регрессивном тестировании. Проверка приложения осуществляется в «боевых условиях»: в рабочей среде моделируются ситуации, которые могут возникнуть с оборудованием или другими важными приложениями и драйверами при использовании данного приложения. Наконец, приложения должны пройти проверку реальными пользователями. Они запускают приложение, работают в нем и наблюдают за любыми отклонениями от нормального поведения, которые не были обнаружены во время структурированного тестирования. Обещание оставить пользователю новый компьютер после участия в экспериментальном развертывании может быть отличным мотивирующим фактором. Запуск старых программ в Windows 7. Режим совместимостиБольшинство программ, написанных для Windows XP, Vista работают и с версией Windows 7, но некоторые старые программы могут работать неправильно или не работать совсем. Если программа, написанная для более ранней версии Windows, работает неправильно, можно изменить параметры совместимости программы вручную или с помощью средства устранения проблем с совместимостью программ. Если изменение параметров не решает проблему, посетите веб-сайт изготовителя программы, где может быть ее обновление. Совместимость программ - это режим Windows, который позволяет выполнять программы, написанные для более ранних версий Windows Примечания Не используйте средство устранения проблем с совместимостью программ для старых антивирусных программ, дисковых служебных программ или других системных программ, поскольку использование устаревших программ такоготипа может привести к потере данных или создать угрозу безопасности. Некоторые проблемы совместимости могут быть вызваны драйверами. Если старый драйвер вызывает неполадки, необходимо обновить его вручную. Средство устранения проблем с совместимостью программ можно также открыть, щелкнув значок программы правой кнопкой мыши и выбрав пункт Исправление неполадок совместимости  Следуйте указаниям в средстве устранения проблем. Если не удается установить программу, вставьте ее установочный диск и с помощью данного средства найдите файл установки программы, обычно Setup.exe, Install.exe и т.п. Средство устранения проблем не поддерживает работу с программами, имеющими расширение имени файла MSI Изменение параметров совместимости вручную Чтобы изменить параметры совместимости для программы вручную, щелкните значок программы правой кнопкой мыши, выберите команду Свойства и затем вкладку Совместимость  Справка по выбору параметров: Режим совместимости - Запуск программ с параметрами предыдущей версии Windows. Включите данный параметр, если известно, что программа предназначена для той или иной предыдущей версииWindows (или работала в ней). Запуск в режиме 256 цветов - Ограничение набора цветов в программе. Некоторые старые программы используют ограниченный набор цветов. Использовать разрешение экрана 640 х 480 - Запуск программы в уменьшенном окне. Включите этот параметр, если графический интерфейс пользователя имеет неровный контур или воспроизводится неверно. Отключение визуальных тем оформления - Отключение тем оформления в программе. Включите этот параметр при наличии проблем с меню или кнопками в строке заголовка программы. Отключение создания рабочего стола - Отключение прозрачности и других дополнительных возможностей экрана. Включите этот параметр, если окна перемещаются беспорядочно или имеются другие неполадки изображения Отключение масштабирования изображения при высоком разрешении экрана - Отключение автоматического изменения размера программ при использовании крупного шрифта. Включите этот параметр, если крупные шрифты нарушают внешний вид программы. Уровень прав - Запуск программы от имени администратора. Для правильной работы некоторых программ необходимы права администратора. Данный параметр доступен только при входе в систему с учетной записью администратора. Изменить параметры для всех пользователей - Выбор параметров, которые будут применены для всех пользователей данного компьютера. Программа для оценки оборудования Microsoft AssessmentandPlanningToolkit (MAP) Набор инструментов Microsoft AssessmentandPlanning (MAP) Toolkit упрощает оценку существующей IT-инфраструктуры организации и определение соответствующих ее потребностям технологий. Инструментарий Microsoft AssessmentandPlanning (MAP) Toolkit применяется для проводимого без использования программ-агентов обследования IT-инфраструктуры организации. Он позволяет упростить и оптимизировать ее планирование по различным сценариям благодаря автоматизированному сбору необходимых данных в масштабе всей сети организации и их оценке. Средство отслеживания использования ПО, включенное в версию MAP Toolkit 6.0, обеспечиваетформированиеотчетовпосерверам Microsoft, включая Windows Server, SharePoint Server, Exchange Server, SQL Server и System Center Configuration Manager. Отчеты о результатах инвентаризации серверов и выявлении установленного на них ПО позволяют осуществлять мониторинг использования лицензий и значительно упростить процесс их добавления. В отчетах о результатах обследования, формируемых утилитой SoftwareUsageTracker, содержится подробная информация для анализа тенденций использования ПО и планирования приобретения лицензий с учетом будущих потребностей организации. Эти отчеты также можно использовать для выяснения потребности в серверных лицензиях (ServerLicense) и клиентских лицензиях (ClientAccessLicense, CAL) и упрощения инвентаризации с целью составления отчетности по лицензиям CAL. Основные преимущества:Быстрая низкозатратная инвентаризация без использования программ-агентов, с возможностью расширения ее объема. Интегрированный автоматизированный инструментарий для планирования перехода с настольных компьютеров на серверы. Поддержка планирования по широкому ряду программных продуктов для оценки возможности миграции и уровня готовности к ней и формирования соответствующих предложений. Формирование отчетов и предложений по ОС Windows 7, программному пакету Microsoft Office 2010 и серверной ОС WindowsServer 2008 R2. Поддержка оценки консолидации и виртуализации серверов для выявления недоиспользуемых ресурсов и определения «кандидатов» на виртуализацию. Обеспечение инвентаризации и обнаружения СУБД SQL Server в целях консолидации. Сокращение времени и расходов на администрирование ПО, управление серверами и CAL-лицензиями. ИнструментProblemStepsRecorder (PSR)Новый инструмент Windows 7 ‘ProblemStepsRecorder’, как его использовать, и как он экономит ваше время. Инструмент ‘PSR’ способен быстро и просто документировать любые проблемы в Windows 7, шаг за шагом, в письменной форме. Самое лучшее в PSR – это то, что даже конечный пользователь может его использовать для записи проблем, чтобы потом представить их администратору. Я уверен, что как и я, многие из вас тратили годы своей жизни, слушая, как конечные пользователи описывали проблемы со своими компьютерами, которые вам нужно исправить. Зачастую они даже не могут воспроизвести проблемы, они могут сбивать вас с толку, или забывать важные детали, описывая проблему. Все это лишь усложняет задачу решения проблем. Дополнительные головные боли ждут вас, когда, к примеру, вы пытаетесь решить проблему, с которой, возможно, вы никогда раньше не сталкивались. А что, если у вас есть возможность видеть своими глазами каждую проблему? Плюс к этому, вам будут предоставлены четкие шаги, которые были предприняты для создания этой проблемы? Подумайте о том, сколько времени это могло бы вам сэкономить. Новая утилита Windows 7 ‘ProblemStepsRecorder’, или сокращенно PSR, как я будут ее называть, дает вам такую возможность. Возможности: ProblemStepsRecorder:Инструмент PSR (ProblemStepsRecorder) может использоваться обычным пользователем или администратором. Далее приведен список тех задач, которые пользователь или администратор может выполнить с помощью этого инструмента после его установки: Записать ряд действий, выполненных на вашем компьютере, шаг за шагом Записывает эти действия, используя снимки текстов и экрана монитора в момент выполнения действия Документация будет включать те опции, которые пользователь выбирал во время выполнения определенных задач Документация не будет включать никакую вводимую пользователем информацию из соображений безопасности и конфиденциальности Пользователь может создавать «Комментарии» на протяжении всего процесса. Эти комментарии будут включать текст, вводимый пользователем в разделе комментариев, А также ту область экрана, которую пользователь выбирает во время создания этих примечаний. Отчет PSR покажет вам версию ОС и даже URL любой веб-страницы, на которую заходил пользователь во время процесса. Виртуальная машина VirtualBox Virtualbox – этопрограммавиртуализации (позволяет на своем ПК запустить прямоврабочейсредедругиеоперационныесистемы), например WindowsXP, Windows 7, Windows 8, Linux, FreeBSD, MacOSX, Solaris/OpenSolaris, ReactOS, DOSидругие.) То есть как вы догадались вы со своего рабочего компьютера, можете “Потрогать” тот же Mac OS x. Программа Virtualbox очень известная, кто занимается системным администрированием так как, например с одного мощнейшего сервера, с помощью Virtualbox, можно сделать не один, а целых 4 к примеру. Это очень удобно, бюджетно и много кто уже так делает. Зачем он вам скажите вы? Были ли у вас ситуации, что у вас стоит Windows 7 дома, а программа запускается только на XP. Или ситуация когда вам надо хранить где-то свои скрытые файлы от жены. И пусть есть и такой замечательный способ для шифровки данных, отдельная операционная система для своей работы ничем не хуже (если у вас жена не системный администратор =)) А как же не попробовать MacOs x или пощупать его сперва перед покупкой например Mac. Устанавить программы на него, пощупать изнутри. Полазить по настройкам?? Мммм…. Заинтриговал? Также можно поставить и Windows 8.1 preview и посмотреть, что же изменилось в нём. Стоит ли переходить на него и другое. Кстати много роликов с экрана (запись с рабочего стола) делают именно в Virtualbox (например в системе WindowsXp), чтобы не “палить” свои закладки на сайтах, рабочий стол и др. EventViewer «Просмотр событий» - это средство, предназначенное для просмотра подробных сведений о значимых событиях, которые возникают в системе (например, ненадлежащий запуск программ или обновлений, загружаемых автоматически). Эти сведения могут быть полезны для устранения неполадок и ошибок в ОС Windows и других программах. Способы решения проблем программного сбоя в системном реестре при использовании программ отраслевой направленности Реестр Windows (системный реестр) - это иерархическая (древовидная) база данных, содержащая записи, определяющие параметры и настройки операционных систем Microsoft Windows. Реестр в том виде, как он выглядит при просмотре редактором реестра, формируется из данных, источниками которых являются файлы реестра и информация об оборудовании, собираемая в процессе загрузки. В описании файлов реестра на английском языке используется термин "Hive". В некоторых работах его переводят на русский язык как "Улей". В документации от Microsoft этот термин переводится как "Куст". Файлы реестра создаются в процессе установки операционной системы и хранятся в папке %SystemRoot%\system32\config (обычно C:\windows\system32\config). Для операционных систем Windows 2000/XP это файлы с именами default sam security software system В процессе загрузки система получает монопольный доступ к файлам реестра и, поэтому, их невозможно открыть для просмотра, скопировать, удалить или переименовать обычным образом. Для работы с содержимым системного реестра используется специальное программное обеспечение - редакторы реестра (REGEDIT.EXE, REGEDT32.EXE), являющиеся стандартными компонентами операционной системы. Для запуска редактора реестра можно использовать меню кнопки "Пуск"- "Выполнить" - regedit.exe  После старта редактора, в левой части основного окна вы видите список корневых разделов (root keys) реестра. Каждый корневой раздел может включать в себя вложенные разделы (subkeys) и параметры (value entries) или ключи реестра. Основное назначение корневых разделов: HKEY_CLASSES_ROOT ( Общепринятое сокращенное обозначение HKCR) - Ассоциации между приложениями и расширениями файлов и информацию о зарегистрированных объектах COM и ActiveX. HKEY_CURRENT_USER (HKCU)- Настройки для текущего пользователя (рабочий стол, личные папки, настройки приложений). Этот раздел представляет собой ссылку на раздел HKEY_USERS\Идентификатор пользователя (SID) в виде S-1-5-21-854245398-1035525444-... SID - это уникальный номер, идентифицирующий учетную запись пользователя, группы или компьютера. Он присваивается учетной записи при создании каждого нового пользователя системы. Внутренние процессы Windows обращаются к учетным записям по их кодам SID, а не по именам пользователей или групп. Если удалить, а затем снова создать учетную запись с тем же самым именем пользователя, то предоставленные прежней учетной записи права и разрешения не сохранятся для новой учетной записи, так как их коды безопасности будут разными. Аббревиатура SID образована от Security ID. Идентификатор SID представляет собой числовое значение переменной длины, формируемое из номера версии структуры SID, 48-битного кода агента идентификатора и переменного количества 32-битных кодов субагентов и/или относительных идентификаторов (Relative IDentifiers, RID). Код агента идентификатора определяет агент, выдавший SID, и обычно таким агентом является локальная операционная система или домен под управлением Windows. Коды субагентов идентифицируют попечителей, уполномоченных агентом, который выдал SID, а RID - дополнительный код для создания уникальных SID на основе общего базового SID. Для идентификатора S-1-5-21-854245398-1035525444: 1000, номер версии равен 1, код агента идентификатора - 5, а далее следуют коды четырех субагентов. В Windows NT и старше, при установке системы, создается один фиксированный (код 21) и три генерируемых случайным образом (числа после "S-1-5-21") кода субагентов. Также в процессе установки создаются некоторые (одинаковые для всех систем) учетные записи, как например, учетная запись администратора, которая всегда имеет RID равный 500 Для просмотра соответствия SID и имени пользователя можно воспользоваться утилитой PsGetSID.exe из пакета PSTools HKEY_LOCAL_MACHINE (HKLM) - в данном разделе реестра хранятся глобальные аппаратные и программные настройки системы - записи для системных служб, драйверов, наборов управляющих параметров, общие настройки программного обеспечения, применимые ко всем пользователям. Это самая большая и самая важная часть реестра. Здесь сосредоточены основные параметры операционной системы, оборудования, программного обеспечения. HKEY_USERS( HKU) - индивидуальные настройки среды для каждого пользователя системы (пользовательские профили) и профиль по умолчанию для вновь создаваемых пользователей. HKEY_CURRENT_CONFIG (HKCC) - конфигурация для текущего аппаратного профиля. Обычно профиль один единственный, но имеется возможность создания нескольких с использованием "Панель управления" - "Система" - "Оборудование"- "Профили оборудования". На самом деле HKCC не является полноценным разделом реестра, а всего лишь ссылкой на подраздел из HKLM HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\CurrentControlSet\Hardware Profiles\Current Возможности конкретного пользователя при работе с данными реестра определяются правами его учетной записи. Далее по тексту, предполагается, если это не оговорено особо, что пользователь имеет права администратора системы. Вообще-то, в корневом разделе HKLM есть еще 2 подраздела с именами SAM и SECURITY, но доступ к ним разрешен только для локальной системной учетной записью (Local System Account), под которой обычно выполняются системные службы (system services). Обычно, учетные записи пользователей и даже администраторов, таких прав не имеют, и редактор реестра, запущенный от их имени, не отображает содержимое разделов SAM и SECURITY. Для доступа к ним нужно, чтобы regedit был запущен от имени учетной записи с правами Local System, для чего можно воспользоваться утилитой PSExec psexec.exe -i -s regedit.exe Можно также воспользоваться стандартными средствами операционной системы, например, планировщиком заданий. С помощью команды at создаем задание на запуск regedit.exe в интерактивном режиме через 2-3 минуты от текущего времени (например- в 16час 14 мин.) at 16:14 /interactive regedit.exe Поскольку сам планировщик работает как системная служба, то порожденная им задача также будет выполняться с наследуемыми правами, а ключ /interactive позволит текущему пользователю взаимодействовать с запущенным заданием, т.е. с редактором реестра, выполняющимся с правами локальной системной учетной записи. В процессе загрузки и функционирования операционной системы выполняется постоянное обращение к данным реестра, как для чтения, так и для записи. Файлы реестра постоянно изменяются, поскольку не только система, но и отдельные приложения могут использовать реестр для хранения собственных данных, параметров и настроек. Другими словами, обращение к реестру - это одна из наиболее распространенных операций. Даже если пользователь не работает за компьютером, обращения к реестру все равно выполняются системными службами, драйверами и приложениями. Нарушение целостности файлов реестра (нарушение структуры данных) или неверное значение отдельных критических параметров может привести к краху системы. Поэтому, прежде чем экспериментировать с реестром, позаботьтесь о возможности его сохранения и восстановления. Инструмент AppLocker

Application Compatibility Toolkit (ACT) Это средство, которое устраняет проблемы совместимости программ, возникающие при переходе на другую операционную систему. ACTоблегчит жизнь программистам и IT-профессионалам. Microsoft знает о проблемах совместимости программ для разных версий Windows. Программы, нормально работающие под XP, могут не запускаться под Vista. Чтобы это не стало правилом в жизни людей, тесно связанных с компьютерами, и был создан ACT. Windows Troubleshooting PlatformWindows Troubleshooting Platform или Платформа диагностики Windows была создана, чтобы упростить решение известных проблем как для конечных пользователей, так и для IT-специалистов. Преимущества: Быстрое решение простых проблем с компьютером Понятный интерфейс как IT-специалиста, так и для конечного пользователя Устраняет для пользователя необходимость обращения в IT-отдел по каждому случаю Расширяемость платформы со стороны Microsoft Постоянный контроль за мобильными компьютерами Возможность создания собственных скриптов диагностики Частой головной болью многих отделов поддержки является необходимость выполнения набора известных действий для того, чтобы починить ту или иную проблему с компьютером пользователя. Причем в этой ситуации время теряет как сам пользователь, так и IT-специалист, который мог потратить его на решение более сложных задач. Платформа диагностики Windows состоит из нескольких скриптов на Powershell, автоматически диагностирующих и решающих конечную проблему, применяя заданный набор действий. По умолчанию Windows 7 содержит 20 скриптов для решения разных задач, однако многие новые скрипты будут появляться на Windows Update в будущем. Кроме того Windows Troubleshooting Platform абсолютно открыта для включения в нее собственных скриптов диагностики, так что любой IT-отдел может составить собственный набор скриптов диагностики и интегрировать его в состав Windows. Индекс производительности WindowsИндекс производительности Windows — это инструмент измерения, с помощью которого можно судить о том, хорошо ли компьютер работает с Windows, и который использует общий результат для оценки ожидаемого взаимодействия. Более высокая общая оценка обычно означает, что ваш компьютер будет работать быстрее и быстрее реагировать на запросы, чем компьютер с более низкой общей оценкой. Учетные записи пользователей Идентификация и аутентификация Идентификация дает каждому пользователю (группе пользователей) соответствующую ему разграничительную политику доступа на защищаемом объекте. Для этого пользователь должен себя идентифицировать – указать своё «имя» (идентификатор). Таким образом, проверяется, относится ли регистрирующийся пользователь к пользователям, идентифицируемым системой. И в соответствии с введённым идентификатором пользователю будут сопоставлены соответствующие права доступа. Аутентификация предназначена для контроля процедуры идентификации. Для этого пользователь должен ввести пароль. Правильность вводимого пароля подтверждает однозначное соответствие между регистрирующимся пользователем и идентифицированным пользователем. В общем случае, идентифицируются и аутентифицируются не только пользователи, но и другие субъекты доступа к ресурсам. Совокупность выполнения процедур идентификации и аутентификации принято называть процедурой авторизации. Иногда не требуется идентифицировать пользователя, а достаточно только выполнения процедуры аутентификации. Например, это происходит когда требуется подтвердить текущего (уже зарегистрированного) пользователя при выполнении каких-либо действий, требующих дополнительной защиты. В свою очередь, не всегда требуется осуществлять контроль идентификации, то есть в некоторых случаях аутентификация может не производиться. Процедура авторизации имеет ключевое значение при защите компьютерной информации, т.к. вся разграничительная политика доступа к ресурсам реализуется относительно идентификаторов пользователей. То есть, войдя в систему с чужим идентификатором, злоумышленник получает права доступа к ресурсу того пользователя, идентификатор которого был им предъявлен при входе в систему.

Типы профилей В Windows существует три типа профилей: Ø локальный — создается при создании новой учетной записи, точнее, когда пользователь в первый раз входит в систему. Локальные профили хранятся на жестком диске локального компьютера и не следуют за пользователем от одного компьютера к другому компьютеру, если пользователь перемещается в пределах сети; Ø блуждающий — такой профиль следует за пользователем при его перемещении по сети. С какого бы компьютера сети пользователь бы ни зашел, его настройки всегда будут загружены. Такой профиль обычно хранится на контроллере домена. Изменения в профиле сохраняются при выходе пользователя из сети; Ø неизменяемый — похож на блуждающий профиль, он загружается с контроллера домена, когда пользователь входит в сеть с любого компьютера, даже не входящего в сеть; однако изменения, произведенные в профиле, сбрасываются при выходе из сети. Выявление и устранение проблем сетевых подключений при использовании профессионального программного обеспечения Средства устранения неполадок TCP/IPTCP/IP (англ. аббревиатура от Transmission Control Protocol/Internet Protocol) – протокол управления передачей информации, основной протокол транспортного и сеансового уровней, обеспечивающий надежные полнодуплексные потоки. Предназначен для использования в Глобальной Сети и для объединения неоднородных сетей. В следующем списке приведены некоторые диагностические средства TCP/IP, включенные в Windows: Основные средстваСредство диагностики сети в центре справки и поддержки Содержит подробные сведения о сетевой конфигурации и результатах автоматически выполняемых тестов. Подключения к сетевой папке Содержит информацию и настройки для всех сетевых подключений на компьютере. Найдите папку Сетевые подключения, нажмите кнопку Пуск, выберите команду Панель управленияи выберите пункт Сеть и подключения к Интернету. Команды IPConfig Отображает текущие значения сетевой конфигурации TCP/IP, обновления, или выпуски, аренду конфигурации протокола DHCP (DynamicHost) выделяется и отображения, регистрирует или освобождает имена доменных имен (DNS). Команда ping Отправка эхо-запросов ICMP сообщения, чтобы проверить правильность настройки TCP/IP и доступных узла TCP/IP. Команды hostname Отображает имя хост-компьютера. Команда NBTSTAT Отображает состояние текущих NetBIOS через TCP/IP подключения, обновляет кэш имен NetBIOS и отображает зарегистрированные имена и код области. Команда PathPing Путь убытки узла и пакетов TCP/IP на каждом маршрутизаторе по пути. Команды route Отображает таблицу IP-маршрутизации и добавляет или удаляет маршруты IP. Команда tracert Отображает путь узла TCP/IP. Чтобы просмотреть синтаксис для каждой из этих средств, введите-?в командной строке после имени программы. Устранение проблем с сетевыми подключениями при использовании профессионального программного обеспечения Сетевые подключения Проблемы с сетевыми подключениями могут быть обусловлены различными причинами, но, как правило, они возникают из-за использования ненадлежащих сетевых адаптеров, неправильной настройки коммутации, неисправного оборудования или проблем в драйверах. Некоторые проблемы со связью носят кратковременный характер и не всегда четко указывают на какую-либо из этих причин. Ниже приведены наиболее распространенные причины возникновения проблем со связью: Для сетевых адаптеров и портов коммутаторов заданы несоответствующие дуплексные уровни или скорости передачи. Сетевые адаптеры или коммутаторы со скоростью передачи данных 10/100 мегабит в секунду (Мбит/с) не обеспечивают надлежащую коммутацию. Некоторые параметры автоматического определения не обеспечивают правильное определение скорости некоторых сетевых адаптеров. Сетевой адаптер несовместим с системной платой или другими аппаратными или программными компонентами и драйверами. Стандартные сообщения об ошибках включают следующие: Ошибка 55: "Указанный сетевой ресурс больше не доступен" (ERROR_DEV_NOT_EXIST). Ошибка 64: "Указанное сетевое имя более недоступно" (ERROR_NETNAME_DELETED). Ошибка 121: "Превышен тайм-аут семафора" (ERROR_SEM_TIMEOUT). Ошибка 1231: "Этот транспорт не обеспечивает доступа к удаленной сети" (ERROR_NETWORK_UNREACHABLE). В журналах системных событий на клиентском компьютере может регистрироваться одна из следующих записей: Тип: Предупреждение Источник: MrxSmb Код события: 50 Описание {Lost Delayed-Write Data} Система пыталась передать данные файла из буферов в \Device\LanmanRedirector. Во время записи произошел сбой, и в файл могла быть записана только часть данных. Тип: Предупреждение Источник: MrxSmb Код события: 3013 Описание Перенаправитель отключил запрос к имя_сервера из-за превышения времени ожидания. Тип: Предупреждение Источник: MrxSmb Код события: 3036 Описание Перенаправитель обнаружил несоответствие подписи безопасности. Подключение будет отключено. Возможна регистрация нескольких экземпляров следующей записи TCPIP 4201 в журналах событий: Тип: Сведения Источник: TCPIP Код события: 4201 Описание Система обнаружила, что сетевой адаптер Compaq NC6134 Gigabit NIC был подключен к сети, и инициировала нормальную работу через этот сетевой адаптер. Одно событие TCPIP 4201 обычно возникает после перезагрузки компьютера или после включения или выключения сетевого адаптера. Устранение неполадок Для устранения неполадок, связанных с сетевым адаптером, выполните следующие действия: Проверьте, есть ли связь, с помощью служебных программ командной строки Ping или PathPing. Ping используется для выявления неполадок в сетевых устройствах и неправильных конфигураций. А PathPing — для выяснения, теряются ли пакеты в ходе многопрыжковых обращений. Для вывода статистики Ping используется команда ping -t. Чтобы вывести статистику и продолжить работу, нажмите клавиши CTRL + BREAK. Чтобы остановить выполнение операции, нажмите CTRL + C. Если в статистических данных обнаружатся потерянные пакеты, это указывает на наличие проблем до уровня 3 по стандарту связи открытых систем (OSI) (связь на IP-уровне). Если соединение с удаленной системой, к которой происходит обращение, имеет большое время задержки (это относится, например, к спутниковой линии связи), возможно, ответов придется ждать дольше. Переключатель -w (wait) используется, чтобы указать более длительное время ожидания. Проверьте журналы событий на наличие записей, относящихся к сетевым платам или соединениям. Дополнительные сведения см. в указанной ниже статье базы знаний Майкрософт. 308427 Просмотр и управление журналами событий Windows XP с помощью окна просмотра событий Проверьте, присутствует ли сетевой адаптер в списке совместимого оборудования (Майкрософт). Проверьте другие компьютеры, использующие этот же шлюз по умолчанию, которые подключены к одному концентратору или коммутатору. Если на них не возникают проблемы с сетевыми подключениями, проблема может быть связана с неисправностью сетевого адаптера на конкретном компьютере. Если дело в этом, обновите драйвер сетевого адаптера до последней версии. Обратитесь к поставщику каждой системной платы и обновите BIOS на платах. Некоторые сетевые адаптеры и системные платы или версии BIOS несовместимы. Загрузите последнюю версию с веб-сайта поставщика или обратитесь к поставщику оборудования. Проверьте, имеются ли совпадающие параметры на сетевом адаптере и оборудовании канала исходящей связи (концентраторе или коммутаторе). Убедитесь, что для всех дополнительных сетевых ресурсов (сетевого адаптера, концентратора и коммутатора) заданы одинаковые параметры скорости и дуплексный уровень. Если в качестве режима передачи данных задано автоматическое определение, автоматическое обнаружение или автоматический выбор, убедитесь, что автоматическое обнаружение на всех компонентах осуществляется правильно. На некоторых коммутаторах задание автоматического определения для дуплексного канала может приводить к использованию полудуплекса. Возможно, потребуется принудительно использовать полный дуплекс. Выполните сброс коммутатора, перезагрузите клиентский компьютер и проверьте связь. Переведите клиент и сервер на пассивный концентратор. Если связь возобновится, проблема может быть связана с неправильной конфигурацией сетевого коммутатора. Для получения дополнительных сведений о настройке устройств обратитесь к поставщику оборудования. Вручную задайте для сетевого адаптера компьютера, на котором возникают проблемы с подключением, полудуплекс и более низкую скорость. Подключите систему к коммутатору, который настроен на полудуплекс и скорость 10 Мбит/с, или используйте концентратор 10 Мбит/с, чтобы убедиться в возможности установки соединения на более низкой скорости передачи. Чтобы повысить производительность, увеличьте скорость вручную до 100 Мбит/с, а затем перезагрузите компьютеры. Выполните тест на потерю сетевого подключения, увеличьте значение, задав полный дуплекс, а затем перезагрузите компьютеры. Если происходит потеря сети, уменьшите дуплексный уровень и скорость, восстановив предыдущие параметры. Замените сетевой кабель, соединяющий систему, на которой возникает сбой, с концентратором или коммутатором. Замените используемый сетевой адаптер адаптером, который был проверен и надежность которого доказана, выполнив указанные ниже действия. Удалите программу диагностики сетевого адаптера. Удалите сетевой адаптер в разделе свойств сети. Установите новый сетевой адаптер. Одновременно запустите сетевой монитор на обоих концах сетевого соединения. После фильтрации трассировки на адресах двух систем сравните обе трассировки, чтобы проверить, отображается ли один и тот же трафик. Используйте функцию TCP Retransmit инструмента "Эксперты сетевого монитора" для обнаружения повторных передач по TCP, выполнив указанные ниже действия. Запустите сетевой монитор. В меню Сервис щелкните Experts (Эксперты), а затем щелкните TCP Retransmit (Повторные передачи по TCP) на панели навигации. Щелкните Add to Runlist (Добавить в список выполнения). Щелкните Запуск экспертов. Если в одной из трассировок отсутствуют кадры, проверьте все промежуточные кабели, концентраторы, коммутаторы и маршрутизаторы для выявления неполадок в оборудовании или ошибок в конфигурации. В сетевом мониторе просмотрите кадр статистики Capture Statistics (Сбор статистических сведений). Этот кадр является последним кадром трассировки. Если он содержит значение, отличное от нуля, в следующих счетчиках статистики, ошибка связи может быть связана с неисправностью оборудования или неправильной конфигурацией: STATS: (СТАТИСТИКА:) MAC CRC Errors = 0 (Ошибок MAC CRC = 0) STATS: (СТАТИСТИКА:) MAC Frames Dropped due to HardWare Errors = 0 (Количество пропущенных кадров MAC в связи с неполадками оборудования = 0) Для обеспечения правильного функционирования дуплексные параметры сетевых коммутаторов и серверных сетевых адаптеров должны соответствовать друг другу. Необходимо задать полный дуплекс или полудуплекс. Различия недопустимы. Компьютеры в локальной сети (LAN) обычно используют общую полнодуплексную сетевую среду. Такая конфигурация допускает одновременную передачу данных двумя компьютерами. Проблемы связи могут возникать в том случае, если: Компьютер был перемещен на новый порт Ethernet коммутатора, который автоматически определяет скорость сети. Однако сетевой адаптер компьютера настроен на принудительное полнодуплексное взаимодействие со статическим значением скорости передачи данных по сети (10 Мбит/с, 100 Мбит/с или 1 Гбит/с). И порт Ethernet коммутатора, и сетевой адаптер компьютера настроены на принудительное полнодуплексное взаимодействие со скоростью 100 Мбит/с или 1 Гбит/с. Однако коммутатор Ethernet или сетевой адаптер не может обеспечивать взаимодействие на этой скорости или использовать полнодуплексную передачу. Производительность локальной сети на базе Ethernet можно улучшить с помощью полнодуплексного оборудования. Такая конфигурация обеспечивает двусторонний обмен данными между сетевыми устройствами. Без полнодуплексного оборудования информация сначала передается в одном направлении, а затем — в обратном. В полудуплексной аппаратной конфигурации часто происходит столкновение пакетов, и при каждом столкновении требуется повторная отправка данных пакетов. Это приводит к повышению объема трафика, что, в свою очередь, способствует снижению производительности сети. При использовании полного дуплекса каналы приема и передачи разделены. Следовательно, можно одновременно передавать и принимать данные без возникновения каких-либо столкновений. По причине повышения пропускной способности и отсутствия столкновений полнодуплексный канал более восприимчив к неисправностям оконечных кабельных устройств или кабельному ослаблению, превышающему рекомендуемые пределы. В результате возможна повторная передача данных, а этого достаточно для снижения производительности. Выявление и решение проблем разрешения имен

Задание: Сделать конспект. Изучить материалы статей, указанных в конце документа. Повторить модель OSI и разобраться на каких уровнях работает протоколы DNS и стек TCP/IP. Подготовиться к опросу (на опросе можно будет использовать только конспект). |