ссылки. Права доступа

Скачать 0.56 Mb. Скачать 0.56 Mb.

|

|

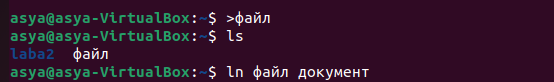

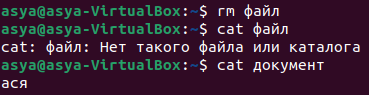

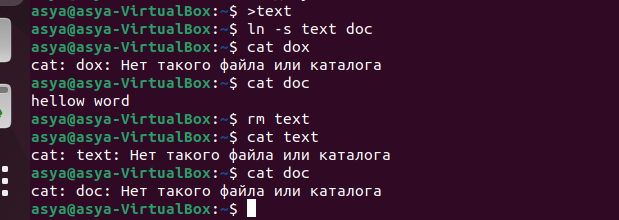

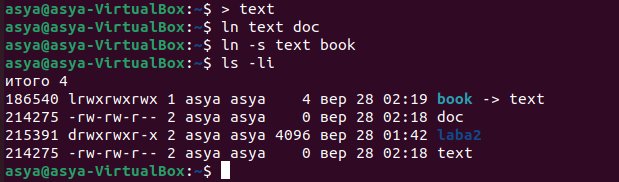

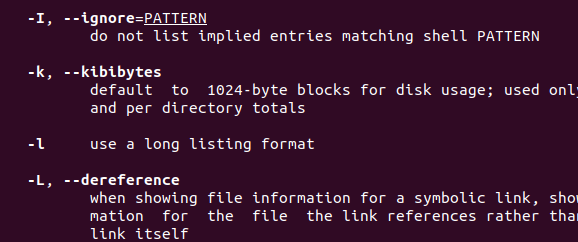

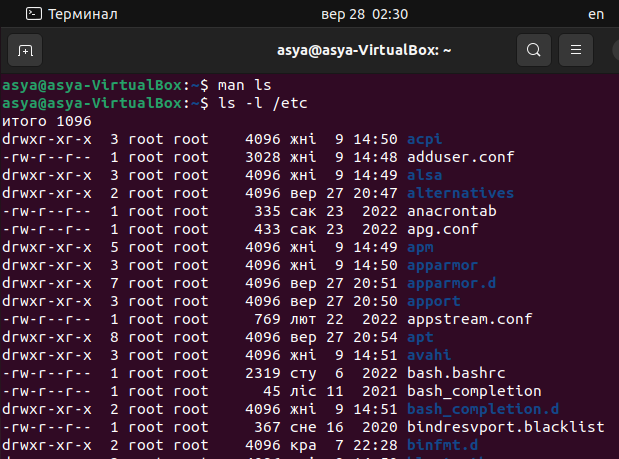

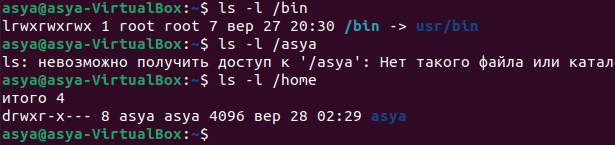

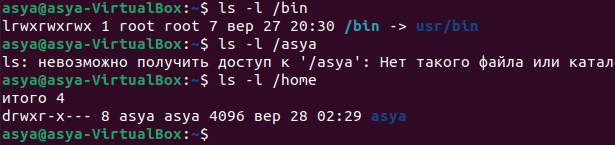

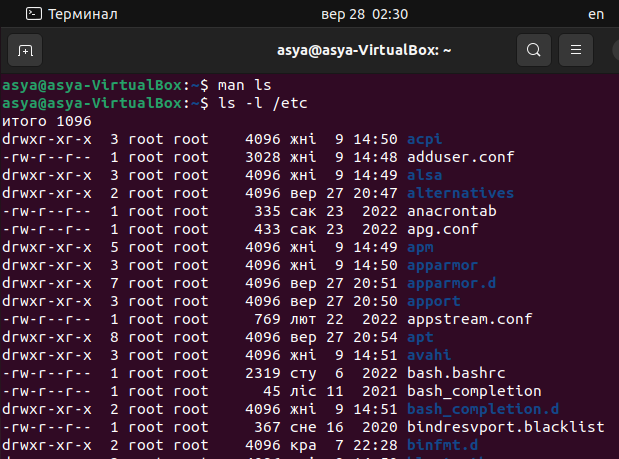

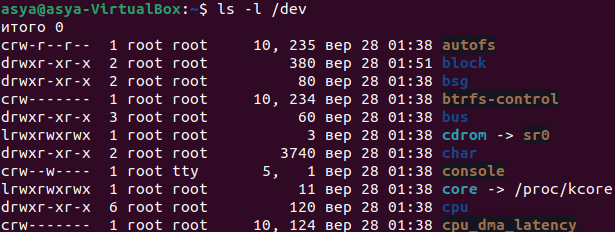

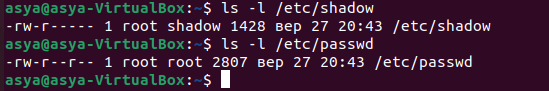

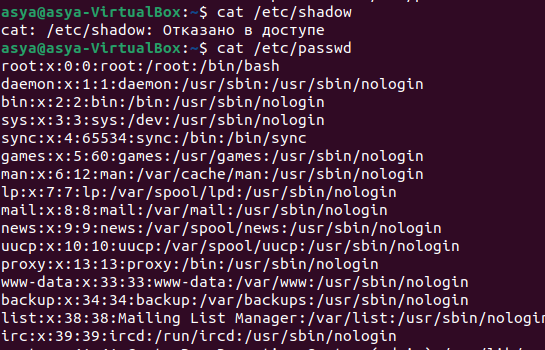

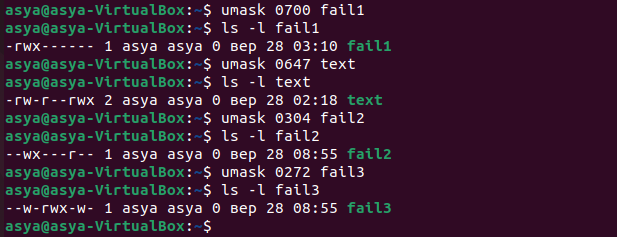

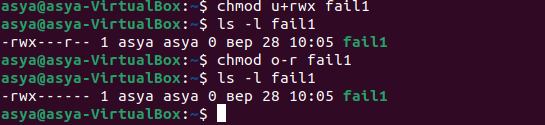

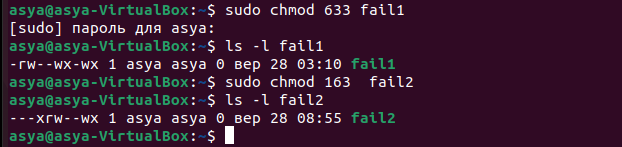

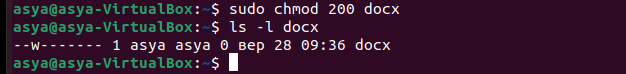

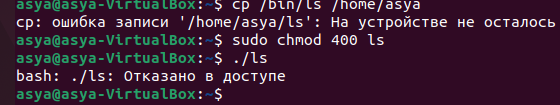

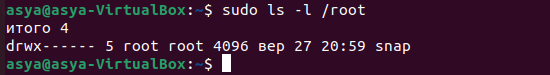

Министерство образования Республики Беларусь Учреждение образования «Брестский Государственный технический университет» Кафедра ИИТ Лабораторная работа №2 По дисциплине «Операционные системы» Тема: ««ССЫЛКИ. ПРАВА ДОСТУПА» Выполнил: Студент 2 курса Группы АС-62 Матиевская А.В. Проверил: Степанчук В.И. Брест 2022 Цель работы : изучение ссылки на файлы и каталоги , а также умение работать с права файлов и каталогов. Ход работы 1.Изучить назначение и ключи команды ln. - создать жесткую ссылку на файл. Просмотреть содержимое файла, используя ссылку. Удалить файл. Просмотреть содержимое файла. Объяснить результат; - создать жесткую ссылку на каталог. Объяснить результат;   Для того чтобы удалить файл, нужно удалить все его ссылки. Имя файла фактически рассматривается как ссылка на этот файл. То есть с помощью команды rm удаляется именно ссылка на тот или иной файл. 2. Выполнить все задания пункта 1, создавая не жесткие, а символьные ссылки.  Мы получаем ошибку, что такого файла не существует, потому что мы действительно удалили исходный файл. Если бы мы удалили ссылку, то исходный файл остался бы на месте. 3.Создать жесткую и символьную ссылки на файл. С помощью команды ls просмотреть inod файла и ссылок. Объяснить результат.  Несмотря на то, что содержимое одинаковое, здесь мы видим, что адрес иноды и права доступа к файлам отличаются у исходного файла и симв.ссылки. А вот файлы с жесткой ссылкой одинаковые. Если для одного из файлов поменять разрешения, то они изменяться и у другого. Символические ссылки более всего похожи на обычные ярлыки. Они содержат адрес нужного файла в вашей файловой системе. Когда вы пытаетесь открыть такую ссылку, то открывается целевой файл или папка. Главное ее отличие от жестких ссылок в том, что при удалении целевого файла ссылка останется, но она будет указывать в никуда, поскольку файла на самом деле больше нет. Жёсткая ссылка — это фактически указатель на область диска, содержащую файл. Часть 2. 1. Изучите при помощи man опцию -l команды ls. Просмотрите права каталогов /etc, /bin и домашнего каталога. Просмотрите права файлов, содержащиеся в этих каталогов. Выявите тенденции (файлов с какими правами в каких каталогах больше). Сделайте вывод.    Фильтр наследуемых прав (IRF - Inherited Right Filter) – это свойство файла (каталога), определяющее, какие права данный файл (каталог) может унаследовать от родительского каталога. --- - нет прав, совсем; --x - разрешено только выполнение файла, как программы но не изменение и не чтение; -w- - разрешена только запись и изменение файла; -wx - разрешено изменение и выполнение, но в случае с каталогом, вы не можете посмотреть его содержимое; r-- - права только на чтение; r-x - только чтение и выполнение, без права на запись; rw- - права на чтение и запись, но без выполнения; rwx - все права; --s - установлен SUID или SGID бит, первый отображается в поле для владельца, второй для группы; --t - установлен sticky-bit, а значит пользователи не могут удалить этот файл. 2.Изучите материал, посвящѐнный пользователям и группам пользователей. Изучите руководство по командам chown и chgrp. Выясните, кто является владельцем и к какой группе владельцов принадлежат файлы вашего домашнего каталога, каталогов /etc, /root, /bin и /dev.    Как видно на скриншотах: в третей колонке идет имя владельца файла; в четвертой колонке идет название группы. Следовательно, если пользователь не владелец файла, но входит в группу, то у него будут права на файл или директорию этой самой группы. 3.Определите атрибуты файлов /etc/shadow и /etc/passwd попробуйте вывести на экран содержимое этих файлов. Объясните результат   4.Изучите команду chmod. Создайте в домашнем каталоге любые четыре файла, установите при помощи восмеричных масок на каждый из них в отдельности следующие права: - для себя все права, для группы и остальных - никаких; - для себя чтение и запись, для группы чтение, для остальных - все; - для себя исполнение и запись, для группы никаких, для остальных чтение; - для себя запись, для группы все, для остальных - только запись  Чтобы было понятнее: 7 – r+w+x – чтение, запись, выполнение; 6 – r+w – чтение и запись; 5 – r+x – чтение и выполнение; 4 – r – чтение; 3 – w+x – запись и выполнение; 2 – w – запись; 1 – x – выполнение; 0 – отсутствие каких-либо прав. 5.Выполните задание предыдущего пункта, используя в команде chmod только символы прав доступа.  6.Переведите номер своей зачетной книжки в восьмеричную систему счисления, разбейте полученное значение на группы по 2-3 цифры и создайте файлы с правами доступа, выраженными полученными масками. Сопоставьте данные маски с символами прав доступа и объясните, какие операции с данными файлами доступны каким субъектам системы. Номер зачётки: 210547 В восьмеричной : 633163  У файла fail 1 (r+w – чтение и запись, запись и выполнение, запись и выполнение). У файла fail2 (выполнение, чтение и запись, запись и выполнение) 7.В домашнем каталоге создайте файл и установите на него права так, чтобы его можно было только редактировать.  8.Скопируйте в свой домашний каталог файл ls из каталога /bin. Запретите выполнение этого файла и попробуйте выполнить именно его, а не исходный(!). Объясните результат.  Отказано в доступе т.к. мы поменяла права и теперь данный файл можно только читать. 9.Изучите на что влияют права доступа в случае каталогов. Попробуйте зайти в каталог /root, объясните результат и причину. В доступе отказано. Для того чтобы зайти в каталог root необходимо иметь права суперпользователя.  Вывод: В данной лабораторной работы были изучены жёсткие и символьные ссылки. Изучение прав файлов и работа с ними. |