инженерно-техническая защита информации. Вопрос Угрозы безопасности информации и меры по их предотвращению

Скачать 1.59 Mb. Скачать 1.59 Mb.

|

|

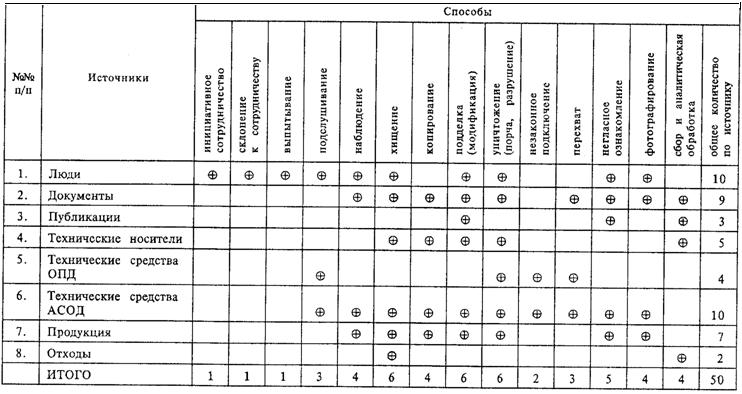

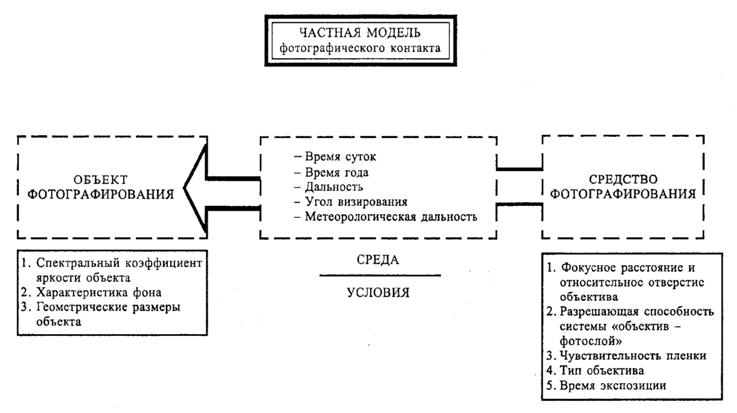

Тема 3. Противодействие несанкционированному доступу к источникам конфиденциальной информации Содержание темы: Вопрос 1. Способы несанкционированного доступа. Вопрос 2. Технические средства несанкционированного доступа к информации. Вопрос 3. Контроль и прослушивание телефонных каналов связи. Вопрос 4. Непосредственное подключение к телефонии и линии. Вопрос 5. Перехват компьютерной информации, несанкционированное внедрение в базы данных. Вопрос 6. Скрытая фото- и видеосъемка при помощи специальной оптики. Вопрос 7. Защита от наблюдения и фотографирования. Вопрос 8. Противодействие подслушиванию посредством микрофонных систем. Вопрос 9. Противодействие радиосистемам акустического подслушивания. Вопрос 10. Индикаторы поля. Вопрос 11. Широкодиапазонный сканирующий приемник. Вопрос 12. Обеспечение безопасности телефонных переговоров. Вопрос 13. Выявление возможных точек расположения лазерного регистратора. Вопрос 14. Защита от лазерного прослушивания. Вопрос 15. Противодействие незаконному подключению к линиям связи. Вопрос 16. Противодействие контактному подключению. Вопрос 17. Противодействие бесконтактному подключению. Вопрос 18. Защита от перехвата. Противодействие несанкционированному доступу к конфиденциальной информации — это комплекс мероприятий, обеспечивающих исключение или ограничение неправомерного овладения охраняемыми сведениями. Несанкционированный доступ к источникам конфиденциальной информации — это противоправное преднамеренное овладение конфиденциальной информацией лицом, не имеющим права доступа к ней. Конкурентная борьба в условиях рыночной экономики невозможна без получения достоверной информации, а стремление получить ее в условиях закрытого доступа порождает недобросовестную конкуренцию (потребность шпионить за конкурентом). Экономическая сущность недобросовестной конкуренции ясна — не тратить средства на проведение разработок и получение новой продукции (на это требуются, как правило, огромные средства), а, потратив незначительную часть этой суммы на противозаконные действия, получить требуемую информацию у конкурента и таким образом получить большую прибыль. Преследуются и другие цели: уничтожить конкурента, сорвать ему выгодные сделки, понизить престиж фирмы и т. д. Чтобы добыть коммерческие секреты, злоумышленники имеют необходимые кадры, технические средства и отработанные способы и приемы действий. Какие же способы несанкционированного доступа к источникам конфиденциальной информации используются злоумышленниками? Вопрос 1. Способы несанкционированного доступа. В отечественной и зарубежной литературе имеет место различное толкование как понятия способа несанкционированного доступа, так и его содержание. Под способом вообще понимается порядок и приемы действий, приводящие к достижению какой -либо цели. Энциклопедическое понимание способа производства — исторически обусловленная форма производства материальных благ. Известно также определение способов военных действий, как порядок и приемы применения сил и средств для решения задач в операции (бою). С учетом рассмотренного, можно так определить способ несанкционированного доступа: это совокупность приемов, позволяющих злоумышленнику получить охраняемые сведения конфиденциального характера. В работе «Предприниматель и безопасность» автор приводит перечень способов несанкционированного доступа к источникам конфиденциальной информации и дает краткое изложение их содержания. По нашему мнению, способами несанкционированного доступа являются: Инициативное сотрудничество. Склонение к сотрудничеству. Выведывание, выпытывание. Подслушивание. Наблюдение. Хищение. Копирование. Подделка (модификация). Уничтожение. Незаконное подключение. Перехват. Негласное ознакомление. Фотографирование. Сбор и аналитическая обработка информации. Инициативное сотрудничество проявляется в определенных действиях лиц, чем-то неудовлетворенных или остро нуждающихся в средствах к существованию, из числа работающих на предприятии или просто алчных и жадных, готовых ради наживы на любые противоправные действия. Известно достаточно примеров инициативного сотрудничества по политическим, моральным или финансовым соображениям, да и просто по различным причинам и побуждениям. Финансовые затруднения, политическое или научное инакомыслие, недовольство продвижением по службе, обиды от начальства и властей, недовольство своим статусом и многое другое толкают обладателей конфиденциальной информации на сотрудничество с преступными группировками и иностранными разведками. Наличие такого человека в сфере производства и управления предприятия позволяет злоумышленникам получать необходимые сведения о деятельности фирмы и очень для них выгодно, т. к. осведомитель экономит время и расходы на внедрение своего агента, представляет свежую и достоверную информацию, которую обычным путем было бы сложно получить. Склонение к сотрудничеству — это, как правило, насильственное действие со стороны злоумышленников. Склонение или вербовка может осуществляться путем подкупа, запугивания, шантажа. Склонение к сотрудничеству реализуется в виде реальных угроз, преследования и других действий, выражающихся в преследовании, оскорблении, надругательстве и т. д. Шантаж с целью получения средств к существованию, льгот, политических выгод в борьбе за власть практикуется с легкостью и завидным постоянством. Некоторые конкуренты не гнушаются и рэкетом. По интенсивности насилия это один из наиболее агрессивных видов деятельности, где за внешне мирными визитами и переговорами кроется готовность действовать намеренно жестоко с целью устрашения. Весьма близко к склонению лежит и переманивание специалистов фирмы конкурента на свою фирму с целью последующего обладания его знаниями. Выведывание, выпытывание — это стремление под видом наивных вопросов получить определенные сведения. Выпытывать информацию можно и ложными трудоустройствами, и созданием ложных фирм, и другими действиями. Подслушивание — способ ведения разведки и промышленного шпионажа, применяемый агентами, наблюдателями, информаторами, специальными постами подслушивания. В интересах подслушивания злоумышленники идут на самые различные ухищрения, используют для этого специальных людей, сотрудников, современную технику, различные приемы ее применения. Подслушивание может осуществляться непосредственным восприятием акустических колебаний лицом при прямом восприятии речевой информации либо с помощью технических средств. Наблюдение — способ ведения разведки о состоянии и деятельности противника. Ведется визуально и с помощью оптических приборов. Процесс наблюдения довольно сложен, так как требует значительных затрат сил и средств. Поэтому наблюдение, как правило, ведется целенаправленно, в определенное время и в нужном месте специально подготовленными людьми, ведется скрытно. К техническим средствам относятся оптические приборы (бинокли, трубы, перископы), телевизионные системы (для обычной освещенности и низкоуровневые), приборы наблюдения ночью и при ограниченной видимости. Хищение — умышленное противоправное завладение чужим имуществом, средствами, документами, материалами, информацией. Похищают все, что плохо лежит, включая документы, продукцию, дискеты, ключи, коды, пароли и шифры. Копирование. В практике криминальных действий копируют документы, содержащие интересующие злоумышленника сведения; информацию, обрабатываемую в АСОД (автоматизированные системы обработки данных); продукцию. Подделка (модификация, фальсификация) в условиях беззастенчивой конкуренции приобрела большие масштабы. Подделывают доверительные документы, позволяющие получить определенную информацию, письма, счета, бухгалтерскую и финансовую документацию, ключи, пропуска, пароли и т. д. Уничтожение. В части информации особую опасность представляет ее уничтожение в АСОД, в которой накапливаются на технических носителях огромные объемы сведений различного характера, причем многие из них весьма трудно изготовить в виде немашинных аналогов. Уничтожаются и люди, и документы, и средства обработки информации, и продукция. Незаконное подключение. Под незаконным подключением будем понимать контактное или бесконтактное подключение к различным линиям и проводам с целью несанкционированного доступа к информации. Незаконное подключение как способ тайного получения информации известен давно. Подключение возможно как к проводным линиям телефонной и телеграфной связи, так и к линиям связи иного информационного назначения: линиям передачи данных, соединительным линиям периферийных устройств больших и малых ЭВМ, линиям диспетчерской связи, конференц-связи, питания, заземления и другими. Перехват. В практике радиоэлектронной разведки под перехватом понимают получение разведывательной информации за счет приема сигналов электромагнитной энергии пассивными средствами приема, расположенными, как правило, на достаточном расстоянии от источника конфиденциальной информации. Перехвату подвержены переговоры любых систем радиосвязи, переговоры, ведущиеся с подвижных средств телефонной связи (радиотелефон), переговоры внутри помещения посредством бесшнуровых систем учрежденческой связи и другие. Негласное ознакомление — способ получения информации, к которой субъект не допущен, но при определенных условиях он может получить возможность кое-что узнать (открытый документ на столе во время беседы с посетителем, наблюдение экрана ПЭВМ со значительного расстояния в момент работы с закрытой информацией и т. д.). К негласному ознакомлению относится и перлюстрация почтовых отправлений, учрежденческой и личной переписки. Фотографирование — способ получения видимого изображения объектов криминальных интересов на фотоматериале. Особенность способа — документальность, позволяющая при дешифровании фотоснимков по элементам и демаскирующим признакам получить весьма ценные, детальные сведения об объекте наблюдения. Сбор и аналитическая обработка являются завершающим этапом изучения и обобщения добытой информации с целью получения достоверных и объемлющих сведений по интересующему злоумышленника аспекту деятельности объекта его интересов. Полный объем сведений о деятельности конкурента не может быть получен каким-нибудь одним способом. Чем большими информационными возможностями обладает злоумышленник, тем больших успехов он может добиться в конкурентной борьбе. На успех может рассчитывать тот, кто быстрее и полнее соберет необходимую ин формацию, переработает ее и примет правильное решение. На наш взгляд, такой перечень является независимым и непересекаемым на выбранном уровне абстракции, что позволяет рассмотреть определенное множество способов с увязкой со множеством источников конфиденциальной информации. Даже беглый обзор позволяет заключить, что к определенным источникам применимы и определенные способы. Не вдаваясь в сущность каждого способа несанкциони-быть сгруппированы с учетом физической природы реализации в определенные группы или направления в части решения задач противодействия им (рис. 42).  Рис. 42. Обобщенная модель способов несанкционированного доступа к конфиденциальной информации В общем плане мероприятия по противодействию несанкционированному доступу к источникам конфиденциальной информации с помощью технических средств можно свести к следующим основным направлениям: защита от наблюдения и фотографирования; защита от подслушивания; защита от незаконного подключения; защита от перехвата. Вопрос 2. Технические средства несанкционированного доступа к информации. Акустический контроль. К системам акустического контроля относится широкая номенклатура различных радиомикрофонов, назначением которых является съем информации и передача ее по радиоканалу. Радиомикрофоны — это специальные устройства съема информации, которые по своему исполнению бывают: простейшие — непрерывно излучающие; с включением на передачу при появлении в контролируемом помещении разговоров или шумов; дистанционно управляемые — включающиеся и выключающиеся дистанционно на время, необходимое для контроля помещения. Специальные устройства съема информации и передачи ее по радиоканалу можно классифицировать по следующим признакам: диапазону используемых частот (от 27 МГц до 1,5 ГГц и выше); продолжительности работы (от 5 часов до 1 года); радиусу действия (от 15 м до 10 км); виду модуляции (AM, ЧМ, узкополосная ЧМ, однополосная AM, широкополосная шумоподобная). Следует отметить, что в последнее время появились специальные устройства съема информации, использующие для передачи акустической информации так называемые «нетрадиционные каналы». К этим каналам можно отнести следующие: Устройства съема информации, ведущие передачу в инфракрасном диапазоне (ИК передатчики). Характеризуются такие изделия крайней сложностью их обнаружения. Срок непрерывной работы — 1—3 суток. Используют эти устройства, как правило, для увеличения дальности передачи информации и размещаются у окон, вентиляционных отверстий и т. п., что может облегчить задачу их поиска. Для приема информации применяют специальный приемник ИК диапазона, который обеспечивает надежную связь на расстоянии 10— 15 м. Устройства съема информации, использующие в качестве канала передачи данных силовую электрическую сеть 127/220/380 В. Такие устройства встраиваются в электрические розетки, удлинители, тройники, бытовую аппаратуру и другие места, где проходит или подключается сеть. К основным достоинствам таких устройств можно отнести неограниченное время работы. Прием информации от таких устройств осуществляется специальными приемниками, подключаемыми к силовой сети, в радиусе до 300 м. Устройства съема информации с ее закрытием, использующие шифровку или преобразование частоты с различными видами модуляции. Попытка прослушать такое устройство даже очень хорошим сканирующим приемником ни к чему не приведет — будет слышен лишь шум, указывающий только на наличие устройства съема информации. Устройства съема информации на основе лазерного микрофона, который позволяет на расстоянии до 300 м регистрировать колебания оконных стекол и преобразовывать их в звуковой сигнал. Устройства съема информации, использующие «нетрадиционные каналы» передачи, чрезвычайно дороги и сложны в эксплуатации, поэтому использование их частными лицами маловероятно. В тех случаях, когда нельзя установить устройства съема информации непосредственно на объекте, применяют стетоскопные микрофоны, которые позволяют прослушивать переговоры через твердую преграду (стену, стекло, корпус автомобиля и т. п.), причем, чем тверже и однороднее преграда, тем лучше они работают. Стетоскоп представляет собой вибродатчик с усилителем и головными телефонами (или устройством автоматической записи звука на магнитную ленту). С помощью стетоскопного микрофона можно осуществлять прослушивание разговоров через стену толщиной 1 м и более. Основным преимуществом такой системы является трудность ее обнаружения, т. к. стетоскопный микрофон можно устанавливать в соседнем помещении. Устройства съема информации устанавливаются с согласия хозяина помещения или без его в специально подготовленные места с последующей их маскировкой либо встраиваются в предметы: быта, интерьера или свободные полости помещения. Вопрос 3. Контроль и прослушивание телефонных каналов связи. В последнее время одним из основных способов несанкционированного доступа к информации частного и коммерческого характера стало прослушивание телефонных переговоров. Для прослушивания телефонных переговоров используются следующие способы подключения: параллельное подключение к телефонной линии. В этом случае телефонные радиоретрансляторы труднее обнаруживаются, но требуют внешнего источника питания; последовательное включение телефонных радио-ретрансляторов в разрыв провода телефонной линии. В этом случае питание телефонного радиоретранслятора осуществляется от телефонной линии, и в эфир он выходит (т. е. начинает передачу) с момента подъема телефонной трубки абонентом. Подключение телефонного радиоретранслятора может осуществляться как непосредственно к телефонному аппарату, так и на любом участке линии от телефона абонента до АТС. В настоящее время существуют телефонные радиоретрансляторы, позволяющие прослушивать помещение через микрофон лежащей трубки. Для этого на один провод телефонной линии пода -ют сигнал от генератора высокочастотных колебаний, а к другому — подключают амплитудный детектор с усилителем. В этом случае высокочастотные колебания проходят через микрофон или элементы телефонного аппарата, обладающие «микрофонным эффектом», и модулируются акустическими сигналами прослушиваемого помещения. Промодулированный высокочастотный сигнал демодулируется амплитудным детектором и после усиления готов для прослушивания или записи. Дальность действия такой системы из-за затухания ВЧ сигнала в двухпроводной линии не превышает нескольких десятков метров. Существуют системы прослушивания телефонных разговоров, не требующие непосредственного электронного соединения с телефонной линией. Эти системы используют индуктивный способ (при помощи катушек) съема информации. Они достаточно громоздки, поскольку содержат несколько каскадов усиления слабого НЧ сигнала и обязательный внешний источник питания. Поэтому такие системы не нашли широкого практического применения. Для приема информации от телефонных радиотрансляторов используются такие же приемники, как в акустических устройствах съема информации по радиоканалу. В настоящее время появились системы перехвата факсовой и модемной связи, которые при использовании персонального компьютера со специальным программным обеспечением позволяют получить расшифровку информации. Однако такие системы очень дорогие и пока не нашли широкого применения в нашей стране. Способы, которыми может вестись прослушивание телефонных линий, и какая при этом используется аппаратура. Кратко рассмотрим эти способы. Вопрос 4. Непосредственное подключение к телефонии и линии. Непосредственное подключение к телефонной линии — наиболее простой и надежный способ получения информации. В простейшем случае применяется трубка ремонтника-телефониста, подключаемая к линии в распределительной коробке, где производится разводка кабелей. Чаще всего, это почерк «специалистов» нижнего звена уголовного мира (верхнее звено оснащено аппаратурой не хуже государственных секретных служб). Необходимо помнить, что АТС переключает линию на разговор при шунтировании ее сопротивлением около 1 кОм. Применение аппаратуры подслушивания с низкоомным входным сопротивлением можно достаточно быстро обнаружить. Если вы услышите щелчки в линии или перепады громкости — есть вероятность того, что вас пытаются прослушать не совсем профессиональным способом. Подкуп персонала АТС. Подкуп обслуживающего персонала на АТС — весьма распространенный способ раскрытия ваших секретов. Особенно это касается небольших городов, где до сих пор используются старые декадно-шаговые АТС. Скорее всего, таким способом могут воспользоваться преступные группы либо конкурирующие фирмы. Прослушивание через электромагнитный звонок. Телефонные аппараты, где в качестве вызывного устройства используется электромагнитный звонок, пока еще широко распространены в нашей стране. Звонок обладает свойством дуальности, то есть, если на электромагнитный звонок действуют звуковые волны, он начнет вырабатывать соответствующим образом модулированный ток. Амплитуда его достаточна для дальнейшей обработки. Эксперименты показали, что амплитуда ЭДС, наводимая в линии, для некоторых типов телефонных аппаратов может достигать нескольких милливольт. Корпус аппарата является дополнительным резонирующим устройством Прослушивание через микрофон телефонного аппарата. Этот способ не является синонимом непосредственного подключения к линии. Он гораздо сложнее. Микрофон является частью электронной схемы телефонного аппарата: он либо соединен с линией (через отдельные элементы схемы) при разговоре, либо отключен от нее, когда телефонный аппарат находится в готовности к приему вызова (трубка находится на аппарате). На первый взгляд, когда трубка лежит на аппарате, нет никакой возможности использовать микрофон в качестве источника съема информации. Но это только на первый взгляд. Для защиты телефонного аппарата от снятия информации таким способом достаточно параллельно микрофону подключить конденсатор емкостью 0,01 — 0,05 мкФ. При этом последний будет шунтировать микрофон по высокой частоте и глубина модуляции ВЧ колебаний уменьшится более чем в 10 000 раз, что делает дальнейшую демодуляцию сигнала практически невозможной. Вопрос 5. Перехват компьютерной информации, несанкционированное внедрение в базы данных. Стандартность архитектурных принципов построения оборудования и программного обеспечения определяет сравнительно легкий доступ профессионала к информации, находящейся в персональном компьютере (ПК). Ограничение доступа к ПК путем введения кодов не обеспечивает полной защиты информации. Включить компьютер и снять код доступа к системе не вызывает особых затруднений — достаточно отключить аккумулятор на материнской плате. На некоторых моделях материнских плат для этого предусмотрен специальный переключатель. Также у каждого изготовителя программы BIOS (AMI, AWARD и др.) есть коды, имеющие приоритет перед любыми пользовательскими, набрав которые можно получить доступ к системе. В крайнем случае, можно украсть системный блок компьютера или извлечь из него жесткий диск и уже в спокойной обстановке получить доступ к необходимой информации. Другое дело, когда попасть в помещение, где установлен компьютер, не удается. В этом случае используют дистанционные способы съема информации. Естественно, они эффективны только тогда, когда компьютер включен. Существует два способа дистанционного считывания информации: первый способ основан на приеме ВЧ наводок в силовую сеть, а второй — на приеме побочных электромагнитных излучений соединительных цепей ПК. Распространение побочных электромагнитных излучений за пределы контролируемой территории создает предпосылки для утечки информации, так как возможен ее перехват с помощью специальных технических средств контроля. В персональном компьютере основными источниками электромагнитных излучений являются монитор и соединительные цепи (устройства ввода и вывода информации). Утечке информации в ПК способствует применение коротких видеоимпульсов прямоугольной формы и высокочастотных коммутирующих сигналов. Исследования показывают, что излучение видеосигнала монитора является достаточно мощным, широкополосным и охватывает диапазон метровых и дециметровых волн. Причиной мощного излучения является наложение радиосигнала на импульсы развертки изображения, вырабатываемые строчным трансформатором. При кажущейся сложности проблемы, аппаратура для этого вида коммерческой разведки достаточно проста и изготавливается на базе обычного малогабаритного телевизора. Такие устройства позволяют на удалении 50 м получать устойчивую картинку — копию изображения, отображаемого в настоящий момент на' экране монитора вашего ПК. Для уменьшения уровня побочных электромагнитных излучений применяют специальные средства защиты информации: экранирование помещений, фильтрацию источников питания, дополнительное заземление, электромагнитное заземление, а также средства ослабления уровней нежелательных электромагнитных излучений и наводок при помощи различных резистивных и поглощающих согласованных нагрузок. В последнее время все чаще говорят о несанкционированном внедрении в базы данных. Этот вид пиратства очень быстро развивается вследствие бурного развития компьютеризации при обработке информации в коммерческих кругах с выходом информационных сетей в телефонную сеть общего пользования. Компьютерные взломщики, «хакеры», не ограничиваются вопросами бесплатного получения коммерческой информации — достаточно случаев вскрытия и перевода денежных счетов из одного банка в другой через информационную сеть общего пользования. Вопрос 6. Скрытая фото- и видеосъемка при помощи специальной оптики. Не нужно обращаться к истории разведки, чтобы сделать вывод о том, что визуальное наблюдение является самым древним и очень эффективным методом сбора информации. В настоящее время для сбора информации могут использоваться миниатюрные скрытые и специальные (камуфлированные под обычные предметы) фото- и видеокамеры: миниатюрные (скрытые) встраиваются в бытовую технику и передают видеоинформацию по кабелю или по ВЧ каналу при помощи телевизионного передатчика; специальные, т. е. замаскированные под бытовые предметы, например, пачку сигарет, кейс, книгу, наручные часы и т. п. Аппаратура для скрытой фото - и видеосъемки, как правило, оборудуется специальными объективами и насадками: миниатюрными объективами, предназначенными для съемки через отверстия небольшого диаметра (до 5 мм); телескопическими объективами, позволяющими вести съемку с дальних расстояний. Такие объективы обладают высокой кратностью увеличения (до 1,5 тыс. крат); комуфляжными объективами, используемыми для скрытой съемки из различных бытовых предметов, например, из кейсов; объективами, совмещенными с приборами ночного видения (с инфракрасной подсветкой) и пред -назначенными для проведения съемки в темное время суток. В качестве примера оборудования для скрытого наблюдения рассмотрим миниатюрную телевизионную камеру JT-241s, которая позволяет сделать это наблюдение абсолютно незаметным, информативным и безопасным. Использование телекамеры JT-241s наиболее эффективно в системах охраны, системах телевизионного наблюдения, системах скрытого аудиовидеопротокола и т. д. Сверхминиатюрный зрачок объектива позволяет вести наблюдение через отверстие диаметром 0,3— 1,2 мм при угле поля зрения 110°, а высокая чувствительность (0,04 лк) — видеть в темноте лучше, чем человеческий глаз. Малые размеры телекамеры (39x39x20 мм) позволяют установить ее в любые элементы интерьера: часы, книгу, картину, входную дверь, стену и т. п. Телекамера может быть оснащена другими объективами с иным полем зрения. Перечень техники фото- и видеосъемки можно было бы продлить, но вероятность ее использования частными лицами очень мала из-за сложности в эксплуатации и большой стоимости. Вопрос 7. Защита от наблюдения и фотографирования. Наблюдение — способ ведения разведки с целью получения информации об объекте визуальным путем или путем применения оптических средств. Ведется наблюдение за людьми, их перемещением пешком и на транспорте, за встречами, другими действиями; а также помещениями. В дневное время процесс наблюдения облегчается за счет высокого уровня освещенности и полного использования функциональных возможностей зрения. В ночное время эти возможности ограничены настолько, что человек даже на открытой местности способен наблюдать только крупногабаритные объекты. Наблюдение — это постоянное, периодическое или выборочное активное и целенаправленное исследование предметов, документов, явлений, действий и людей в естественных условиях жизни, быта, производства с последующим обобщением и анализом данных наблюдения. Наблюдение различается по виду, длительности, интенсивности и целям. Наблюдение может вестись на расстоянии прямой видимости и на больших расстояниях с помощью специальных оптических систем и систем телевидения. Целенаправленное изучение объекта путем наблюдения позволяет, например, обнаружить или установить подготовку определенных организационных или производственно-коммерческих мероприятий. В целях документирования фактов наблюдения и последующего анализа наблюдение зачастую сопровождается фотографированием или видеозаписью деятельности объекта наблюдения. Известно, что фотографирование (видеозапись) требует соблюдения определенных условий. Эти условия представляются в виде модели фотографического контакта (рис. 43).  Рис. 43. Защита от наблюдения и фотографирования предполагает: выбор оптимального расположения средств документирования, размножения и отображения (экраны ПЭВМ, экраны общего пользования и др.) информации с целью исключения прямого или дистанционного наблюдения (фотографирования); использование светонепроницаемых стекол, занавесок, драпировок, пленок и других защитных материалов (решетки, ставни и пр.); выбор помещений, обращенных окнами в безопасные зоны (направления); использование средств гашения экранов ЭВМ и табло коллективного пользования после определенного времени работы (работа по режиму времени). Защита от наблюдения и фотографирования на местности предполагает применение мер маскирования, скрытия объектов в рельефе местности, лесных массивах и, естественно, организацию режима охраны на удалении, обеспечивающем скрытность деятельности. В более сложных условиях можно применять средства активного маскирования: маскирующие дымы, аэрозоли и другие средства. Защита от подслушивания. Подслушивание — способ ведения разведки и промышленного шпионажа, применяемый агентами, наблюдателями, специальными постами подслушивания, всеми разведывательными подразделениями. Ведется также подслушивание переговоров и сообщений, передаваемых по техническим средствам связи. Известно, что подслушивание может быть непосредственное, когда акустические колебания говорящего прямо или через конструкции зданий и помещений достигают подслушивающего. Однако широко распространено подслушивание переговоров с использованием различных технических средств: микрофонов, радиозакладок, лазеров, высокочастотных колебаний. Вопрос 8. Противодействие подслушиванию посредством микрофонных систем. Микрофон является первым звеном в системе подслушивания с помощью технических средств как микрофонных, так и радиозакладных. Каждый микрофон обладает двумя основными параметрами: так и радиозакладных. Каждый микрофон обладает двумя основными параметрами: чувствительностью. Чувствительность — это отношение напряжения на выходе микрофона к воздействующему на него звуковому давлению, выраженному в милливольтах на паскаль (мВ/Па); частотной характеристикой. Частотная характеристика — это зависимость чувствительности от частоты звукового давления. В таблице 6 приведены основные обобщенные характеристики некоторых групп микрофонов. Таблица 6. |